RouteToRoot/soc-lab-14-threat-hunting-kibana

GitHub: RouteToRoot/soc-lab-14-threat-hunting-kibana

基于 Elastic Security 的 SOC 威胁狩猎实验,通过 Kibana Discover 和 KQL 查询演示了假设驱动的主动狩猎完整工作流及异常主机行为识别方法。

Stars: 0 | Forks: 0

# SOC 实验室 14 — Kibana 中的威胁狩猎

## 目录

1. [执行摘要](#executive-summary)

2. [事件工单 (ServiceNow 模拟)](#incident-ticket-servicenow-simulation)

3. [实验目标](#lab-objectives)

4. [环境概述](#environment-overview)

5. [威胁狩猎工作流](#threat-hunting-workflow)

6. [狩猎发现](#hunt-findings)

7. [检测工程见解](#detection-engineering-insights)

8. [证据](#evidence)

9. [结论](#conclusions)

10. [后续步骤](#next-steps)

## 执行摘要

本实验记录了在 Kibana Discover 中针对通过 Elastic Agent 从 Kali Linux 主机摄取的日志执行的威胁狩猎活动。

威胁狩猎是一项主动安全实践,分析师通过搜索日志和遥测数据来识别自动化检测规则可能遗漏的可疑活动。与告警驱动的调查不同,威胁狩猎始于假设,并使用基于查询的分析来揭示环境中的异常行为。

在本实验中,在 Kibana Discover 中使用 KQL 查询对 Kali Linux 主机上的可疑活动进行了狩猎。分析师识别了 70 个与 Kali agent 相关的文档,并隔离出 16 个显示 DEGRADED 组件状态的事件——表明 agent 不稳定或监控堆栈受到了潜在干扰。随后执行了事件级别的分析,以提取与调查相关的字段级详细信息。

## 事件工单 (ServiceNow 模拟)

**事件 ID:** INC-0014

**检测日期/时间:** 2026-04-26 13:01

**检测人:** SOC 分析师(实验模拟)

**严重性:** 低

**类别:** 威胁狩猎

**子类别:** 异常主机行为 / Agent 状态分析

### 简短描述

针对 Kali Linux 主机日志在 Kibana Discover 中执行主动威胁狩猎。识别并在字段级别分析了 DEGRADED 组件状态事件。

### 详细描述

在 Kibana Discover 中使用 `logs-*` 数据视图进行了威胁狩猎,以查询 Elastic Agent 从 Kali Linux 主机收集的遥测数据。初步范围界定识别了狩猎期间内与 Kali agent 相关的 70 个文档。

针对 DEGRADED 组件状态的定向查询返回了 16 个事件,表明 Elastic Agent 的系统指标组件在此期间经历了从 HEALTHY 到 DEGRADED 状态的转换。对单个文档的事件级别分析揭示了详细的字段元数据,包括 agent 标识符、时间戳、数据流上下文以及组件状态转换。

### 挟制指标 (IOCs)

- 主机: kali

- Agent ID: 0b1e393f-c772-4044-afa7-307db16146c9

- 组件: system/metrics-default

- 异常状态: DEGRADED

- 状态转换: 在多个时间戳观察到 HEALTHY → DEGRADED

### 分析

DEGRADED 组件状态事件表明 Elastic Agent 的系统指标收集组件在狩猎期间经历了不稳定。这种模式可能在以下环境中观察到:

- 系统资源处于压力之下

- Agent 进程被中断或重启

- 配置更改影响了组件行为

- 恶意活动干扰了监控进程

在本实验环境中,状态转换与实验室 13 中执行的攻击模拟活动一致,其中反复的 SSH 暴力破解尝试和凭据访问命令可能引入了系统资源压力。

### 影响评估

- 威胁狩猎未发现确认的恶意活动

- DEGRADED 状态事件代表了潜在的监控盲点

- Agent 状态转换需要持续监控

- 威胁狩猎确认了 Kali 主机遥测数据的处理管道正常运行

### 已采取的响应措施

- 使用 `logs-*` 数据视图打开 Kibana Discover

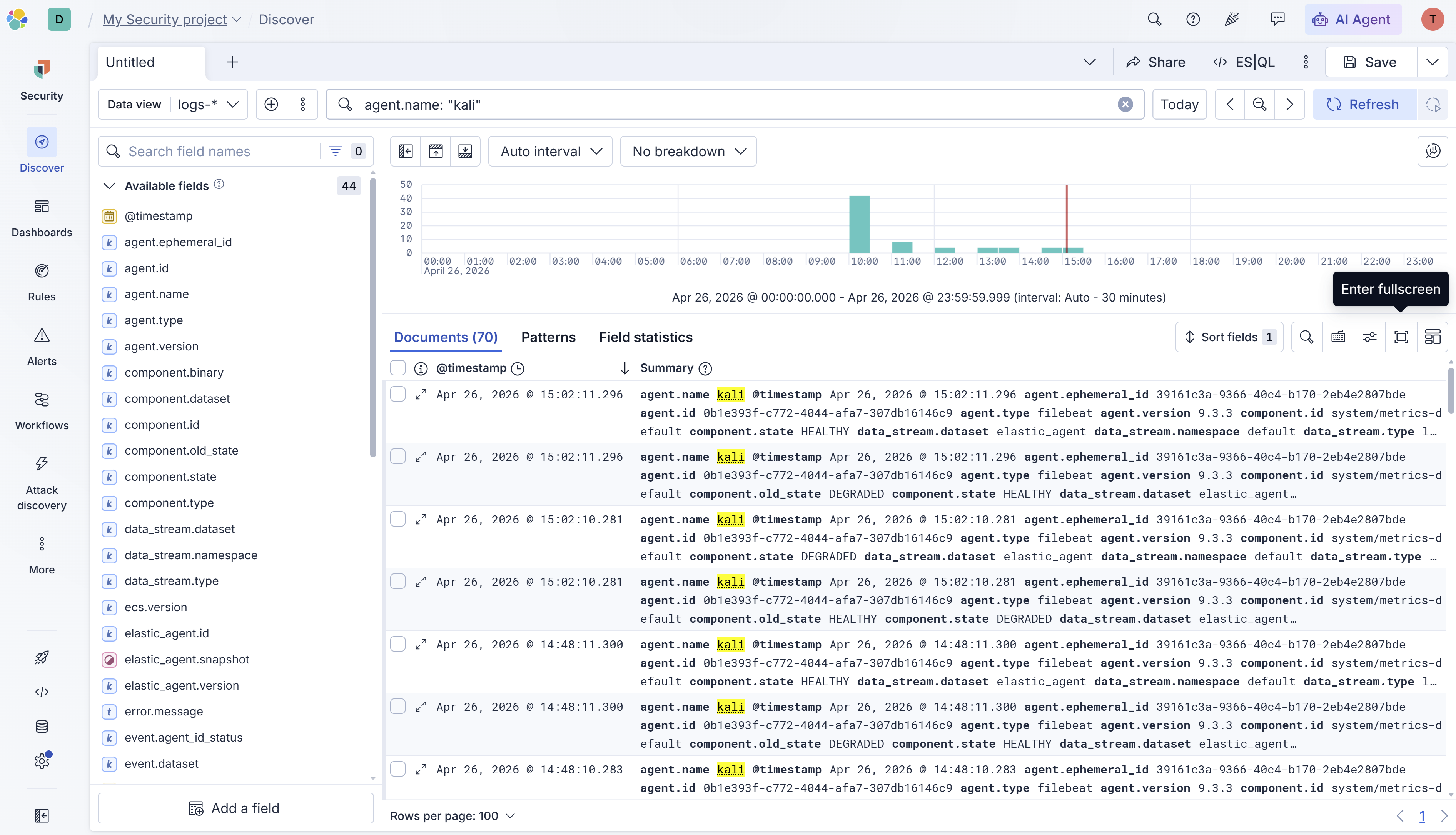

- 使用 `agent.name: "kali"` 查询所有 Kali agent 日志

- 识别了狩猎期间内的 70 个文档

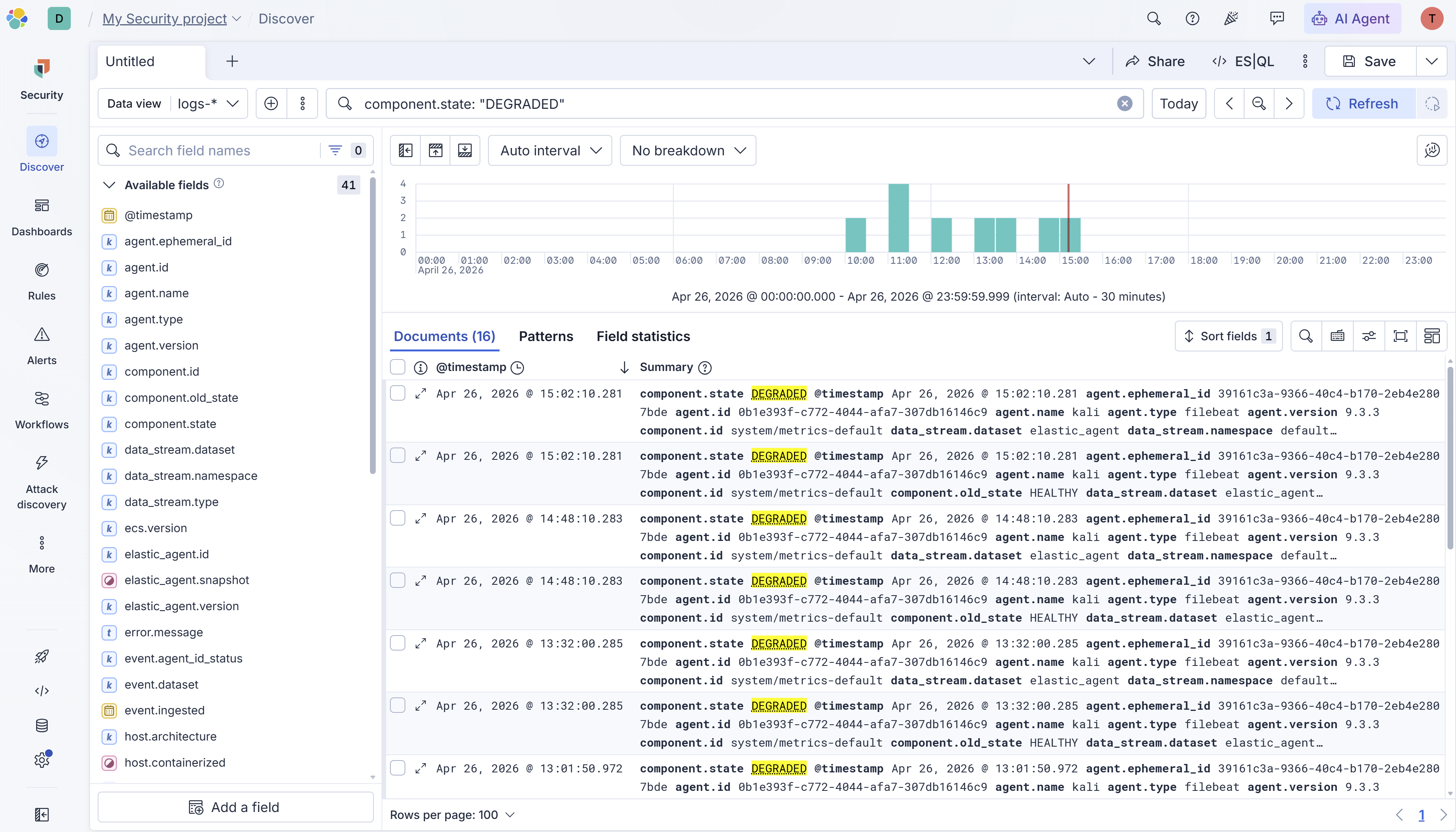

- 使用 `component.state: "DEGRADED"` 查询 DEGRADED 组件状态

- 隔离出 16 个异常状态事件

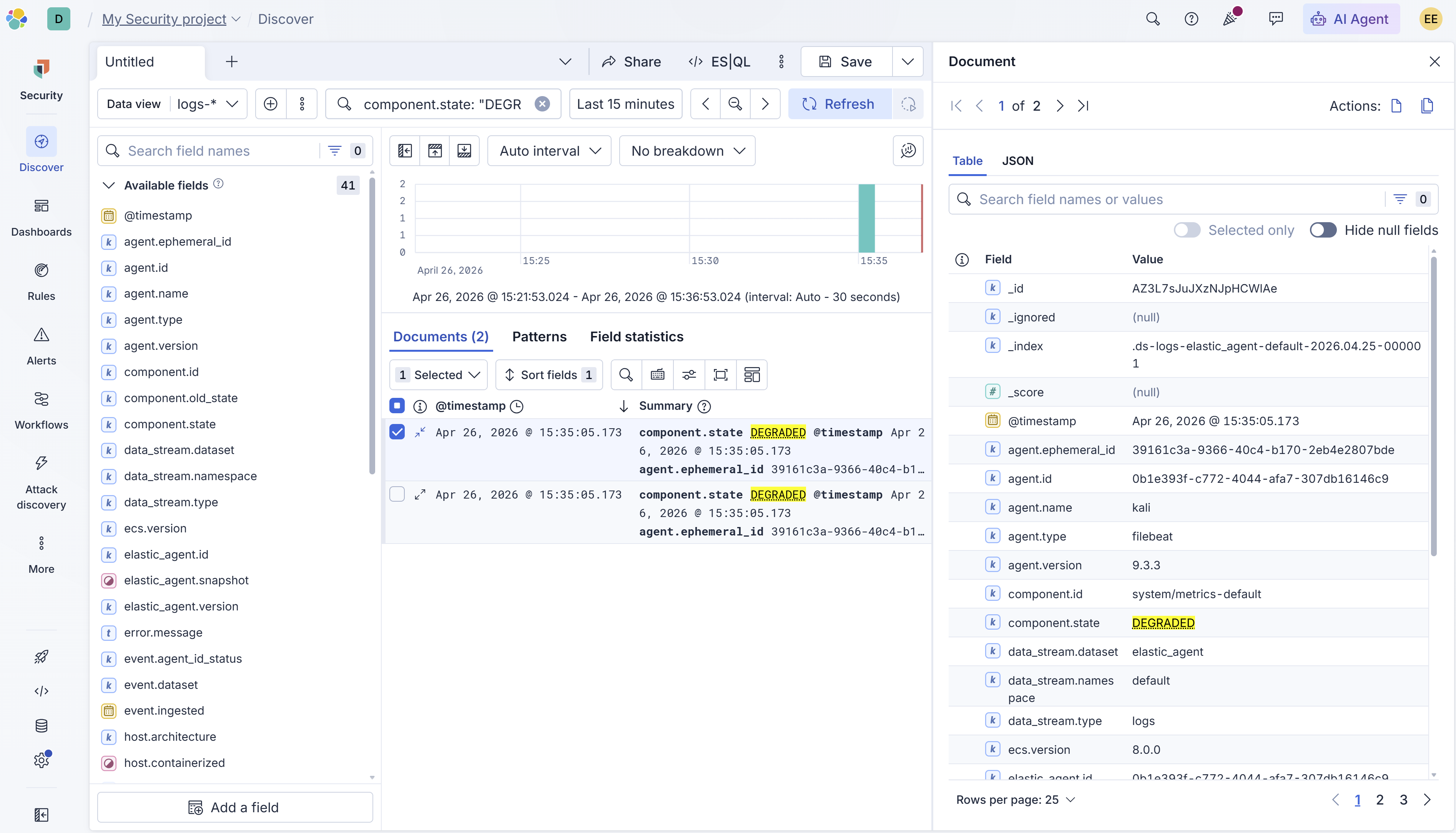

- 对单个事件文档执行了字段级分析

- 记录了发现和狩猎方法论

### 建议措施

- 监控持续的 DEGRADED 状态事件,作为潜在干扰的指标

- 将组件状态转换与系统活动时间线相关联

- 对重复的 HEALTHY 到 DEGRADED 状态转换实施告警

- 继续扩大日志覆盖范围,以包含 SSH 身份验证事件

### 状态

已关闭(未确认威胁 — 建议持续监控)

## 实验目标

- 在 Kibana Discover 中执行主动威胁狩猎

- 使用 KQL 查询对主机遥测数据进行范围界定和过滤

- 识别 Kali Linux 主机上的异常组件状态事件

- 对单个日志文档执行字段级分析

- 记录威胁狩猎方法论和发现

## 环境概述

**操作系统:** Kali Linux (虚拟机)

**使用的工具**

- Elastic Security (Cloud Serverless)

- Kibana Discover

- KQL (Kibana Query Language)

- Elastic Agent v9.3.3

**数据视图:** logs-*

**狩猎期间:** 2026 年 4 月 26 日

## 威胁狩猎工作流

### 1. 打开 Kibana Discover

通过 Elastic Security 左侧导航访问了 Kibana Discover。数据视图设置为 `logs-*`,以查询所有已摄取的日志数据。

### 2. 界定狩猎范围 — 查询 Kali 主机日志

运行了初始范围界定查询,以识别与 Kali Linux 主机相关的所有遥测数据。

**查询:**

**结果:** 在狩猎期间内返回了 70 个文档,确认 Kali agent 的日志摄取处于活跃状态。

### 3. 假设 — 调查组件状态异常

基于初步范围界定的结果,形成了以下假设:从 HEALTHY 到 DEGRADED 的组件状态转换可能表明系统不稳定或与实验室 13 中执行的攻击模拟相关的监控干扰。

**查询:**

**结果:** 返回了 16 个文档,显示 Kali 主机上出现了 DEGRADED 组件状态事件。

### 4. 字段级分析

在 Kibana Discover 中展开了单个 DEGRADED 状态事件,以提取字段级详细信息。分析的关键字段包括:

- `agent.name` — 确认 Kali 主机

- `agent.id` — 唯一的 agent 标识符

- `component.id` — system/metrics-default

- `component.state` — DEGRADED

- `component.old_state` — HEALTHY

- `data_stream.dataset` — elastic_agent

- `@timestamp` — 事件发生时间

## 狩猎发现

### 发现 1 — 确认 Kali 主机遥测数据

从 Kali Linux 主机中识别了 70 个文档,确认 Elastic Agent 正在主动摄取系统遥测数据。数据包括 agent 健康指标、组件状态事件和数据流元数据。

### 发现 2 — DEGRADED 组件状态事件

识别了 16 个系统指标组件转换为 DEGRADED 状态的事件。这些事件分布在狩猎期间内,并与系统活动增加的时期相关联。

| 字段 | 值 |

|-------|-------|

| 主机 | kali |

| 组件 | system/metrics-default |

| 状态 | DEGRADED |

| 先前状态 | HEALTHY |

| 事件计数 | 16 |

### 发现 3 — 确认检测缺口

`logs-*` 数据流中不存在 SSH 身份验证失败事件,证实了实验室 13 中识别的检测缺口。SSH 日志仍保留在 Kali systemd journal 中,并未被转发到 Elastic。

## 检测工程见解

- 威胁狩猎始于假设——而不是告警。分析师必须在查询前主动定义他们要寻找的目标

- KQL 提供强大的字段级过滤功能,使分析师能够高效地将狩猎范围从广泛缩小到具体

- 监控 agent 中的组件状态转换可以指示系统不稳定以及对安全工具的潜在篡改

- 缺少预期的数据(SSH 认证日志)本身就是一个发现——分析师也必须主动寻找检测缺口以及威胁

- 字段级文档分析是从原始日志数据中提取可操作情报的核心技能

- 无论是否识别出已确认的威胁,都应始终记录威胁狩猎结果——阴性结果可验证检测覆盖率

## 证据

所有屏幕截图均存储在存储库中,展示了 Kibana Discover 的威胁狩猎查询和字段级事件分析。

## 结论

本实验成功演示了使用 Kibana Discover 的主动威胁狩猎方法论。使用 KQL 查询界定了主机遥测数据的范围,识别了异常的组件状态事件,并对单个日志文档执行了字段级分析。

识别出 16 个 DEGRADED 组件状态事件提供了一个具体的狩猎发现,值得持续关注。SSH 检测缺口的确认强化了实验室 13 中识别的补救措施,并展示了分析师识别和记录覆盖盲点的能力。

本实验室完成了作品集的 Elastic SIEM 阶段,实现了从基础设施设置到日志摄取、检测规则配置、攻击模拟和主动威胁狩猎的过渡。

## 后续步骤

- 实验室 15: GRC — 日志保留策略 (NIST SP 800-53 映射)

- 开始作品集的 GRC 阶段

- 将技术 SOC 工作映射到合规框架

- 构建与真实检测相关联的、基于证据的 GRC 实验室

- 过渡叙述:流量 -> 日志 -> 检测 -> SIEM -> 风险 -> 合规

标签:Elastic Agent, Elastic Discover, Elasticsearch, Elastic Stack, KQL查询, PB级数据处理, SOC实验室, 子域名变形, 安全运维, 安全运营中心, 异常主机行为, 无线安全, 流量重放, 网络安全, 网络安全审计, 网络映射, 运维监控, 隐私保护