gaurav-koshti-CySA/Wazuh_SIEM_Lab

GitHub: gaurav-koshti-CySA/Wazuh_SIEM_Lab

一个基于 Wazuh 的家庭 SIEM 实验项目,旨在通过模拟真实环境帮助安全人员练习威胁检测、规则编写与事件调查等 SOC 核心工作流。

Stars: 0 | Forks: 0

# Wazuh SIEM 家庭实验室

一个使用 Wazuh 构建的实用型安全信息和事件管理 (SIEM) 实验室,旨在模拟真实环境下的 SOC 分析师工作流程,包括威胁检测、告警调查、自定义规则编写以及 MITRE ATT&CK 映射。

## 实验室环境

| 虚拟机 | 操作系统 | IP | 角色 |

|---|---|---|---|

| Kali Linux | Kali Rolling | 10.0.2.5 | Wazuh Manager (SIEM 后端 + 仪表板) |

| Windows Server 2019 | Windows Server 2019 | 10.0.2.15 | Wazuh Agent — 监控目标 |

| Windows 11 Pro | Windows 11 Pro | 10.0.2.122 | Wazuh Agent — 端点 + 攻击模拟 |

**网络:** VirtualBox NAT 网络 (LabNetwork) — 10.0.2.0/24

## 目标

- 在家庭实验室网络中部署功能完备的 SIEM

- 通过 Sysmon 监控 Windows 端点的丰富遥测数据

- 编写并验证映射到 MITRE ATT&CK 的自定义检测规则

- 配置文件完整性监控 (FIM) 以检测未授权的文件更改

- 模拟攻击场景并作为 SOC 分析师调查告警

- 练习从检测到升级的完整工作流程

## 工具与技术

- **Wazuh 4.7.5** — SIEM 平台 (Manager, Indexer, Dashboard)

- **Sysmon v15.20** (搭配 SwiftOnSecurity 配置) — 端点遥测

- **VirtualBox** — 虚拟机监控程序

- **Windows 事件日志** — 原生 Windows 安全日志

- **MITRE ATT&CK 框架** — 威胁情报映射

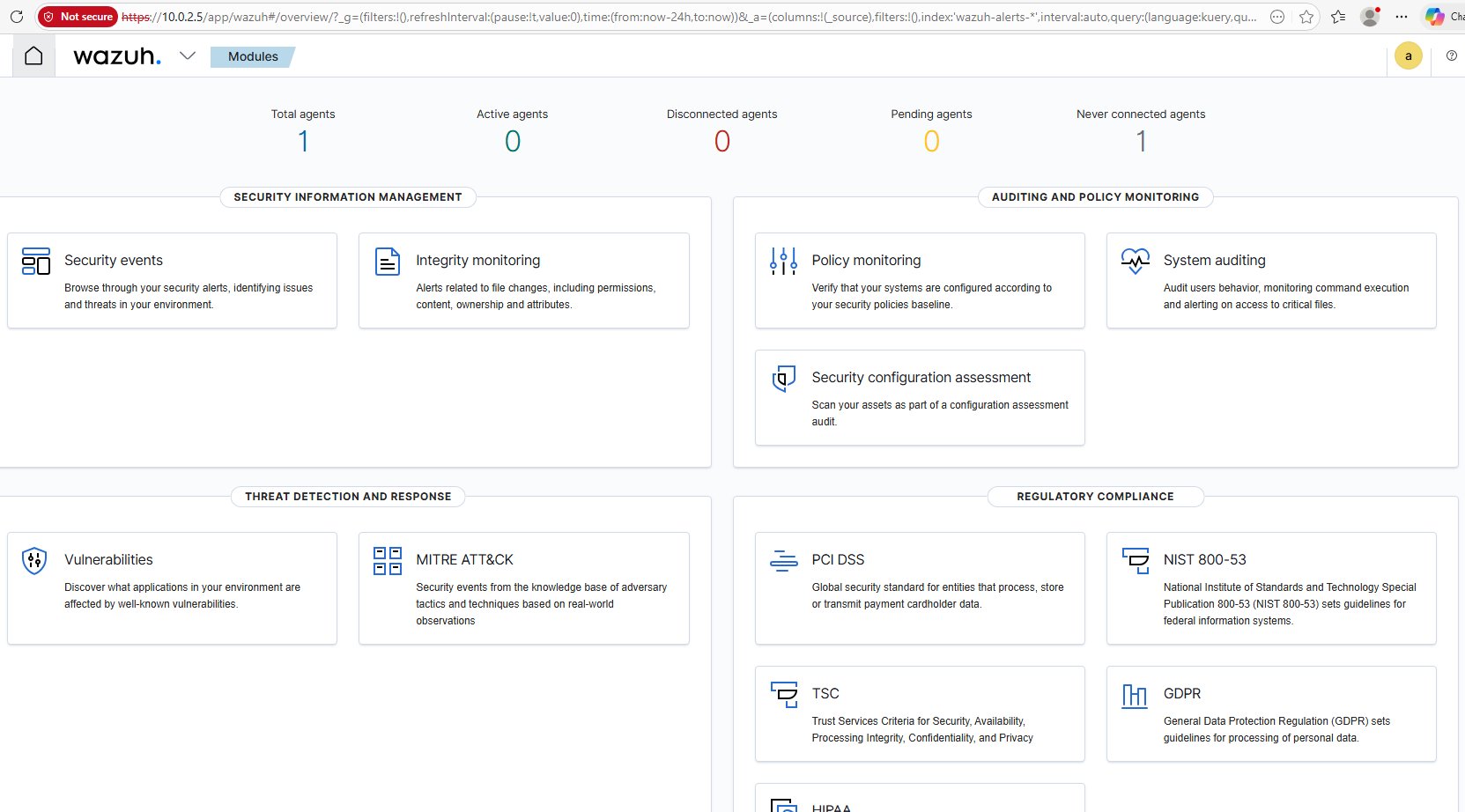

## 阶段 1 — Wazuh Manager 部署 (Kali Linux)

使用官方安装脚本在 Kali Linux 上部署了 Wazuh all-in-one 栈。这将在单台主机上设置三个组件:

- **Wazuh Indexer** — 存储并索引所有安全事件

- **Wazuh Manager** — 接收 Agent 遥测数据,运行检测规则,生成告警

- **Wazuh Dashboard** — 可通过 https://10.0.2.5 访问的 Web UI

在 Kali 上配置了静态 IP (10.0.2.5),并在安装前验证了与两台 Windows 虚拟机的完全连通性。

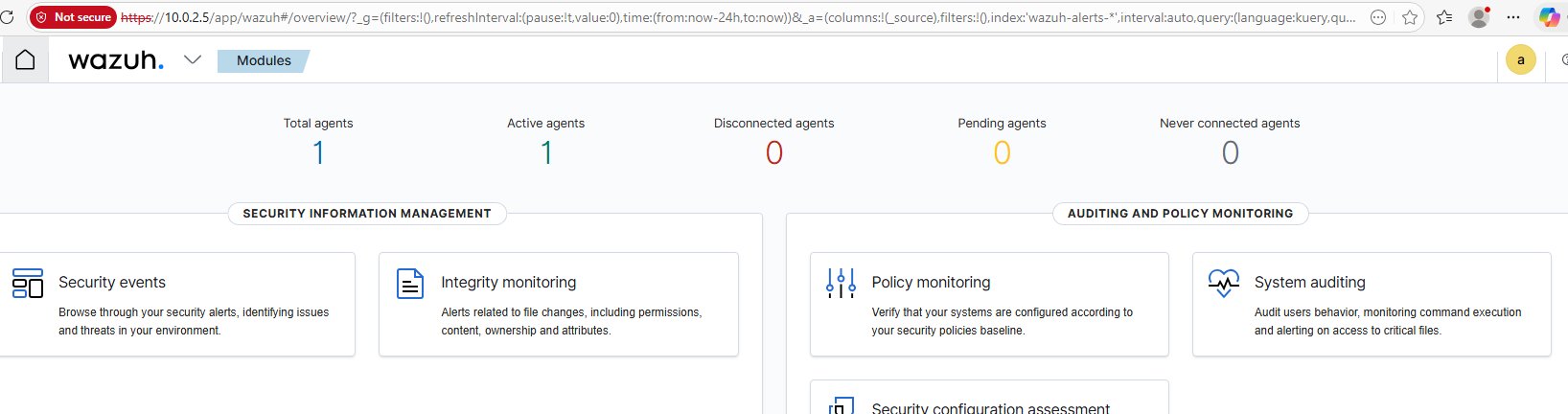

## 阶段 2 — Agent 部署与 Sysmon

在两个 Windows 端点上安装了 Wazuh Agent,并将它们指向位于 10.0.2.5 的 Kali Manager。两个 Agent 均成功注册并在几分钟内变为 Active 状态。

在两台 Windows 虚拟机上使用 SwiftOnSecurity 基线配置安装了 **Sysmon**。Sysmon 可捕获:

- **Event ID 1** — 进程创建

- **Event ID 3** — 网络连接

- **Event ID 11** — 文件创建

- **Event ID 13** — 注册表更改

将 Sysmon 事件通道添加到每个 Agent 的 `ossec.conf` 中,以确保 Wazuh 收集 Sysmon 日志以及标准的 Windows 安全事件。

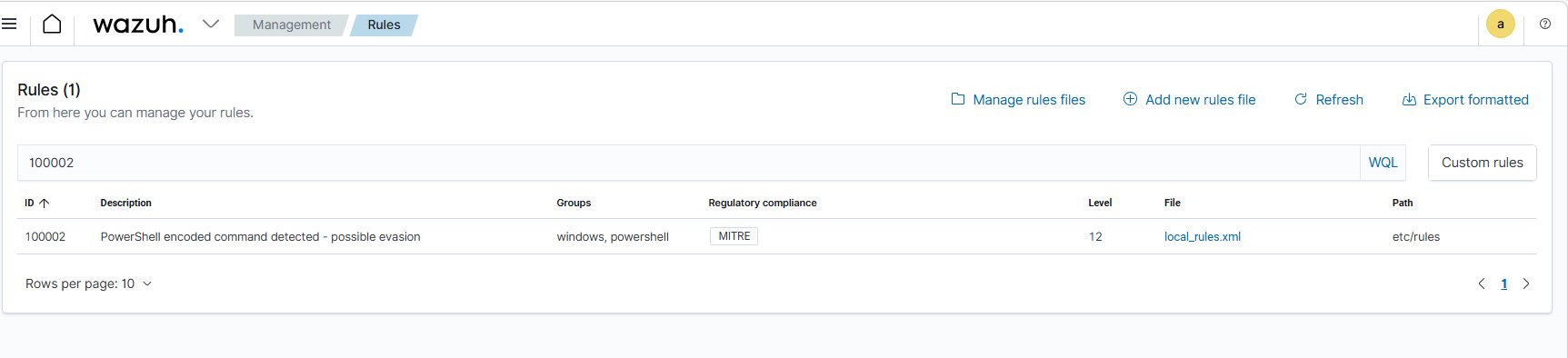

## 阶段 3 — 自定义检测规则

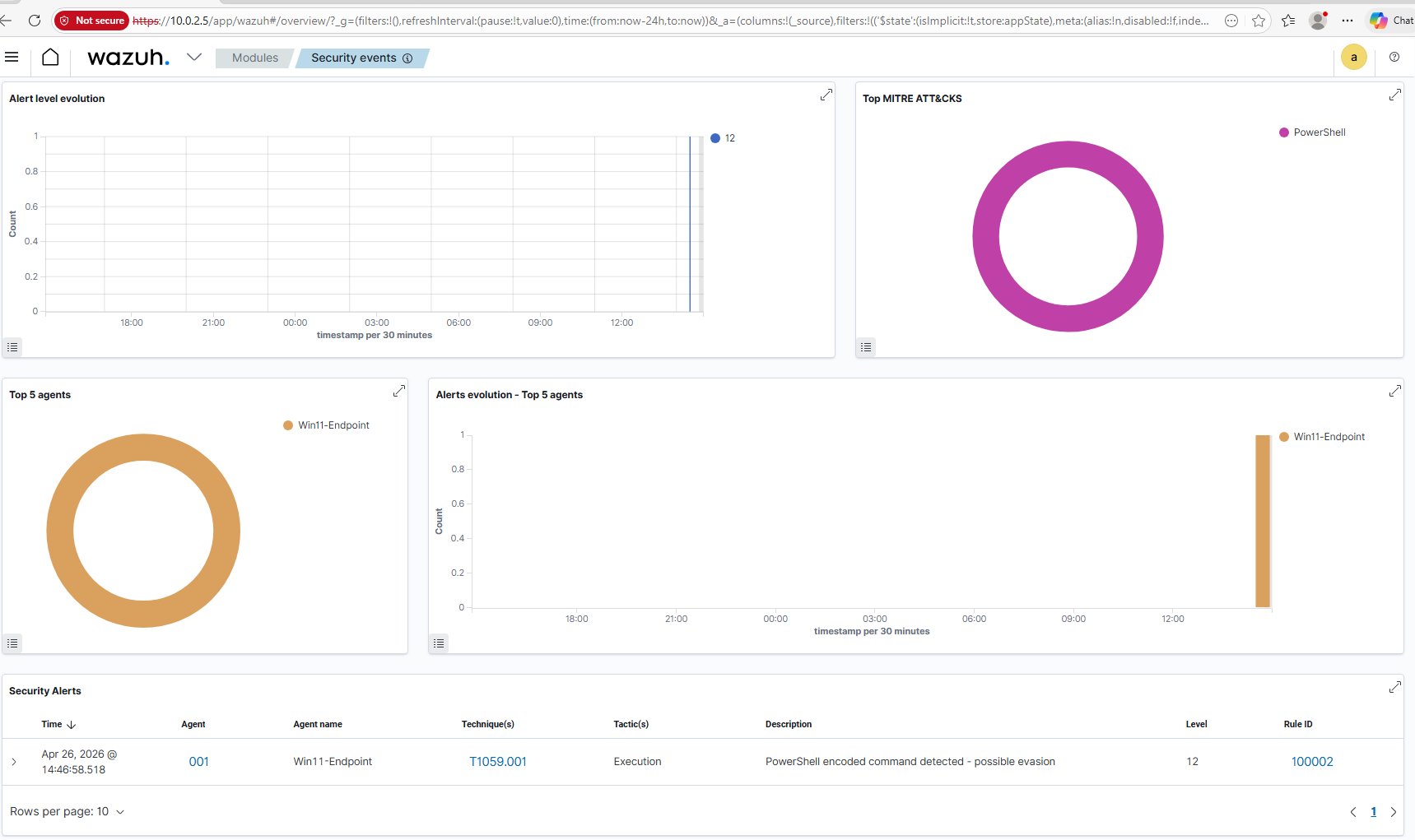

在 Wazuh Manager 的 `/var/ossec/etc/rules/local_rules.xml` 中编写了一条自定义检测规则,用于检测 PowerShell 编码命令执行——一种常见的攻击者逃避技术。

**规则逻辑:**

- 监控所有 Windows 事件上的 `win.eventdata.commandLine` 字段

- 使用 PCRE2 正则表达式匹配 `-EncodedCommand`、`-enc` 或类似 base64 的字符串

- 在 **Level 12**(高严重性)触发

- 标记为 **MITRE ATT&CK T1059.001** — 命令和脚本解释器:PowerShell

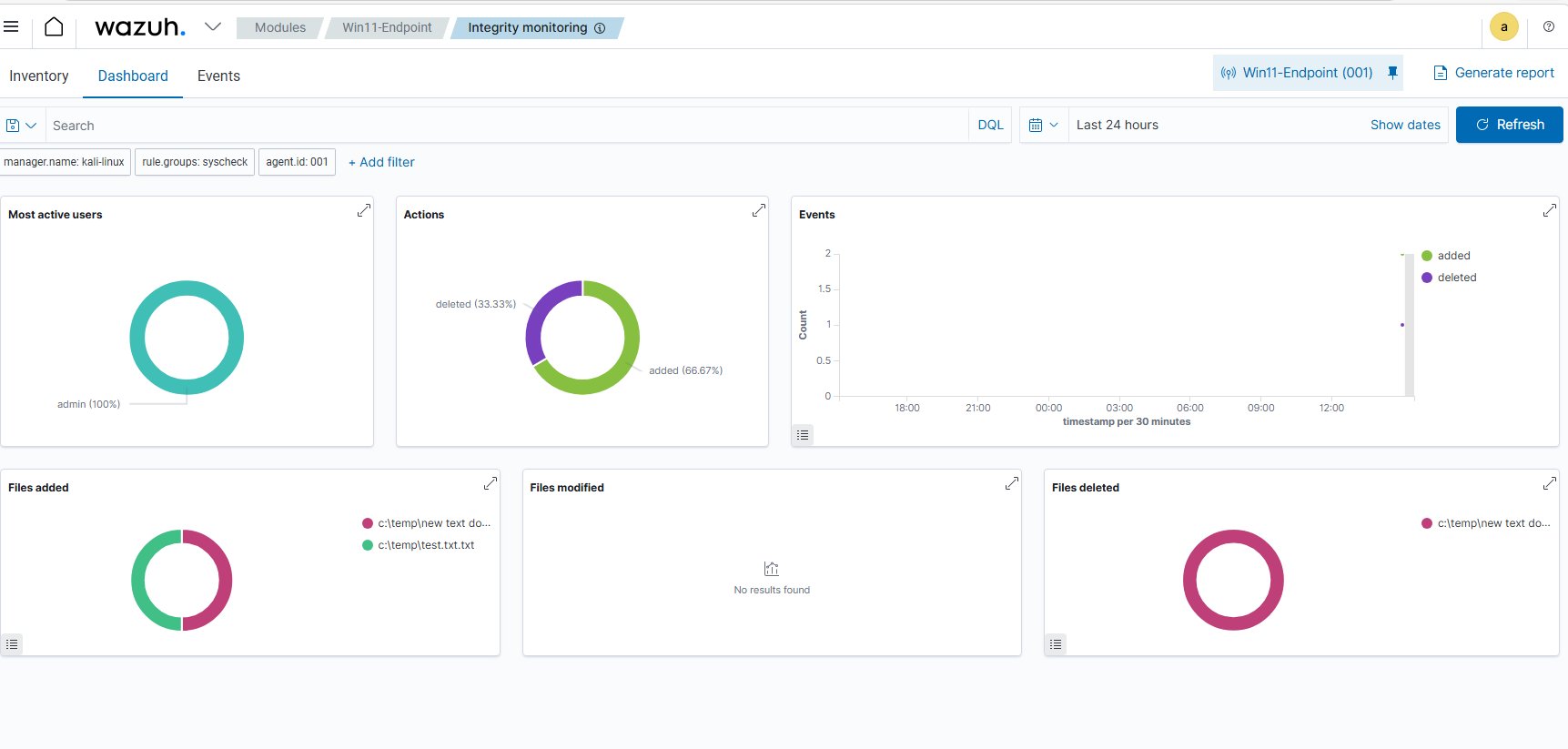

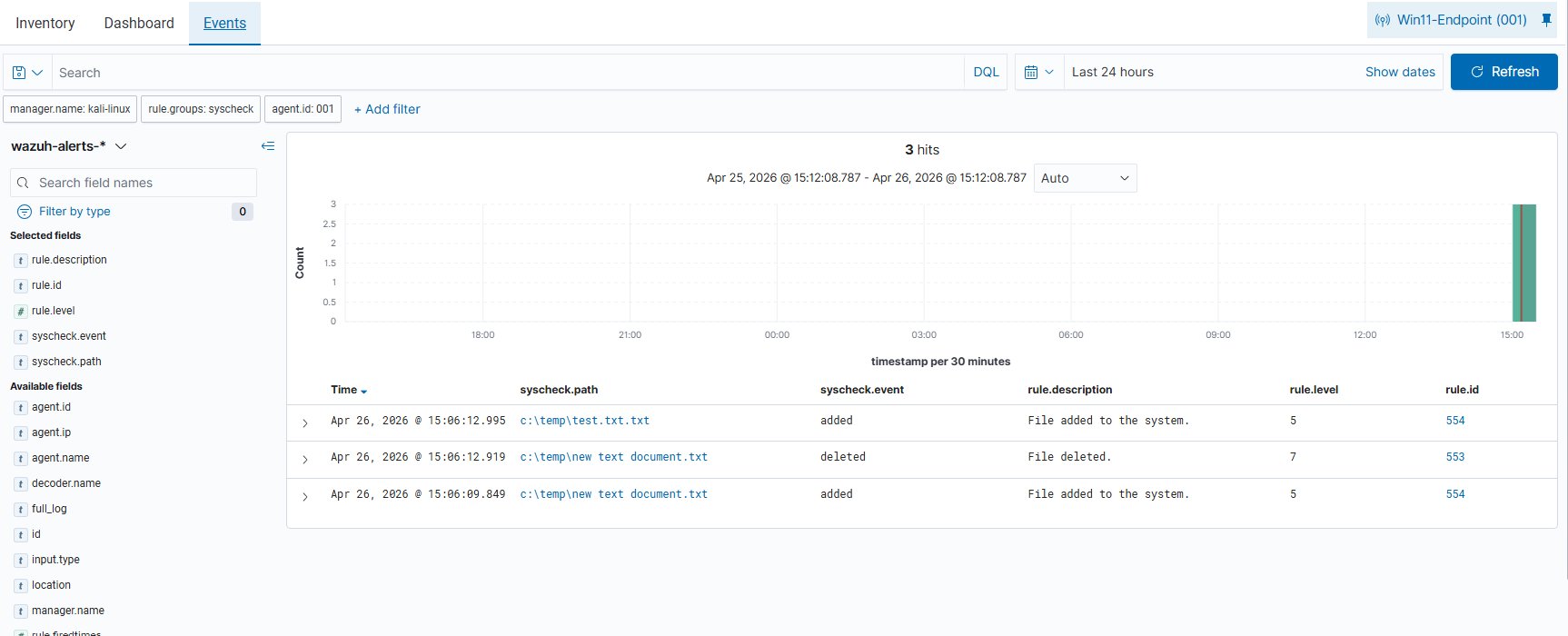

## 阶段 4 — 文件完整性监控 (FIM)

通过编辑 `ossec.conf` 以实时监控 `C:\Temp`,在 Windows 11 端点上配置了 FIM。当通过文件资源管理器在该目录中创建文件时:

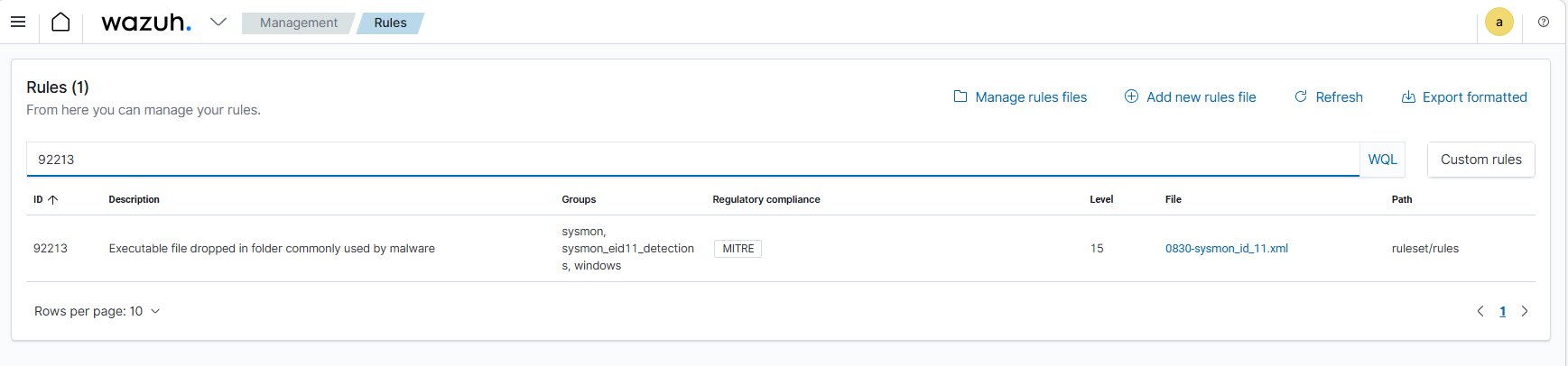

- Wazuh **Rule 92213** 自动在 **Level 15**(严重)触发

- 映射到 **MITRE T1105 — Ingress Tool Transfer**

- 标记在 **Command and Control** 战术下

- Sysmon Event ID 11 捕获了文件创建并将其馈送给 Wazuh 检测引擎

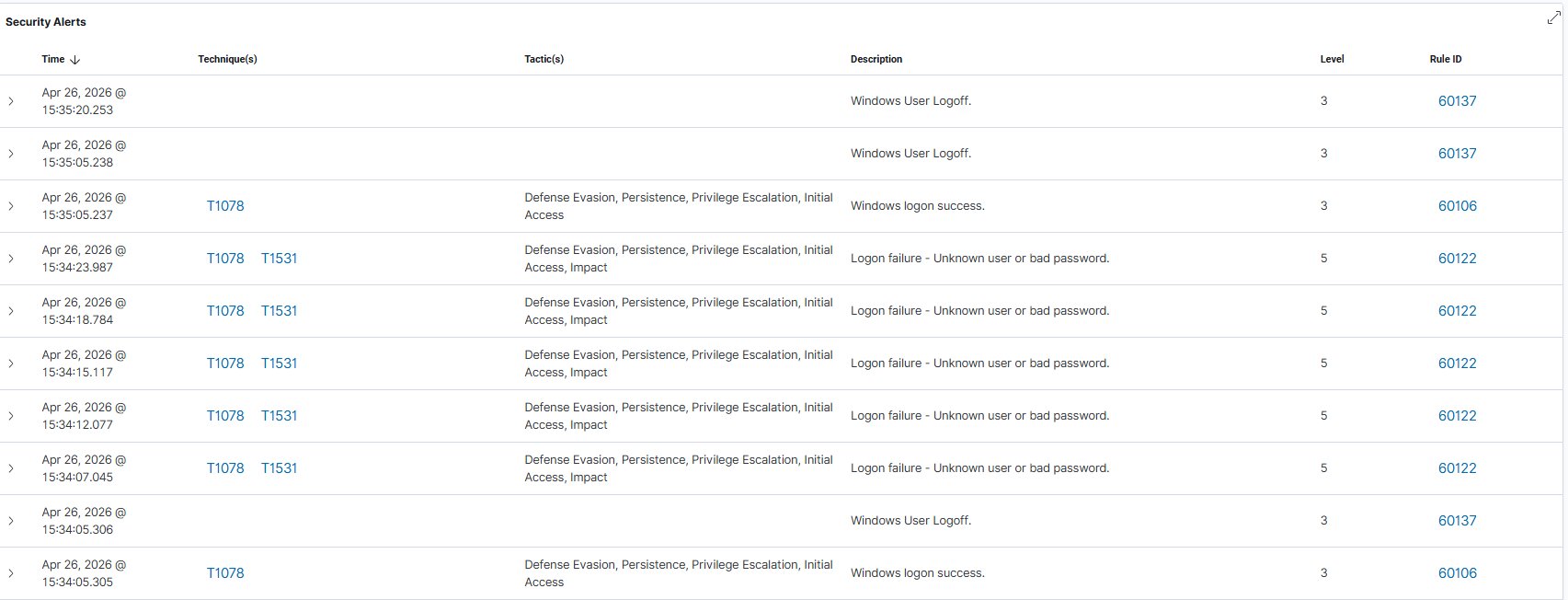

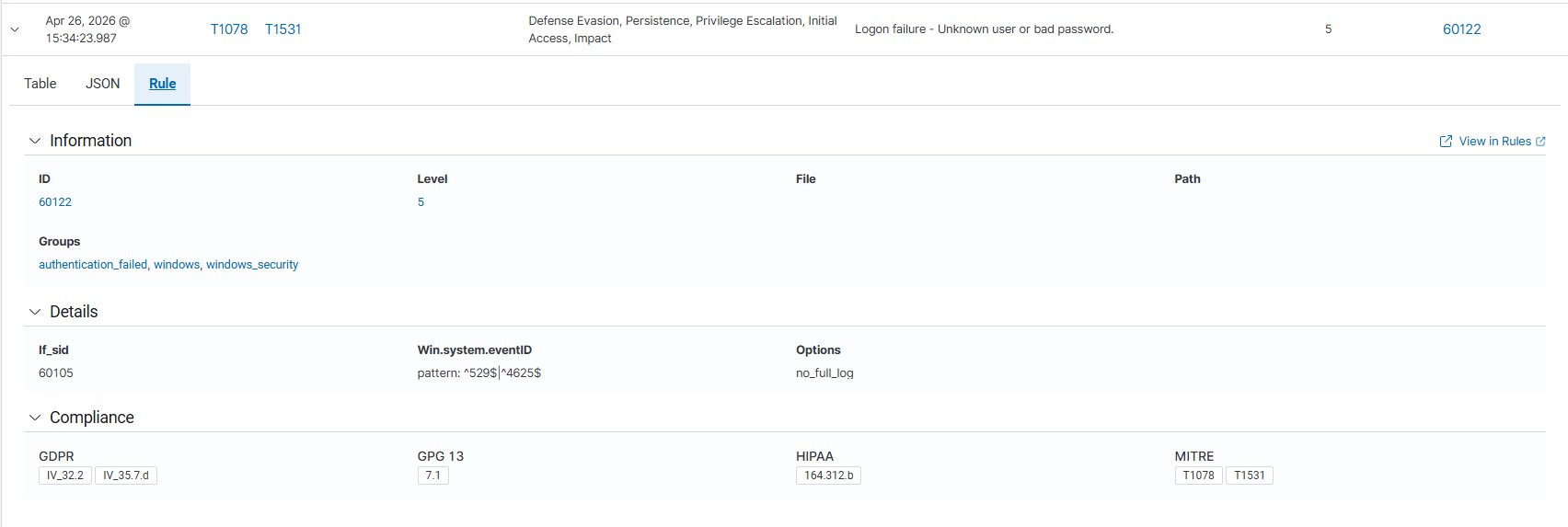

## 阶段 5 — 暴力破解检测与事件升级

通过在 Windows 11 上对 Windows Server 发起 6 次失败的 RDP 登录尝试,模拟了暴力破解攻击。Wazuh 立即检测到了该行为模式。

- 在 16 秒内出现 **5 次连续的**“登录失败 - 未知用户或密码错误”告警

- **Rule 60122** — 监控 Windows Event ID 4625(登录失败)

- **MITRE T1110 — Brute Force**,属于 Credential Access 战术

- 合规性映射到 **GDPR、HIPAA、GPG 13**

- 随后出现了一次**成功登录**——表明账户可能已遭到入侵

### SOC 分析师升级摘要

| 字段 | 详情 |

|---|---|

| **事件类型** | 暴力破解 / 凭据访问 |

| **源** | Windows 11 (10.0.2.122) |

| **目标** | Windows Server (10.0.2.15) |

| **时间范围** | 15:34:07 至 15:34:23(16 秒) |

| **失败尝试次数** | 5 |

| **结果** | 15:35:05 成功登录 |

| **MITRE 技术** | T1110 — Brute Force |

| **严重性** | 中(每次尝试 Level 5)— 因行为模式及最终成功登录而升级 |

| **建议操作** | 升级至 Tier 2,锁定账户,调查成功登录的会话 |

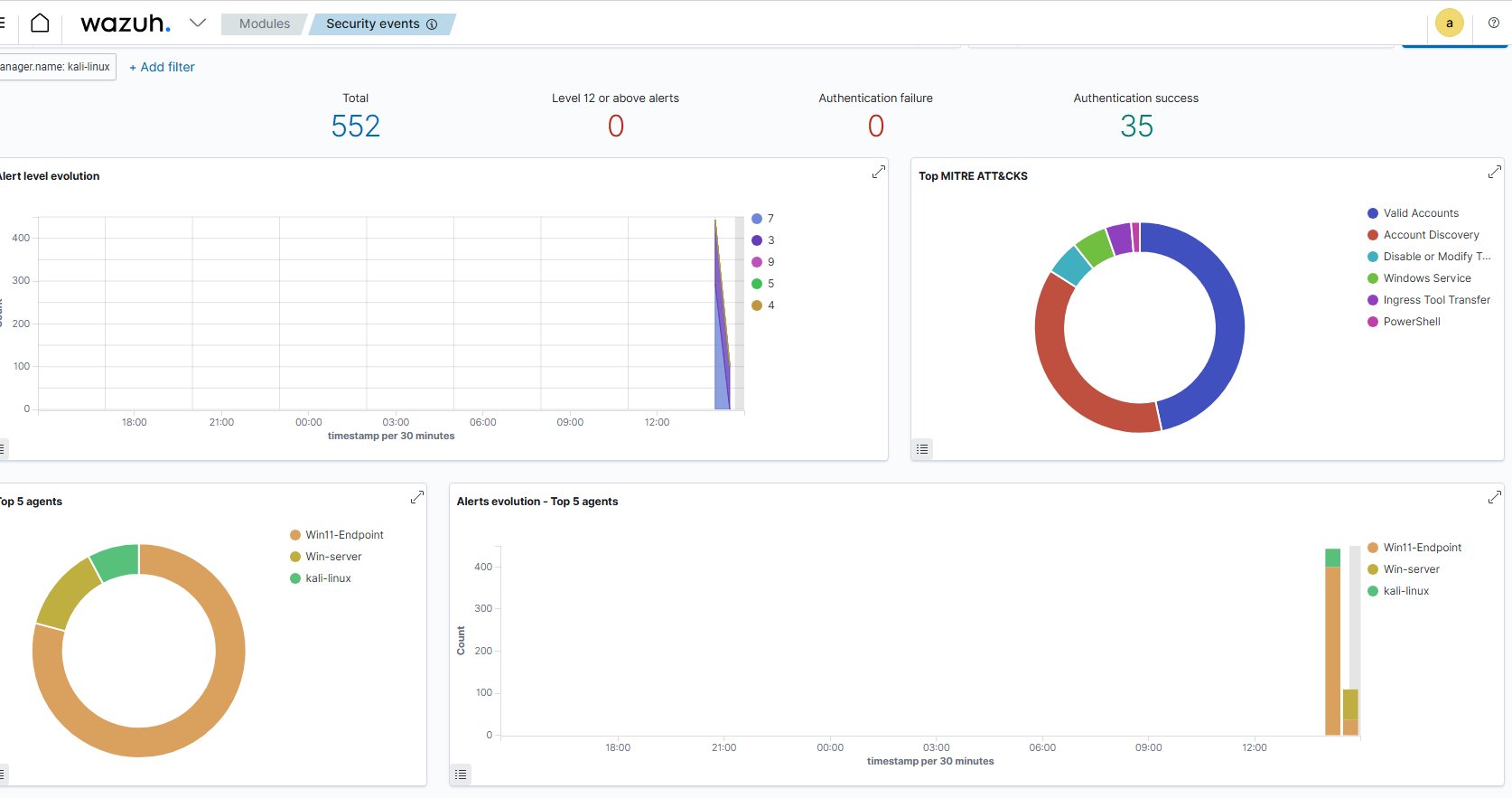

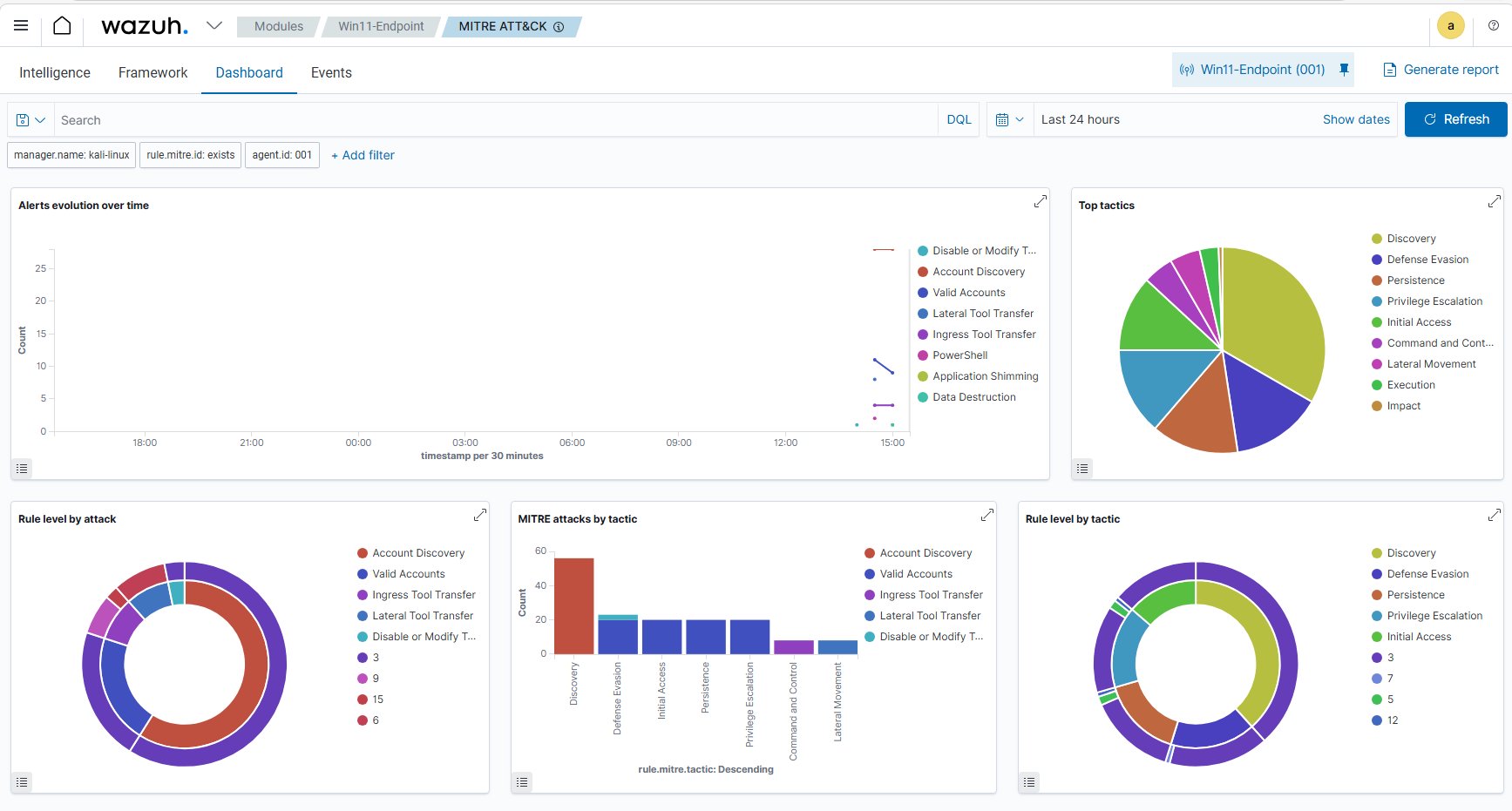

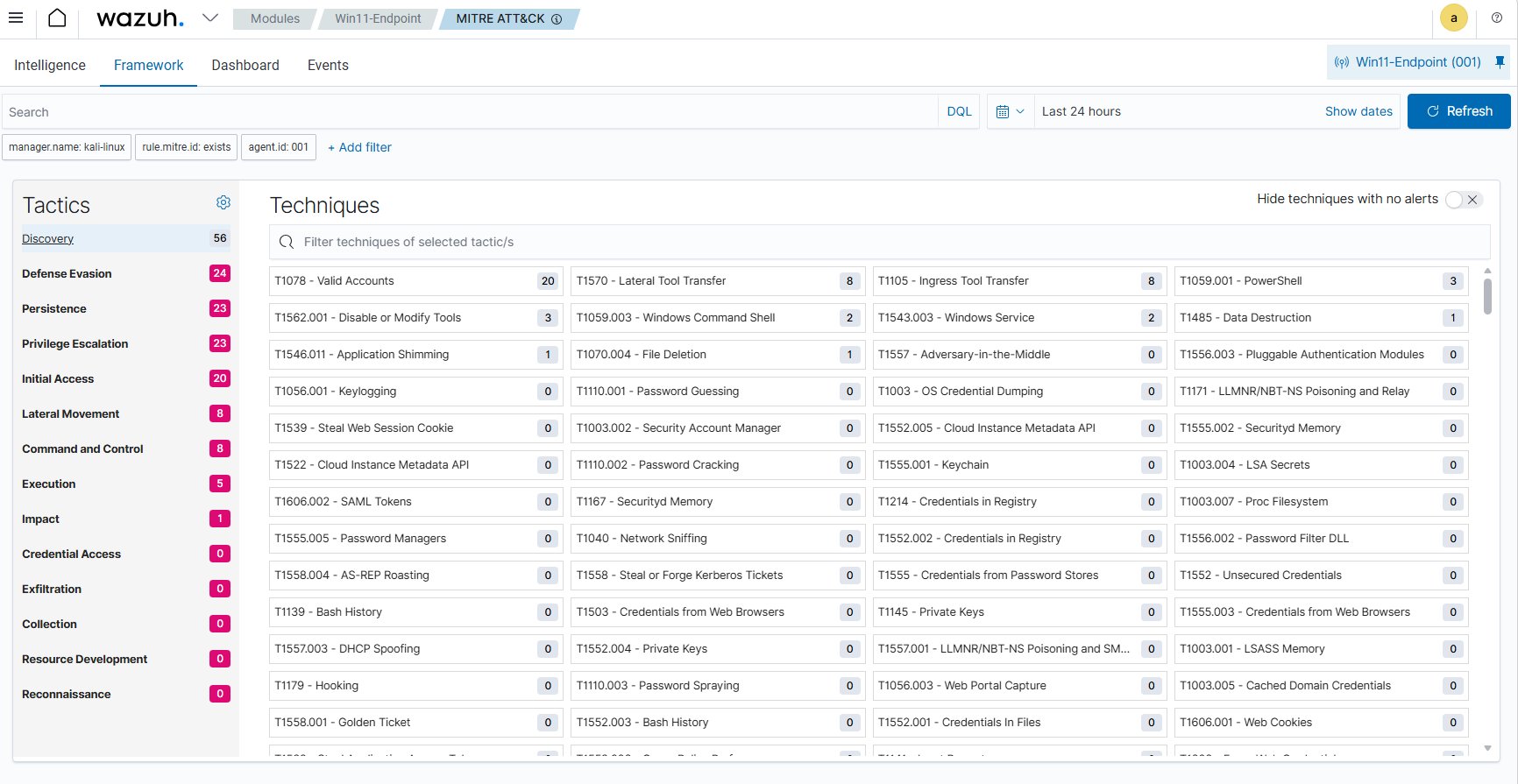

## MITRE ATT&CK 覆盖范围

该实验室在 9 个 MITRE ATT&CK 战术中自然生成了检测告警:

| 战术 | 告警数量 |

|---|---|

| Discovery | 56 |

| Defense Evasion | 24 |

| Persistence | 23 |

| Privilege Escalation | 23 |

| Initial Access | 20 |

| Lateral Movement | 8 |

| Command and Control | 8 |

| Execution | 5 |

| Impact | 1 |

**检测到的关键技术:**

- T1078 — Valid Accounts(20 次命中)

- T1570 — Lateral Tool Transfer(8 次命中)

- T1105 — Ingress Tool Transfer(8 次命中)

- T1059.001 — PowerShell(3 次命中 — 自定义规则)

- T1562.001 — Disable or Modify Tools(3 次命中)

- T1059.003 — Windows Command Shell(2 次命中)

- T1543.003 — Windows Service(2 次命中)

## 关键收获

- 从头开始部署 SIEM 需要密切关注网络配置、Agent-Manager 连通性以及日志源配置

- Sysmon 显著丰富了 Windows 遥测数据,并实现了标准 Windows 日志无法单独提供的 MITRE 技术级映射

- 编写自定义检测规则需要理解事件字段结构——知道要检查哪个字段(例如 `win.eventdata.commandLine`)与规则逻辑本身同样重要

- FIM 是一种高价值、低开销的检测能力——监控敏感目录可以同时捕获恶意软件暂存和内部威胁活动

- 单独的暴力破解告警属于中等严重性,但如果随后出现成功登录,它就会变成潜在账户被盗事件,需要立即升级至 Tier 2

## 相关项目

- [Nessus 漏洞管理实验室](https://github.com/gaurav-koshti-CySA/Nessus_Vuln_Management_Lab)

- [Entra IAM 实验室](https://github.com/gaurav-koshti-CySA/Entra_Iam_Lab)

*Gaurav Koshti | CompTIA Security+ | Pursuing CySA+ | LinkedIn: linkedin.com/in/gaurav-koshti*

标签:AMSI绕过, Cloudflare, Home Lab, MITRE ATT&CK, NAT网络, SOC分析师工作流, SwiftOnSecurity, Sysmon, VirtualBox, Wazuh, Windows 11, Windows Server 2019, Windows端点安全, x64dbg, 事件日志, 免杀技术, 威胁情报, 威胁检测, 安全信息与事件管理, 安全规则编写, 安全运营中心, 家庭实验室, 开发者工具, 搜索引擎爬取, 攻击模拟, 数字取证, 暴力破解检测, 端点遥测, 红队行动, 网络安全实验, 网络映射, 自动化脚本, 自定义检测规则, 警报调查, 驱动签名利用