mafjuuu/soc-lab-wazuh

GitHub: mafjuuu/soc-lab-wazuh

基于 Wazuh 的家庭 SOC 实验室项目,通过模拟 Hydra 暴力破解、Nmap 扫描等真实攻击验证 SIEM 检测能力,涵盖从环境搭建、Sysmon 增强采集到自定义规则调优的完整安全监控实践。

Stars: 0 | Forks: 0

# soc-lab-wazuh

在这个项目中,我想跳出理论,亲眼看看实时安全监控是如何运作的。我搭建了一个家庭实验室,以了解专业的 SOC(安全运营中心)是如何检测和应对威胁的。

我设置了一个 Wazuh SIEM/XDR 管理器,将其作为我实验室的“大脑”。我使用代理将不同的“端点”(Windows 和 Linux 机器)连接到它。为了从 Windows 中获取更好的数据,我安装了 Sysmon,它比标准系统日志提供了更详尽的信息。

主要目标是在实践中测试该系统。我并没有干等警报——而是使用 Hydra(暴力破解)、手动尝试以及 nmap 扫描来模拟攻击。我还通过编写自定义规则来消除误报,以此练习“调优”系统。

我通过使用 VirtualBox 构建一个专用的虚拟网络开始了这个项目。我创建了三台虚拟机来模拟真实的服务器-客户端环境:

**Wazuh Manager:一台用于收集和分析所有安全日志的 Linux Ubuntu 服务器。**

**Linux Agent:第二台 Ubuntu 机器,用于测试 Linux 安全性。**

**Windows Agent:一台 Windows 10 机器,用于监控 Windows 特定的事件和安全测试。**

为了提高工作效率,我使用 SSH 从我的主计算机远程控制所有虚拟机。这让我能够在不切换 VirtualBox 窗口的情况下运行命令并管理系统。

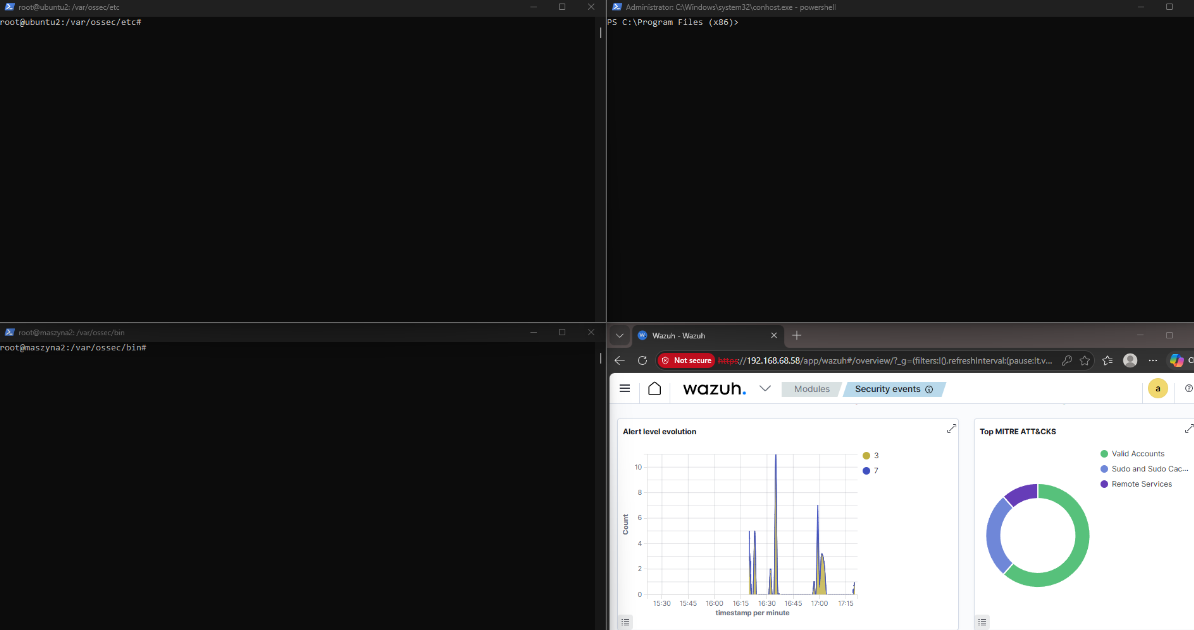

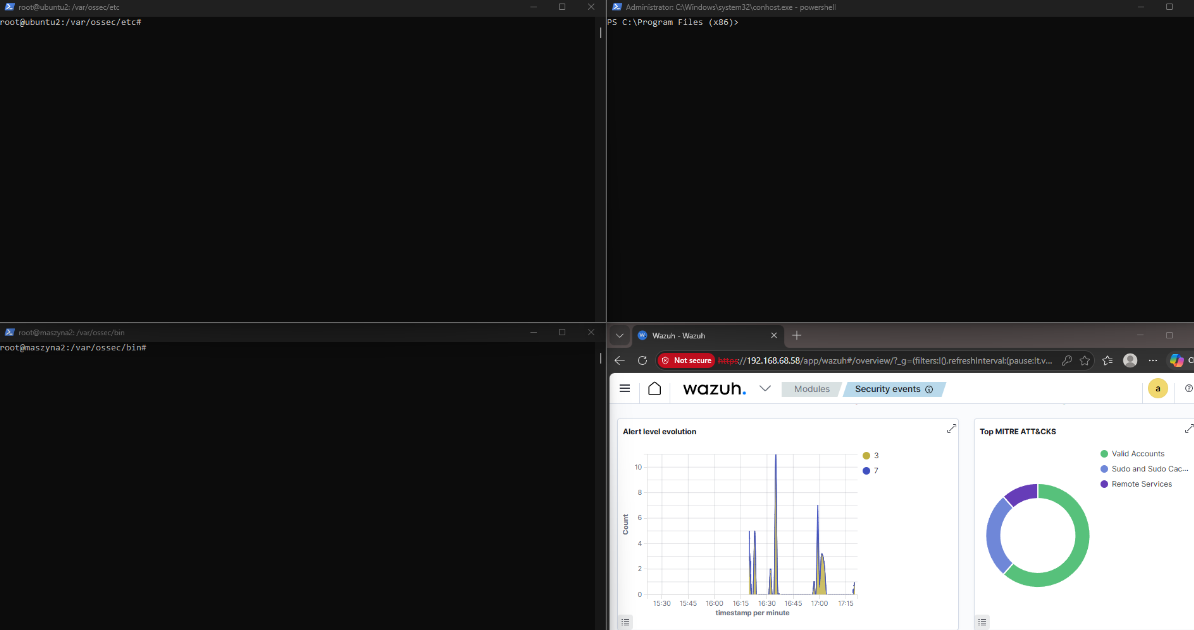

我组织了我的工作区以便一目了然地查看所有内容。我使用了分屏视图来同时监控 Linux 终端、Windows PowerShell 和 Wazuh Dashboard。这让我能够观察到代理上的一个操作(如登录失败)是如何立即作为警报出现在 SIEM 中的。

在这个阶段,Windows 机器仅使用默认日志。在项目的后续阶段,我使用 Sysmon 升级了此设置以获取更详细的信息。

## 意外警报与快速调查

在我开始任何网络扫描或安全测试之前,我在 Wazuh Dashboard 中注意到了一个级别为 7 的警报。系统声称在我的 Ubuntu 机器的 /usr/bin/diff 文件中发现了一个木马。这非常奇怪,因为我使用的是全新、干净的虚拟机。我不想直接忽略它,所以我决定检查究竟发生了什么。

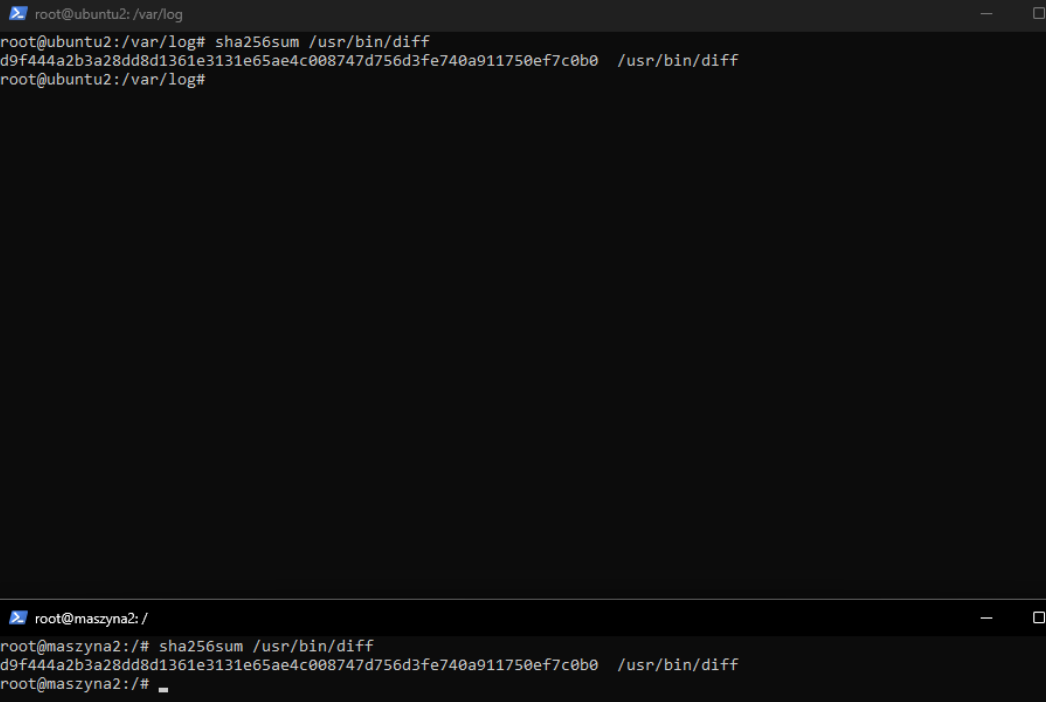

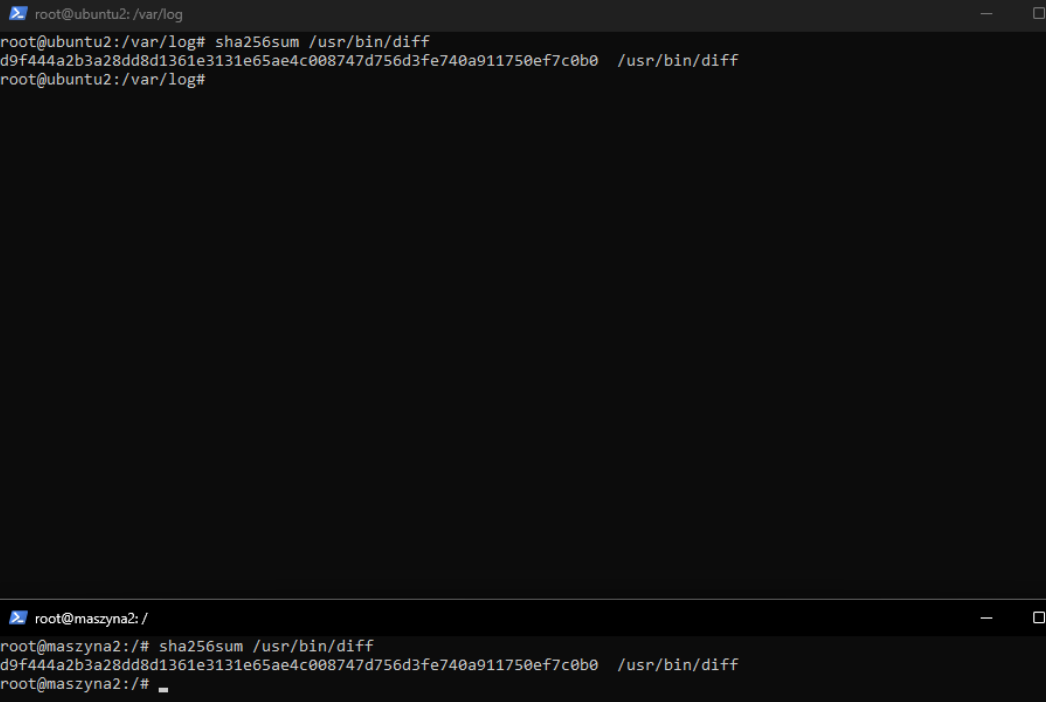

我没有直接删除警报,而是进行了手动检查。我使用 sha256sum 命令获取了两台 Ubuntu 机器上“可疑”文件的哈希值。我选择使用 SHA-256 算法来验证文件,因为在现代安全领域,它比容易发生碰撞的 MD5 可靠得多。通过确认 SHA-256 哈希值与已知干净的系统的相匹配,我可以在将其加入白名单之前 100% 确定该文件是安全的。

在这个阶段,Windows 机器仅使用默认日志。在项目的后续阶段,我使用 Sysmon 升级了此设置以获取更详细的信息。

## 意外警报与快速调查

在我开始任何网络扫描或安全测试之前,我在 Wazuh Dashboard 中注意到了一个级别为 7 的警报。系统声称在我的 Ubuntu 机器的 /usr/bin/diff 文件中发现了一个木马。这非常奇怪,因为我使用的是全新、干净的虚拟机。我不想直接忽略它,所以我决定检查究竟发生了什么。

我没有直接删除警报,而是进行了手动检查。我使用 sha256sum 命令获取了两台 Ubuntu 机器上“可疑”文件的哈希值。我选择使用 SHA-256 算法来验证文件,因为在现代安全领域,它比容易发生碰撞的 MD5 可靠得多。通过确认 SHA-256 哈希值与已知干净的系统的相匹配,我可以在将其加入白名单之前 100% 确定该文件是安全的。

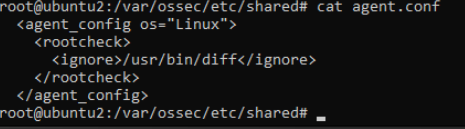

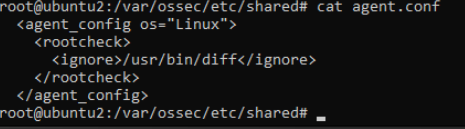

两个系统上的哈希值完全相同。这是文件完全干净且未被任何恶意软件更改的 100% 证据。这只是一个误报(SIEM 犯的错)。为了阻止此警报再次弹出并“污染”我的仪表板,我进入了 Wazuh Manager 上的 agent.conf 文件,并添加了一条规则以忽略该特定文件。

两个系统上的哈希值完全相同。这是文件完全干净且未被任何恶意软件更改的 100% 证据。这只是一个误报(SIEM 犯的错)。为了阻止此警报再次弹出并“污染”我的仪表板,我进入了 Wazuh Manager 上的 agent.conf 文件,并添加了一条规则以忽略该特定文件。

通过修复此问题,我清除了日志中的干扰信息,并且可以在确信我的环境实际上是安全的情况下,继续进行更有趣的测试。

## Nmap 扫描

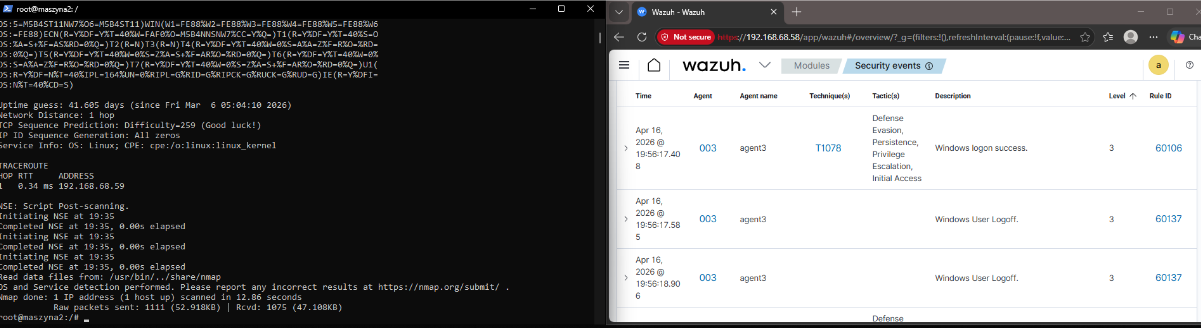

修复误报警报后,我使用 Nmap 执行了网络扫描,看看我的 SIEM 是否会检测到它。令我惊讶的是,仪表板完全没有显示警报。Wazuh 没有看到扫描,因为默认的 Windows 和 Linux 日志并不总是能追踪静默的网络探测。

通过修复此问题,我清除了日志中的干扰信息,并且可以在确信我的环境实际上是安全的情况下,继续进行更有趣的测试。

## Nmap 扫描

修复误报警报后,我使用 Nmap 执行了网络扫描,看看我的 SIEM 是否会检测到它。令我惊讶的是,仪表板完全没有显示警报。Wazuh 没有看到扫描,因为默认的 Windows 和 Linux 日志并不总是能追踪静默的网络探测。

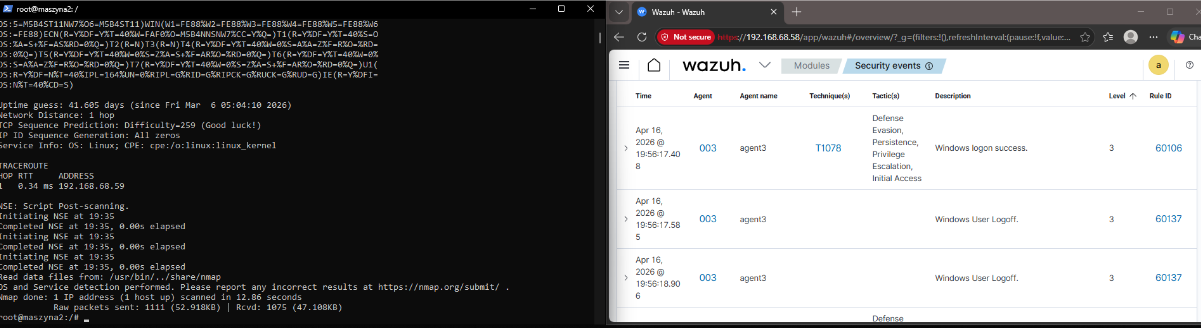

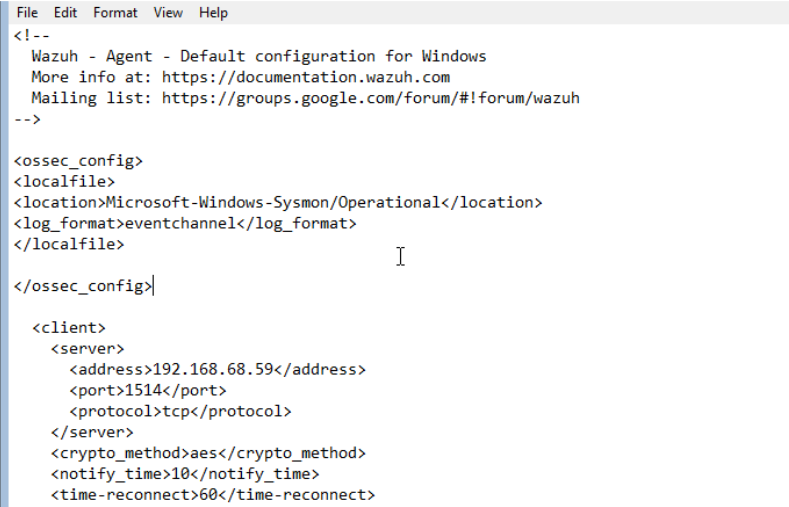

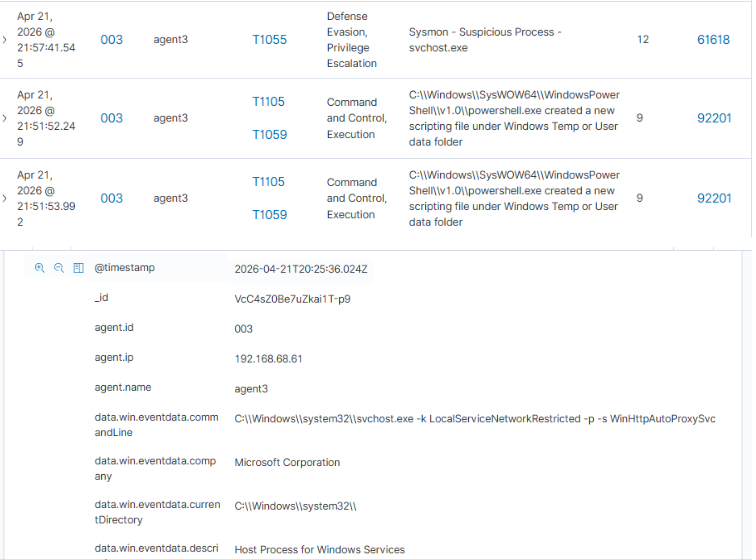

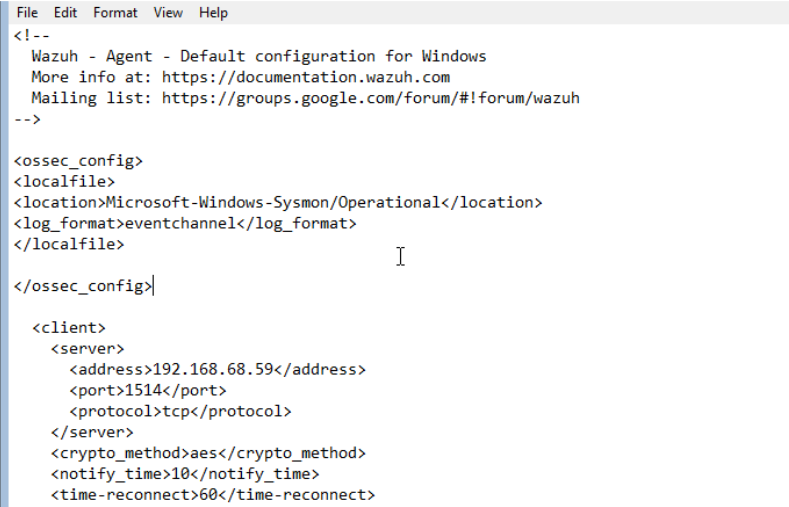

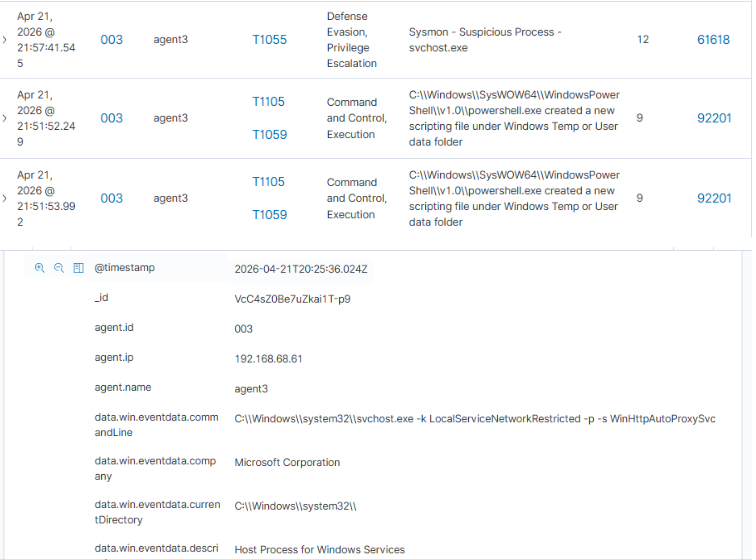

我意识到我需要更多的数据。我的下一步是在 Windows 代理上安装 Sysmon(系统监视器)。Sysmon 是一个强大的工具,它跟踪的内容远超标准的 Windows 事件日志——它监控网络连接、进程创建以及文件时间的更改。

在安装并配置好 Sysmon 之后,我终于可以看到系统的详细活动,而不是一块空白屏幕。SIEM 开始捕获可疑的 PowerShell 执行和发现技术等事件。这证明了虽然 Wazuh 是“大脑”,但它需要像 Sysmon 这样好的“眼睛”才能真正看到威胁。

我意识到我需要更多的数据。我的下一步是在 Windows 代理上安装 Sysmon(系统监视器)。Sysmon 是一个强大的工具,它跟踪的内容远超标准的 Windows 事件日志——它监控网络连接、进程创建以及文件时间的更改。

在安装并配置好 Sysmon 之后,我终于可以看到系统的详细活动,而不是一块空白屏幕。SIEM 开始捕获可疑的 PowerShell 执行和发现技术等事件。这证明了虽然 Wazuh 是“大脑”,但它需要像 Sysmon 这样好的“眼睛”才能真正看到威胁。

## 密码猜测

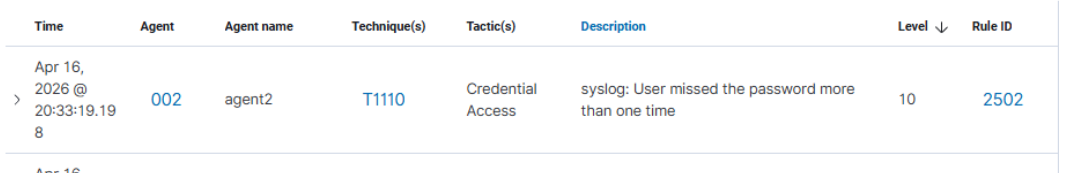

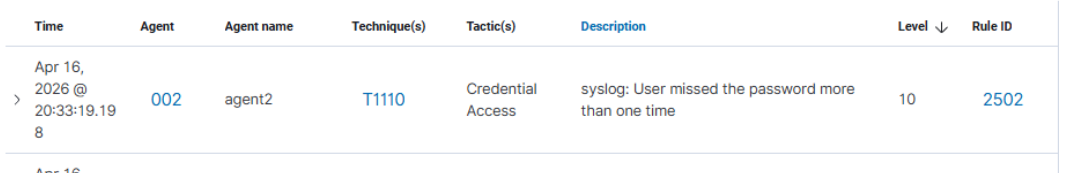

在 nmap 扫描之后,我想看看系统对基本人类活动的反应。我尝试通过手动猜测密码来登录 Linux 机器。

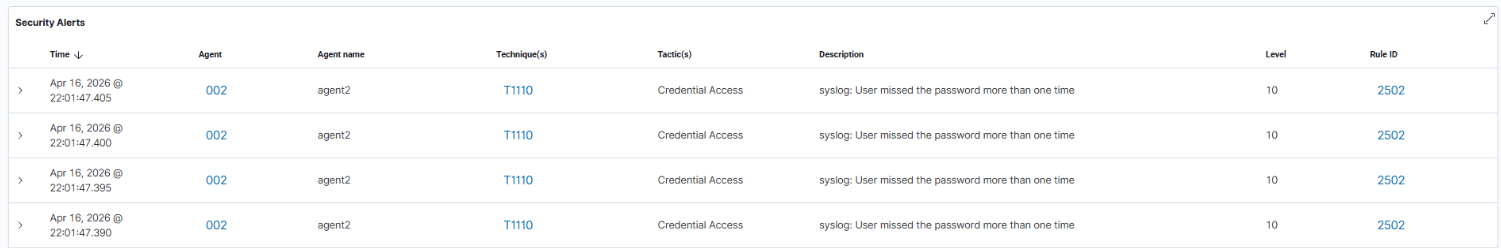

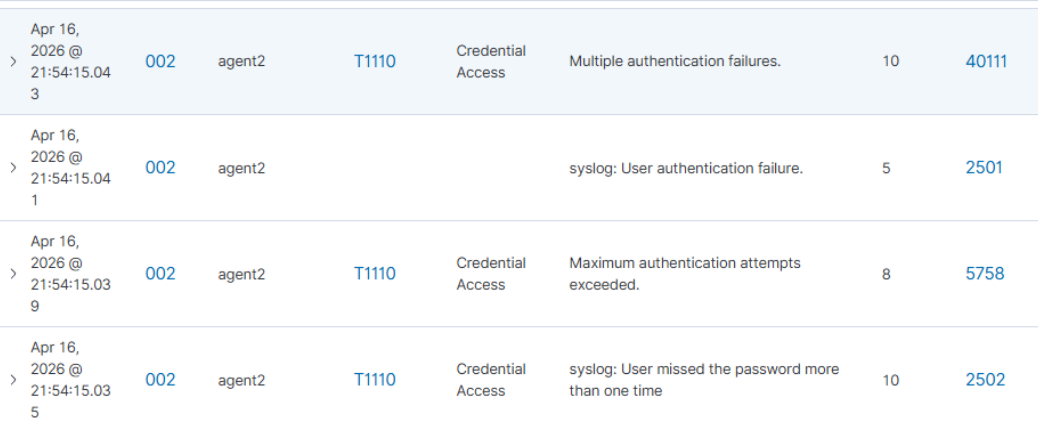

Wazuh 立即捕获了此活动。在仪表板上,我看到了一个级别为 10 的警报(这是一个高优先级警报)。描述非常清晰:

"User missed the password more than one time"

## 密码猜测

在 nmap 扫描之后,我想看看系统对基本人类活动的反应。我尝试通过手动猜测密码来登录 Linux 机器。

Wazuh 立即捕获了此活动。在仪表板上,我看到了一个级别为 10 的警报(这是一个高优先级警报)。描述非常清晰:

"User missed the password more than one time"

正如你在屏幕截图中看到的,系统还将此事件关联到了 MITRE ATT&CK 框架中的 T1110(暴力破解)技术。这个简单的测试证明了我的 SIEM 运行正常,如果有人试图破解我的账户,它可以实时向我发出警报。

手动猜测很容易被检测到,但我想看看系统如何处理更快速、自动化的攻击。这引出了我的下一个测试:使用 Hydra 进行 SSH 暴力破解。

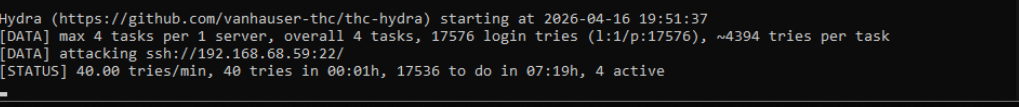

## Hydra 攻击

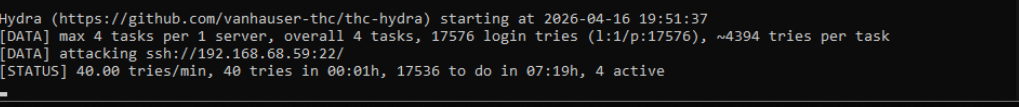

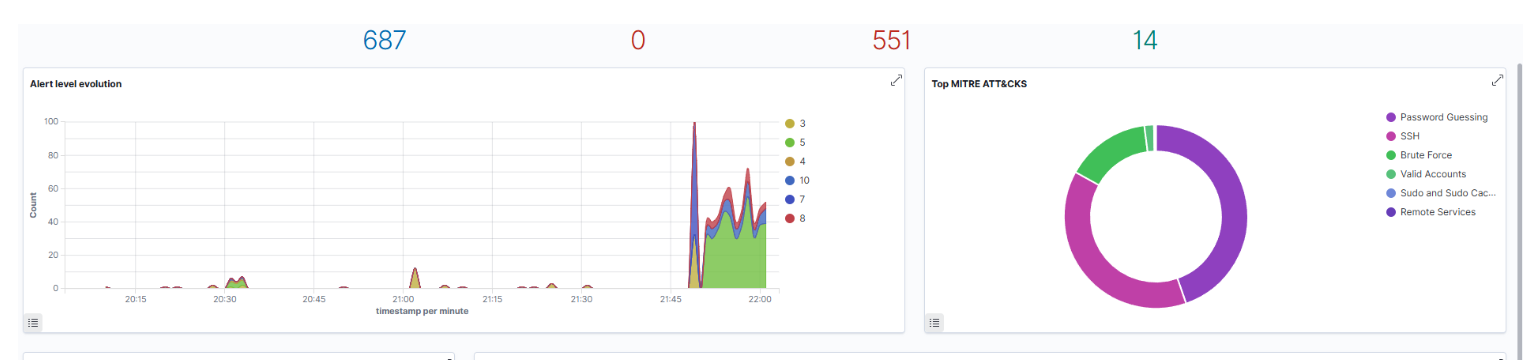

在测试了手动登录尝试后,我想看看 Wazuh 如何处理更快速、自动化的攻击。我使用 Hydra 对我的 Linux 服务器执行了 SSH 暴力破解攻击。

正如你在终端中看到的,Hydra 在极短的时间内尝试了数千次登录。

正如你在屏幕截图中看到的,系统还将此事件关联到了 MITRE ATT&CK 框架中的 T1110(暴力破解)技术。这个简单的测试证明了我的 SIEM 运行正常,如果有人试图破解我的账户,它可以实时向我发出警报。

手动猜测很容易被检测到,但我想看看系统如何处理更快速、自动化的攻击。这引出了我的下一个测试:使用 Hydra 进行 SSH 暴力破解。

## Hydra 攻击

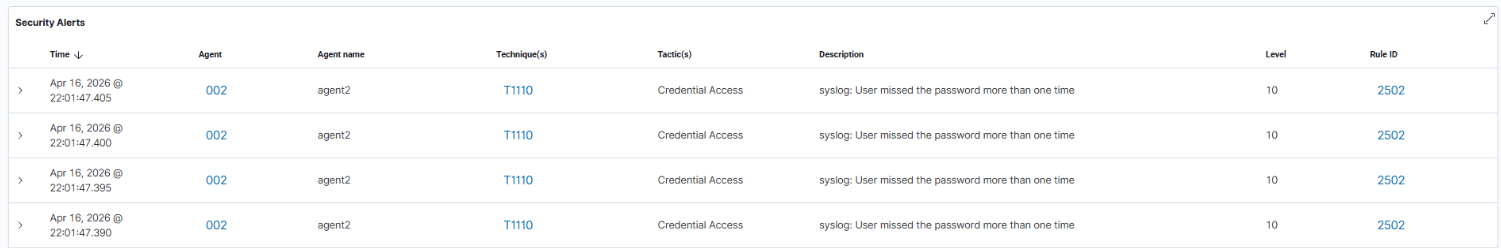

在测试了手动登录尝试后,我想看看 Wazuh 如何处理更快速、自动化的攻击。我使用 Hydra 对我的 Linux 服务器执行了 SSH 暴力破解攻击。

正如你在终端中看到的,Hydra 在极短的时间内尝试了数千次登录。

结果:

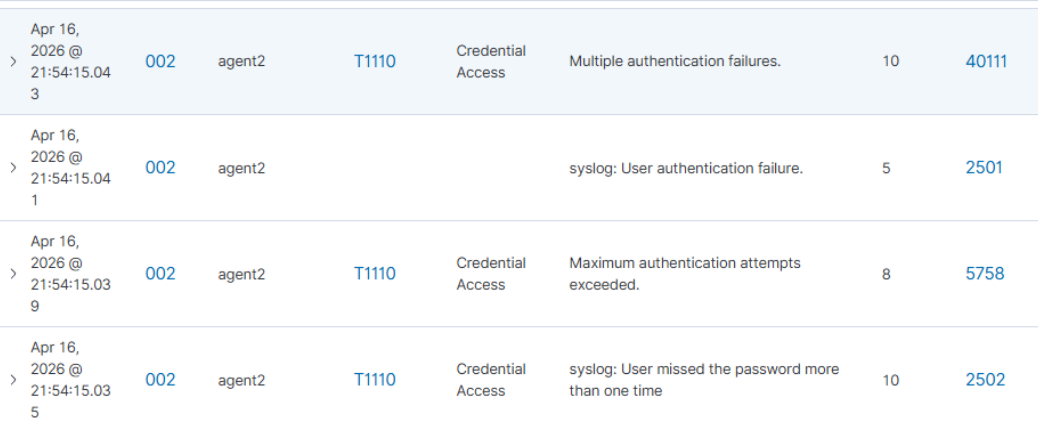

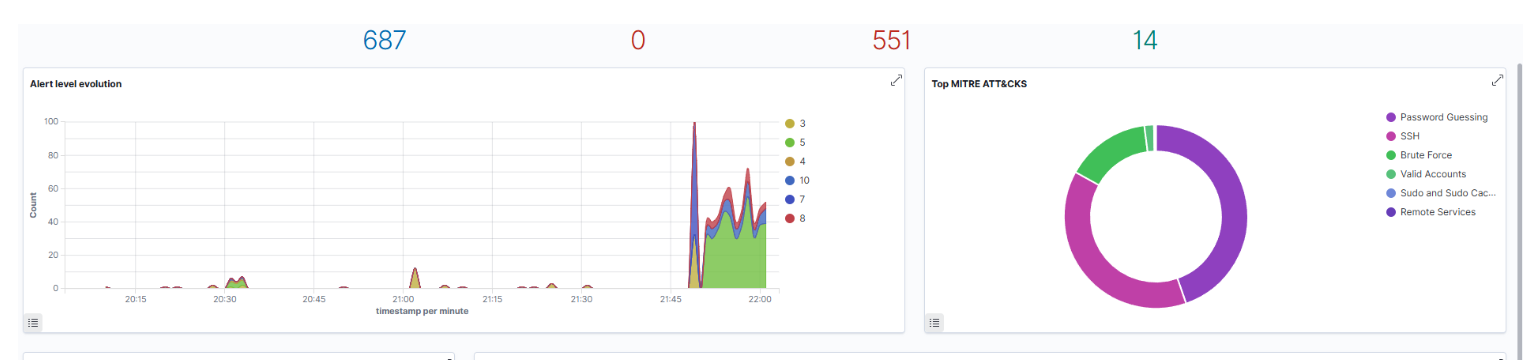

SIEM 反应完美。仪表板立即显示警报的大量激增。因为 Hydra 发送了大量请求,Wazuh 将这些事件聚合,并为“多重身份验证失败”触发了高级别警报。

结果:

SIEM 反应完美。仪表板立即显示警报的大量激增。因为 Hydra 发送了大量请求,Wazuh 将这些事件聚合,并为“多重身份验证失败”触发了高级别警报。

检测到攻击是一次成功,但 SOC 的最终目标是响应。下一个合乎逻辑的步骤是阻止攻击者的 IP 地址,可以通过安全分析师手动执行,也可以通过诸如 Wazuh 的 Active Response 之类的 IPS(入侵防御系统)自动执行。这将在黑客找到有效密码之前切断暴力破解尝试。

这次测试是该项目中最重要的部分。它证明了我的家庭实验室可以成功检测到真实的黑客工具,并向安全分析师提供清晰的警告。

## 监控文件完整性 (FIM)

我进行的另一项重要测试是监控特定目录的任何未经授权的更改。我想看看 SIEM 是否能检测到敏感文件被修改的时间。

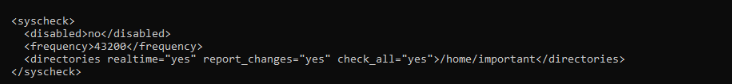

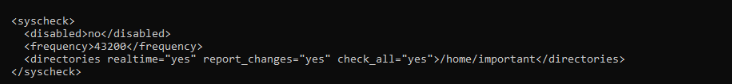

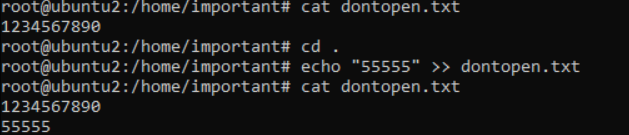

我创建了一个名为 /home/important/ 的目录和一个名为 dontopen.txt 的文件。我配置了 Wazuh Syscheck 模块以实时监控此文件夹。

检测到攻击是一次成功,但 SOC 的最终目标是响应。下一个合乎逻辑的步骤是阻止攻击者的 IP 地址,可以通过安全分析师手动执行,也可以通过诸如 Wazuh 的 Active Response 之类的 IPS(入侵防御系统)自动执行。这将在黑客找到有效密码之前切断暴力破解尝试。

这次测试是该项目中最重要的部分。它证明了我的家庭实验室可以成功检测到真实的黑客工具,并向安全分析师提供清晰的警告。

## 监控文件完整性 (FIM)

我进行的另一项重要测试是监控特定目录的任何未经授权的更改。我想看看 SIEM 是否能检测到敏感文件被修改的时间。

我创建了一个名为 /home/important/ 的目录和一个名为 dontopen.txt 的文件。我配置了 Wazuh Syscheck 模块以实时监控此文件夹。

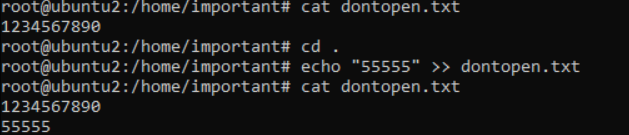

我最初在文件中写入了 "1234567890"。然后我通过添加 "55555" 这一行修改了该文件。

我最初在文件中写入了 "1234567890"。然后我通过添加 "55555" 这一行修改了该文件。

Wazuh 立即通过一个级别为 7 的警报检测到了更改。最令人印象深刻的是详细程度:系统准确显示了更改的内容,包括文件大小以及旧哈希值与新哈希值(md5、sha1 和 sha256)的对比。这证明,即使黑客更改了敏感文件中的单个字符,系统也会捕获它并为调查提供证据。

Wazuh 立即通过一个级别为 7 的警报检测到了更改。最令人印象深刻的是详细程度:系统准确显示了更改的内容,包括文件大小以及旧哈希值与新哈希值(md5、sha1 和 sha256)的对比。这证明,即使黑客更改了敏感文件中的单个字符,系统也会捕获它并为调查提供证据。

## 项目总结

该项目是构建和管理 SOC 环境的一次实践实验。以 Wazuh 作为核心大脑,我学习了如何收集日志、调优安全规则,并使用 Sysmon 等工具弥补“可见性差距”。这个实验室教会了我,安全不仅仅是查看警报,更在于理解其背后的数据。通过运行像 Nmap 和 Hydra 这样的真实攻击,我确切地看到了 SIEM 是如何检测可疑行为的,以及分析师必须如何做出响应以保障网络安全。

## 项目总结

该项目是构建和管理 SOC 环境的一次实践实验。以 Wazuh 作为核心大脑,我学习了如何收集日志、调优安全规则,并使用 Sysmon 等工具弥补“可见性差距”。这个实验室教会了我,安全不仅仅是查看警报,更在于理解其背后的数据。通过运行像 Nmap 和 Hydra 这样的真实攻击,我确切地看到了 SIEM 是如何检测可疑行为的,以及分析师必须如何做出响应以保障网络安全。

在这个阶段,Windows 机器仅使用默认日志。在项目的后续阶段,我使用 Sysmon 升级了此设置以获取更详细的信息。

## 意外警报与快速调查

在我开始任何网络扫描或安全测试之前,我在 Wazuh Dashboard 中注意到了一个级别为 7 的警报。系统声称在我的 Ubuntu 机器的 /usr/bin/diff 文件中发现了一个木马。这非常奇怪,因为我使用的是全新、干净的虚拟机。我不想直接忽略它,所以我决定检查究竟发生了什么。

我没有直接删除警报,而是进行了手动检查。我使用 sha256sum 命令获取了两台 Ubuntu 机器上“可疑”文件的哈希值。我选择使用 SHA-256 算法来验证文件,因为在现代安全领域,它比容易发生碰撞的 MD5 可靠得多。通过确认 SHA-256 哈希值与已知干净的系统的相匹配,我可以在将其加入白名单之前 100% 确定该文件是安全的。

在这个阶段,Windows 机器仅使用默认日志。在项目的后续阶段,我使用 Sysmon 升级了此设置以获取更详细的信息。

## 意外警报与快速调查

在我开始任何网络扫描或安全测试之前,我在 Wazuh Dashboard 中注意到了一个级别为 7 的警报。系统声称在我的 Ubuntu 机器的 /usr/bin/diff 文件中发现了一个木马。这非常奇怪,因为我使用的是全新、干净的虚拟机。我不想直接忽略它,所以我决定检查究竟发生了什么。

我没有直接删除警报,而是进行了手动检查。我使用 sha256sum 命令获取了两台 Ubuntu 机器上“可疑”文件的哈希值。我选择使用 SHA-256 算法来验证文件,因为在现代安全领域,它比容易发生碰撞的 MD5 可靠得多。通过确认 SHA-256 哈希值与已知干净的系统的相匹配,我可以在将其加入白名单之前 100% 确定该文件是安全的。

两个系统上的哈希值完全相同。这是文件完全干净且未被任何恶意软件更改的 100% 证据。这只是一个误报(SIEM 犯的错)。为了阻止此警报再次弹出并“污染”我的仪表板,我进入了 Wazuh Manager 上的 agent.conf 文件,并添加了一条规则以忽略该特定文件。

两个系统上的哈希值完全相同。这是文件完全干净且未被任何恶意软件更改的 100% 证据。这只是一个误报(SIEM 犯的错)。为了阻止此警报再次弹出并“污染”我的仪表板,我进入了 Wazuh Manager 上的 agent.conf 文件,并添加了一条规则以忽略该特定文件。

通过修复此问题,我清除了日志中的干扰信息,并且可以在确信我的环境实际上是安全的情况下,继续进行更有趣的测试。

## Nmap 扫描

修复误报警报后,我使用 Nmap 执行了网络扫描,看看我的 SIEM 是否会检测到它。令我惊讶的是,仪表板完全没有显示警报。Wazuh 没有看到扫描,因为默认的 Windows 和 Linux 日志并不总是能追踪静默的网络探测。

通过修复此问题,我清除了日志中的干扰信息,并且可以在确信我的环境实际上是安全的情况下,继续进行更有趣的测试。

## Nmap 扫描

修复误报警报后,我使用 Nmap 执行了网络扫描,看看我的 SIEM 是否会检测到它。令我惊讶的是,仪表板完全没有显示警报。Wazuh 没有看到扫描,因为默认的 Windows 和 Linux 日志并不总是能追踪静默的网络探测。

我意识到我需要更多的数据。我的下一步是在 Windows 代理上安装 Sysmon(系统监视器)。Sysmon 是一个强大的工具,它跟踪的内容远超标准的 Windows 事件日志——它监控网络连接、进程创建以及文件时间的更改。

在安装并配置好 Sysmon 之后,我终于可以看到系统的详细活动,而不是一块空白屏幕。SIEM 开始捕获可疑的 PowerShell 执行和发现技术等事件。这证明了虽然 Wazuh 是“大脑”,但它需要像 Sysmon 这样好的“眼睛”才能真正看到威胁。

我意识到我需要更多的数据。我的下一步是在 Windows 代理上安装 Sysmon(系统监视器)。Sysmon 是一个强大的工具,它跟踪的内容远超标准的 Windows 事件日志——它监控网络连接、进程创建以及文件时间的更改。

在安装并配置好 Sysmon 之后,我终于可以看到系统的详细活动,而不是一块空白屏幕。SIEM 开始捕获可疑的 PowerShell 执行和发现技术等事件。这证明了虽然 Wazuh 是“大脑”,但它需要像 Sysmon 这样好的“眼睛”才能真正看到威胁。

正如你在屏幕截图中看到的,系统还将此事件关联到了 MITRE ATT&CK 框架中的 T1110(暴力破解)技术。这个简单的测试证明了我的 SIEM 运行正常,如果有人试图破解我的账户,它可以实时向我发出警报。

手动猜测很容易被检测到,但我想看看系统如何处理更快速、自动化的攻击。这引出了我的下一个测试:使用 Hydra 进行 SSH 暴力破解。

## Hydra 攻击

在测试了手动登录尝试后,我想看看 Wazuh 如何处理更快速、自动化的攻击。我使用 Hydra 对我的 Linux 服务器执行了 SSH 暴力破解攻击。

正如你在终端中看到的,Hydra 在极短的时间内尝试了数千次登录。

正如你在屏幕截图中看到的,系统还将此事件关联到了 MITRE ATT&CK 框架中的 T1110(暴力破解)技术。这个简单的测试证明了我的 SIEM 运行正常,如果有人试图破解我的账户,它可以实时向我发出警报。

手动猜测很容易被检测到,但我想看看系统如何处理更快速、自动化的攻击。这引出了我的下一个测试:使用 Hydra 进行 SSH 暴力破解。

## Hydra 攻击

在测试了手动登录尝试后,我想看看 Wazuh 如何处理更快速、自动化的攻击。我使用 Hydra 对我的 Linux 服务器执行了 SSH 暴力破解攻击。

正如你在终端中看到的,Hydra 在极短的时间内尝试了数千次登录。

结果:

SIEM 反应完美。仪表板立即显示警报的大量激增。因为 Hydra 发送了大量请求,Wazuh 将这些事件聚合,并为“多重身份验证失败”触发了高级别警报。

结果:

SIEM 反应完美。仪表板立即显示警报的大量激增。因为 Hydra 发送了大量请求,Wazuh 将这些事件聚合,并为“多重身份验证失败”触发了高级别警报。

检测到攻击是一次成功,但 SOC 的最终目标是响应。下一个合乎逻辑的步骤是阻止攻击者的 IP 地址,可以通过安全分析师手动执行,也可以通过诸如 Wazuh 的 Active Response 之类的 IPS(入侵防御系统)自动执行。这将在黑客找到有效密码之前切断暴力破解尝试。

这次测试是该项目中最重要的部分。它证明了我的家庭实验室可以成功检测到真实的黑客工具,并向安全分析师提供清晰的警告。

## 监控文件完整性 (FIM)

我进行的另一项重要测试是监控特定目录的任何未经授权的更改。我想看看 SIEM 是否能检测到敏感文件被修改的时间。

我创建了一个名为 /home/important/ 的目录和一个名为 dontopen.txt 的文件。我配置了 Wazuh Syscheck 模块以实时监控此文件夹。

检测到攻击是一次成功,但 SOC 的最终目标是响应。下一个合乎逻辑的步骤是阻止攻击者的 IP 地址,可以通过安全分析师手动执行,也可以通过诸如 Wazuh 的 Active Response 之类的 IPS(入侵防御系统)自动执行。这将在黑客找到有效密码之前切断暴力破解尝试。

这次测试是该项目中最重要的部分。它证明了我的家庭实验室可以成功检测到真实的黑客工具,并向安全分析师提供清晰的警告。

## 监控文件完整性 (FIM)

我进行的另一项重要测试是监控特定目录的任何未经授权的更改。我想看看 SIEM 是否能检测到敏感文件被修改的时间。

我创建了一个名为 /home/important/ 的目录和一个名为 dontopen.txt 的文件。我配置了 Wazuh Syscheck 模块以实时监控此文件夹。

我最初在文件中写入了 "1234567890"。然后我通过添加 "55555" 这一行修改了该文件。

我最初在文件中写入了 "1234567890"。然后我通过添加 "55555" 这一行修改了该文件。

Wazuh 立即通过一个级别为 7 的警报检测到了更改。最令人印象深刻的是详细程度:系统准确显示了更改的内容,包括文件大小以及旧哈希值与新哈希值(md5、sha1 和 sha256)的对比。这证明,即使黑客更改了敏感文件中的单个字符,系统也会捕获它并为调查提供证据。

Wazuh 立即通过一个级别为 7 的警报检测到了更改。最令人印象深刻的是详细程度:系统准确显示了更改的内容,包括文件大小以及旧哈希值与新哈希值(md5、sha1 和 sha256)的对比。这证明,即使黑客更改了敏感文件中的单个字符,系统也会捕获它并为调查提供证据。

## 项目总结

该项目是构建和管理 SOC 环境的一次实践实验。以 Wazuh 作为核心大脑,我学习了如何收集日志、调优安全规则,并使用 Sysmon 等工具弥补“可见性差距”。这个实验室教会了我,安全不仅仅是查看警报,更在于理解其背后的数据。通过运行像 Nmap 和 Hydra 这样的真实攻击,我确切地看到了 SIEM 是如何检测可疑行为的,以及分析师必须如何做出响应以保障网络安全。

## 项目总结

该项目是构建和管理 SOC 环境的一次实践实验。以 Wazuh 作为核心大脑,我学习了如何收集日志、调优安全规则,并使用 Sysmon 等工具弥补“可见性差距”。这个实验室教会了我,安全不仅仅是查看警报,更在于理解其背后的数据。通过运行像 Nmap 和 Hydra 这样的真实攻击,我确切地看到了 SIEM 是如何检测可疑行为的,以及分析师必须如何做出响应以保障网络安全。标签:Conpot, CTI, Home Lab, Hydra, Nmap, PoC, SSH, Sysmon, VirtualBox, Wazuh, Windows 10, Windows安全, x64dbg, 人工智能安全, 内存分配, 合规性, 告警调优, 安全运营中心, 家庭实验室, 插件系统, 攻击模拟, 暴力破解, 生成式AI安全, 私有化部署, 端点安全, 红队行动, 网络安全, 网络安全实验, 网络映射, 虚拟化环境, 虚拟机, 虚拟驱动器, 补丁管理, 误报处理, 远程管理, 防御规避, 隐私保护, 驱动签名利用