abbas-babayev/wazuh-siem-lab

GitHub: abbas-babayev/wazuh-siem-lab

一个完整的Wazuh SIEM实验室项目,通过部署服务器和多平台Agent实现端点监控、威胁检测和SOC调查工作流的实践学习。

Stars: 2 | Forks: 0

# Wazuh SIEM 实验室:服务器 + 3 个 Agent

## 概述

本项目演示了一个部署好的 Wazuh SIEM 实验室,可集中监控多个端点。

该环境包括一台 Wazuh 服务器和三个分布在不同 Windows 与 Linux 系统中的 Agent。主要目的是练习 SIEM 部署、端点可见性、日志收集、File Integrity Monitoring、MITRE ATT&CK 映射以及基础的 SOC 调查工作流。

## 实验室架构

| 组件 | 系统 |

|---|---|

| Wazuh 服务器 | Ubuntu Server 24 |

| Agent 1 | Windows 10 |

| Agent 2 | Debian 13 |

| Agent 3 | Debian 13 |

| 环境 | 虚拟化实验环境 |

## 已实现的功能

- Wazuh 服务器安装与配置

- 三个 Wazuh Agent 已部署并连接

- Windows 与 Linux 端点监控

- 安全事件收集

- File Integrity Monitoring (FIM)

- MITRE ATT&CK 映射

- Security Configuration Assessment (SCA)

- 基础告警调查

- Agent 故障排查与服务验证

## 截图

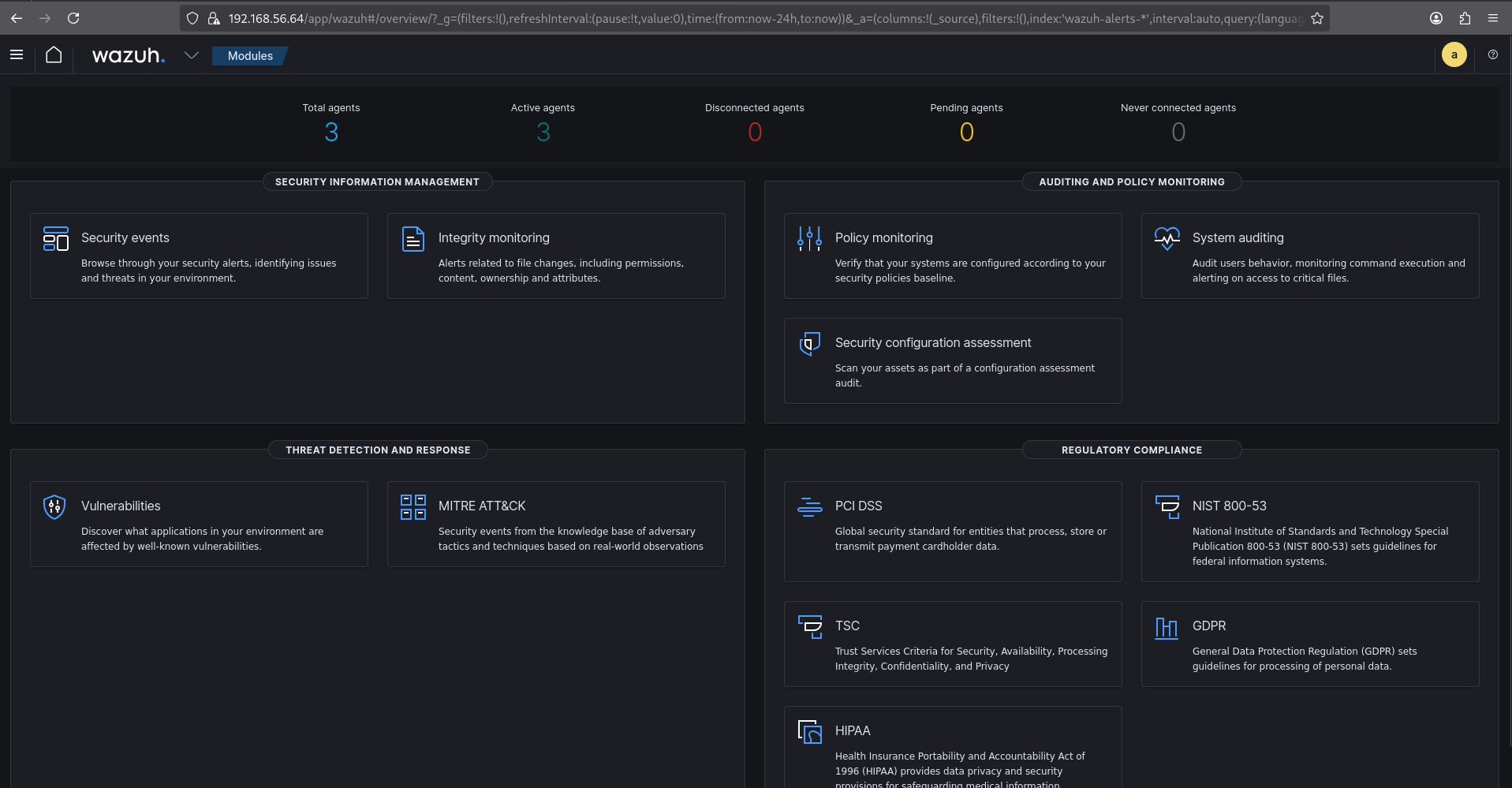

### Agent 概览

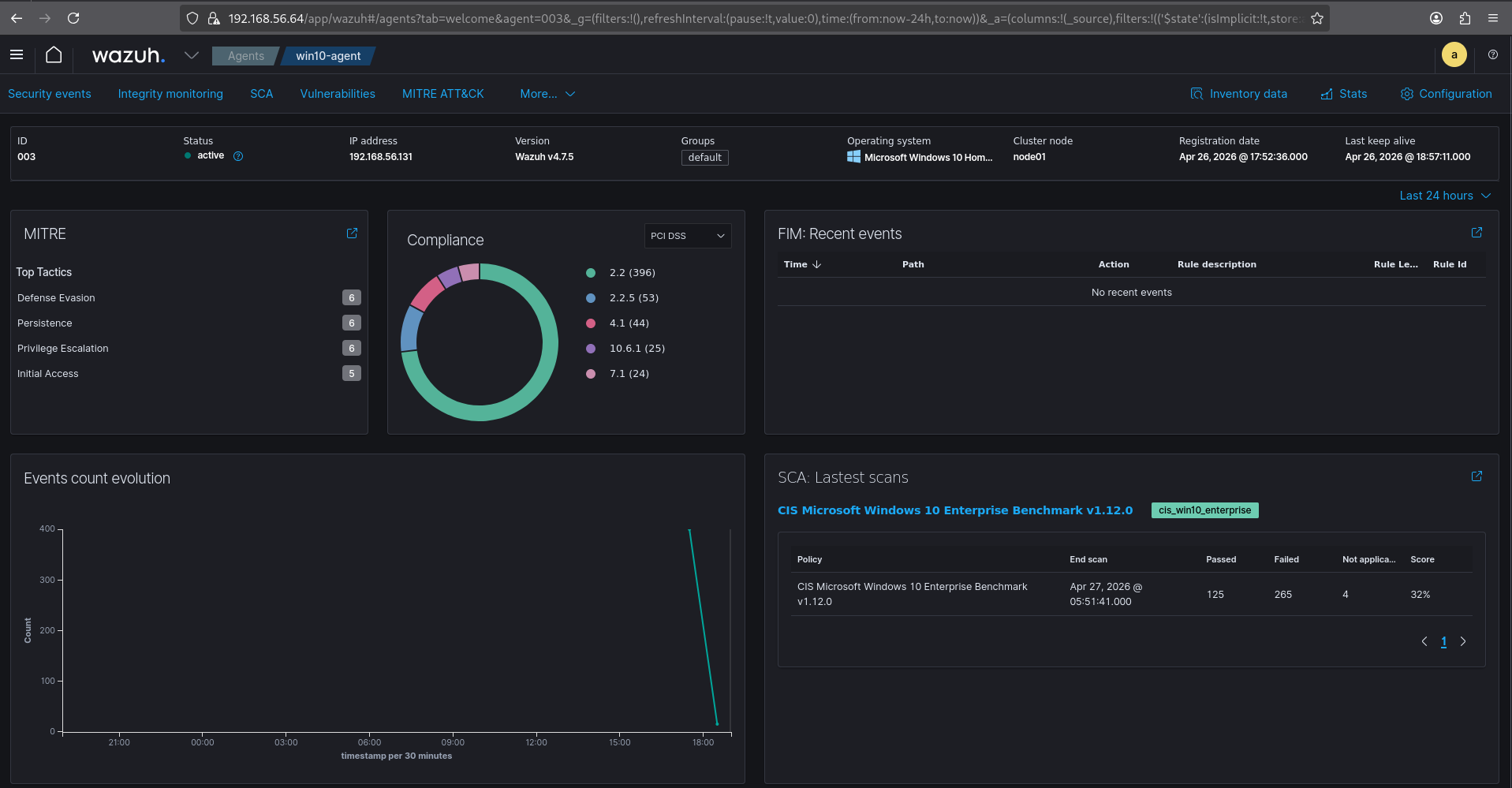

### Windows Agent 详细信息

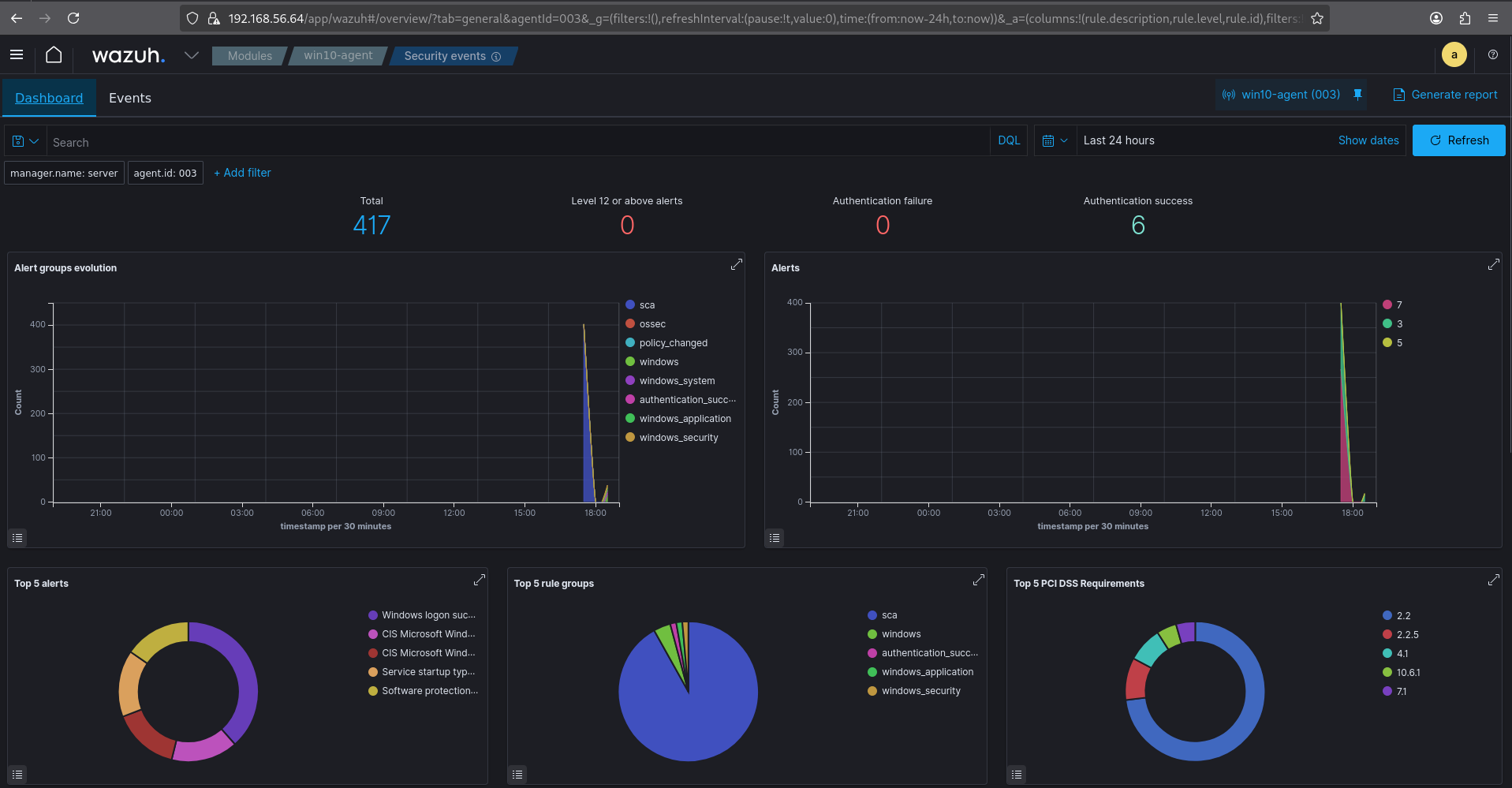

### 安全事件仪表板

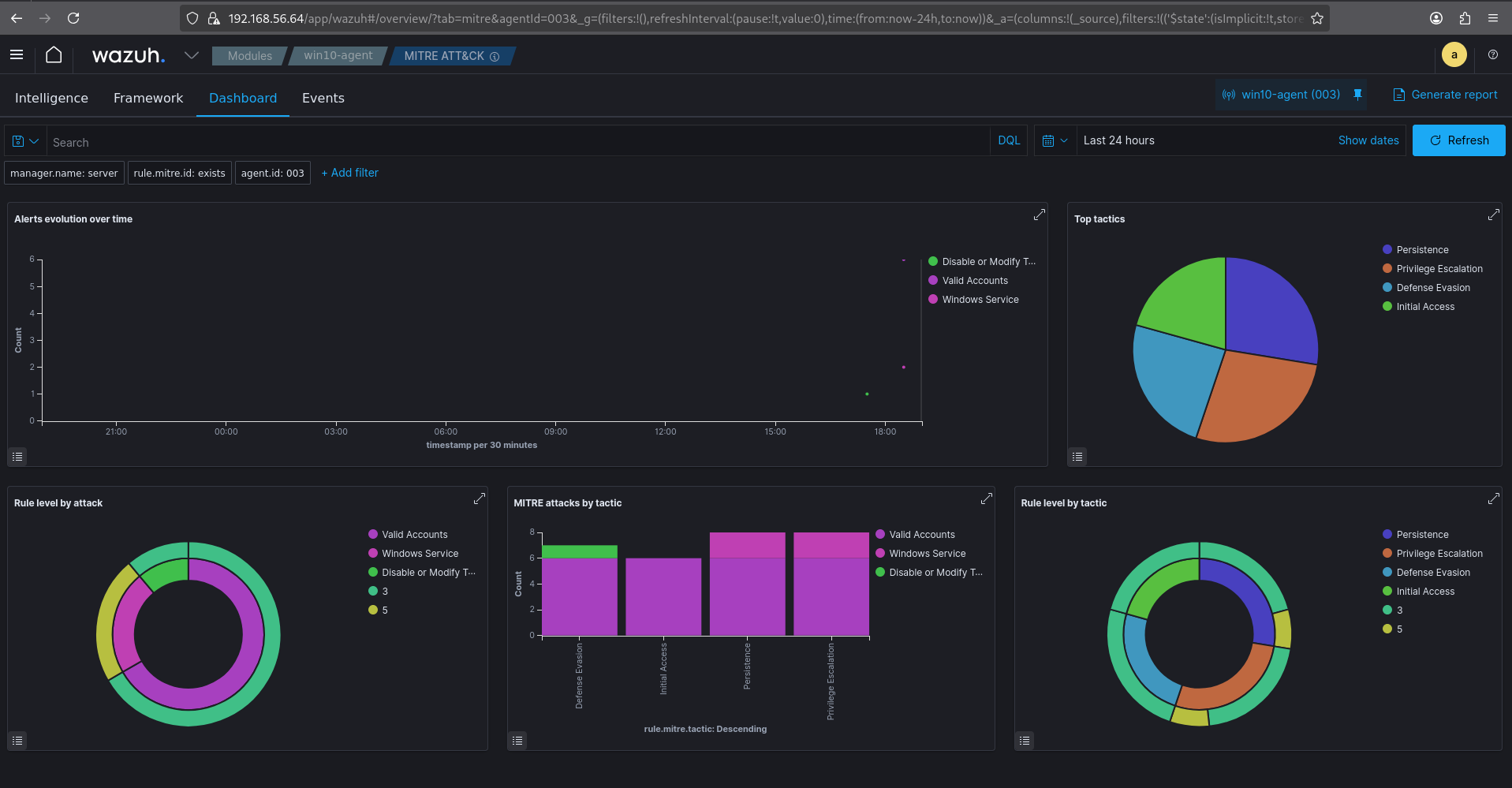

### MITRE ATT&CK 仪表板

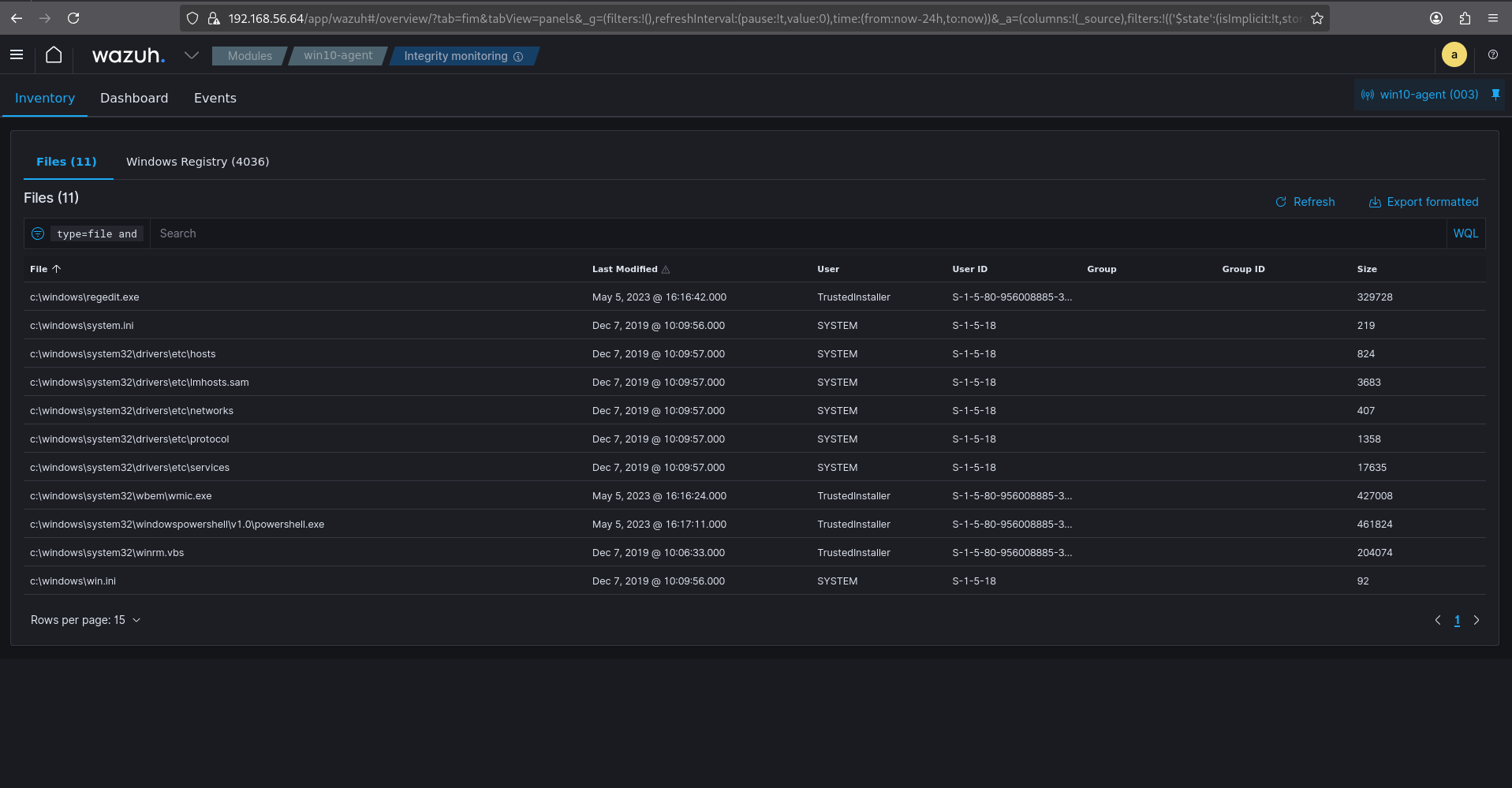

### 文件完整性监控

## 测试场景

| 测试用例 | 描述 | 预期结果 | 状态 |

|---|---|---|---|

| Agent 连接 | 在 Wazuh 中注册了三个端点 | Agent 显示为活跃状态 | 已完成 |

| Agent 关机 | 关闭一台受监控的机器 | Agent 最终变为断开连接状态 | 已完成 |

| 管理员/root 登录 | 使用特权账户登录 | 身份验证活动出现在日志中 | 已完成 |

| 登录失败尝试 | 多次输入错误凭据 | 生成身份验证失败事件 | 已完成 |

| 文件修改 | 修改了受监控的文件 | FIM 检测到被修改的文件 | 已完成 |

| 软件安装 | 安装了诸如 neofetch 的软件包 | 收集软件包/活动日志 | 已完成 |

| 服务操作 | 启动/停止系统服务 | 记录系统活动日志 | 已完成 |

| 可疑命令执行 | 运行了诸如 whoami、ipconfig/ifconfig、net user、sudo 等命令 | 审查命令/安全事件 | 已完成 |

## 自定义规则

已针对以下情况准备了自定义检测逻辑:

- 可疑命令执行

- 关键文件修改

- 身份验证失败

- 权限提升指标

- 新软件执行

示例规则存储于:

```

rules/custom_rules.xml

```

## 故障排查笔记

在实验过程中,审查了以下几个问题:

- Agent 未立即显示在仪表板中

- 端点活动与 Wazuh 告警之间存在延迟

- Agent 活跃/断开连接状态未即时更新

- FIM 事件需要正确的受监控路径

- Windows/Linux 日志差异

故障排查步骤包括:

- 检查 Wazuh Agent 服务状态

- 验证 Agent 配置中的管理器 IP 地址

- 重启 Wazuh 管理器和 Agent 服务

- 检查防火墙/网络连接性

- 审查 Agent 注册和仪表板过滤器

## 展现的技能

- SIEM 部署

- 端点监控

- Windows 与 Linux 管理

- Wazuh Agent 配置

- 日志分析

- File Integrity Monitoring

- MITRE ATT&CK 基础

- SOC 调查工作流

- 故障排查与文档编写

## 结论

这个实验室帮助我了解了 Wazuh 如何收集端点遥测数据、Agent 如何与管理器通信,以及 SOC 分析师如何使用 Wazuh 仪表板来调查安全事件、监控端点并验证系统活动。

标签:AMSI绕过, Cloudflare, Debian, MITRE ATT&CK, PB级数据处理, Wazuh, Windows 10, x64dbg, 威胁检测, 安全事件响应, 安全实验, 安全运维, 安全配置评估, 实验室项目, 日志收集, 检测规则, 端点监控, 网络资产发现, 虚拟化环境