MalaikaUmbreen/Home-SOC-Lab

GitHub: MalaikaUmbreen/Home-SOC-Lab

一份详尽的家庭安全运营中心(SOC)搭建指南,基于 Wazuh 和 Sysmon 等开源工具,帮助安全从业者在虚拟化环境中构建企业级威胁检测能力的实验平台。

Stars: 0 | Forks: 0

# 🛡️ 家庭 SOC 实验室 — 安全运营中心部署

## 📌 目录

- [概述](#overview)

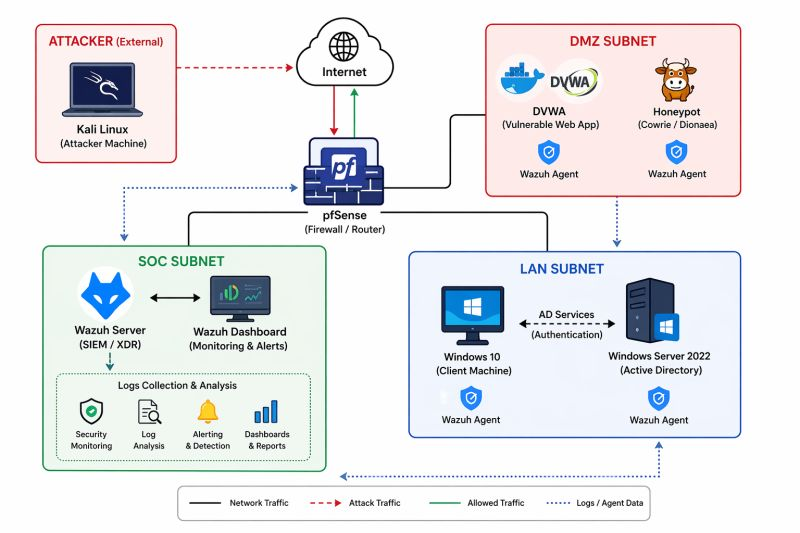

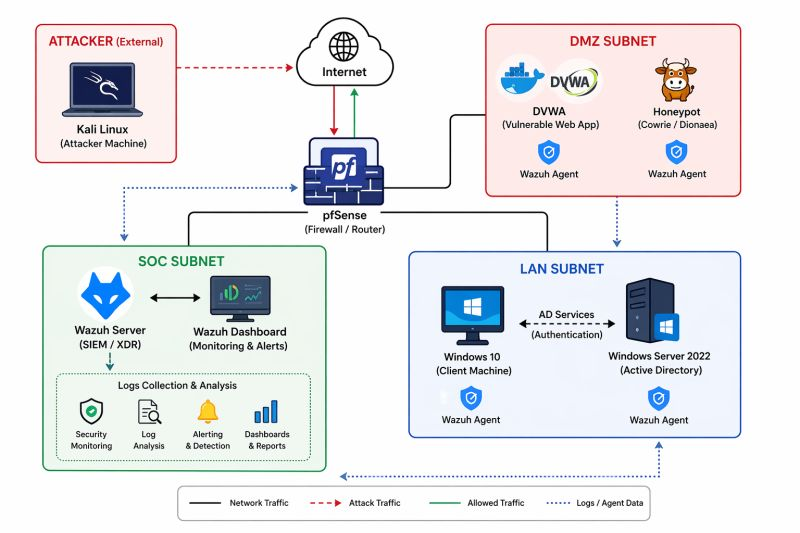

- [架构](#architecture)

- [当前部署](#current-deployments)

- [工具与技术](#tools--technologies)

- [开始使用](#getting-started)

- [仓库结构](#repository-structure)

- [路线图](#roadmap)

- [作者](#author)

## 概述

本仓库是我**家庭 SOC 实验室**的完整文档中心 —— 这是一个虚拟化的安全监控环境,旨在使用开源工具模拟企业级的威胁检测。

该实验室涵盖:

- 通过 Windows 上的 Sysmon 进行**端点监控**

- 通过 Wazuh (Manager + Agents) 进行**集中式 SIEM**

- 用于实时文件更改检测的**文件完整性监控 (FIM)**

- 使用 Wazuh 内置扫描器进行**漏洞检测**

- 将触发的警报映射至 **MITRE ATT&CK**

- 基于 webhook 通知的**自定义警报**

- 与 VirusTotal 集成的**威胁情报**

## 架构

## 当前部署

### ✅ 1. Sysmon — Windows 端点监控

**文件:** [`Sysmon.pdf`](./Sysmon.pdf)

在 Windows 10 客户端上安装 Microsoft Sysinternals Sysmon,用于深度的端点遥测。

**它所捕获的内容:**

- 进程创建 (Event ID 1)

- 网络连接

- 文件创建/修改

- 注册表活动

**涵盖的关键步骤:**

- 下载并安装带有 SwiftOnSecurity 配置的 Sysmon

- 在 Windows 事件查看器中验证日志记录

- 通过 `ossec.conf` 的 localfile 模块将 Sysmon 日志转发至 Wazuh

- 使用 `notepad.exe` 进程创建进行 SOC 级别测试

### ✅ 2. Wazuh Agent — Windows 安装与注册

**文件:** [`Wazu_Agent_installation_at_windows.pdf`](./Wazu_Agent_installation_at_windows.pdf)

Wazuh agent (v4.14.4) 部署在 Windows 10 上,已注册并连接到 Ubuntu Wazuh Manager。

**涵盖的关键步骤:**

- 下载 Windows `.msi` 安装程序

- 通过服务器上的 `manage_agents` 添加 agent 并提取身份验证密钥

- 将密钥导入 Windows agent GUI

- 启动 agent 服务并验证连接

- 多种验证方式:CLI、实时日志和 Dashboard GUI

### ✅ 3. Wazuh Manager 与 Agent 配置

**文件:** [`Wazu_Manager_and_Wazu_agent_Configurations_.pdf`](./Wazu_Manager_and_Wazu_agent_Configurations_.pdf)

对 Wazuh Manager (Ubuntu) 和 Windows agent 进行的高级配置,以启用缺失的安全模块。

**已启用并配置的模块:**

| 模块 | 描述 |

|---|---|

| **文件完整性监控 (FIM)** | 实时监控 Downloads、Desktop、Temp 文件夹。触发规则 550/553/554 |

| **漏洞检测** | 在 Wazuh Manager 上启用;扫描 agent 上的已知 CVE |

| **警报监控** | 带有 webhook 通道的自定义 `High-Severity-Attack-Alert` 监控器 |

| **VirusTotal 集成** | Syscheck 事件转发至 VirusTotal 以检查哈希信誉 |

| **MITRE ATT&CK 映射** | 警报映射至 ATT&CK 技术 (例如,T1565 Stored Data Manipulation) |

### ✅ 4. Wazuh 服务器安装

**文件:** [`Wazuh Server Installation.txt`](./Wazuh%20Server%20Installation.txt)

在 Ubuntu 上进行 Wazuh 服务器基础组件的安装。

## 工具与技术

| 工具 | 角色 | 平台 |

|---|---|---|

| **Wazuh** | SIEM / XDR / 日志分析 | Ubuntu Server |

| **Sysmon** | 端点遥测 | Windows 10 |

| **OpenSearch / Kibana** | Dashboard 与搜索 | Ubuntu Server |

| **VirusTotal API** | 威胁情报 | 集成 |

| **Webhook.site** | 警报测试 | 外部 |

| **VMware Workstation** | 虚拟化 | 宿主机 |

## 开始使用

### 推荐部署顺序

```

1. Deploy Ubuntu VM → Install Wazuh Server

2. Deploy Windows 10 VM → Install Sysmon

3. Install & Register Wazuh Agent on Windows

4. Configure ossec.conf (FIM, Sysmon logs, Syscheck)

5. Enable Vulnerability Detection on Manager

6. Set up Alert Monitors & Webhook Channels

7. Integrate VirusTotal

8. Validate: Run FIM tests, check Wazuh Dashboard

```

每个步骤在本仓库中都有专门的 PDF 指南,包含截图和命令。

## 仓库结构

```

home-soc-lab/

│

├── README.md

├── Wazuh Server Installation.txt ← Wazuh server setup

├── Wazu_Agent_installation_at_windows.pdf ← Agent deployment guide

├── Wazu_Manager_and_Wazu_agent_Configurations_.pdf ← Config & module setup

├── Sysmon.pdf ← Sysmon install & Wazuh integration

│

└──

```

## 路线图

- [x] Wazuh 服务器安装

- [x] Windows 上的 Wazuh Agent

- [x] Sysmon 集成

- [x] 文件完整性监控 (FIM)

- [x] 漏洞检测

- [x] 自定义警报监控器

- [x] VirusTotal 集成

- [x] MITRE ATT&CK 映射

- [ ] **OpenCTI** — 威胁情报平台

- [ ] **TheHive** — 事件响应平台

- [ ] **Cortex** — 自动化分析

- [ ] **Shuffle** — SOAR 自动化

- [ ] **Suricata** — 网络 IDS/IPS

- [ ] **Zeek** — 网络流量分析

- [ ] **Kali Linux** — 攻击模拟虚拟机

- [ ] **DVWA** — 用于测试的脆弱 Web 应用

## 作者

**Malaika Umbreen**

Home SOC Lab | Cybersecurity Analyst

## 当前部署

### ✅ 1. Sysmon — Windows 端点监控

**文件:** [`Sysmon.pdf`](./Sysmon.pdf)

在 Windows 10 客户端上安装 Microsoft Sysinternals Sysmon,用于深度的端点遥测。

**它所捕获的内容:**

- 进程创建 (Event ID 1)

- 网络连接

- 文件创建/修改

- 注册表活动

**涵盖的关键步骤:**

- 下载并安装带有 SwiftOnSecurity 配置的 Sysmon

- 在 Windows 事件查看器中验证日志记录

- 通过 `ossec.conf` 的 localfile 模块将 Sysmon 日志转发至 Wazuh

- 使用 `notepad.exe` 进程创建进行 SOC 级别测试

### ✅ 2. Wazuh Agent — Windows 安装与注册

**文件:** [`Wazu_Agent_installation_at_windows.pdf`](./Wazu_Agent_installation_at_windows.pdf)

Wazuh agent (v4.14.4) 部署在 Windows 10 上,已注册并连接到 Ubuntu Wazuh Manager。

**涵盖的关键步骤:**

- 下载 Windows `.msi` 安装程序

- 通过服务器上的 `manage_agents` 添加 agent 并提取身份验证密钥

- 将密钥导入 Windows agent GUI

- 启动 agent 服务并验证连接

- 多种验证方式:CLI、实时日志和 Dashboard GUI

### ✅ 3. Wazuh Manager 与 Agent 配置

**文件:** [`Wazu_Manager_and_Wazu_agent_Configurations_.pdf`](./Wazu_Manager_and_Wazu_agent_Configurations_.pdf)

对 Wazuh Manager (Ubuntu) 和 Windows agent 进行的高级配置,以启用缺失的安全模块。

**已启用并配置的模块:**

| 模块 | 描述 |

|---|---|

| **文件完整性监控 (FIM)** | 实时监控 Downloads、Desktop、Temp 文件夹。触发规则 550/553/554 |

| **漏洞检测** | 在 Wazuh Manager 上启用;扫描 agent 上的已知 CVE |

| **警报监控** | 带有 webhook 通道的自定义 `High-Severity-Attack-Alert` 监控器 |

| **VirusTotal 集成** | Syscheck 事件转发至 VirusTotal 以检查哈希信誉 |

| **MITRE ATT&CK 映射** | 警报映射至 ATT&CK 技术 (例如,T1565 Stored Data Manipulation) |

### ✅ 4. Wazuh 服务器安装

**文件:** [`Wazuh Server Installation.txt`](./Wazuh%20Server%20Installation.txt)

在 Ubuntu 上进行 Wazuh 服务器基础组件的安装。

## 工具与技术

| 工具 | 角色 | 平台 |

|---|---|---|

| **Wazuh** | SIEM / XDR / 日志分析 | Ubuntu Server |

| **Sysmon** | 端点遥测 | Windows 10 |

| **OpenSearch / Kibana** | Dashboard 与搜索 | Ubuntu Server |

| **VirusTotal API** | 威胁情报 | 集成 |

| **Webhook.site** | 警报测试 | 外部 |

| **VMware Workstation** | 虚拟化 | 宿主机 |

## 开始使用

### 推荐部署顺序

```

1. Deploy Ubuntu VM → Install Wazuh Server

2. Deploy Windows 10 VM → Install Sysmon

3. Install & Register Wazuh Agent on Windows

4. Configure ossec.conf (FIM, Sysmon logs, Syscheck)

5. Enable Vulnerability Detection on Manager

6. Set up Alert Monitors & Webhook Channels

7. Integrate VirusTotal

8. Validate: Run FIM tests, check Wazuh Dashboard

```

每个步骤在本仓库中都有专门的 PDF 指南,包含截图和命令。

## 仓库结构

```

home-soc-lab/

│

├── README.md

├── Wazuh Server Installation.txt ← Wazuh server setup

├── Wazu_Agent_installation_at_windows.pdf ← Agent deployment guide

├── Wazu_Manager_and_Wazu_agent_Configurations_.pdf ← Config & module setup

├── Sysmon.pdf ← Sysmon install & Wazuh integration

│

└──

```

## 路线图

- [x] Wazuh 服务器安装

- [x] Windows 上的 Wazuh Agent

- [x] Sysmon 集成

- [x] 文件完整性监控 (FIM)

- [x] 漏洞检测

- [x] 自定义警报监控器

- [x] VirusTotal 集成

- [x] MITRE ATT&CK 映射

- [ ] **OpenCTI** — 威胁情报平台

- [ ] **TheHive** — 事件响应平台

- [ ] **Cortex** — 自动化分析

- [ ] **Shuffle** — SOAR 自动化

- [ ] **Suricata** — 网络 IDS/IPS

- [ ] **Zeek** — 网络流量分析

- [ ] **Kali Linux** — 攻击模拟虚拟机

- [ ] **DVWA** — 用于测试的脆弱 Web 应用

## 作者

**Malaika Umbreen**

Home SOC Lab | Cybersecurity Analyst

## 当前部署

### ✅ 1. Sysmon — Windows 端点监控

**文件:** [`Sysmon.pdf`](./Sysmon.pdf)

在 Windows 10 客户端上安装 Microsoft Sysinternals Sysmon,用于深度的端点遥测。

**它所捕获的内容:**

- 进程创建 (Event ID 1)

- 网络连接

- 文件创建/修改

- 注册表活动

**涵盖的关键步骤:**

- 下载并安装带有 SwiftOnSecurity 配置的 Sysmon

- 在 Windows 事件查看器中验证日志记录

- 通过 `ossec.conf` 的 localfile 模块将 Sysmon 日志转发至 Wazuh

- 使用 `notepad.exe` 进程创建进行 SOC 级别测试

### ✅ 2. Wazuh Agent — Windows 安装与注册

**文件:** [`Wazu_Agent_installation_at_windows.pdf`](./Wazu_Agent_installation_at_windows.pdf)

Wazuh agent (v4.14.4) 部署在 Windows 10 上,已注册并连接到 Ubuntu Wazuh Manager。

**涵盖的关键步骤:**

- 下载 Windows `.msi` 安装程序

- 通过服务器上的 `manage_agents` 添加 agent 并提取身份验证密钥

- 将密钥导入 Windows agent GUI

- 启动 agent 服务并验证连接

- 多种验证方式:CLI、实时日志和 Dashboard GUI

### ✅ 3. Wazuh Manager 与 Agent 配置

**文件:** [`Wazu_Manager_and_Wazu_agent_Configurations_.pdf`](./Wazu_Manager_and_Wazu_agent_Configurations_.pdf)

对 Wazuh Manager (Ubuntu) 和 Windows agent 进行的高级配置,以启用缺失的安全模块。

**已启用并配置的模块:**

| 模块 | 描述 |

|---|---|

| **文件完整性监控 (FIM)** | 实时监控 Downloads、Desktop、Temp 文件夹。触发规则 550/553/554 |

| **漏洞检测** | 在 Wazuh Manager 上启用;扫描 agent 上的已知 CVE |

| **警报监控** | 带有 webhook 通道的自定义 `High-Severity-Attack-Alert` 监控器 |

| **VirusTotal 集成** | Syscheck 事件转发至 VirusTotal 以检查哈希信誉 |

| **MITRE ATT&CK 映射** | 警报映射至 ATT&CK 技术 (例如,T1565 Stored Data Manipulation) |

### ✅ 4. Wazuh 服务器安装

**文件:** [`Wazuh Server Installation.txt`](./Wazuh%20Server%20Installation.txt)

在 Ubuntu 上进行 Wazuh 服务器基础组件的安装。

## 工具与技术

| 工具 | 角色 | 平台 |

|---|---|---|

| **Wazuh** | SIEM / XDR / 日志分析 | Ubuntu Server |

| **Sysmon** | 端点遥测 | Windows 10 |

| **OpenSearch / Kibana** | Dashboard 与搜索 | Ubuntu Server |

| **VirusTotal API** | 威胁情报 | 集成 |

| **Webhook.site** | 警报测试 | 外部 |

| **VMware Workstation** | 虚拟化 | 宿主机 |

## 开始使用

### 推荐部署顺序

```

1. Deploy Ubuntu VM → Install Wazuh Server

2. Deploy Windows 10 VM → Install Sysmon

3. Install & Register Wazuh Agent on Windows

4. Configure ossec.conf (FIM, Sysmon logs, Syscheck)

5. Enable Vulnerability Detection on Manager

6. Set up Alert Monitors & Webhook Channels

7. Integrate VirusTotal

8. Validate: Run FIM tests, check Wazuh Dashboard

```

每个步骤在本仓库中都有专门的 PDF 指南,包含截图和命令。

## 仓库结构

```

home-soc-lab/

│

├── README.md

├── Wazuh Server Installation.txt ← Wazuh server setup

├── Wazu_Agent_installation_at_windows.pdf ← Agent deployment guide

├── Wazu_Manager_and_Wazu_agent_Configurations_.pdf ← Config & module setup

├── Sysmon.pdf ← Sysmon install & Wazuh integration

│

└──

```

## 路线图

- [x] Wazuh 服务器安装

- [x] Windows 上的 Wazuh Agent

- [x] Sysmon 集成

- [x] 文件完整性监控 (FIM)

- [x] 漏洞检测

- [x] 自定义警报监控器

- [x] VirusTotal 集成

- [x] MITRE ATT&CK 映射

- [ ] **OpenCTI** — 威胁情报平台

- [ ] **TheHive** — 事件响应平台

- [ ] **Cortex** — 自动化分析

- [ ] **Shuffle** — SOAR 自动化

- [ ] **Suricata** — 网络 IDS/IPS

- [ ] **Zeek** — 网络流量分析

- [ ] **Kali Linux** — 攻击模拟虚拟机

- [ ] **DVWA** — 用于测试的脆弱 Web 应用

## 作者

**Malaika Umbreen**

Home SOC Lab | Cybersecurity Analyst

## 当前部署

### ✅ 1. Sysmon — Windows 端点监控

**文件:** [`Sysmon.pdf`](./Sysmon.pdf)

在 Windows 10 客户端上安装 Microsoft Sysinternals Sysmon,用于深度的端点遥测。

**它所捕获的内容:**

- 进程创建 (Event ID 1)

- 网络连接

- 文件创建/修改

- 注册表活动

**涵盖的关键步骤:**

- 下载并安装带有 SwiftOnSecurity 配置的 Sysmon

- 在 Windows 事件查看器中验证日志记录

- 通过 `ossec.conf` 的 localfile 模块将 Sysmon 日志转发至 Wazuh

- 使用 `notepad.exe` 进程创建进行 SOC 级别测试

### ✅ 2. Wazuh Agent — Windows 安装与注册

**文件:** [`Wazu_Agent_installation_at_windows.pdf`](./Wazu_Agent_installation_at_windows.pdf)

Wazuh agent (v4.14.4) 部署在 Windows 10 上,已注册并连接到 Ubuntu Wazuh Manager。

**涵盖的关键步骤:**

- 下载 Windows `.msi` 安装程序

- 通过服务器上的 `manage_agents` 添加 agent 并提取身份验证密钥

- 将密钥导入 Windows agent GUI

- 启动 agent 服务并验证连接

- 多种验证方式:CLI、实时日志和 Dashboard GUI

### ✅ 3. Wazuh Manager 与 Agent 配置

**文件:** [`Wazu_Manager_and_Wazu_agent_Configurations_.pdf`](./Wazu_Manager_and_Wazu_agent_Configurations_.pdf)

对 Wazuh Manager (Ubuntu) 和 Windows agent 进行的高级配置,以启用缺失的安全模块。

**已启用并配置的模块:**

| 模块 | 描述 |

|---|---|

| **文件完整性监控 (FIM)** | 实时监控 Downloads、Desktop、Temp 文件夹。触发规则 550/553/554 |

| **漏洞检测** | 在 Wazuh Manager 上启用;扫描 agent 上的已知 CVE |

| **警报监控** | 带有 webhook 通道的自定义 `High-Severity-Attack-Alert` 监控器 |

| **VirusTotal 集成** | Syscheck 事件转发至 VirusTotal 以检查哈希信誉 |

| **MITRE ATT&CK 映射** | 警报映射至 ATT&CK 技术 (例如,T1565 Stored Data Manipulation) |

### ✅ 4. Wazuh 服务器安装

**文件:** [`Wazuh Server Installation.txt`](./Wazuh%20Server%20Installation.txt)

在 Ubuntu 上进行 Wazuh 服务器基础组件的安装。

## 工具与技术

| 工具 | 角色 | 平台 |

|---|---|---|

| **Wazuh** | SIEM / XDR / 日志分析 | Ubuntu Server |

| **Sysmon** | 端点遥测 | Windows 10 |

| **OpenSearch / Kibana** | Dashboard 与搜索 | Ubuntu Server |

| **VirusTotal API** | 威胁情报 | 集成 |

| **Webhook.site** | 警报测试 | 外部 |

| **VMware Workstation** | 虚拟化 | 宿主机 |

## 开始使用

### 推荐部署顺序

```

1. Deploy Ubuntu VM → Install Wazuh Server

2. Deploy Windows 10 VM → Install Sysmon

3. Install & Register Wazuh Agent on Windows

4. Configure ossec.conf (FIM, Sysmon logs, Syscheck)

5. Enable Vulnerability Detection on Manager

6. Set up Alert Monitors & Webhook Channels

7. Integrate VirusTotal

8. Validate: Run FIM tests, check Wazuh Dashboard

```

每个步骤在本仓库中都有专门的 PDF 指南,包含截图和命令。

## 仓库结构

```

home-soc-lab/

│

├── README.md

├── Wazuh Server Installation.txt ← Wazuh server setup

├── Wazu_Agent_installation_at_windows.pdf ← Agent deployment guide

├── Wazu_Manager_and_Wazu_agent_Configurations_.pdf ← Config & module setup

├── Sysmon.pdf ← Sysmon install & Wazuh integration

│

└──

```

## 路线图

- [x] Wazuh 服务器安装

- [x] Windows 上的 Wazuh Agent

- [x] Sysmon 集成

- [x] 文件完整性监控 (FIM)

- [x] 漏洞检测

- [x] 自定义警报监控器

- [x] VirusTotal 集成

- [x] MITRE ATT&CK 映射

- [ ] **OpenCTI** — 威胁情报平台

- [ ] **TheHive** — 事件响应平台

- [ ] **Cortex** — 自动化分析

- [ ] **Shuffle** — SOAR 自动化

- [ ] **Suricata** — 网络 IDS/IPS

- [ ] **Zeek** — 网络流量分析

- [ ] **Kali Linux** — 攻击模拟虚拟机

- [ ] **DVWA** — 用于测试的脆弱 Web 应用

## 作者

**Malaika Umbreen**

Home SOC Lab | Cybersecurity Analyst标签:Ask搜索, Cloudflare, Conpot, EDR, HTTP工具, IP 地址批量处理, MITRE ATT&CK, Sysmon, VirusTotal, Wazuh, Webhook告警, Windows安全, x64dbg, 威胁情报, 安全运营中心, 安全部署, 家庭实验室, 开发者工具, 开源安全工具, 数据包嗅探, 无线安全, 日志采集, 端点检测与响应, 网络安全, 网络安全审计, 网络映射, 脆弱性评估, 脱壳工具, 越狱测试, 逆向工程平台, 隐私保护