sarvesh-alt/Penetration-Testing-SOC-Monitoring-Lab

GitHub: sarvesh-alt/Penetration-Testing-SOC-Monitoring-Lab

一个集成了渗透测试与 SOC 监控的完整实验室项目,在隔离环境中模拟真实攻击全生命周期并同步进行安全检测分析。

Stars: 0 | Forks: 0

# 🔐 渗透测试与 SOC 监控实验室

端到端渗透测试,模拟真实攻击生命周期 —— 从侦察到完全获取 SYSTEM 权限 —— 并在 Security Onion 3.0 中进行实时 SOC 检测。

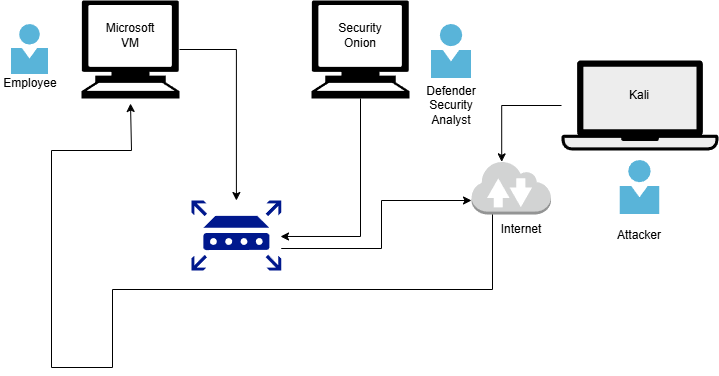

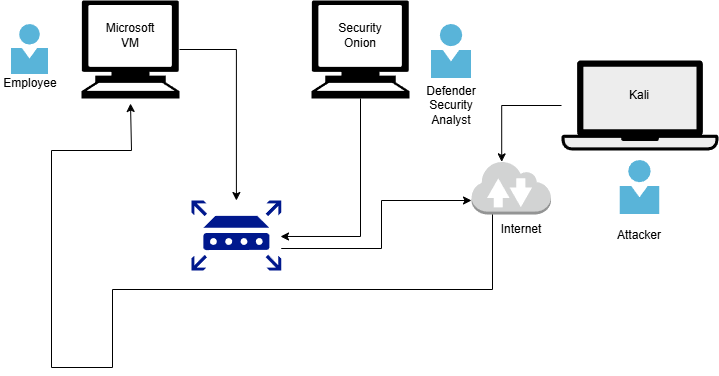

## 🖥 实验室环境

| 组件 | 详情 |

|-----------|---------|

| 攻击机 | Kali Linux 2025.3 — 192.168.109.131 |

| 目标机 | Metasploitable3 Windows Server 2008 R2 — 192.168.109.135 |

| 监控机 | Security Onion 3.0 — 10.0.0.99 |

| 网络 | VMware VMnet1 Host-Only — 192.168.109.0/24 |

## 📋 攻击阶段

### 1️⃣ 侦察

- 使用 `netdiscover -r 192.168.109.0/24` 进行 ARP 主机发现

- 使用 `nmap -sV -sC -Pn -A -T4 192.168.109.135` 进行服务枚举

- 识别出:FTP (21), IIS (80), SMB (445), MySQL (3306), RDP (3389)

### 2️⃣ 社会工程学与载荷投递

- 通过 SET 生成 Meterpreter 反向 TCP 载荷(LHOST: 192.168.109.131, LPORT: 1234)

- 重命名为 `securitypatch.exe` —— 伪装成 Windows KB 补丁

- 通过冒充 IT 安全部门的钓鱼邮件进行投递

### 3️⃣ 漏洞利用

- 在目标上建立 Meterpreter 会话

- 通过 Named Pipe Impersonation 提权至 `NT AUTHORITY\SYSTEM`

- 迁移至 `notepad.exe` (PID 1128) 以实现隐蔽持久化

### 4️⃣ SOC 检测

- Security Onion 生成了 **10 条 Suricata IDS 告警**

- 检测到:Meterpreter C2、PE/EXE 下载、Kali 攻击机指纹

- Kibana 记录了 **221,644+ 条事件** 及完整的攻击时间线

## 🛠 使用的工具

`Kali Linux` `Metasploit` `SET` `Nmap` `Netdiscover` `Security Onion 3.0`

`Suricata` `Zeek` `Elasticsearch` `Kibana` `VMware` `Vagrant`

## 📄 完整报告

查看 [`/report/PenTest&SOC.pdf`)

## ⚠️ 免责声明

本实验室在完全隔离的受控环境中进行,仅供教育目的。所展示的所有技术仅用于道德安全研究和学术评估。请勿在合法实验室环境之外复制使用。

| 组件 | 详情 |

|-----------|---------|

| 攻击机 | Kali Linux 2025.3 — 192.168.109.131 |

| 目标机 | Metasploitable3 Windows Server 2008 R2 — 192.168.109.135 |

| 监控机 | Security Onion 3.0 — 10.0.0.99 |

| 网络 | VMware VMnet1 Host-Only — 192.168.109.0/24 |

## 📋 攻击阶段

### 1️⃣ 侦察

- 使用 `netdiscover -r 192.168.109.0/24` 进行 ARP 主机发现

- 使用 `nmap -sV -sC -Pn -A -T4 192.168.109.135` 进行服务枚举

- 识别出:FTP (21), IIS (80), SMB (445), MySQL (3306), RDP (3389)

### 2️⃣ 社会工程学与载荷投递

- 通过 SET 生成 Meterpreter 反向 TCP 载荷(LHOST: 192.168.109.131, LPORT: 1234)

- 重命名为 `securitypatch.exe` —— 伪装成 Windows KB 补丁

- 通过冒充 IT 安全部门的钓鱼邮件进行投递

### 3️⃣ 漏洞利用

- 在目标上建立 Meterpreter 会话

- 通过 Named Pipe Impersonation 提权至 `NT AUTHORITY\SYSTEM`

- 迁移至 `notepad.exe` (PID 1128) 以实现隐蔽持久化

### 4️⃣ SOC 检测

- Security Onion 生成了 **10 条 Suricata IDS 告警**

- 检测到:Meterpreter C2、PE/EXE 下载、Kali 攻击机指纹

- Kibana 记录了 **221,644+ 条事件** 及完整的攻击时间线

## 🛠 使用的工具

`Kali Linux` `Metasploit` `SET` `Nmap` `Netdiscover` `Security Onion 3.0`

`Suricata` `Zeek` `Elasticsearch` `Kibana` `VMware` `Vagrant`

## 📄 完整报告

查看 [`/report/PenTest&SOC.pdf`)

## ⚠️ 免责声明

本实验室在完全隔离的受控环境中进行,仅供教育目的。所展示的所有技术仅用于道德安全研究和学术评估。请勿在合法实验室环境之外复制使用。

| 组件 | 详情 |

|-----------|---------|

| 攻击机 | Kali Linux 2025.3 — 192.168.109.131 |

| 目标机 | Metasploitable3 Windows Server 2008 R2 — 192.168.109.135 |

| 监控机 | Security Onion 3.0 — 10.0.0.99 |

| 网络 | VMware VMnet1 Host-Only — 192.168.109.0/24 |

## 📋 攻击阶段

### 1️⃣ 侦察

- 使用 `netdiscover -r 192.168.109.0/24` 进行 ARP 主机发现

- 使用 `nmap -sV -sC -Pn -A -T4 192.168.109.135` 进行服务枚举

- 识别出:FTP (21), IIS (80), SMB (445), MySQL (3306), RDP (3389)

### 2️⃣ 社会工程学与载荷投递

- 通过 SET 生成 Meterpreter 反向 TCP 载荷(LHOST: 192.168.109.131, LPORT: 1234)

- 重命名为 `securitypatch.exe` —— 伪装成 Windows KB 补丁

- 通过冒充 IT 安全部门的钓鱼邮件进行投递

### 3️⃣ 漏洞利用

- 在目标上建立 Meterpreter 会话

- 通过 Named Pipe Impersonation 提权至 `NT AUTHORITY\SYSTEM`

- 迁移至 `notepad.exe` (PID 1128) 以实现隐蔽持久化

### 4️⃣ SOC 检测

- Security Onion 生成了 **10 条 Suricata IDS 告警**

- 检测到:Meterpreter C2、PE/EXE 下载、Kali 攻击机指纹

- Kibana 记录了 **221,644+ 条事件** 及完整的攻击时间线

## 🛠 使用的工具

`Kali Linux` `Metasploit` `SET` `Nmap` `Netdiscover` `Security Onion 3.0`

`Suricata` `Zeek` `Elasticsearch` `Kibana` `VMware` `Vagrant`

## 📄 完整报告

查看 [`/report/PenTest&SOC.pdf`)

## ⚠️ 免责声明

本实验室在完全隔离的受控环境中进行,仅供教育目的。所展示的所有技术仅用于道德安全研究和学术评估。请勿在合法实验室环境之外复制使用。

| 组件 | 详情 |

|-----------|---------|

| 攻击机 | Kali Linux 2025.3 — 192.168.109.131 |

| 目标机 | Metasploitable3 Windows Server 2008 R2 — 192.168.109.135 |

| 监控机 | Security Onion 3.0 — 10.0.0.99 |

| 网络 | VMware VMnet1 Host-Only — 192.168.109.0/24 |

## 📋 攻击阶段

### 1️⃣ 侦察

- 使用 `netdiscover -r 192.168.109.0/24` 进行 ARP 主机发现

- 使用 `nmap -sV -sC -Pn -A -T4 192.168.109.135` 进行服务枚举

- 识别出:FTP (21), IIS (80), SMB (445), MySQL (3306), RDP (3389)

### 2️⃣ 社会工程学与载荷投递

- 通过 SET 生成 Meterpreter 反向 TCP 载荷(LHOST: 192.168.109.131, LPORT: 1234)

- 重命名为 `securitypatch.exe` —— 伪装成 Windows KB 补丁

- 通过冒充 IT 安全部门的钓鱼邮件进行投递

### 3️⃣ 漏洞利用

- 在目标上建立 Meterpreter 会话

- 通过 Named Pipe Impersonation 提权至 `NT AUTHORITY\SYSTEM`

- 迁移至 `notepad.exe` (PID 1128) 以实现隐蔽持久化

### 4️⃣ SOC 检测

- Security Onion 生成了 **10 条 Suricata IDS 告警**

- 检测到:Meterpreter C2、PE/EXE 下载、Kali 攻击机指纹

- Kibana 记录了 **221,644+ 条事件** 及完整的攻击时间线

## 🛠 使用的工具

`Kali Linux` `Metasploit` `SET` `Nmap` `Netdiscover` `Security Onion 3.0`

`Suricata` `Zeek` `Elasticsearch` `Kibana` `VMware` `Vagrant`

## 📄 完整报告

查看 [`/report/PenTest&SOC.pdf`)

## ⚠️ 免责声明

本实验室在完全隔离的受控环境中进行,仅供教育目的。所展示的所有技术仅用于道德安全研究和学术评估。请勿在合法实验室环境之外复制使用。标签:AMSI绕过, C2通信, CTF学习, CTI, DNS 解析, ESC8, IDS/IPS, IP 地址批量处理, Metaprompt, Nmap, OPA, Security Onion, SET, SOC监控, Suricata, Windows Server 2008, 云资产清单, 企业安全, 内网渗透, 协议分析, 威胁检测, 安全实验室, 安全运营, 扫描框架, 插件系统, 搜索语句(dork), 权限提升, 混合加密, 现代安全运营, 社会工程学, 系统提权, 红队模拟, 网络安全, 网络攻防, 网络资产管理, 蓝队防御, 虚拟化环境, 虚拟驱动器, 越狱测试, 逆向工程, 隐私保护, 靶场