danielw98/zero-click-exploit-analysis

GitHub: danielw98/zero-click-exploit-analysis

对 2025 年 WhatsApp/ImageIO 零点击 iOS 漏洞利用链的逆向工程研究论文及配套交互式学习平台。

Stars: 0 | Forks: 0

# 零点击,旧技巧

2025 WhatsApp/ImageIO 零点击漏洞利用链剖析

(CVE-2025-55177 + CVE-2025-43300)。研究论文及包含 CVE 演练、补丁差异对比和动手实践堆/栈实验的交互式 Web 伴随站点。

**在线网站:**

**论文 (PDF):** [`zero-click-old-tricks.pdf`](zero-click-old-tricks.pdf)

## 团队

- **Ștefan-Daniel Wagner** · 合著者

- **Dan-Gabriel Oltean** · 合著者

- **Victor-Nicolae Matveev** · 合著者

- **Emil Simion** · 指导老师

应用科学学院,UNSTPB ·

2025-2026 年硕士研究项目,*Metodologia Cercetării Științifice*。

## 屏幕截图

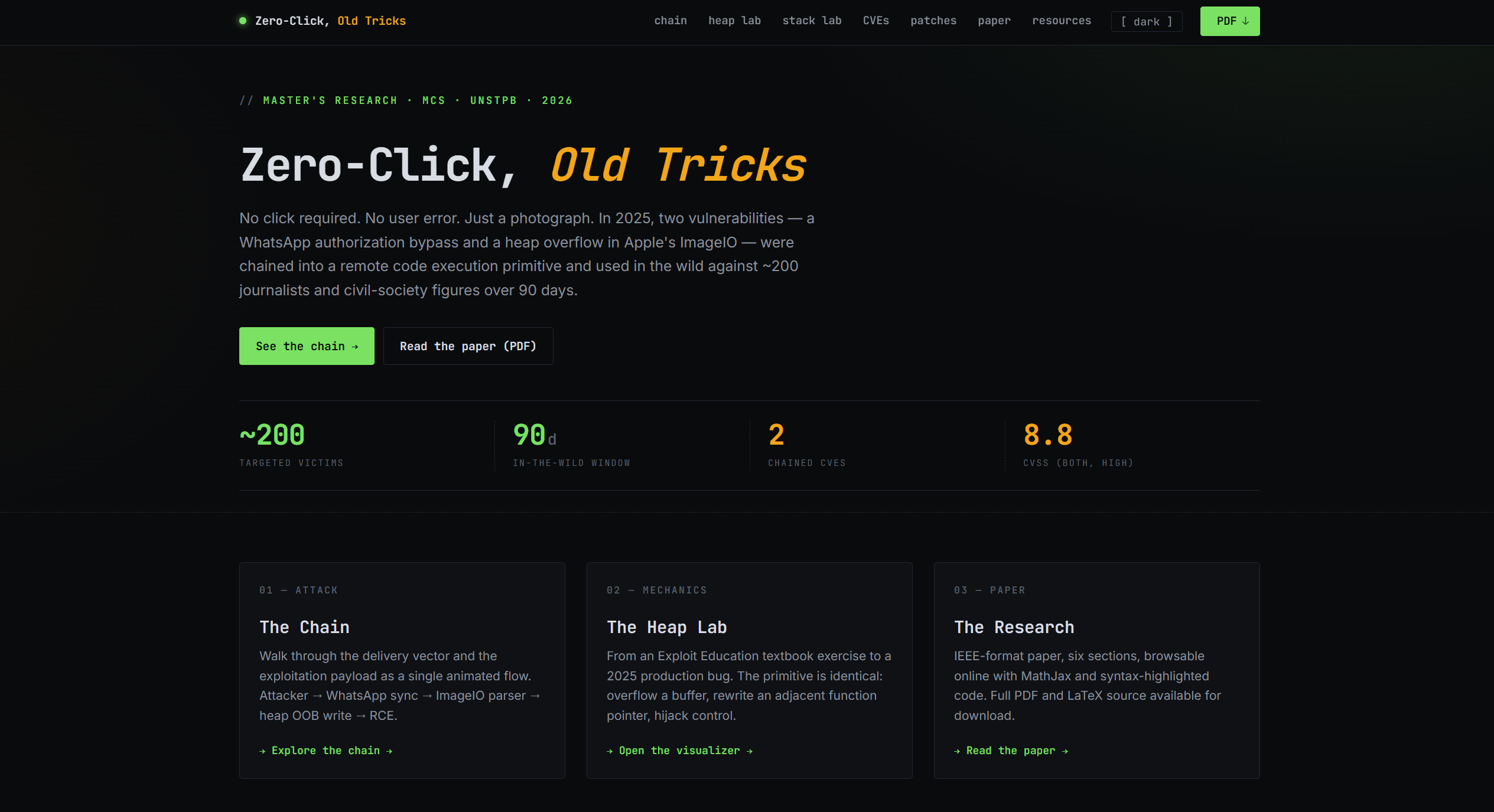

**主页。** 带有终端风格主视觉区域的着陆页,包含漏洞利用链的一句话摘要、统计数据条(CVSS、CWE 类别、受影响的 iOS 范围)、功能卡片以及披露窗口的微型时间线。

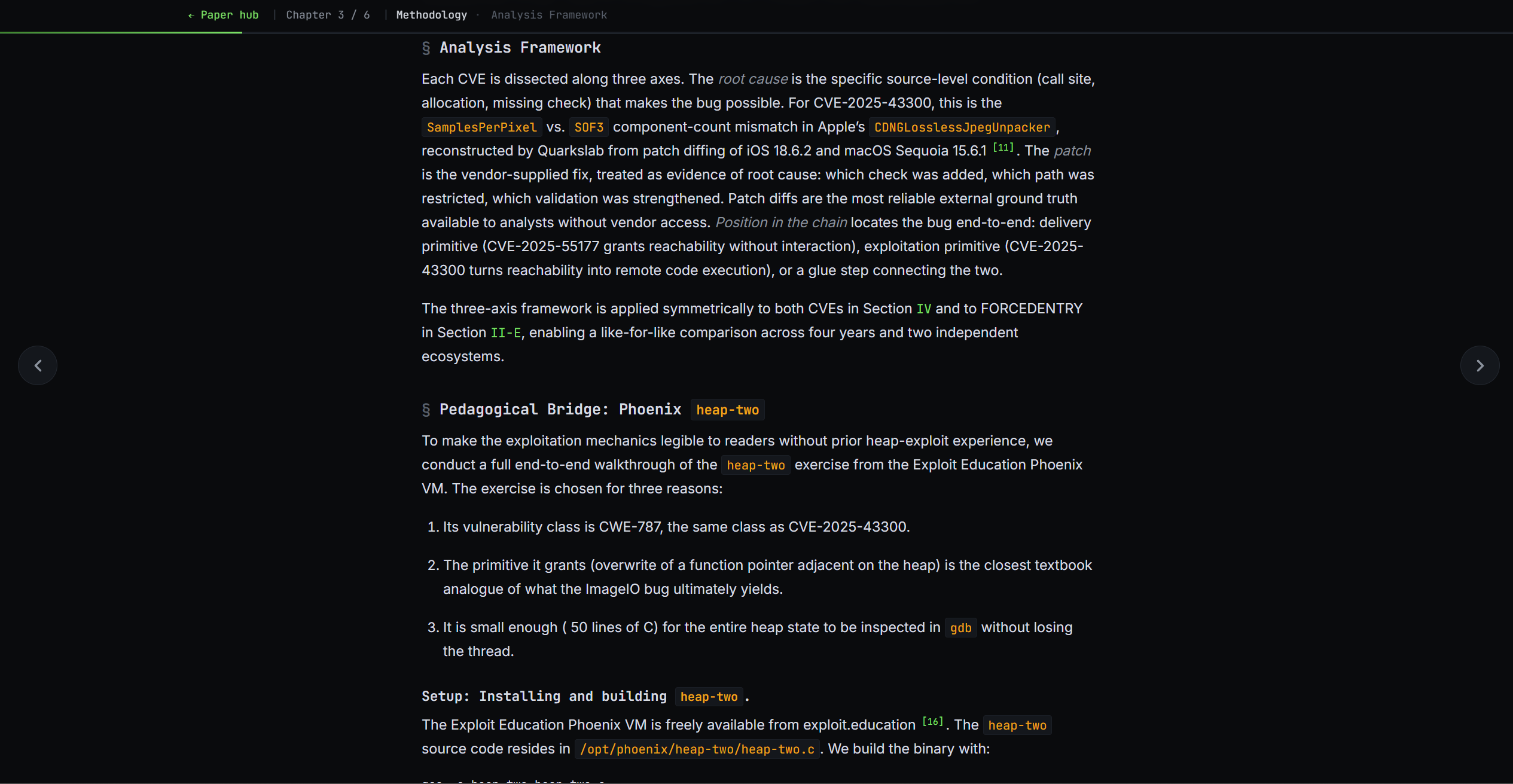

**论文阅读器。** 采用 IEEE 风格编号、交叉引用和图表标题内联渲染的论文章节。顶部有固定进度条,右侧有浮动章节导航,底部有上一页/下一页按钮。

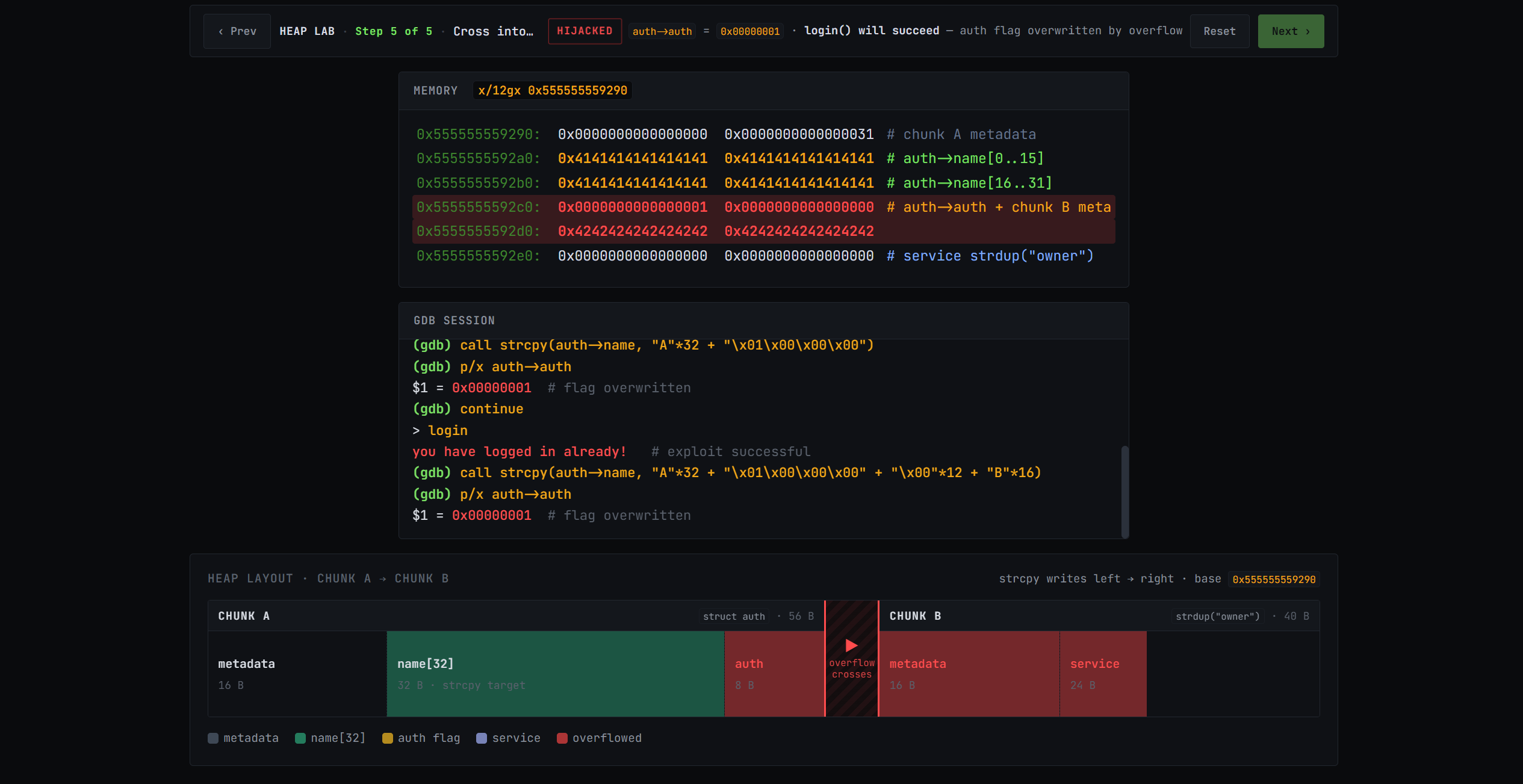

**堆实验。** 基于 Exploit Education Phoenix 的堆溢出逐步演练。随着您在各个步骤中的推进(正常状态 → 溢出 → 劫持),内存面板、gdb 面板和块级图会实时更新。

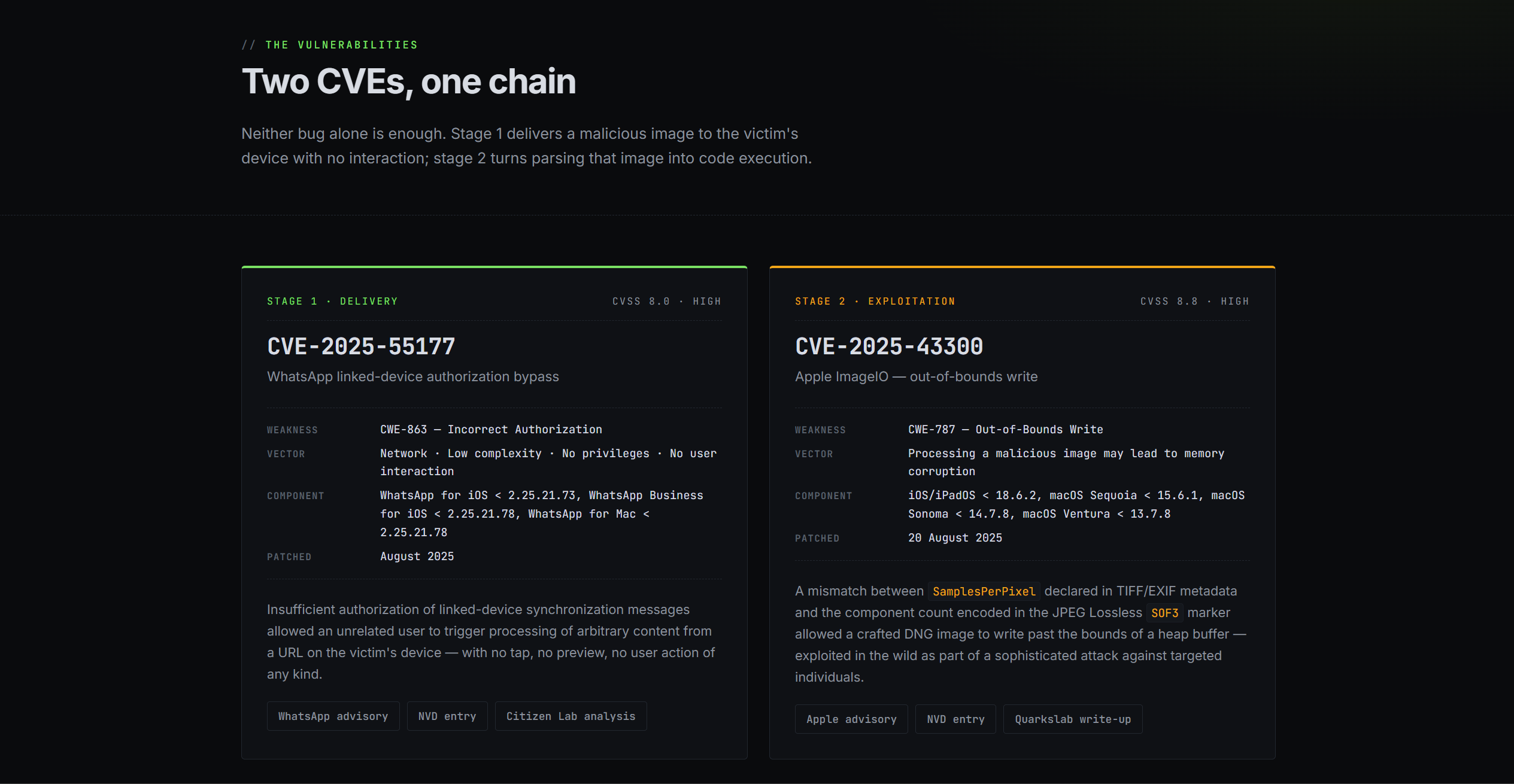

**CVE。** 结构化的逐个 CVE 细分。每个 CVE 包含:安全公告、CWE 类别、受影响版本、两句根本原因总结,以及指向补丁差异对比页面的链接。

## 项目布局

```

.

├── zero-click-old-tricks.pdf final paper (CC BY 4.0)

├── web/ Flask companion site (MIT)

│ ├── app.py

│ ├── requirements.txt

│ ├── templates/

│ └── static/

│ ├── css/

│ ├── js/

│ ├── sections/ pre-rendered paper sections

│ ├── figures/ TikZ SVGs

│ └── downloads/ PDF + slides served by the site

├── resources/ bibliography (open-access local copies + links)

│ └── README.md full reference list with sources

└── docs/screenshots/ screenshots used in this README

```

## 在本地运行 Web 伴随站点

需要 Python 3.12+。

```

cd web

python -m venv .venv

source .venv/bin/activate # Windows: .venv\Scripts\activate

pip install -r requirements.txt

python app.py

```

打开 。该站点完全由静态资源提供支持;论文章节、图表和可下载内容均为预构建的。

## 许可证

双重许可:

- **代码**(`web/` 下的所有内容):[MIT](LICENSE)

- **论文内容**(`zero-click-old-tricks.pdf`,以及 `web/static/sections/` 下渲染出的派生章节和 `web/static/figures/` 下的图表):[CC BY 4.0](LICENSE-PAPER)

标签:CISA项目, CVE, CVE-2025-43300, CVE-2025-55177, CVE复现, Exploit Chain, Flask, Go语言工具, ImageIO, iOS漏洞, meg, Python, Syscall, TruffleHog, Web开发, WhatsApp, Zero-Click, 二进制安全, 云资产清单, 交互式靶场, 信息安全, 后端开发, 堆溢出, 学术论文, 数字签名, 无后门, 栈溢出, 沙箱实验, 漏洞分析, 漏洞利用链, 漏洞复现, 目录枚举, 移动安全, 网络安全, 补丁对比, 路径探测, 逆向工具, 逆向工程, 隐私保护, 零点击漏洞