AkramAldahyani/PathHunt-CTF

GitHub: AkramAldahyani/PathHunt-CTF

一个基于浏览器的 Web 安全侦察训练平台,通过十个递进式静态挑战帮助初学者掌握源码审计、目录发现、Cookie 篡改等核心侦察技巧。

Stars: 1 | Forks: 0

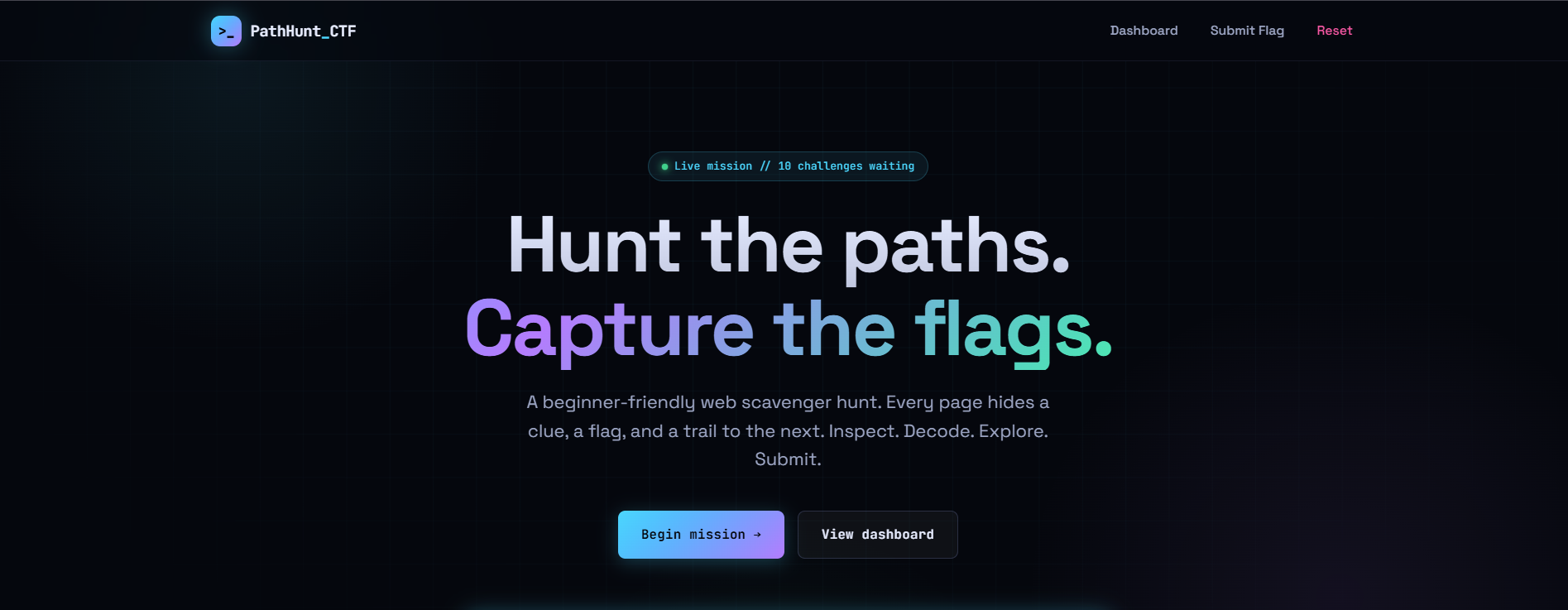

# PathHunt CTF

**寻找隐藏路径。捕获 Flag。学习 Web 安全。**

PathHunt CTF 是一个对新手友好、自包含的 Web 寻宝游戏。十个静态 HTML 挑战将教授 Web 侦察的核心技巧——阅读源代码、解码 payload、探索目录、检查 HTTP 头、篡改 cookies、发现隐藏的 API 以及绕过客户端认证。

## 🎯 你将学到什么

| # | 挑战 | 技巧 |

| --- | ------------------------ | --------------------------------------- |

| 01 | HTML Source | 通过“查看源代码”阅读 HTML 注释 |

| 02 | CSS Leak | 检查外部链接的样式表 |

| 03 | Base64 JavaScript | 在控制台中使用 `atob()` 解码 |

| 04 | Robots Recon | 读取 `robots.txt` 获取站点地图 |

| 05 | Directory Fuzzing | 猜测未链接的路径 |

| 06 | HTTP Headers | 检查响应头 / meta 标签 |

| 07 | Cookie Tampering | 修改 cookies 以提升权限 |

| 08 | Hidden API | 在 Network 标签页中观察 XHR 请求 |

| 09 | Client-side Login Bypass | 阅读 JS 中的认证逻辑 |

| 10 | Fragment Reassembly | 跨越 meta、属性、注释、CSS 和 JS 的 DOM 侦察 |

每个挑战隐藏了两样东西:**一个 flag**(`flag{...}`)用于提交,以及**一个路径**指向下一个挑战。

## 🚀 快速开始

### 选项 1 — 本地打开

```

git clone https://github.com/AkramAldahyani/PathHunt-CTF.git

cd PathHunt-CTF

npm start

```

然后在浏览器中打开 **http://localhost:3000**。

## 📸 截图

欢迎页

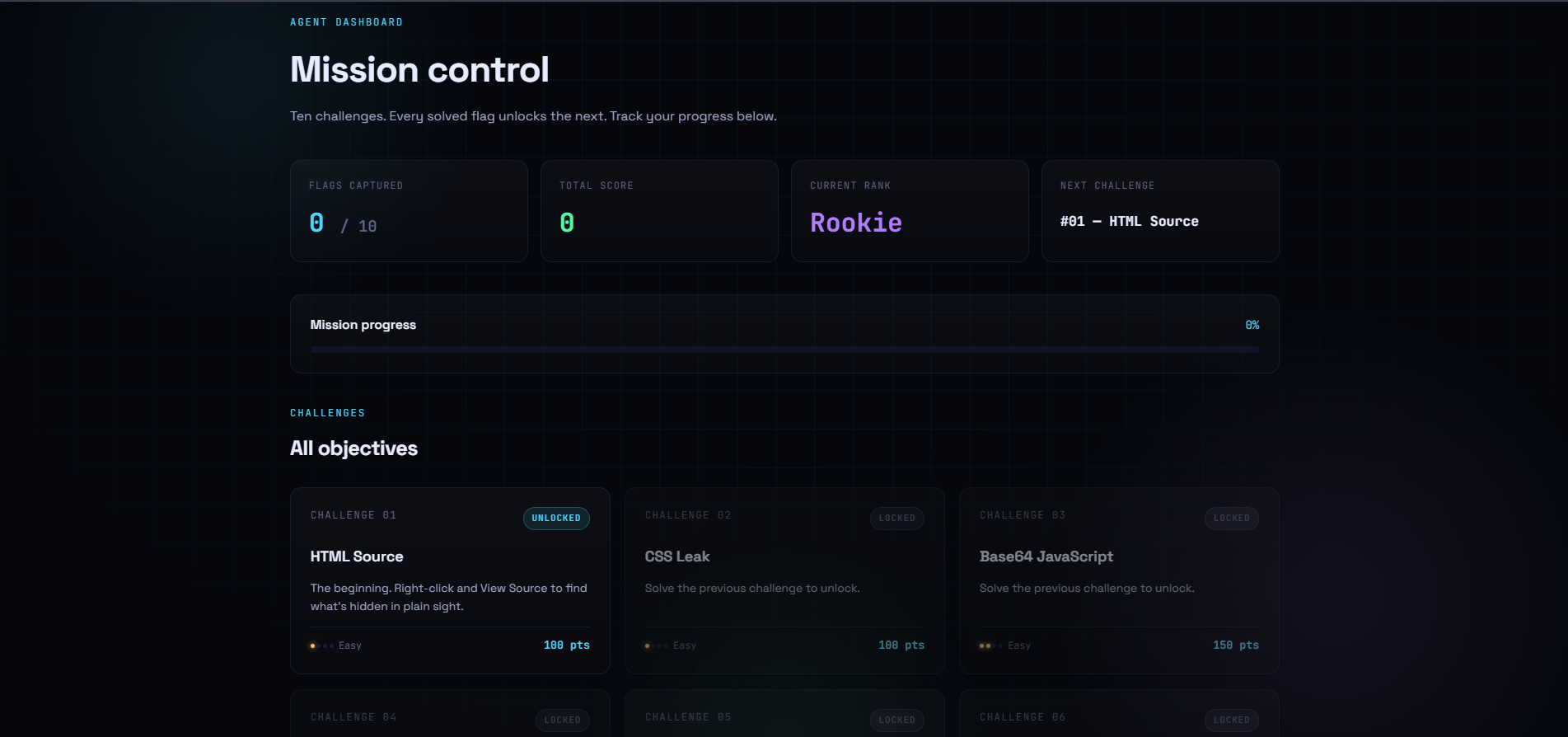

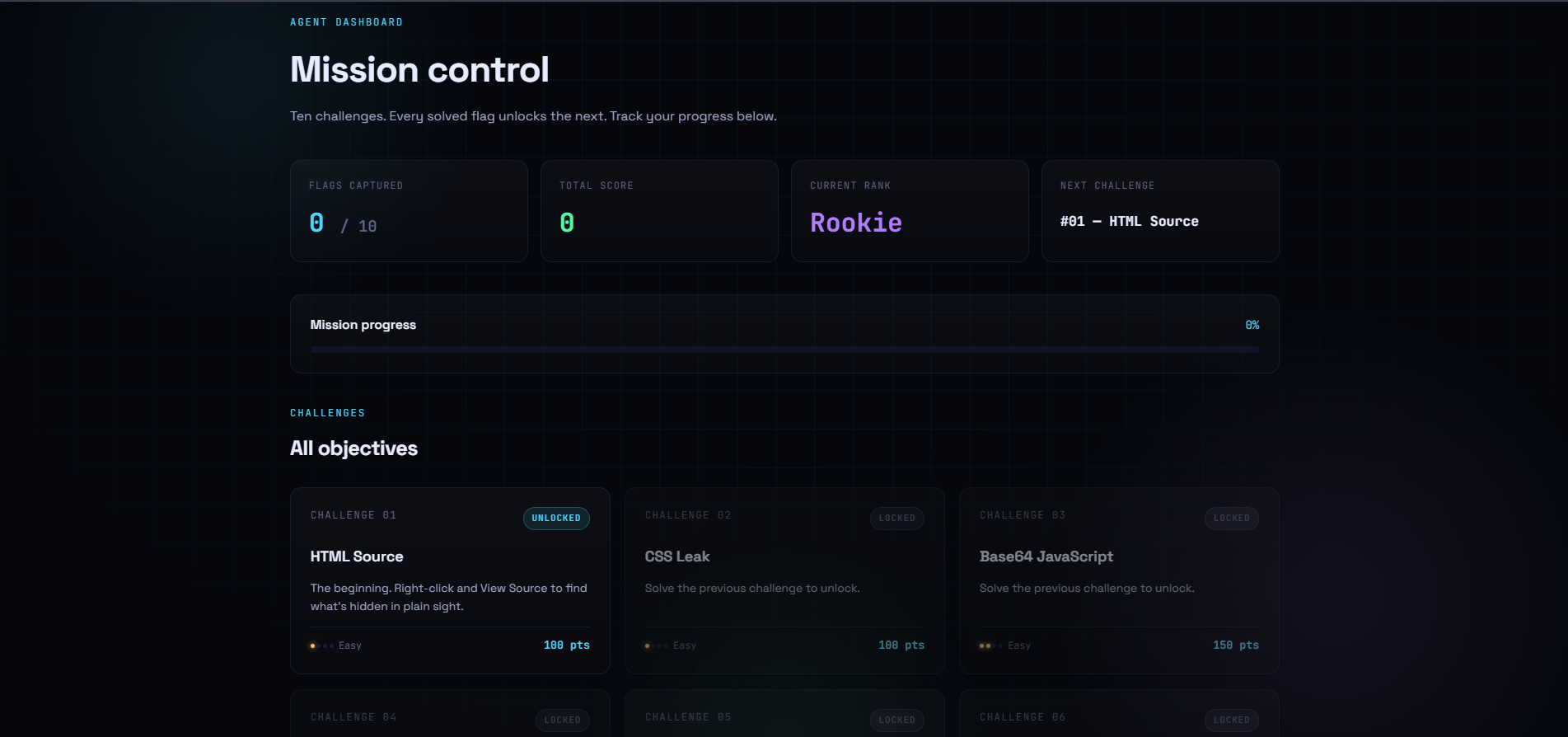

仪表盘

仪表盘

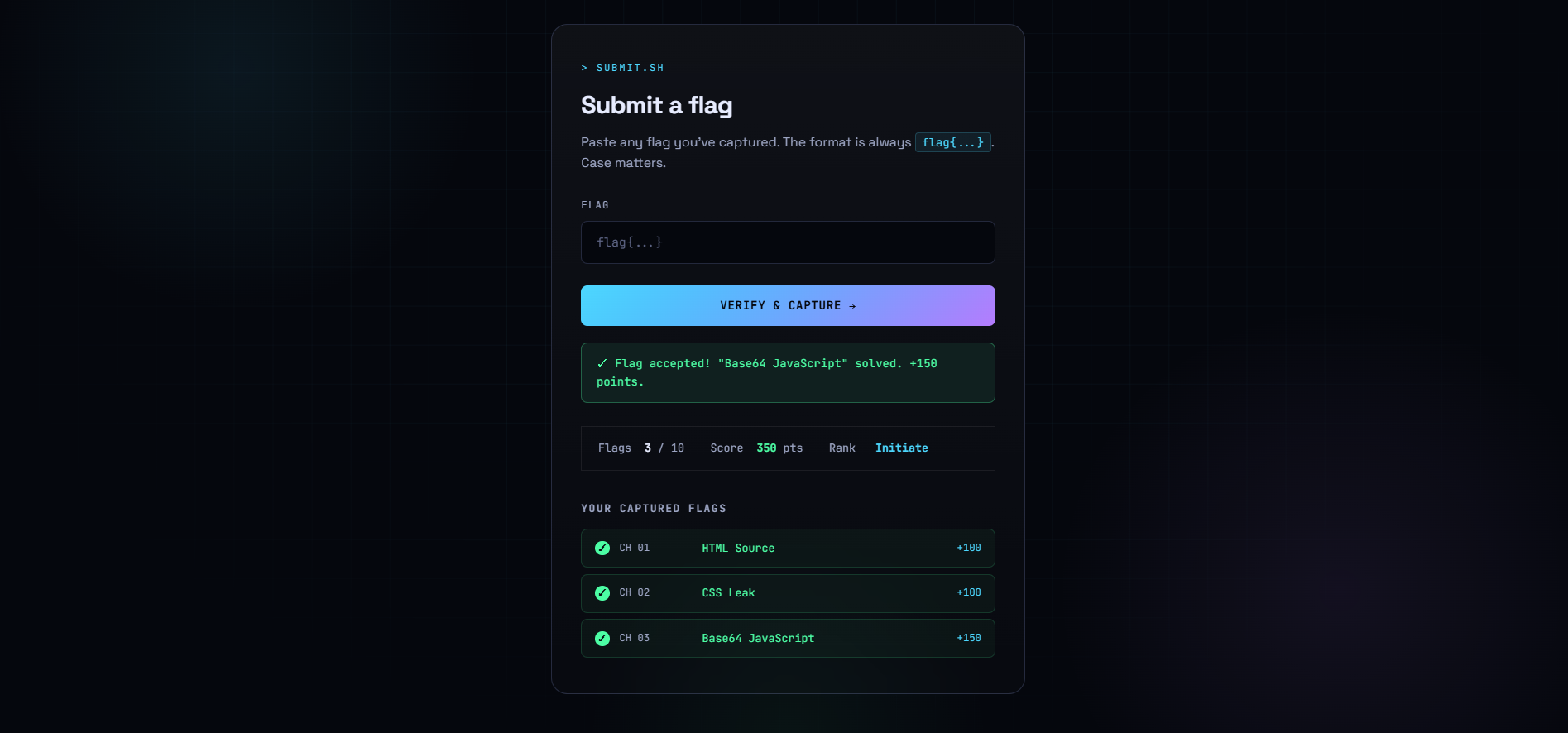

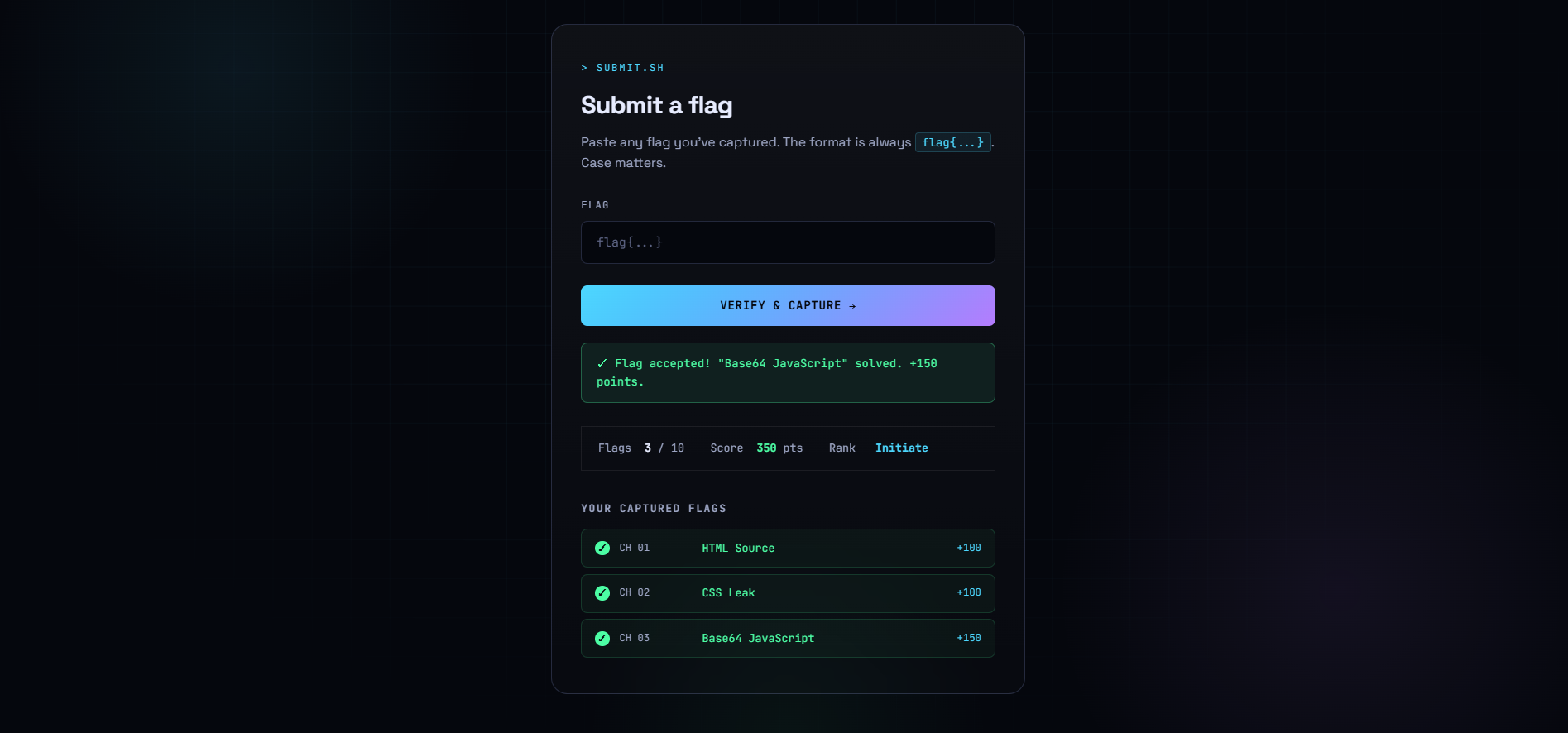

提交 Flag

提交 Flag

## 🧭 寻宝如何进行

1. **从 `index.html` 开始** —— 登录页面。

2. **点击“开始任务”** 进入挑战 01。

3. **在每个挑战页面:** 寻找 flag 和下一个路径。使用“查看源代码”、DevTools、Network 标签页,任何需要的手段都可以。

4. **在 `submit.html` 提交 flag**。已解决的 flag 会存储在你浏览器的 `localStorage` 中。

5. **在 `dashboard.html 追踪进度** —— 查看你的分数、排名和剩余的挑战。

需要收集的所有十个 flag(如果你想要挑战自己,请勿偷看):

## ⚠️ 仅供教育用途

本项目是一个**教学工具**。它演示的技巧(目录爆破、Cookie 篡改、读取客户端认证、检查 API 流量)只应应用于:

- 你自己的基础设施

- 获得明确书面授权的目标

- 公开的 CTF 竞赛

- 专为测试设计的平台(HackTheBox、TryHackMe、PortSwigger Web Security Academy、PicoCTF)

在你没有所有权或未获授权进行测试的系统上使用这些技巧,在大多数司法管辖区都是违法的。

## 📚 接下来去哪里

如果你喜欢 PathHunt 并希望进一步提升:

- **[PortSwigger Web Security Academy](https://portswigger.net/web-security)** —— 免费的实践实验宝典,Web 应用安全的黄金标准

- **[PicoCTF](https://picoctf.org/)** —— 对新手友好的年度 CTF 竞赛,全年提供练习题目

- **[TryHackMe](https://tryhackme.com/)** —— 涵盖 Web、网络和二进制主题的引导式学习房间

- **[HackTheBox](https://www.hackthebox.com/)** —— 更高级的对抗性实战靶机

- **[OWASP Top 10](https://owasp.org/www-project-top-ten/)** —— 最常见 Web 漏洞的权威列表

## 📄 许可证

MIT —— 可自由使用、修改、分享和再创作。如果你部署了公开版本,我们期望但并不强制要求你附上指向此仓库的链接。

**祝你寻宝愉快,特工。** ◼

## 🧭 寻宝如何进行

1. **从 `index.html` 开始** —— 登录页面。

2. **点击“开始任务”** 进入挑战 01。

3. **在每个挑战页面:** 寻找 flag 和下一个路径。使用“查看源代码”、DevTools、Network 标签页,任何需要的手段都可以。

4. **在 `submit.html` 提交 flag**。已解决的 flag 会存储在你浏览器的 `localStorage` 中。

5. **在 `dashboard.html 追踪进度** —— 查看你的分数、排名和剩余的挑战。

需要收集的所有十个 flag(如果你想要挑战自己,请勿偷看):

## ⚠️ 仅供教育用途

本项目是一个**教学工具**。它演示的技巧(目录爆破、Cookie 篡改、读取客户端认证、检查 API 流量)只应应用于:

- 你自己的基础设施

- 获得明确书面授权的目标

- 公开的 CTF 竞赛

- 专为测试设计的平台(HackTheBox、TryHackMe、PortSwigger Web Security Academy、PicoCTF)

在你没有所有权或未获授权进行测试的系统上使用这些技巧,在大多数司法管辖区都是违法的。

## 📚 接下来去哪里

如果你喜欢 PathHunt 并希望进一步提升:

- **[PortSwigger Web Security Academy](https://portswigger.net/web-security)** —— 免费的实践实验宝典,Web 应用安全的黄金标准

- **[PicoCTF](https://picoctf.org/)** —— 对新手友好的年度 CTF 竞赛,全年提供练习题目

- **[TryHackMe](https://tryhackme.com/)** —— 涵盖 Web、网络和二进制主题的引导式学习房间

- **[HackTheBox](https://www.hackthebox.com/)** —— 更高级的对抗性实战靶机

- **[OWASP Top 10](https://owasp.org/www-project-top-ten/)** —— 最常见 Web 漏洞的权威列表

## 📄 许可证

MIT —— 可自由使用、修改、分享和再创作。如果你部署了公开版本,我们期望但并不强制要求你附上指向此仓库的链接。

**祝你寻宝愉快,特工。** ◼

仪表盘

仪表盘 提交 Flag

提交 Flag ## 🧭 寻宝如何进行

1. **从 `index.html` 开始** —— 登录页面。

2. **点击“开始任务”** 进入挑战 01。

3. **在每个挑战页面:** 寻找 flag 和下一个路径。使用“查看源代码”、DevTools、Network 标签页,任何需要的手段都可以。

4. **在 `submit.html` 提交 flag**。已解决的 flag 会存储在你浏览器的 `localStorage` 中。

5. **在 `dashboard.html 追踪进度** —— 查看你的分数、排名和剩余的挑战。

需要收集的所有十个 flag(如果你想要挑战自己,请勿偷看):

## 🧭 寻宝如何进行

1. **从 `index.html` 开始** —— 登录页面。

2. **点击“开始任务”** 进入挑战 01。

3. **在每个挑战页面:** 寻找 flag 和下一个路径。使用“查看源代码”、DevTools、Network 标签页,任何需要的手段都可以。

4. **在 `submit.html` 提交 flag**。已解决的 flag 会存储在你浏览器的 `localStorage` 中。

5. **在 `dashboard.html 追踪进度** —— 查看你的分数、排名和剩余的挑战。

需要收集的所有十个 flag(如果你想要挑战自己,请勿偷看):

🚩 点击显示所有 flag(剧透)

``` flag{welcome_hunter} flag{css_master} flag{decode_me} flag{robots_are_useful} flag{fuzzing_works} flag{header_hunter} flag{cookie_tamper} flag{api_explorer} flag{client_side_fail} flag{you_completed_it} ```标签:API发现, Base64解码, CMS安全, Cookie伪造, CSS, GNU通用公共许可证, HTML, HTML源码审查, HTTP头部分析, JavaScript, JavaScript逆向, MITM代理, Node.js, OPA, Web安全, 云存储安全, 前端安全, 后端开发, 多模态安全, 安全学习, 安全教育, 客户端绕过, 密码管理, 数据可视化, 数据泄露, 演练平台, 目录爆破, 网络安全, 网络扫描, 蓝队分析, 路径扫描, 隐私保护, 零基础入门, 靶场