Zain6870/ExploitLens

GitHub: Zain6870/ExploitLens

一款将子域名枚举、技术检测和端口扫描整合为自动化流水线的侦察工具,并提供风险评分与可视化报告。

Stars: 0 | Forks: 0

# ExploitLens

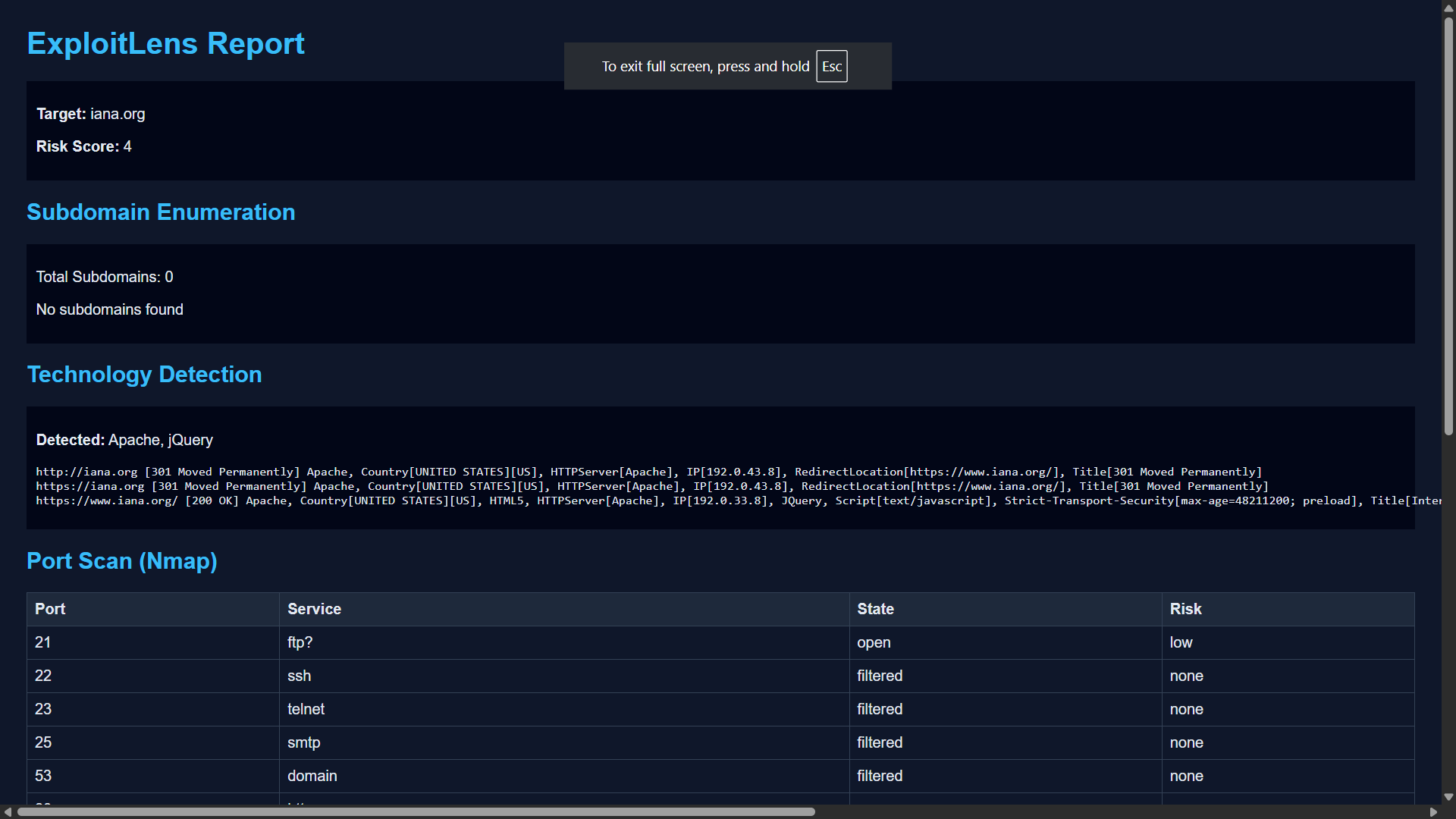

ExploitLens 是我构建的一个简单的侦察工具,旨在将几个常用的安全工具整合到一个工作流中。它无需手动运行所有工具,而是自动化了子域名发现、技术检测和端口扫描,并以清晰的方式展示结果。

这个项目背后的想法不仅是收集数据,还要通过添加基础的风险分析和可读性强的报告来解读这些数据。

## 它的功能

- 使用 Amass 查找子域名

- 使用 WhatWeb 检测技术

- 使用 Nmap 扫描开放端口

- 根据暴露的服务分配基础的风险评分

- 生成简单的 HTML 报告以便于查看

## 工作原理

1. 您输入一个目标域名

2. 该工具将运行:

- 子域名枚举

- 技术指纹识别

- 端口扫描

3. 解析和分析输出结果

4. 计算风险评分

5. 结果将显示在终端中,并保存为 HTML 报告

## 示例输出

该工具为您提供:

- 发现的子域名数量

- 检测到的技术(如 Apache、Cloudflare 等)

- 带有服务名称的开放/过滤端口

- 基础的风险等级(低 / 中 / 高)

## 安装说明

确保您已安装所需的工具:

```

sudo apt update

sudo apt install amass whatweb nmap python3 -y

```

`python3 exploitlens.py`

在执行上述命令后,根据提示输入目标域名。

最后,要查看 html 文件,请执行最后一条命令

`xdg-open report.html`

## 截图

标签:AES-256, C2日志可视化, CTI, HTML报告, Nmap, Python, WhatWeb, Windows内核, 子域名枚举, 实时处理, 密码管理, 技术检测, 指纹识别, 插件系统, 数据展示, 数据统计, 无后门, 漏洞评估, 白帽子, 端口扫描, 系统安全, 红队, 网络安全, 自动化侦察, 虚拟驱动器, 逆向工具, 隐私保护