vjpatel30/threat-intelligence-analysis

GitHub: vjpatel30/threat-intelligence-analysis

基于 STIX 格式的威胁情报可视化分析实验项目,用于探索和理解网络威胁情报中指标、恶意软件、威胁行为者之间的结构化表示与关联关系。

Stars: 0 | Forks: 0

# 威胁情报分析:STIX 可视化实验

## 概述

本项目使用 STIX(Structured Threat Information eXpression,结构化威胁信息表达式)数据和可视化工具探讨了网络威胁情报。目的是了解在威胁情报工作流中,指标、恶意软件、关系和威胁行为者是如何被表示和关联的。

## 目标

- 审查 STIX 格式的威胁情报数据

- 识别指标、恶意软件和威胁行为者之间的关系

- 了解结构化威胁情报如何支持安全分析

- 熟悉网络安全操作中使用的威胁情报概念

## 使用工具

- STIX 可视化工具

- JSON/STIX 威胁情报示例

- 基于网页的威胁情报分析环境

## 环境

本实验使用公开的 STIX 示例,探讨了如何以结构化格式表示、可视化和解释威胁数据。

## 执行步骤

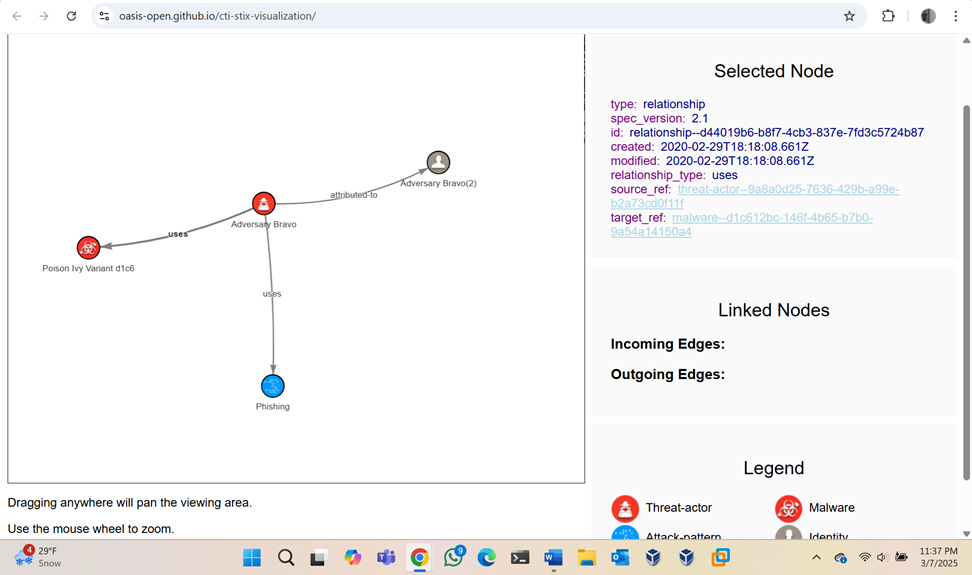

1. 将 STIX 威胁情报示例加载到可视化工具中

2. 审查了指标、恶意软件、威胁行为者及相关对象之间的图谱关系

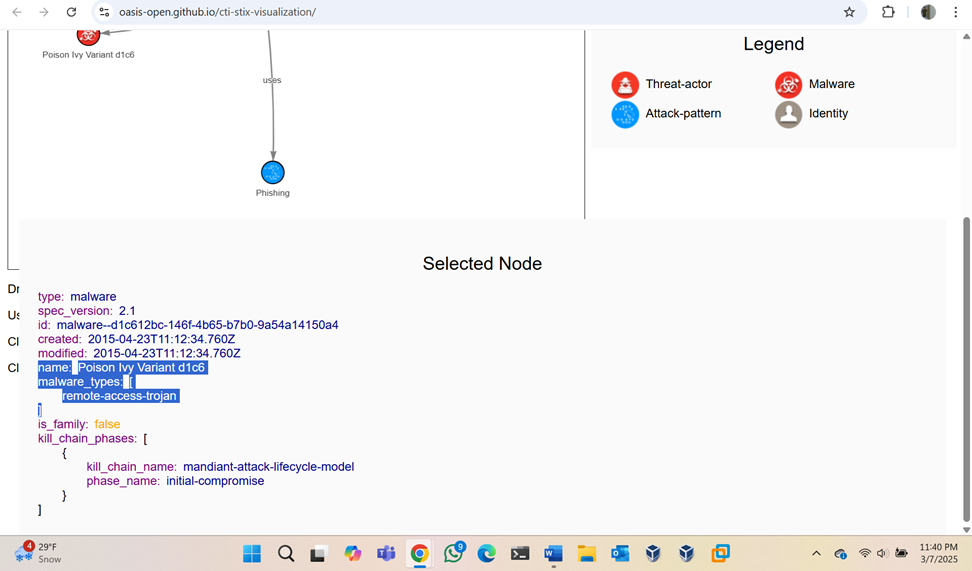

3. 检查了恶意软件详细信息,包括恶意软件类型和相关描述

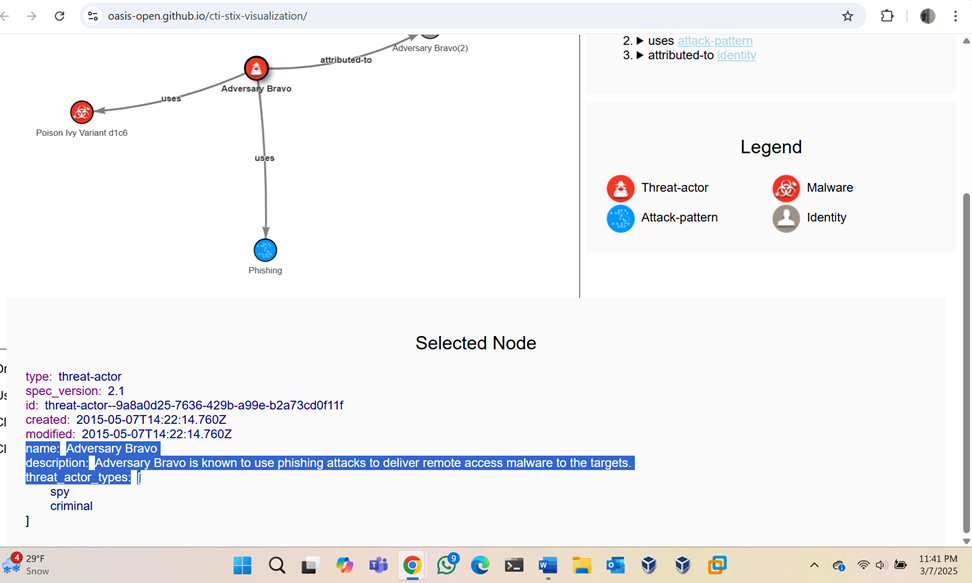

4. 审查了威胁行为者信息,并突出了有关攻击者行为的描述性情报

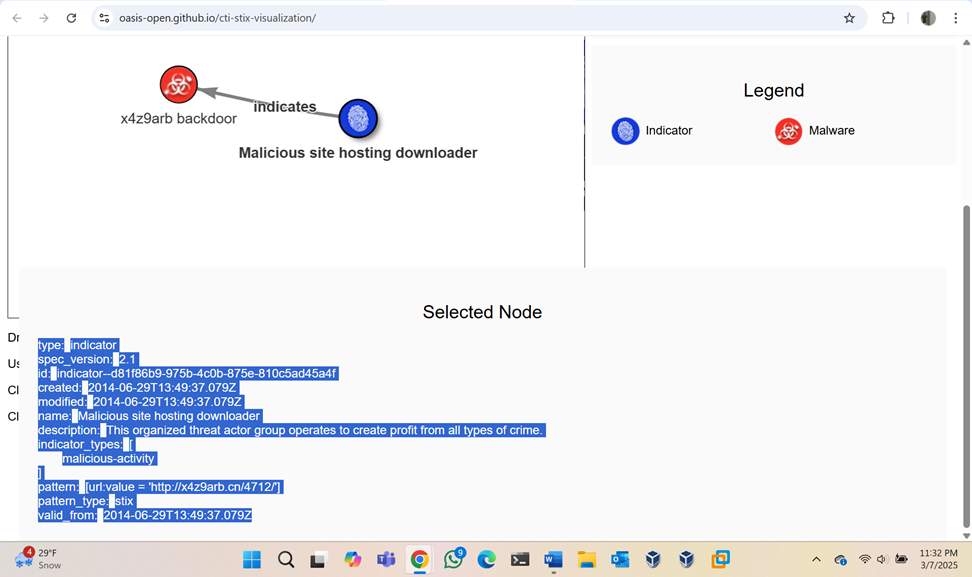

5. 分析了指标数据(如恶意 URL)及其与恶意软件活动的关联

6. 记录了结构化威胁情报如何支持安全分析和防御决策

## 主要发现

- STIX 提供了一种标准化的方法来表示和共享威胁情报

- 对象之间的关系有助于加深对攻击活动、恶意软件和攻击者行为的理解

- 恶意 URL 等指标数据可为威胁检测提供有价值的上下文

- 威胁行为者描述和恶意软件分类有助于分析师更有效地解读风险

## 安全影响

结构化威胁情报通过为防御者提供有关入侵指标、恶意软件家族和攻击者行为的上下文,提升了安全分析能力。这有助于在安全操作中实现更强的检测、优先级划分和防御决策。

## 展示技能

- 威胁情报分析

- 安全研究

- 模式解释

- 指标分析

- 网络安全文档编写

## 截图

### STIX 关系图谱

### 恶意软件详情

### 威胁行为者详情

### URL 指标详情

-

标签:DAST, Homebrew安装, IoC, JSON, Lab, STIX, 可视化分析, 威胁建模, 威胁情报, 安全实验室, 安全运营, 开发者工具, 恶意软件分析, 情报共享, 扫描框架, 指标分析, 攻击者分析, 数据库接管, 结构化威胁信息表达式, 网络安全, 隐私保护