phuonguyen65/siem-detection-lab

GitHub: phuonguyen65/siem-detection-lab

基于 Elastic Stack 8.x 构建的集中式 SIEM 检测实验室,提供与 MITRE ATT&CK 映射的检测规则和攻击模拟场景,帮助安全从业者学习企业级日志监控与威胁检测的完整流程。

Stars: 0 | Forks: 0

## 🔍 SIEM 检测实验室 — Elastic Stack 8.x

-

-

-

-

## 概述

- 一个基于 Elastic Stack 8.x 构建的集中式 SIEM 实验室,用于检测、告警和调查

- 映射到 MITRE ATT\&CK 框架的真实攻击场景。

## 实验室架构

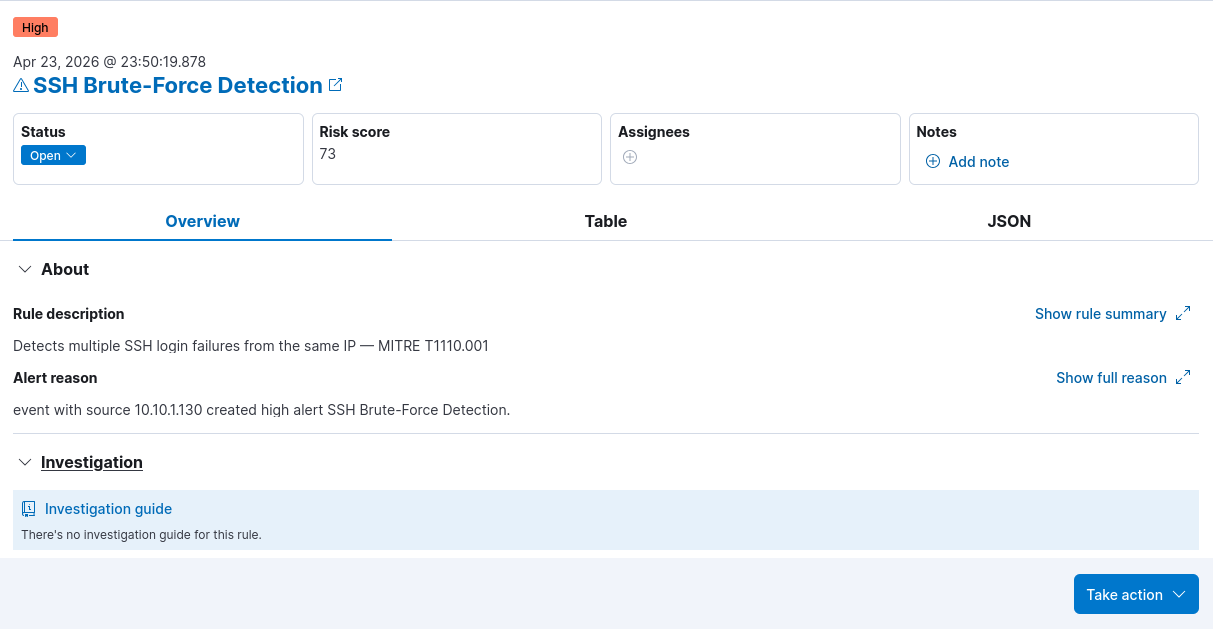

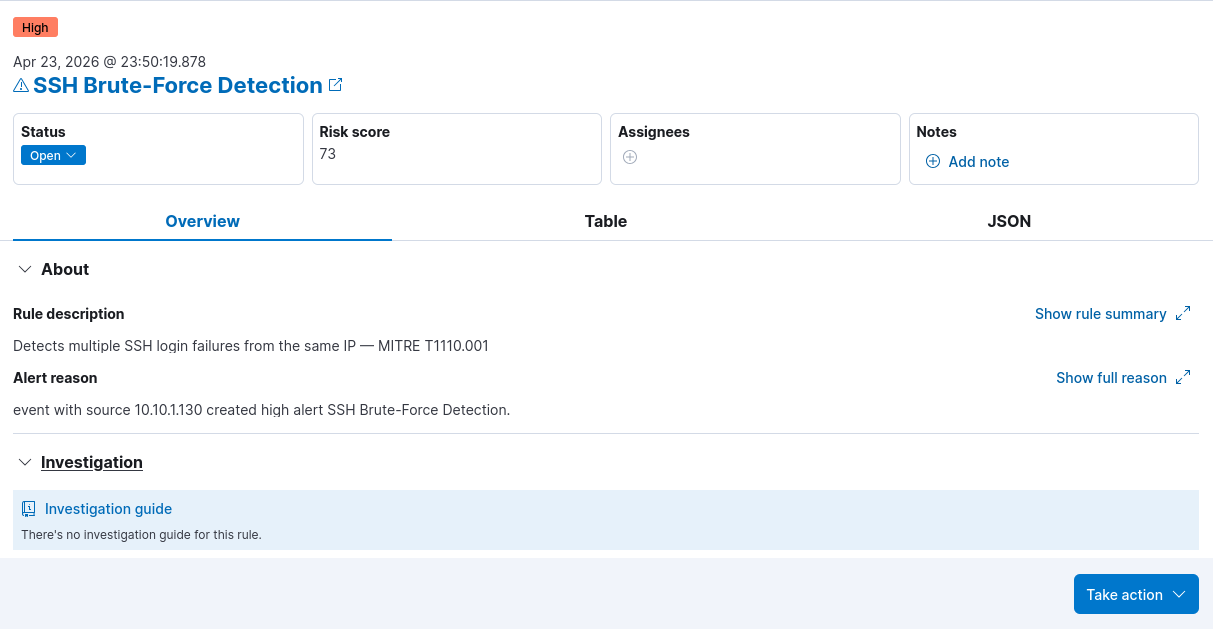

### 暴力破解告警详情

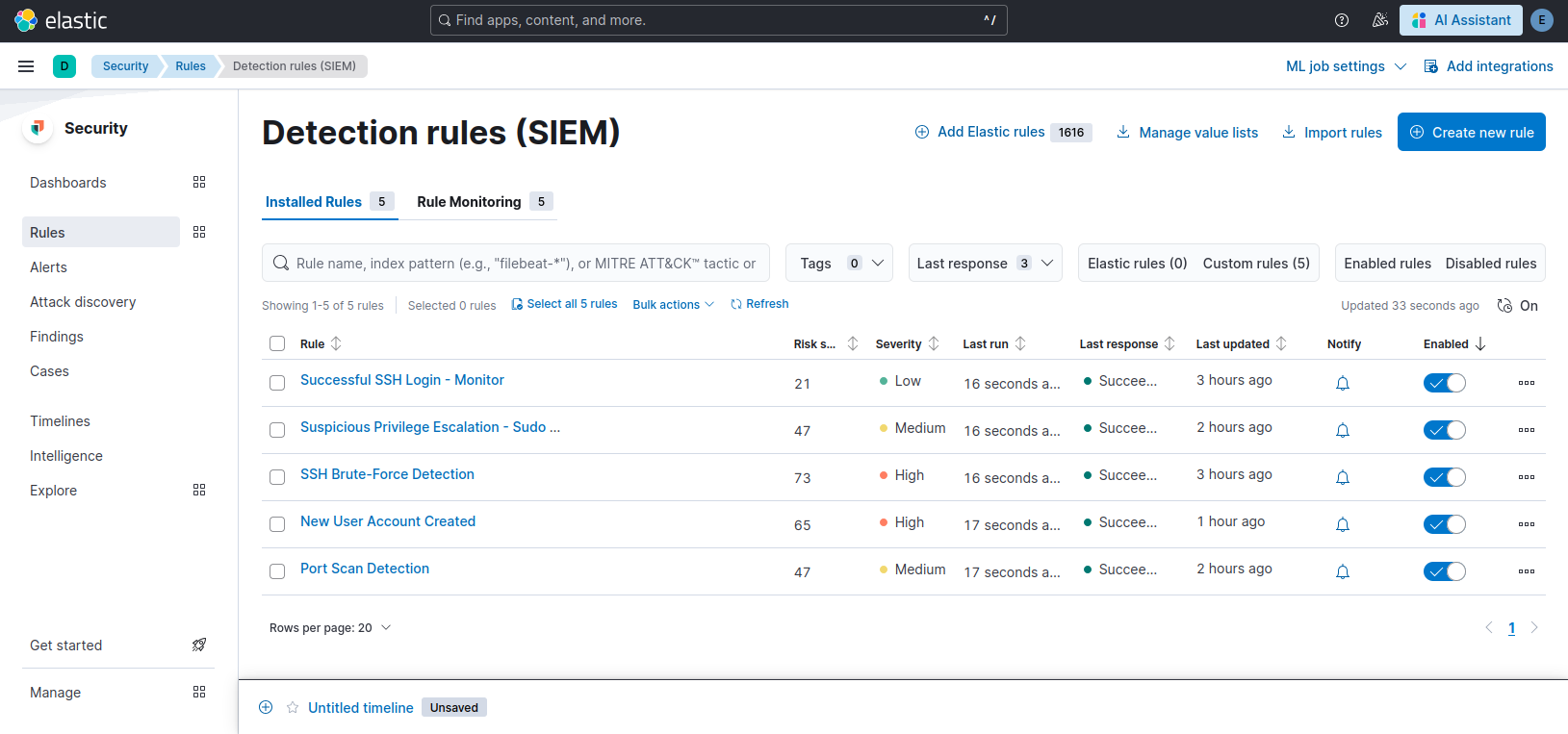

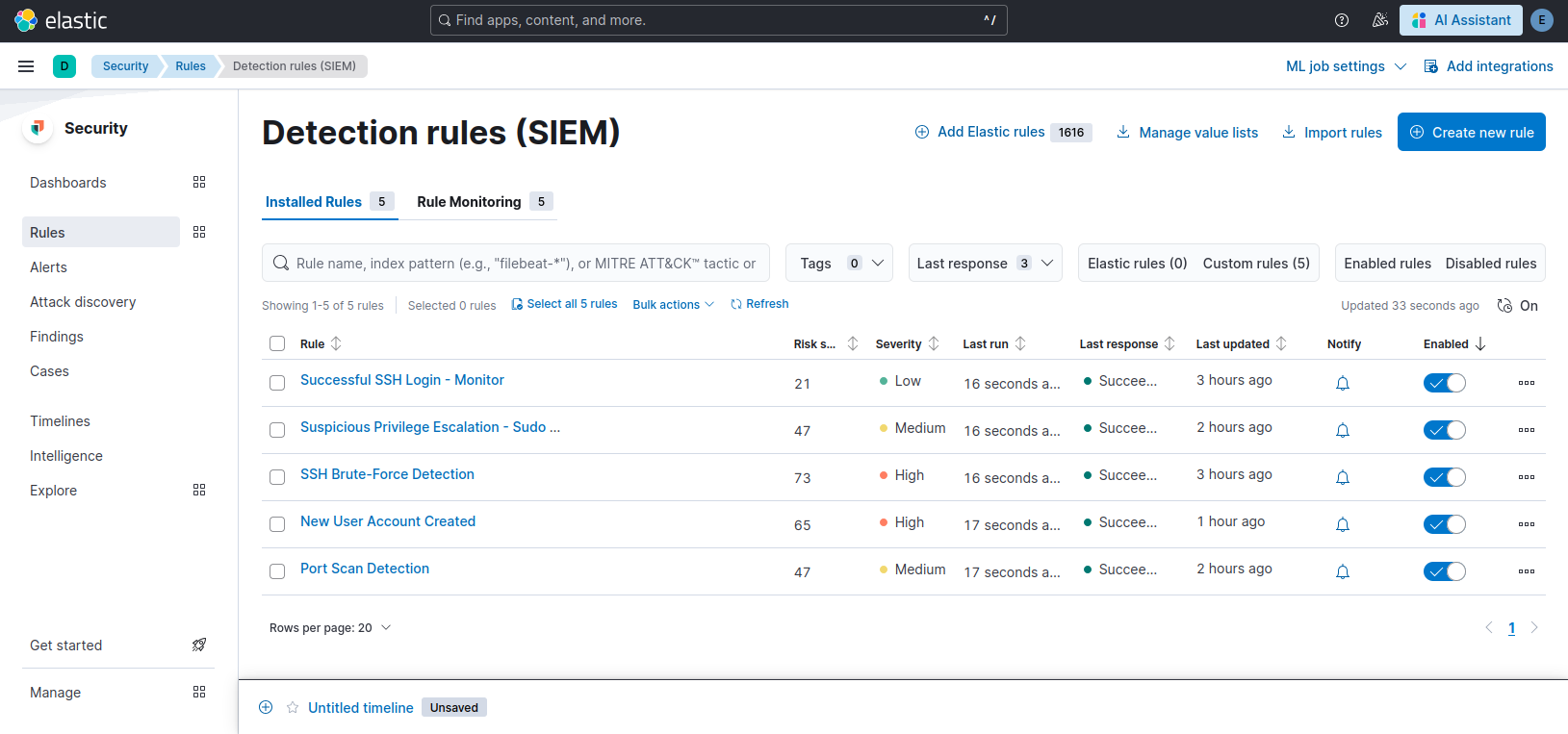

### 规则已启用

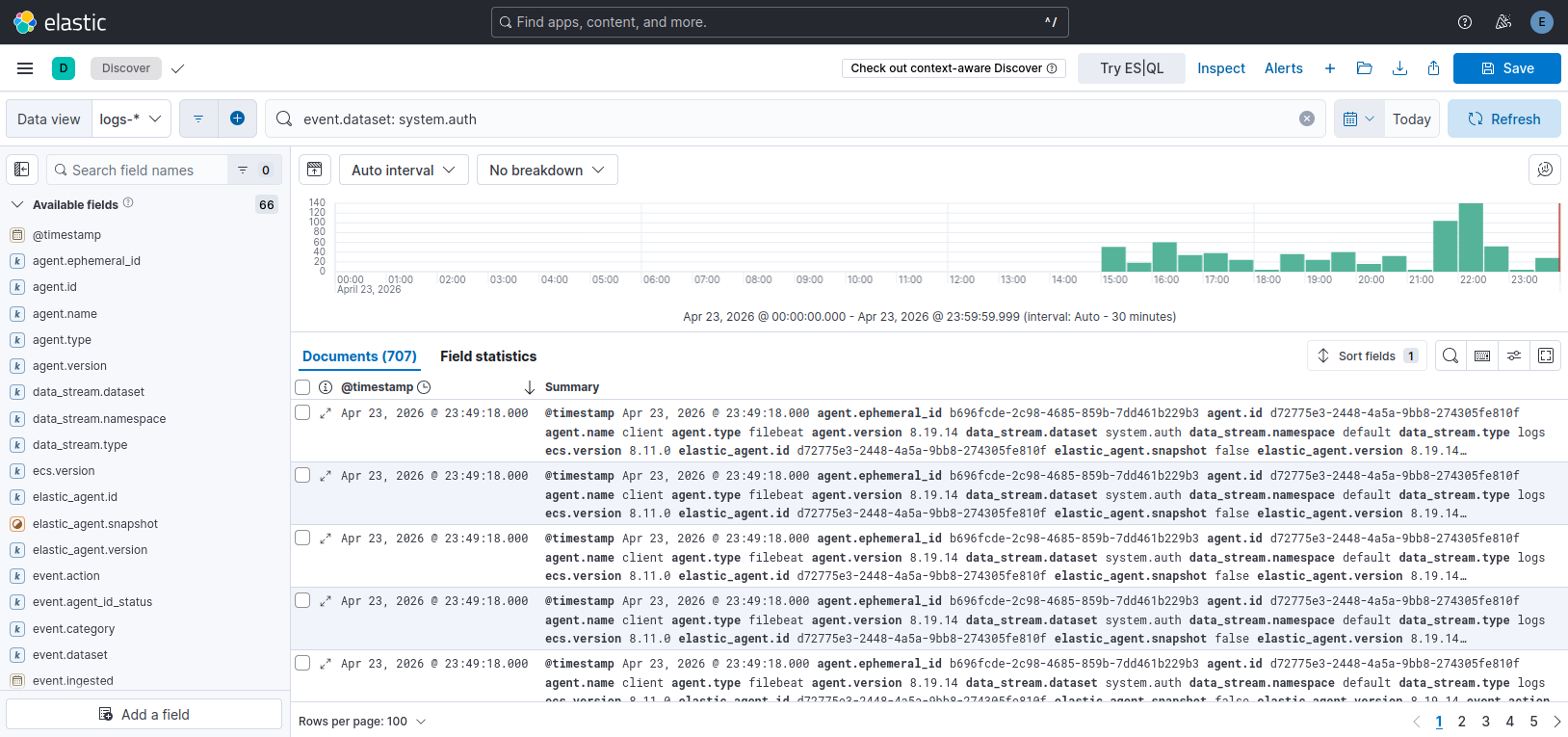

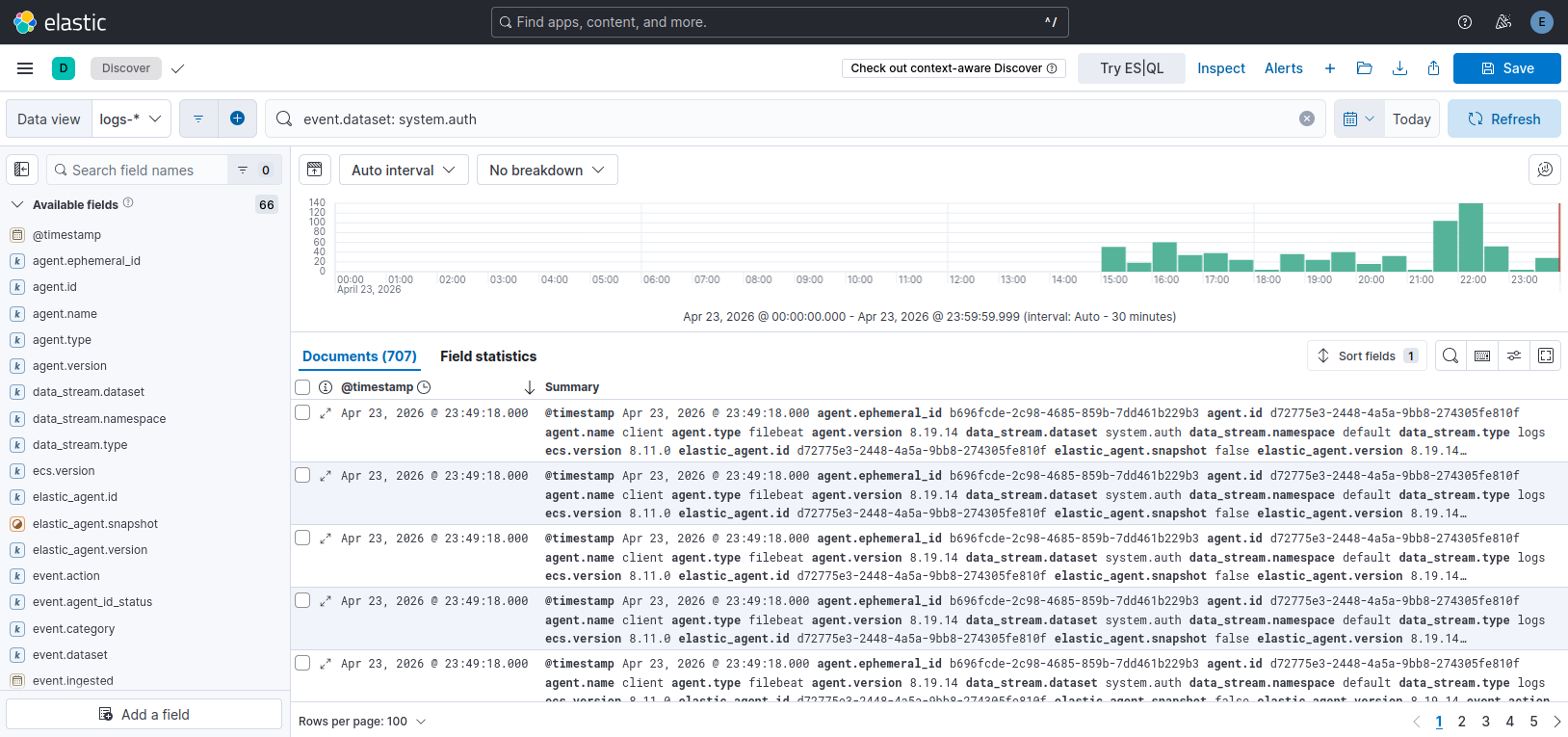

### Discover 中的日志流

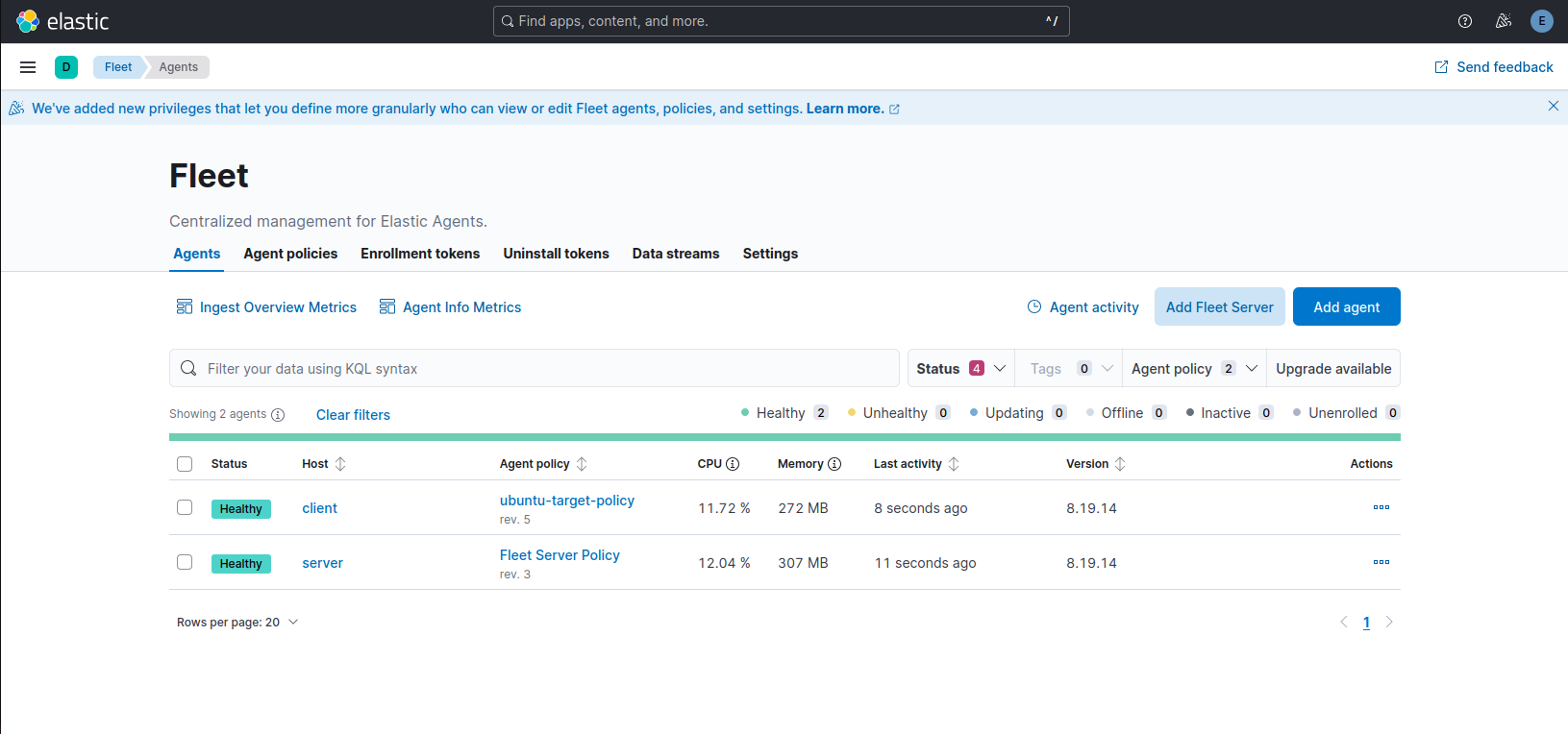

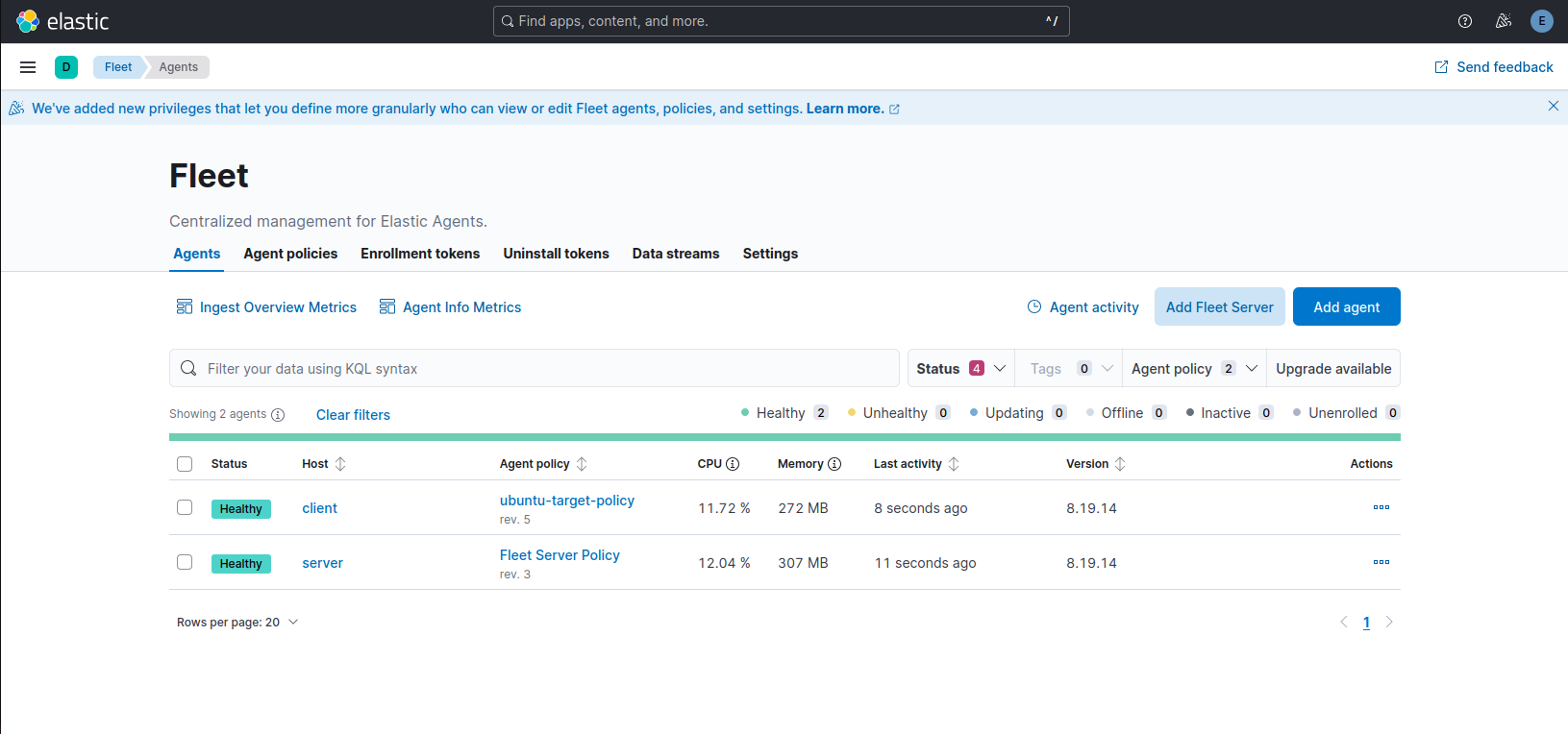

### Fleet 代理健康状态

## 攻击模拟 - 参见 [attack-simulation/playbook.md](./attack-simulation/playbook.md) - 获取分步攻击命令及预期的检测行为。 ## 可导入的构件 - **检测规则**: `detection-rules/rule-0x.ndjson` — 可直接导入 Kibana - **规则文档**: `detection-rules/README.md`

## 我学到了什么 - Elastic Agent 如何传输结构化日志与原始 syslog 的对比 - Threshold 规则与 Custom Query 规则的区别 - MITRE ATT\&CK 映射 — 将真实攻击行为与框架技术联系起来 - 误报调优的重要性:SSH 暴力破解阈值需要调整 - Fleet Server 架构:代理如何通过 Fleet Server 与 Elasticsearch 通信

## 挑战与解决方案 | 挑战 | 解决方案 | |---|---| | Elasticsearch 启动失败 | `cluster.initial\_master\_nodes` 与 `single-node` 模式冲突 — 注释掉该设置 | | Kibana 未连接到 Elasticsearch | 输出使用的是 `http://localhost:9200` 而不是 `https://10.10.1.128:9200` | | Elastic Agent 未传输日志 | Fleet 输出 URL 错误 — 修复为 `https://10.10.1.128:9200` 并设置 `ssl.verification\_mode: none` | | 端口扫描规则未触发 | Ubuntu syslog 不直接记录 Nmap — 需要 Network Packet Capture 集成 | \## 技术栈 \- \*\*Elasticsearch 8.19.14\*\* — 日志存储和搜索 \- \*\*Kibana 8.19.14\*\* — 可视化和 SIEM 界面 \- \*\*Elastic Agent 8.19.14\*\* — 端点上的日志收集 \- \*\*Fleet Server\*\* — 集中代理管理 \- \*\*Hydra\*\* — SSH 暴力破解模拟 \- \*\*Nmap\*\* — 端口扫描模拟

Lab topology — 3 VM isolated network on VMware

| 组件 | 操作系统 | IP 地址 | 角色 |

|----------------|--------------|--------------|-------------|

| Kali Linux | Rolling 2024 | 10.10.1.130 | 攻击者 |

| Ubuntu Target | 22.04 LTS | 10.10.1.129 | 被害者 |

| Elastic SIEM | 22.04 LTS | 10.10.1.128 | SIEM 服务器 |

## 检测规则 (映射 MITRE ATT\&CK)

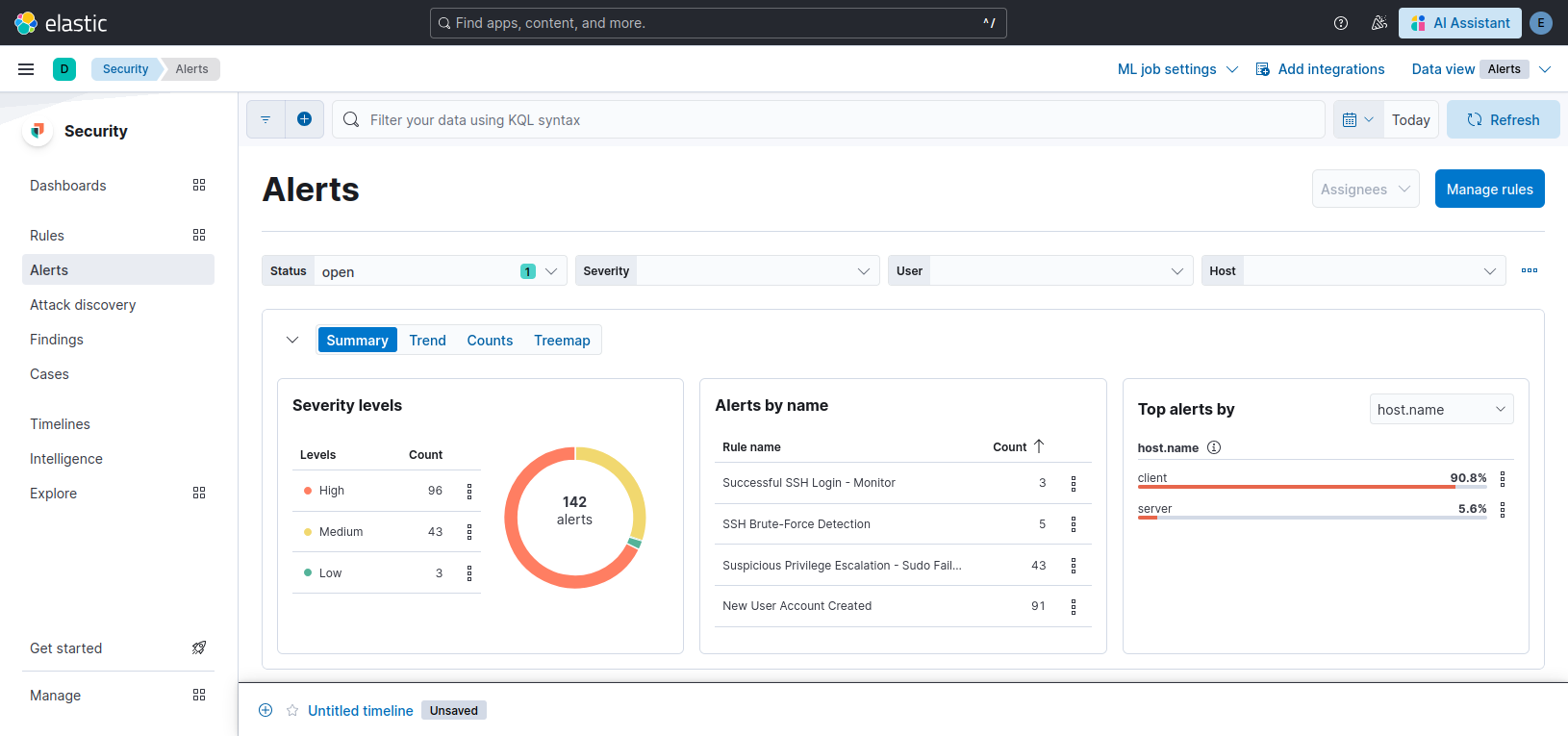

| 规则 | 技术 | 战术 | 严重程度 |

|---------------------------------|------------|----------------------|----------|

| SSH 暴力破解检测 | T1110.001 | 凭据访问 | 高 |

| 成功的 SSH 登录监控 | T1078 | 初始访问 | 低 |

| 可疑的权限提升 | T1548 | 权限提升 | 中 |

| 创建新用户账户 | T1136.001 | 持久化 | 高 |

| 端口扫描检测 | T1046 | 侦测 | 中 |

## 截图

### 告警概述

### 暴力破解告警详情

### 规则已启用

### Discover 中的日志流

### Fleet 代理健康状态

## 攻击模拟 - 参见 [attack-simulation/playbook.md](./attack-simulation/playbook.md) - 获取分步攻击命令及预期的检测行为。 ## 可导入的构件 - **检测规则**: `detection-rules/rule-0x.ndjson` — 可直接导入 Kibana - **规则文档**: `detection-rules/README.md`

## 我学到了什么 - Elastic Agent 如何传输结构化日志与原始 syslog 的对比 - Threshold 规则与 Custom Query 规则的区别 - MITRE ATT\&CK 映射 — 将真实攻击行为与框架技术联系起来 - 误报调优的重要性:SSH 暴力破解阈值需要调整 - Fleet Server 架构:代理如何通过 Fleet Server 与 Elasticsearch 通信

## 挑战与解决方案 | 挑战 | 解决方案 | |---|---| | Elasticsearch 启动失败 | `cluster.initial\_master\_nodes` 与 `single-node` 模式冲突 — 注释掉该设置 | | Kibana 未连接到 Elasticsearch | 输出使用的是 `http://localhost:9200` 而不是 `https://10.10.1.128:9200` | | Elastic Agent 未传输日志 | Fleet 输出 URL 错误 — 修复为 `https://10.10.1.128:9200` 并设置 `ssl.verification\_mode: none` | | 端口扫描规则未触发 | Ubuntu syslog 不直接记录 Nmap — 需要 Network Packet Capture 集成 | \## 技术栈 \- \*\*Elasticsearch 8.19.14\*\* — 日志存储和搜索 \- \*\*Kibana 8.19.14\*\* — 可视化和 SIEM 界面 \- \*\*Elastic Agent 8.19.14\*\* — 端点上的日志收集 \- \*\*Fleet Server\*\* — 集中代理管理 \- \*\*Hydra\*\* — SSH 暴力破解模拟 \- \*\*Nmap\*\* — 端口扫描模拟

标签:AMSI绕过, Cloudflare, CSV导出, CTI, Elasticsearch, Elastic Stack, Elastic Stack 8.x, Logstash, MITRE ATT&CK, OPA, SIEM实验室, SSH暴力破解, TGT, VMware, 凭据访问, 初始访问, 协议分析, 威胁检测, 安全事件, 安全实验室, 安全架构, 安全运营, 扫描框架, 插件系统, 攻防演练, 数据统计, 权限提升, 流量重放, 端口扫描, 网络安全, 虚拟化环境, 警报规则, 越狱测试, 隐私保护, 集中式监控, 靶场