EfeEmirYuce/Agentic-AI-in-Threat-Intelligence-Autonomous-Multi-Vector-Honeypot-Analysis

GitHub: EfeEmirYuce/Agentic-AI-in-Threat-Intelligence-Autonomous-Multi-Vector-Honeypot-Analysis

一个基于多向量蜜罐与 LLM 智能体的自主威胁情报平台,旨在自动化收集、分析攻击数据并生成合规的匿名化学术数据集。

Stars: 0 | Forks: 0

# 🍯 AI 驱动的威胁情报:自主蜜罐分析

## 📌 关于本项目

本项目旨在通过开发一个**自主威胁情报平台**,解决网络安全研究中关键的数据稀缺问题。通过利用多向量蜜罐、无监督机器学习以及通过 LangChain 集成的大型语言模型,该系统能够自主收集、分析、丰富和匿名化真实的网络攻击数据。

本研究自豪地获得了 **TÜBİTAK 2209-A 大学生研究项目支持计划** 的资助。

### 🎯 核心目标

* **自动化**原始多向量蜜罐日志的分析。

* **构建**一个低成本、可扩展的威胁情报模型,结合机器学习算法(LOF, K-Means)和 AI 智能体(Google Gemini / GPT-4o)。

* **发布**符合法律合规性(KVKK/GDPR)、经过不可逆匿名化处理的数据集,供学术界使用。

## 🏗️ 系统架构

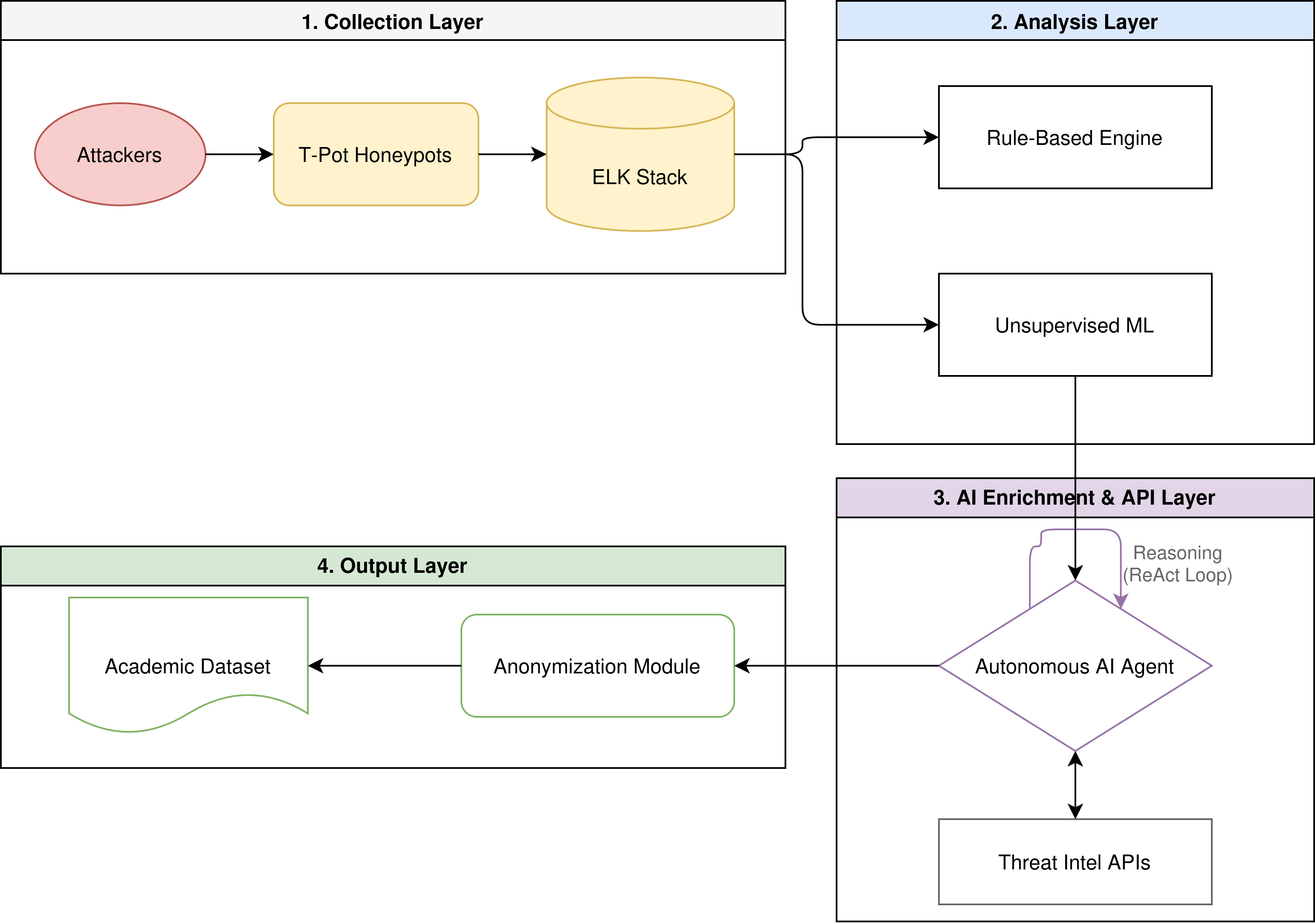

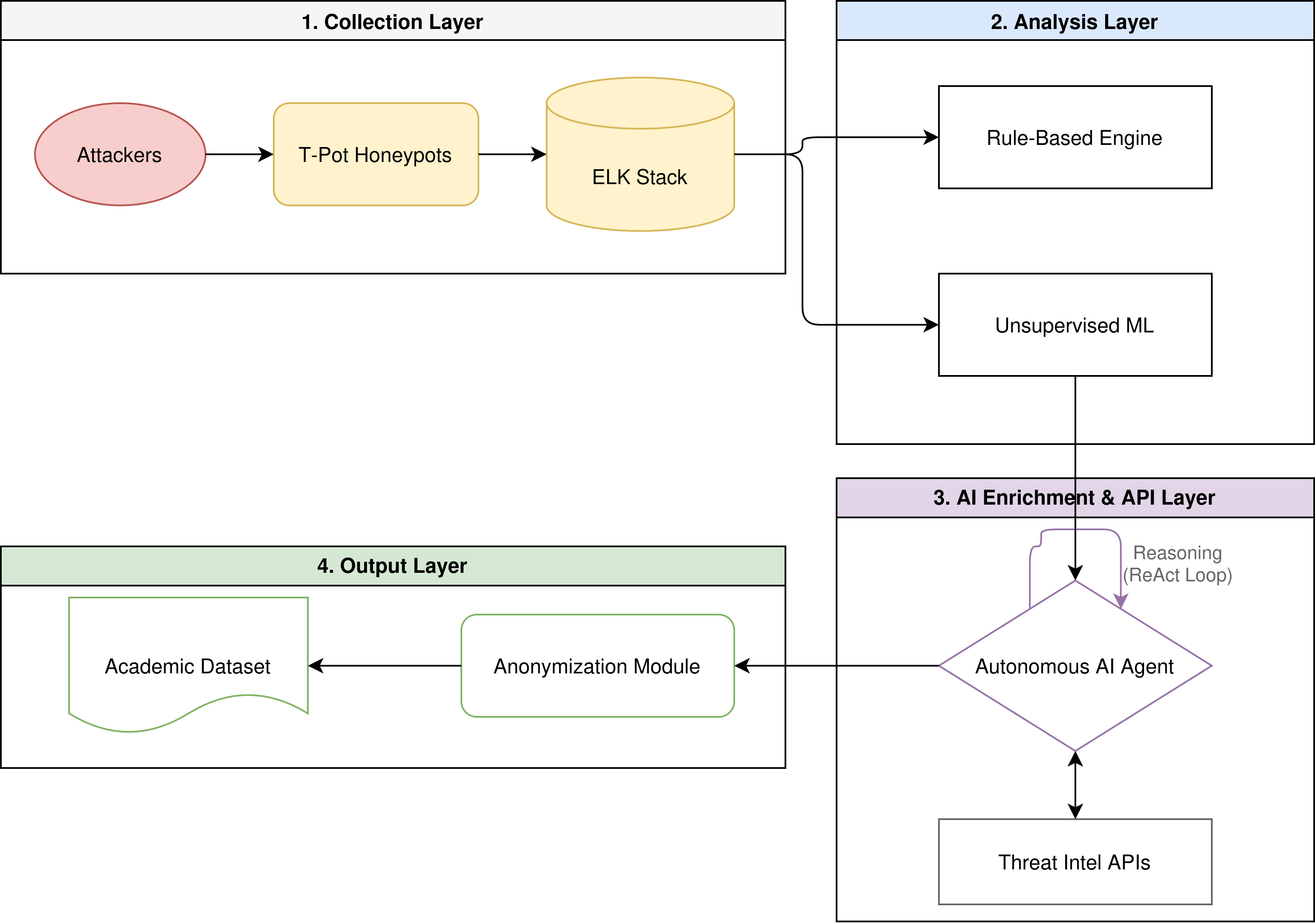

该平台采用四层流水线设计:

1. **采集层:** T-Pot 平台(Cowrie, Conpot, Dionaea 等)捕获攻击,并使用 ELK Stack 集中管理日志。

2. **分析层:** 基于规则的引擎对已知的 TTP 进行分类,同时无监督机器学习模型检测未知的异常。

3. **AI 丰富层:** 自主 LangChain 智能体评估异常并查询外部威胁情报 API(AbuseIPDB, VirusTotal)以进行上下文丰富。

4. **输出与匿名化层:** Python 模块自动掩盖敏感数据(IP 地址、凭据),以生成安全、可共享的学术数据集。

## 💻 技术栈

* **蜜罐基础设施:** T-Pot, Docker

* **数据集中化:** ELK Stack (Elasticsearch, Logstash, Kibana)

* **机器学习:** Python, Scikit-learn, Pandas

* **自主 AI:** LangChain, Google Gemini

* **威胁情报 API:** AbuseIPDB, VirusTotal

## 🚀 安装与使用

*(关于如何设置 T-Pot 实例、配置 ELK Stack 以及运行 Python 分析脚本的说明,将在核心开发完成后添加至此处。)*

## 📬 联系方式

**Efe Emir Yüce** - [LinkedIn](https://linkedin.com/in/efe-emir-yuce/) - efeemiryuce@gmail.com

项目链接:[https://github.com/efe-emir-yuce/autonomous-honeypot-analysis](https://github.com/efe-emir-yuce/autonomous-honeypot-analysis)

该平台采用四层流水线设计:

1. **采集层:** T-Pot 平台(Cowrie, Conpot, Dionaea 等)捕获攻击,并使用 ELK Stack 集中管理日志。

2. **分析层:** 基于规则的引擎对已知的 TTP 进行分类,同时无监督机器学习模型检测未知的异常。

3. **AI 丰富层:** 自主 LangChain 智能体评估异常并查询外部威胁情报 API(AbuseIPDB, VirusTotal)以进行上下文丰富。

4. **输出与匿名化层:** Python 模块自动掩盖敏感数据(IP 地址、凭据),以生成安全、可共享的学术数据集。

## 💻 技术栈

* **蜜罐基础设施:** T-Pot, Docker

* **数据集中化:** ELK Stack (Elasticsearch, Logstash, Kibana)

* **机器学习:** Python, Scikit-learn, Pandas

* **自主 AI:** LangChain, Google Gemini

* **威胁情报 API:** AbuseIPDB, VirusTotal

## 🚀 安装与使用

*(关于如何设置 T-Pot 实例、配置 ELK Stack 以及运行 Python 分析脚本的说明,将在核心开发完成后添加至此处。)*

## 📬 联系方式

**Efe Emir Yüce** - [LinkedIn](https://linkedin.com/in/efe-emir-yuce/) - efeemiryuce@gmail.com

项目链接:[https://github.com/efe-emir-yuce/autonomous-honeypot-analysis](https://github.com/efe-emir-yuce/autonomous-honeypot-analysis)

该平台采用四层流水线设计:

1. **采集层:** T-Pot 平台(Cowrie, Conpot, Dionaea 等)捕获攻击,并使用 ELK Stack 集中管理日志。

2. **分析层:** 基于规则的引擎对已知的 TTP 进行分类,同时无监督机器学习模型检测未知的异常。

3. **AI 丰富层:** 自主 LangChain 智能体评估异常并查询外部威胁情报 API(AbuseIPDB, VirusTotal)以进行上下文丰富。

4. **输出与匿名化层:** Python 模块自动掩盖敏感数据(IP 地址、凭据),以生成安全、可共享的学术数据集。

## 💻 技术栈

* **蜜罐基础设施:** T-Pot, Docker

* **数据集中化:** ELK Stack (Elasticsearch, Logstash, Kibana)

* **机器学习:** Python, Scikit-learn, Pandas

* **自主 AI:** LangChain, Google Gemini

* **威胁情报 API:** AbuseIPDB, VirusTotal

## 🚀 安装与使用

*(关于如何设置 T-Pot 实例、配置 ELK Stack 以及运行 Python 分析脚本的说明,将在核心开发完成后添加至此处。)*

## 📬 联系方式

**Efe Emir Yüce** - [LinkedIn](https://linkedin.com/in/efe-emir-yuce/) - efeemiryuce@gmail.com

项目链接:[https://github.com/efe-emir-yuce/autonomous-honeypot-analysis](https://github.com/efe-emir-yuce/autonomous-honeypot-analysis)

该平台采用四层流水线设计:

1. **采集层:** T-Pot 平台(Cowrie, Conpot, Dionaea 等)捕获攻击,并使用 ELK Stack 集中管理日志。

2. **分析层:** 基于规则的引擎对已知的 TTP 进行分类,同时无监督机器学习模型检测未知的异常。

3. **AI 丰富层:** 自主 LangChain 智能体评估异常并查询外部威胁情报 API(AbuseIPDB, VirusTotal)以进行上下文丰富。

4. **输出与匿名化层:** Python 模块自动掩盖敏感数据(IP 地址、凭据),以生成安全、可共享的学术数据集。

## 💻 技术栈

* **蜜罐基础设施:** T-Pot, Docker

* **数据集中化:** ELK Stack (Elasticsearch, Logstash, Kibana)

* **机器学习:** Python, Scikit-learn, Pandas

* **自主 AI:** LangChain, Google Gemini

* **威胁情报 API:** AbuseIPDB, VirusTotal

## 🚀 安装与使用

*(关于如何设置 T-Pot 实例、配置 ELK Stack 以及运行 Python 分析脚本的说明,将在核心开发完成后添加至此处。)*

## 📬 联系方式

**Efe Emir Yüce** - [LinkedIn](https://linkedin.com/in/efe-emir-yuce/) - efeemiryuce@gmail.com

项目链接:[https://github.com/efe-emir-yuce/autonomous-honeypot-analysis](https://github.com/efe-emir-yuce/autonomous-honeypot-analysis)标签:AI代理, Apex, CISA项目, DLL 劫持, ELK Stack, GDPR合规, GPT-4o, IP 地址批量处理, LangChain, Python, 人工智能, 代码示例, 大语言模型, 威胁情报, 安全数据集, 密码管理, 开发者工具, 异常检测, 插件系统, 数据分析, 数据匿名化, 无后门, 无监督学习, 机器学习, 用户模式Hook绕过, 网络安全, 自动化分析, 蜜罐技术, 请求拦截, 跨站脚本, 轻量级, 逆向工具, 隐私保护