Manoj-Root/Linux-Log-Analysis-Using-Splunk

GitHub: Manoj-Root/Linux-Log-Analysis-Using-Splunk

一个家庭 SOC 实验室项目,演示如何使用 Splunk 收集和分析 Linux 认证日志来检测 SSH 暴力破解和权限提升等攻击行为。

Stars: 1 | Forks: 0

# 🔐 使用 Splunk 进行 Linux 日志分析与 SSH 攻击检测

## 📌 项目概述

本项目演示了如何构建**家庭 SOC (安全运营中心) 实验室并使用 Splunk**来监控 Linux 身份验证日志并检测真实场景下的攻击行为。

其目的是模拟攻击者行为,并**使用 SPL (Splunk 处理语言) 执行基于日志的检测**。

## 🧱 架构

```

Kali Linux (Log Source)

↓

Splunk Universal Forwarder

↓

Splunk Enterprise (Windows)

↓

Detection & Visualization

```

## 🎯 目标

- 收集并转发 Linux 日志到 Splunk

- 分析身份验证日志 (`auth.log`)

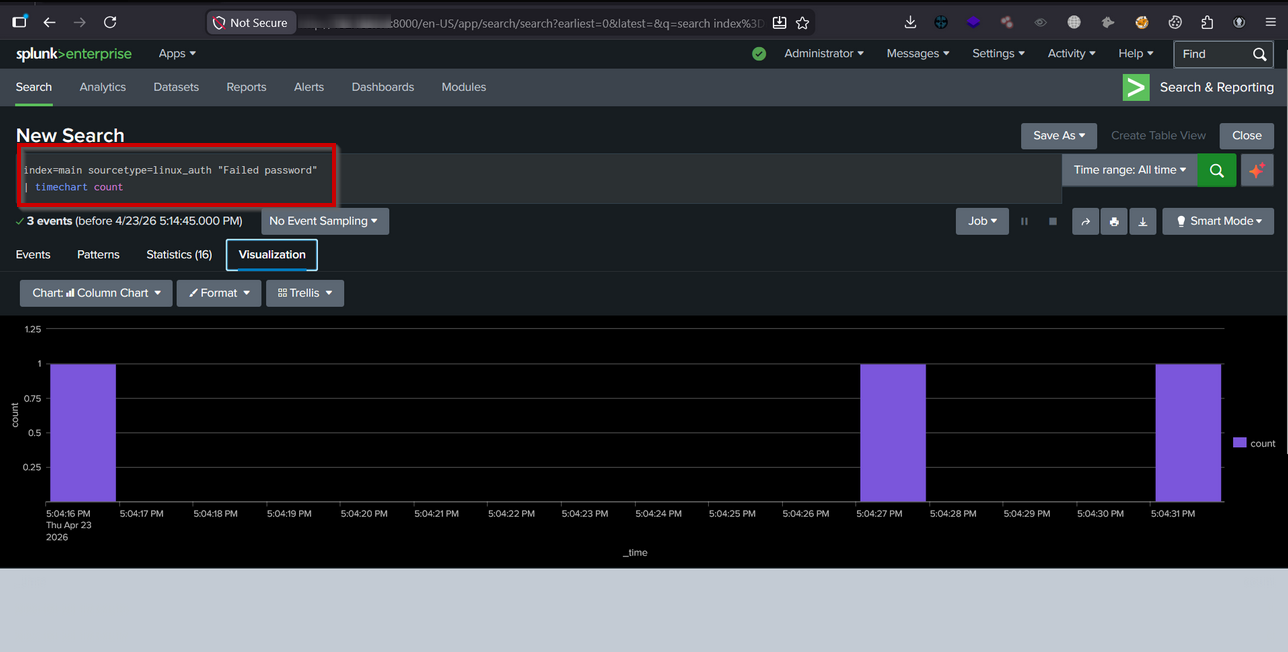

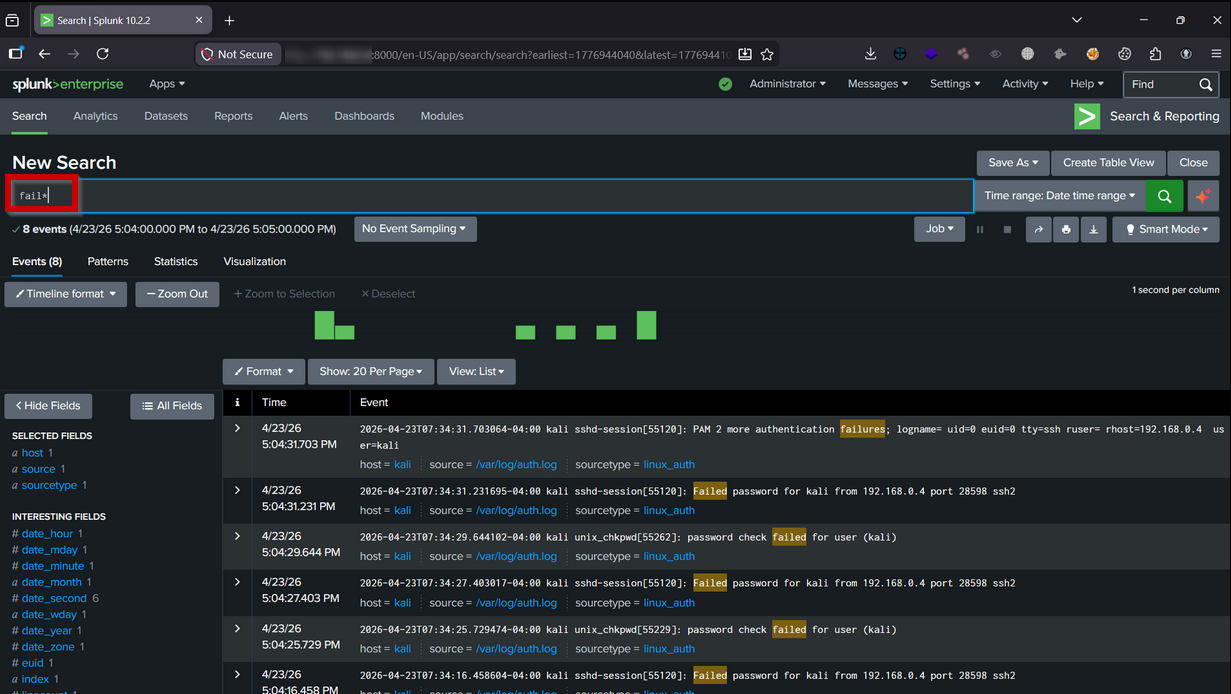

- 检测 SSH 暴力破解攻击

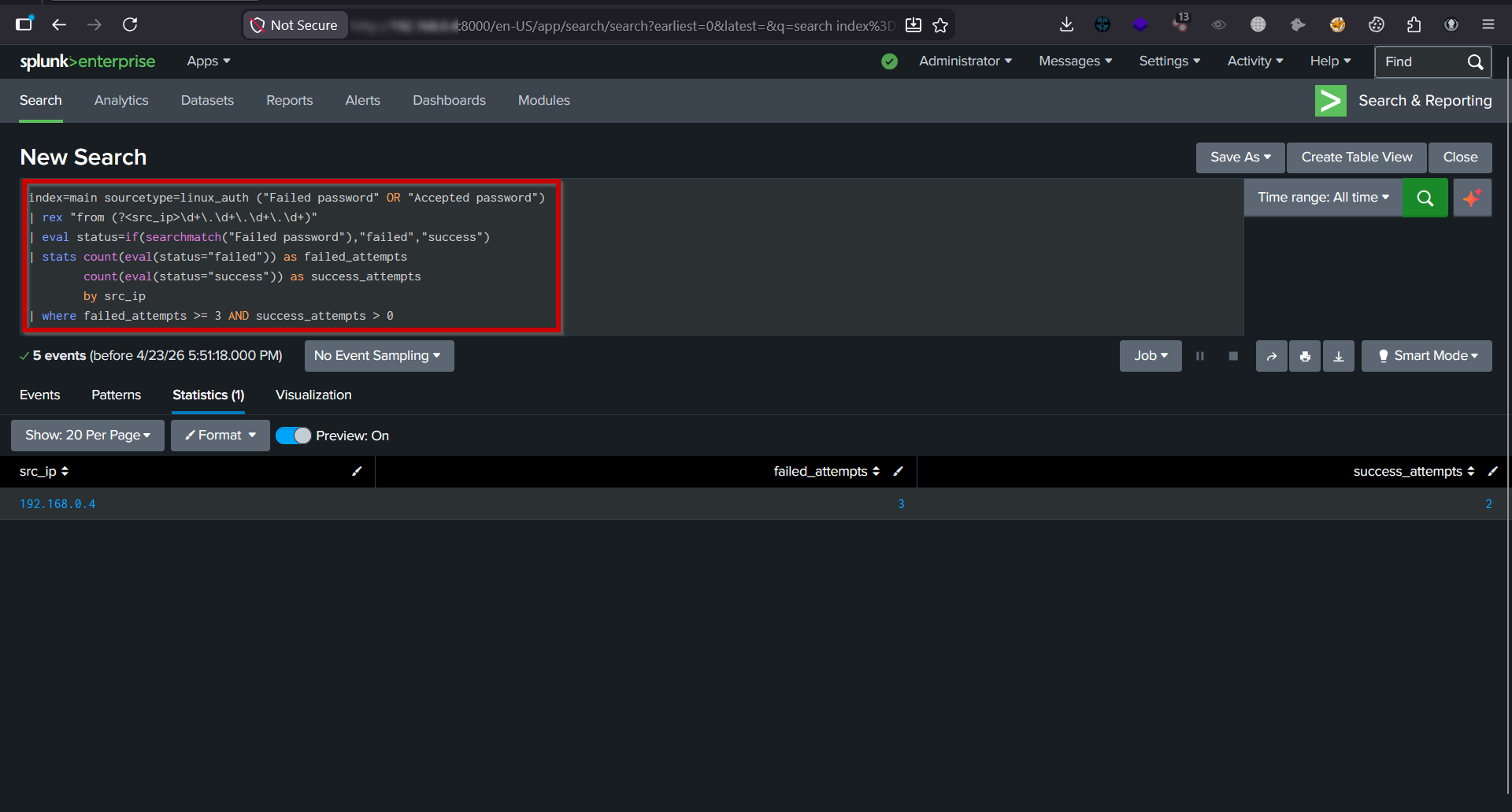

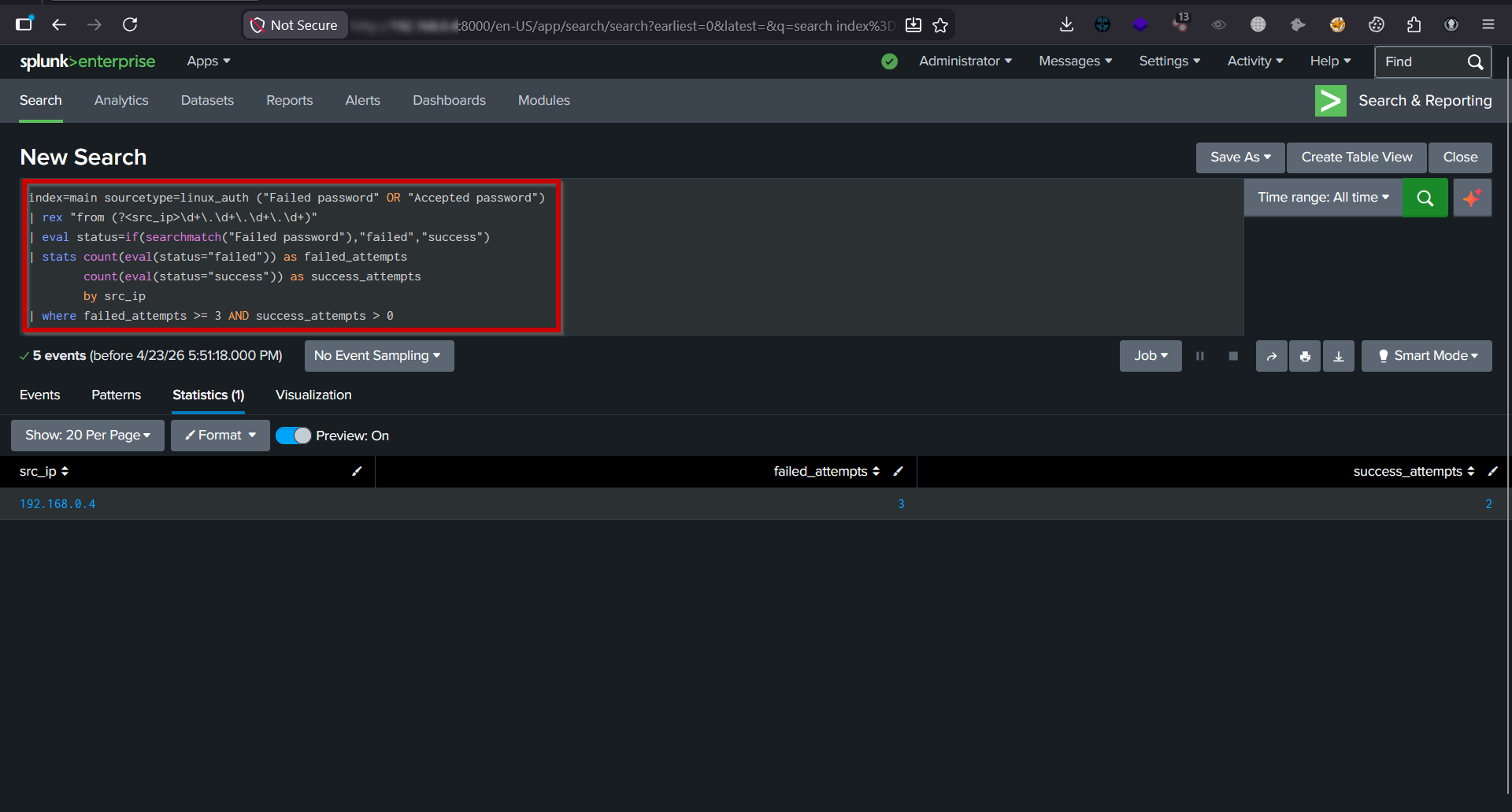

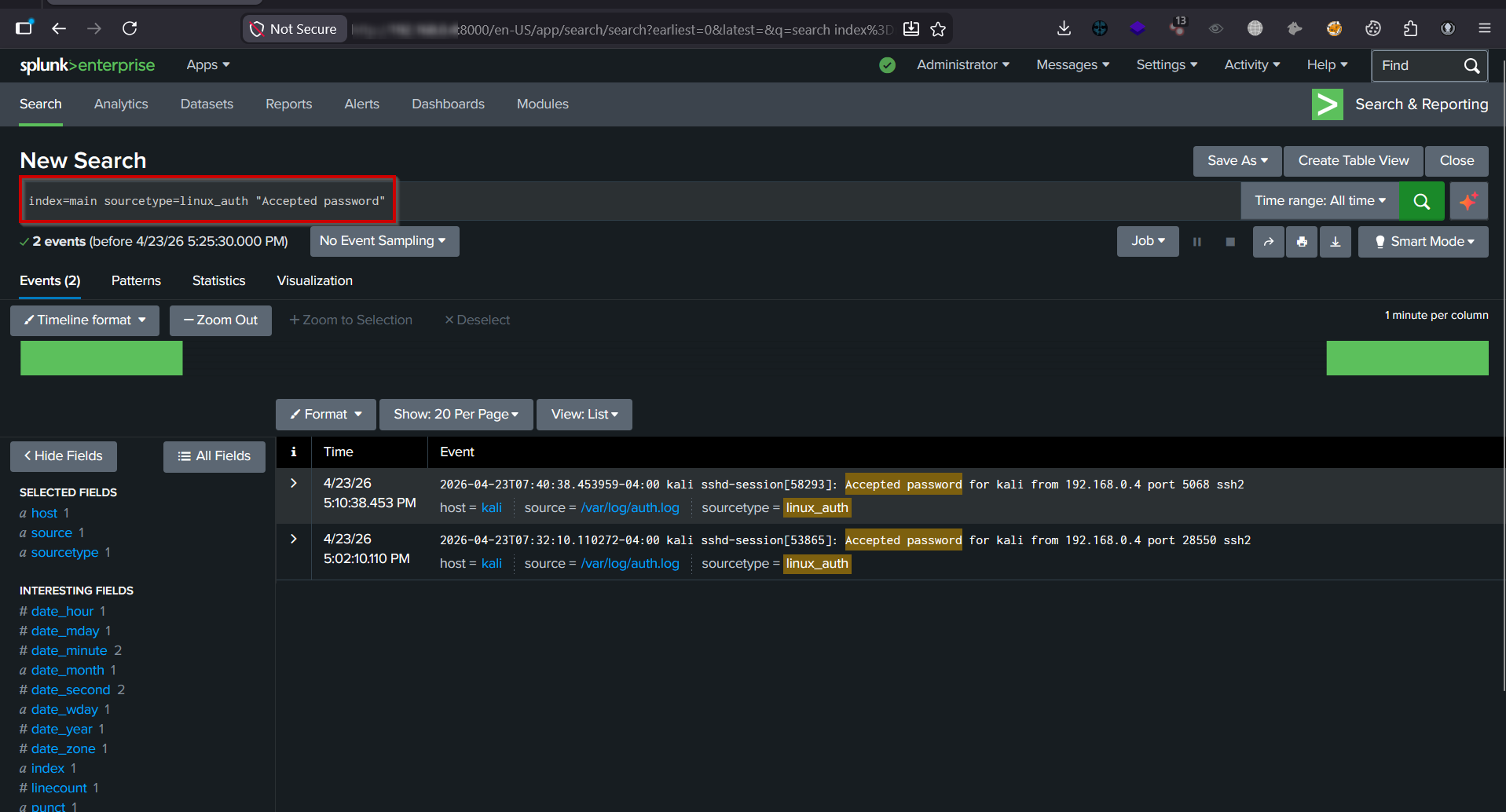

- 识别多次失败后的成功登录

- 监控权限提升活动

- 构建检测查询和仪表板

## ⚙️ 实验环境搭建

### 🔹 Splunk Enterprise (Windows)

- 安装并配置 Splunk Web (`localhost:8000`)

- 在端口 **9997** 上启用数据接收

### 🔹 Splunk Universal Forwarder (Kali Linux)

- 在 Kali Linux 上安装 forwarder

- 连接到 Splunk 服务器

- 配置日志监控:

```

/var/log/auth.log

```

## 🧪 攻击模拟

执行了以下活动以生成日志:

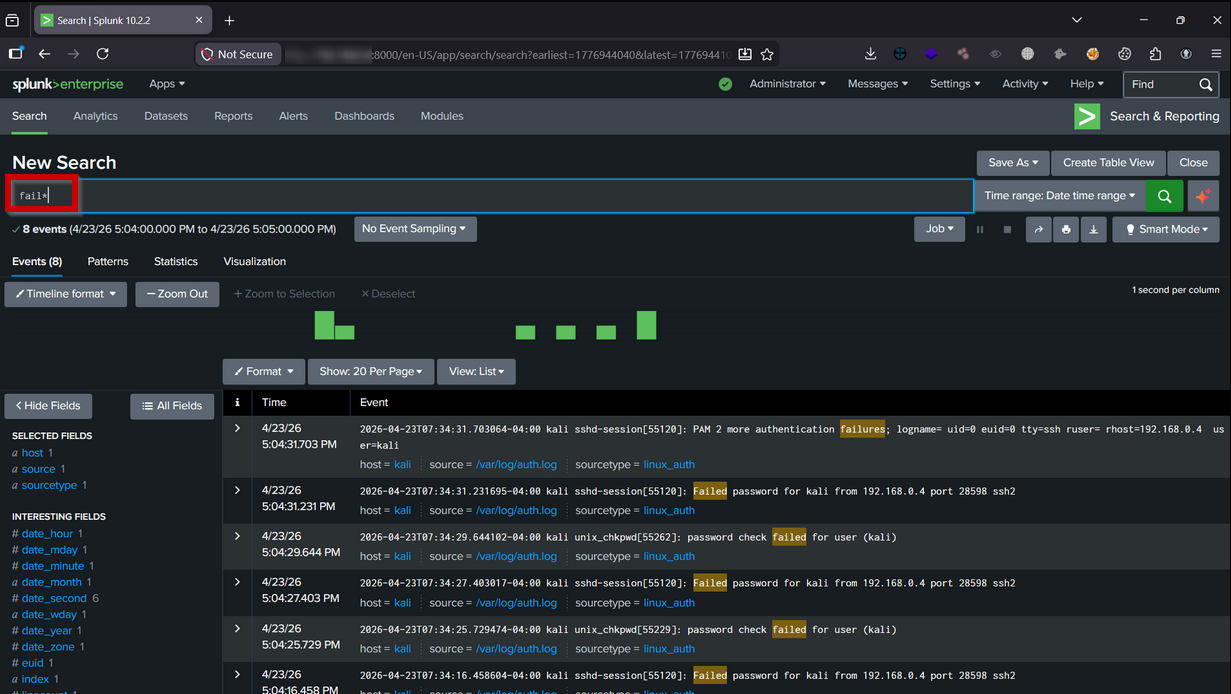

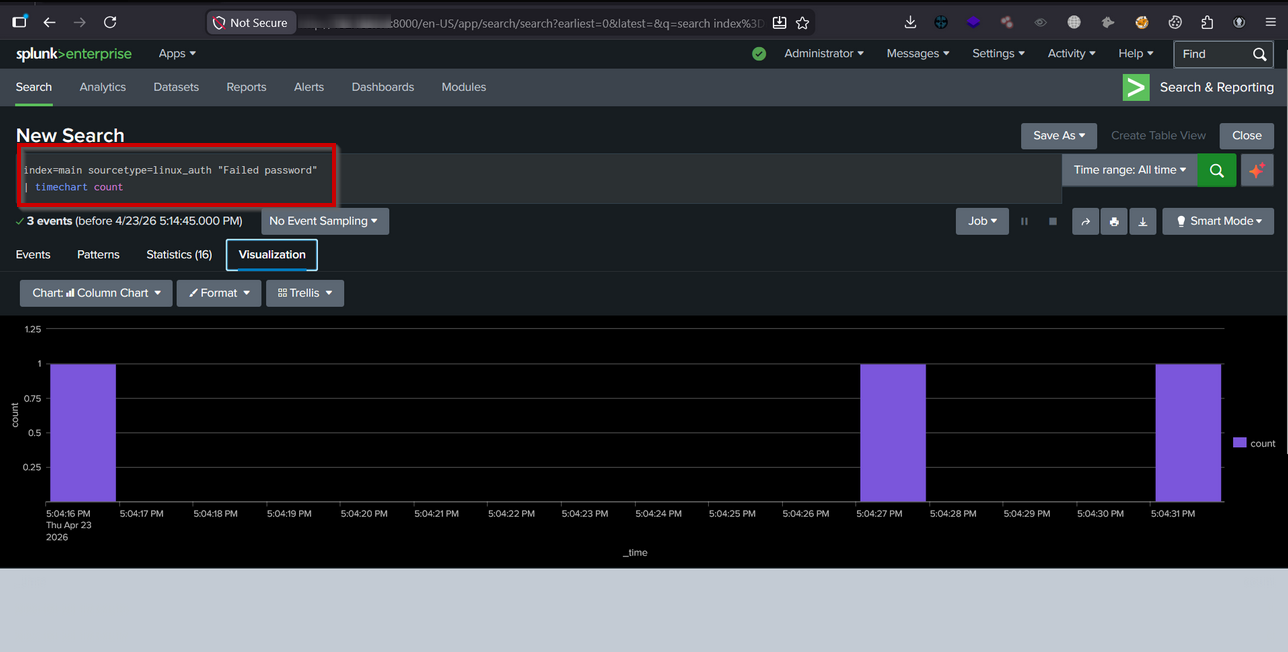

### 🔹 多次失败的 SSH 登录尝试

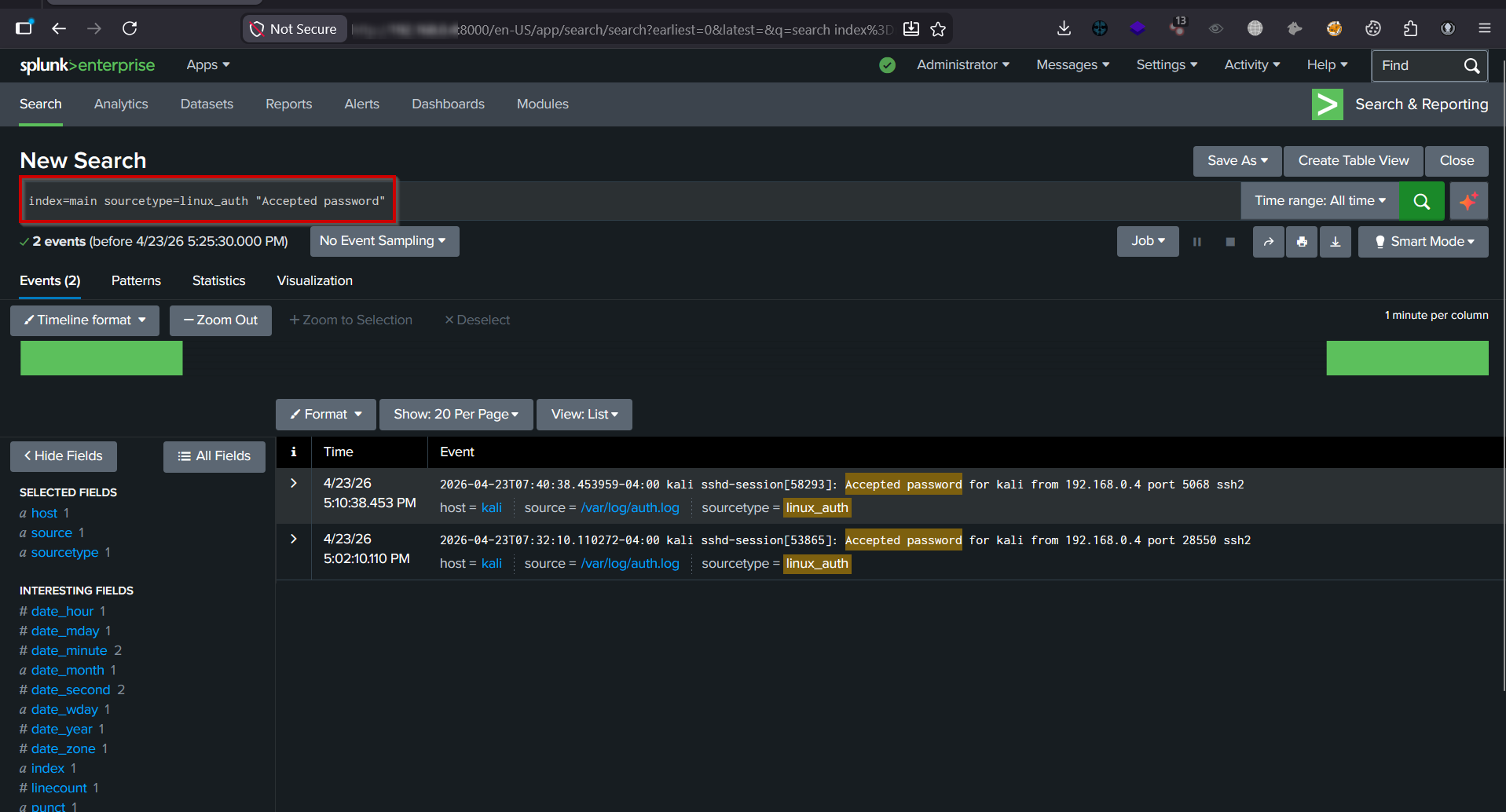

### 🔹 成功的 SSH 登录

### 🔹 成功的 SSH 登录

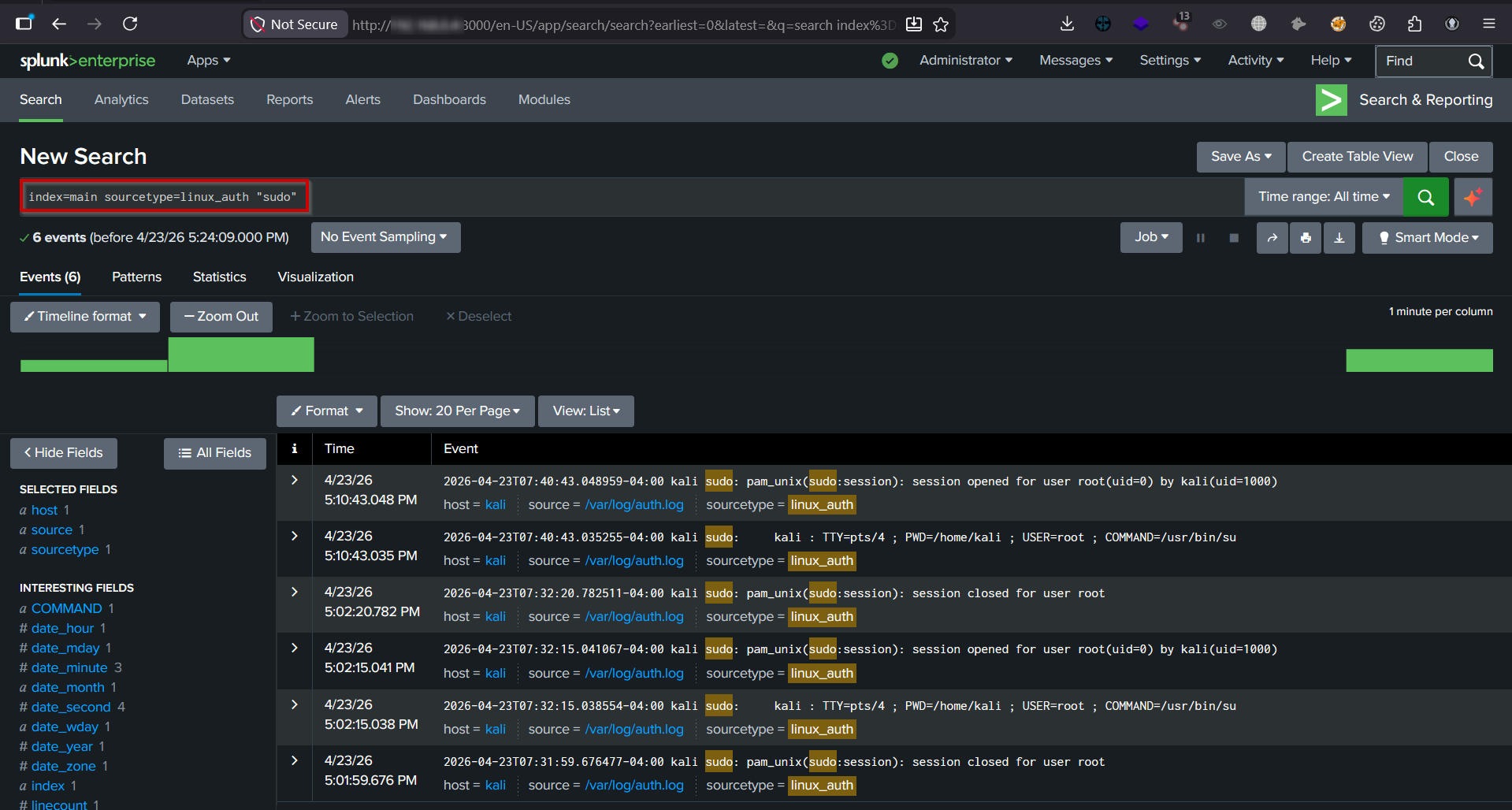

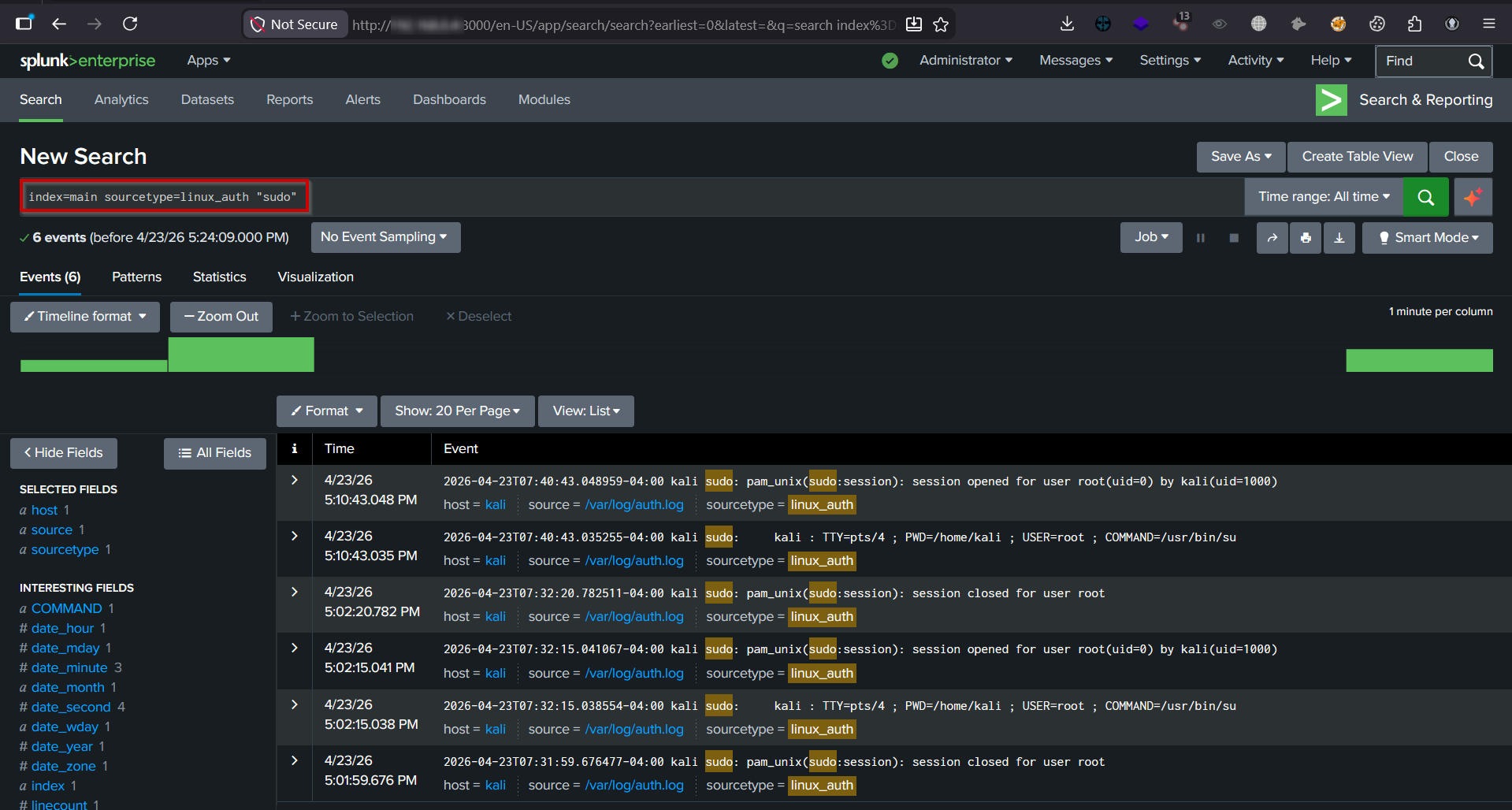

### 🔹 使用 sudo 进行权限提升

### 🔹 使用 sudo 进行权限提升

### 🔹 用户活动模拟

### 🔹 用户活动模拟

## 📊 仪表板

Splunk 仪表板包括:

- 随时间变化的失败登录尝试

- 攻击者 TOP IP 地址

- 成功与失败的登录活动对比

- 权限提升监控

💡 主要收获

- Splunk SIEM 的实践经验

- 理解 Linux 身份验证日志

- 使用 SPL 编写检测逻辑

- 从原始日志中识别攻击模式

- 排查日志采集问题

- 构建真实场景下的 SOC 检测工作流

## 🚨 挑战与解决方案

| 问题 | 解决方案 |

| --------------------------- | ---------------------------------------- |

| Forwarder 无法连接 | 启用端口 9997 + 防火墙规则 |

| 看不到日志 | 修复监控配置及时间范围 |

| `auth.log` 未更新 | 启用日志服务 |

| SSH 连接被拒绝 | 启动 SSH 服务 |

| 检测查询不工作 | 调整阈值逻辑 |

## 🚀 未来改进

- 集成 Wazuh 以进行高级检测

- 实施 MITRE ATT&CK 映射

- 创建自动化告警

- 添加高级关联规则

## 🔥 结论

本项目展示了一个实用的 SOC 工作流:

日志收集 → 分析 → 检测 → 可视化。

它提供了 SIEM 操作和威胁检测的实践经验,与真实场景下 SOC 分析师的职责相符。

## 📸 截图

所有截图均可在 `screenshots/` 文件夹中找到。

## 🔗 联系我

- 🌐 作品集:https://www.cybergodfather.me

- 💼 LinkedIn:https://linkedin.com/in/manoj-root

- 🐙 GitHub:https://github.com/Manoj-Root

## ⭐ 支持

如果您觉得这个项目有用,请考虑给它一个 ⭐

## 📊 仪表板

Splunk 仪表板包括:

- 随时间变化的失败登录尝试

- 攻击者 TOP IP 地址

- 成功与失败的登录活动对比

- 权限提升监控

💡 主要收获

- Splunk SIEM 的实践经验

- 理解 Linux 身份验证日志

- 使用 SPL 编写检测逻辑

- 从原始日志中识别攻击模式

- 排查日志采集问题

- 构建真实场景下的 SOC 检测工作流

## 🚨 挑战与解决方案

| 问题 | 解决方案 |

| --------------------------- | ---------------------------------------- |

| Forwarder 无法连接 | 启用端口 9997 + 防火墙规则 |

| 看不到日志 | 修复监控配置及时间范围 |

| `auth.log` 未更新 | 启用日志服务 |

| SSH 连接被拒绝 | 启动 SSH 服务 |

| 检测查询不工作 | 调整阈值逻辑 |

## 🚀 未来改进

- 集成 Wazuh 以进行高级检测

- 实施 MITRE ATT&CK 映射

- 创建自动化告警

- 添加高级关联规则

## 🔥 结论

本项目展示了一个实用的 SOC 工作流:

日志收集 → 分析 → 检测 → 可视化。

它提供了 SIEM 操作和威胁检测的实践经验,与真实场景下 SOC 分析师的职责相符。

## 📸 截图

所有截图均可在 `screenshots/` 文件夹中找到。

## 🔗 联系我

- 🌐 作品集:https://www.cybergodfather.me

- 💼 LinkedIn:https://linkedin.com/in/manoj-root

- 🐙 GitHub:https://github.com/Manoj-Root

## ⭐ 支持

如果您觉得这个项目有用,请考虑给它一个 ⭐

### 🔹 成功的 SSH 登录

### 🔹 成功的 SSH 登录

### 🔹 使用 sudo 进行权限提升

### 🔹 使用 sudo 进行权限提升

### 🔹 用户活动模拟

### 🔹 用户活动模拟

## 📊 仪表板

Splunk 仪表板包括:

- 随时间变化的失败登录尝试

- 攻击者 TOP IP 地址

- 成功与失败的登录活动对比

- 权限提升监控

💡 主要收获

- Splunk SIEM 的实践经验

- 理解 Linux 身份验证日志

- 使用 SPL 编写检测逻辑

- 从原始日志中识别攻击模式

- 排查日志采集问题

- 构建真实场景下的 SOC 检测工作流

## 🚨 挑战与解决方案

| 问题 | 解决方案 |

| --------------------------- | ---------------------------------------- |

| Forwarder 无法连接 | 启用端口 9997 + 防火墙规则 |

| 看不到日志 | 修复监控配置及时间范围 |

| `auth.log` 未更新 | 启用日志服务 |

| SSH 连接被拒绝 | 启动 SSH 服务 |

| 检测查询不工作 | 调整阈值逻辑 |

## 🚀 未来改进

- 集成 Wazuh 以进行高级检测

- 实施 MITRE ATT&CK 映射

- 创建自动化告警

- 添加高级关联规则

## 🔥 结论

本项目展示了一个实用的 SOC 工作流:

日志收集 → 分析 → 检测 → 可视化。

它提供了 SIEM 操作和威胁检测的实践经验,与真实场景下 SOC 分析师的职责相符。

## 📸 截图

所有截图均可在 `screenshots/` 文件夹中找到。

## 🔗 联系我

- 🌐 作品集:https://www.cybergodfather.me

- 💼 LinkedIn:https://linkedin.com/in/manoj-root

- 🐙 GitHub:https://github.com/Manoj-Root

## ⭐ 支持

如果您觉得这个项目有用,请考虑给它一个 ⭐

## 📊 仪表板

Splunk 仪表板包括:

- 随时间变化的失败登录尝试

- 攻击者 TOP IP 地址

- 成功与失败的登录活动对比

- 权限提升监控

💡 主要收获

- Splunk SIEM 的实践经验

- 理解 Linux 身份验证日志

- 使用 SPL 编写检测逻辑

- 从原始日志中识别攻击模式

- 排查日志采集问题

- 构建真实场景下的 SOC 检测工作流

## 🚨 挑战与解决方案

| 问题 | 解决方案 |

| --------------------------- | ---------------------------------------- |

| Forwarder 无法连接 | 启用端口 9997 + 防火墙规则 |

| 看不到日志 | 修复监控配置及时间范围 |

| `auth.log` 未更新 | 启用日志服务 |

| SSH 连接被拒绝 | 启动 SSH 服务 |

| 检测查询不工作 | 调整阈值逻辑 |

## 🚀 未来改进

- 集成 Wazuh 以进行高级检测

- 实施 MITRE ATT&CK 映射

- 创建自动化告警

- 添加高级关联规则

## 🔥 结论

本项目展示了一个实用的 SOC 工作流:

日志收集 → 分析 → 检测 → 可视化。

它提供了 SIEM 操作和威胁检测的实践经验,与真实场景下 SOC 分析师的职责相符。

## 📸 截图

所有截图均可在 `screenshots/` 文件夹中找到。

## 🔗 联系我

- 🌐 作品集:https://www.cybergodfather.me

- 💼 LinkedIn:https://linkedin.com/in/manoj-root

- 🐙 GitHub:https://github.com/Manoj-Root

## ⭐ 支持

如果您觉得这个项目有用,请考虑给它一个 ⭐标签:AMSI绕过, auth.log分析, CSV导出, IP 地址批量处理, MITER ATT&CK, SOC分析师, SOC实验室, Splunk Universal Forwarder, SPLUNK处理语言, SPL查询, SSH暴力破解, 仪表盘, 企业安全, 威胁检测, 安全可视化, 安全运营中心, 攻击模拟, 特权提升, 网络安全, 网络映射, 网络资产管理, 自动化部署, 隐私保护, 驱动签名利用