Majed-Saeed/snort-ids-lab-1

GitHub: Majed-Saeed/snort-ids-lab-1

基于 Ubuntu 和 Kali 搭建的 Snort 入侵检测实验环境,帮助初学者快速掌握 IDS 规则编写与基础网络攻击检测。

Stars: 0 | Forks: 0

# Snort IDS 实验环境 (Ubuntu + Kali)

## 概述

一个简单的实验环境,在 Ubuntu 上部署 Snort 作为 IDS,并检测由 Kali Linux 生成的基础网络活动(ICMP ping 和 TCP SYN 端口扫描)。

## 设置说明

- IDS: Ubuntu + Snort

- 攻击机: Kali Linux

- 网络: VMware NAT(同一子网)

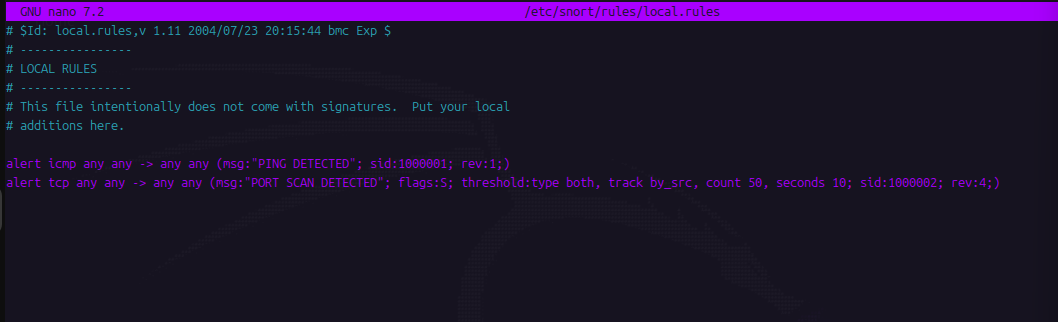

## 规则

```

alert icmp any any -> any any (msg:"PING DETECTED"; sid:1000001; rev:1;)

alert tcp any any -> any any (msg:"PORT SCAN DETECTED"; flags:S; threshold:type both, track by_src, count 50, seconds 10; sid:1000002; rev:4;)

```

## 工作原理

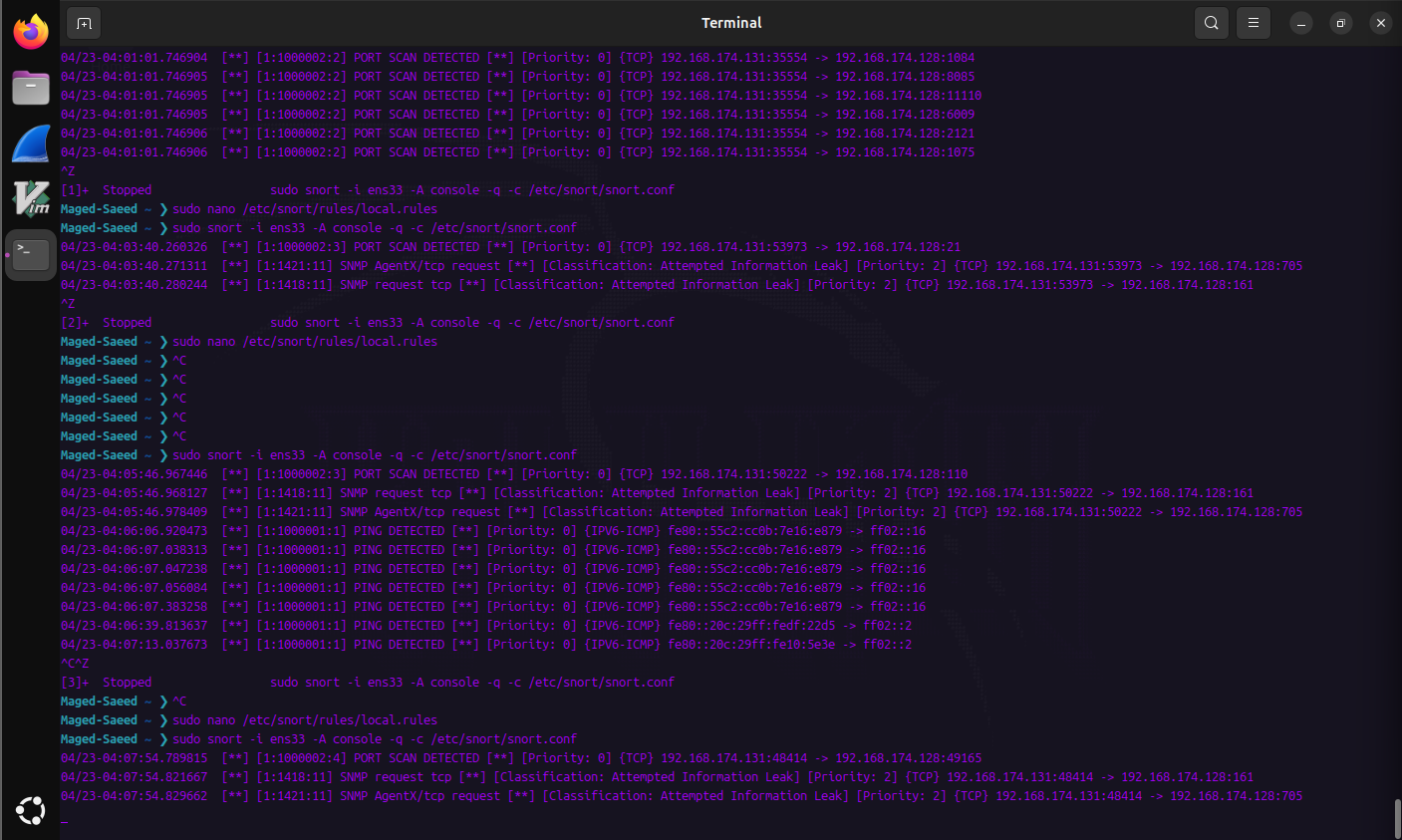

1. Snort 在 Ubuntu 上以 IDS 模式运行。

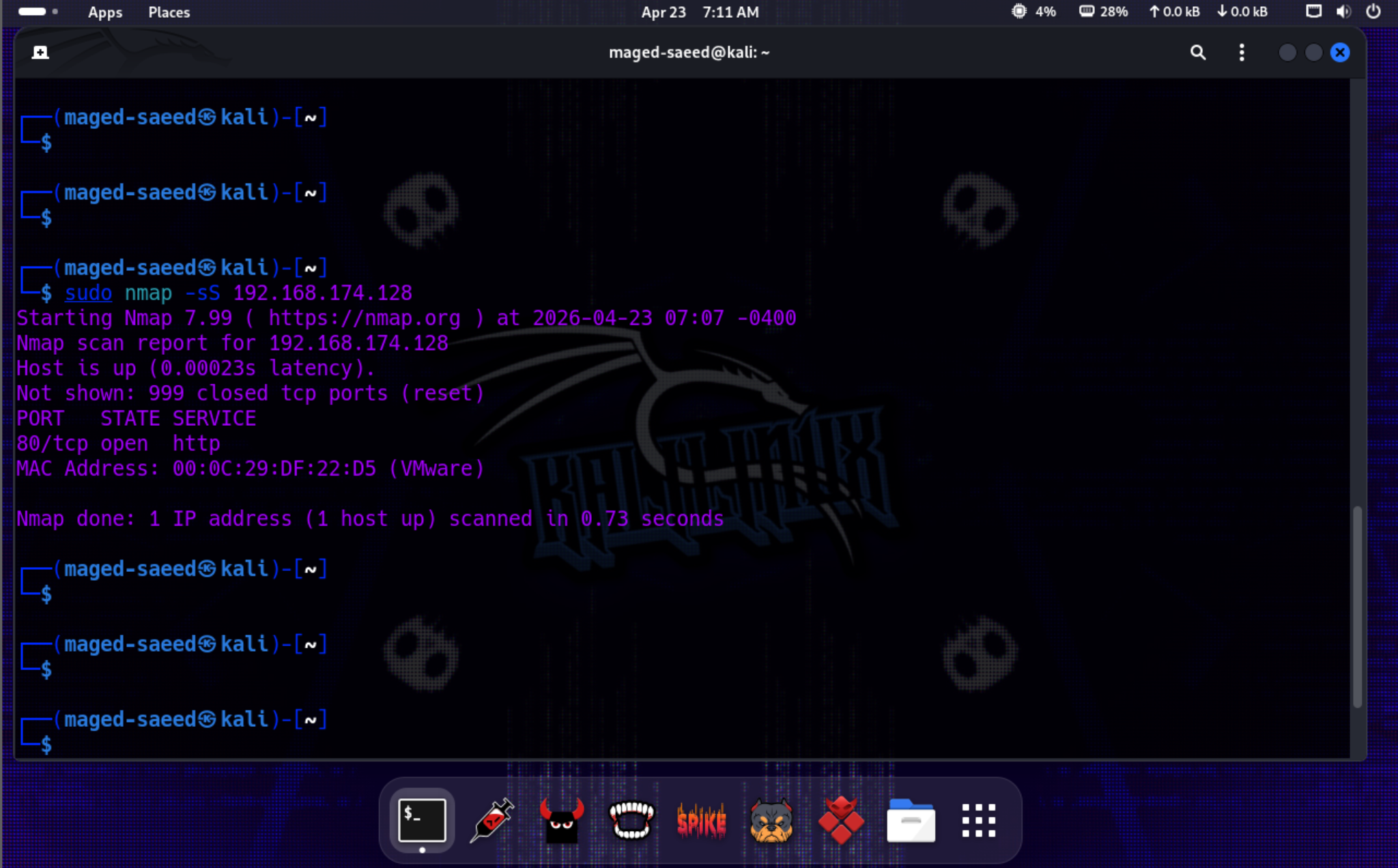

2. Kali 发送:

- Ping → 被 ICMP 规则检测到

- Nmap SYN 扫描 → 被 TCP 规则检测到

3. 告警信息显示在 Snort 控制台中。

## 截图

### 检测结果 (Snort 告警)

### 攻击过程 (来自 Kali 的 Nmap 扫描)

### 自定义规则 (local.rules)

## 结果

- ICMP 流量检测成功 ✔️

- TCP SYN 扫描检测成功 ✔️

- 自定义 Snort 规则按预期工作 ✔️

## 备注

- 这是一个用于学习目的的基础 IDS 实验环境。

- 可以通过添加更高级的规则和日志功能来进行扩展。

标签:CTI, ICMP检测, NAT网络, Nmap, Ping检测, SYN扫描, TCP端口扫描, VMware, 入侵检测系统, 域名解析, 安全学习, 安全实验, 安全数据湖, 实验室搭建, 实验指导, 插件系统, 端口扫描检测, 网络安全, 网络攻防, 自定义规则, 虚拟驱动器, 隐私保护