antoineOn/auto-remediation_AWS

GitHub: antoineOn/auto-remediation_AWS

这是一个基于 AWS Serverless 架构的轻量级 SOAR 方案,通过 Suricata 检测网络流量并联动 Lambda 自动修改 NACL 实现对恶意 IP 的实时封禁。

Stars: 0 | Forks: 0

# 入侵自动修复 (NIDS to NACL)

## 项目概述

本项目是 AWS 上 **SOAR (Security Orchestration, Automation, and Response)** 架构的实际实现。其目标是实时检测恶意网络活动(端口扫描、暴力破解),并自动在网络层阻断攻击者。在此过程中,系统会在无需任何人工干预的情况下修改 **NACL (Network Access Control List)**。

基础设施将完全以代码形式 (**IaC**) 使用 **Terraform** 进行管理,并依托开源入侵检测引擎 **Suricata**,将其安全地部署在私有子网中。

**主要技术特征:**

- 使用 **VPC Traffic Mirroring** 异步分析网络流量,而不会影响目标实例(扮演受害者角色)的性能。

- 通过 **CloudWatch Agent** 和 **EventBridge** 构建 **serverless** 的日志记录与告警流水线。

- 通过 **AWS Lambda (Python 3 / Boto3)** 编写自动修复脚本,以动态修改 **NACL (Network Access Control List)** 的规则。

## 架构与工作流程

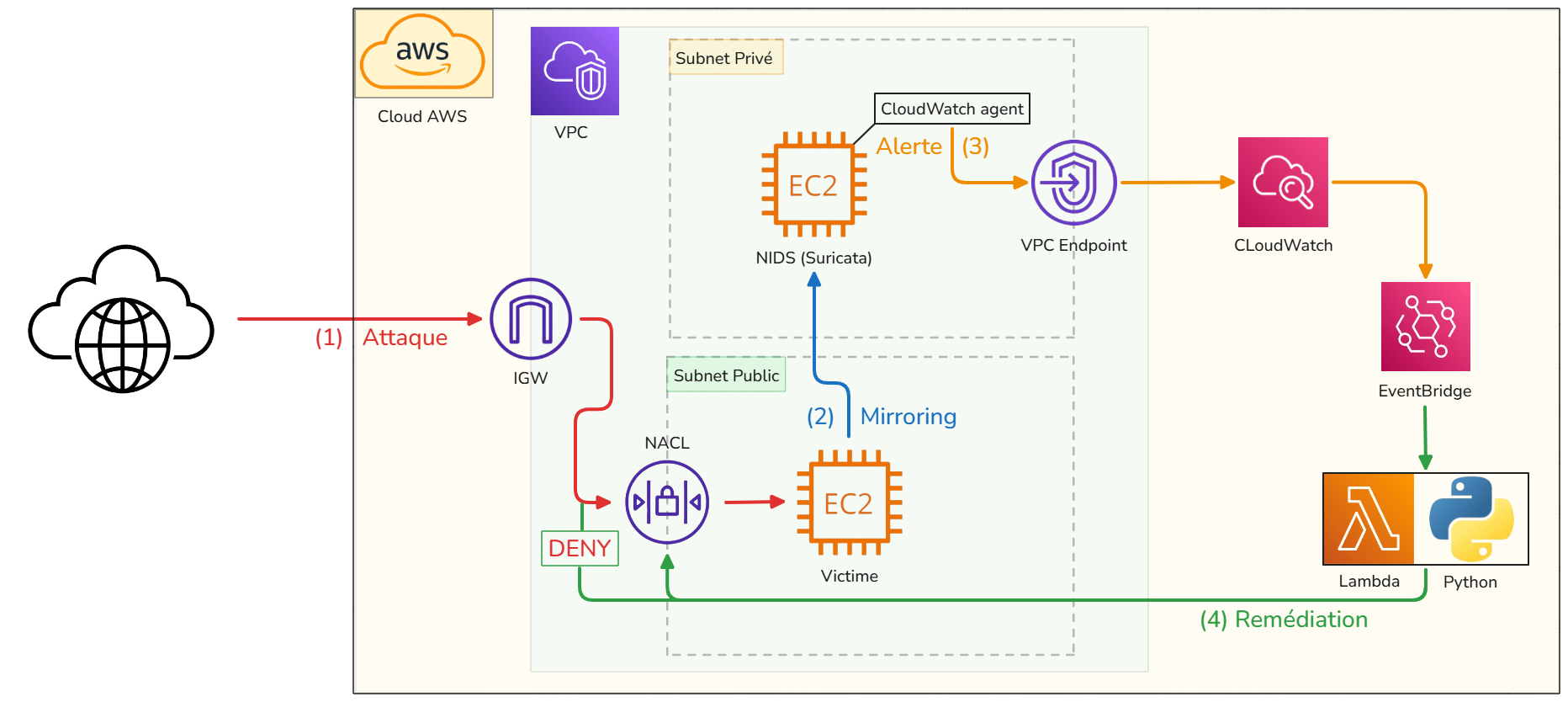

下图展示了网络架构(公有/私有子网划分)以及从检测到修复的安全事件完整生命周期。

### 攻击与自动修复的理论过程:

1. **攻击阶段 (红色流程):** 攻击者从 Internet 尝试对位于公有子网中暴露的“受害者” EC2 实例进行入侵。

2. **镜像阶段 (蓝色流程):** 原生的 *AWS VPC Traffic Mirroring* 功能复制该网络流量并将其封装,随后发送至隔离在私有子网中的“NIDS” EC2 实例(运行 Suricata)。

3. **告警阶段 (橙色流程):** Suricata 识别出攻击特征。安装在机器上的 CloudWatch Agent 读取此本地日志并将告警传输至 AWS CloudWatch Logs,从而触发一条 EventBridge 规则。

4. **修复阶段 (绿色流程):** EventBridge 调用 Python Lambda 函数。脚本从日志中提取攻击者的源 IP,并执行 API 调用,立即在公有子网的 NACL 中添加一条阻断 (`DENY`) 规则。攻击者的流量被立刻切断。

标签:AMSI绕过, AWS, Boto3, CloudWatch, DPI, EC2, ECS, EventBridge, IaC, Lambda, Metaprompt, NACL, NIDS, PE 加载器, PoC, Python, Serverless, SOAR, Suricata, Terraform, VPC Traffic Mirroring, 事件驱动架构, 入侵检测系统, 威胁检测, 安全数据湖, 容器化, 插件系统, 数据统计, 无后门, 暴力破解, 流量镜像, 现代安全运营, 端口扫描, 网络安全, 网络访问控制列表, 自动修复, 自动响应, 逆向工具, 隐私保护