pranalikoshti/threat-hunting-lab-emotet-trickbot

GitHub: pranalikoshti/threat-hunting-lab-emotet-trickbot

针对 Emotet 和 Trickbot 恶意软件真实网络流量捕获的完整威胁狩猎演练,涵盖数据包分析、IOC 提取、Splunk 行为检测规则开发及 MITRE ATT&CK 技术映射。

Stars: 0 | Forks: 0

# 威胁狩猎实验室 — Emotet 与 Trickbot 多阶段攻击分析

**作者:** Pranali Koshti

**日期:** 2026年4月

**目标角色:** SOC 分析师 · 网络安全工程师

**工具:** Wireshark · Splunk Enterprise · MITRE ATT&CK Navigator · VirusTotal · AbuseIPDB · tshark

## 项目概述

本项目记录了一项针对 Emotet 和 Trickbot 感染的真实恶意软件网络流量捕获所进行的完整威胁狩猎演练。PCAP 文件来源于 malware-traffic-analysis.net,这是一个供安全专业人员进行训练和分析的公开资源。

本演练涵盖了完整的威胁狩猎工作流:数据包级别分析、IOC 提取、SIEM 接入、行为检测规则开发以及 MITRE ATT&CK 技术映射。

## 主要发现

| # | 发现 | 恶意软件 | MITRE 技术 |

|---|---------|---------|-----------------|

| 1 | 通过伪装的 WordPress URI /wp-content/L/?160244 投递 C2 载荷 | Emotet | T1105, T1036 |

| 2 | 非标准端口 8080 上的二级 C2 | Emotet | T1071.001 |

| 3 | 被感染的主机被用作端口 465 上的 SMTPS 垃圾邮件中继 | Emotet | T1566 |

| 4 | 间隔 6 秒的疑似 Cobalt Strike 信标 | Trickbot | T1071.001, T1219 |

| 5 | 通过 SMB 访问域控制器 SYSVOL 共享上的 GPO | Trickbot | T1484.001, T1021.002 |

## IOC 摘要

| IOC 类型 | 值 | 来源 | VT 分数 | MITRE |

|----------|-------|--------|----------|-------|

| IP 地址 | 101.99.3.20 | Emotet | 5/94 | T1105, T1036 |

| URI 路径 | /wp-content/L/?160244 | Emotet | N/A | T1036 |

| 文件名 | BVGIRVlgdJNp9RRpMUXcp.zip | Emotet | 0/94 | T1105 |

| IP 地址 | 165.227.166.238 | Emotet | 10/94 | T1071.001 |

| IP 地址 | 162.246.19.18 | Emotet | 0/94 | T1566 |

| IP 地址 | 36.95.27.243 | Trickbot | 1/94 | T1071.001 |

| IP 地址 | 103.102.220.50 | Trickbot | 3/94 | T1071.001 |

| IP 地址 | 5.199.162.3 | Trickbot | 1/94 | T1071.001, T1219 |

| URI 路径 | /rob87/ & /tot108/ | Trickbot | N/A | T1071.001 |

| 文件路径 | \Policies\...\gpt.ini | Trickbot | N/A | T1484.001, T1021.002 |

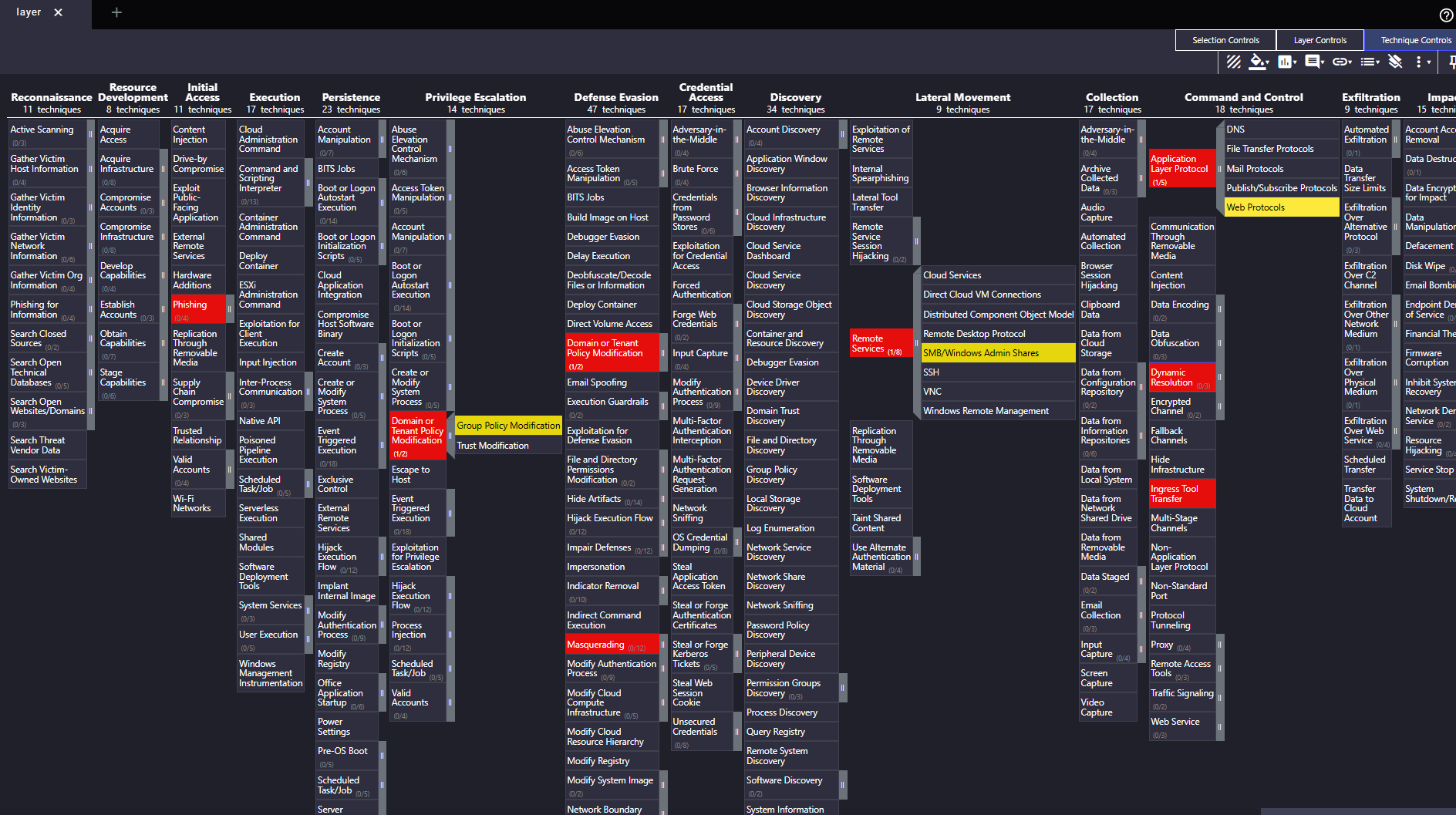

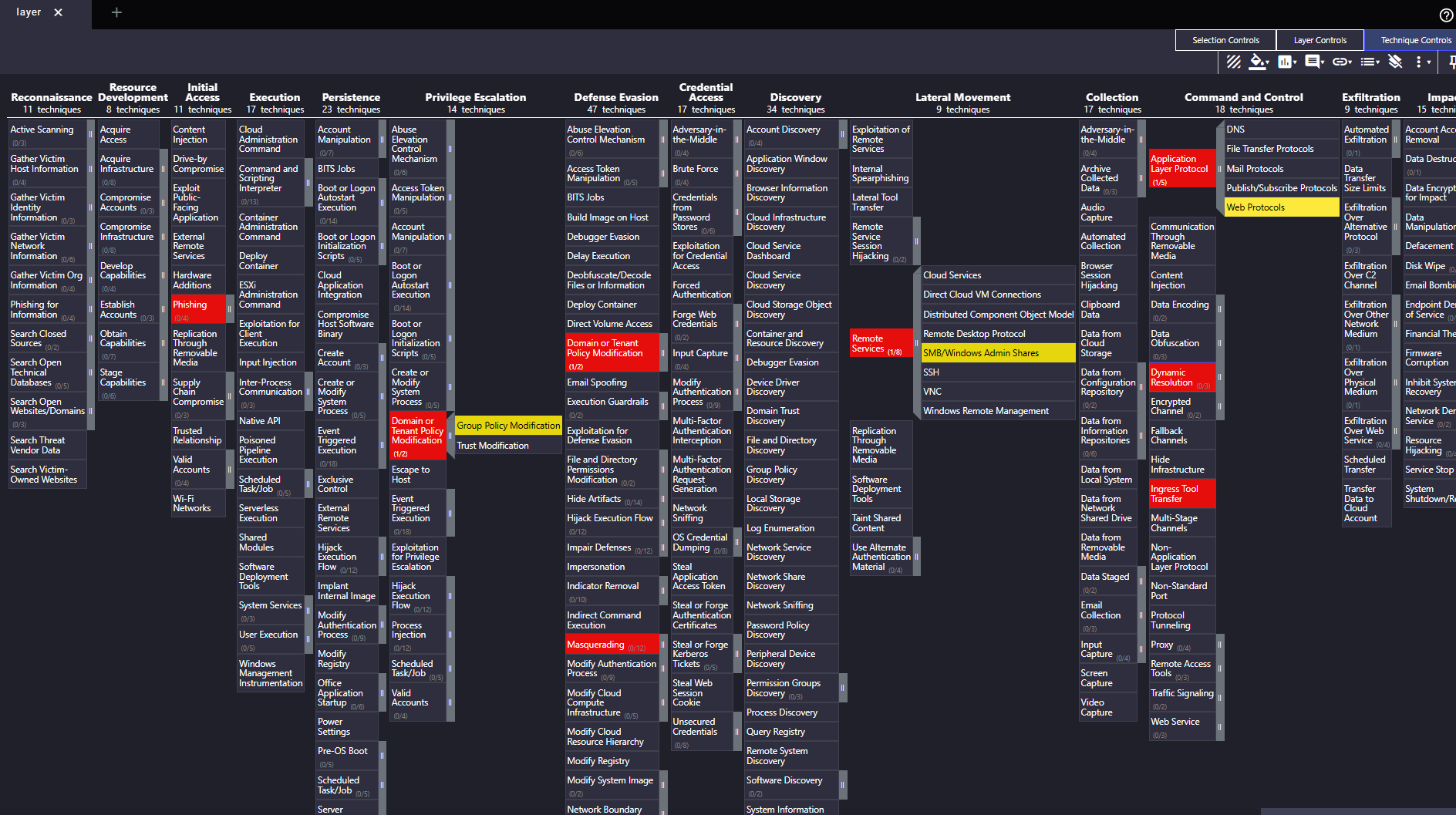

## MITRE ATT&CK 覆盖范围

| 技术 ID | 技术名称 | 战术 |

|-------------|----------------|--------|

| T1105 | 入口工具传输 | 命令与控制 |

| T1036 | 伪装 | 防御规避 |

| T1071.001 | 应用层协议:Web 协议 | 命令与控制 |

| T1566 | 钓鱼 | 初始访问 |

| T1219 | 远程访问软件 | 命令与控制 |

| T1484.001 | 域策略修改:组策略修改 | 持久化,横向移动 |

| T1021.002 | 远程服务:SMB/Windows 管理共享 | 横向移动 |

## Splunk 检测规则

开发了三条行为 SPL 检测规则,并保存为生产可用的 Splunk 警报。所有规则均基于行为——不依赖于已知恶意 IP 特征。

### 规则 1 — C2 信标检测

检测从内部主机接收重复 HTTP 连接的外部 IP。

映射至:T1071.001

### 规则 2 — DGA 域名检测

检测长度超过 20 个字符的域名 DNS 查询——这是恶意软件使用的算法生成域名的强烈指标。

映射至:T1568.002

### 规则 3 — 数据渗出检测

检测从内部主机接收到超过 1MB 大型出站数据包的外部 IP,无论其 IP 信誉评分如何。

映射至:T1048

完整的 SPL 查询语句位于 splunk-queries 文件夹中。

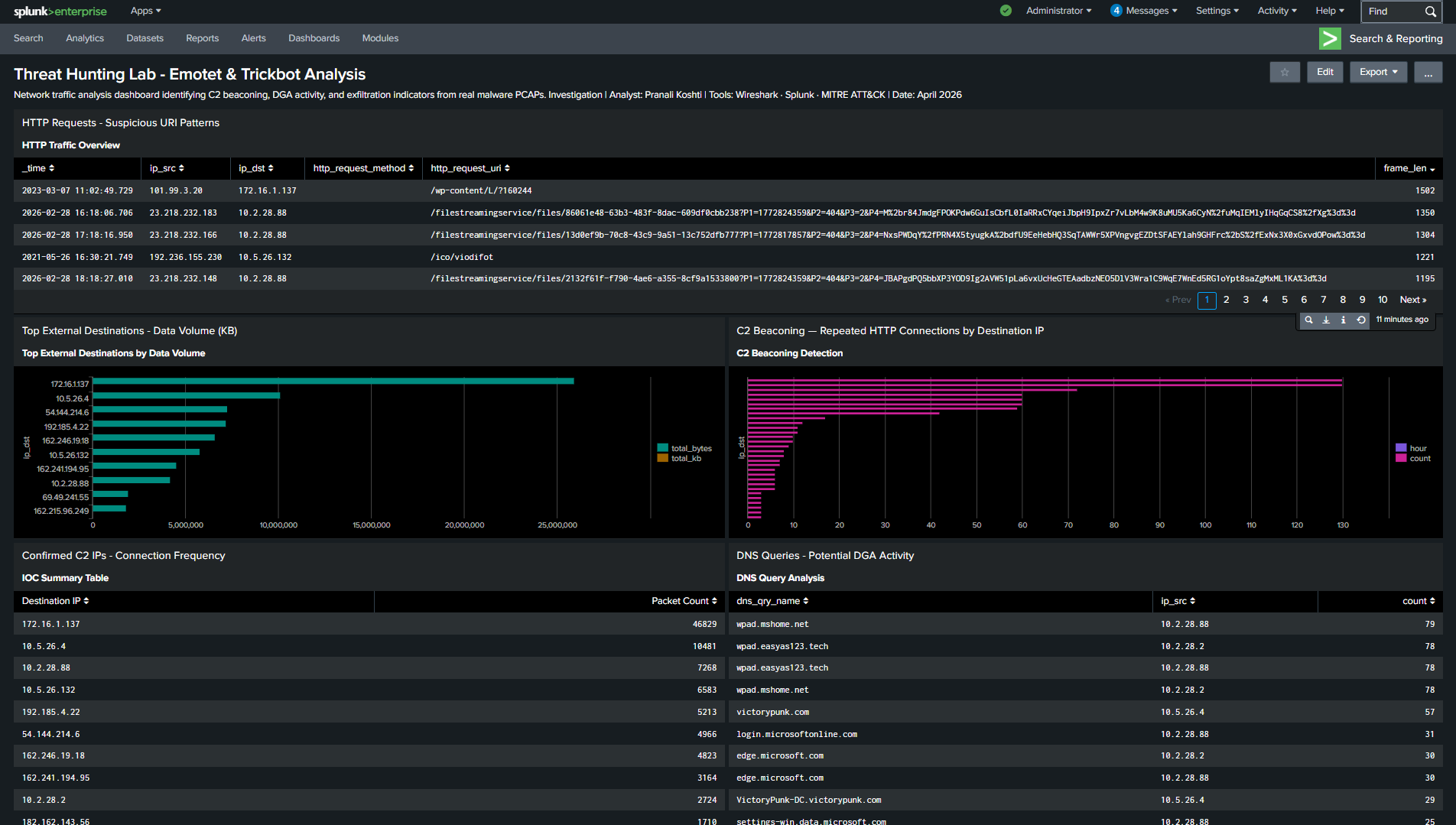

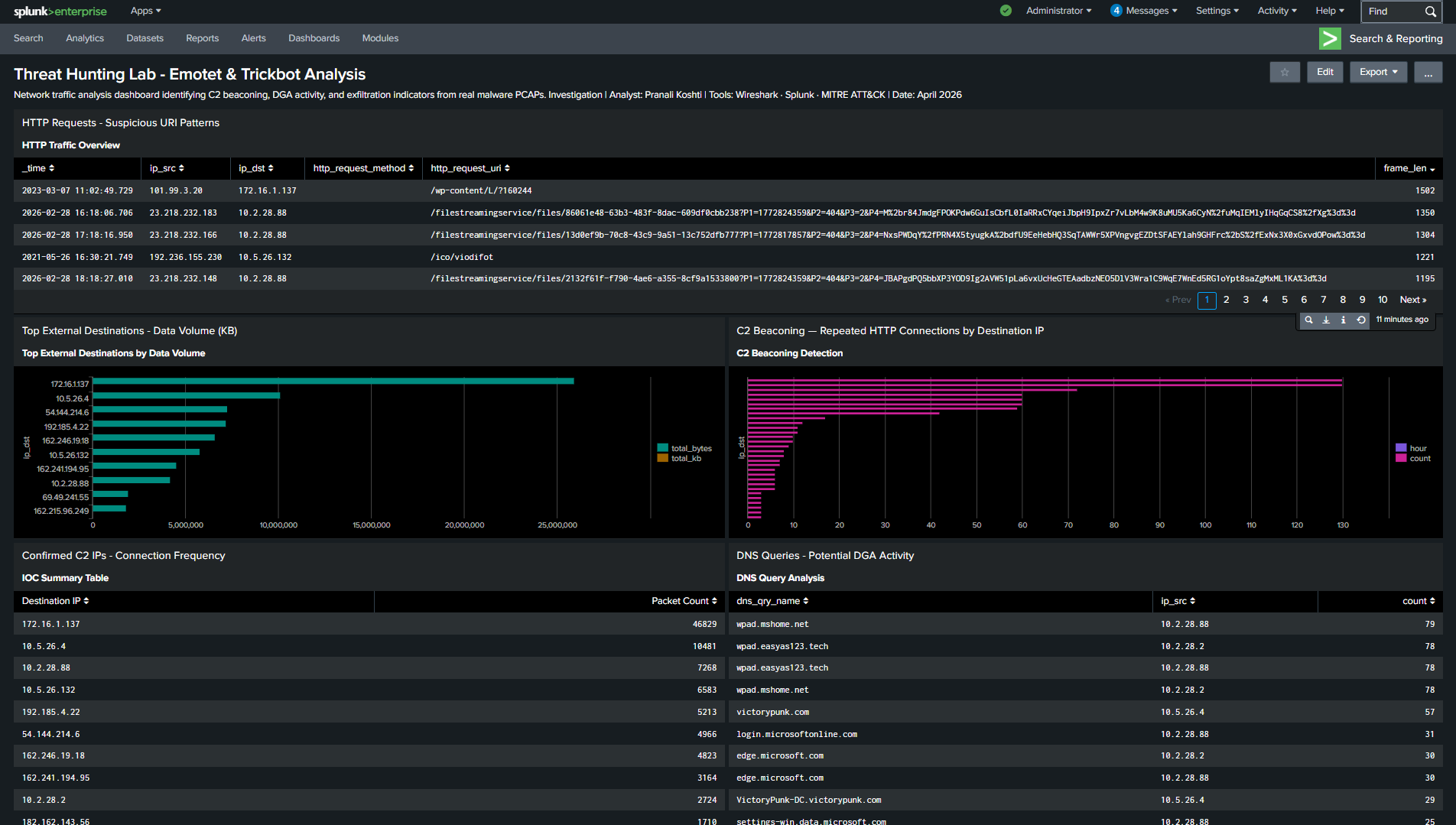

## Splunk 仪表板

| 技术 ID | 技术名称 | 战术 |

|-------------|----------------|--------|

| T1105 | 入口工具传输 | 命令与控制 |

| T1036 | 伪装 | 防御规避 |

| T1071.001 | 应用层协议:Web 协议 | 命令与控制 |

| T1566 | 钓鱼 | 初始访问 |

| T1219 | 远程访问软件 | 命令与控制 |

| T1484.001 | 域策略修改:组策略修改 | 持久化,横向移动 |

| T1021.002 | 远程服务:SMB/Windows 管理共享 | 横向移动 |

## Splunk 检测规则

开发了三条行为 SPL 检测规则,并保存为生产可用的 Splunk 警报。所有规则均基于行为——不依赖于已知恶意 IP 特征。

### 规则 1 — C2 信标检测

检测从内部主机接收重复 HTTP 连接的外部 IP。

映射至:T1071.001

### 规则 2 — DGA 域名检测

检测长度超过 20 个字符的域名 DNS 查询——这是恶意软件使用的算法生成域名的强烈指标。

映射至:T1568.002

### 规则 3 — 数据渗出检测

检测从内部主机接收到超过 1MB 大型出站数据包的外部 IP,无论其 IP 信誉评分如何。

映射至:T1048

完整的 SPL 查询语句位于 splunk-queries 文件夹中。

## Splunk 仪表板

## 方法论

### 阶段 1 — Wireshark 数据包分析

- 打开 PCAP 文件并运行 Statistics → Conversations 以识别主要外部 IP

- 运行 Statistics → Protocol Hierarchy 以了解流量组成

- 应用针对性的显示过滤器:HTTP POST/GET、DNS、SMB、大帧检测

- 跟踪 HTTP 和 TCP 流以检查完整的请求/响应数据

- 提取所有可疑 IP、URI、文件名和时间戳

### 阶段 2 — IOC 验证

- 通过 VirusTotal 和 AbuseIPDB 验证每个可疑 IP

- 记录 VirusTotal 评分和恶意软件家族分类

- 注意到多个已确认的 C2 服务器评分为 0–5/94,表明基于特征的工具存在检测滞后

### 阶段 3 — Splunk 日志分析

- 使用 tshark 将 PCAP 导出为 CSV

- 将 CSV 文件接入 Splunk 的 threat_hunt 索引中

- 开发并测试了三条行为 SPL 检测规则

- 构建了包含五个可视化关键发现面板的仪表板

- 将所有规则保存为生产环境的 Splunk 警报

### 阶段 4 — MITRE ATT&CK 映射

- 将每个已确认的发现映射到 ATT&CK Enterprise 技术 ID

- 在 ATT&CK Navigator 中构建覆盖范围热力图

- 记录了横跨 5 个战术的 7 项技术

## 核心洞察:行为检测与基于特征的检测之比较

在本次分析中,一个一致的模式是,已确认的 C2 服务器在 VirusTotal 上的得分仅为 0–5/94。在基于特征的检测环境中,这种感染在很大程度上是无法被察觉的。

通过行为模式可以识别出 C2 活动:

- 具有非标准结构的 WordPress 风格 URI 路径表明了过渡基础设施的存在

- 无论目标地址为何,工作站生成出站端口 465 SMTP 流量都是异常的

- 低于 10 秒的信标间隔表明存在活跃的攻击者,且这不受 IP 信誉的影响

- 来自非管理上下文的 SYSVOL GPO 访问表明了横向移动的企图

这展示了威胁狩猎的核心价值:行为分析能够检测到特征匹配所遗漏的威胁。

## 仓库结构

threat-hunting-lab-emotet-trickbot/

├── README.md — 此文件

├── report/

│ └── ThreatHuntingReport-PranaliKoshti.pdf — 完整威胁狩猎报告

├── screenshots/

│ ├── wireshark-emotet-c2-request.png — Emotet C2 发现

│ ├── wireshark-statistics-conversations.png — 主要通信节点分析

│ ├── wireshark-http-stream.png — HTTP 流量检查

│ ├── splunk-dashboard.png — 检测仪表板

│ └── mitre-attack-heatmap.png — ATT&CK 覆盖范围图

├── splunk-queries/

│ └── detection-rules.spl — 全部 3 条 SPL 检测规则

├── ioc-table/

│ └── ioc-table.csv — 包含 VT 分数的完整 IOC 表

└── methodology/

└── analysis-notes.md — 详细分析笔记

## 使用的工具

- Wireshark 4.x — 数据包捕获分析和 IOC 提取

- tshark — 命令行 PCAP 转 CSV 转换

- Splunk Enterprise Free — 日志接入和检测规则开发

- MITRE ATT&CK Navigator — 技术映射和热力图生成

- VirusTotal — IOC 信誉验证

- AbuseIPDB — IP 滥用历史记录查询

## 关于

本项目是我在布法罗大学攻读管理信息系统硕士学位(网络安全方向)期间,作为我的网络安全作品集的一部分完成的,将于 2026 年 5 月结业。

我在三星电子拥有 3 年的生产网络安全经验,包括 SIRT 运营、针对 10,000 多个节点的全国范围部署的 IAM 设计,以及基于 Wireshark 的印度国家紧急警报系统安全测试。

与我联系:linkedin.com/in/pranalikoshti

## 方法论

### 阶段 1 — Wireshark 数据包分析

- 打开 PCAP 文件并运行 Statistics → Conversations 以识别主要外部 IP

- 运行 Statistics → Protocol Hierarchy 以了解流量组成

- 应用针对性的显示过滤器:HTTP POST/GET、DNS、SMB、大帧检测

- 跟踪 HTTP 和 TCP 流以检查完整的请求/响应数据

- 提取所有可疑 IP、URI、文件名和时间戳

### 阶段 2 — IOC 验证

- 通过 VirusTotal 和 AbuseIPDB 验证每个可疑 IP

- 记录 VirusTotal 评分和恶意软件家族分类

- 注意到多个已确认的 C2 服务器评分为 0–5/94,表明基于特征的工具存在检测滞后

### 阶段 3 — Splunk 日志分析

- 使用 tshark 将 PCAP 导出为 CSV

- 将 CSV 文件接入 Splunk 的 threat_hunt 索引中

- 开发并测试了三条行为 SPL 检测规则

- 构建了包含五个可视化关键发现面板的仪表板

- 将所有规则保存为生产环境的 Splunk 警报

### 阶段 4 — MITRE ATT&CK 映射

- 将每个已确认的发现映射到 ATT&CK Enterprise 技术 ID

- 在 ATT&CK Navigator 中构建覆盖范围热力图

- 记录了横跨 5 个战术的 7 项技术

## 核心洞察:行为检测与基于特征的检测之比较

在本次分析中,一个一致的模式是,已确认的 C2 服务器在 VirusTotal 上的得分仅为 0–5/94。在基于特征的检测环境中,这种感染在很大程度上是无法被察觉的。

通过行为模式可以识别出 C2 活动:

- 具有非标准结构的 WordPress 风格 URI 路径表明了过渡基础设施的存在

- 无论目标地址为何,工作站生成出站端口 465 SMTP 流量都是异常的

- 低于 10 秒的信标间隔表明存在活跃的攻击者,且这不受 IP 信誉的影响

- 来自非管理上下文的 SYSVOL GPO 访问表明了横向移动的企图

这展示了威胁狩猎的核心价值:行为分析能够检测到特征匹配所遗漏的威胁。

## 仓库结构

threat-hunting-lab-emotet-trickbot/

├── README.md — 此文件

├── report/

│ └── ThreatHuntingReport-PranaliKoshti.pdf — 完整威胁狩猎报告

├── screenshots/

│ ├── wireshark-emotet-c2-request.png — Emotet C2 发现

│ ├── wireshark-statistics-conversations.png — 主要通信节点分析

│ ├── wireshark-http-stream.png — HTTP 流量检查

│ ├── splunk-dashboard.png — 检测仪表板

│ └── mitre-attack-heatmap.png — ATT&CK 覆盖范围图

├── splunk-queries/

│ └── detection-rules.spl — 全部 3 条 SPL 检测规则

├── ioc-table/

│ └── ioc-table.csv — 包含 VT 分数的完整 IOC 表

└── methodology/

└── analysis-notes.md — 详细分析笔记

## 使用的工具

- Wireshark 4.x — 数据包捕获分析和 IOC 提取

- tshark — 命令行 PCAP 转 CSV 转换

- Splunk Enterprise Free — 日志接入和检测规则开发

- MITRE ATT&CK Navigator — 技术映射和热力图生成

- VirusTotal — IOC 信誉验证

- AbuseIPDB — IP 滥用历史记录查询

## 关于

本项目是我在布法罗大学攻读管理信息系统硕士学位(网络安全方向)期间,作为我的网络安全作品集的一部分完成的,将于 2026 年 5 月结业。

我在三星电子拥有 3 年的生产网络安全经验,包括 SIRT 运营、针对 10,000 多个节点的全国范围部署的 IAM 设计,以及基于 Wireshark 的印度国家紧急警报系统安全测试。

与我联系:linkedin.com/in/pranalikoshti

| 技术 ID | 技术名称 | 战术 |

|-------------|----------------|--------|

| T1105 | 入口工具传输 | 命令与控制 |

| T1036 | 伪装 | 防御规避 |

| T1071.001 | 应用层协议:Web 协议 | 命令与控制 |

| T1566 | 钓鱼 | 初始访问 |

| T1219 | 远程访问软件 | 命令与控制 |

| T1484.001 | 域策略修改:组策略修改 | 持久化,横向移动 |

| T1021.002 | 远程服务:SMB/Windows 管理共享 | 横向移动 |

## Splunk 检测规则

开发了三条行为 SPL 检测规则,并保存为生产可用的 Splunk 警报。所有规则均基于行为——不依赖于已知恶意 IP 特征。

### 规则 1 — C2 信标检测

检测从内部主机接收重复 HTTP 连接的外部 IP。

映射至:T1071.001

### 规则 2 — DGA 域名检测

检测长度超过 20 个字符的域名 DNS 查询——这是恶意软件使用的算法生成域名的强烈指标。

映射至:T1568.002

### 规则 3 — 数据渗出检测

检测从内部主机接收到超过 1MB 大型出站数据包的外部 IP,无论其 IP 信誉评分如何。

映射至:T1048

完整的 SPL 查询语句位于 splunk-queries 文件夹中。

## Splunk 仪表板

| 技术 ID | 技术名称 | 战术 |

|-------------|----------------|--------|

| T1105 | 入口工具传输 | 命令与控制 |

| T1036 | 伪装 | 防御规避 |

| T1071.001 | 应用层协议:Web 协议 | 命令与控制 |

| T1566 | 钓鱼 | 初始访问 |

| T1219 | 远程访问软件 | 命令与控制 |

| T1484.001 | 域策略修改:组策略修改 | 持久化,横向移动 |

| T1021.002 | 远程服务:SMB/Windows 管理共享 | 横向移动 |

## Splunk 检测规则

开发了三条行为 SPL 检测规则,并保存为生产可用的 Splunk 警报。所有规则均基于行为——不依赖于已知恶意 IP 特征。

### 规则 1 — C2 信标检测

检测从内部主机接收重复 HTTP 连接的外部 IP。

映射至:T1071.001

### 规则 2 — DGA 域名检测

检测长度超过 20 个字符的域名 DNS 查询——这是恶意软件使用的算法生成域名的强烈指标。

映射至:T1568.002

### 规则 3 — 数据渗出检测

检测从内部主机接收到超过 1MB 大型出站数据包的外部 IP,无论其 IP 信誉评分如何。

映射至:T1048

完整的 SPL 查询语句位于 splunk-queries 文件夹中。

## Splunk 仪表板

## 方法论

### 阶段 1 — Wireshark 数据包分析

- 打开 PCAP 文件并运行 Statistics → Conversations 以识别主要外部 IP

- 运行 Statistics → Protocol Hierarchy 以了解流量组成

- 应用针对性的显示过滤器:HTTP POST/GET、DNS、SMB、大帧检测

- 跟踪 HTTP 和 TCP 流以检查完整的请求/响应数据

- 提取所有可疑 IP、URI、文件名和时间戳

### 阶段 2 — IOC 验证

- 通过 VirusTotal 和 AbuseIPDB 验证每个可疑 IP

- 记录 VirusTotal 评分和恶意软件家族分类

- 注意到多个已确认的 C2 服务器评分为 0–5/94,表明基于特征的工具存在检测滞后

### 阶段 3 — Splunk 日志分析

- 使用 tshark 将 PCAP 导出为 CSV

- 将 CSV 文件接入 Splunk 的 threat_hunt 索引中

- 开发并测试了三条行为 SPL 检测规则

- 构建了包含五个可视化关键发现面板的仪表板

- 将所有规则保存为生产环境的 Splunk 警报

### 阶段 4 — MITRE ATT&CK 映射

- 将每个已确认的发现映射到 ATT&CK Enterprise 技术 ID

- 在 ATT&CK Navigator 中构建覆盖范围热力图

- 记录了横跨 5 个战术的 7 项技术

## 核心洞察:行为检测与基于特征的检测之比较

在本次分析中,一个一致的模式是,已确认的 C2 服务器在 VirusTotal 上的得分仅为 0–5/94。在基于特征的检测环境中,这种感染在很大程度上是无法被察觉的。

通过行为模式可以识别出 C2 活动:

- 具有非标准结构的 WordPress 风格 URI 路径表明了过渡基础设施的存在

- 无论目标地址为何,工作站生成出站端口 465 SMTP 流量都是异常的

- 低于 10 秒的信标间隔表明存在活跃的攻击者,且这不受 IP 信誉的影响

- 来自非管理上下文的 SYSVOL GPO 访问表明了横向移动的企图

这展示了威胁狩猎的核心价值:行为分析能够检测到特征匹配所遗漏的威胁。

## 仓库结构

threat-hunting-lab-emotet-trickbot/

├── README.md — 此文件

├── report/

│ └── ThreatHuntingReport-PranaliKoshti.pdf — 完整威胁狩猎报告

├── screenshots/

│ ├── wireshark-emotet-c2-request.png — Emotet C2 发现

│ ├── wireshark-statistics-conversations.png — 主要通信节点分析

│ ├── wireshark-http-stream.png — HTTP 流量检查

│ ├── splunk-dashboard.png — 检测仪表板

│ └── mitre-attack-heatmap.png — ATT&CK 覆盖范围图

├── splunk-queries/

│ └── detection-rules.spl — 全部 3 条 SPL 检测规则

├── ioc-table/

│ └── ioc-table.csv — 包含 VT 分数的完整 IOC 表

└── methodology/

└── analysis-notes.md — 详细分析笔记

## 使用的工具

- Wireshark 4.x — 数据包捕获分析和 IOC 提取

- tshark — 命令行 PCAP 转 CSV 转换

- Splunk Enterprise Free — 日志接入和检测规则开发

- MITRE ATT&CK Navigator — 技术映射和热力图生成

- VirusTotal — IOC 信誉验证

- AbuseIPDB — IP 滥用历史记录查询

## 关于

本项目是我在布法罗大学攻读管理信息系统硕士学位(网络安全方向)期间,作为我的网络安全作品集的一部分完成的,将于 2026 年 5 月结业。

我在三星电子拥有 3 年的生产网络安全经验,包括 SIRT 运营、针对 10,000 多个节点的全国范围部署的 IAM 设计,以及基于 Wireshark 的印度国家紧急警报系统安全测试。

与我联系:linkedin.com/in/pranalikoshti

## 方法论

### 阶段 1 — Wireshark 数据包分析

- 打开 PCAP 文件并运行 Statistics → Conversations 以识别主要外部 IP

- 运行 Statistics → Protocol Hierarchy 以了解流量组成

- 应用针对性的显示过滤器:HTTP POST/GET、DNS、SMB、大帧检测

- 跟踪 HTTP 和 TCP 流以检查完整的请求/响应数据

- 提取所有可疑 IP、URI、文件名和时间戳

### 阶段 2 — IOC 验证

- 通过 VirusTotal 和 AbuseIPDB 验证每个可疑 IP

- 记录 VirusTotal 评分和恶意软件家族分类

- 注意到多个已确认的 C2 服务器评分为 0–5/94,表明基于特征的工具存在检测滞后

### 阶段 3 — Splunk 日志分析

- 使用 tshark 将 PCAP 导出为 CSV

- 将 CSV 文件接入 Splunk 的 threat_hunt 索引中

- 开发并测试了三条行为 SPL 检测规则

- 构建了包含五个可视化关键发现面板的仪表板

- 将所有规则保存为生产环境的 Splunk 警报

### 阶段 4 — MITRE ATT&CK 映射

- 将每个已确认的发现映射到 ATT&CK Enterprise 技术 ID

- 在 ATT&CK Navigator 中构建覆盖范围热力图

- 记录了横跨 5 个战术的 7 项技术

## 核心洞察:行为检测与基于特征的检测之比较

在本次分析中,一个一致的模式是,已确认的 C2 服务器在 VirusTotal 上的得分仅为 0–5/94。在基于特征的检测环境中,这种感染在很大程度上是无法被察觉的。

通过行为模式可以识别出 C2 活动:

- 具有非标准结构的 WordPress 风格 URI 路径表明了过渡基础设施的存在

- 无论目标地址为何,工作站生成出站端口 465 SMTP 流量都是异常的

- 低于 10 秒的信标间隔表明存在活跃的攻击者,且这不受 IP 信誉的影响

- 来自非管理上下文的 SYSVOL GPO 访问表明了横向移动的企图

这展示了威胁狩猎的核心价值:行为分析能够检测到特征匹配所遗漏的威胁。

## 仓库结构

threat-hunting-lab-emotet-trickbot/

├── README.md — 此文件

├── report/

│ └── ThreatHuntingReport-PranaliKoshti.pdf — 完整威胁狩猎报告

├── screenshots/

│ ├── wireshark-emotet-c2-request.png — Emotet C2 发现

│ ├── wireshark-statistics-conversations.png — 主要通信节点分析

│ ├── wireshark-http-stream.png — HTTP 流量检查

│ ├── splunk-dashboard.png — 检测仪表板

│ └── mitre-attack-heatmap.png — ATT&CK 覆盖范围图

├── splunk-queries/

│ └── detection-rules.spl — 全部 3 条 SPL 检测规则

├── ioc-table/

│ └── ioc-table.csv — 包含 VT 分数的完整 IOC 表

└── methodology/

└── analysis-notes.md — 详细分析笔记

## 使用的工具

- Wireshark 4.x — 数据包捕获分析和 IOC 提取

- tshark — 命令行 PCAP 转 CSV 转换

- Splunk Enterprise Free — 日志接入和检测规则开发

- MITRE ATT&CK Navigator — 技术映射和热力图生成

- VirusTotal — IOC 信誉验证

- AbuseIPDB — IP 滥用历史记录查询

## 关于

本项目是我在布法罗大学攻读管理信息系统硕士学位(网络安全方向)期间,作为我的网络安全作品集的一部分完成的,将于 2026 年 5 月结业。

我在三星电子拥有 3 年的生产网络安全经验,包括 SIRT 运营、针对 10,000 多个节点的全国范围部署的 IAM 设计,以及基于 Wireshark 的印度国家紧急警报系统安全测试。

与我联系:linkedin.com/in/pranalikoshti标签:C2通信, Cloudflare, Cobalt Strike, DAST, DNS 解析, Emotet, IoC提取, MITRE ATT&CK, PCAP分析, SOC分析师, Trickbot, Wireshark, 企业安全, 句柄查看, 安全实验, 安全报告, 安全运营中心, 恶意软件分析, 攻击溯源, 攻击诱捕, 数字取证, 网络信息收集, 网络安全, 网络映射, 网络资产管理, 自动化脚本, 隐私保护