uzobola/secure-multi-account-retail-architecture

GitHub: uzobola/secure-multi-account-retail-architecture

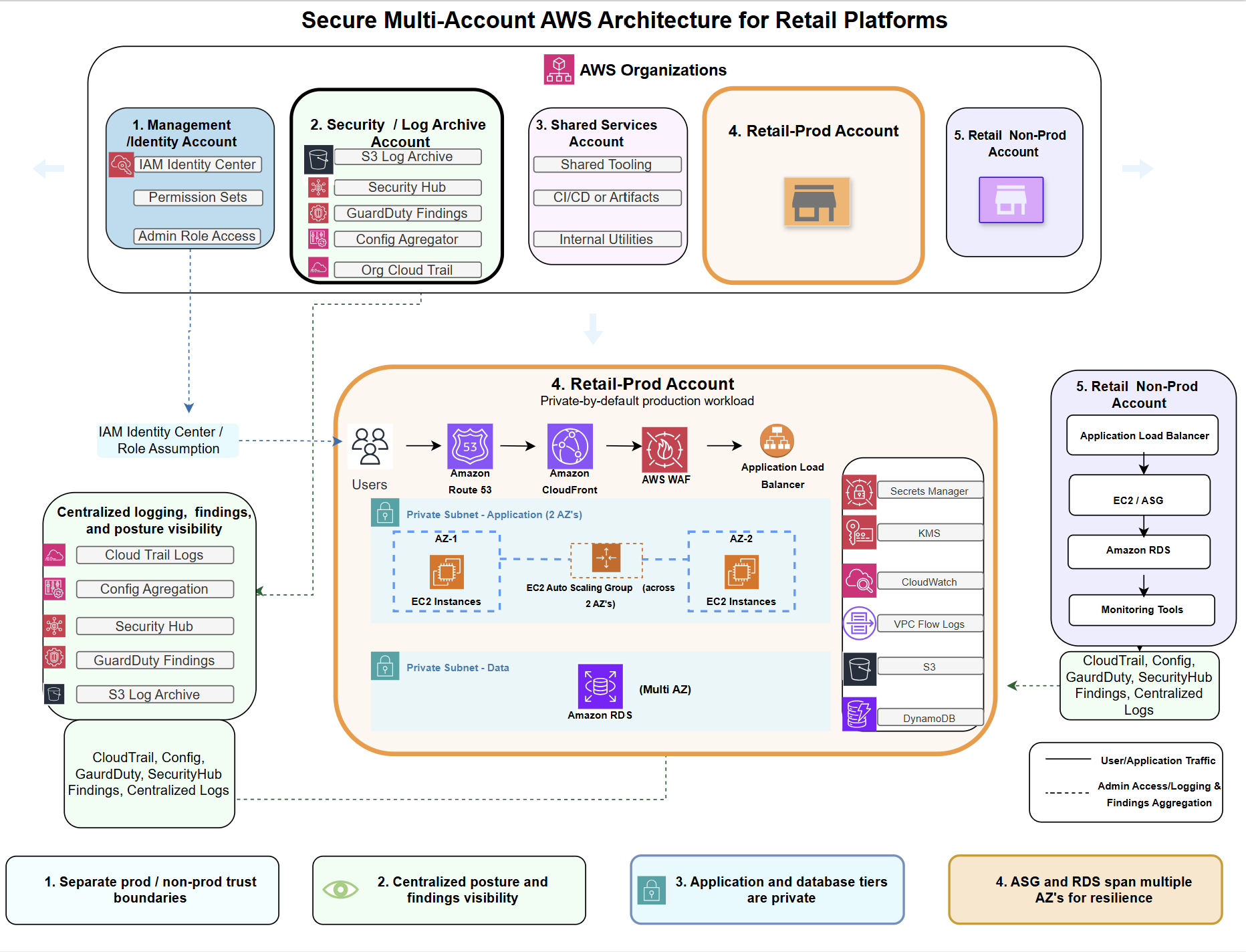

面向零售平台的安全多账户AWS参考架构,系统性地展示了信任边界分离、集中可见性、IAM最小权限和私有工作负载部署的云安全设计方法论。

Stars: 0 | Forks: 0

# 零售平台的安全多账户 AWS 架构

**面向零售工作负载的安全优先 AWS 参考架构,采用多账户隔离、IAM 最小权限、集中式日志记录、网络默认私有以及弹性工作负载设计。**

## 概述

本项目展示了一个面向零售平台的安全 AWS 参考架构,该架构支持跨多个 AWS 账户的客户流量、内部应用服务以及敏感的运营数据。

其目的是展示我在架构层面如何思考云环境的设计:分离信任边界、减少不必要的互联网暴露、集中提升可见性,并在安全性、弹性和操作实用性之间取得平衡。

该架构并未将安全性视为部署后应用的检查清单,而是将其作为平台设计本身的一部分。它使用多账户模型、多层入口控制、集中式日志记录、发现结果与安全态势可见性、IAM 最小权限以及私有工作负载部署,从而在真实的零售环境中支持安全的现代化改造。

## 业务场景

一家零售组织正在对其平台进行现代化升级,该平台支持客户身份验证、商品浏览、订单工作流、内部 API 以及支付相关服务。该业务需要更强的环境隔离、更好的跨账户可见性,以及更一致的安全模型,同时避免将工作负载过度暴露于公共互联网。

本架构旨在满足这些需求,同时支持业务增长、可审计性和运营弹性。

## 本架构解决的问题

本参考架构解决了以下几个常见的 AWS 平台问题:

- 生产与非生产环境之间薄弱的信任边界

- 工作负载过度暴露以及过宽的入口路径

- 日志分散和安全可见性碎片化

- 跨账户的 IAM 访问模式不一致

- 有限的安全态势可见性和配置治理

- 针对应用层和数据库层薄弱的弹性规划

## 架构目标

- 分离生产和非生产信任边界

- 集中日志记录、发现结果和安全态势可见性

- 实施 IAM 最小权限和受控的管理员访问

- 通过工作负载默认私有部署来减少攻击面

- 支持跨多个可用区(AZ)的弹性应用和数据库设计

- 为运行在 AWS 上的零售工作负载提供实用的现代化模式

## 高层架构

此设计采用了基于 AWS Organizations 的多账户模型,并为管理/身份、安全与日志归档、共享服务、零售生产和零售非生产设立了专用账户。

在 Retail-Prod 账户内部,流量流向如下:

**Route 53 → CloudFront → AWS WAF → Application Load Balancer → EC2 Auto Scaling Group → RDS**

支持服务包括:

- AWS Config

- CloudTrail

- GuardDuty

- Security Hub

- CloudWatch

- VPC Flow Logs

- Secrets Manager

- KMS

- 适当时可选的 S3 和 DynamoDB 组件

## 架构图

下图展示了多账户结构、Retail-Prod 账户中的主要工作负载流向,以及跨生产和非生产环境使用的集中式日志记录、发现结果和安全态势可见性模型。

标签:AWS, DPI, HTTP/HTTPS抓包, JSONLines, 业务弹性, 云计算安全, 企业级安全, 参考架构, 多云架构, 多账户隔离, 子域名变形, 安全合规, 安全设计, 安全运营, 微隔离, 态势感知, 扫描框架, 敏感数据保护, 最小权限IAM, 混合云, 漏洞探索, 私有网络, 纵深防御, 网络代理, 网络安全审计, 集中式日志, 零信任, 零售平台, 高可用架构