Nishith122/soc-detection-lab-splunk

GitHub: Nishith122/soc-detection-lab-splunk

一个基于 Splunk SIEM 的三虚拟机 SOC 家庭实验室,通过模拟端口扫描、暴力破解、RDP 突破及持久化等攻击,训练并验证基于 Windows 事件日志的威胁检测与应急响应能力。

Stars: 0 | Forks: 0

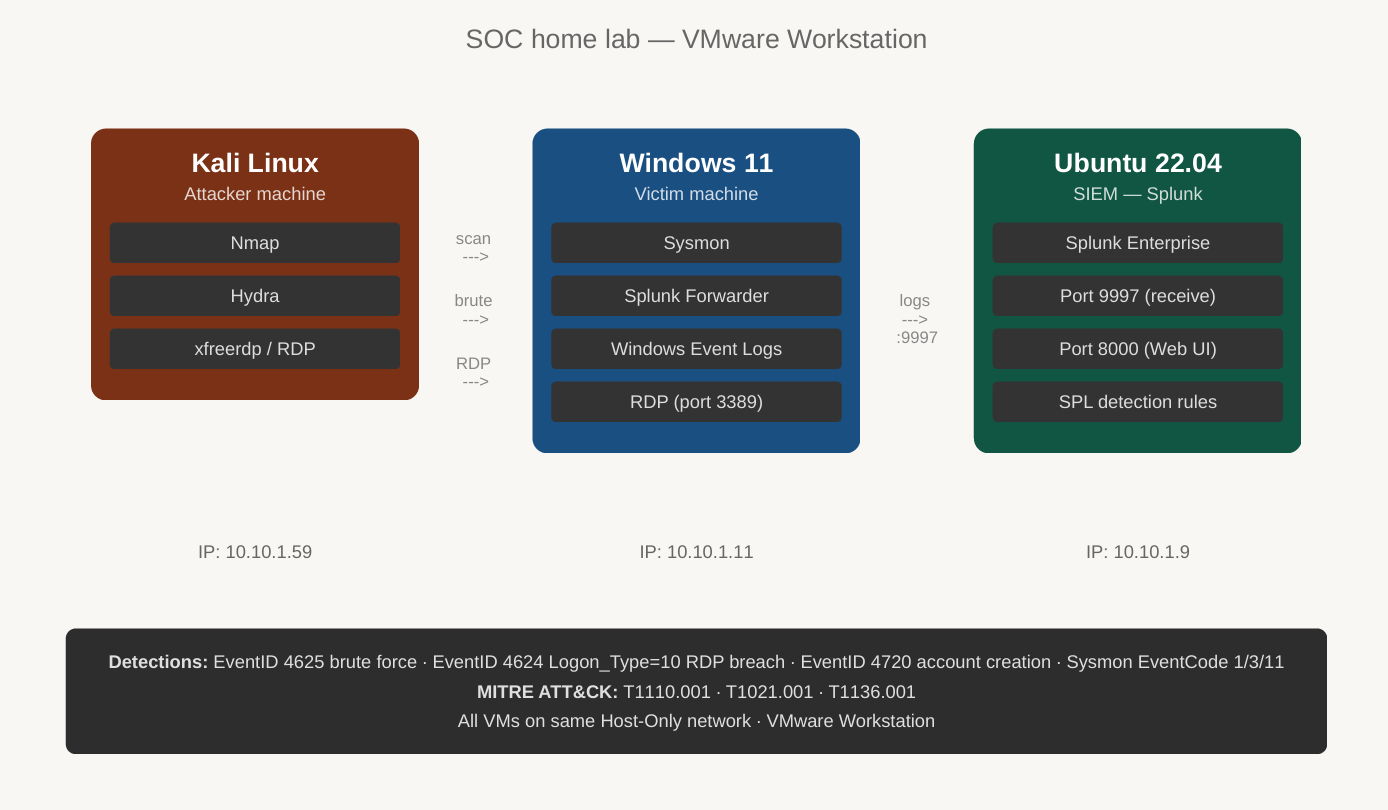

# SOC 家庭实验室 — 使用 Splunk 进行威胁检测

一个 3 虚拟机的网络安全家庭实验室,模拟真实的 SOC 环境。

Kali Linux 攻击 Windows 11,运行在 Ubuntu 上的 Splunk 进行检测和告警。

## 🔥 攻击场景 (端到端)

1. 攻击者使用 Hydra 发起暴力破解攻击

2. 检测到多次登录失败 (EventID 4625)

3. RDP 成功登录 (EventID 4624)

4. 建立持久化 (EventID 4720)

5. Splunk 触发告警 → 执行应急响应

## 架构

| 虚拟机 | 角色 | IP |

|---|---|---|

| Kali Linux | 攻击者 | 10.10.1.59 |

| Windows 11 | 受害者 + Sysmon | 10.10.1.11 |

| Ubuntu 22.04 | Splunk SIEM | 10.10.1.9 |

## 使用的工具

Splunk Enterprise · Sysmon (SwiftOnSecurity 配置) ·

Splunk Universal Forwarder · Nmap · Hydra · xfreerdp ·

VMware Workstation · MITRE ATT&CK Navigator

## 模拟的攻击场景

| 攻击 | 工具 | Splunk 检测 |

|---|---|---|

| 端口扫描 | Nmap | Sysmon EventCode=3 |

| RDP 暴力破解 | Hydra | EventID 4625 ≥5 次失败 |

| RDP 成功突破 | xfreerdp | EventID 4624 Logon_Type=10 |

| 后门账户创建 | net user | EventID 4720 |

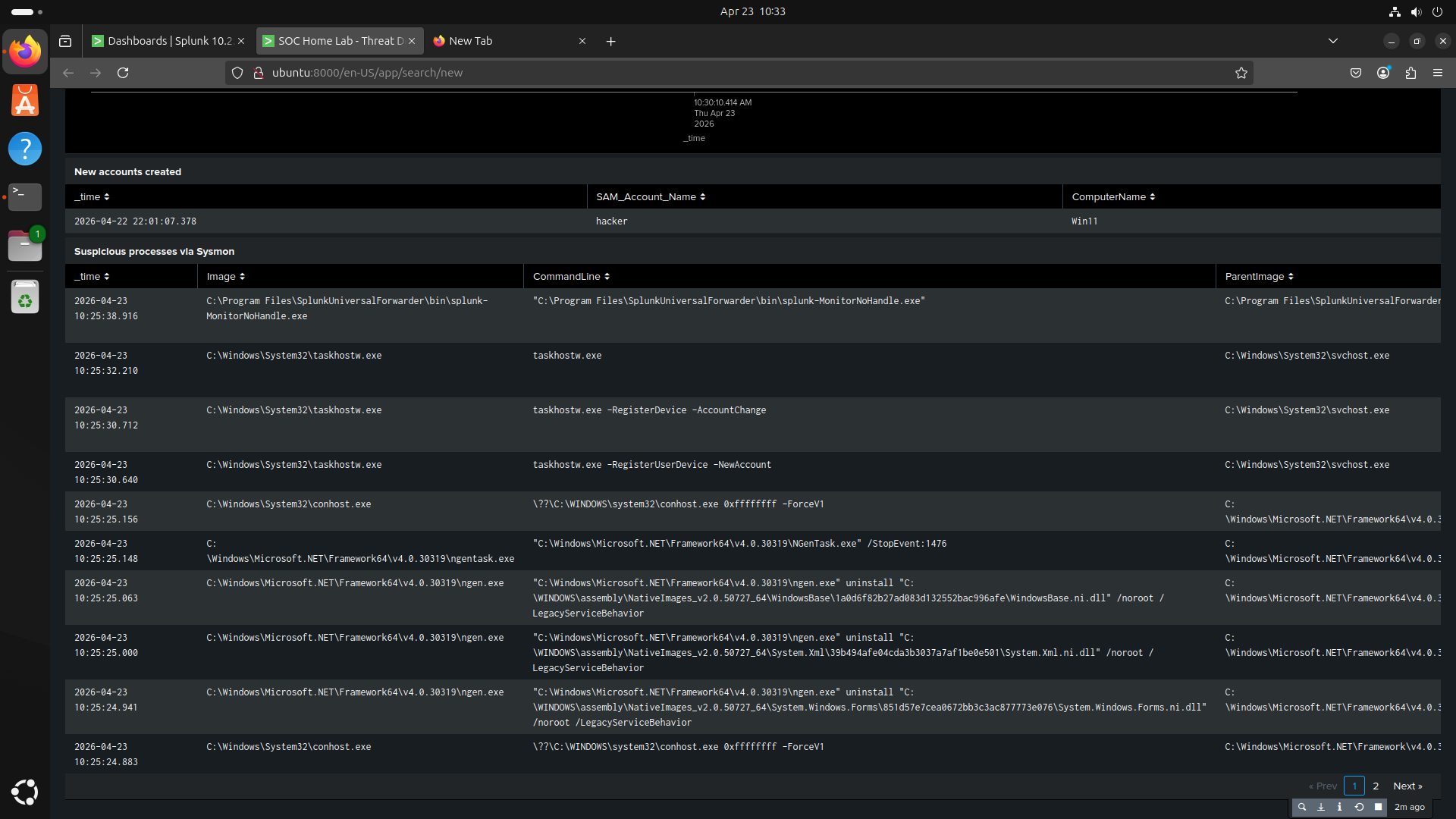

## Splunk 仪表板

## Splunk 仪表板 (续)

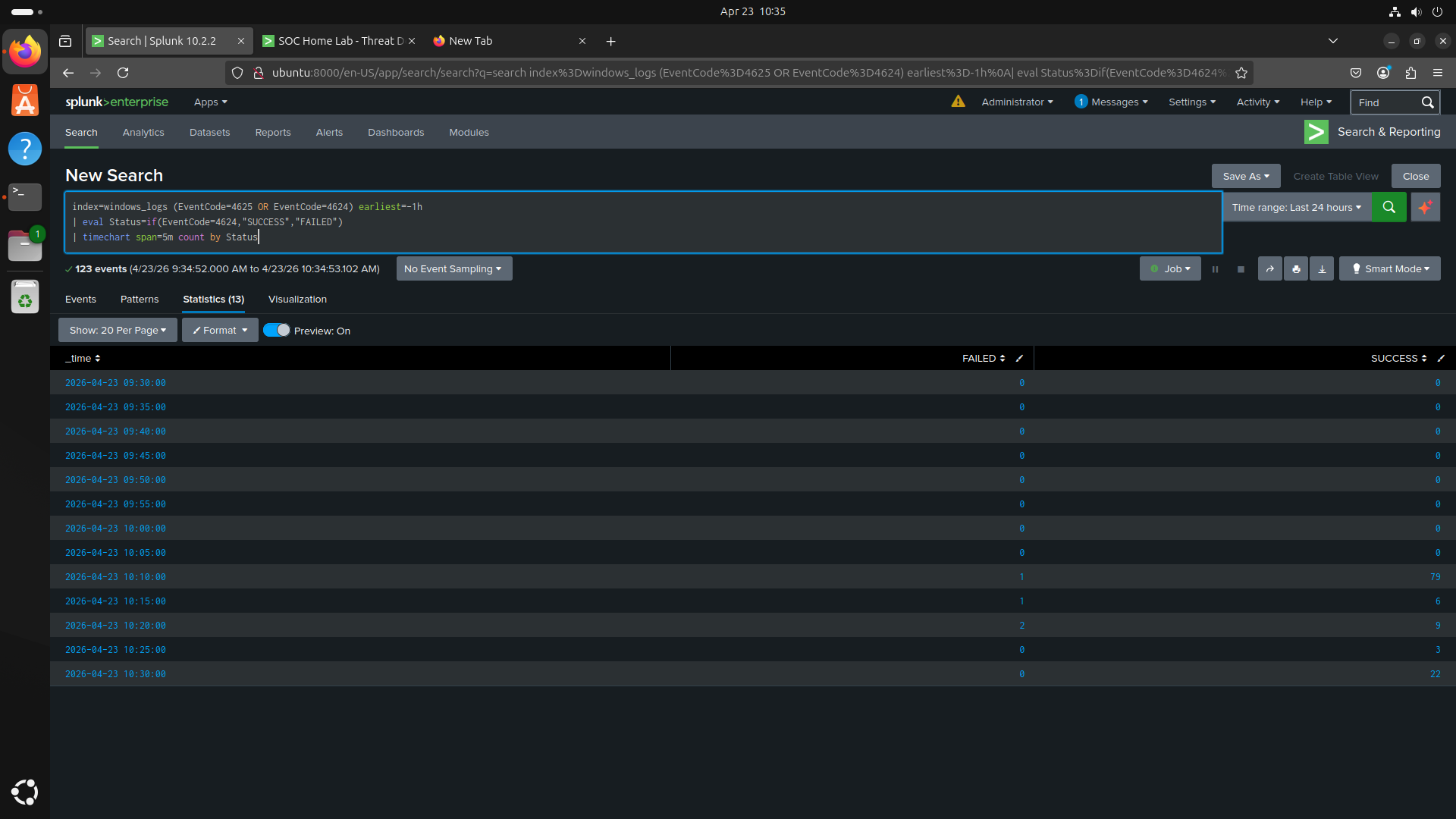

## 检测到的攻击链 — 从暴力破解到突破

## MITRE ATT&CK 映射

| 技术 | ID |

|---|---|

| 暴力破解:密码猜测 | T1110.001 |

| 远程服务:RDP | T1021.001 |

| 创建账户:本地账户 | T1136.001 |

## 仓库结构

- `splunk-queries/` — 使用的所有 SPL 检测查询

- `incident-reports/` — 正式的事件报告 INC-LAB-001

- `Screenshots/` — 仪表板、告警、攻击链证据

- `architecture/` — 实验架构图

- `configs/` — Splunk Forwarder 的 inputs.conf 配置文件

标签:AMSI绕过, Cloudflare, CTI, MITRE ATT&CK, PB级数据处理, RDP攻击, RDP暴力破解, SOC实验室, SPL查询, Sysmon, Windows 11, 后门账户, 嗅探欺骗, 威胁检测, 安全事件, 安全架构, 安全运维, 家庭实验室, 密码爆破, 攻击模拟, 权限维持, 端点检测, 网络安全, 网络攻防, 隐私保护, 驱动签名利用