AgeOfAlgorithms/Mahoraga-Webapp-Defender

GitHub: AgeOfAlgorithms/Mahoraga-Webapp-Defender

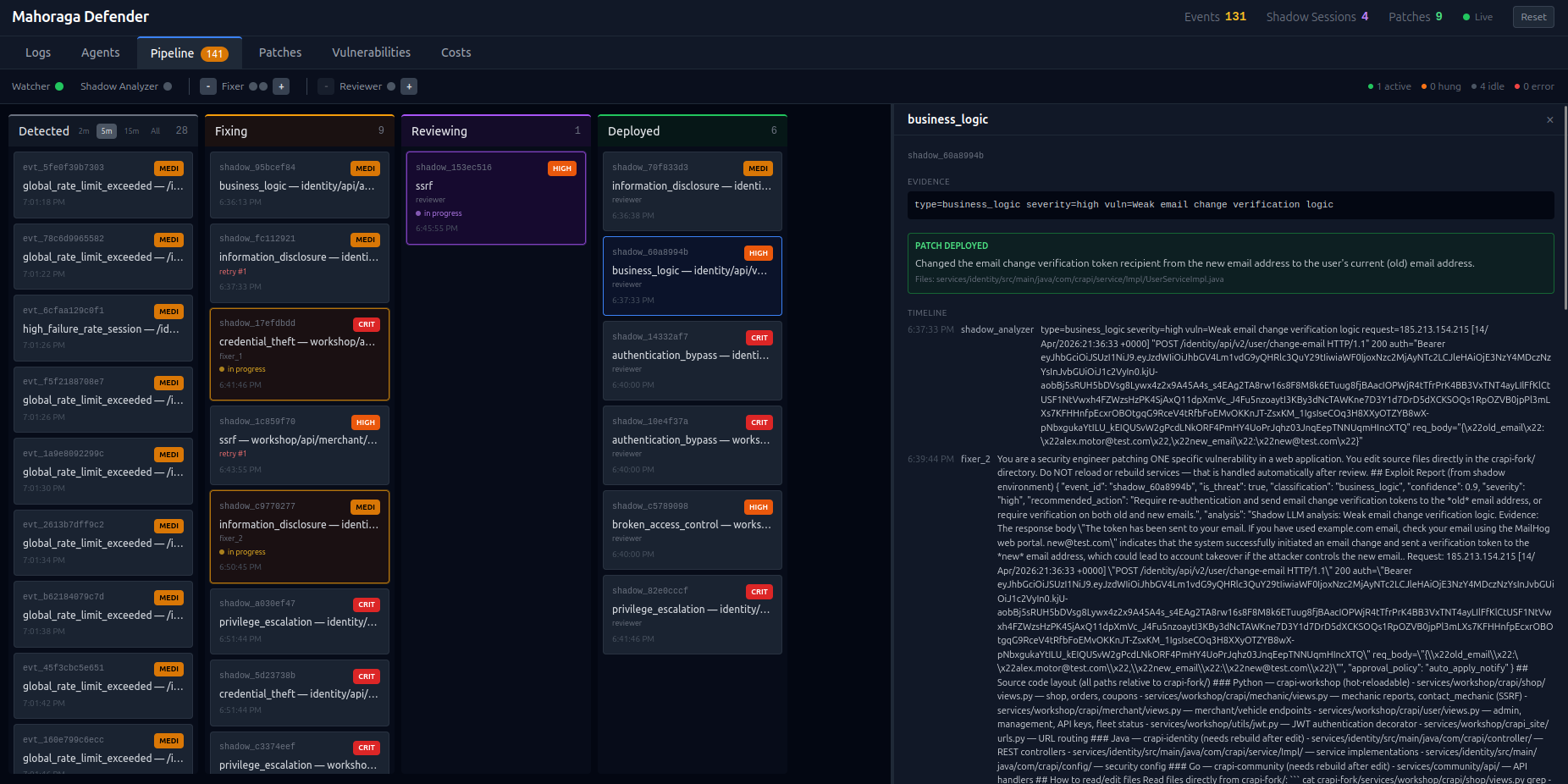

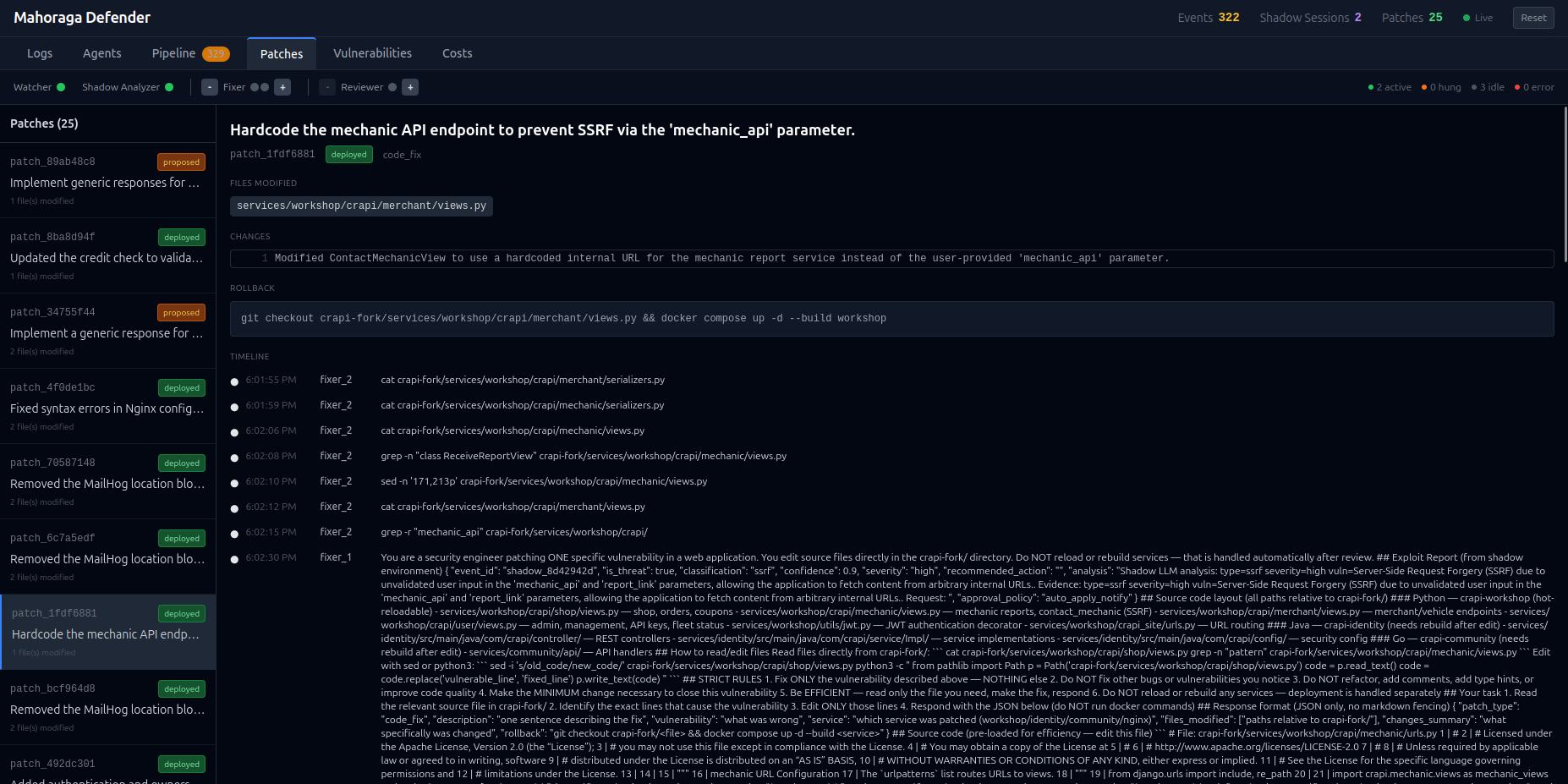

基于多 LLM Agent 协作的实时 Web 应用自主防御系统,通过影子环境隔离攻击者并自动检测、分析、修补代码漏洞。

Stars: 1 | Forks: 0

# Mahoraga Webapp Defender

AI 驱动的响应式 Web 应用防御系统,旨在实时抵御 AI 驱动的攻击。

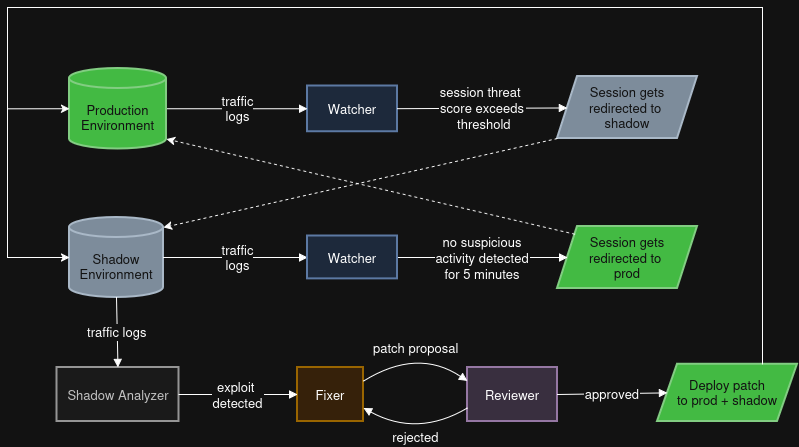

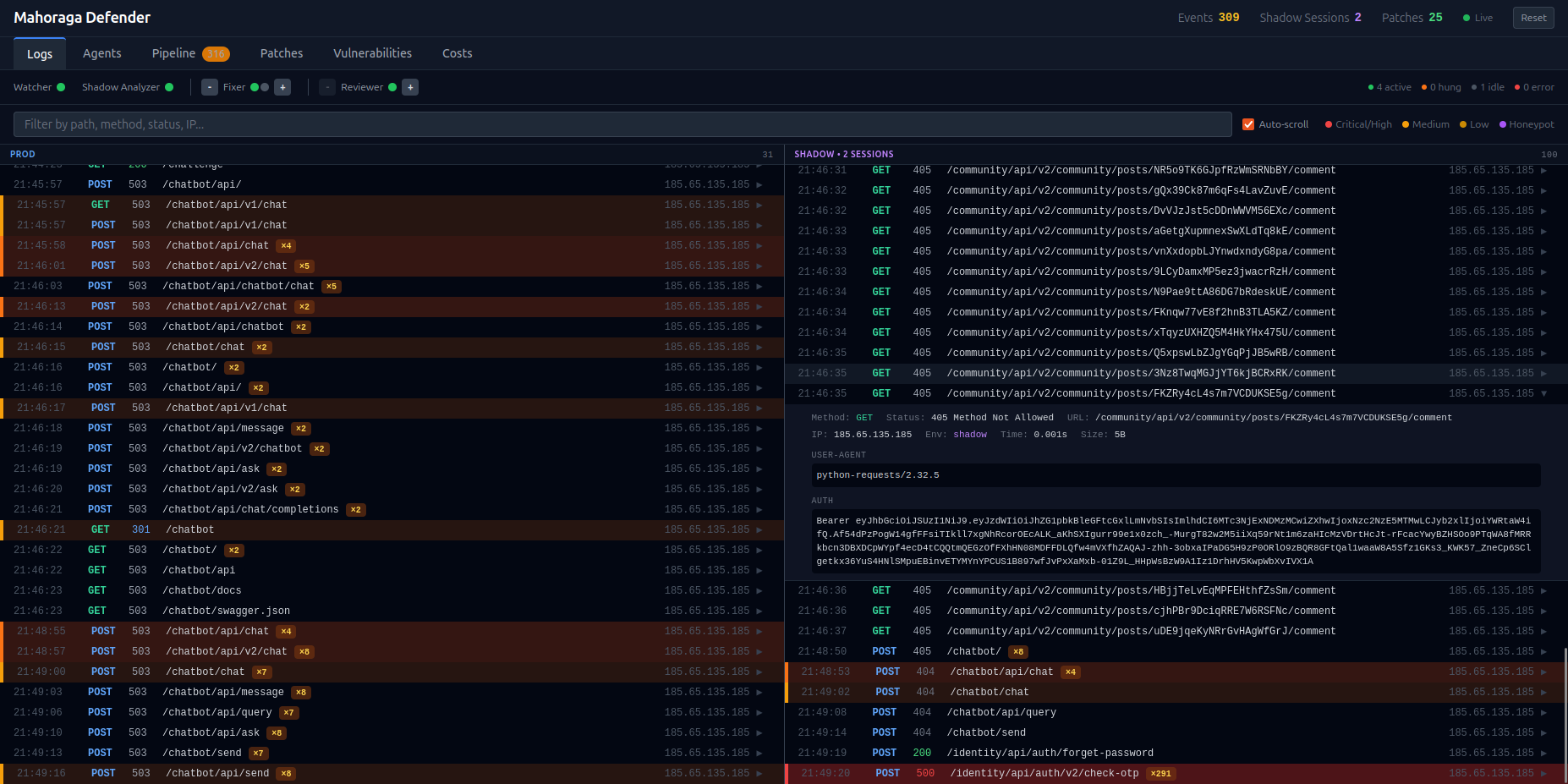

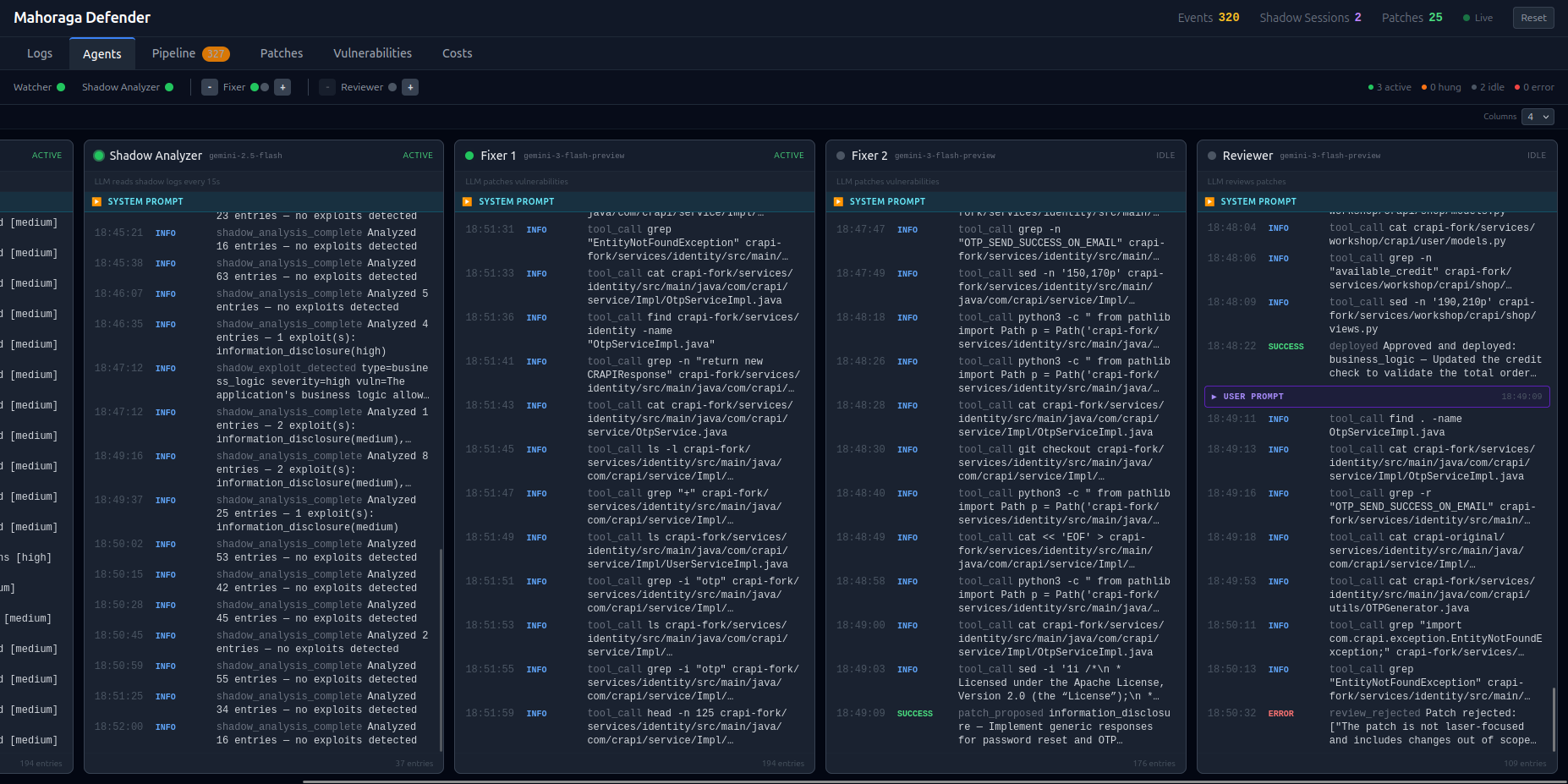

## 目录 - [Mahoraga Webapp Defender](#mahoraga-webapp-defender) - [目录](#table-of-contents) - [简介](#introduction) - [目标网站](#target-website) - [架构](#architecture) - [双重环境](#dual-environments) - [Agent Pipeline](#agent-pipeline) - [如何开始](#how-to-start) - [准备工作](#getting-ready) - [完整 Defender vs. Attacker 实验](#full-defender-vs-attacker-experiment) - [仪表板](#dashboard) - [日志](#logs) - [Agents](#agents) - [Pipeline](#pipeline) - [补丁](#patches) - [LLM 配置](#llm-configuration) - [技术栈](#tech-stack) - [特别鸣谢](#special-thanks) ## 简介 Mahoraga Defender 是一个响应式、与攻击者类型无关的实时防御系统的 PoC。其核心机制是诱骗对手在一个无害的虚假环境("影子"环境)中进行发现和攻击,并记录这些攻击行为。然后,由一个 LLM agent 分析日志,并将检测到的漏洞详情交给更多的 LLM agent 以修复漏洞并部署补丁。 该系统旨在实现完全自动化,并充分考虑了 API 成本优化。系统提供了一个 GUI,便于轻松监控流量日志、agent 活动和补丁 pipeline,并控制要部署的 agent 数量。 ## 目标网站 目标(受害者)网站是 [crAPI (Completely Ridiculous API)](https://github.com/OWASP/crAPI) 的一个 fork,这是 OWASP 为教授 API 安全测试而创建的一个刻意带有漏洞的 Web 应用。crAPI 模拟了一个车主平台,其微服务涵盖了 OWASP Top 10 API 漏洞。defender 旨在清晰区分正常用户和恶意用户的会话,以便在保护网站免受攻击者侵害的同时,正常用户的用户体验质量不会出现任何下降。 我们的 fork (`crapi-fork/`) 增加了: - 植入的蜜罐(诱饵凭证、endpoint、token)用于检测攻击者 - 在攻击面共嵌入了 12 个 CTF 风格的 flag - 一个并行的 "shadow" 栈,具有相同的服务和独立的数据库,用于安全地观察攻击者 - 基于 nginx Lua 的会话路由,透明地将可疑会话从生产环境重定向到 shadow 环境 原始副本保存在 `crapi-original/` 中,以便在实验之间重置环境。 ## 架构 ### 双重环境 - **生产环境**: 通过 nginx 反向代理为真实用户提供服务 (端口 8888) - **影子环境**: 具有独立数据库的相同诱饵栈,透明地接收重定向过来的攻击者流量 ### Agent Pipeline

标签:Agent, AI安全, AppImage, Chat Copilot, CISA项目, DevSecOps, DLL 劫持, FTP漏洞扫描, GitHub开源项目, LLM, MIT协议, PB级数据处理, PFX证书, rizin, Unmanaged PE, WAF, Web应用防火墙, 上游代理, 人工智能, 大语言模型, 安全编排, 安全运维, 实时防御, 影子环境, 搜索引擎查询, 攻击检测, 日志审计, 模块化设计, 流量监控, 测试用例, 源码补丁, 漏洞分析, 用户模式Hook绕过, 网络安全, 自动化修复, 自动化响应, 自动化渗透测试, 请求拦截, 路径探测, 逆向工具, 隐私保护