Alphin619/Azure-Sentinel-Detection-Lab

GitHub: Alphin619/Azure-Sentinel-Detection-Lab

一个基于 Azure Sentinel 的检测工程实验室,用于验证 KQL 检测与攻击模拟。

Stars: 0 | Forks: 0

# Azure Sentinel 检测工程实验室

## 📋 项目概述

| 项目 | 详情 |

|------|--------|

| **云平台** | Microsoft Azure |

| **安全信息和事件管理 (SIEM)** | Microsoft Sentinel |

| **日志来源** | Windows 安全事件 (`SecurityEvent` 表) |

| **检测语言** | KQL (Kusto 查询语言) |

| **虚拟机** | Windows Server 2022 Datacenter, Azure 版本 |

| **区域** | 美国东部 |

| **MITRE 技术** | T1110.001 · T1078 · T1059.001 · T1087.001 · T1136.001 |

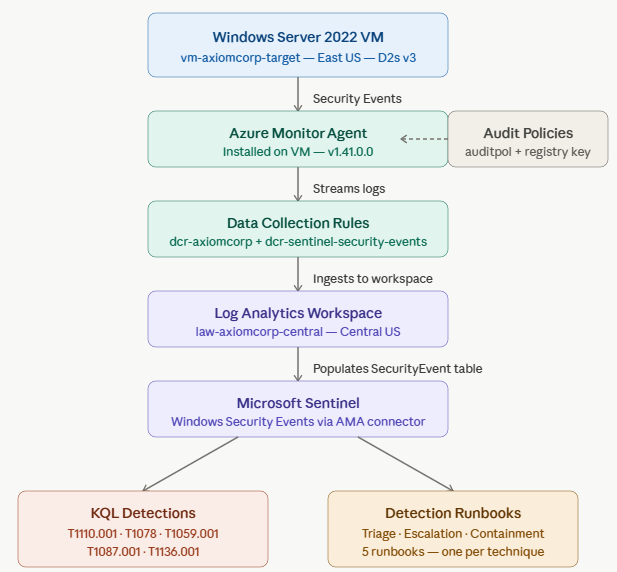

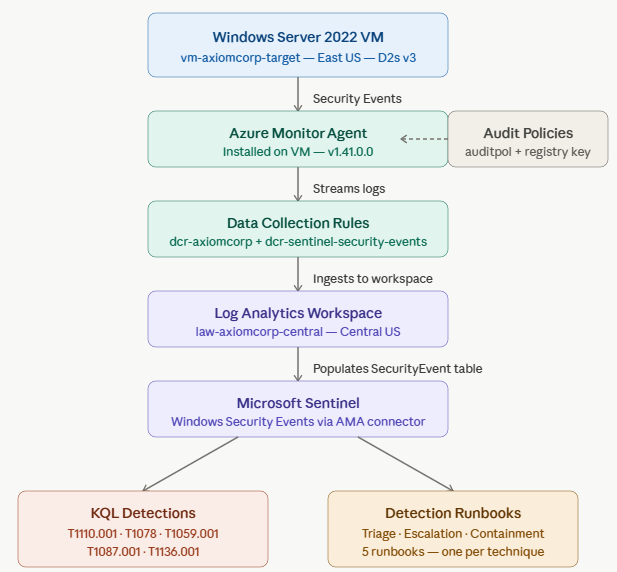

## 🏗️ 架构

Windows Server 2022 虚拟机 (美国东部)

**为何采用此架构:** 虚拟机生成原始的 Windows 安全事件。Azure Monitor 代理收集这些事件并通过数据收集规则将其流式传输到日志分析工作区;该规则定义了要收集的内容以及发送目标。Microsoft Sentinel 位于工作区之上,并解锁了 `SecurityEvent` 表,其中包含 `TargetUserName` 和 `CommandLine` 等已解析字段,KQL 检测查询正是基于这些字段进行。如果没有 Sentinel,事件会以未解析的 XML 形式路由到通用的 `Event` 表,无法用于干净的检测查询。

## 🖥️ 构建的基础设施

### 已部署的资源

| 资源 | 名称 | 详情 |

|----------|------|--------|

| **资源组** | `rg-axiomcorp-detection-lab` | 所有实验室资源的容器 |

| **虚拟机** | `vm-axiomcorp-target` | 标准 D2s v3,Windows Server 2022,美国东部 |

| **日志分析工作区** | `law-axiomcorp-central` | 中部美国,按用量付费 |

| **安全信息和事件管理 (SIEM)** | Microsoft Sentinel | 在 law-axiomcorp-central 上启用 |

| **数据收集规则** | `dcr-axiomcorp-windows-events` + `dcr-sentinel-security-events` | 安全事件 + 系统事件日志 |

| **监控代理** | Azure Monitor Agent | v1.41.0.0,通过 DCR 安装 |

### 审核策略配置

Windows 默认不会记录所有内容。以下审核策略已在虚拟机上启用,以生成检测所依赖的安全事件日志条目:

`auditpol /set /subcategory:"Process Creation" /success:enable /failure:enable`

`auditpol /set /subcategory:"Logon" /success:enable /failure:enable`

`auditpol /set /category:"Account Logon" /success:enable /failure:enable`

`auditpol /set /subcategory:"User Account Management" /success:enable /failure:enable`

`reg add "HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\Audit" /v ProcessCreationIncludeCmdLine_Enabled /t REG_DWORD /d 1 /f`

**为何采用此架构:** 虚拟机生成原始的 Windows 安全事件。Azure Monitor 代理收集这些事件并通过数据收集规则将其流式传输到日志分析工作区;该规则定义了要收集的内容以及发送目标。Microsoft Sentinel 位于工作区之上,并解锁了 `SecurityEvent` 表,其中包含 `TargetUserName` 和 `CommandLine` 等已解析字段,KQL 检测查询正是基于这些字段进行。如果没有 Sentinel,事件会以未解析的 XML 形式路由到通用的 `Event` 表,无法用于干净的检测查询。

## 🖥️ 构建的基础设施

### 已部署的资源

| 资源 | 名称 | 详情 |

|----------|------|--------|

| **资源组** | `rg-axiomcorp-detection-lab` | 所有实验室资源的容器 |

| **虚拟机** | `vm-axiomcorp-target` | 标准 D2s v3,Windows Server 2022,美国东部 |

| **日志分析工作区** | `law-axiomcorp-central` | 中部美国,按用量付费 |

| **安全信息和事件管理 (SIEM)** | Microsoft Sentinel | 在 law-axiomcorp-central 上启用 |

| **数据收集规则** | `dcr-axiomcorp-windows-events` + `dcr-sentinel-security-events` | 安全事件 + 系统事件日志 |

| **监控代理** | Azure Monitor Agent | v1.41.0.0,通过 DCR 安装 |

### 审核策略配置

Windows 默认不会记录所有内容。以下审核策略已在虚拟机上启用,以生成检测所依赖的安全事件日志条目:

`auditpol /set /subcategory:"Process Creation" /success:enable /failure:enable`

`auditpol /set /subcategory:"Logon" /success:enable /failure:enable`

`auditpol /set /category:"Account Logon" /success:enable /failure:enable`

`auditpol /set /subcategory:"User Account Management" /success:enable /failure:enable`

`reg add "HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\Audit" /v ProcessCreationIncludeCmdLine_Enabled /t REG_DWORD /d 1 /f`

**为何采用此架构:** 虚拟机生成原始的 Windows 安全事件。Azure Monitor 代理收集这些事件并通过数据收集规则将其流式传输到日志分析工作区;该规则定义了要收集的内容以及发送目标。Microsoft Sentinel 位于工作区之上,并解锁了 `SecurityEvent` 表,其中包含 `TargetUserName` 和 `CommandLine` 等已解析字段,KQL 检测查询正是基于这些字段进行。如果没有 Sentinel,事件会以未解析的 XML 形式路由到通用的 `Event` 表,无法用于干净的检测查询。

## 🖥️ 构建的基础设施

### 已部署的资源

| 资源 | 名称 | 详情 |

|----------|------|--------|

| **资源组** | `rg-axiomcorp-detection-lab` | 所有实验室资源的容器 |

| **虚拟机** | `vm-axiomcorp-target` | 标准 D2s v3,Windows Server 2022,美国东部 |

| **日志分析工作区** | `law-axiomcorp-central` | 中部美国,按用量付费 |

| **安全信息和事件管理 (SIEM)** | Microsoft Sentinel | 在 law-axiomcorp-central 上启用 |

| **数据收集规则** | `dcr-axiomcorp-windows-events` + `dcr-sentinel-security-events` | 安全事件 + 系统事件日志 |

| **监控代理** | Azure Monitor Agent | v1.41.0.0,通过 DCR 安装 |

### 审核策略配置

Windows 默认不会记录所有内容。以下审核策略已在虚拟机上启用,以生成检测所依赖的安全事件日志条目:

`auditpol /set /subcategory:"Process Creation" /success:enable /failure:enable`

`auditpol /set /subcategory:"Logon" /success:enable /failure:enable`

`auditpol /set /category:"Account Logon" /success:enable /failure:enable`

`auditpol /set /subcategory:"User Account Management" /success:enable /failure:enable`

`reg add "HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\Audit" /v ProcessCreationIncludeCmdLine_Enabled /t REG_DWORD /d 1 /f`

**为何采用此架构:** 虚拟机生成原始的 Windows 安全事件。Azure Monitor 代理收集这些事件并通过数据收集规则将其流式传输到日志分析工作区;该规则定义了要收集的内容以及发送目标。Microsoft Sentinel 位于工作区之上,并解锁了 `SecurityEvent` 表,其中包含 `TargetUserName` 和 `CommandLine` 等已解析字段,KQL 检测查询正是基于这些字段进行。如果没有 Sentinel,事件会以未解析的 XML 形式路由到通用的 `Event` 表,无法用于干净的检测查询。

## 🖥️ 构建的基础设施

### 已部署的资源

| 资源 | 名称 | 详情 |

|----------|------|--------|

| **资源组** | `rg-axiomcorp-detection-lab` | 所有实验室资源的容器 |

| **虚拟机** | `vm-axiomcorp-target` | 标准 D2s v3,Windows Server 2022,美国东部 |

| **日志分析工作区** | `law-axiomcorp-central` | 中部美国,按用量付费 |

| **安全信息和事件管理 (SIEM)** | Microsoft Sentinel | 在 law-axiomcorp-central 上启用 |

| **数据收集规则** | `dcr-axiomcorp-windows-events` + `dcr-sentinel-security-events` | 安全事件 + 系统事件日志 |

| **监控代理** | Azure Monitor Agent | v1.41.0.0,通过 DCR 安装 |

### 审核策略配置

Windows 默认不会记录所有内容。以下审核策略已在虚拟机上启用,以生成检测所依赖的安全事件日志条目:

`auditpol /set /subcategory:"Process Creation" /success:enable /failure:enable`

`auditpol /set /subcategory:"Logon" /success:enable /failure:enable`

`auditpol /set /category:"Account Logon" /success:enable /failure:enable`

`auditpol /set /subcategory:"User Account Management" /success:enable /failure:enable`

`reg add "HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\Audit" /v ProcessCreationIncludeCmdLine_Enabled /t REG_DWORD /d 1 /f`标签:AMSI绕过, Azure Monitor Agent, Azure Sentinel, DCR, KQL, Kusto 查询语言, Libemu, Microsoft Azure, Microsoft Sentinel, OpenCanary, SecurityEvent 表, TGT, Windows Server 2022, Windows 安全事件, 事件日志采集, 凭据窃取, 命令执行, 威胁检测, 实验室环境, 攻击模拟, 攻防演练, 数据收集规则, 权限提升检测, 检测工程实验室, 用户行为分析, 运行手册, 驱动签名利用