biasantss902-pt/web-log-attack-analysis

GitHub: biasantss902-pt/web-log-attack-analysis

一个专注于Apache Web日志的手动分析项目,用于识别暴力破解与未授权访问并输出防御建议。

Stars: 0 | Forks: 0

# 🌐 分析 Web 攻击:可疑登录尝试

## 📌 概述

本项目模拟分析 Apache Web 服务器日志,旨在识别与未经授权访问相关的恶意活动。

## 🎯 目标

- 分析 HTTP 日志

- 识别攻击模式

- 检测未经授权的访问尝试

- 区分合法流量与恶意流量

## 🧪 环境

- 系统:Windows(PowerShell)

- 工具:Visual Studio Code

- 分析类型:手动

## 📄 数据集

分析文件:

👉 `apache_access_log.txt`

## 🔍 方法

- 分析 HTTP 状态码(200、401、403)

- 识别可疑 IP

- 请求频率

- 访问模式

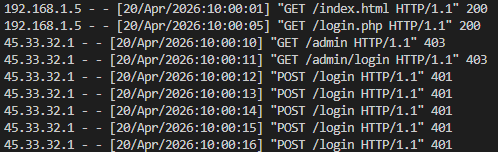

## 🚨 证据

**可疑 IP:** `45.33.32.1`

**行为:**

- 访问 /admin

- 重复登录尝试

- 多个 401(未授权)错误

- 快速请求序列

## 💣 攻击分类

**暴力破解 / 凭证填充**

## 🟢 合法流量

IP:`192.168.1.5`

- 正常访问(200 OK)

- 常规网站浏览

## 🛡️ 建议

- 限制登录尝试

- 实施 CAPTCHA

- 阻止可疑 IP

- 持续监控

- WAF(Web 应用防火墙)

## 📸 证据

## 📈 展示技能

- Web 日志分析

- 攻击识别

- HTTP 状态码解读

- 事件调查

## 🧠 使用的命令

```

type apache_access_log.txt

```

```

findstr 401 apache_access_log.txt

```

```

findstr 403 apache_access_log.txt

```

## 📊 技术结论

观察到的模式表明存在暴力破解或凭证填充攻击,攻击者尝试多种凭证组合以获取访问权限。

缺乏尝试限制和 CAPTCHA 等机制助长了此类攻击的成功率。

## 🚀 关于

一个专注于网络安全实践的项目,重点关注 SOC。

标签:401未授权, 403禁止访问, AI合规, Apache日志分析, bruteforce, BurpSuite集成, credentialstuffing, HTTP状态码, IPv6, IP黑名单, loganalysis, PoC, PowerShell, securitymonitoring, Streamlit, TCP/UDP/TLS指纹, VisualStudioCode, WAF, websecurity, Web攻击分析, 凭证填充, 安全监测, 安全防护, 异常检测, 手动分析, 攻击模式识别, 数据集分析, 暴力破解, 未授权访问, 登录攻击, 网络安全, 访问控制, 隐私保护