Kushan-Rathnayake/Vanguard-SIEM-SOAR-AI-Architecture

GitHub: Kushan-Rathnayake/Vanguard-SIEM-SOAR-AI-Architecture

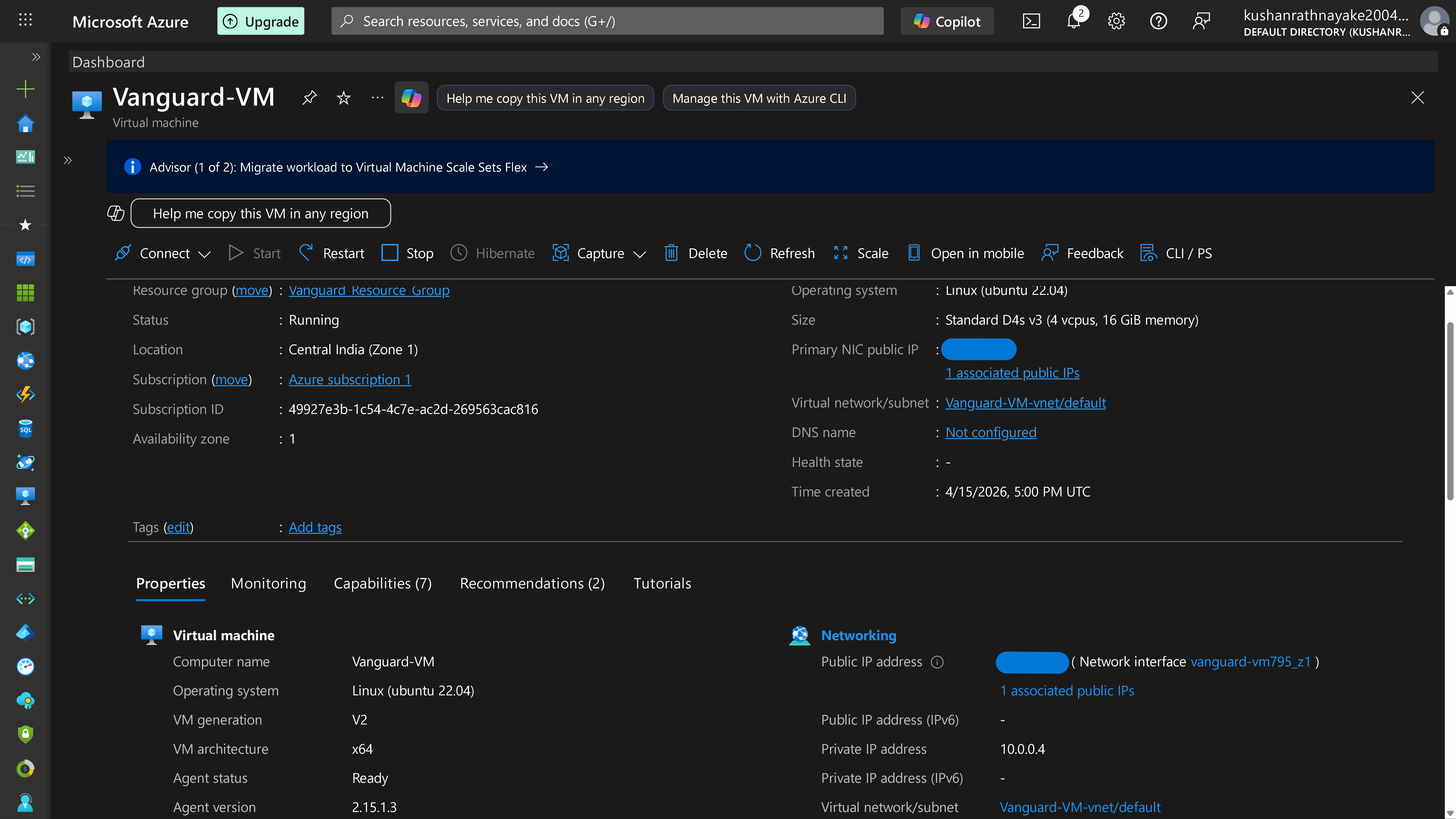

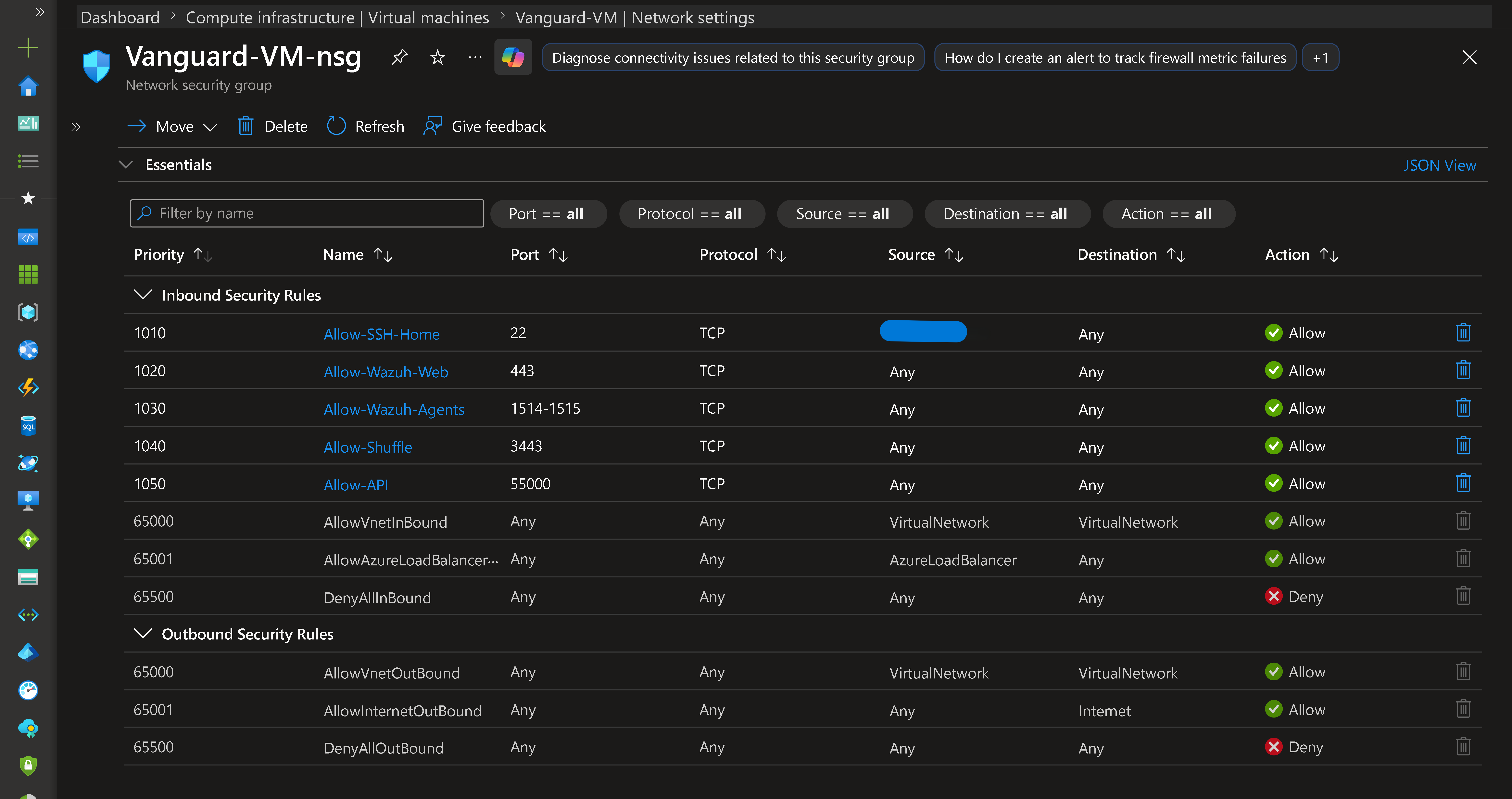

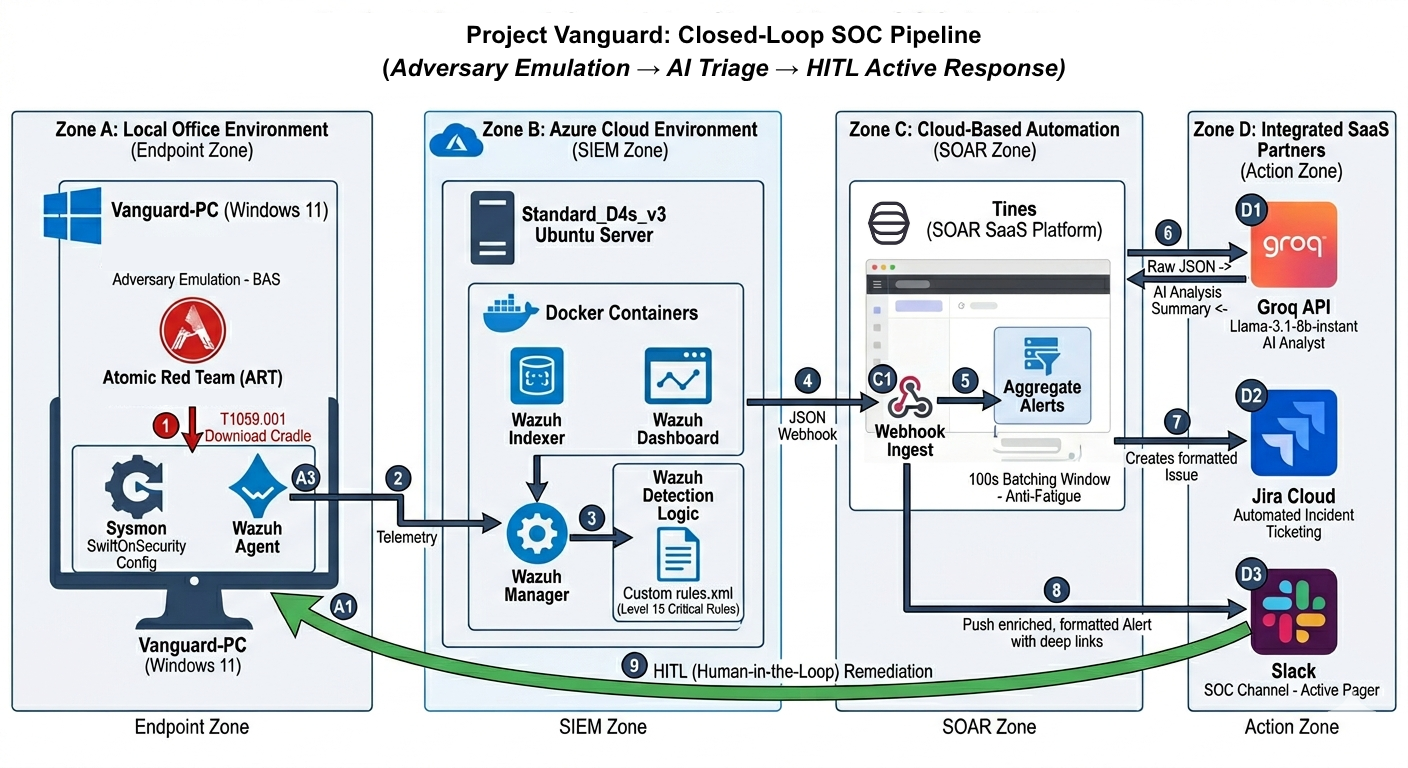

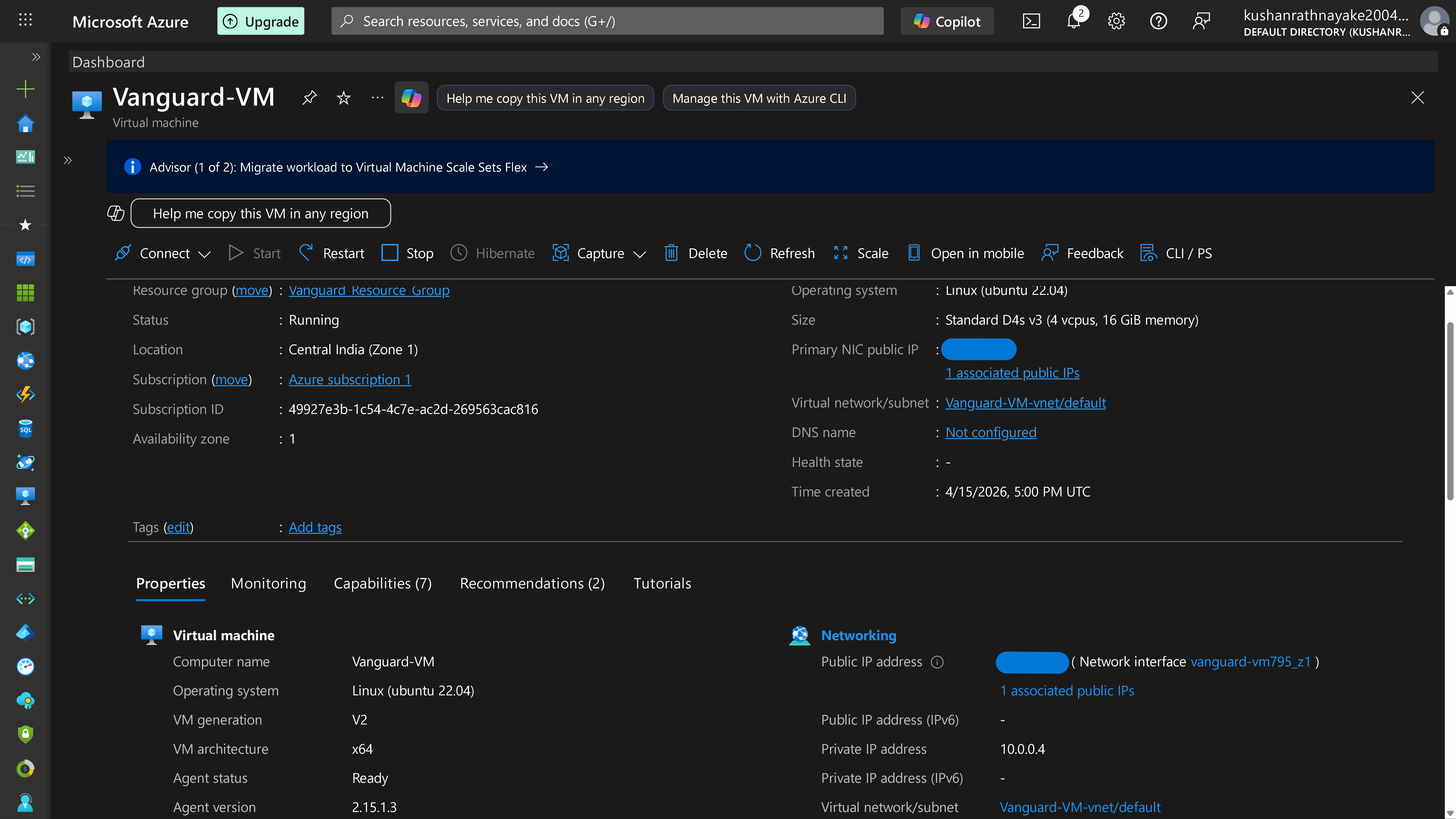

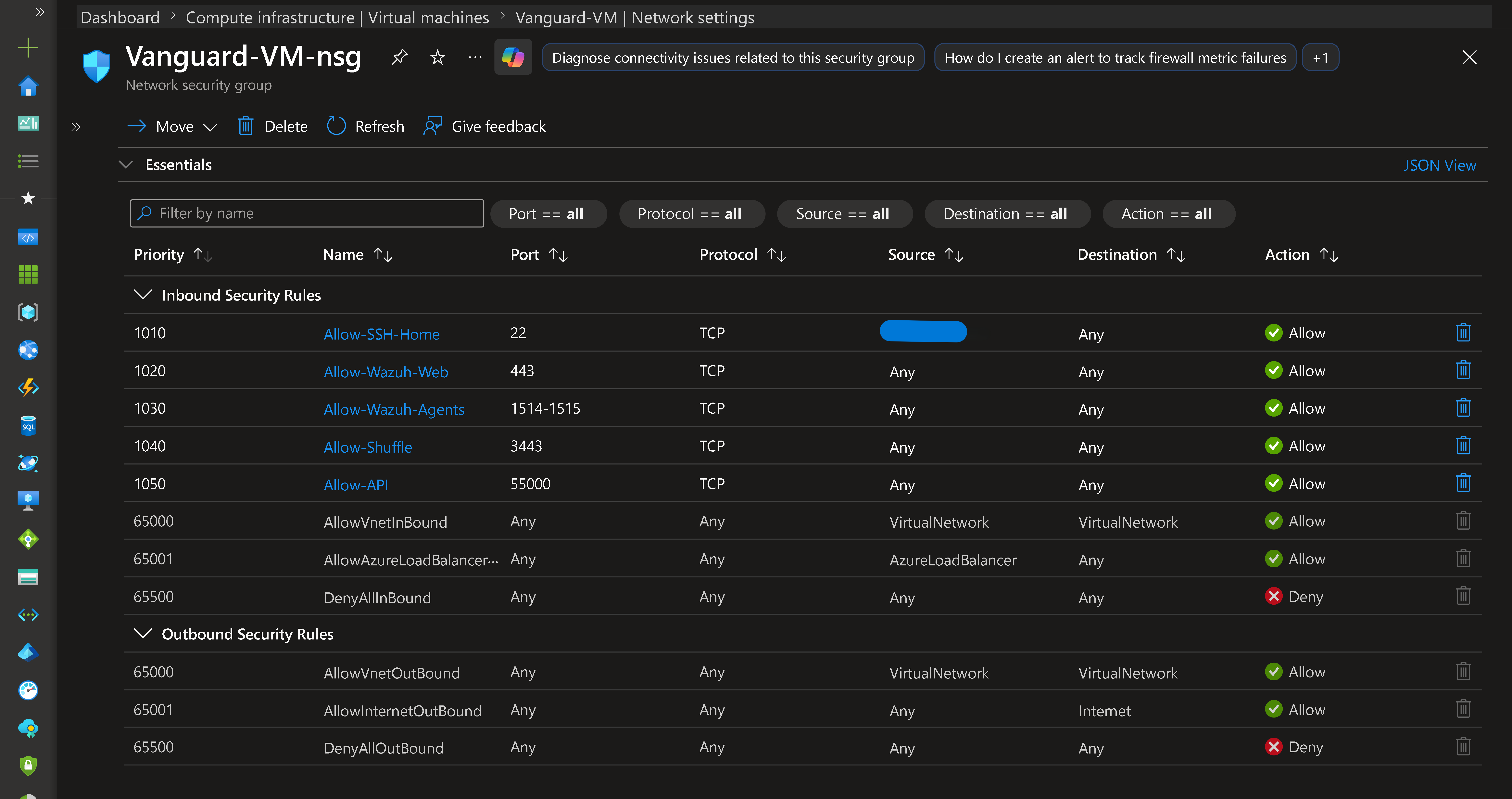

一个供应商无关的闭环 SOC/SOAR/AI 架构,用于将终端遥测转化为经人机协同验证的自动化响应能力。

Stars: 0 | Forks: 0

# 🛡️ Vanguard: SIEM、SOAR 与 AI-SOC 架构

一个供应商无关的闭环 SOC 与 SOAR 架构。具备对手模拟(Atomic Red Team)、SIEM 检测工程(Wazuh/Sysmon)、无服务器自动化(Tines)以及 AI 驱动的事件分诊(Groq/Llama-3),并采用人机协同(HITL)主动响应工作流。

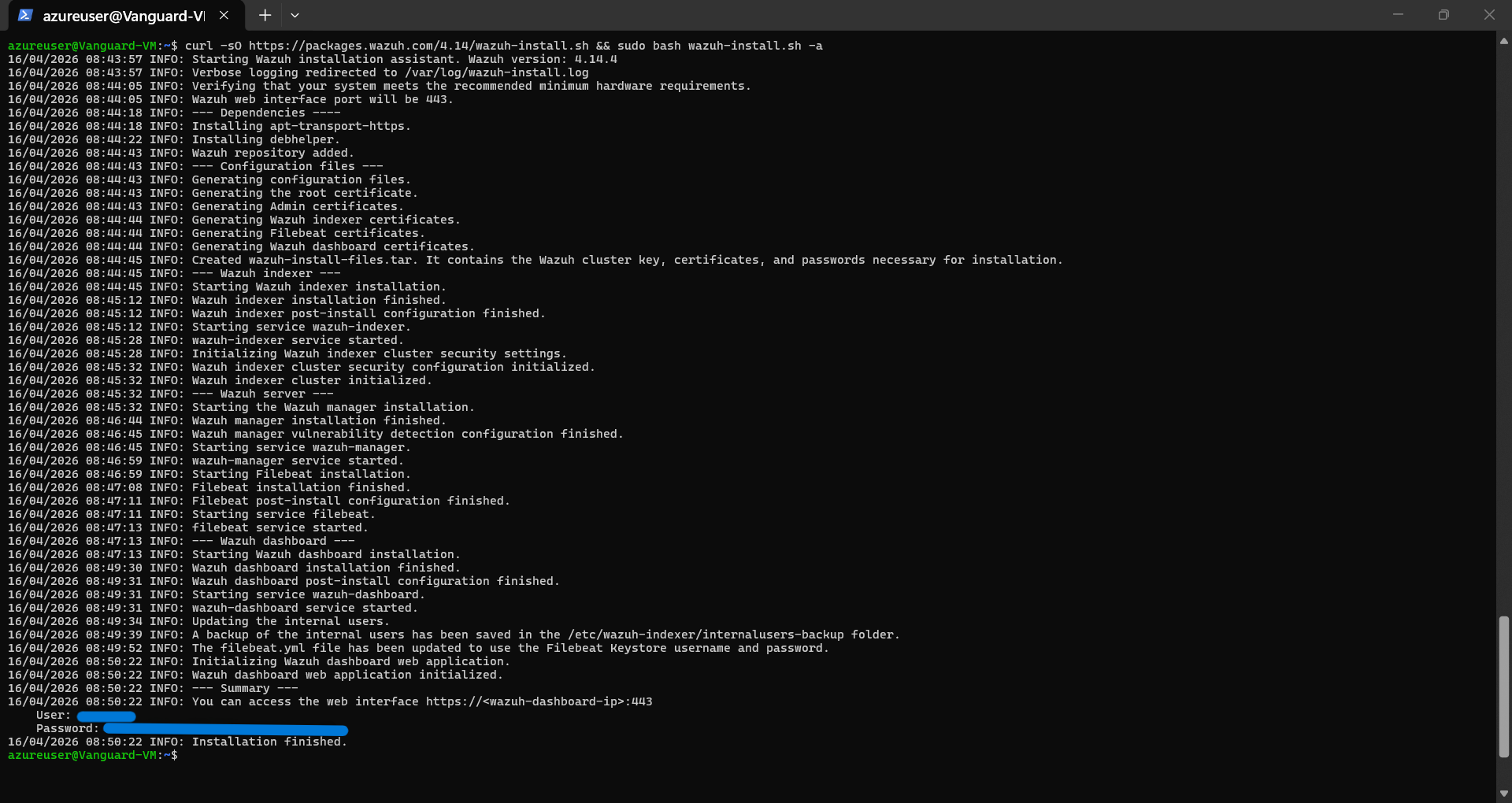

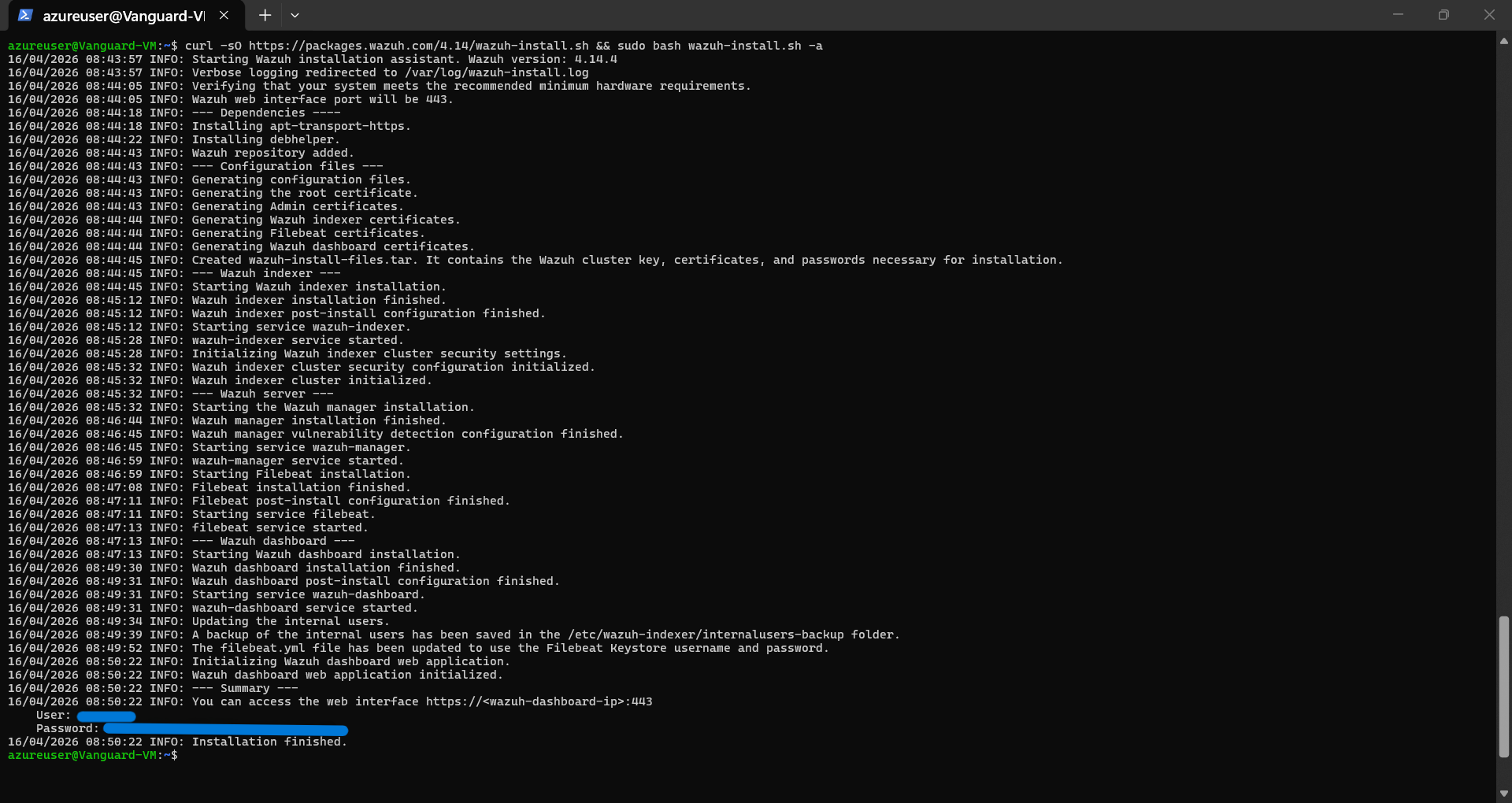

## 📡 阶段二:端点遥测与日志摄取

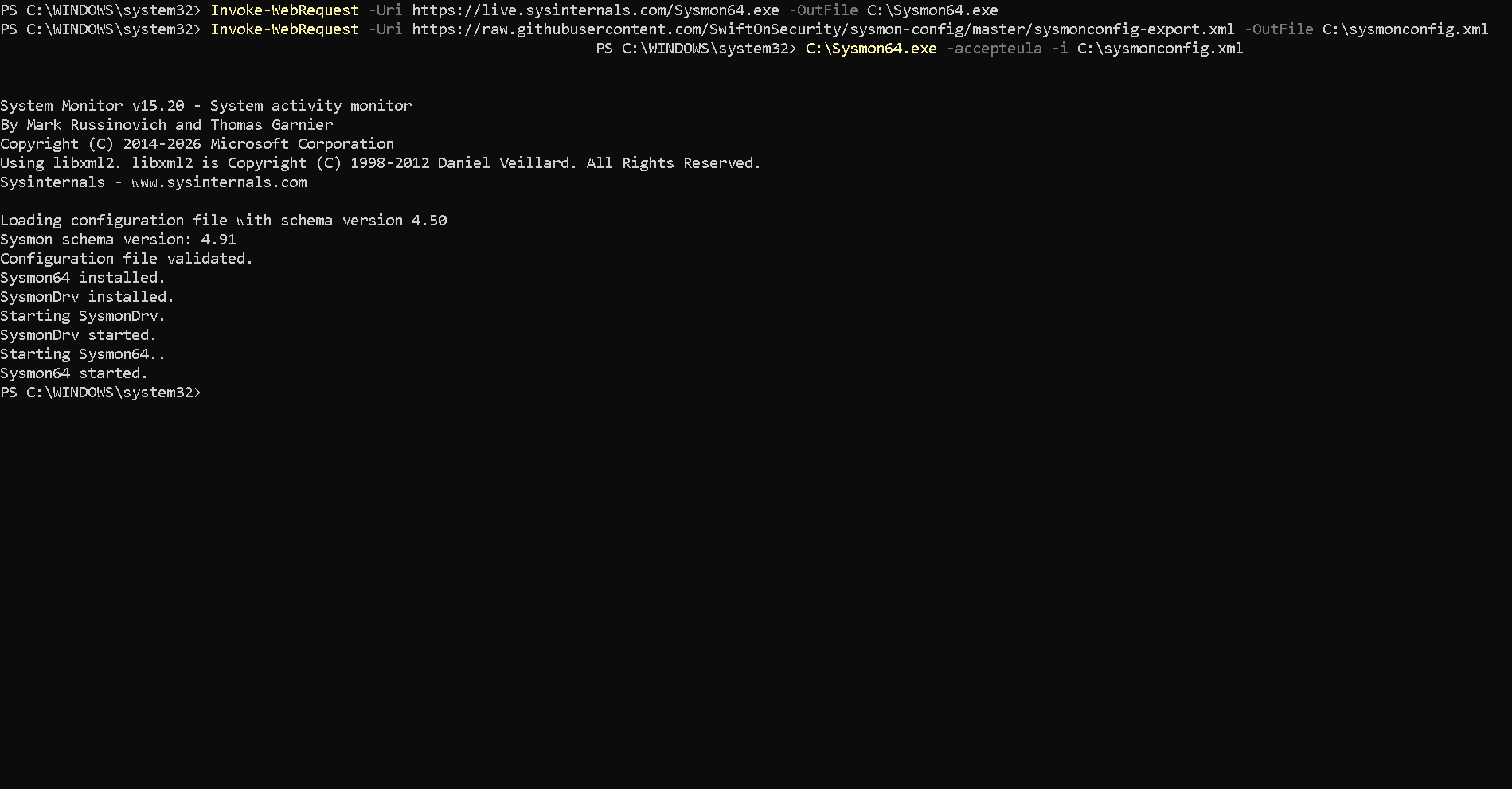

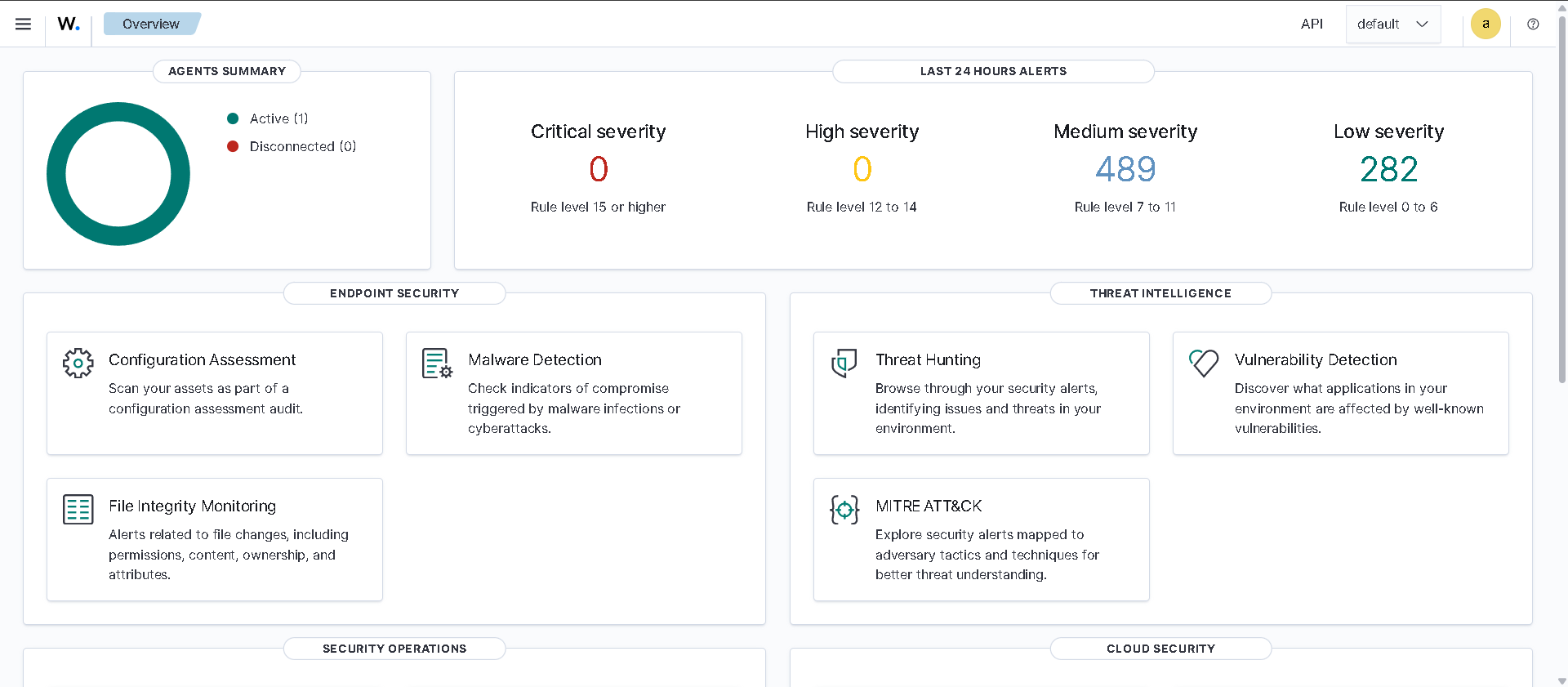

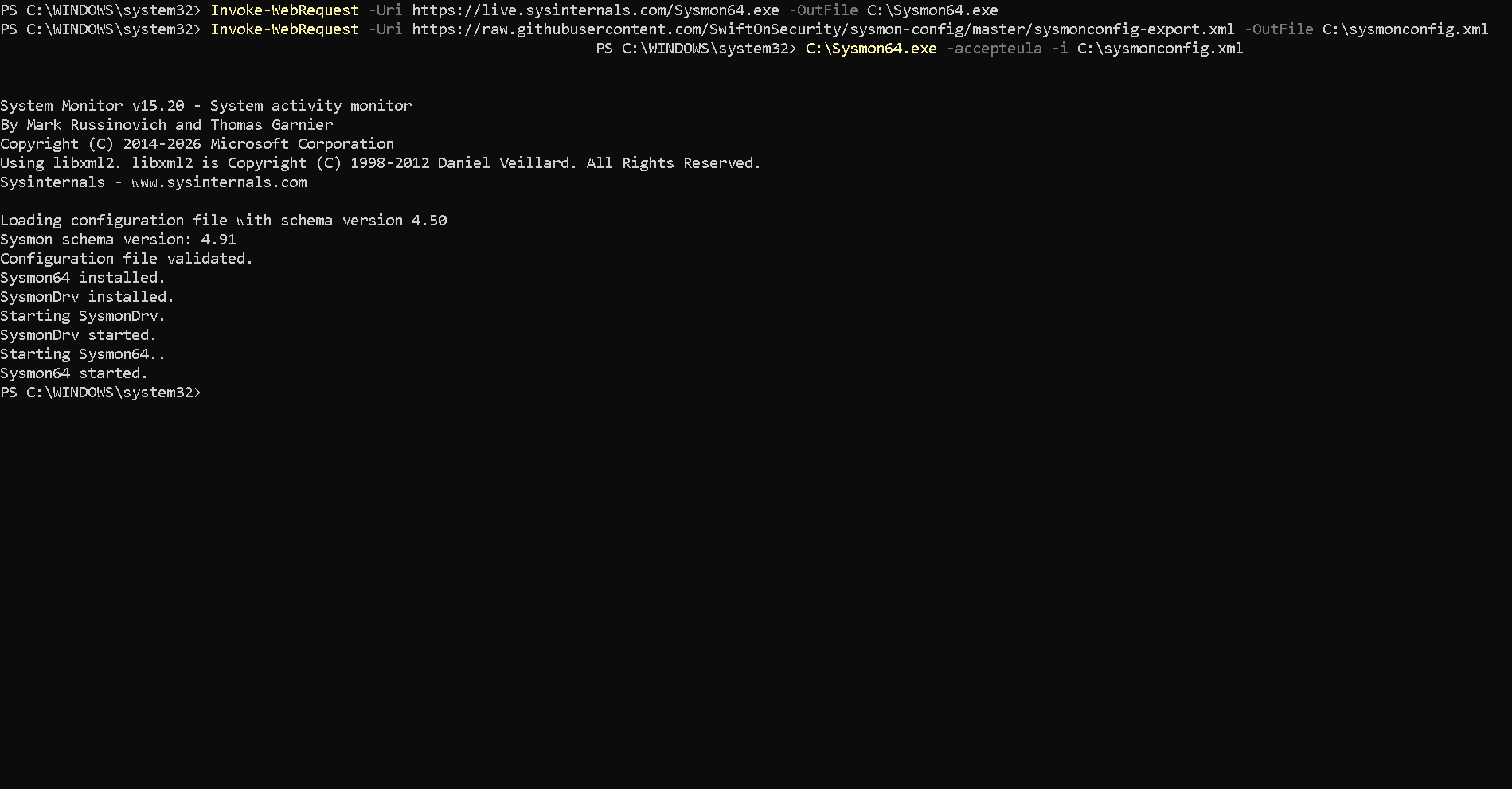

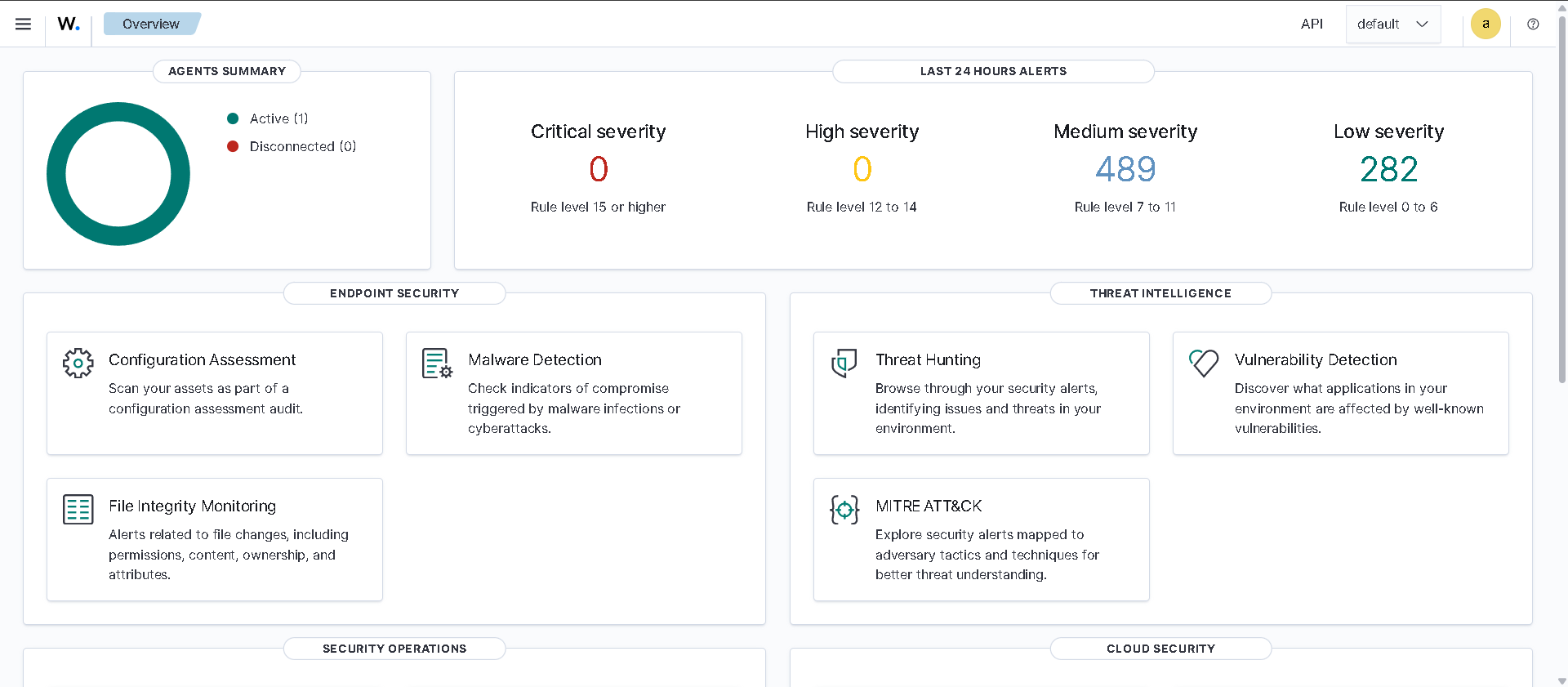

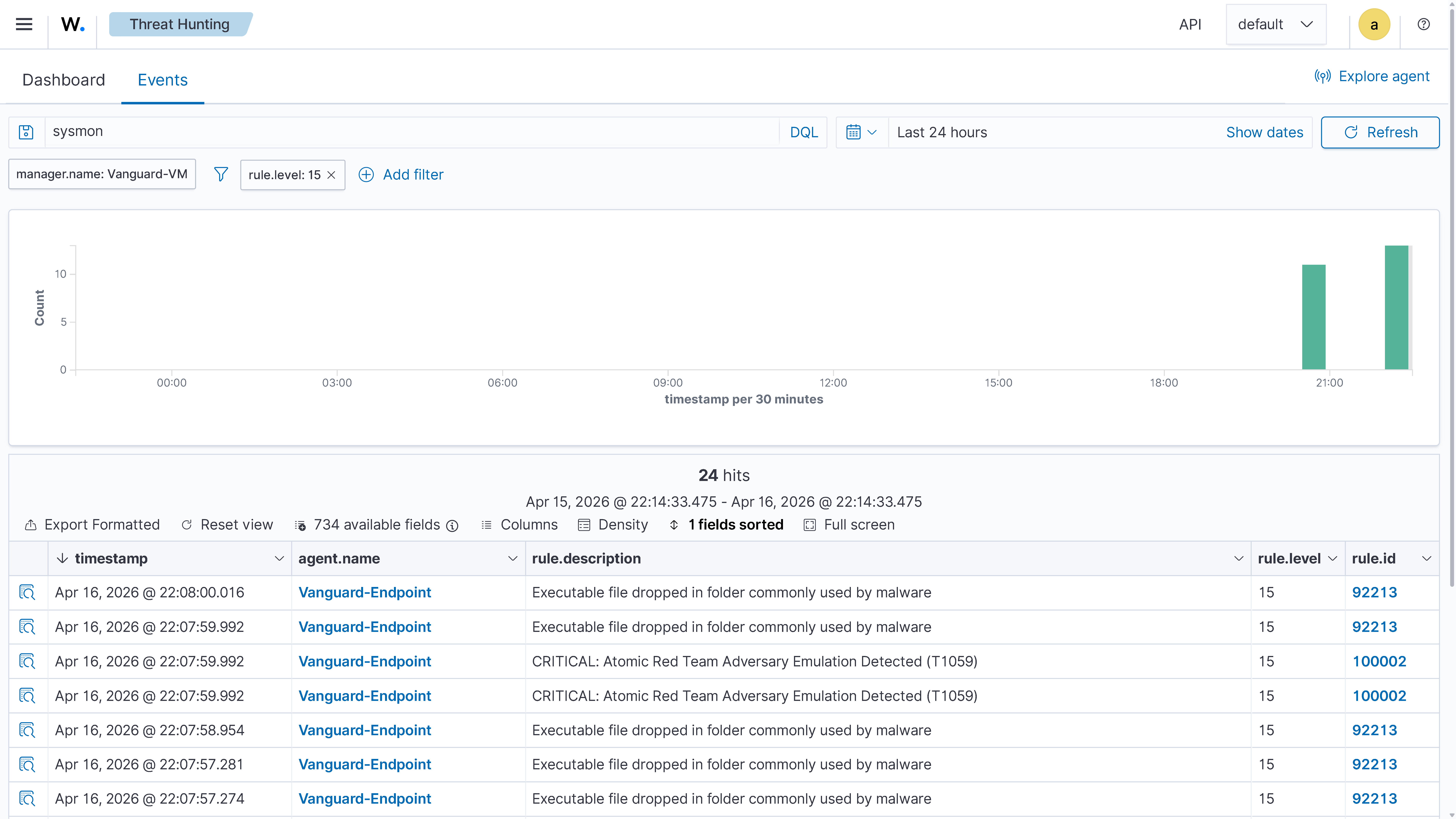

可见性是任何 SOC 的基础。我部署了一台本地 Windows 11 端点,并安装了 Wazuh 代理以及 **Sysmon**。通过应用 SwiftOnSecurity 的 Sysmon 配置,端点能够捕获细粒度的遥测数据(进程创建、网络连接等),并通过安全方式将其流式传输到 Azure 托管的 Wazuh 管理器。

## 📡 阶段二:端点遥测与日志摄取

可见性是任何 SOC 的基础。我部署了一台本地 Windows 11 端点,并安装了 Wazuh 代理以及 **Sysmon**。通过应用 SwiftOnSecurity 的 Sysmon 配置,端点能够捕获细粒度的遥测数据(进程创建、网络连接等),并通过安全方式将其流式传输到 Azure 托管的 Wazuh 管理器。

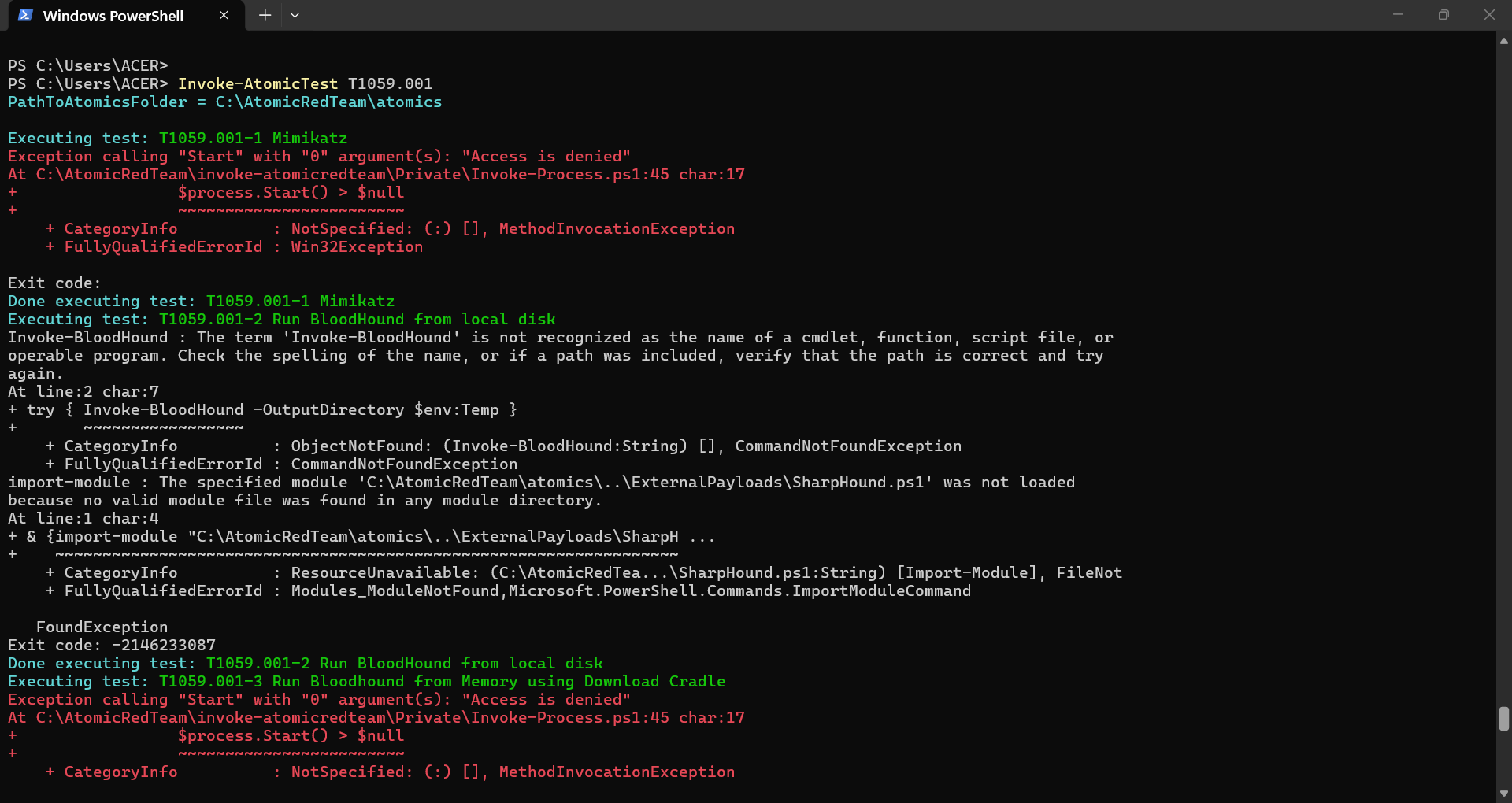

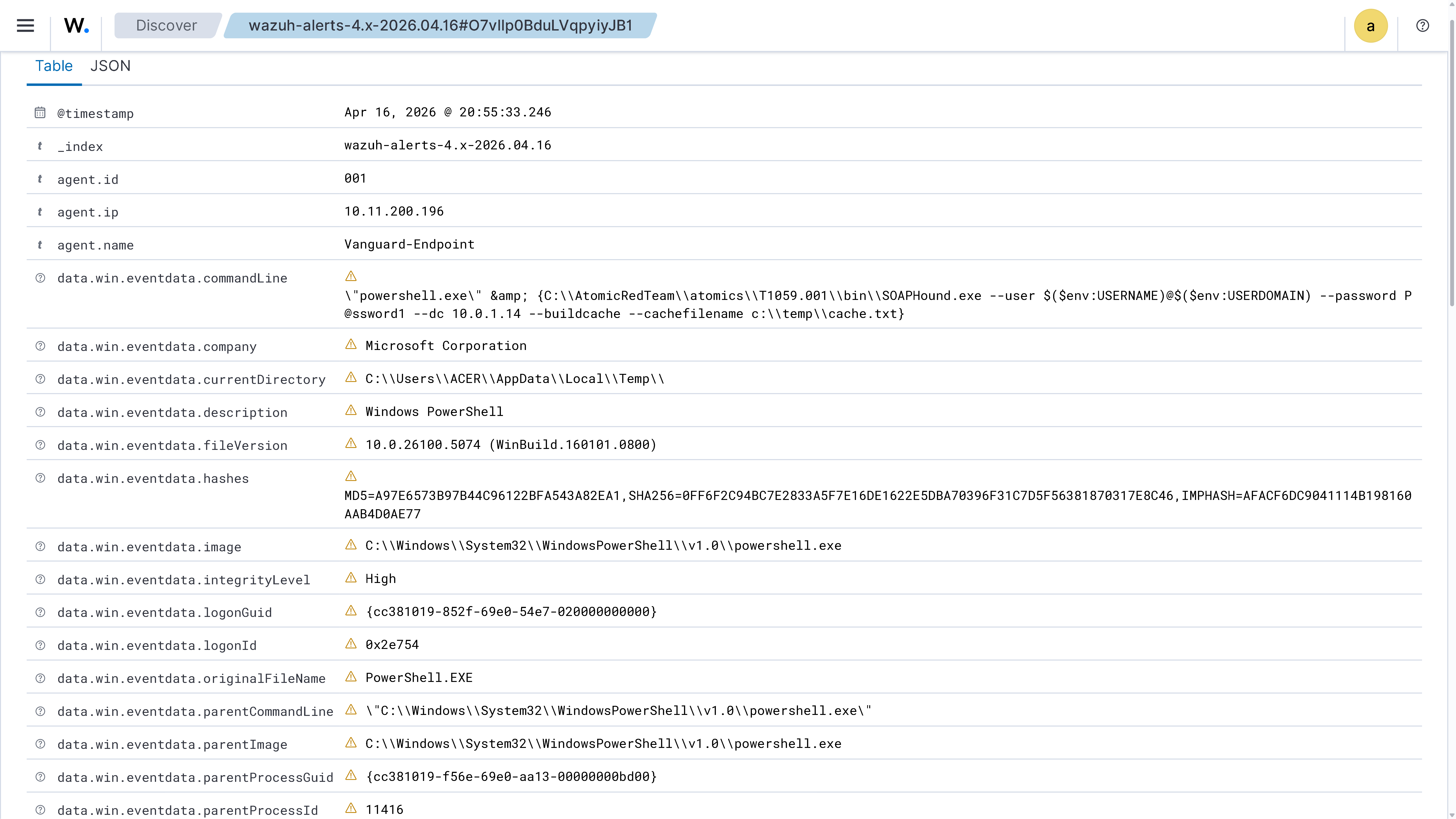

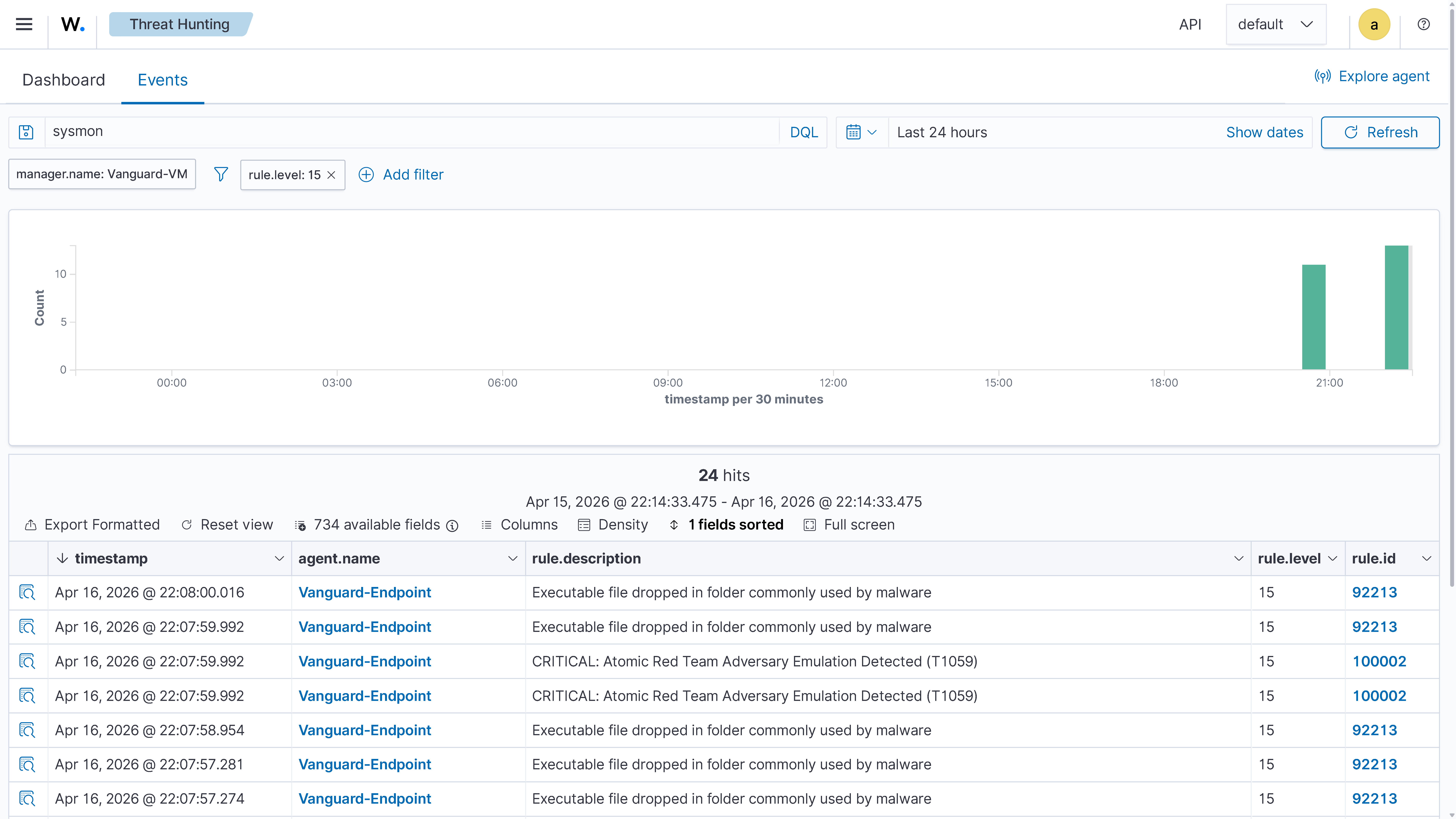

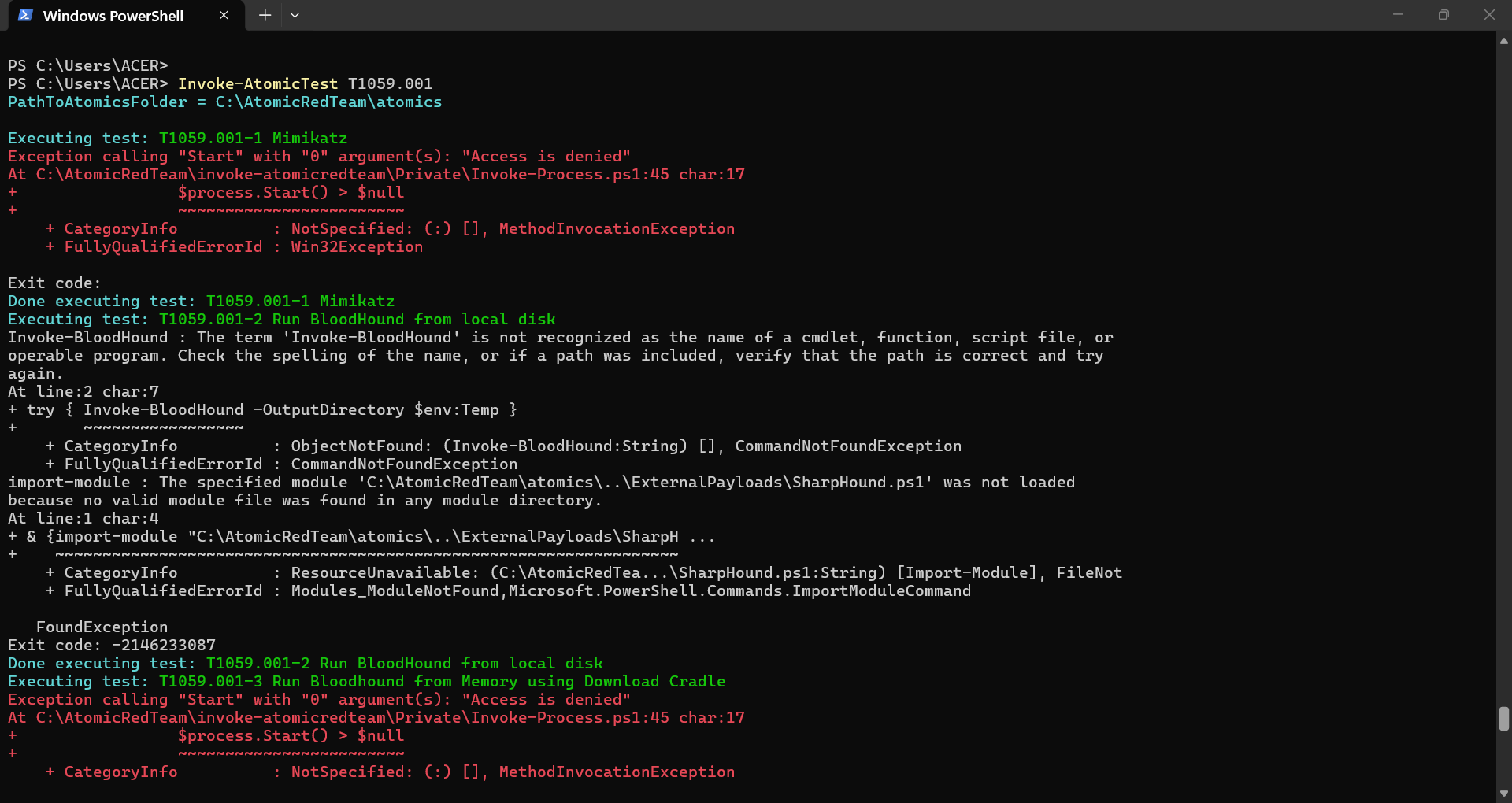

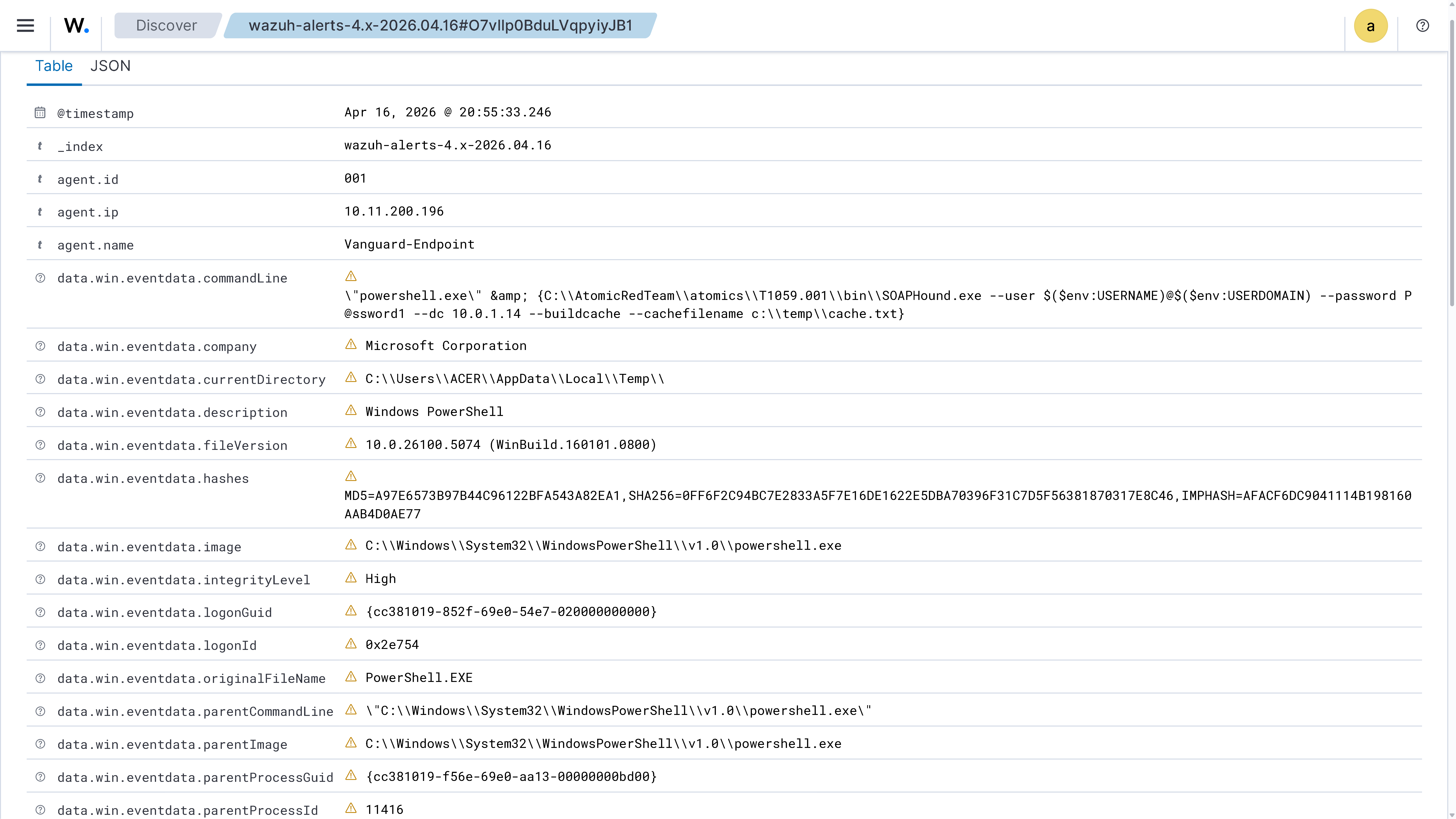

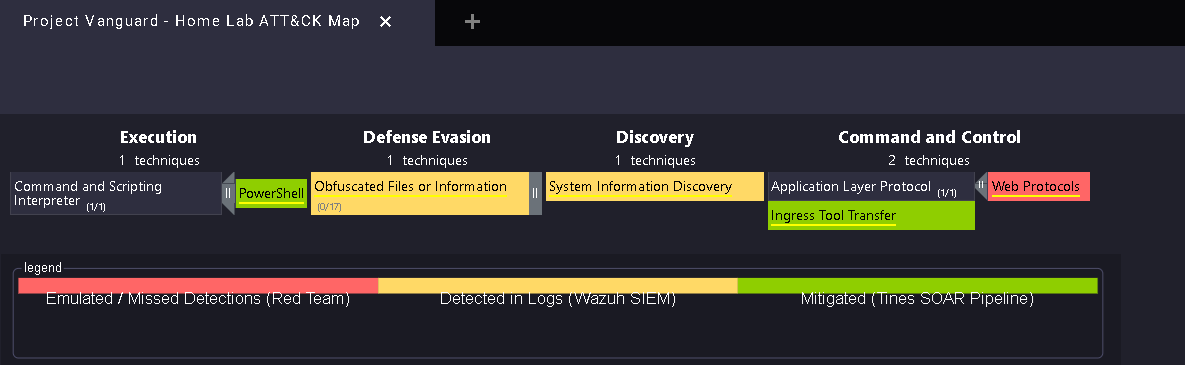

## ⚔️ 阶段三:对手模拟与检测工程

为验证 SIEM 管道,我使用 **Atomic Red Team** 模拟了 **MITRE T1059.001(PowerShell)**。我通过命令行执行了一次模拟的恶意下载启动。

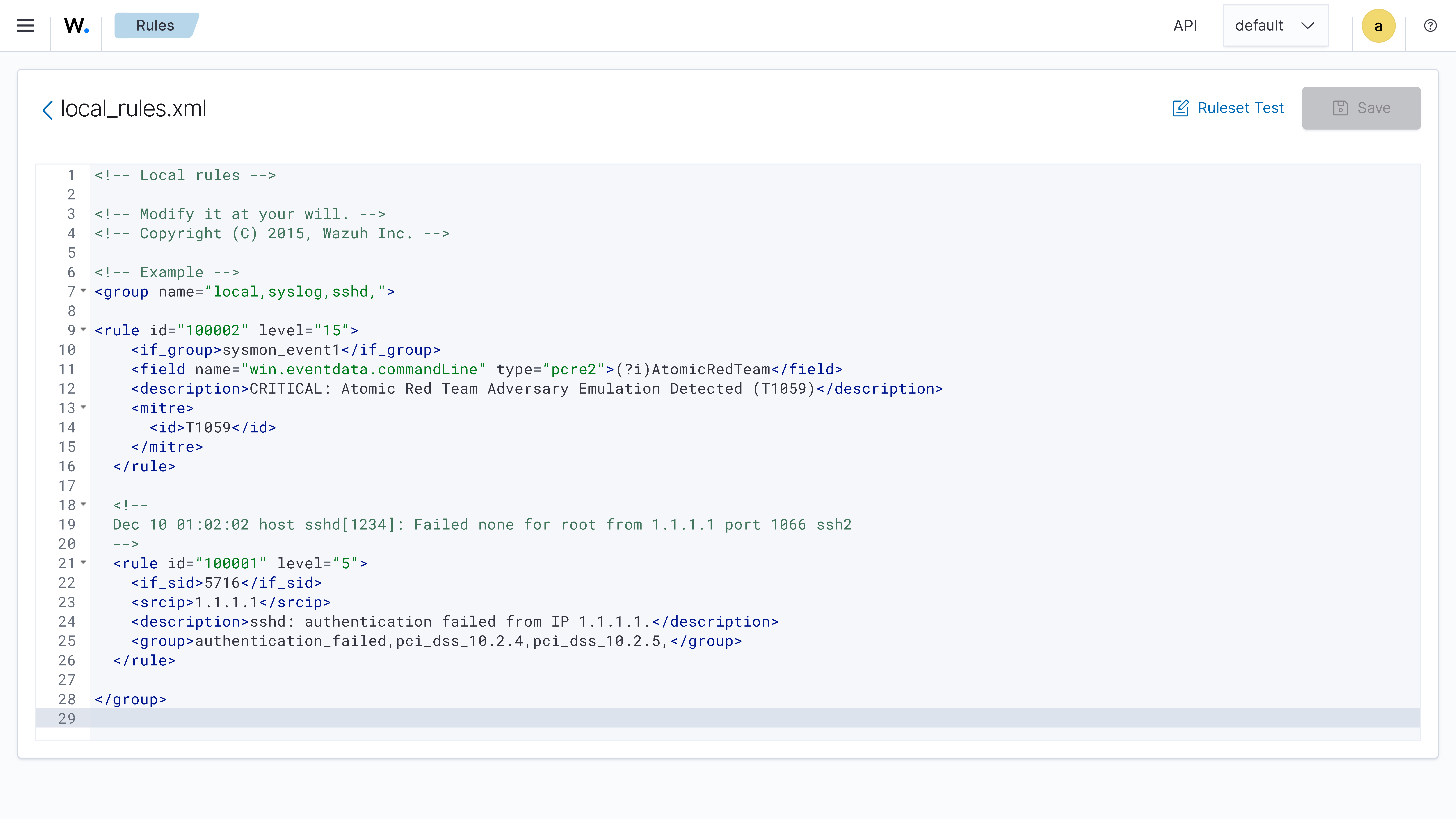

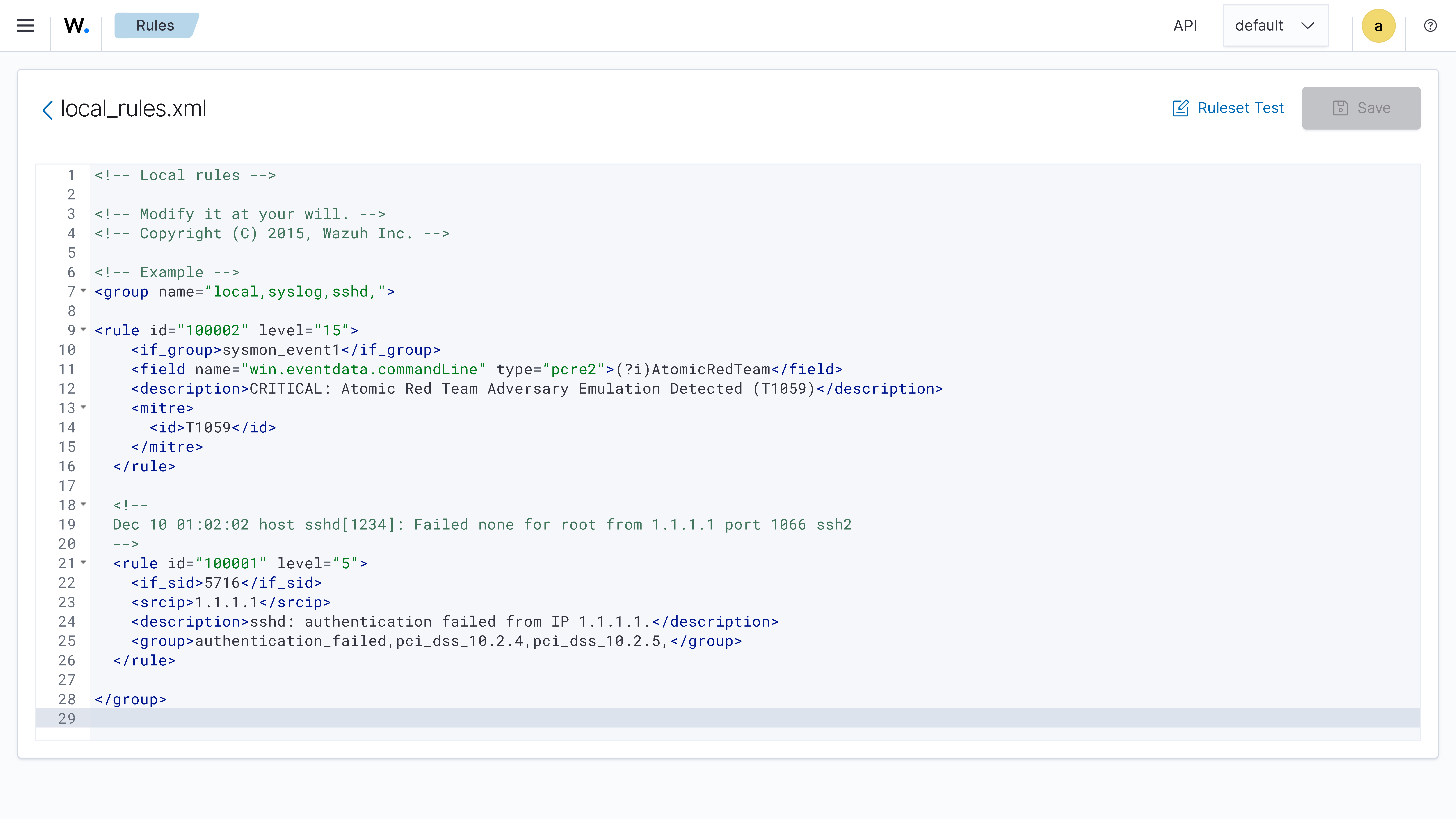

没有依赖默认告警,而是我设计了一个 **Custom Level 15 Critical Wazuh 规则**。该规则使用正则表达式解析 Sysmon 事件 ID 1(进程创建),并特别将恶意命令行参数(如 `-ExecutionPolicy Bypass`)映射到相应的 MITRE ATT&CK ID。

## ⚔️ 阶段三:对手模拟与检测工程

为验证 SIEM 管道,我使用 **Atomic Red Team** 模拟了 **MITRE T1059.001(PowerShell)**。我通过命令行执行了一次模拟的恶意下载启动。

没有依赖默认告警,而是我设计了一个 **Custom Level 15 Critical Wazuh 规则**。该规则使用正则表达式解析 Sysmon 事件 ID 1(进程创建),并特别将恶意命令行参数(如 `-ExecutionPolicy Bypass`)映射到相应的 MITRE ATT&CK ID。

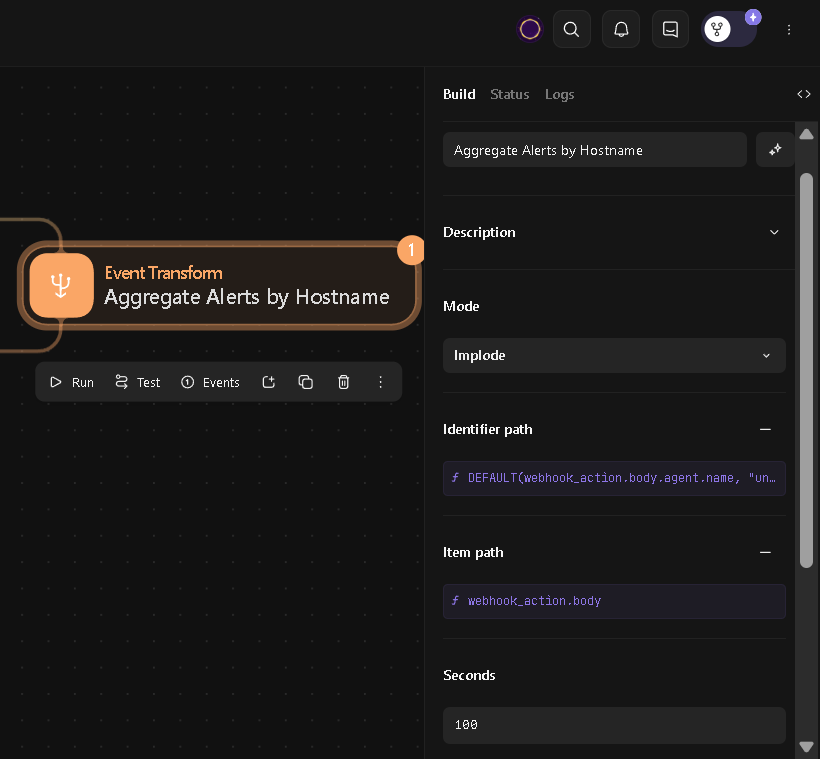

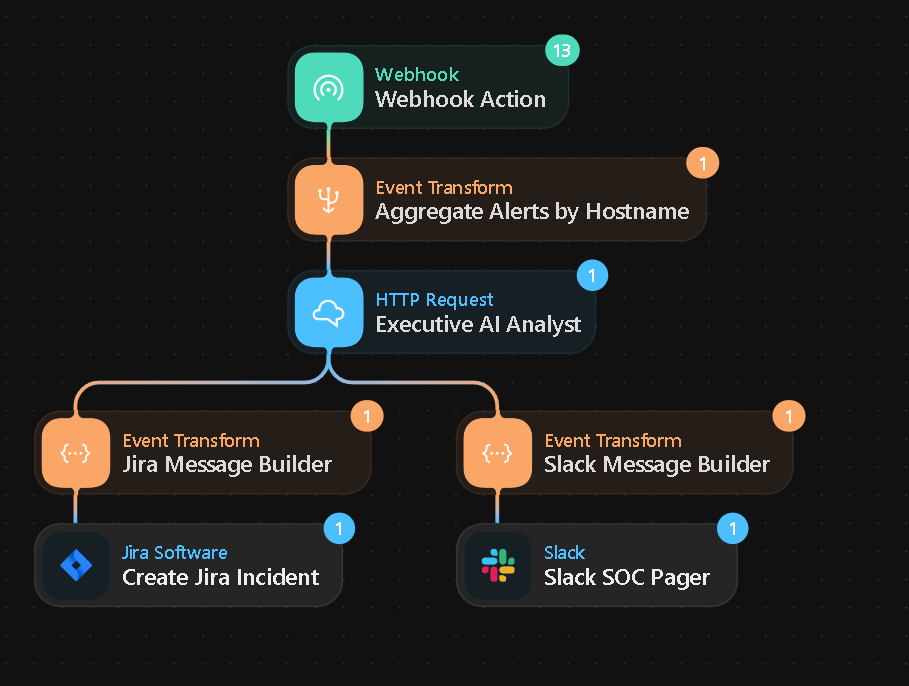

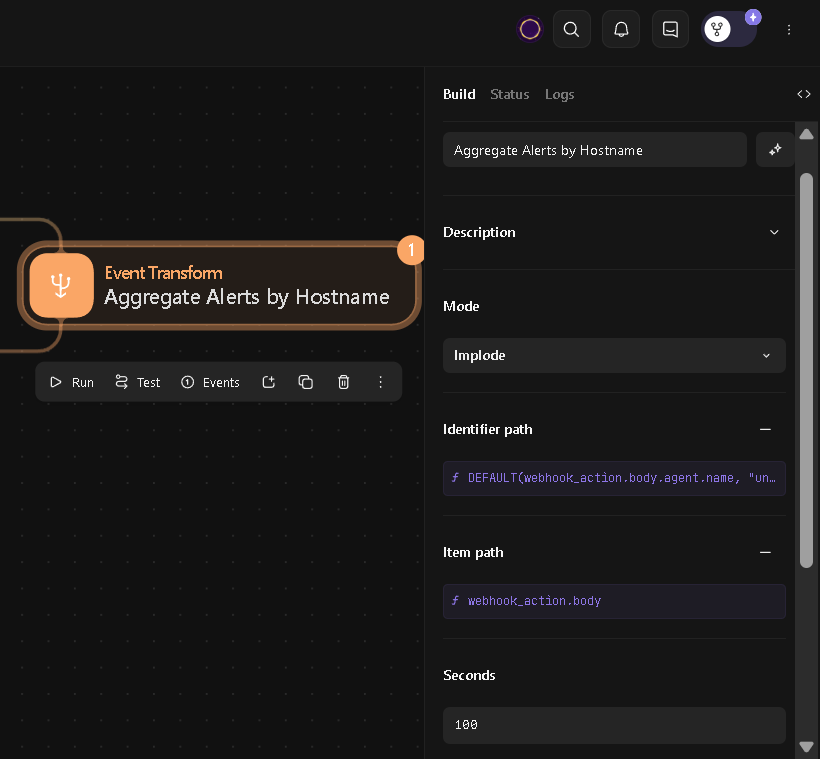

## 🧠 阶段四:SOAR 集成与告警聚合

生成告警很容易,防止告警疲劳才是真正的挑战。我配置了 Wazuh 的 `ossec.conf`,将自定义 JSON Webhook 推送到 **Tines(SOAR 平台)**。

**聚合引擎:** 为应对多阶段攻击导致的告警风暴,我在 Tines 中设计了一个 90 秒的数据批处理窗口。该机制会按端点主机名聚合传入事件,等待攻击链完成后,再将其编译为单个干净的 JSON 数组以供分析。

## 🧠 阶段四:SOAR 集成与告警聚合

生成告警很容易,防止告警疲劳才是真正的挑战。我配置了 Wazuh 的 `ossec.conf`,将自定义 JSON Webhook 推送到 **Tines(SOAR 平台)**。

**聚合引擎:** 为应对多阶段攻击导致的告警风暴,我在 Tines 中设计了一个 90 秒的数据批处理窗口。该机制会按端点主机名聚合传入事件,等待攻击链完成后,再将其编译为单个干净的 JSON 数组以供分析。

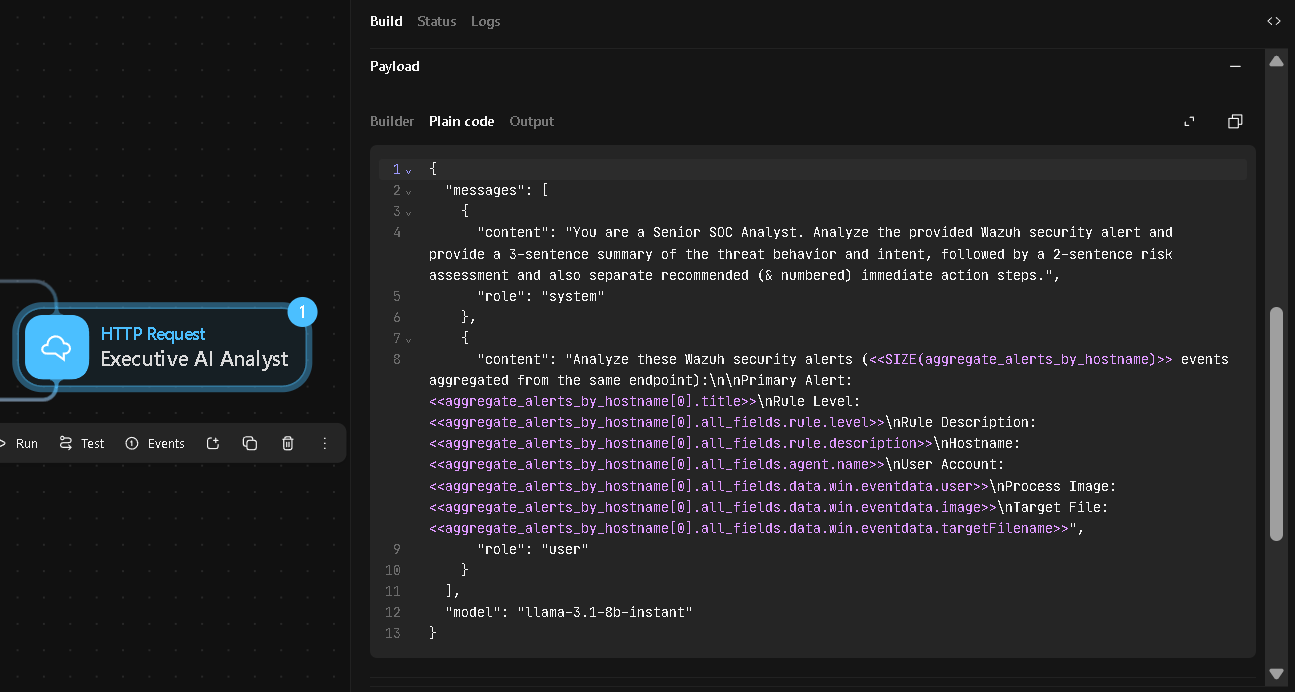

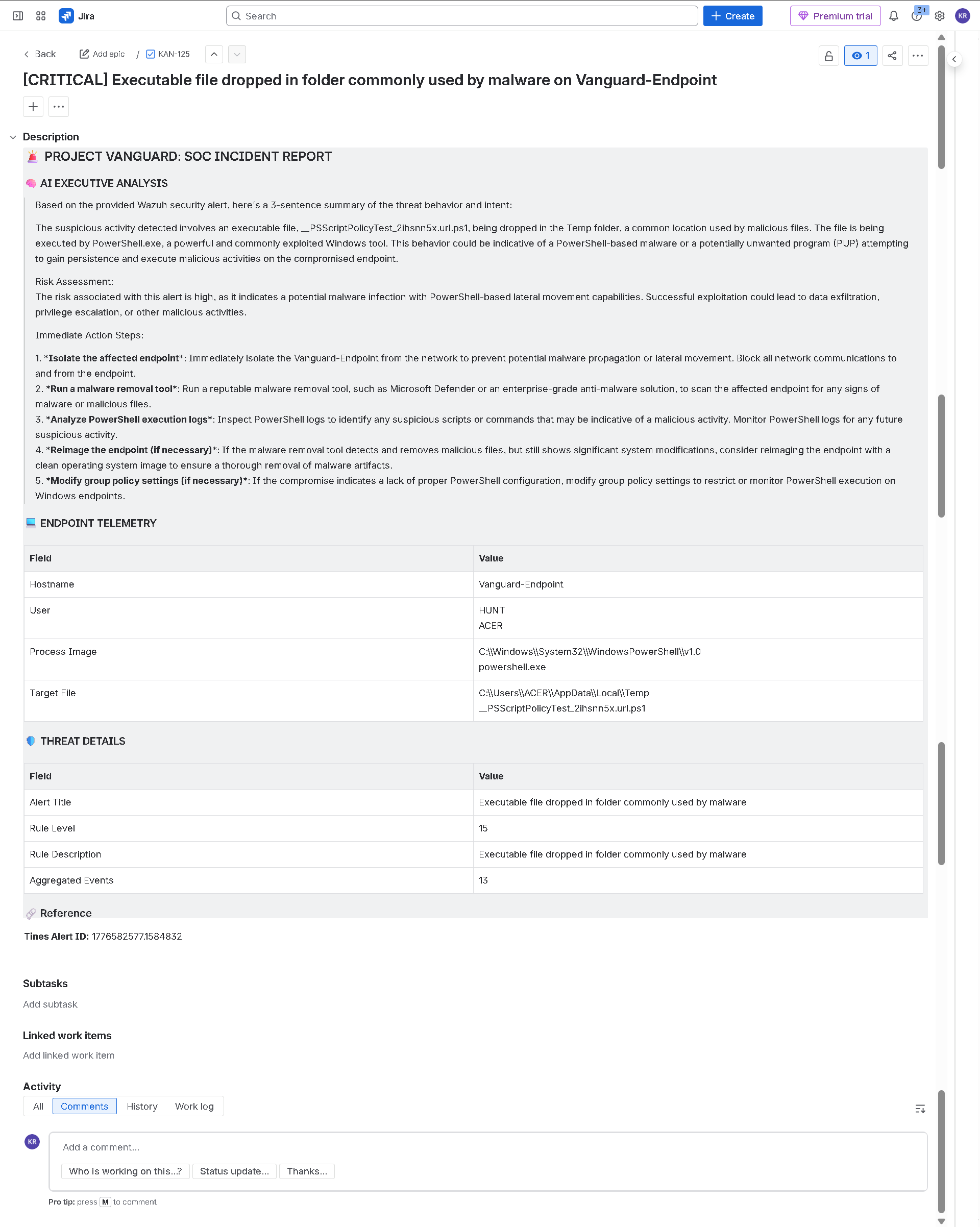

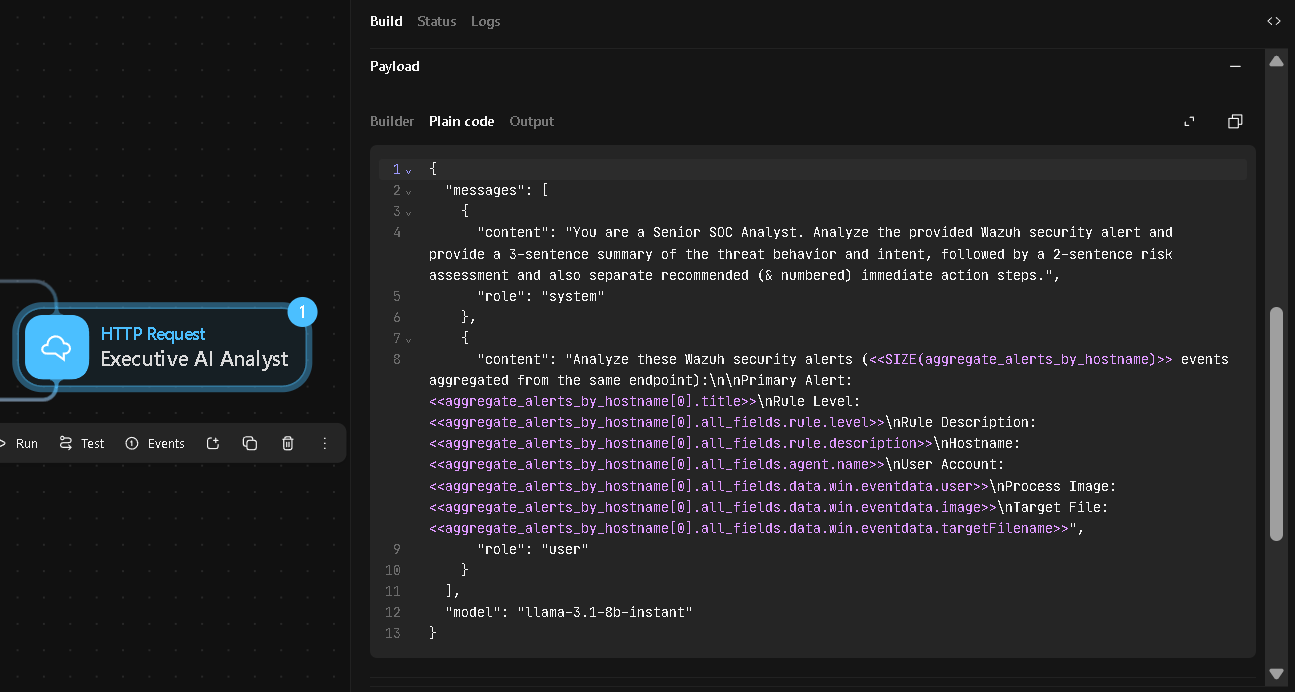

## 🤖 阶段五:AI 驱动的分析与工单处理

一旦聚合后的遥测数据完成批处理,Tines 会触发一个指向 **Groq API** 的 Webhook,将原始 JSON 数据输入给 **Llama-3.1-8b-instant** 模型。

通过严格的系统提示工程,大语言模型充当一级(Tier 1)SOC 分析师。它解析 base64 编码的字符串与命令行参数,评估威胁,并输出结构化的摘要。随后,Tines 利用该 AI 输出,通过 **Jira Cloud** 的 Wiki 标记法生成详细、带颜色编码的事件工单。

## 🤖 阶段五:AI 驱动的分析与工单处理

一旦聚合后的遥测数据完成批处理,Tines 会触发一个指向 **Groq API** 的 Webhook,将原始 JSON 数据输入给 **Llama-3.1-8b-instant** 模型。

通过严格的系统提示工程,大语言模型充当一级(Tier 1)SOC 分析师。它解析 base64 编码的字符串与命令行参数,评估威胁,并输出结构化的摘要。随后,Tines 利用该 AI 输出,通过 **Jira Cloud** 的 Wiki 标记法生成详细、带颜色编码的事件工单。

## 🚨 阶段六:人机协同(HITL)主动响应

该架构中的一个关键工程决策是避免“盲目”的自动化熔断。无认证的 API 隔离请求常常会导致自我引发的网络中断(误报)。

因此,我构建了一个 **人机协同(HITL)** 工作流。SOAR 管道会将一个交互式页面推送到 SOC 的 Slack 频道。“隔离主机”按钮提供一个安全的 **经过身份验证的深层链接**,分析师点击后会直接进入该特定端点的 Wazuh 仪表板。分析师必须登录、审查 AI 分级结果,并手动执行隔离命令。

## 🚨 阶段六:人机协同(HITL)主动响应

该架构中的一个关键工程决策是避免“盲目”的自动化熔断。无认证的 API 隔离请求常常会导致自我引发的网络中断(误报)。

因此,我构建了一个 **人机协同(HITL)** 工作流。SOAR 管道会将一个交互式页面推送到 SOC 的 Slack 频道。“隔离主机”按钮提供一个安全的 **经过身份验证的深层链接**,分析师点击后会直接进入该特定端点的 Wazuh 仪表板。分析师必须登录、审查 AI 分级结果,并手动执行隔离命令。

Figure 1: High-level closed-loop architecture mapping the full lifecycle from emulation to AI-triaged HITL remediation.

📸 View Infrastructure Setup Proofs

📸 View Telemetry Pipeline Proofs

📸 View Attack & Custom Detection Proofs

📸 View Data Correlation Proof

📸 View Prompt Engineering Proof

Figure 2: Custom MITRE Navigator Heatmap.

标签:AI驱动, AMSI绕过, Atomic Red Team, Azure, DLL 劫持, DNS 反向解析, DNS 解析, EDR, HITL, Llama 3, LLM, Modbus, SOAR, Sysmon, Tines, Unmanaged PE, Wazuh, 主动响应, 事件分类, 云端安全, 人机协作, 供应商无关, 原子红队, 大语言模型, 威胁情报, 威胁检测, 安全工具集合, 安全演练, 安全运营中心, 对手模拟, 开发者工具, 搜索语句(dork), 数据泄露检测, 无服务器自动化, 日志采集, 智能告警, 服务器less, 生成式AI安全, 端点检测, 网络信息收集, 网络安全, 网络映射, 脆弱性评估, 自动化编排, 虚拟机, 闭环, 隐私保护