0xBlackash/CVE-2026-33017

GitHub: 0xBlackash/CVE-2026-33017

识别并复现 Langflow 中未认证远程代码执行漏洞 CVE-2026-33017。

Stars: 0 | Forks: 0

# 🚨 CVE-2026-33017 - Langflow 中的关键未认证远程代码执行漏洞

**Langflow** 版本 **≤ 1.8.2** 包含一个严重的安全漏洞,允许 **未认证攻击者** 在服务器上实现 **远程代码执行(RCE)**。

### 📊 漏洞详情

| 属性 | 详情 |

|------|------|

| **CVE ID** | CVE-2026-33017 |

| **严重性** | 关键(CVSS 9.8) |

| **受影响版本** | Langflow ≤ 1.8.2 |

| **修复版本** | Langflow **1.9.0** 及以上 |

| **漏洞类型** | 未认证代码注入(`exec()`) |

| **攻击向量** | `/api/v1/build_public_tmp/{flow_id}/flow` |

| **认证要求** | **无需认证** |

### 🧨 根本原因

端点 `/api/v1/build_public_tmp/{flow_id}/flow` 原本设计用于公开工作流。然而,当攻击者控制的工作流数据被传递时,应用程序会使用 `exec()` **无任何沙箱或验证** 执行任意 Python 代码。

这使得任何互联网上的未认证攻击者都能完全控制服务器。

### ⚠️ 影响

- 服务器完全沦陷

- 任意命令执行

- 数据窃取 / 泄露

- 恶意软件部署(加密货币矿工、勒索软件、后门)

- 供应链攻击(因为 Langflow 被广泛用于 AI 代理)

### 🛡️ 缓解措施

- **立即升级** 到 **Langflow 1.9.0** 或更高版本

- 如果无法升级:

- **不要** 直接将 Langflow 暴露到互联网

- 禁用公开工作流

- 使用强网络隔离并通过认证的反代服务器

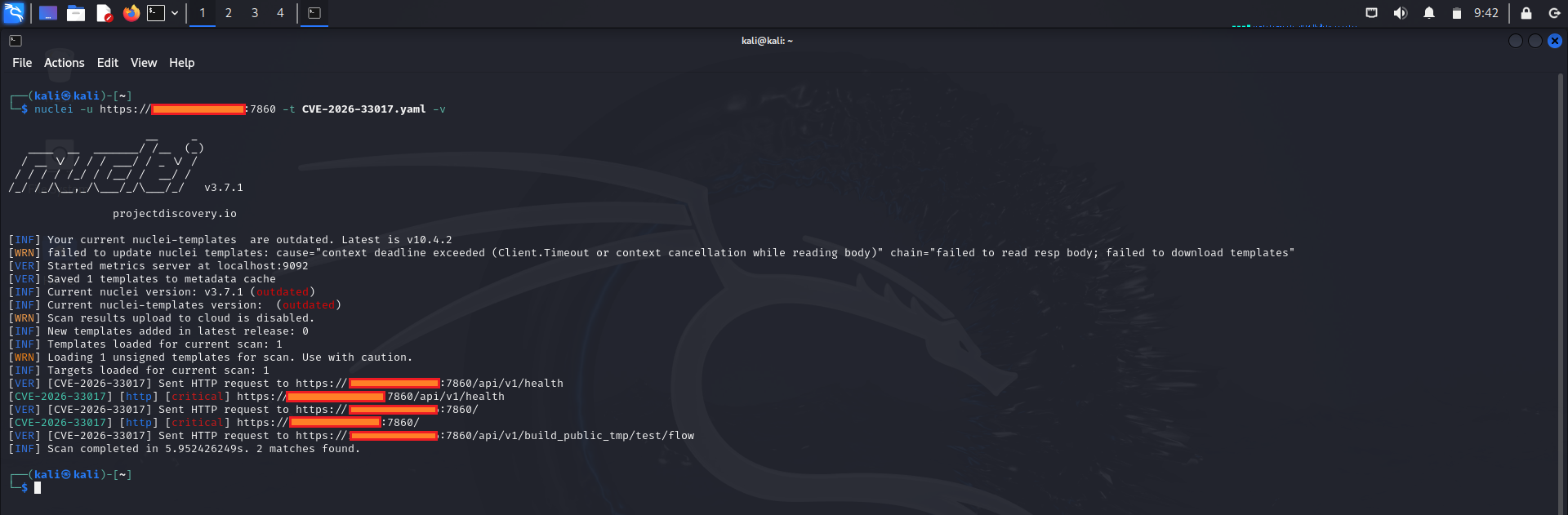

### 演示

### 📚 参考

- [Langflow 安全公告](https://github.com/langflow-ai/langflow/security/advisories/GHSA-vwmf-pq79-vjvx)

- [NVD 详情](https://nvd.nist.gov/vuln/detail/CVE-2026-33017)

- [CISA 已知被利用漏洞(KEV)](https://www.cisa.gov/known-exploited-vulnerabilities-catalog)

### ⚠️ 免责声明

本仓库仅提供 **教育和安全研究用途**。

此处提供的信息和工具旨在帮助系统管理员和安全研究人员了解漏洞并保护其系统。

**未经授权对非自有系统进行利用是非法且不道德的。**

### 📚 参考

- [Langflow 安全公告](https://github.com/langflow-ai/langflow/security/advisories/GHSA-vwmf-pq79-vjvx)

- [NVD 详情](https://nvd.nist.gov/vuln/detail/CVE-2026-33017)

- [CISA 已知被利用漏洞(KEV)](https://www.cisa.gov/known-exploited-vulnerabilities-catalog)

### ⚠️ 免责声明

本仓库仅提供 **教育和安全研究用途**。

此处提供的信息和工具旨在帮助系统管理员和安全研究人员了解漏洞并保护其系统。

**未经授权对非自有系统进行利用是非法且不道德的。**

**为安全意识与负责任研究而制作**

⭐ 如果此仓库对您有帮助,请考虑给它加星!

标签:AI工程, API安全, Critical, CVE, CVSS 9.8, exec, JSON输出, Langflow, Python, RCE, RuleLab, 安全, 开放策略代理, 攻击向量, 数字签名, 无后门, 服务端安全, 未认证攻击, 漏洞, 编程工具, 网络安全, 超时处理, 远程代码执行, 逆向工具, 隐私保护