0xBlackash/CVE-2026-22241

GitHub: 0xBlackash/CVE-2026-22241

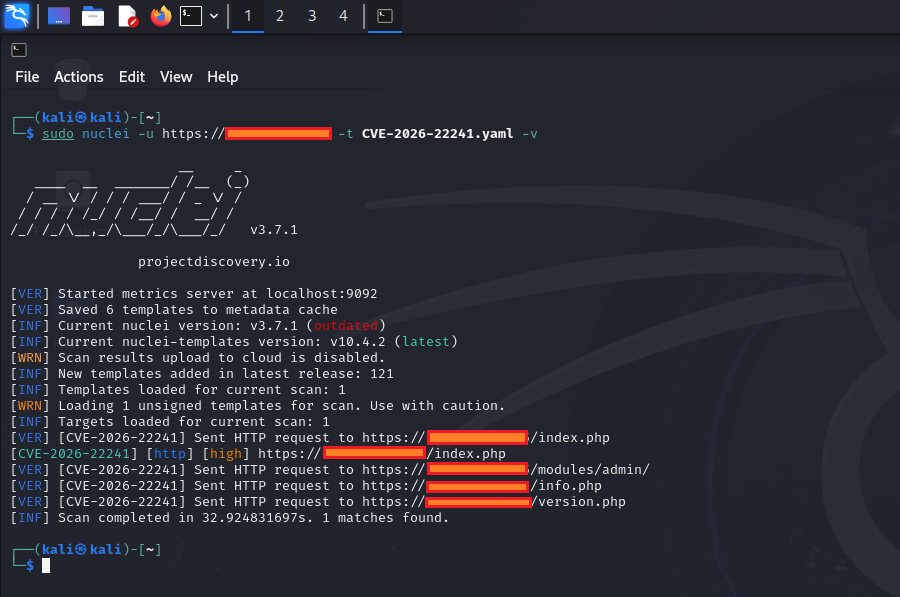

识别并复现 Open eClass 主题导入导致的远程代码执行漏洞。

Stars: 0 | Forks: 0

# 🚨 CVE-2026-22241 - Open eClass 主题导入远程代码执行

### 📌 漏洞概述

**Open eClass**(亦称为 GUnet eClass),一款广泛使用的开源学习管理系统(LMS),在其 **主题导入** 功能中存在严重的 **未限制文件上传** 漏洞。

已认证的管理员可以上传恶意的 ZIP 文件,导致服务器上的 **远程代码执行(RCE)**。

### ⚠️ 受影响版本

| 版本 | 状态 |

|--------------------------|----------------|

| Open eClass **< 4.2** | **易受攻击** |

| Open eClass **≥ 4.2** | **已修复** |

### 🛠️ 漏洞详情

- **CVE ID**: CVE-2026-22241

- **严重性**: 高(CVSS 7.3)

- **类型**: 未限制文件上传(CWE-434)

- **攻击向量**: 管理员面板中的主题导入功能

- **所需权限**: 管理员账户

- **影响**: 远程代码执行(RCE)

### 🔍 根本原因

该漏洞存在于主题导入过程中对上传的 ZIP 归档文件缺乏充分的验证和清理。恶意文件(如 PHP Webshell)可以被写入到 Web 可访问的目录中。

### 🛡️ 缓解与修复

- **立即升级** 到 **Open eClass 4.2** 或更高版本。

- 如果不需要,禁用主题导入功能。

- 限制管理员访问并实施严格的文件上传验证。

- 监控服务器日志中可疑的主题上传活动。

### 📚 参考链接

- [官方安全公告](https://github.com/gunet/openeclass/security/advisories/GHSA-rf6j-xgqp-wjxg)

- [NVD 条目](https://nvd.nist.gov/vuln/detail/CVE-2026-22241)

- [TwelveSec 分析](https://twelvesec.com/2026/01/16/rce-via-arbitrary-file-upload-at-open-eclass/)

### ⚠️ 法律声明

本仓库仅供 **教育和研究用途**。

所提供的信息旨在帮助安全研究人员和系统管理员了解并修补漏洞。

**未经授权对非自有系统进行利用是非法的。**

### 🔍 根本原因

该漏洞存在于主题导入过程中对上传的 ZIP 归档文件缺乏充分的验证和清理。恶意文件(如 PHP Webshell)可以被写入到 Web 可访问的目录中。

### 🛡️ 缓解与修复

- **立即升级** 到 **Open eClass 4.2** 或更高版本。

- 如果不需要,禁用主题导入功能。

- 限制管理员访问并实施严格的文件上传验证。

- 监控服务器日志中可疑的主题上传活动。

### 📚 参考链接

- [官方安全公告](https://github.com/gunet/openeclass/security/advisories/GHSA-rf6j-xgqp-wjxg)

- [NVD 条目](https://nvd.nist.gov/vuln/detail/CVE-2026-22241)

- [TwelveSec 分析](https://twelvesec.com/2026/01/16/rce-via-arbitrary-file-upload-at-open-eclass/)

### ⚠️ 法律声明

本仓库仅供 **教育和研究用途**。

所提供的信息旨在帮助安全研究人员和系统管理员了解并修补漏洞。

**未经授权对非自有系统进行利用是非法的。**

**为安全意识与研究而制作**

⭐ 如果对您有所帮助,请给本仓库加星!

标签:CVE-2026-22241, CWE-434, LMS, Open eClass, OpenVAS, PHP, RCE, SEO: CVE-2026-22241, SEO: Open eClass 漏洞, Web 应用程序安全, ZIP 解压, 主题导入, 升级, 学习管理系统, 安全修复, 文件上传漏洞, 未授权文件上传, 漏洞, 管理员权限, 编程工具, 远程代码执行, 逆向工具, 高危漏洞