hassanabubakar9/threat-hunting-scenario-tor

GitHub: hassanabubakar9/threat-hunting-scenario-tor

一份围绕 TOR 浏览器使用的威胁狩猎场景与检测方案,帮助通过 EDR 与日志分析发现隐蔽访问行为。

Stars: 0 | Forks: 0

# 官方 [Cyber Range](http://joshmadakor.tech/cyber-range) 项目

# 威胁狩猎报告:未经授权的 TOR 使用

- [场景创建](https://github.com/joshmadakor0/threat-hunting-scenario-tor/blob/main/threat-hunting-scenario-tor-event-creation.md)

## 使用的平台和语言

- Windows 10 虚拟机(Microsoft Azure)

- EDR 平台:Microsoft Defender for Endpoint

- Kusto 查询语言(KQL)

- Tor 浏览器

## 场景

管理层怀疑部分员工可能使用 TOR 浏览器绕过网络安全控制,因为近期网络日志显示异常的加密流量模式以及与已知 TOR 入口节点的连接。此外,有匿名报告称员工在工作时间讨论访问受限网站的方法。目标是检测任何 TOR 的使用并分析与安全相关的事件,以缓解潜在风险。如果发现任何 TOR 的使用,将通知管理层。

### TOR 相关 IoC 发现的高级计划

- **检查 `DeviceFileEvents`**,查找任何包含 `tor(.exe)` 或 `firefox(.exe)` 的文件事件。

- **检查 `DeviceProcessEvents`**,查找安装或使用的任何迹象。

- **检查 `DeviceNetworkEvents`**,查找通过已知 TOR 端口发出的外连迹象。

## 执行步骤

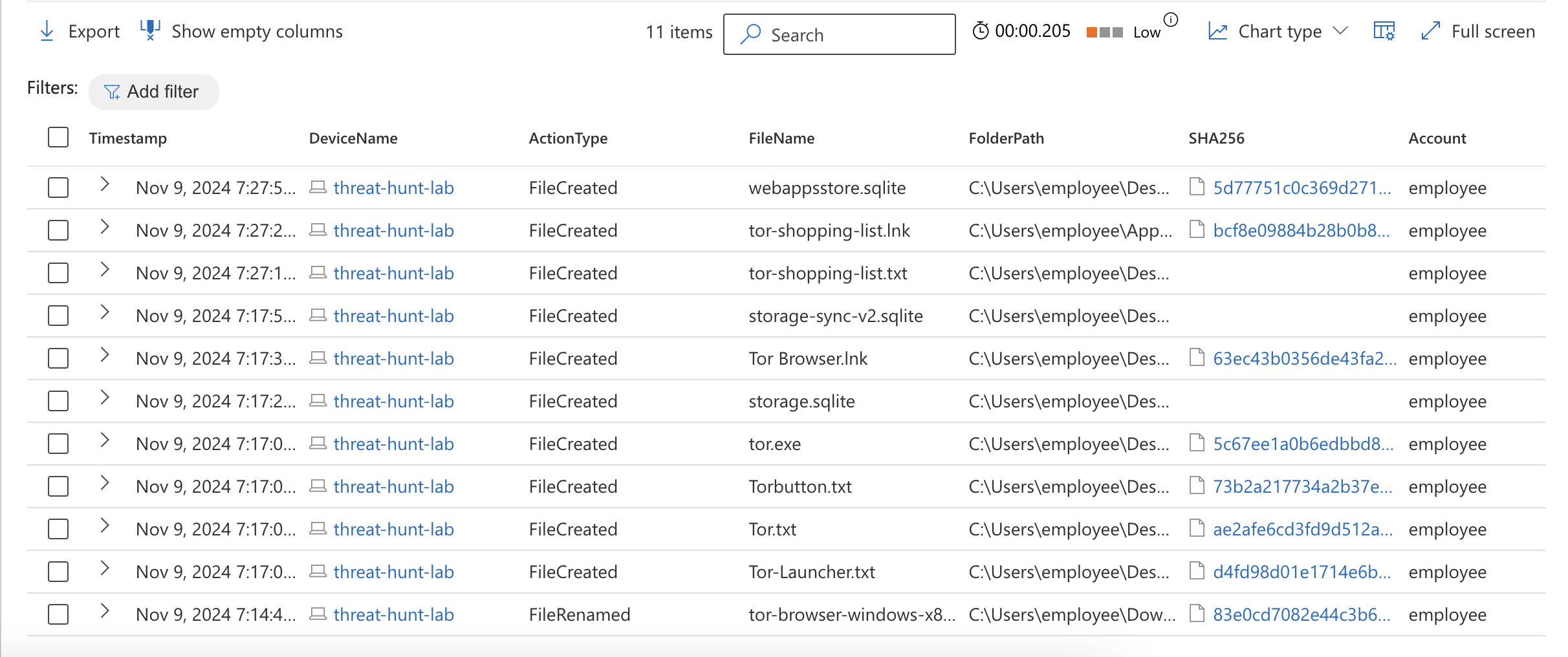

### 1. 查询 `DeviceFileEvents` 表

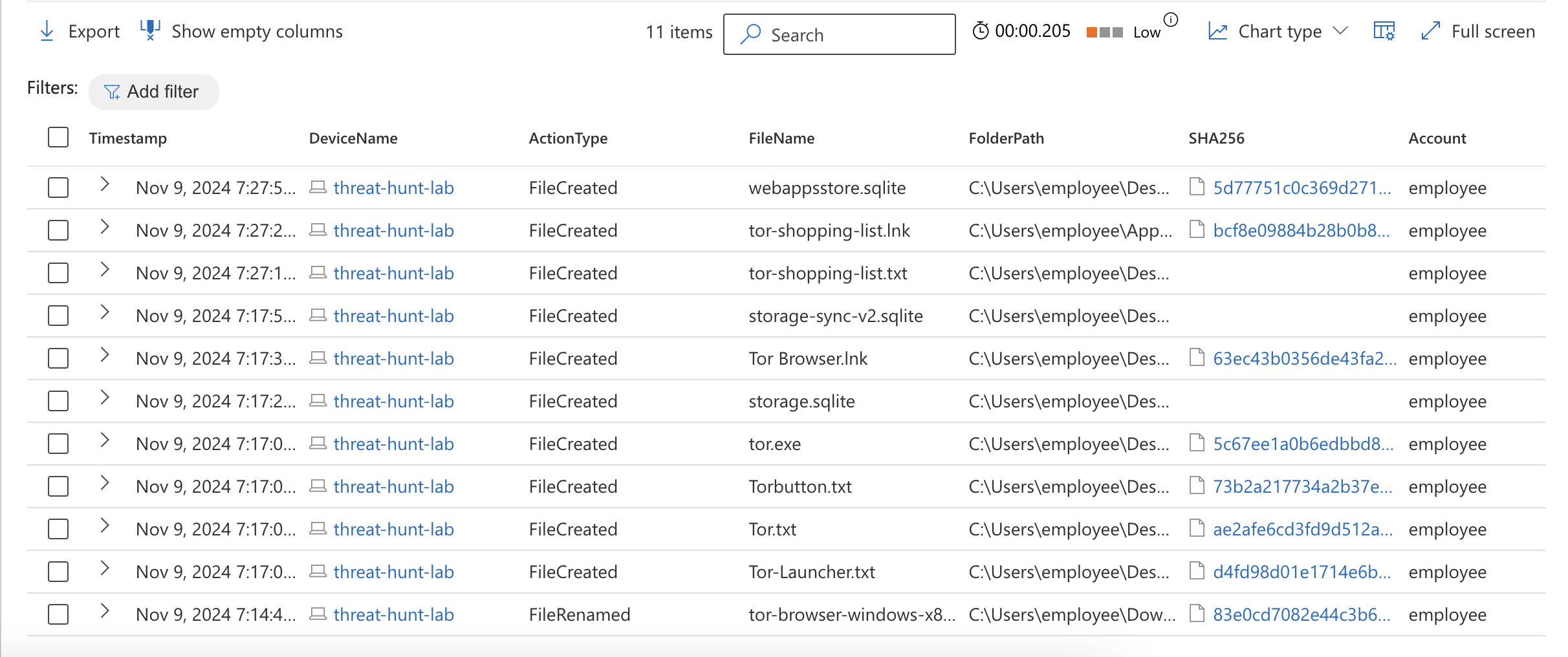

搜索包含字符串 "tor" 的任何文件,发现用户 "employee" 下载了 TOR 安装程序,随后桌面上出现了大量与 TOR 相关的文件,并在 `2024-11-08T22:27:19.7259964Z` 创建了一个名为 `tor-shopping-list.txt` 的文件。这些事件始于 `2024-11-08T22:14:48.6065231Z`。

**用于定位事件的查询:**

```

DeviceFileEvents

| where DeviceName == "threat-hunt-lab"

| where InitiatingProcessAccountName == "employee"

| where FileName contains "tor"

| where Timestamp >= datetime(2024-11-08T22:14:48.6065231Z)

| order by Timestamp desc

| project Timestamp, DeviceName, ActionType, FileName, FolderPath, SHA256, Account = InitiatingProcessAccountName

```

# 威胁狩猎报告:未经授权的 TOR 使用

- [场景创建](https://github.com/joshmadakor0/threat-hunting-scenario-tor/blob/main/threat-hunting-scenario-tor-event-creation.md)

## 使用的平台和语言

- Windows 10 虚拟机(Microsoft Azure)

- EDR 平台:Microsoft Defender for Endpoint

- Kusto 查询语言(KQL)

- Tor 浏览器

## 场景

管理层怀疑部分员工可能使用 TOR 浏览器绕过网络安全控制,因为近期网络日志显示异常的加密流量模式以及与已知 TOR 入口节点的连接。此外,有匿名报告称员工在工作时间讨论访问受限网站的方法。目标是检测任何 TOR 的使用并分析与安全相关的事件,以缓解潜在风险。如果发现任何 TOR 的使用,将通知管理层。

### TOR 相关 IoC 发现的高级计划

- **检查 `DeviceFileEvents`**,查找任何包含 `tor(.exe)` 或 `firefox(.exe)` 的文件事件。

- **检查 `DeviceProcessEvents`**,查找安装或使用的任何迹象。

- **检查 `DeviceNetworkEvents`**,查找通过已知 TOR 端口发出的外连迹象。

## 执行步骤

### 1. 查询 `DeviceFileEvents` 表

搜索包含字符串 "tor" 的任何文件,发现用户 "employee" 下载了 TOR 安装程序,随后桌面上出现了大量与 TOR 相关的文件,并在 `2024-11-08T22:27:19.7259964Z` 创建了一个名为 `tor-shopping-list.txt` 的文件。这些事件始于 `2024-11-08T22:14:48.6065231Z`。

**用于定位事件的查询:**

```

DeviceFileEvents

| where DeviceName == "threat-hunt-lab"

| where InitiatingProcessAccountName == "employee"

| where FileName contains "tor"

| where Timestamp >= datetime(2024-11-08T22:14:48.6065231Z)

| order by Timestamp desc

| project Timestamp, DeviceName, ActionType, FileName, FolderPath, SHA256, Account = InitiatingProcessAccountName

```

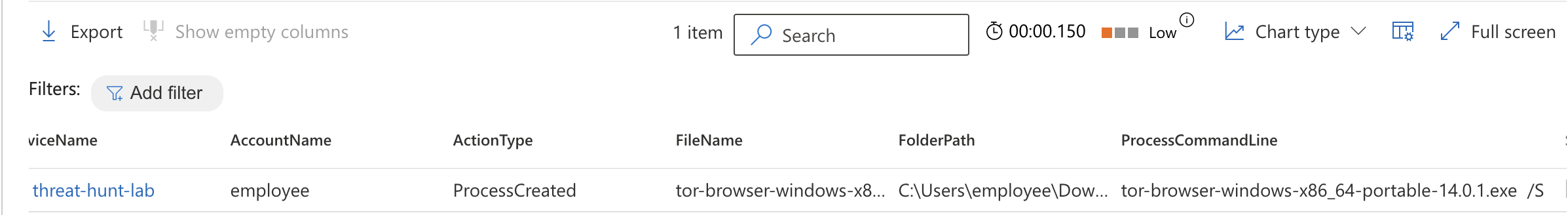

### 2. 查询 `DeviceProcessEvents` 表

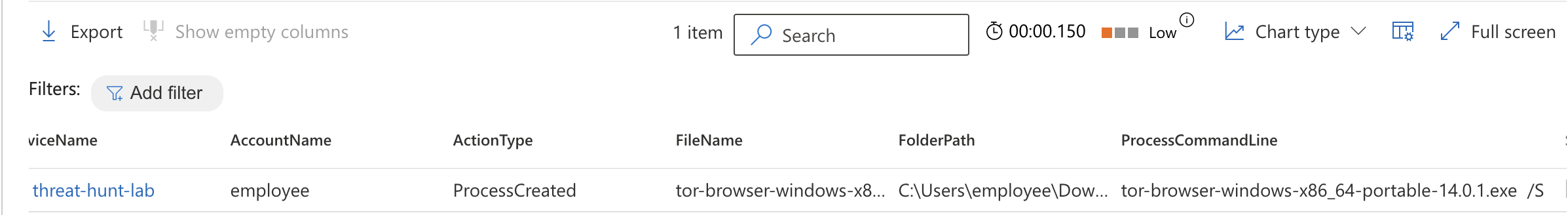

搜索包含字符串 "tor-browser-windows-x86_64-portable-14.0.1.exe" 的任何 `ProcessCommandLine`。根据返回的日志,在 `2024-11-08T22:16:47.4484567Z`,"threat-hunt-lab" 设备上的员工从下载文件夹运行了该文件,使用触发静默安装的指令。

**用于定位事件的查询:**

```

DeviceProcessEvents

| where DeviceName == "threat-hunt-lab"

| where ProcessCommandLine contains "tor-browser-windows-x86_64-portable-14.0.1.exe"

| project Timestamp, DeviceName, AccountName, ActionType, FileName, FolderPath, SHA256, ProcessCommandLine

```

### 2. 查询 `DeviceProcessEvents` 表

搜索包含字符串 "tor-browser-windows-x86_64-portable-14.0.1.exe" 的任何 `ProcessCommandLine`。根据返回的日志,在 `2024-11-08T22:16:47.4484567Z`,"threat-hunt-lab" 设备上的员工从下载文件夹运行了该文件,使用触发静默安装的指令。

**用于定位事件的查询:**

```

DeviceProcessEvents

| where DeviceName == "threat-hunt-lab"

| where ProcessCommandLine contains "tor-browser-windows-x86_64-portable-14.0.1.exe"

| project Timestamp, DeviceName, AccountName, ActionType, FileName, FolderPath, SHA256, ProcessCommandLine

```

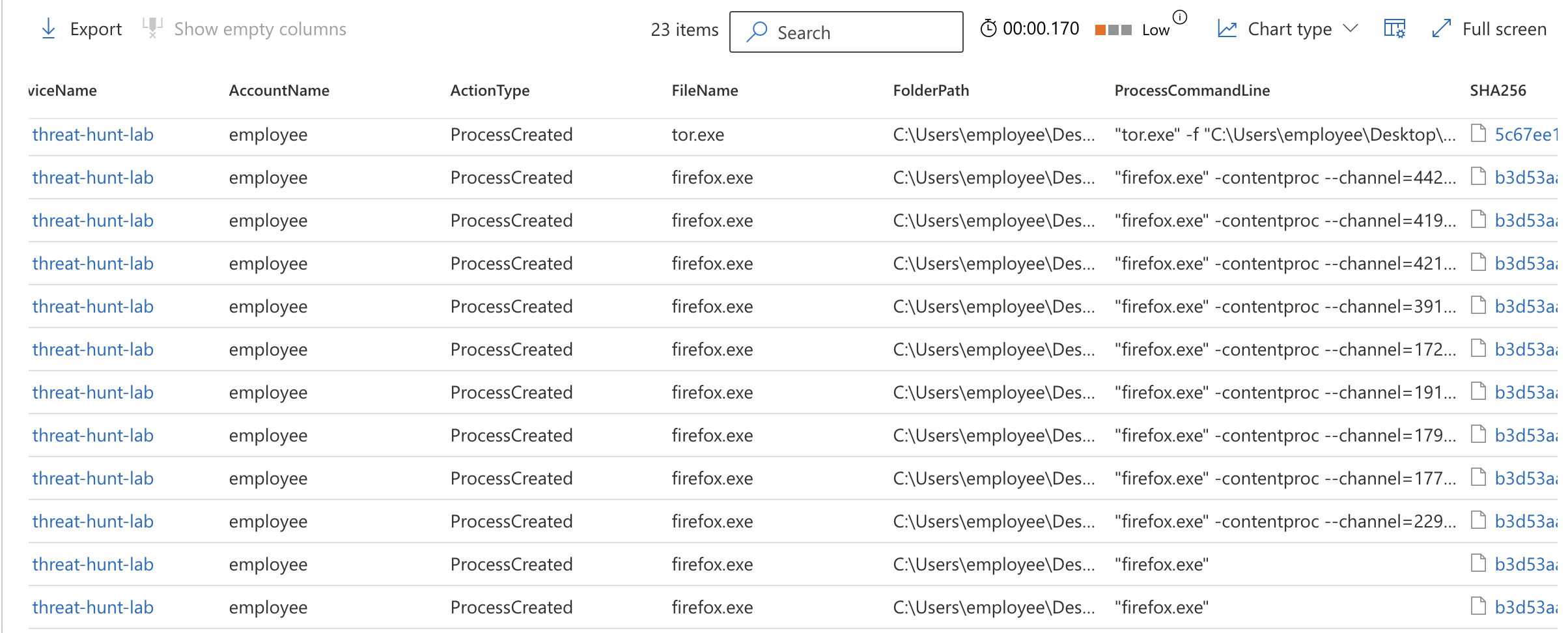

### 3. 查询 `DeviceProcessEvents` 表以查找 TOR 浏览器执行

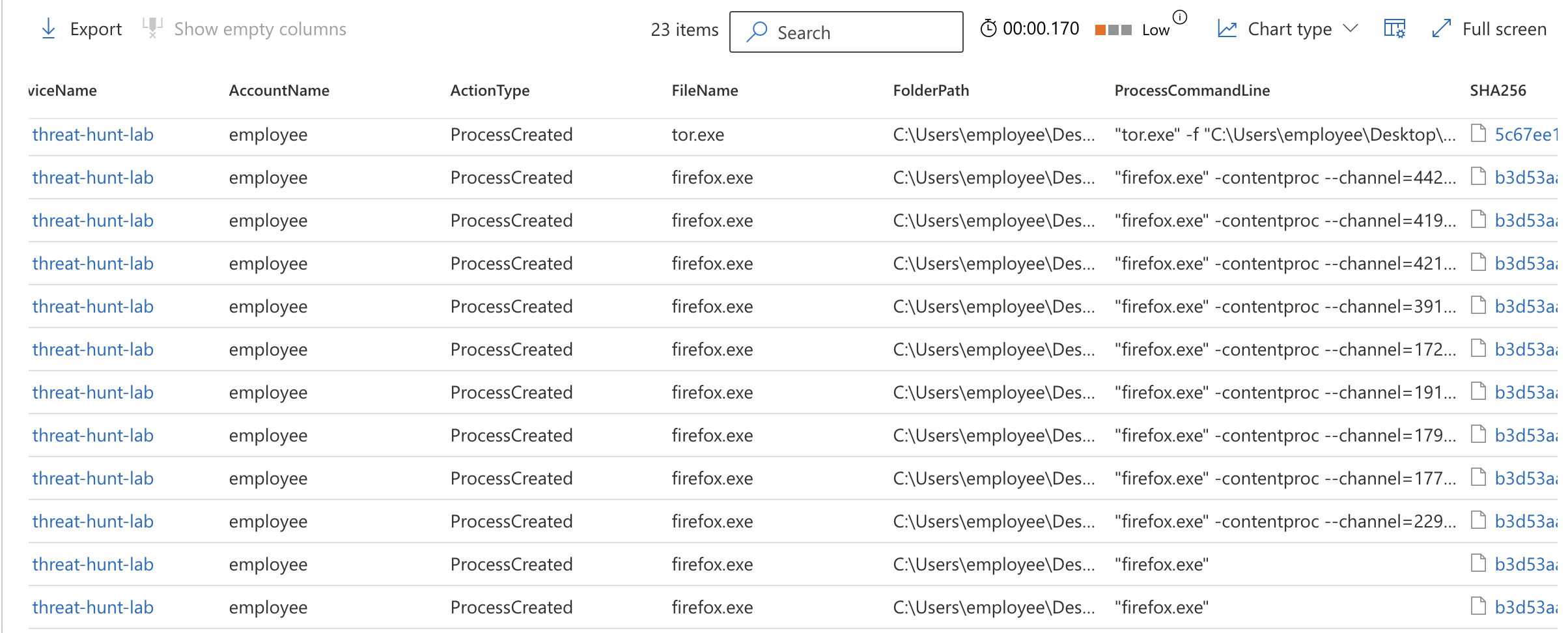

搜索用户 "employee" 实际打开 TOR 浏览器的任何迹象。有证据表明他们在 `2024-11-08T22:17:21.6357935Z` 打开了它。随后还出现了多个 `firefox.exe`(TOR)以及 `tor.exe` 实例。

**用于定位事件的查询:**

```

DeviceProcessEvents

| where DeviceName == "threat-hunt-lab"

| where FileName has_any ("tor.exe", "firefox.exe", "tor-browser.exe")

| project Timestamp, DeviceName, AccountName, ActionType, FileName, FolderPath, SHA256, ProcessCommandLine

| order by Timestamp desc

```

### 3. 查询 `DeviceProcessEvents` 表以查找 TOR 浏览器执行

搜索用户 "employee" 实际打开 TOR 浏览器的任何迹象。有证据表明他们在 `2024-11-08T22:17:21.6357935Z` 打开了它。随后还出现了多个 `firefox.exe`(TOR)以及 `tor.exe` 实例。

**用于定位事件的查询:**

```

DeviceProcessEvents

| where DeviceName == "threat-hunt-lab"

| where FileName has_any ("tor.exe", "firefox.exe", "tor-browser.exe")

| project Timestamp, DeviceName, AccountName, ActionType, FileName, FolderPath, SHA256, ProcessCommandLine

| order by Timestamp desc

```

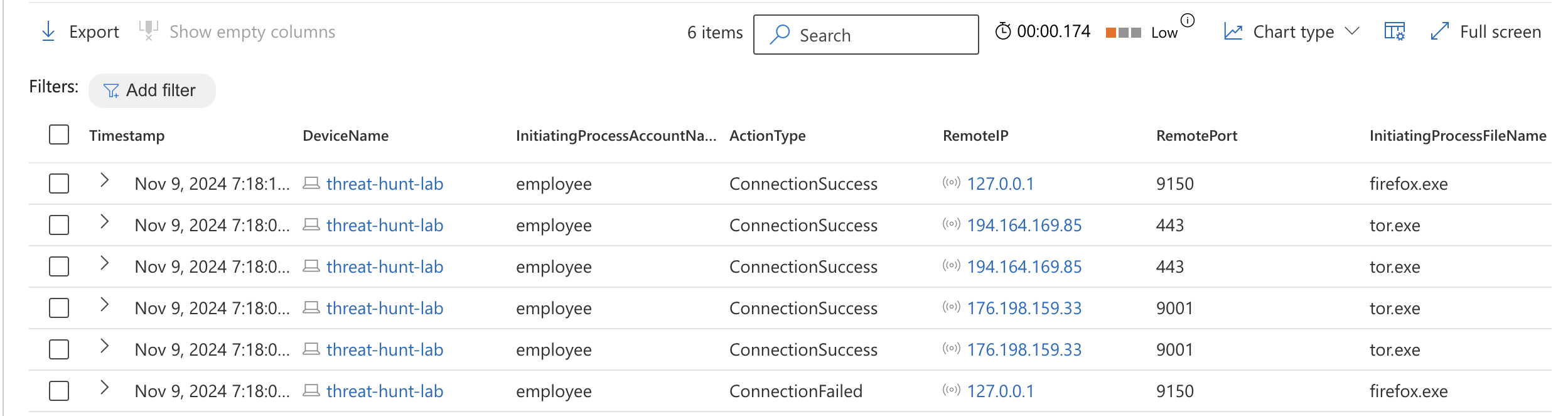

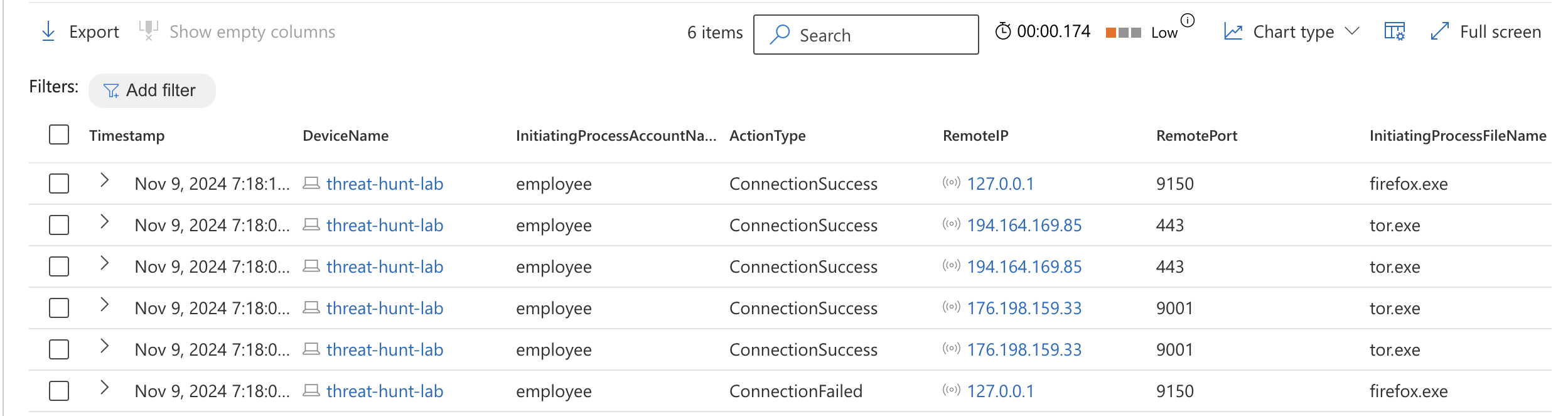

### 4. 查询 `DeviceNetworkEvents` 表以查找 TOR 网络连接

搜索 TOR 浏览器是否使用任何已知 TOR 端口建立连接的迹象。在 `2024-11-08T22:18:01.1246358Z`,"threat-hunt-lab" 设备上的员工成功与远程 IP 地址 `176.198.159.33` 的端口 `9001` 建立连接。该连接由位于 `c:\users\employee\desktop\tor browser\browser\torbrowser\tor\tor.exe` 的进程 `tor.exe` 发起。还有一些到端口 `443` 网站的其他连接。

**用于定位事件的查询:**

```

DeviceNetworkEvents

| where DeviceName == "threat-hunt-lab"

| where InitiatingProcessAccountName != "system"

| where InitiatingProcessFileName in ("tor.exe", "firefox.exe")

| where RemotePort in ("9001", "9030", "9040", "9050", "9051", "9150", "80", "443")

| project Timestamp, DeviceName, InitiatingProcessAccountName, ActionType, RemoteIP, RemotePort, RemoteUrl, InitiatingProcessFileName, InitiatingProcessFolderPath

| order by Timestamp desc

```

### 4. 查询 `DeviceNetworkEvents` 表以查找 TOR 网络连接

搜索 TOR 浏览器是否使用任何已知 TOR 端口建立连接的迹象。在 `2024-11-08T22:18:01.1246358Z`,"threat-hunt-lab" 设备上的员工成功与远程 IP 地址 `176.198.159.33` 的端口 `9001` 建立连接。该连接由位于 `c:\users\employee\desktop\tor browser\browser\torbrowser\tor\tor.exe` 的进程 `tor.exe` 发起。还有一些到端口 `443` 网站的其他连接。

**用于定位事件的查询:**

```

DeviceNetworkEvents

| where DeviceName == "threat-hunt-lab"

| where InitiatingProcessAccountName != "system"

| where InitiatingProcessFileName in ("tor.exe", "firefox.exe")

| where RemotePort in ("9001", "9030", "9040", "9050", "9051", "9150", "80", "443")

| project Timestamp, DeviceName, InitiatingProcessAccountName, ActionType, RemoteIP, RemotePort, RemoteUrl, InitiatingProcessFileName, InitiatingProcessFolderPath

| order by Timestamp desc

```

## 时间线事件

### 1. 文件下载 — TOR 安装程序

- **时间戳:** `2024-11-08T22:14:48.6065231Z`

- **事件:** 用户 "employee" 下载了名为 `tor-browser-windows-x86_64-portable-14.0.1.exe` 的文件到下载文件夹。

- **操作:** 检测到文件下载。

- **文件路径:** `C:\Users\employee\Downloads\tor-browser-windows-x86_64-portable-14.0.1.exe`

### 2. 进程执行 — TOR 浏览器安装

- **时间戳:** `2024-11-08T22:16:47.4484567Z`

- **事件:** 用户 "employee" 以静默模式执行文件 `tor-browser-windows-x86_64-portable-14.0.1.exe`,启动 TOR 浏览器的后台安装。

- **操作:** 检测到进程创建。

- **命令:** `tor-browser-windows-x86_64-portable-14.0.1.exe /S`

- **文件路径:** `C:\Users\employee\Downloads\tor-browser-windows-x86_64-portable-14.0.1.exe`

### 3. 进程执行 — TOR 浏览器启动

- **时间戳:** `2024-11-08T22:17:21.6357935Z`

- **事件:** 用户 "employee" 打开了 TOR 浏览器。随后创建了与 TOR 浏览器相关的其他进程,如 `firefox.exe` 和 `tor.exe`,表明浏览器成功启动。

- **操作:** 检测到与 TOR 浏览器相关的可执行文件进程创建。

- **文件路径:** `C:\Users\employee\Desktop\Tor Browser\Browser\TorBrowser\Tor\tor.exe`

### 4. 网络连接 — TOR 网络

- **时间戳:** `2024-11-08T22:18:01.1246358Z`

- **事件:** 用户 "employee" 使用 `tor.exe` 成功与远程 IP 地址 `176.198.159.33` 的端口 `9001` 建立连接,确认了 TOR 浏览器的网络活动。

- **操作:** 连接成功。

- **进程:** `tor.exe`

- **文件路径:** `c:\users\employee\desktop\tor browser\browser\torbrowser\tor\tor.exe`

### 5. 附加网络连接 — TOR 浏览器活动

- **时间戳:**

- `2024-11-08T22:18:08Z` — 连接到 `194.164.169.85` 的端口 `443`。

- `2024-11-08T22:18:16Z` — 本地连接到 `127.0.0.1` 的端口 `9150`。

- **事件:** 建立了额外的 TOR 网络连接,表明用户 "employee" 通过 TOR 浏览器持续活动。

- **操作:** 检测到多个成功连接。

### 6. 文件创建 — TOR 购物清单

- **时间戳:** `2024-11-08T22:27:19.7259964Z`

- **事件:** 用户 "employee" 在桌面上创建了名为 `tor-shopping-list.txt` 的文件,可能记录与 TOR 浏览器活动相关的列表或笔记。

- **操作:** 检测到文件创建。

- **文件路径:** `C:\Users\employee\Desktop\tor-shopping-list.txt`

## 总结

用户 "employee" 在 "threat-hunt-lab" 设备上启动并完成了 TOR 浏览器的安装。随后,他们启动了浏览器,建立了 TOR 网络连接,并在桌面上创建了多个与 TOR 相关的文件,包括名为 `tor-shopping-list.txt` 的文件。这一系列操作表明用户主动安装、配置并使用了 TOR 浏览器,很可能用于匿名浏览,并以 "shopping list" 文件的形式进行了记录。

## 响应措施

通过终端确认用户 `employee` 存在 TOR 使用行为。该设备已被隔离,并已通知用户的直接主管。

## 时间线事件

### 1. 文件下载 — TOR 安装程序

- **时间戳:** `2024-11-08T22:14:48.6065231Z`

- **事件:** 用户 "employee" 下载了名为 `tor-browser-windows-x86_64-portable-14.0.1.exe` 的文件到下载文件夹。

- **操作:** 检测到文件下载。

- **文件路径:** `C:\Users\employee\Downloads\tor-browser-windows-x86_64-portable-14.0.1.exe`

### 2. 进程执行 — TOR 浏览器安装

- **时间戳:** `2024-11-08T22:16:47.4484567Z`

- **事件:** 用户 "employee" 以静默模式执行文件 `tor-browser-windows-x86_64-portable-14.0.1.exe`,启动 TOR 浏览器的后台安装。

- **操作:** 检测到进程创建。

- **命令:** `tor-browser-windows-x86_64-portable-14.0.1.exe /S`

- **文件路径:** `C:\Users\employee\Downloads\tor-browser-windows-x86_64-portable-14.0.1.exe`

### 3. 进程执行 — TOR 浏览器启动

- **时间戳:** `2024-11-08T22:17:21.6357935Z`

- **事件:** 用户 "employee" 打开了 TOR 浏览器。随后创建了与 TOR 浏览器相关的其他进程,如 `firefox.exe` 和 `tor.exe`,表明浏览器成功启动。

- **操作:** 检测到与 TOR 浏览器相关的可执行文件进程创建。

- **文件路径:** `C:\Users\employee\Desktop\Tor Browser\Browser\TorBrowser\Tor\tor.exe`

### 4. 网络连接 — TOR 网络

- **时间戳:** `2024-11-08T22:18:01.1246358Z`

- **事件:** 用户 "employee" 使用 `tor.exe` 成功与远程 IP 地址 `176.198.159.33` 的端口 `9001` 建立连接,确认了 TOR 浏览器的网络活动。

- **操作:** 连接成功。

- **进程:** `tor.exe`

- **文件路径:** `c:\users\employee\desktop\tor browser\browser\torbrowser\tor\tor.exe`

### 5. 附加网络连接 — TOR 浏览器活动

- **时间戳:**

- `2024-11-08T22:18:08Z` — 连接到 `194.164.169.85` 的端口 `443`。

- `2024-11-08T22:18:16Z` — 本地连接到 `127.0.0.1` 的端口 `9150`。

- **事件:** 建立了额外的 TOR 网络连接,表明用户 "employee" 通过 TOR 浏览器持续活动。

- **操作:** 检测到多个成功连接。

### 6. 文件创建 — TOR 购物清单

- **时间戳:** `2024-11-08T22:27:19.7259964Z`

- **事件:** 用户 "employee" 在桌面上创建了名为 `tor-shopping-list.txt` 的文件,可能记录与 TOR 浏览器活动相关的列表或笔记。

- **操作:** 检测到文件创建。

- **文件路径:** `C:\Users\employee\Desktop\tor-shopping-list.txt`

## 总结

用户 "employee" 在 "threat-hunt-lab" 设备上启动并完成了 TOR 浏览器的安装。随后,他们启动了浏览器,建立了 TOR 网络连接,并在桌面上创建了多个与 TOR 相关的文件,包括名为 `tor-shopping-list.txt` 的文件。这一系列操作表明用户主动安装、配置并使用了 TOR 浏览器,很可能用于匿名浏览,并以 "shopping list" 文件的形式进行了记录。

## 响应措施

通过终端确认用户 `employee` 存在 TOR 使用行为。该设备已被隔离,并已通知用户的直接主管。

# 威胁狩猎报告:未经授权的 TOR 使用

- [场景创建](https://github.com/joshmadakor0/threat-hunting-scenario-tor/blob/main/threat-hunting-scenario-tor-event-creation.md)

## 使用的平台和语言

- Windows 10 虚拟机(Microsoft Azure)

- EDR 平台:Microsoft Defender for Endpoint

- Kusto 查询语言(KQL)

- Tor 浏览器

## 场景

管理层怀疑部分员工可能使用 TOR 浏览器绕过网络安全控制,因为近期网络日志显示异常的加密流量模式以及与已知 TOR 入口节点的连接。此外,有匿名报告称员工在工作时间讨论访问受限网站的方法。目标是检测任何 TOR 的使用并分析与安全相关的事件,以缓解潜在风险。如果发现任何 TOR 的使用,将通知管理层。

### TOR 相关 IoC 发现的高级计划

- **检查 `DeviceFileEvents`**,查找任何包含 `tor(.exe)` 或 `firefox(.exe)` 的文件事件。

- **检查 `DeviceProcessEvents`**,查找安装或使用的任何迹象。

- **检查 `DeviceNetworkEvents`**,查找通过已知 TOR 端口发出的外连迹象。

## 执行步骤

### 1. 查询 `DeviceFileEvents` 表

搜索包含字符串 "tor" 的任何文件,发现用户 "employee" 下载了 TOR 安装程序,随后桌面上出现了大量与 TOR 相关的文件,并在 `2024-11-08T22:27:19.7259964Z` 创建了一个名为 `tor-shopping-list.txt` 的文件。这些事件始于 `2024-11-08T22:14:48.6065231Z`。

**用于定位事件的查询:**

```

DeviceFileEvents

| where DeviceName == "threat-hunt-lab"

| where InitiatingProcessAccountName == "employee"

| where FileName contains "tor"

| where Timestamp >= datetime(2024-11-08T22:14:48.6065231Z)

| order by Timestamp desc

| project Timestamp, DeviceName, ActionType, FileName, FolderPath, SHA256, Account = InitiatingProcessAccountName

```

# 威胁狩猎报告:未经授权的 TOR 使用

- [场景创建](https://github.com/joshmadakor0/threat-hunting-scenario-tor/blob/main/threat-hunting-scenario-tor-event-creation.md)

## 使用的平台和语言

- Windows 10 虚拟机(Microsoft Azure)

- EDR 平台:Microsoft Defender for Endpoint

- Kusto 查询语言(KQL)

- Tor 浏览器

## 场景

管理层怀疑部分员工可能使用 TOR 浏览器绕过网络安全控制,因为近期网络日志显示异常的加密流量模式以及与已知 TOR 入口节点的连接。此外,有匿名报告称员工在工作时间讨论访问受限网站的方法。目标是检测任何 TOR 的使用并分析与安全相关的事件,以缓解潜在风险。如果发现任何 TOR 的使用,将通知管理层。

### TOR 相关 IoC 发现的高级计划

- **检查 `DeviceFileEvents`**,查找任何包含 `tor(.exe)` 或 `firefox(.exe)` 的文件事件。

- **检查 `DeviceProcessEvents`**,查找安装或使用的任何迹象。

- **检查 `DeviceNetworkEvents`**,查找通过已知 TOR 端口发出的外连迹象。

## 执行步骤

### 1. 查询 `DeviceFileEvents` 表

搜索包含字符串 "tor" 的任何文件,发现用户 "employee" 下载了 TOR 安装程序,随后桌面上出现了大量与 TOR 相关的文件,并在 `2024-11-08T22:27:19.7259964Z` 创建了一个名为 `tor-shopping-list.txt` 的文件。这些事件始于 `2024-11-08T22:14:48.6065231Z`。

**用于定位事件的查询:**

```

DeviceFileEvents

| where DeviceName == "threat-hunt-lab"

| where InitiatingProcessAccountName == "employee"

| where FileName contains "tor"

| where Timestamp >= datetime(2024-11-08T22:14:48.6065231Z)

| order by Timestamp desc

| project Timestamp, DeviceName, ActionType, FileName, FolderPath, SHA256, Account = InitiatingProcessAccountName

```

### 2. 查询 `DeviceProcessEvents` 表

搜索包含字符串 "tor-browser-windows-x86_64-portable-14.0.1.exe" 的任何 `ProcessCommandLine`。根据返回的日志,在 `2024-11-08T22:16:47.4484567Z`,"threat-hunt-lab" 设备上的员工从下载文件夹运行了该文件,使用触发静默安装的指令。

**用于定位事件的查询:**

```

DeviceProcessEvents

| where DeviceName == "threat-hunt-lab"

| where ProcessCommandLine contains "tor-browser-windows-x86_64-portable-14.0.1.exe"

| project Timestamp, DeviceName, AccountName, ActionType, FileName, FolderPath, SHA256, ProcessCommandLine

```

### 2. 查询 `DeviceProcessEvents` 表

搜索包含字符串 "tor-browser-windows-x86_64-portable-14.0.1.exe" 的任何 `ProcessCommandLine`。根据返回的日志,在 `2024-11-08T22:16:47.4484567Z`,"threat-hunt-lab" 设备上的员工从下载文件夹运行了该文件,使用触发静默安装的指令。

**用于定位事件的查询:**

```

DeviceProcessEvents

| where DeviceName == "threat-hunt-lab"

| where ProcessCommandLine contains "tor-browser-windows-x86_64-portable-14.0.1.exe"

| project Timestamp, DeviceName, AccountName, ActionType, FileName, FolderPath, SHA256, ProcessCommandLine

```

### 3. 查询 `DeviceProcessEvents` 表以查找 TOR 浏览器执行

搜索用户 "employee" 实际打开 TOR 浏览器的任何迹象。有证据表明他们在 `2024-11-08T22:17:21.6357935Z` 打开了它。随后还出现了多个 `firefox.exe`(TOR)以及 `tor.exe` 实例。

**用于定位事件的查询:**

```

DeviceProcessEvents

| where DeviceName == "threat-hunt-lab"

| where FileName has_any ("tor.exe", "firefox.exe", "tor-browser.exe")

| project Timestamp, DeviceName, AccountName, ActionType, FileName, FolderPath, SHA256, ProcessCommandLine

| order by Timestamp desc

```

### 3. 查询 `DeviceProcessEvents` 表以查找 TOR 浏览器执行

搜索用户 "employee" 实际打开 TOR 浏览器的任何迹象。有证据表明他们在 `2024-11-08T22:17:21.6357935Z` 打开了它。随后还出现了多个 `firefox.exe`(TOR)以及 `tor.exe` 实例。

**用于定位事件的查询:**

```

DeviceProcessEvents

| where DeviceName == "threat-hunt-lab"

| where FileName has_any ("tor.exe", "firefox.exe", "tor-browser.exe")

| project Timestamp, DeviceName, AccountName, ActionType, FileName, FolderPath, SHA256, ProcessCommandLine

| order by Timestamp desc

```

### 4. 查询 `DeviceNetworkEvents` 表以查找 TOR 网络连接

搜索 TOR 浏览器是否使用任何已知 TOR 端口建立连接的迹象。在 `2024-11-08T22:18:01.1246358Z`,"threat-hunt-lab" 设备上的员工成功与远程 IP 地址 `176.198.159.33` 的端口 `9001` 建立连接。该连接由位于 `c:\users\employee\desktop\tor browser\browser\torbrowser\tor\tor.exe` 的进程 `tor.exe` 发起。还有一些到端口 `443` 网站的其他连接。

**用于定位事件的查询:**

```

DeviceNetworkEvents

| where DeviceName == "threat-hunt-lab"

| where InitiatingProcessAccountName != "system"

| where InitiatingProcessFileName in ("tor.exe", "firefox.exe")

| where RemotePort in ("9001", "9030", "9040", "9050", "9051", "9150", "80", "443")

| project Timestamp, DeviceName, InitiatingProcessAccountName, ActionType, RemoteIP, RemotePort, RemoteUrl, InitiatingProcessFileName, InitiatingProcessFolderPath

| order by Timestamp desc

```

### 4. 查询 `DeviceNetworkEvents` 表以查找 TOR 网络连接

搜索 TOR 浏览器是否使用任何已知 TOR 端口建立连接的迹象。在 `2024-11-08T22:18:01.1246358Z`,"threat-hunt-lab" 设备上的员工成功与远程 IP 地址 `176.198.159.33` 的端口 `9001` 建立连接。该连接由位于 `c:\users\employee\desktop\tor browser\browser\torbrowser\tor\tor.exe` 的进程 `tor.exe` 发起。还有一些到端口 `443` 网站的其他连接。

**用于定位事件的查询:**

```

DeviceNetworkEvents

| where DeviceName == "threat-hunt-lab"

| where InitiatingProcessAccountName != "system"

| where InitiatingProcessFileName in ("tor.exe", "firefox.exe")

| where RemotePort in ("9001", "9030", "9040", "9050", "9051", "9150", "80", "443")

| project Timestamp, DeviceName, InitiatingProcessAccountName, ActionType, RemoteIP, RemotePort, RemoteUrl, InitiatingProcessFileName, InitiatingProcessFolderPath

| order by Timestamp desc

```

## 时间线事件

### 1. 文件下载 — TOR 安装程序

- **时间戳:** `2024-11-08T22:14:48.6065231Z`

- **事件:** 用户 "employee" 下载了名为 `tor-browser-windows-x86_64-portable-14.0.1.exe` 的文件到下载文件夹。

- **操作:** 检测到文件下载。

- **文件路径:** `C:\Users\employee\Downloads\tor-browser-windows-x86_64-portable-14.0.1.exe`

### 2. 进程执行 — TOR 浏览器安装

- **时间戳:** `2024-11-08T22:16:47.4484567Z`

- **事件:** 用户 "employee" 以静默模式执行文件 `tor-browser-windows-x86_64-portable-14.0.1.exe`,启动 TOR 浏览器的后台安装。

- **操作:** 检测到进程创建。

- **命令:** `tor-browser-windows-x86_64-portable-14.0.1.exe /S`

- **文件路径:** `C:\Users\employee\Downloads\tor-browser-windows-x86_64-portable-14.0.1.exe`

### 3. 进程执行 — TOR 浏览器启动

- **时间戳:** `2024-11-08T22:17:21.6357935Z`

- **事件:** 用户 "employee" 打开了 TOR 浏览器。随后创建了与 TOR 浏览器相关的其他进程,如 `firefox.exe` 和 `tor.exe`,表明浏览器成功启动。

- **操作:** 检测到与 TOR 浏览器相关的可执行文件进程创建。

- **文件路径:** `C:\Users\employee\Desktop\Tor Browser\Browser\TorBrowser\Tor\tor.exe`

### 4. 网络连接 — TOR 网络

- **时间戳:** `2024-11-08T22:18:01.1246358Z`

- **事件:** 用户 "employee" 使用 `tor.exe` 成功与远程 IP 地址 `176.198.159.33` 的端口 `9001` 建立连接,确认了 TOR 浏览器的网络活动。

- **操作:** 连接成功。

- **进程:** `tor.exe`

- **文件路径:** `c:\users\employee\desktop\tor browser\browser\torbrowser\tor\tor.exe`

### 5. 附加网络连接 — TOR 浏览器活动

- **时间戳:**

- `2024-11-08T22:18:08Z` — 连接到 `194.164.169.85` 的端口 `443`。

- `2024-11-08T22:18:16Z` — 本地连接到 `127.0.0.1` 的端口 `9150`。

- **事件:** 建立了额外的 TOR 网络连接,表明用户 "employee" 通过 TOR 浏览器持续活动。

- **操作:** 检测到多个成功连接。

### 6. 文件创建 — TOR 购物清单

- **时间戳:** `2024-11-08T22:27:19.7259964Z`

- **事件:** 用户 "employee" 在桌面上创建了名为 `tor-shopping-list.txt` 的文件,可能记录与 TOR 浏览器活动相关的列表或笔记。

- **操作:** 检测到文件创建。

- **文件路径:** `C:\Users\employee\Desktop\tor-shopping-list.txt`

## 总结

用户 "employee" 在 "threat-hunt-lab" 设备上启动并完成了 TOR 浏览器的安装。随后,他们启动了浏览器,建立了 TOR 网络连接,并在桌面上创建了多个与 TOR 相关的文件,包括名为 `tor-shopping-list.txt` 的文件。这一系列操作表明用户主动安装、配置并使用了 TOR 浏览器,很可能用于匿名浏览,并以 "shopping list" 文件的形式进行了记录。

## 响应措施

通过终端确认用户 `employee` 存在 TOR 使用行为。该设备已被隔离,并已通知用户的直接主管。

## 时间线事件

### 1. 文件下载 — TOR 安装程序

- **时间戳:** `2024-11-08T22:14:48.6065231Z`

- **事件:** 用户 "employee" 下载了名为 `tor-browser-windows-x86_64-portable-14.0.1.exe` 的文件到下载文件夹。

- **操作:** 检测到文件下载。

- **文件路径:** `C:\Users\employee\Downloads\tor-browser-windows-x86_64-portable-14.0.1.exe`

### 2. 进程执行 — TOR 浏览器安装

- **时间戳:** `2024-11-08T22:16:47.4484567Z`

- **事件:** 用户 "employee" 以静默模式执行文件 `tor-browser-windows-x86_64-portable-14.0.1.exe`,启动 TOR 浏览器的后台安装。

- **操作:** 检测到进程创建。

- **命令:** `tor-browser-windows-x86_64-portable-14.0.1.exe /S`

- **文件路径:** `C:\Users\employee\Downloads\tor-browser-windows-x86_64-portable-14.0.1.exe`

### 3. 进程执行 — TOR 浏览器启动

- **时间戳:** `2024-11-08T22:17:21.6357935Z`

- **事件:** 用户 "employee" 打开了 TOR 浏览器。随后创建了与 TOR 浏览器相关的其他进程,如 `firefox.exe` 和 `tor.exe`,表明浏览器成功启动。

- **操作:** 检测到与 TOR 浏览器相关的可执行文件进程创建。

- **文件路径:** `C:\Users\employee\Desktop\Tor Browser\Browser\TorBrowser\Tor\tor.exe`

### 4. 网络连接 — TOR 网络

- **时间戳:** `2024-11-08T22:18:01.1246358Z`

- **事件:** 用户 "employee" 使用 `tor.exe` 成功与远程 IP 地址 `176.198.159.33` 的端口 `9001` 建立连接,确认了 TOR 浏览器的网络活动。

- **操作:** 连接成功。

- **进程:** `tor.exe`

- **文件路径:** `c:\users\employee\desktop\tor browser\browser\torbrowser\tor\tor.exe`

### 5. 附加网络连接 — TOR 浏览器活动

- **时间戳:**

- `2024-11-08T22:18:08Z` — 连接到 `194.164.169.85` 的端口 `443`。

- `2024-11-08T22:18:16Z` — 本地连接到 `127.0.0.1` 的端口 `9150`。

- **事件:** 建立了额外的 TOR 网络连接,表明用户 "employee" 通过 TOR 浏览器持续活动。

- **操作:** 检测到多个成功连接。

### 6. 文件创建 — TOR 购物清单

- **时间戳:** `2024-11-08T22:27:19.7259964Z`

- **事件:** 用户 "employee" 在桌面上创建了名为 `tor-shopping-list.txt` 的文件,可能记录与 TOR 浏览器活动相关的列表或笔记。

- **操作:** 检测到文件创建。

- **文件路径:** `C:\Users\employee\Desktop\tor-shopping-list.txt`

## 总结

用户 "employee" 在 "threat-hunt-lab" 设备上启动并完成了 TOR 浏览器的安装。随后,他们启动了浏览器,建立了 TOR 网络连接,并在桌面上创建了多个与 TOR 相关的文件,包括名为 `tor-shopping-list.txt` 的文件。这一系列操作表明用户主动安装、配置并使用了 TOR 浏览器,很可能用于匿名浏览,并以 "shopping list" 文件的形式进行了记录。

## 响应措施

通过终端确认用户 `employee` 存在 TOR 使用行为。该设备已被隔离,并已通知用户的直接主管。标签:APT 模拟, Azure 云平台, Cyber Range, EDR, IoC, IP 地址批量处理, KQL, Kusto 查询语言, Microsoft Defender for Endpoint, TOR 浏览器, TTP, Windows 10, 加密流量, 匿名网络, 安全运营, 异常流量检测, 扫描框架, 数字取证, 横向移动, 端点检测与响应, 编程规范, 网络信息收集, 网络安全, 网络靶场, 脆弱性评估, 脱壳工具, 自动化脚本, 访问控制绕过, 隐私保护