davindersingh74569-lang/Azure-Sentinel-SOC-Lab

GitHub: davindersingh74569-lang/Azure-Sentinel-SOC-Lab

一个基于 Azure Arc 混合连接本地 VirtualBox 环境并与 Microsoft Sentinel 集成的 SOC 实验室,实现日志集中采集与攻击检测。

Stars: 0 | Forks: 0

# Azure-Sentinel-SOC-Lab

一个通过 Azure Arc 将本地虚拟机连接到 Microsoft Sentinel 的混合云 SIEM 实验室。

# 混合 SIEM 工程与实施项目

**平台:** Microsoft Sentinel

**环境:** 混合(本地 VirtualBox + Microsoft Azure)

## 1. 执行摘要

本项目旨在设计并实现一个混合安全运营中心(SOC)环境,将本地系统与云原生 SIEM 集成。目标是构建一个功能完整、真实可靠的监控管道,能够摄取、分析和检测分布式基础设施中的安全事件。

通过利用 Microsoft Sentinel 和 Azure Arc,我建立了对本地托管虚拟机的集中可见性,实现了实时日志收集和基于身份验证的攻击活动检测。该项目不仅完成了基础搭建,还通过模拟攻击验证了遥测数据,并开发了符合 SOC 级监控用例的查询。

## 2. 架构概述

该解决方案采用混合监控模型,将本地系统扩展至云端控制平面。

* **云层:**

• Microsoft Entra ID(身份与访问管理)

• Azure 资源组(资源组织与管理)

• 日志分析工作区(集中式日志存储)

• Microsoft Sentinel(SIEM 与检测引擎)

* **桥接层:**

• 使用 Azure Arc 通过 HTTPS(端口 443)安全接入非 Azure 机器

* **端点层:**

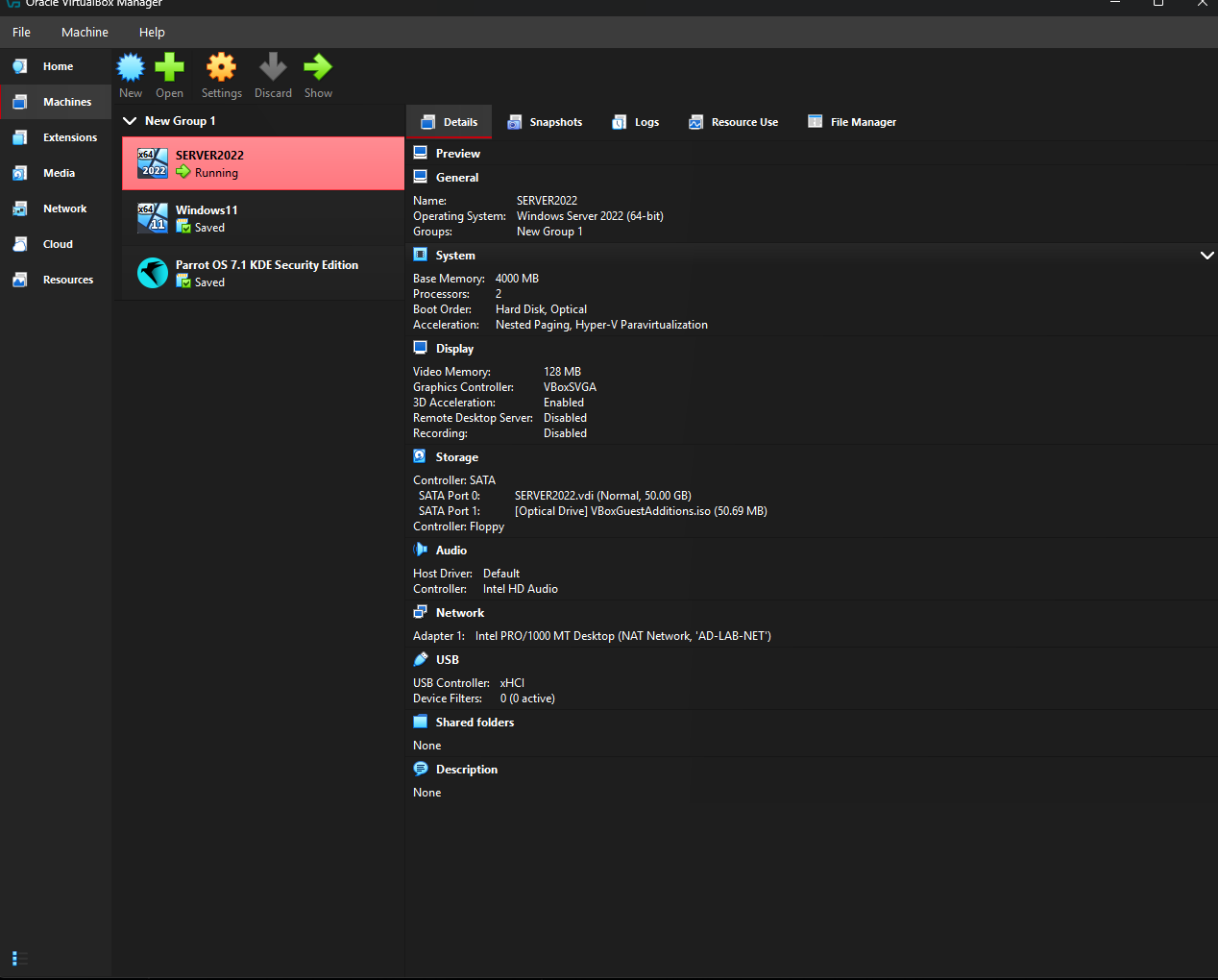

• VirtualBox 托管的 Windows Server 2022(域控制器)

• Windows 11(用于攻击模拟与遥测验证的工作站)

该架构反映了现实企业环境中的做法,即通过统一的 SIEM 监控混合环境。

图 1:Oracle VirtualBox 中的本地虚拟化环境,包含 Windows Server 2022 域控制器与 Windows 11 目标工作站。

## 3. 实施方法

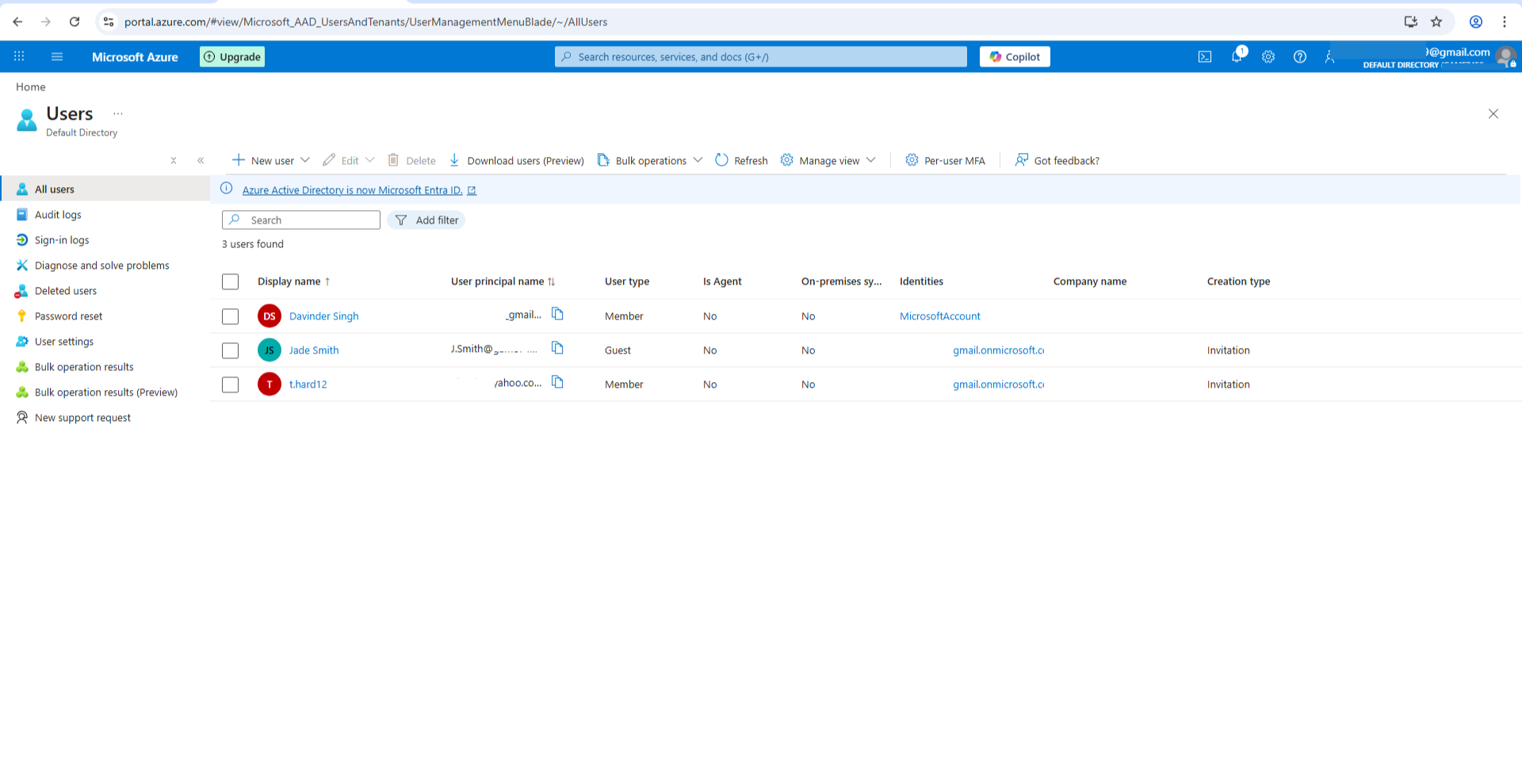

* **阶段 1:身份与云基础**

配置 Azure 身份与治理,以支持 SIEM 部署。包括建立管理访问权限、将资源组织到专用组中,并部署日志分析工作区作为安全日志的中心存储。

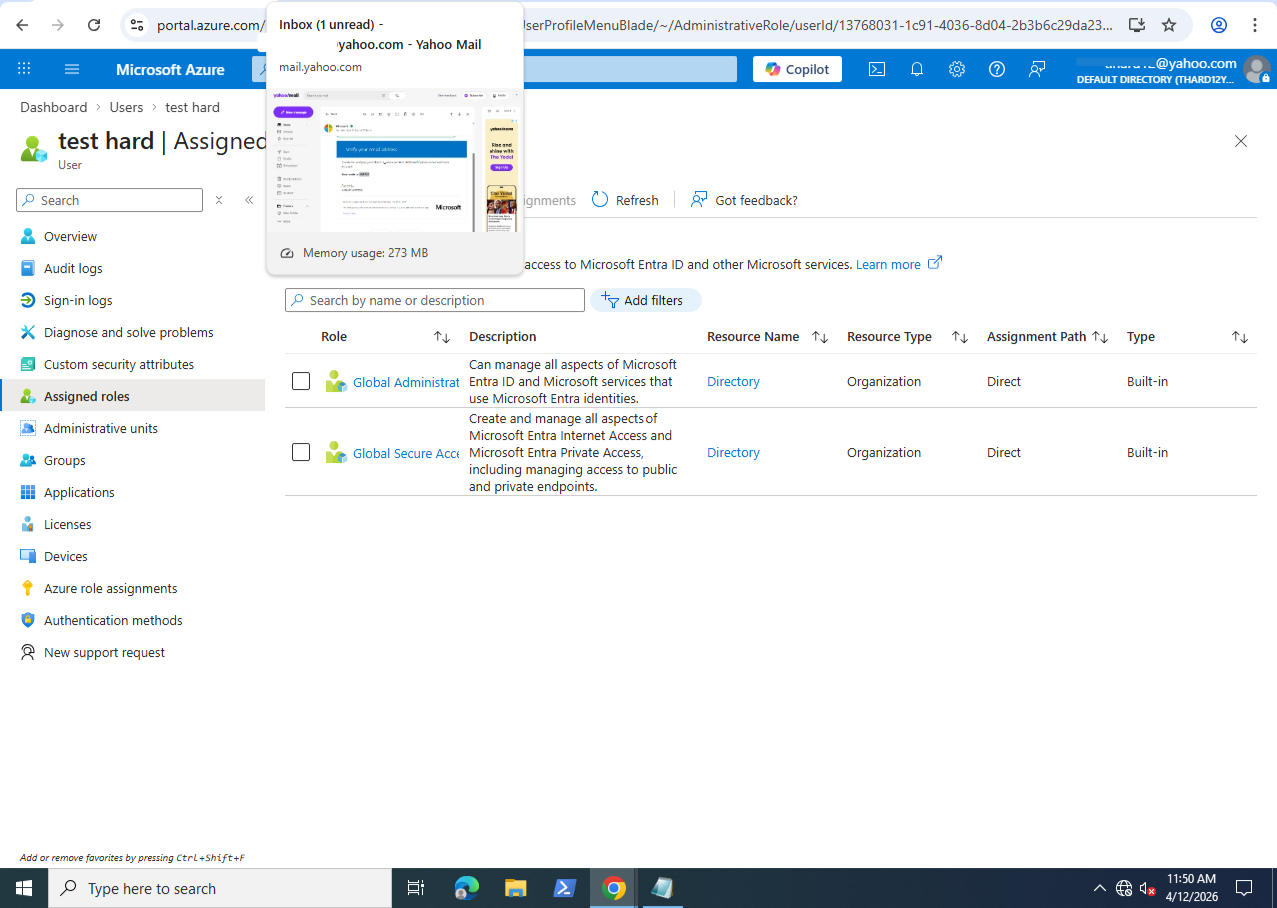

图 2:配置 Entra ID(原 Azure AD)用户与基于角色的访问控制(RBAC),以在 Azure 租户中管理安全操作。

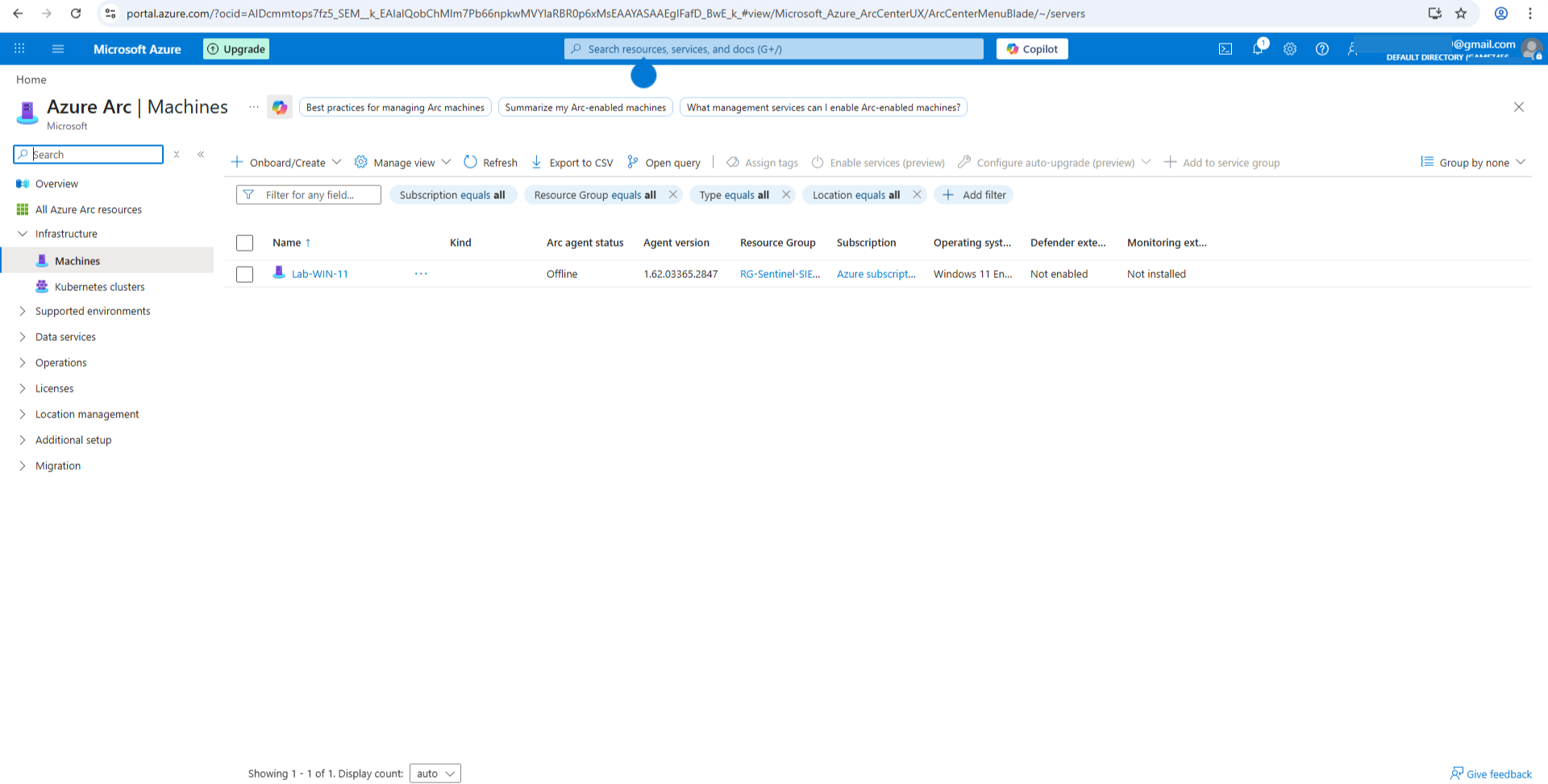

* **阶段 2:通过 Azure Arc 实现混合连接**

将 Windows 11 虚拟机接入 Azure Arc,使其能够作为原生云资源进行管理。

接入过程需要执行安全脚本并验证本地基础设施与 Azure 服务之间的连接。连接成功后,该机器即可用于监控与代理部署。

图 3:通过 Azure Arc 成功将本地 Windows 11 主机集成到云端控制平面,实现集中化管理与监控。

### 本地网络配置

图 4:配置本地虚拟网络的静态 IPv4 设置,确保域控制器与端点之间通信稳定。

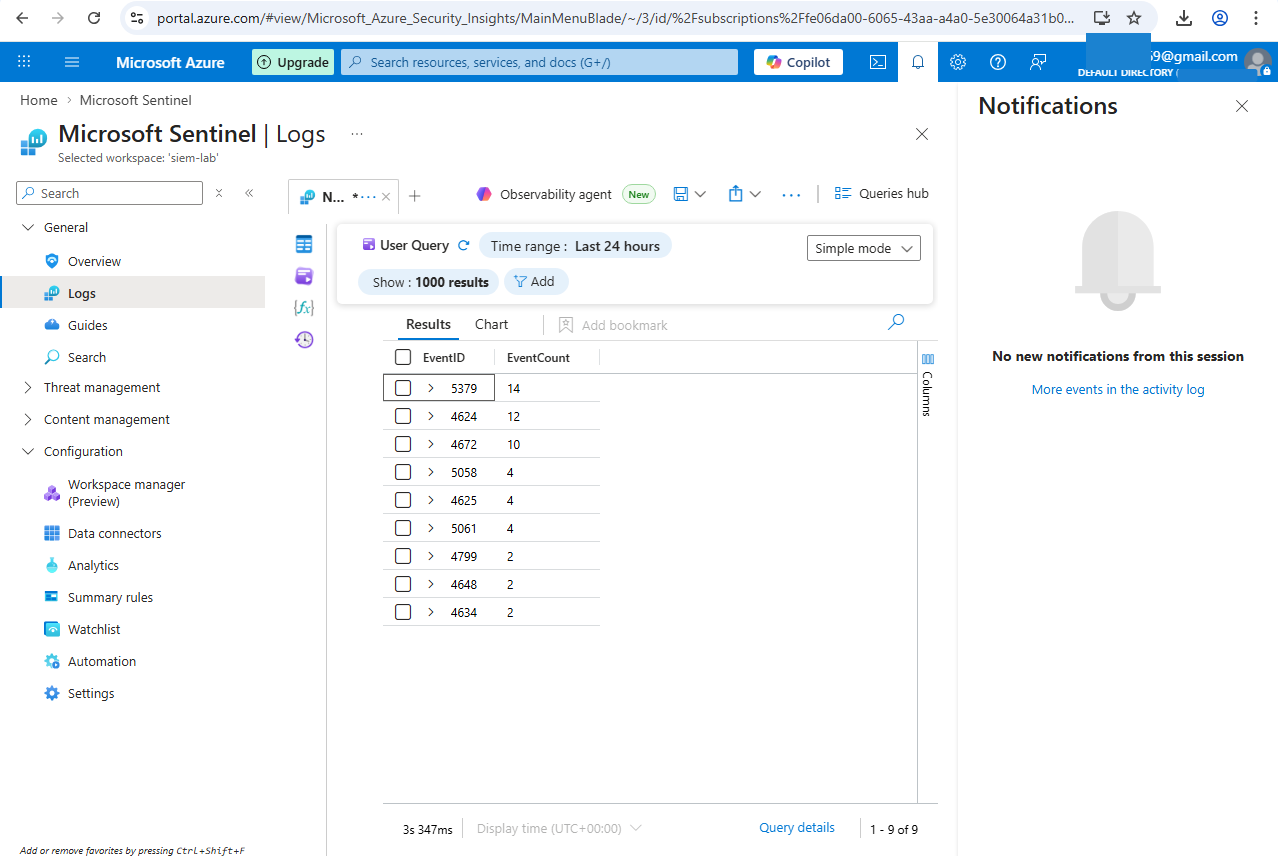

* **阶段 3:日志摄取与检测配置**

部署 Azure Monitor 代理并配置数据收集规则(DCR),将 Windows 安全事件摄取至 SIEM。

重点关注高价值身份验证日志:

• 事件 ID 4625 —— 失败的登录尝试

• 事件 ID 4624 —— 成功的登录

为验证数据管道,我针对 Windows 11 机器模拟了暴力破解登录尝试,并确认日志被摄取且支持近实时查询。

图 5:Microsoft Sentinel 中的实时遥测摄取。表格总结了来自启用 Arc 的端点的安全事件(事件 ID 4624、4625)。

* **阶段 4:检测与查询开发**

开发 KQL 查询以识别可疑的身份验证模式,并支持 SOC 风格监控。

暴力破解活动的示例检测逻辑:

```

SecurityEvent

| where EventID == 4625

| summarize FailedAttempts = count() by TargetAccount, bin(TimeGenerated, 5m)

| where FailedAttempts > 4

| order by FailedAttempts desc

```

该方法可用于识别在短时间内经历多次失败登录尝试的账户,这是密码类攻击的常见指标。

此外,还利用失败登录与成功登录之间的关联,模拟检测潜在的账户 compromise 场景。

## 4. 展示的技术技能

```

• SIEM configuration and log ingestion using Microsoft Sentinel

• KQL query development for threat detection and investigation

• Hybrid infrastructure integration using Azure Arc

• Azure resource management and governance (Resource Groups, IAM)

• Windows security event analysis and authentication monitoring

• PowerShell usage for system configuration and script execution

```

## 5. 技术挑战与问题解决

本项目的一个关键部分是解决实际部署与配置问题,而非照搬固定流程。

身份与访问问题:

初始设置使用了权限有限的第三方账户。我识别出该限制并修正了角色分配,确保获得完整的管理控制权限,从而顺利完成资源部署与 SIEM 配置。

脚本执行限制:

Azure Arc 的接入脚本被默认的 PowerShell 执行策略阻止。我通过在进程级别临时应用绕过策略解决了该问题,既允许脚本运行,又未长期削弱系统安全性。

资源部署限制:

在接入过程中,因 Azure 命名限制导致部署失败。我诊断问题后,通过显式定义符合规范的资源名称解决了该问题,确保机器成功注册。

遥测验证:

没有假设设置成功,而是通过生成身份验证事件并确认其摄取、查询可见性与检测能力,主动验证数据管道。

这些挑战加深了我对云端约束、端点安全控制与身份配置在真实环境中相互作用的理解。

## 6. 关键成果

```

• Built a functional hybrid SOC lab integrating on-prem and cloud systems

• Established centralized log ingestion and monitoring pipeline

• Developed detection logic for brute-force authentication attempts

• Validated SIEM effectiveness through simulated attack scenarios

• Gained practical experience troubleshooting real-world cloud and endpoint issues

```

图 6:Azure 门户仪表板概览,显示活动监控资源与 SIEM-LAB 日志分析工作区的状态。

## 7. 结论

本项目展示了使用现代云安全工具设计、实现和验证混合 SIEM 解决方案的能力。更重要的是,它体现了从基础搭建走向检测、验证与故障排查的思维转变——这些技能直接适用于 SOC 分析员与初级网络安全岗位。

标签:AI合规, AMSI绕过, Azure Arc, Azure Sentinel, Microsoft Sentinel, VirtualBox, Windows 11, Windows Server 2022, 云原生SIEM, 企业安全, 域控制器, 威胁检测, 安全运营中心, 实时威胁检测, 日志收集, 日志管道, 查询开发, 模拟攻击, 混合SIEM, 混合云, 网络映射, 网络资产管理, 虚拟化监控, 身份验证攻击