riturajsingh0001/secure-data-recovery-rat-case-study

GitHub: riturajsingh0001/secure-data-recovery-rat-case-study

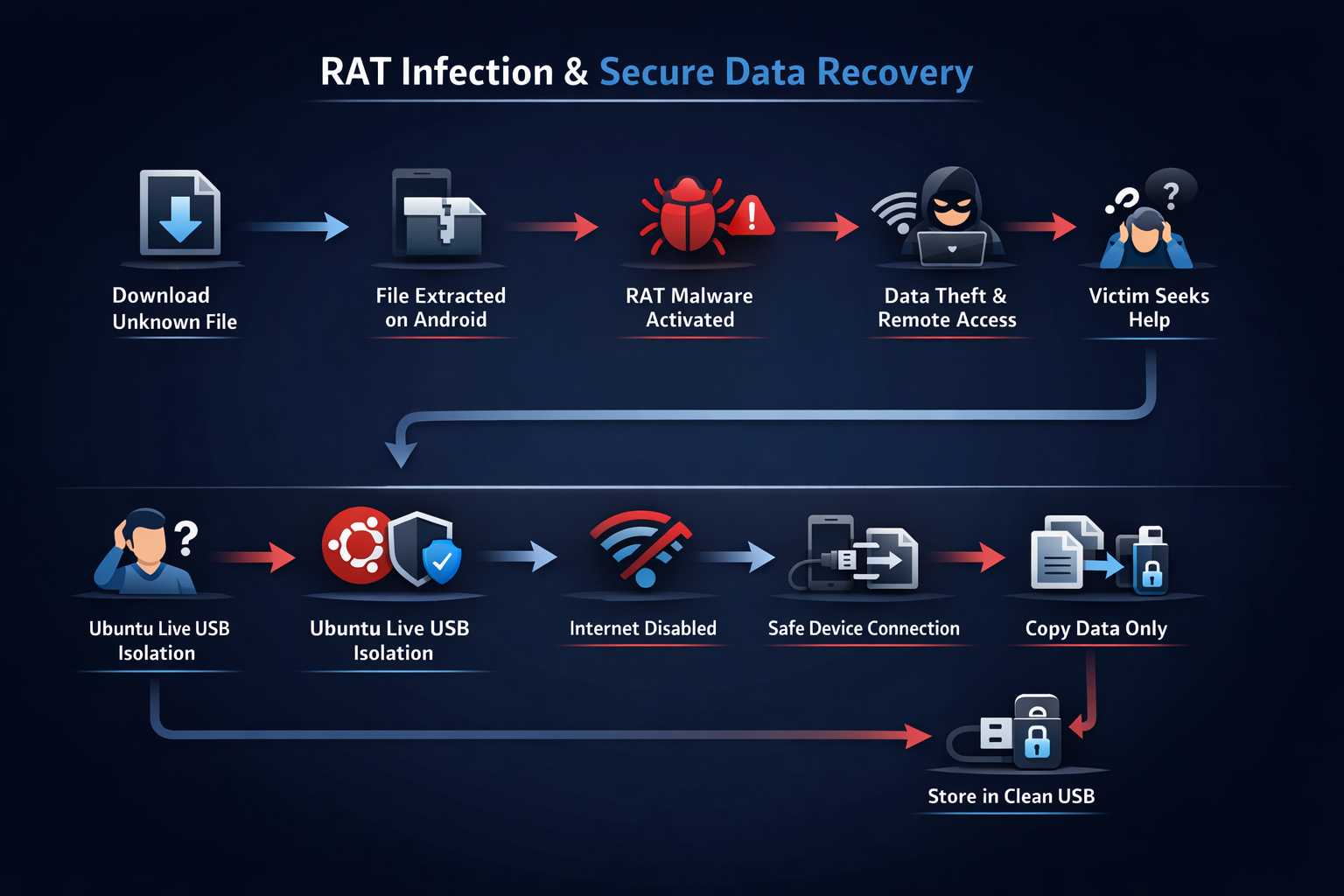

本项目演示在隔离的 Linux Live USB 环境中从 RAT 感染的 Android 设备安全恢复数据的方法与流程。

Stars: 0 | Forks: 0

# 🛡️ 使用 Live USB 从感染 RAT 的 Android 设备恢复数据

## 📌 摘要

本项目展示了一个真实的网络安全事件,涉及 Android 设备上的远程访问木马(RAT)感染。目标是在不将恶意软件传播到其他系统的情况下安全恢复用户数据。使用基于 Linux 的实时环境以确保隔离和安全性。

## 🚨 事件摘要

一名学生下载并解压了其 Android 设备上的一个未知文件,误以为它是安全的。然而,该文件包含一个 RAT。

不久之后:

* 观察到异常的网络使用

* 意外消耗了全部 5GB 校园 Wi-Fi 配额

* 引发了未经授权的远程访问和数据外泄的怀疑

该问题在网吧因风险拒绝处理后被升级。

## ⚠️ 威胁概述

* **恶意软件类型:** 远程访问木马(RAT)

* **传播方式:** 社会工程学(伪装的文件)

* **能力:**

* 远程设备访问

* 数据外泄

* 网络滥用

* 后台执行

## 🎯 目标

* 安全提取重要用户数据

* 避免恶意软件执行

* 防止主机系统感染

* 保持数据完整性

## 💡 解决方案策略

使用 Linux Live USB 创建了一个安全且隔离的环境。

### 为何使用 Ubuntu Live?

* 在内存中运行(非持久化)

* 不影响主机操作系统

* 非常适合取证和恢复任务

## ⚙️ 方法步骤

### 步骤 1:环境准备

* 下载 Ubuntu ISO

* 使用 Rufus 创建可启动 USB

### 步骤 2:安全启动执行

* 使用 USB 启动系统

* 选择“尝试 Ubuntu”(实时模式)

* 禁用互联网连接

### 步骤 3:受控设备访问

* 通过 USB 连接感染 Android 设备

* 启用文件传输(MTP 模式)

### 步骤 4:数据提取

* 在不执行文件的情况下访问存储

* 将所需数据复制到另一个干净的 USB

### 步骤 5:安全退出

* 卸载所有设备

* 关闭系统

* 移除 USB 设备

## 🔒 实施的安全控制

* 物理隔离环境(无互联网)

* 不执行文件策略

* 只读交互思维

* 不挂载内部驱动器

* 临时使用操作系统

## ⚠️ 风险分析与缓解

| 风险 | 影响 | 缓解措施 |

|------|------|----------|

| 恶意软件执行 | 系统被攻破 | 避免打开文件 |

| 数据泄露 | 隐私泄露 | 离线环境 |

| USB 感染 | 恶意软件传播 | 不执行 + 后续扫描 |

| 系统损坏 | 操作系统损坏 | 使用实时操作系统 |

## 📊 工作流程图

(在 diagrams/workflow.png 添加图表)

## 🧠 关键经验

* 人为错误是最薄弱的安全环节

* 隔离是最有效的防御

* 实时操作系统可作为取证工具

* 永远不要信任未知文件

## 🚀 后续改进

* 集成自动化恶意软件检测

* 沙箱文件分析

* 网络流量监控工具

* 事件响应手册开发

## ⚠️ 免责声明

本项目仅用于教育和道德网络安全目的。未分享任何个人或敏感数据。

## 📊 工作流程图

## 📎 标签

`网络安全` `数字取证` `恶意软件分析` `Linux` `事件响应`

标签:Android 取证, ESC8, Linux Live USB, RAT 清除, Ubuntu Live, Zenmap, 内存运行, 安全启动, 数据完整性, 数据恢复, 文件传输协议 MTP, 校园网络安全, 社会工程学, 网络安全应急响应, 远程访问木马, 防病毒, 隔离环境