Dreawma/Exe-UacBypass-Downloader-Crypter-Fud-Defender-Malware-Executable

GitHub: Dreawma/Exe-UacBypass-Downloader-Crypter-Fud-Defender-Malware-Executable

一个基于 .NET 的恶意软件构建框架,专注于通过 UAC 绕过与 Defender 规避实现隐蔽载荷执行。

Stars: 0 | Forks: 0

# 什么是 Exe 恶意软件工具?

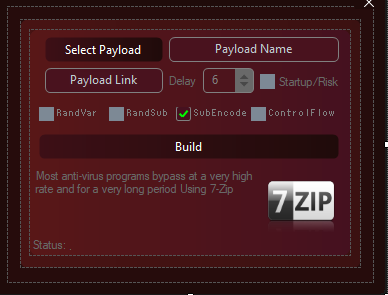

Exe-UacBypass-Downloader-Crypter 是一个精心设计的工具,用于执行恶意负载并规避现代安全措施。**UAC 绕过**允许通过绕过用户账户控制提示来提升权限。**防御规避**禁用或避免 Windows Defender 检测。**FUD 加壳**对负载进行加密,以在扫描和执行过程中保持未被检测的状态。**恶意软件下载器**从远程服务器获取额外负载。**运行时执行**在内存中解密并运行负载以实现隐蔽。**反调试**防止安全工具进行分析。**图标欺骗**将可执行文件伪装成合法文件。**持久性设置**确保恶意软件在系统重启后仍保持活跃。

## 媒体

## 功能

* 1 UAC 绕过

* 2 防御规避

* 3 FUD 加壳

* 4 恶意软件下载器

* 5 运行时执行

* 6 反调试

* 7 图标欺骗

* 8 持久性设置

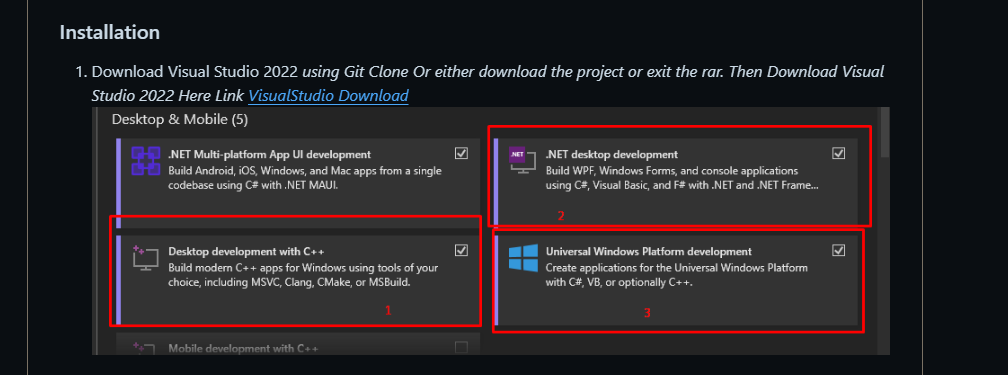

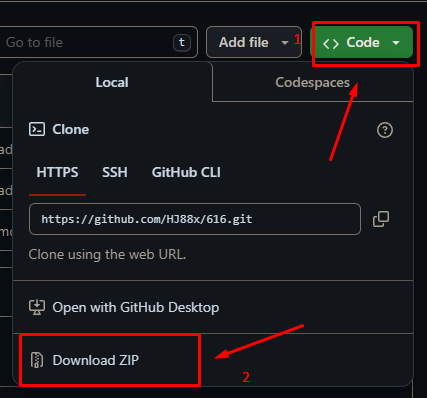

# 安装

1. 下载 Visual Studio 2022

_使用 Git 克隆或直接下载项目并解压。然后下载 Visual Studio 2022 Here Link [VisualStudio 下载](https://visualstudio.microsoft.com/downloads/)_

2. 或

3. _然后打开解决方案文件(.sln)_

4. 找到可执行文件

/项目名称/Bin/Debug/Executable.exe

# 使用方法

1. **打开应用程序**

- 在计算机上找到可执行文件(`.exe`)并双击启动程序。

2. **选择目标并调整设置**

- 从可用选项中选择所需的目标或任务。

- 根据需要自定义其他设置(例如偏好设置、配置)。

3. **生成安全密码**

- 使用内置功能创建使用 **SHA-256 算法** 哈希的强密码。这确保密码安全且加密。

4. **开始进程**

- 点击 **“开始”** 按钮或按 `Ctrl + V` 开始操作。

- 提示时,输入上一步生成的密码。

5. **提供 API 密钥(如需要)**

- 如果应用程序需要 API 密钥才能运行(例如用于外部服务),请前往设置并在继续之前输入有效的 API 密钥。

6. **启动服务器**

- 配置完成后,启动服务器。等待连接建立。稳定的连接是应用程序正常工作的必要条件。

7. **疑难解答(如果遇到错误)**

- 如果遇到错误,请确保系统安装了以下内容:

- **Node.js**:从 [nodejs.org](https://nodejs.org) 下载并安装。

- **Visual Studio 生成工具**:安装这些工具以解决技术问题。

## 贡献

## 许可证

项目根据 [MIT 许可证](https://github.com/AvaloniaUI/Avalonia/blob/master/licence.md) 授权。

```

solid cube_corner

facet normal 0.0 -1.0 0.0

outer loop

vertex 0.0 0.0 0.0

vertex 1.0 0.0 0.0

vertex 0.0 0.0 1.0

endloop

endfacet

facet normal 0.0 0.0 -1.0

outer loop

vertex 0.0 0.0 0.0

vertex 0.0 1.0 0.0

vertex 1.0 0.0 0.0

endloop

endfacet

facet normal -1.0 0.0 0.0

outer loop

vertex 0.0 0.0 0.0

vertex 0.0 0.0 1.0

vertex 0.0 1.0 0.0

endloop

endfacet

facet normal 0.577 0.577 0.577

outer loop

vertex 1.0 0.0 0.0

vertex 0.0 1.0 0.0

vertex 0.0 0.0 1.0

endloop

endfacet

endsolid

```

## 许可证

项目根据 [MIT 许可证](https://github.com/AvaloniaUI/Avalonia/blob/master/licence.md) 授权。

```

solid cube_corner

facet normal 0.0 -1.0 0.0

outer loop

vertex 0.0 0.0 0.0

vertex 1.0 0.0 0.0

vertex 0.0 0.0 1.0

endloop

endfacet

facet normal 0.0 0.0 -1.0

outer loop

vertex 0.0 0.0 0.0

vertex 0.0 1.0 0.0

vertex 1.0 0.0 0.0

endloop

endfacet

facet normal -1.0 0.0 0.0

outer loop

vertex 0.0 0.0 0.0

vertex 0.0 0.0 1.0

vertex 0.0 1.0 0.0

endloop

endfacet

facet normal 0.577 0.577 0.577

outer loop

vertex 1.0 0.0 0.0

vertex 0.0 1.0 0.0

vertex 0.0 0.0 1.0

endloop

endfacet

endsolid

```

标签:API接口, AV evasion, CSV导出, Defender绕过, DNS 反向解析, DOM解析, exe, FUD加壳, payload delivery, privilege escalation, Shellcode, stealth techniques, trojan features, UAC绕过, Visual Studio, 下载器, 代码混淆, 加密, 协议分析, 反调试, 可执行文件, 图标伪造, 多人体追踪, 安全绕过, 恶意软件, 技术调研, 木马, 权限提升, 漏洞扫描器, 网络信息收集, 运行时解密, 隐蔽执行