cyberwithdex/security-SOC-lab

GitHub: cyberwithdex/security-SOC-lab

一套用于在虚拟化企业网络中演练SOC攻防的实战实验室。

Stars: 0 | Forks: 1

# security-SOC-lab

“一套包含活动目录、Wazuh SIEM、Security Onion 的实战企业 SOC 家庭实验室,用于在虚拟化业务网络中进行攻击模拟。”

🏢 第一部分:Active Directory — 域控制器搭建

概述

Active Directory(AD)服务器是我们 SOC 实验室网络的基础。它充当域控制器(DC),负责整个实验室环境中的集中身份验证、用户账户管理、组策略、DNS 和 DHCP。

在真实的企业环境中,域控制器是最关键且最易受攻击的系统之一——因此理解其工作原理、配置方法以及如何监控威胁,对于任何 SOC 分析师都至关重要。

域:corp.soc-lab-dc.com

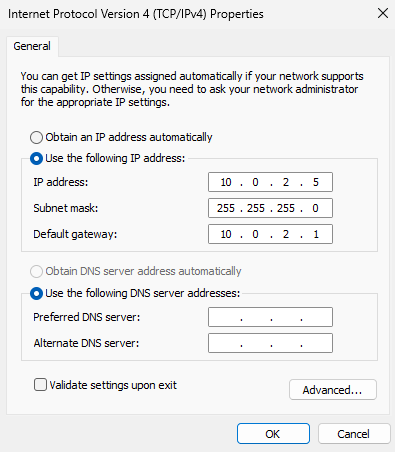

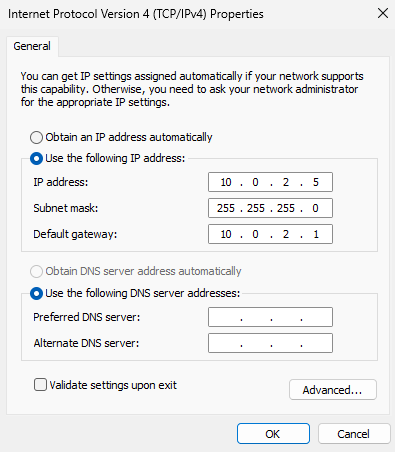

服务器 IP:10.0.2.5

操作系统:Windows Server 2025 Standard Evaluation

主机名:WIN-1MD9MNNGLGQ

🖥️ 步骤 1:在 VirtualBox 中创建虚拟机

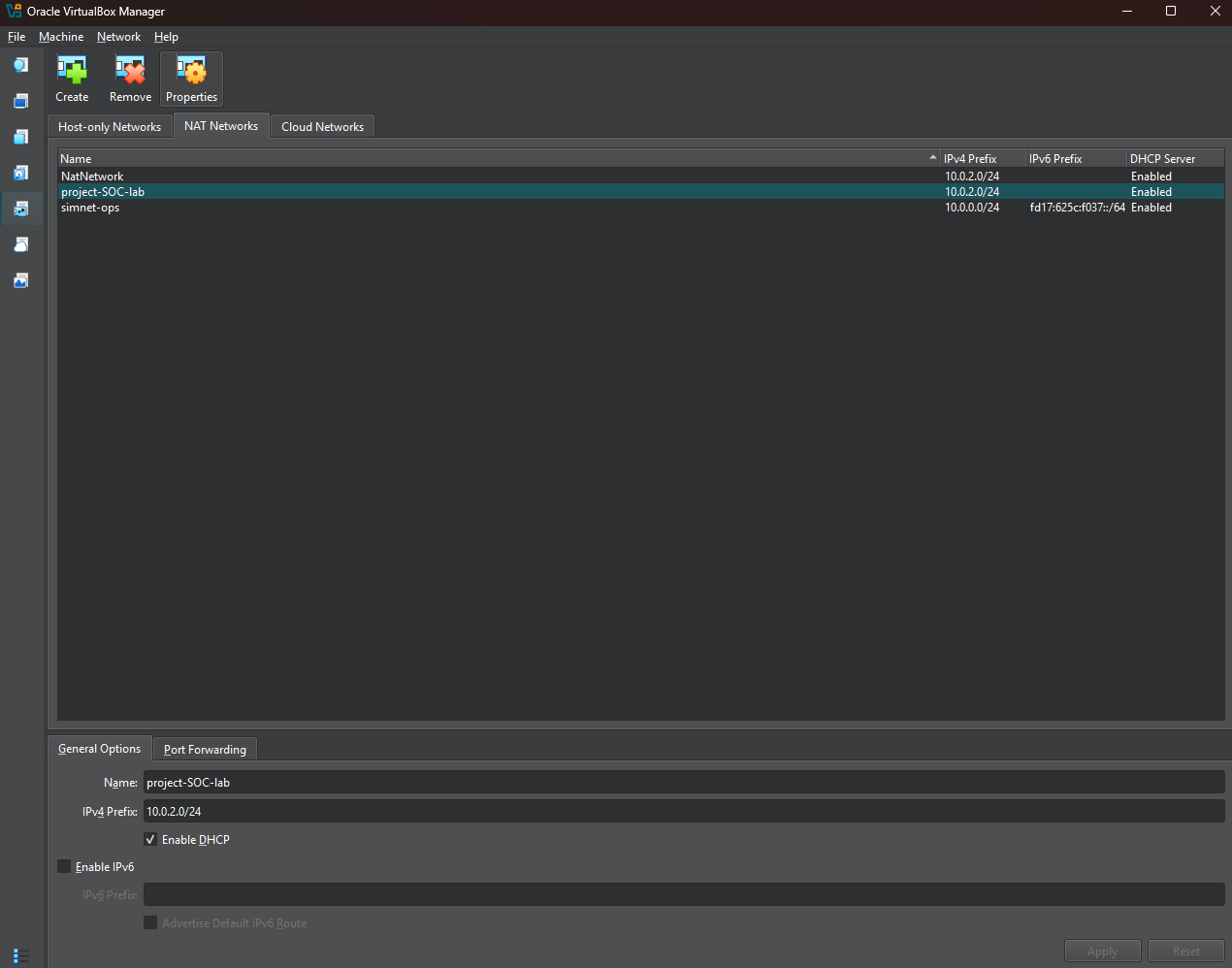

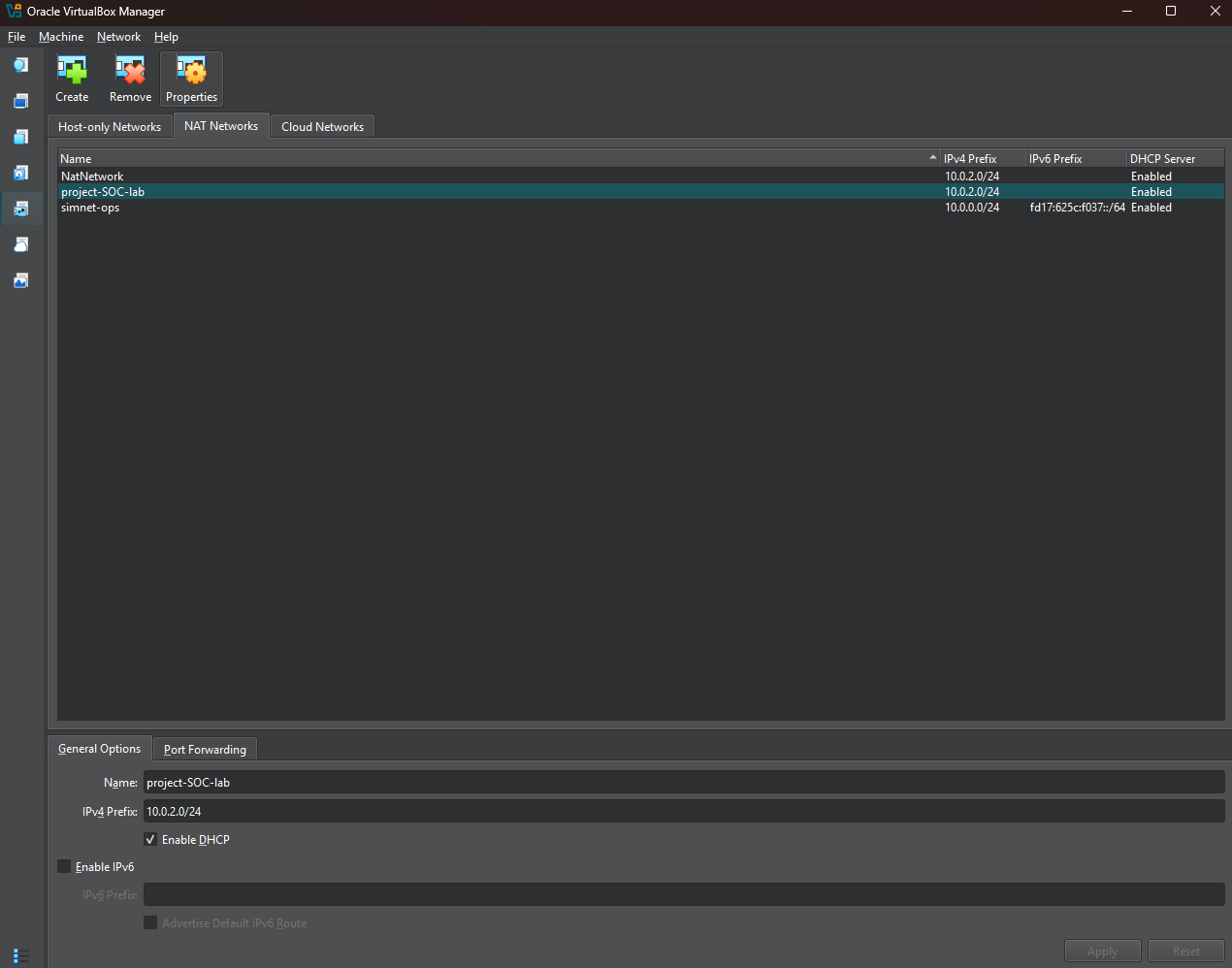

在安装 Windows Server 之前,我们先配置 NAT 网络,使所有虚拟机能够互相通信。

创建的网络:

名称:project-SOC-lab

IPv4 前缀:10.0.2.0/24

DHCP:已启用

🖥️ 步骤 1:在 VirtualBox 中创建虚拟机

在安装 Windows Server 之前,我们先配置 NAT 网络,使所有虚拟机能够互相通信。

创建的网络:

名称:project-SOC-lab

IPv4 前缀:10.0.2.0/24

DHCP:已启用

然后我创建了一台配备 2 核 CPU、4GB 内存和 50GB 存储的虚拟机。

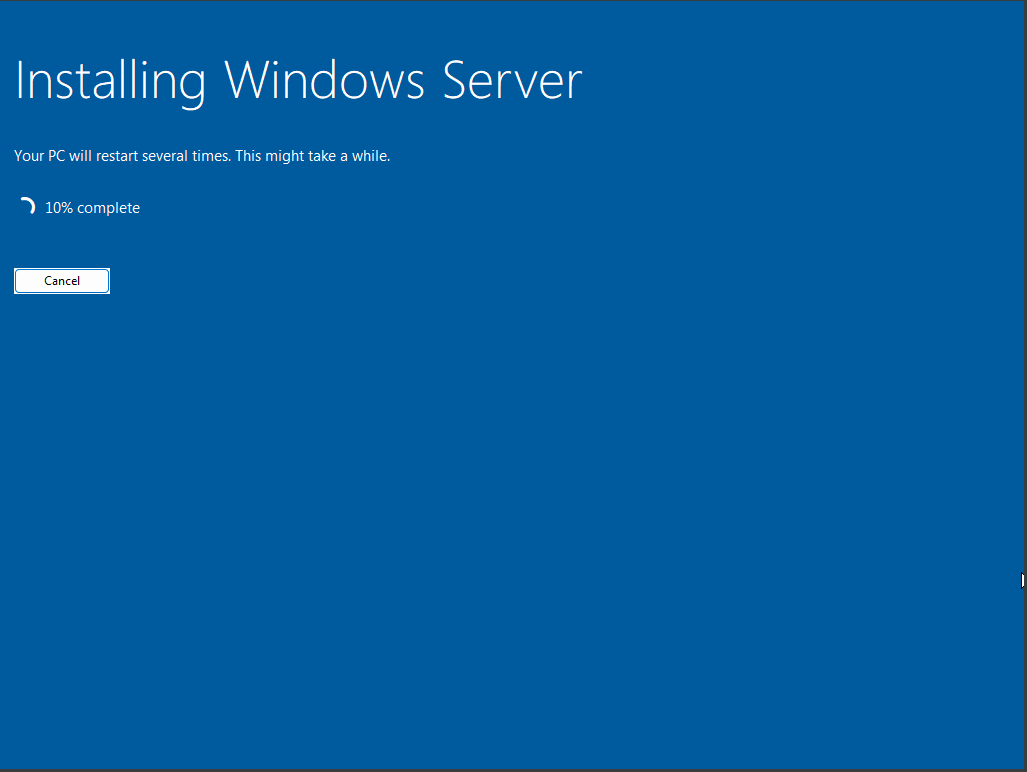

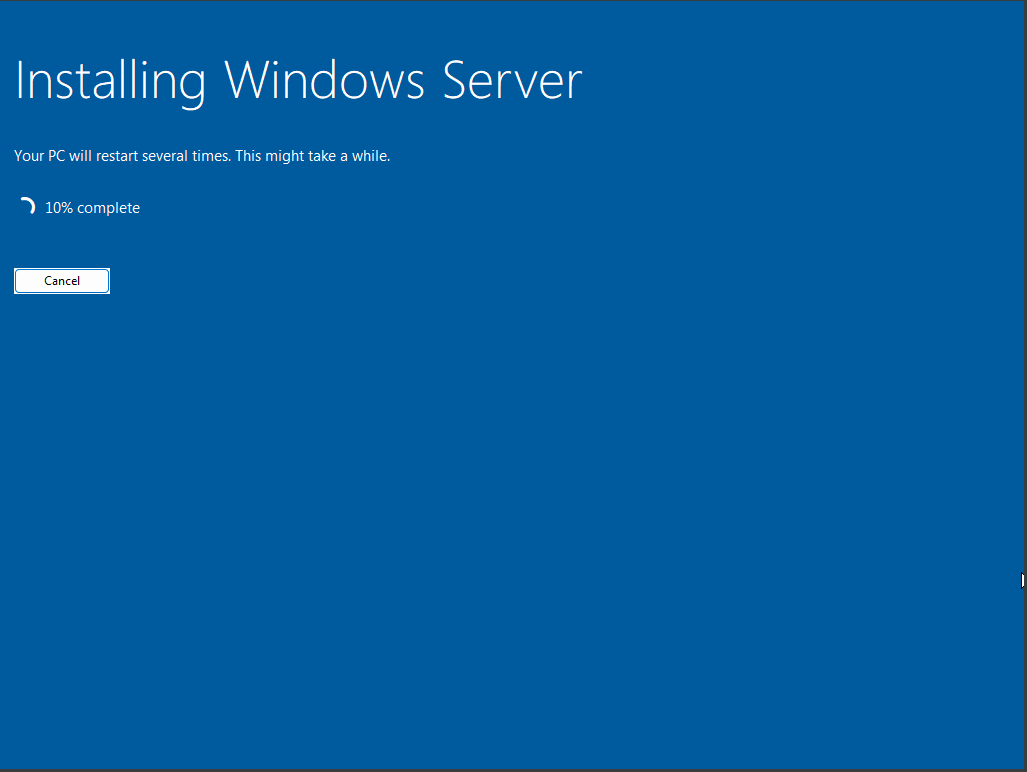

🔧 步骤 2:安装 Active Directory 域服务(AD DS)

然后我创建了一台配备 2 核 CPU、4GB 内存和 50GB 存储的虚拟机。

🔧 步骤 2:安装 Active Directory 域服务(AD DS)

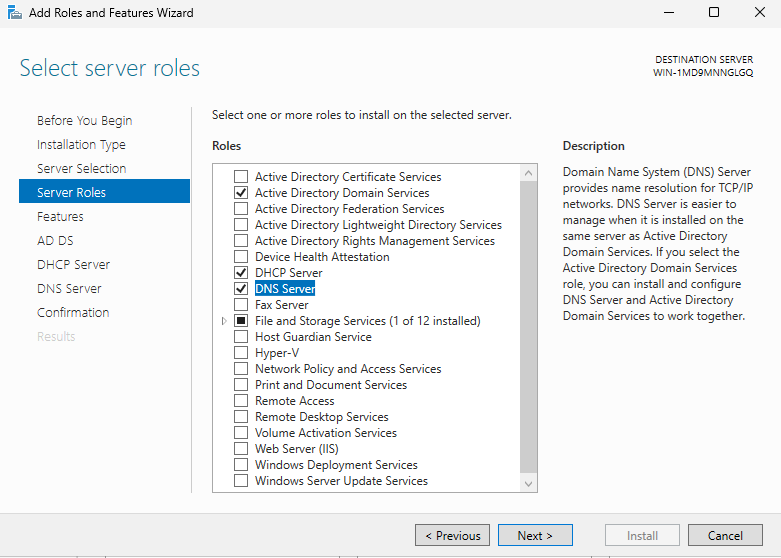

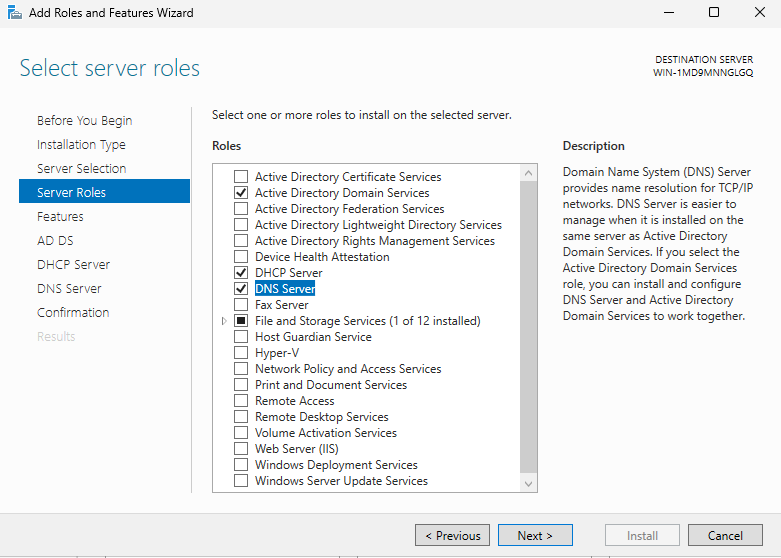

在 Windows Server 2025 安装并启动后,我们打开“服务器管理器”,使用“添加角色和功能向导”安装所需角色。

已安装角色:

✅ Active Directory 域服务(AD DS)

✅ DHCP 服务器

✅ DNS 服务器

步骤:

打开“服务器管理器” → 点击“管理” → 选择“添加角色和功能”

点击“开始之前”的“下一步”

选择“基于角色或基于功能的安装”

选择本地服务器:WIN-1MD9MNNGLGQ(10.0.2.5)

勾选 Active Directory 域服务、DHCP 服务器和 DNS 服务器

点击“安装”并等待完成

在 Windows Server 2025 安装并启动后,我们打开“服务器管理器”,使用“添加角色和功能向导”安装所需角色。

已安装角色:

✅ Active Directory 域服务(AD DS)

✅ DHCP 服务器

✅ DNS 服务器

步骤:

打开“服务器管理器” → 点击“管理” → 选择“添加角色和功能”

点击“开始之前”的“下一步”

选择“基于角色或基于功能的安装”

选择本地服务器:WIN-1MD9MNNGLGQ(10.0.2.5)

勾选 Active Directory 域服务、DHCP 服务器和 DNS 服务器

点击“安装”并等待完成

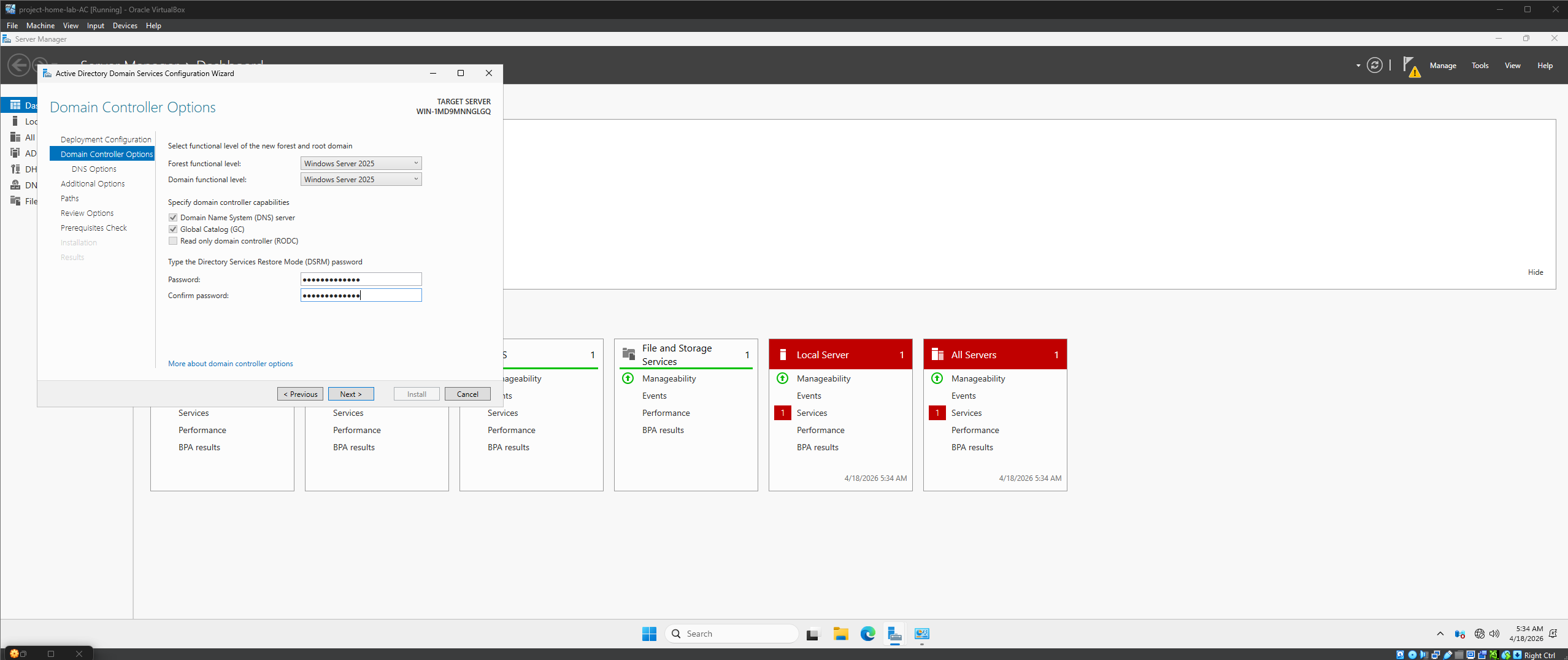

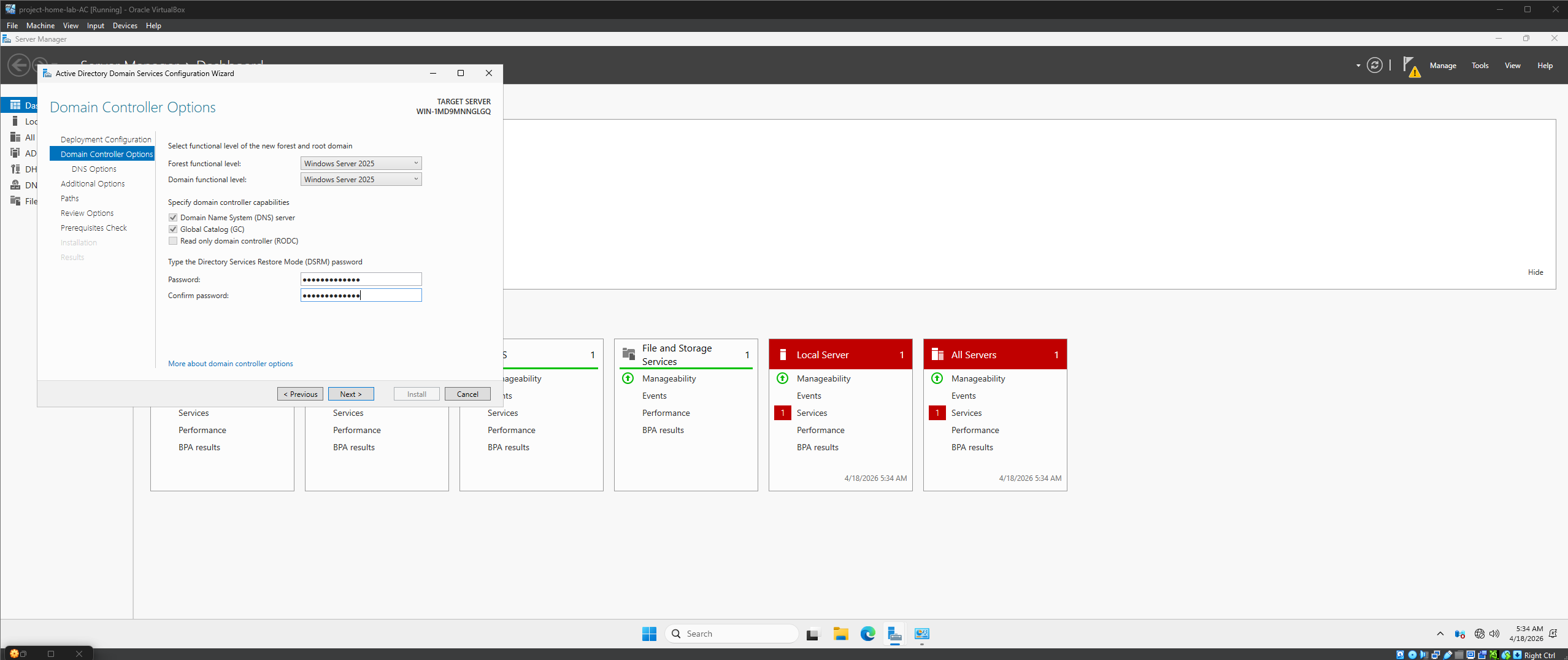

🌐 步骤 3:提升服务器为域控制器

安装 AD DS 角色后,我们通过创建新林将服务器提升为域控制器。

配置:

根域名:corp.soc-lab-dc.com

林功能级别:Windows Server 2025

DNS 服务器:✅ 启用

全局编录:✅ 启用

提升完成后,服务器重启,服务器管理器确认所有四个角色均已激活:

角色状态

AD DS ✅ 在线

DHCP ✅ 在线

DNS ✅ 在线

文件和存储服务 ✅ 在线

🌐 步骤 3:提升服务器为域控制器

安装 AD DS 角色后,我们通过创建新林将服务器提升为域控制器。

配置:

根域名:corp.soc-lab-dc.com

林功能级别:Windows Server 2025

DNS 服务器:✅ 启用

全局编录:✅ 启用

提升完成后,服务器重启,服务器管理器确认所有四个角色均已激活:

角色状态

AD DS ✅ 在线

DHCP ✅ 在线

DNS ✅ 在线

文件和存储服务 ✅ 在线

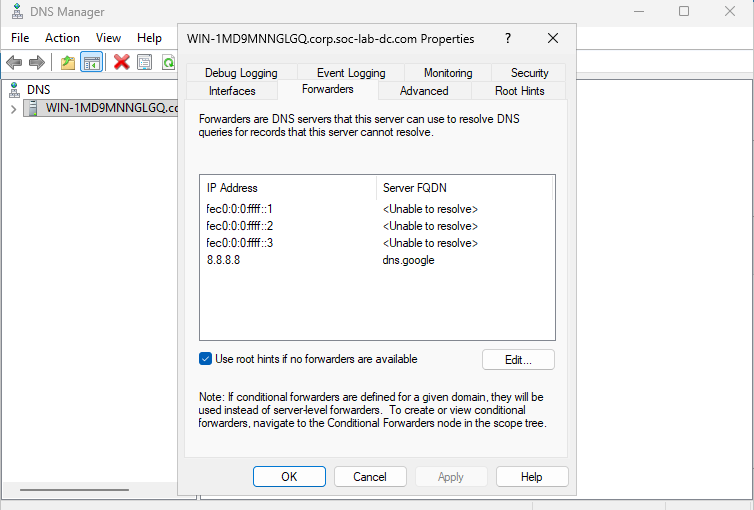

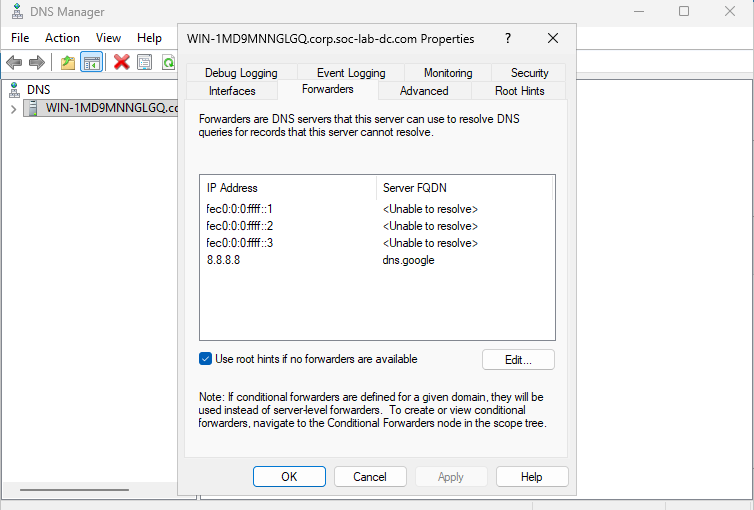

🌍 步骤 4:配置 DNS 转发器

为了让 DC 能够解析外部互联网地址(如 google.com),同时处理内部域名解析,我们配置了 DNS 转发器。

操作步骤:

从“服务器管理器”打开 DNS 管理器

右键点击服务器 → 属性 → 转发器 选项卡

添加 Google 公共 DNS:8.8.8.8

🌍 步骤 4:配置 DNS 转发器

为了让 DC 能够解析外部互联网地址(如 google.com),同时处理内部域名解析,我们配置了 DNS 转发器。

操作步骤:

从“服务器管理器”打开 DNS 管理器

右键点击服务器 → 属性 → 转发器 选项卡

添加 Google 公共 DNS:8.8.8.8

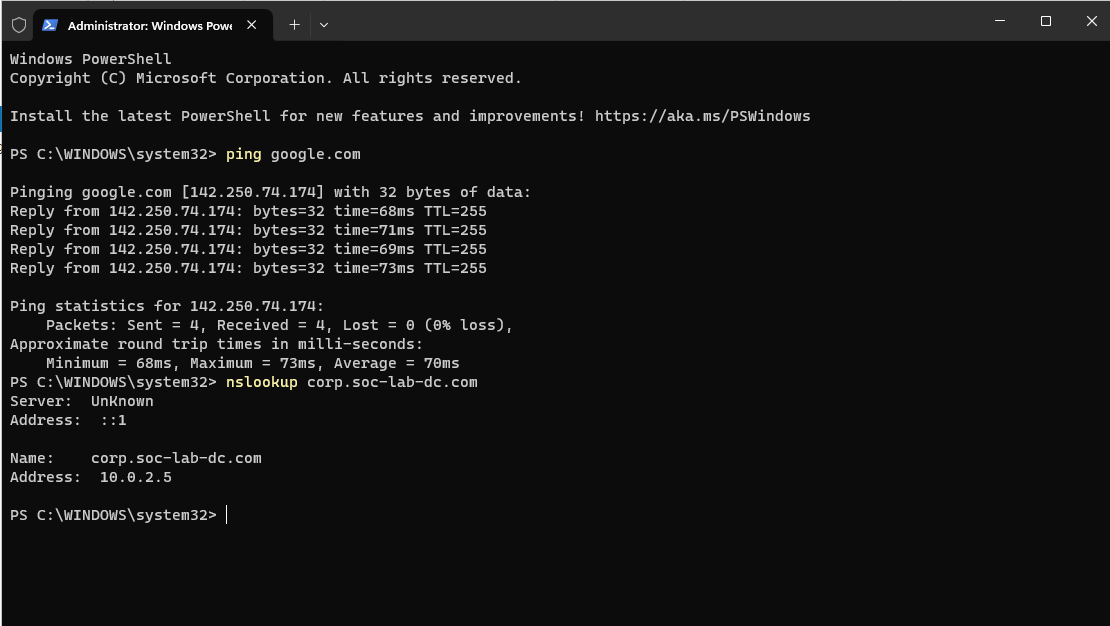

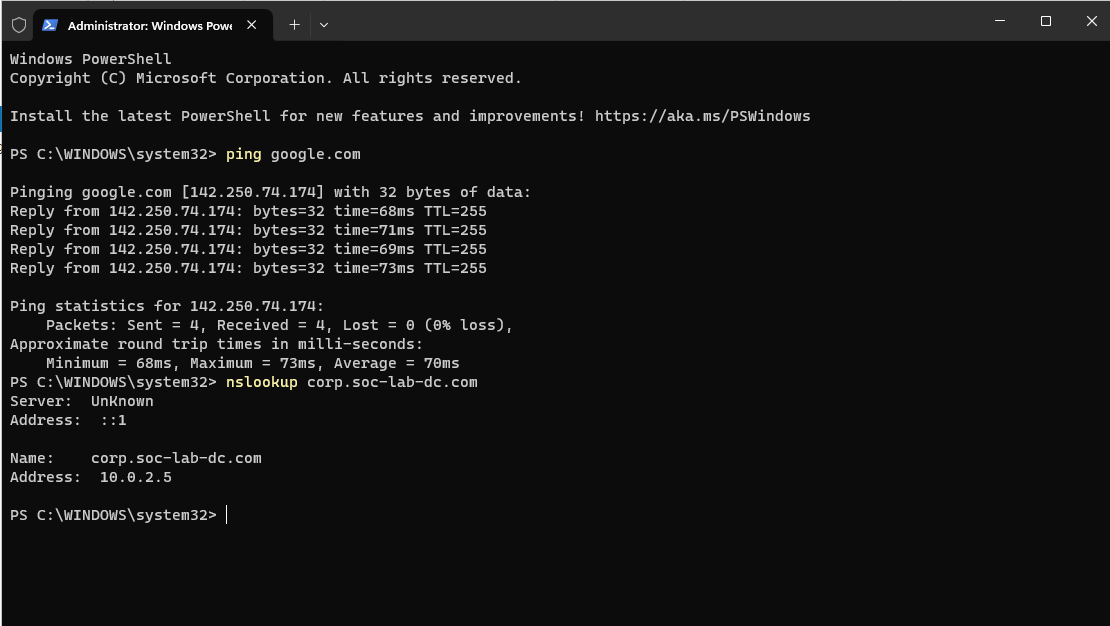

验证 — DNS 和连接测试:

我们使用 PowerShell 验证配置:

验证 — DNS 和连接测试:

我们使用 PowerShell 验证配置:

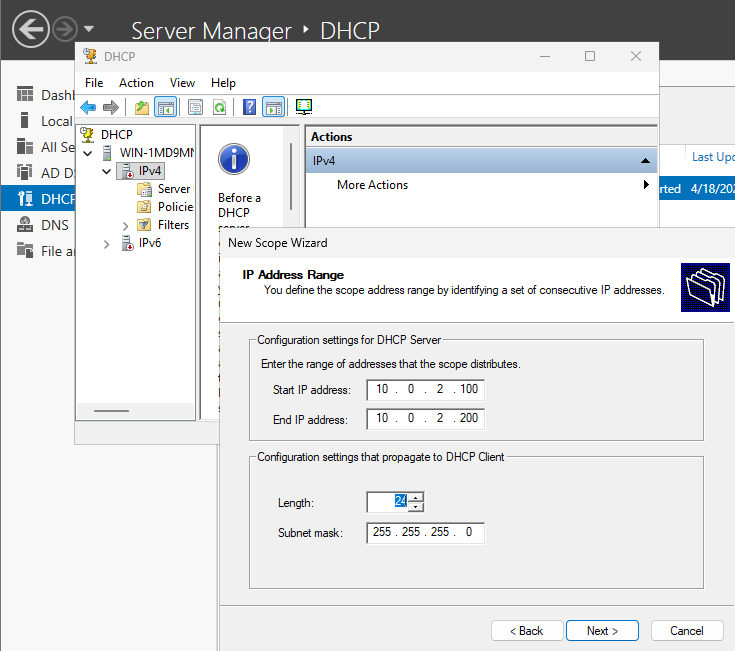

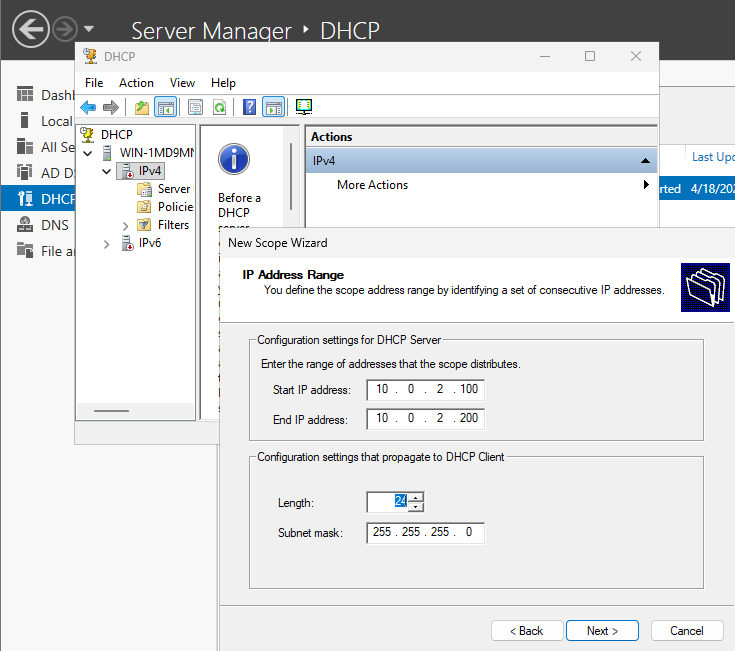

📡 步骤 5:配置 DHCP 作用域

我们配置了一个 DHCP 作用域,以便 DC 能够自动为加入域的客户机分配 IP 地址。

DHCP 作用域设置:

作用域名称:project-home-lab-ac

IP 地址范围:10.0.2.x 范围

默认网关(路由器):10.0.2.1

步骤:

从“服务器管理器”打开 DHCP 管理器

展开 IPv4 → 右键 → 新建作用域向导

设置作用域名称和 IP 地址范围

设置默认网关为 10.0.2.1

授权 DHCP 服务器

📡 步骤 5:配置 DHCP 作用域

我们配置了一个 DHCP 作用域,以便 DC 能够自动为加入域的客户机分配 IP 地址。

DHCP 作用域设置:

作用域名称:project-home-lab-ac

IP 地址范围:10.0.2.x 范围

默认网关(路由器):10.0.2.1

步骤:

从“服务器管理器”打开 DHCP 管理器

展开 IPv4 → 右键 → 新建作用域向导

设置作用域名称和 IP 地址范围

设置默认网关为 10.0.2.1

授权 DHCP 服务器

最后,我添加了两个用户

最后,我添加了两个用户

🖥️ 步骤 1:在 VirtualBox 中创建虚拟机

在安装 Windows Server 之前,我们先配置 NAT 网络,使所有虚拟机能够互相通信。

创建的网络:

名称:project-SOC-lab

IPv4 前缀:10.0.2.0/24

DHCP:已启用

🖥️ 步骤 1:在 VirtualBox 中创建虚拟机

在安装 Windows Server 之前,我们先配置 NAT 网络,使所有虚拟机能够互相通信。

创建的网络:

名称:project-SOC-lab

IPv4 前缀:10.0.2.0/24

DHCP:已启用

然后我创建了一台配备 2 核 CPU、4GB 内存和 50GB 存储的虚拟机。

🔧 步骤 2:安装 Active Directory 域服务(AD DS)

然后我创建了一台配备 2 核 CPU、4GB 内存和 50GB 存储的虚拟机。

🔧 步骤 2:安装 Active Directory 域服务(AD DS)

在 Windows Server 2025 安装并启动后,我们打开“服务器管理器”,使用“添加角色和功能向导”安装所需角色。

已安装角色:

✅ Active Directory 域服务(AD DS)

✅ DHCP 服务器

✅ DNS 服务器

步骤:

打开“服务器管理器” → 点击“管理” → 选择“添加角色和功能”

点击“开始之前”的“下一步”

选择“基于角色或基于功能的安装”

选择本地服务器:WIN-1MD9MNNGLGQ(10.0.2.5)

勾选 Active Directory 域服务、DHCP 服务器和 DNS 服务器

点击“安装”并等待完成

在 Windows Server 2025 安装并启动后,我们打开“服务器管理器”,使用“添加角色和功能向导”安装所需角色。

已安装角色:

✅ Active Directory 域服务(AD DS)

✅ DHCP 服务器

✅ DNS 服务器

步骤:

打开“服务器管理器” → 点击“管理” → 选择“添加角色和功能”

点击“开始之前”的“下一步”

选择“基于角色或基于功能的安装”

选择本地服务器:WIN-1MD9MNNGLGQ(10.0.2.5)

勾选 Active Directory 域服务、DHCP 服务器和 DNS 服务器

点击“安装”并等待完成

🌐 步骤 3:提升服务器为域控制器

安装 AD DS 角色后,我们通过创建新林将服务器提升为域控制器。

配置:

根域名:corp.soc-lab-dc.com

林功能级别:Windows Server 2025

DNS 服务器:✅ 启用

全局编录:✅ 启用

提升完成后,服务器重启,服务器管理器确认所有四个角色均已激活:

角色状态

AD DS ✅ 在线

DHCP ✅ 在线

DNS ✅ 在线

文件和存储服务 ✅ 在线

🌐 步骤 3:提升服务器为域控制器

安装 AD DS 角色后,我们通过创建新林将服务器提升为域控制器。

配置:

根域名:corp.soc-lab-dc.com

林功能级别:Windows Server 2025

DNS 服务器:✅ 启用

全局编录:✅ 启用

提升完成后,服务器重启,服务器管理器确认所有四个角色均已激活:

角色状态

AD DS ✅ 在线

DHCP ✅ 在线

DNS ✅ 在线

文件和存储服务 ✅ 在线

🌍 步骤 4:配置 DNS 转发器

为了让 DC 能够解析外部互联网地址(如 google.com),同时处理内部域名解析,我们配置了 DNS 转发器。

操作步骤:

从“服务器管理器”打开 DNS 管理器

右键点击服务器 → 属性 → 转发器 选项卡

添加 Google 公共 DNS:8.8.8.8

🌍 步骤 4:配置 DNS 转发器

为了让 DC 能够解析外部互联网地址(如 google.com),同时处理内部域名解析,我们配置了 DNS 转发器。

操作步骤:

从“服务器管理器”打开 DNS 管理器

右键点击服务器 → 属性 → 转发器 选项卡

添加 Google 公共 DNS:8.8.8.8

验证 — DNS 和连接测试:

我们使用 PowerShell 验证配置:

验证 — DNS 和连接测试:

我们使用 PowerShell 验证配置:

📡 步骤 5:配置 DHCP 作用域

我们配置了一个 DHCP 作用域,以便 DC 能够自动为加入域的客户机分配 IP 地址。

DHCP 作用域设置:

作用域名称:project-home-lab-ac

IP 地址范围:10.0.2.x 范围

默认网关(路由器):10.0.2.1

步骤:

从“服务器管理器”打开 DHCP 管理器

展开 IPv4 → 右键 → 新建作用域向导

设置作用域名称和 IP 地址范围

设置默认网关为 10.0.2.1

授权 DHCP 服务器

📡 步骤 5:配置 DHCP 作用域

我们配置了一个 DHCP 作用域,以便 DC 能够自动为加入域的客户机分配 IP 地址。

DHCP 作用域设置:

作用域名称:project-home-lab-ac

IP 地址范围:10.0.2.x 范围

默认网关(路由器):10.0.2.1

步骤:

从“服务器管理器”打开 DHCP 管理器

展开 IPv4 → 右键 → 新建作用域向导

设置作用域名称和 IP 地址范围

设置默认网关为 10.0.2.1

授权 DHCP 服务器

最后,我添加了两个用户

最后,我添加了两个用户标签:Active Directory, AMSI绕过, DHCP, DNS, NAT网络, Plaso, Security Onion, SOC实验室, SOH, Terraform 安全, Wazuh SIEM, Windows Server 2025, 企业安全运营中心, 域控制器, 威胁检测, 攻击模拟, 漏洞模拟, 组策略, 网络安全, 虚拟化安全实验, 虚拟网络, 速率限制, 隐私保护, 驱动签名利用