lenoshz/sentinel-cloud-siem-lab

GitHub: lenoshz/sentinel-cloud-siem-lab

一个展示全球蜜罐与 Microsoft Sentinel SIEM 集成的云安全 SOC 实验室,实现实时威胁检测与可视化。

Stars: 0 | Forks: 0

# Azure Cloud SIEM 实施与全球蜜罐

## 📖 目标

Azure-Sentinel-Global-Honeypot 项目旨在展示云安全运营与蓝队概念。主要目标是部署一个全球可见的 Windows 虚拟机作为蜜罐,将产生的安全遥测数据汇集到集中式日志仓库,并利用安全信息与事件管理(SIEM)系统分析、解析并可视化全球范围内的实时网络攻击。

该项目模拟了 SOC 分析师的职责,重点关注威胁检测、日志摄取管道以及使用 Microsoft Sentinel 进行主动监控。

## 🛠️ 使用的工具与技术

* **Microsoft Azure:** 云基础设施资源调配(虚拟机、资源组、虚拟网络)。

* **Microsoft Sentinel:** 用于威胁情报、日志聚合和工作簿可视化的云原生 SIEM。

* **Log Analytics Workspace (LAW):** 集中式日志摄取仓库。

* **Kusto Query Language (KQL):** 用于解析、过滤并从原始事件数据中提取有意义的指标。

* **Windows Security Event Logs:** 利用事件 ID `4625`(登录失败)追踪恶意身份验证尝试。

* **Azure Network Security Groups (NSG):** 配置为一个宽松的云端防火墙,故意暴露 RDP(端口 3389)至公网。

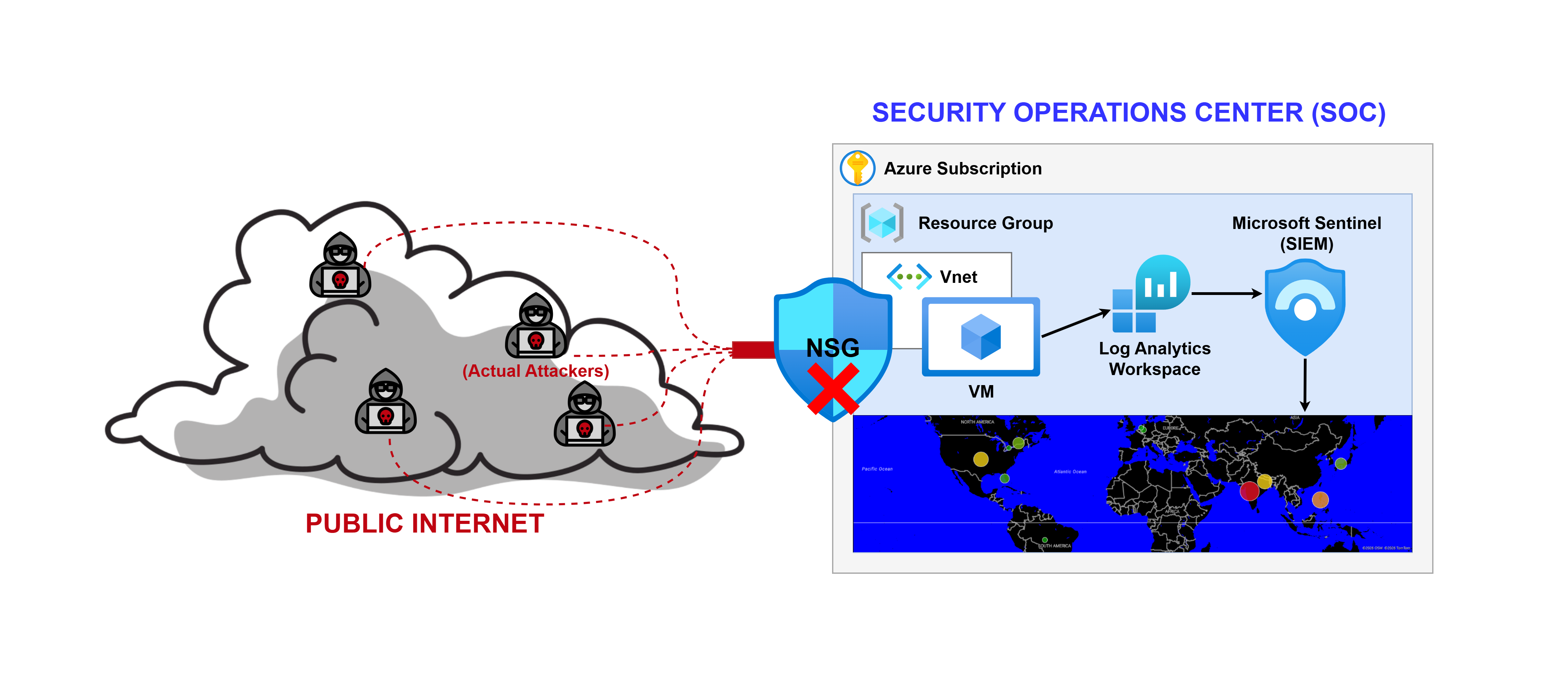

## 🏗️ 架构与网络流程

*展示蜜罐到 Sentinel SIEM 的数据流的可视化表示。*

1. **部署:** 在 Azure 中部署一台 Windows 10 虚拟机。Azure 网络安全组与内部 Windows Defender 防火墙均被故意错误配置,以允许来自任意全球 IP 地址的无差别入站流量。

2. **摄取:** 将 Azure Monitor Agent (AMA) 部署至虚拟机,直接将 Windows 安全日志转发至 Azure Log Analytics 工作区。

3. **增强:** 将第三方 GeoIP 映射观察表导入 Microsoft Sentinel,以关联攻击者 IP 地址与物理地理位置(纬度/经度、城市、国家)。

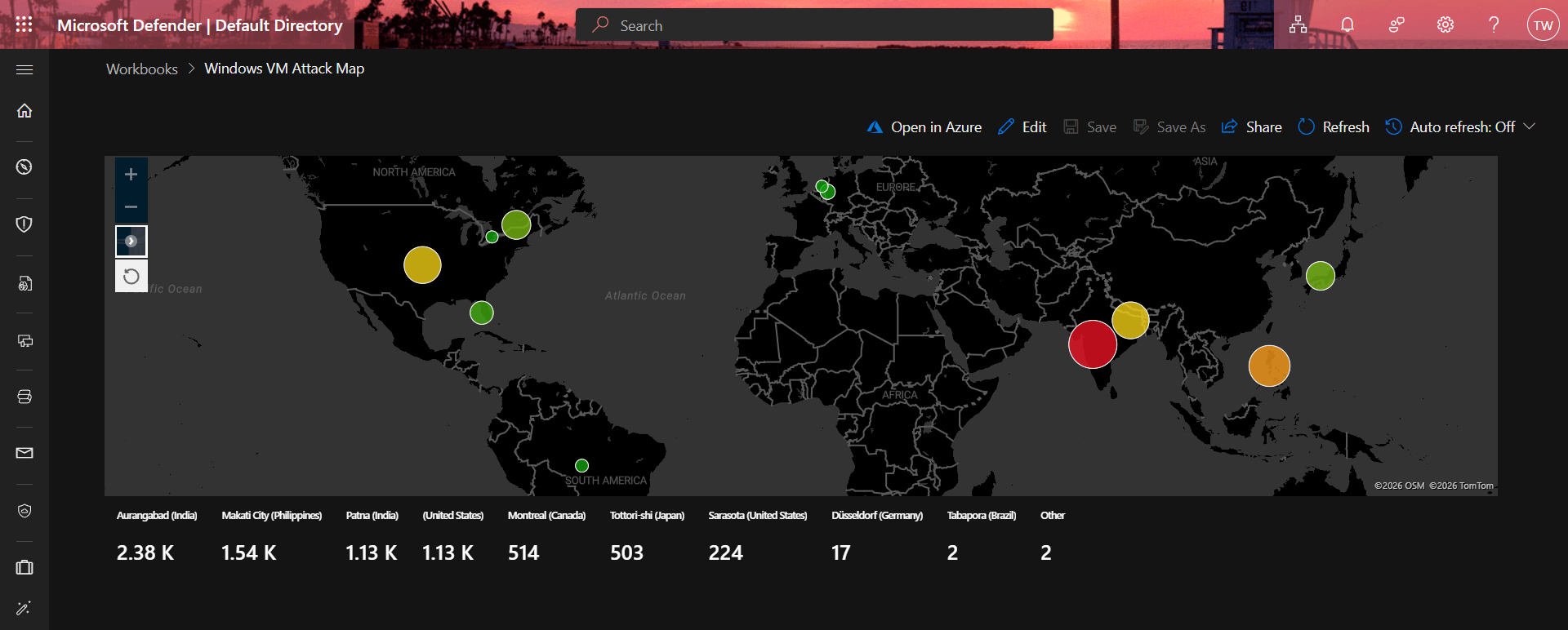

4. **可视化:** 使用 KQL 构建一个自定义 Sentinel 工作簿,实时绘制 RDP 暴力破解攻击的地理来源。

## 🔍 实施步骤

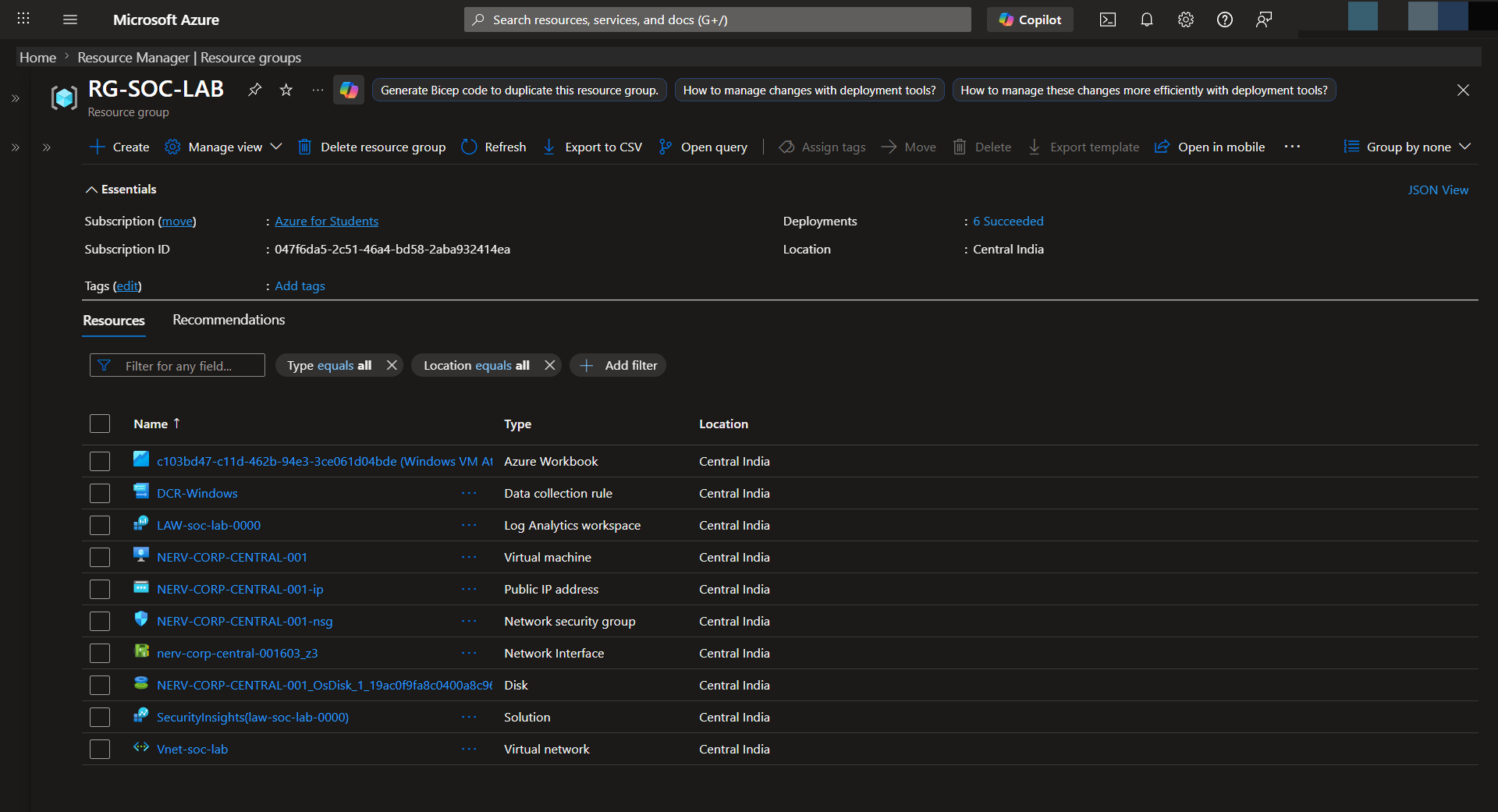

### 1. 蜜罐资源调配与暴露

创建了一组安全态势高度脆弱的 Windows 虚拟机。NSG 入站规则被修改为允许 `ANY` 源访问 `ANY` 端口。为确保最大可见性,内部 Windows 防火墙配置文件(域、专用、公用)被完全禁用。

*参考:详细展示虚拟机与宽松 NSG 的 Azure 资源组。*

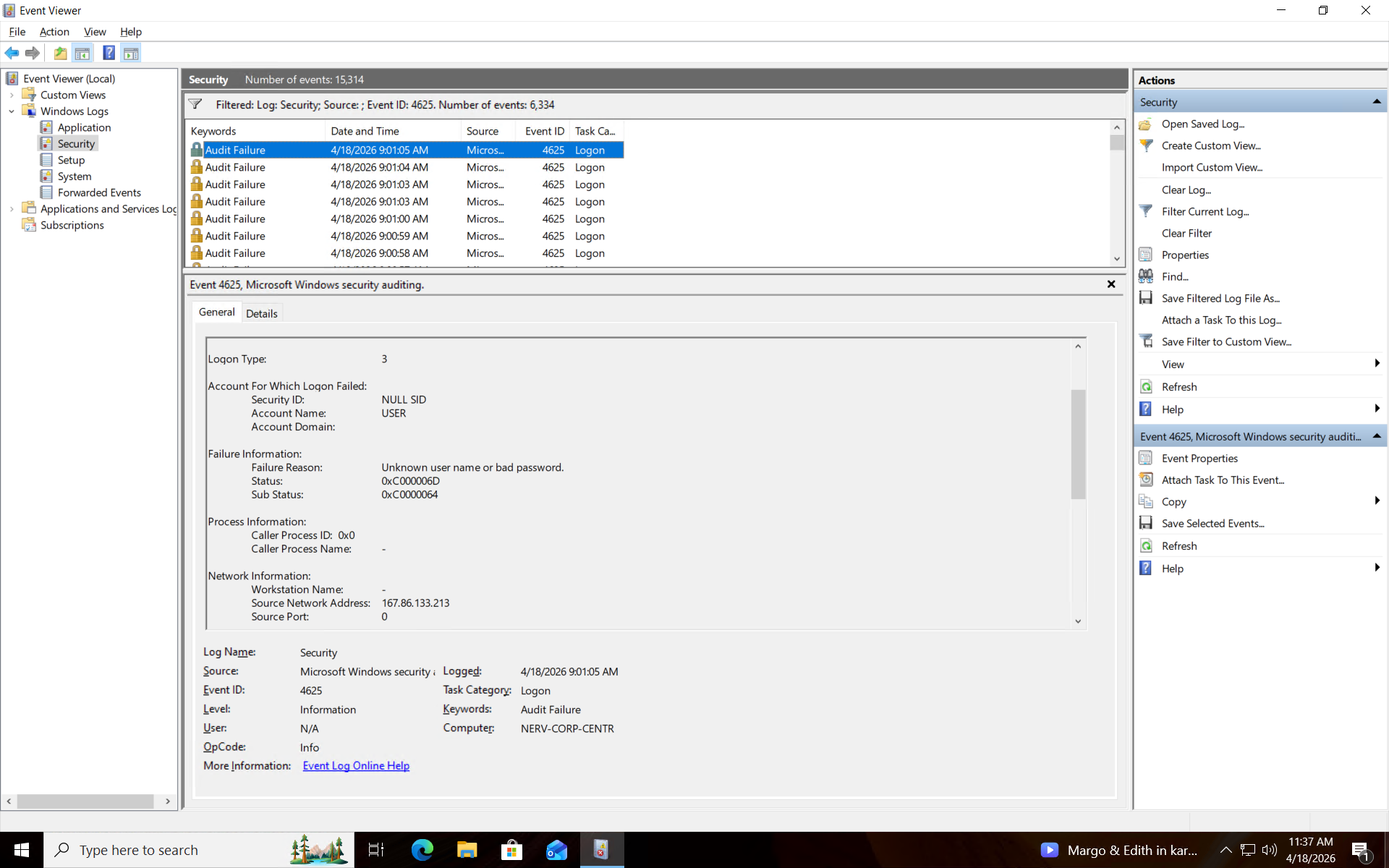

### 2. 威胁观察(原始遥测)

部署数小时后,全球扫描器与僵尸网络便发现了该暴露资产。通过监控本地 Windows 事件查看器,观察到持续的暴力破解攻击。

*参考:捕获顺序事件 ID 4625(审核失败)日志的 Windows 事件查看器。*

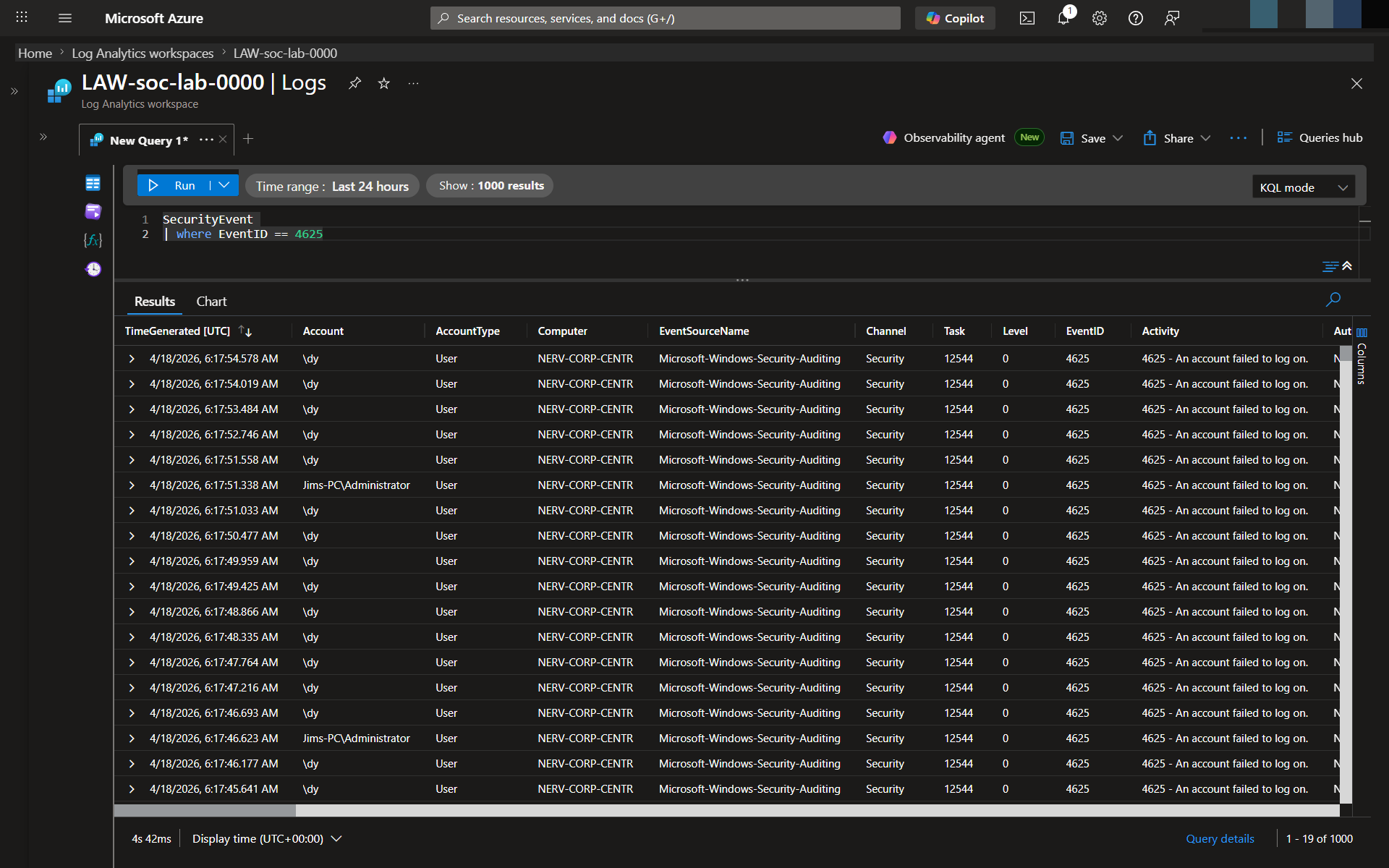

### 3. 日志摄取与 SIEM 集成

建立 Log Analytics 工作区以集中化遥测数据。Microsoft Sentinel 连接至该工作区,并配置 Windows 安全事件连接器,将所有安全事件流式传输至云端仓库。

*参考:使用 KQL 查询 `SecurityEvent` 表以验证日志摄取成功。*

### 4. 数据解析与地理可视化

为提取可操作情报,将 Geo-IP 数据库作为观察表上传至 Sentinel。编写自定义 KQL 查询,将原始 `SecurityEvent` 数据与地理观察表关联,将攻击源 IP 映射至其实际坐标。随后将这些数据导入 Sentinel 工作簿,以创建实时威胁地图。

*参考:实时绘制全球暴力破解攻击的 Microsoft Sentinel 工作簿。*

## 📈 关键发现与结论

* **发现速度:** 蜜罐在放宽防火墙规则后的数分钟内即被全球自动化扫描器发现,突显了全网范围扫描的激进性质。

* **主要攻击向量:** 绝大多数攻击利用了默认或高度可预测的管理员用户名(例如 `admin`、`administrator`、`user`、`root`),证实自动化暴力破解脚本是试探性 RDP 妥协的主要机制。

* **SOC 应用:** 该实验强化了严格网络访问控制(零信任)、用于管理访问的 VPN/堡垒主机隧道,以及经过适当调校的 SIEM 在识别与分类网络异常方面的重要性。

标签:AMSI绕过, Azure, Azure Monitor Agent, Event ID 4625, KQL, Kusto查询语言, Microsoft Sentinel, Mutation, PoC, SEO: Azure Sentinel 蜜罐, SEO: 云SIEM, SEO: 全球暴露蜜罐, SEO: 威胁检测实验室, Windows虚拟机, WSL, 全球蜜罐, 可视化, 失败登录, 威胁检测, 安全运营中心, 日志汇聚, 日志采集, 暴力破解, 网络安全, 网络映射, 蜜罐, 证书利用, 速率限制, 隐私保护