coremaze/ME2-Writeup

GitHub: coremaze/ME2-Writeup

通过逆向工程与漏洞利用恢复ME2设备固件通信协议,重建已废弃的USB接口功能。

Stars: 0 | Forks: 0

# 使用热风枪和刀具对 ME2 的 USB 进行逆向工程

## 背景

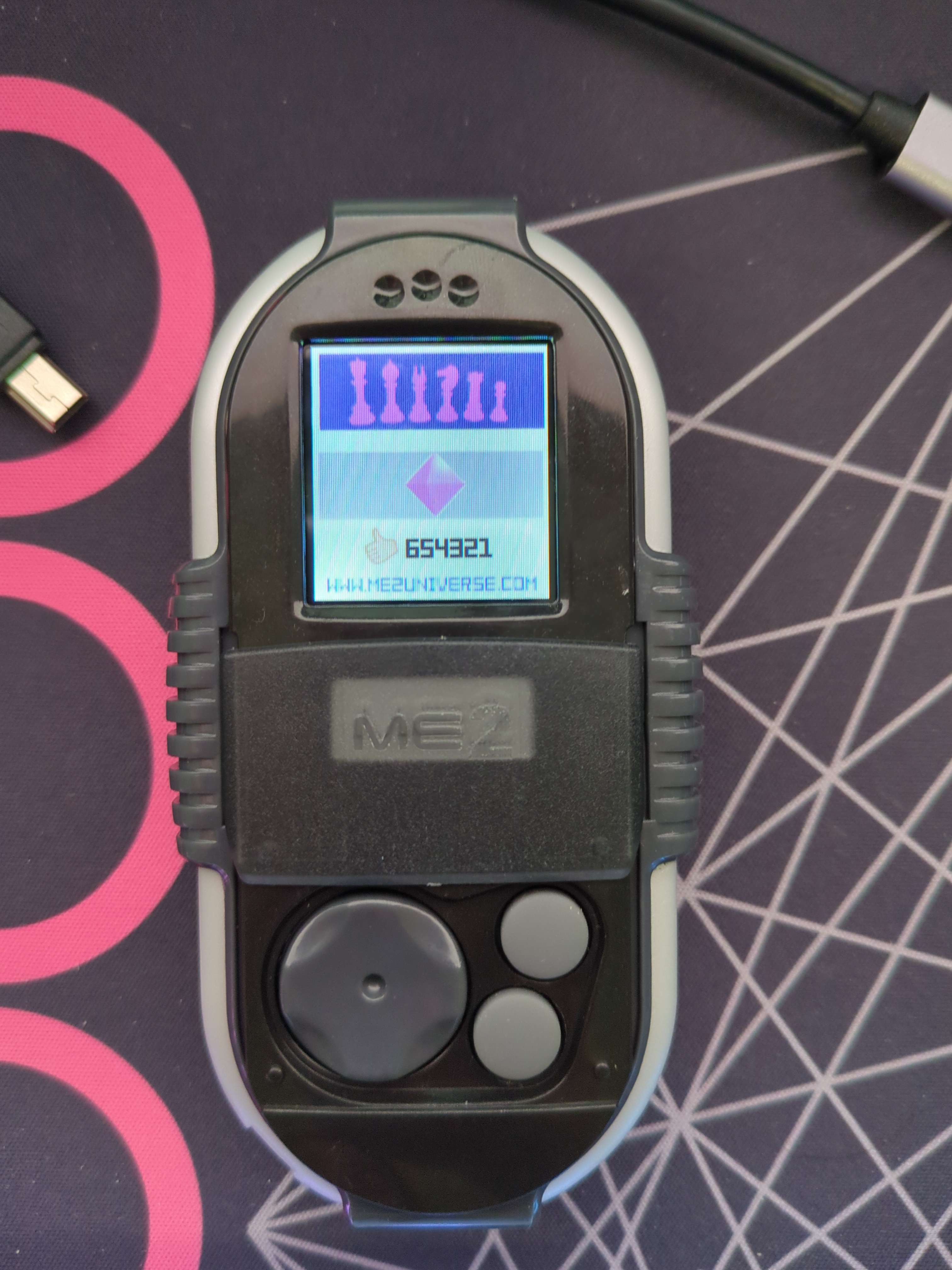

2024 年,[bjiru 上传了一段关于 ME2 手持设备的视频](https://www.youtube.com/watch?v=vJjllNi0lMc),这是一款大约在 2008 年左右生产的玩具,其特点是可以通过 USB 在设备与在线世界之间同步积分和宝石。由于这款游戏非常小众,因此没有软件、驱动或资源被归档,至少在 bjiru 拿出在线游戏客户端之前是如此。

我是 [Miuchiz Reborn](https://miuchiz.com/) 的负责人,这是一项始于 2015 年的努力,旨在保存、逆向工程、[模拟](https://emiu2.miuchiz.com/)并维持一款类似游戏的活跃性,该游戏包含通过 USB 连接的在线部分和手持部分。由于年代相近且类型相似,ME2 早在 2018 年就已被 Miuchiz 社区注意到,他们(错误地)认为两者可能存在架构上的相似之处。尽管我多年来都知道这款设备的存在,但 bjiru 的视频最终促使我开始研究它。

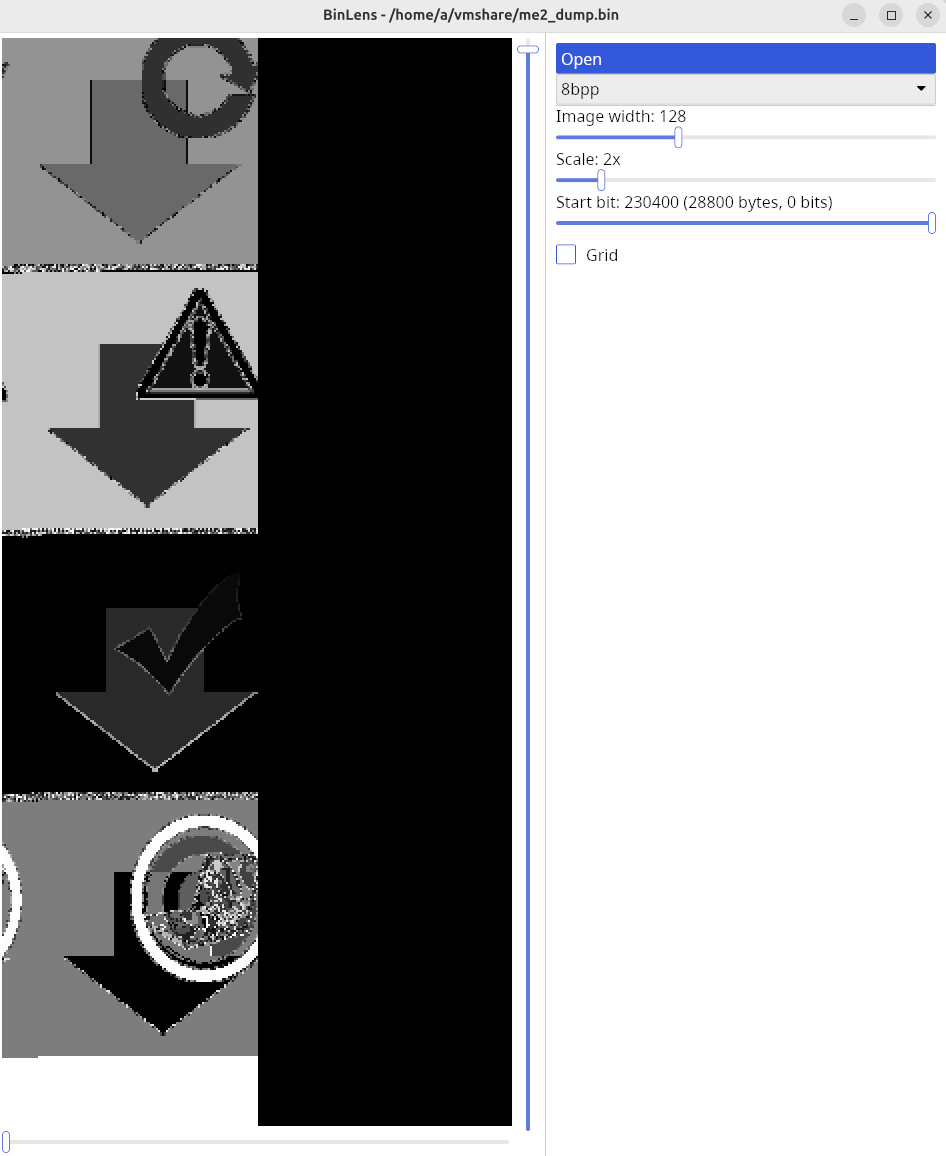

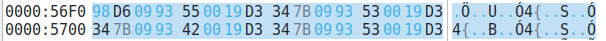

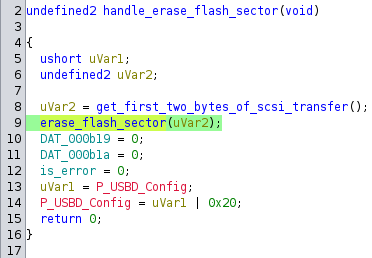

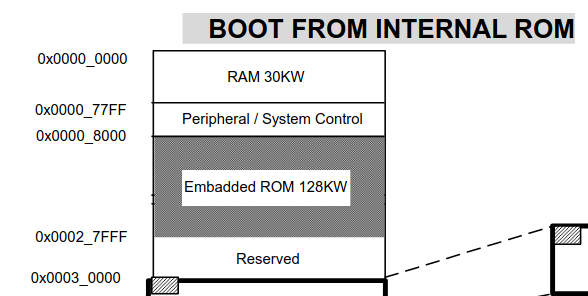

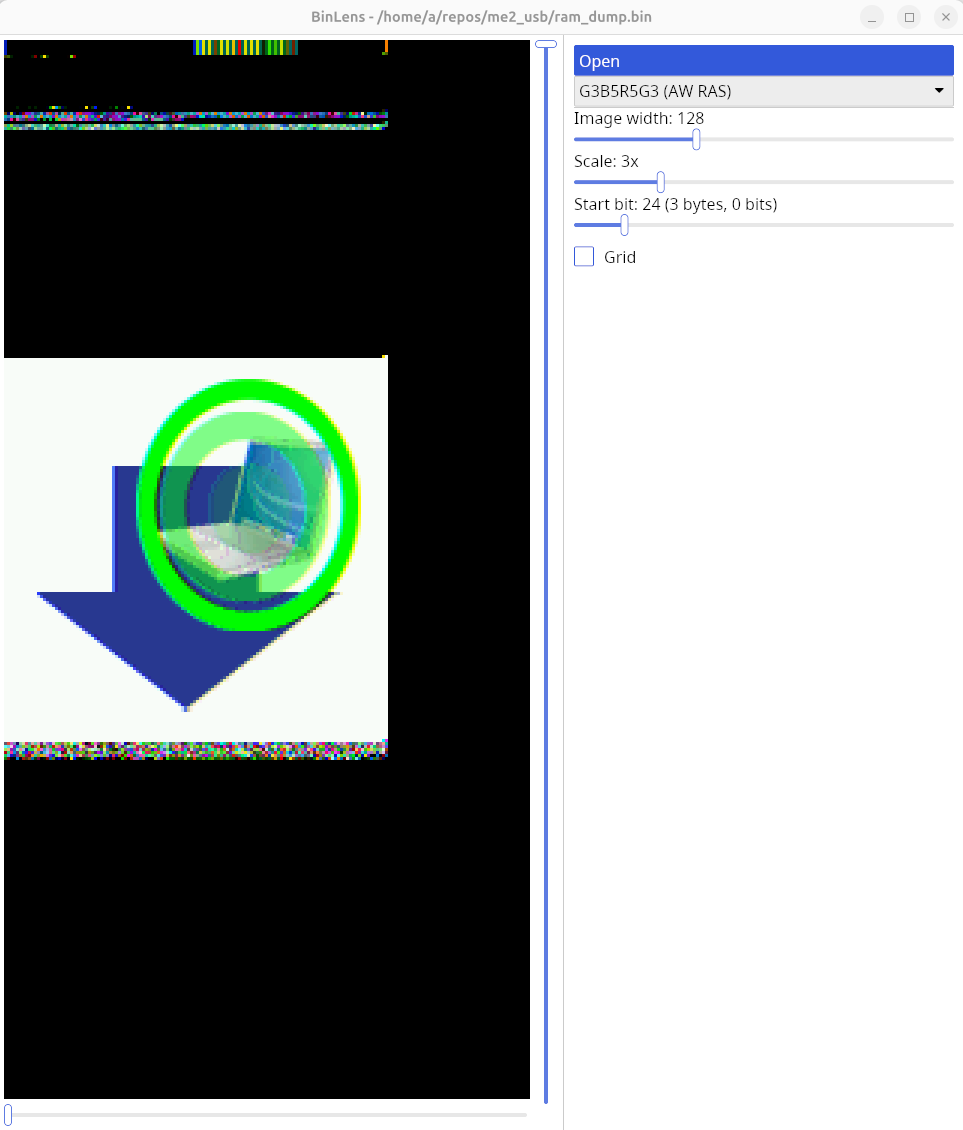

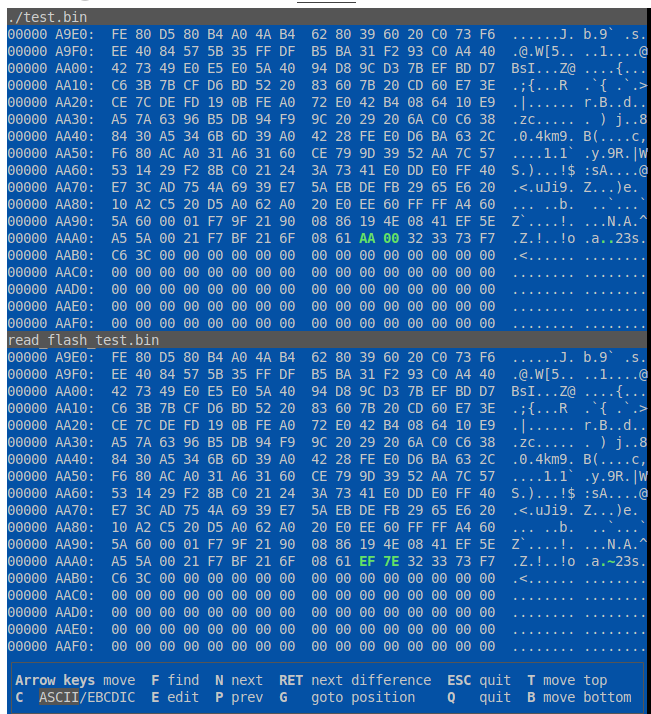

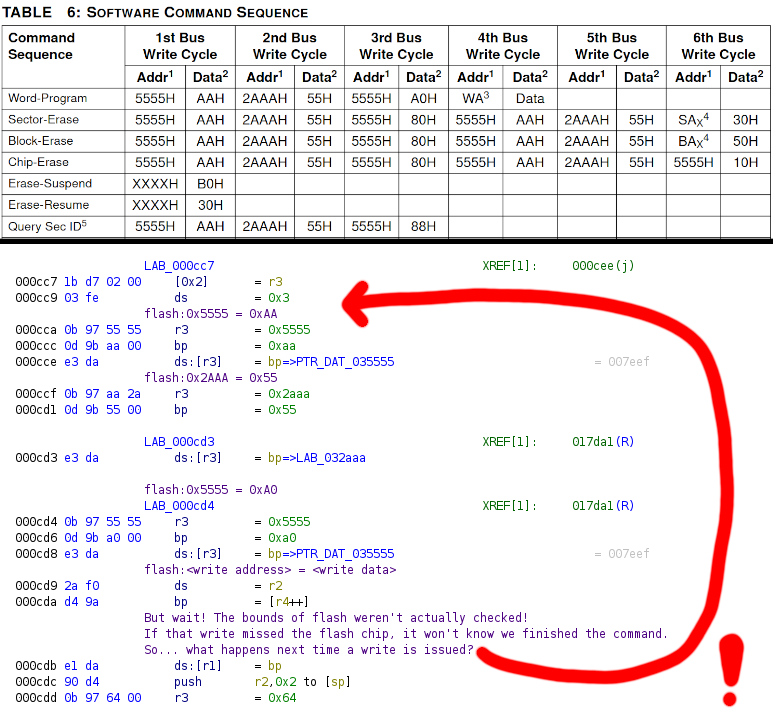

我最初的努力全部集中在重建让 bjiru 的电脑游戏副本重新可用的服务器上,但在过程中,我的注意力不可避免地转向了手持设备。如果不实现与设备同步积分和宝石的机制,那么在线游戏的重建永远不可能完整。毕竟,电脑与 ME2 设备之间的通信正是游戏的核心噱头。我原以为凭借我之前处理 Miuchiz 手持设备的经验,可以很快理清它们期望的通信流程……只要我能获得一些代码用于逆向工程。

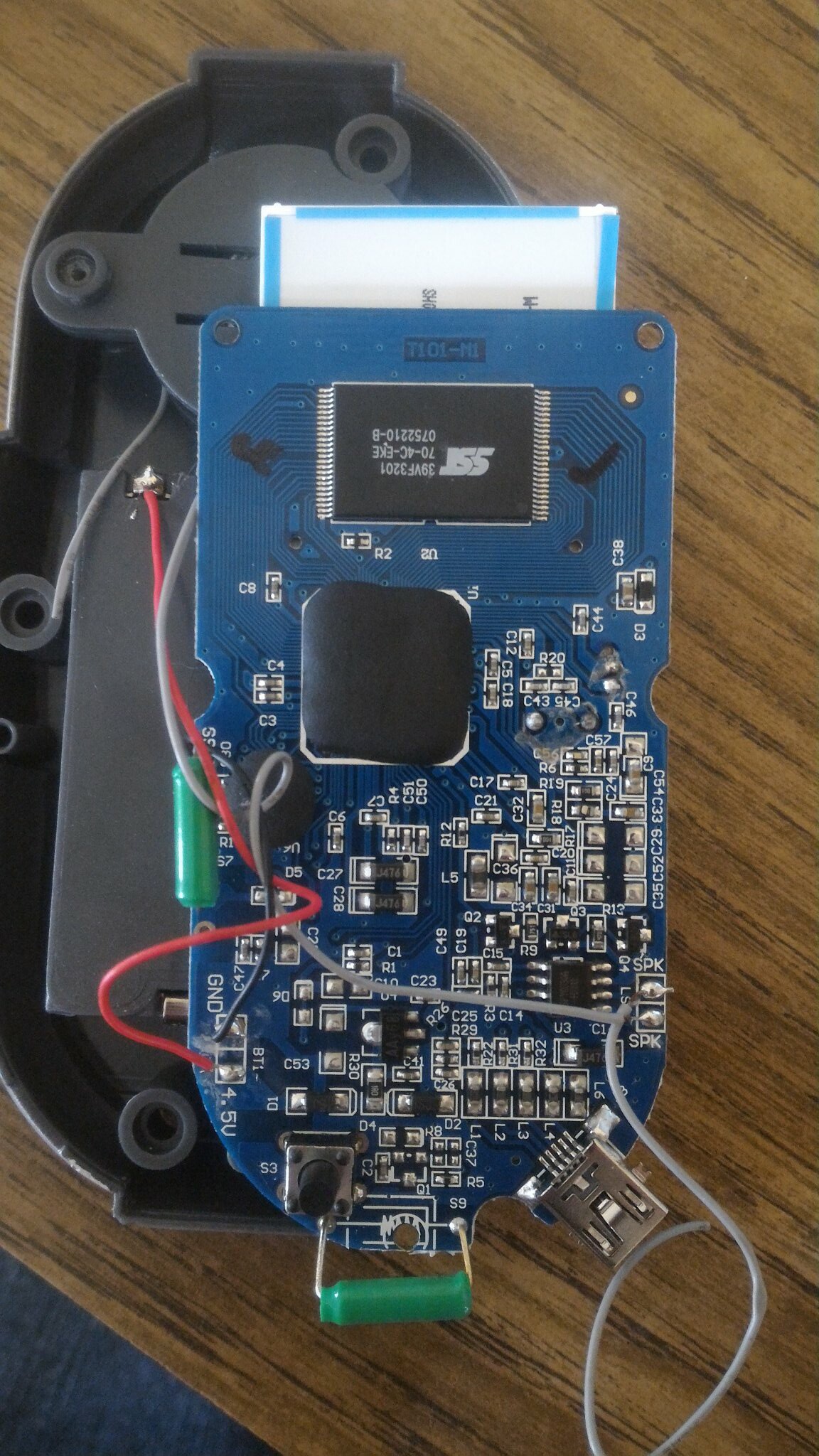

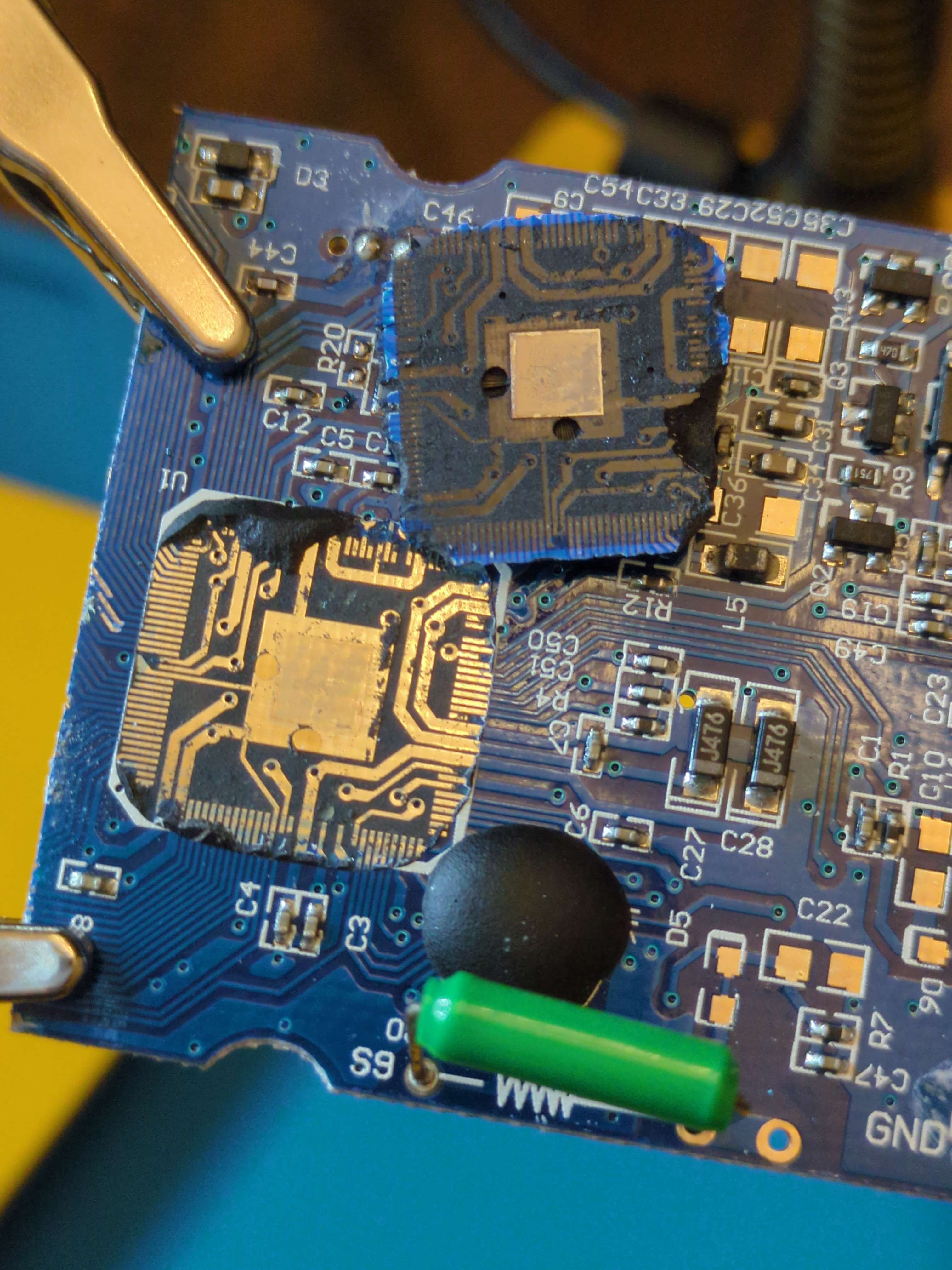

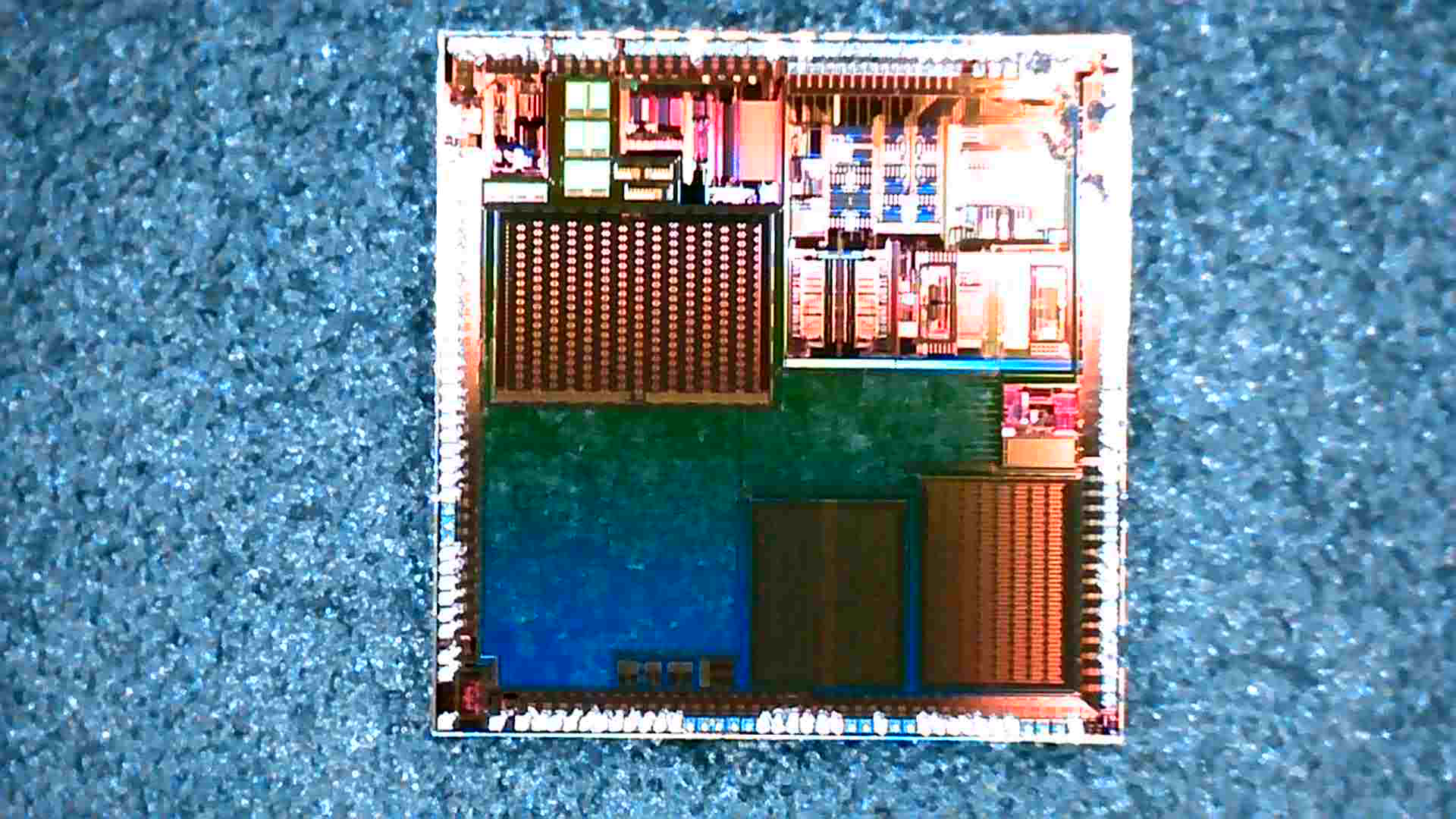

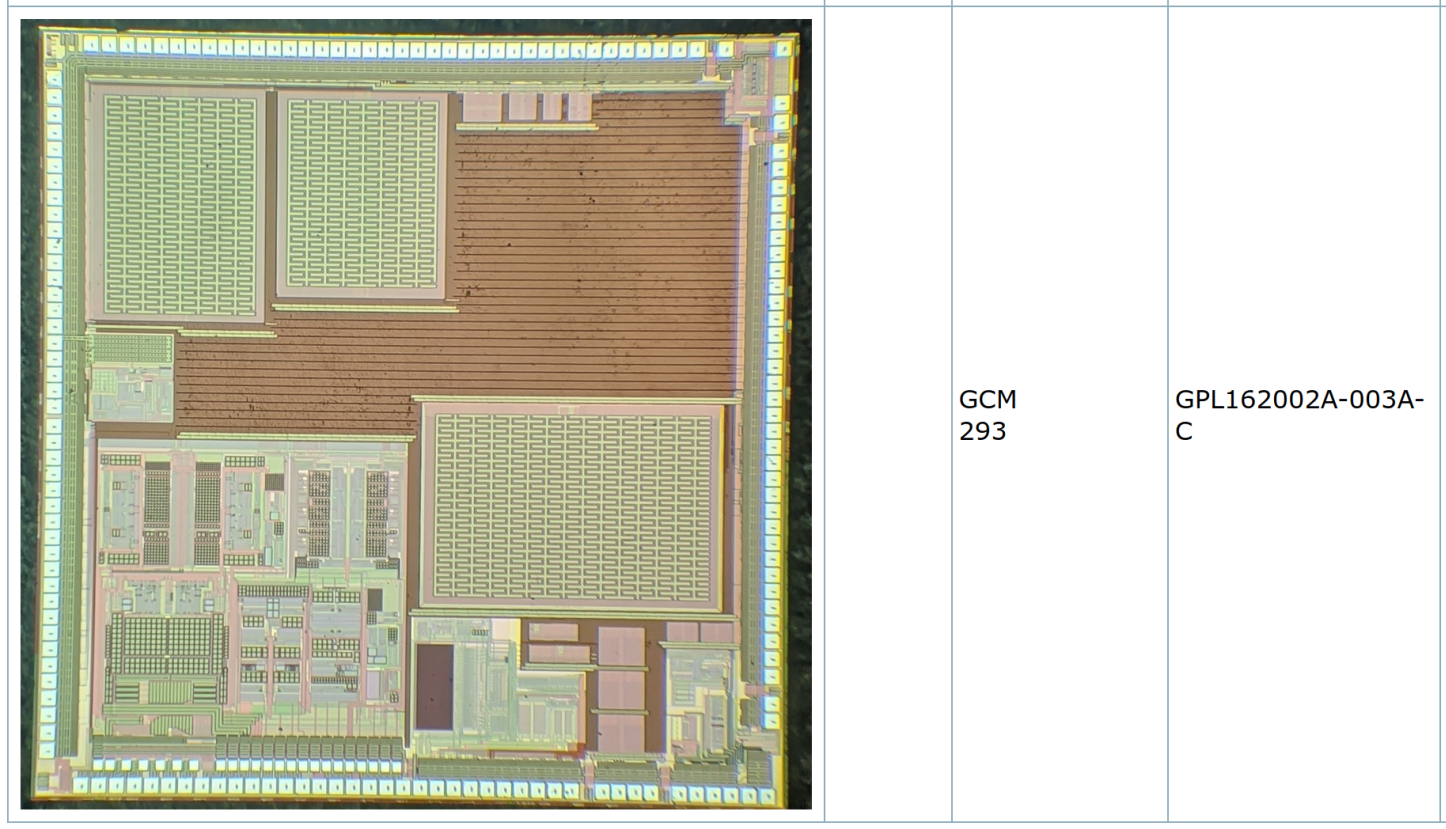

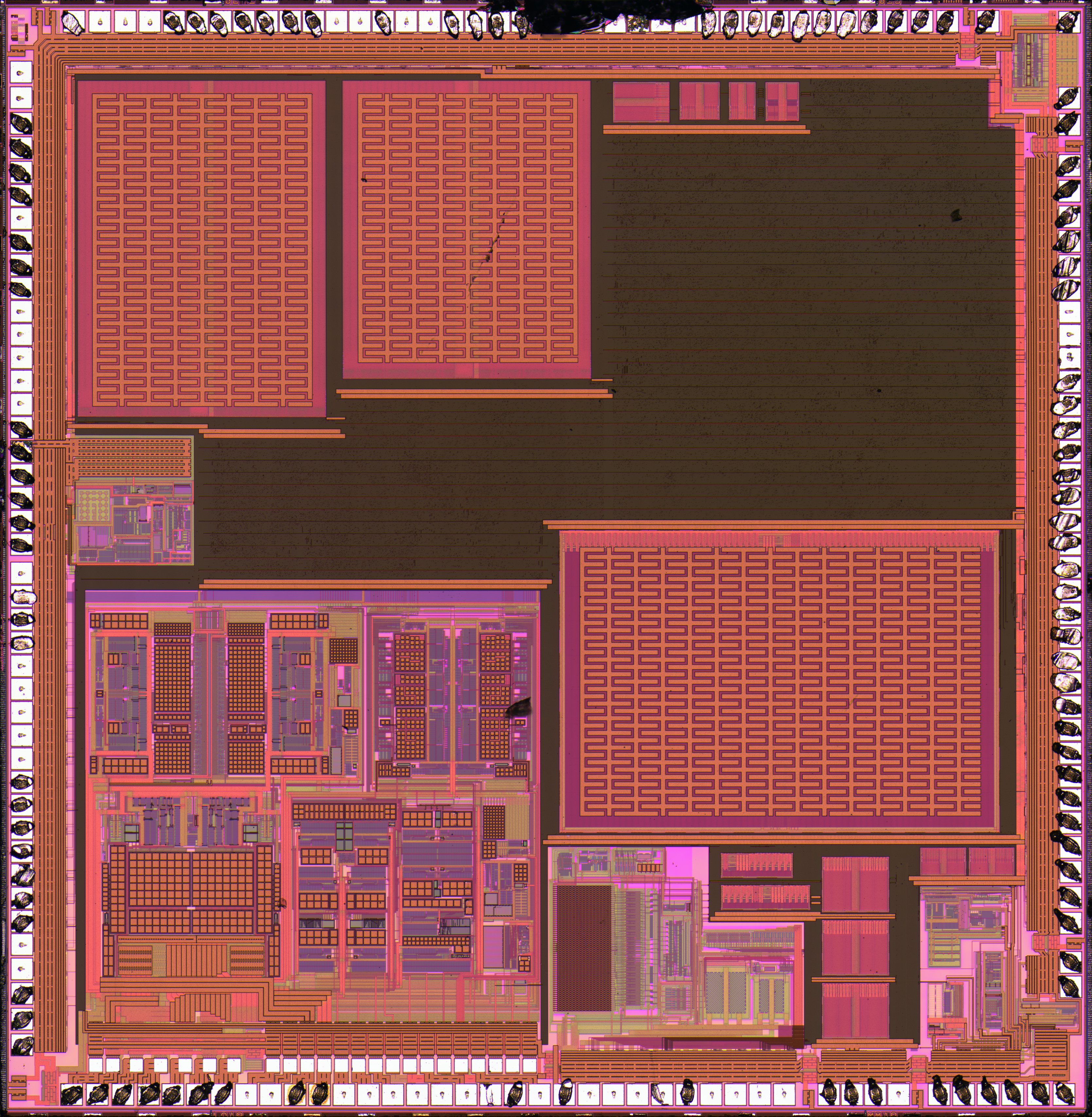

我的好奇心要求我牺牲掉 ME2。eBay 要求我付出法定货币。不久之后,这些样本就摆在了我面前。

标签:bjiru, ME2, Miuchiz, USB接口, 云资产清单, 单片机, 可视化界面, 固件分析, 复古游戏, 威胁模拟, 嵌入式系统, 开源游戏, 引脚焊接, 怀旧游戏, 拆焊, 数据恢复, 游戏存档同步, 热风枪, 电子维修, 硬件逆向, 社区考古, 芯片提取, 视频修复, 设备通信, 逆向工程