0xbitx/DEDSEC_WEEPING_ANGLE

GitHub: 0xbitx/DEDSEC_WEEPING_ANGLE

Weeping Angel 是一个基于 Linux 的后渗透框架,使用 Google 日历作为隐蔽 C2,利用多态加载与代码混淆来规避检测。

Stars: 0 | Forks: 0

Weeping Angel

Weeping Angel - Linux 系统后渗透框架

### DESCRIPTION

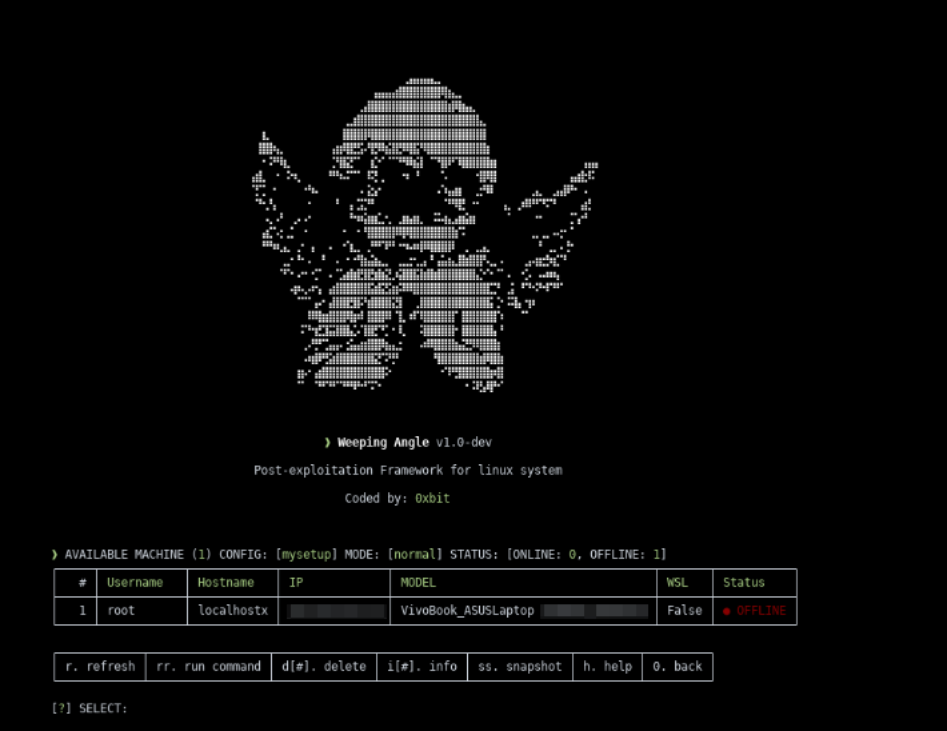

Weeping Angel 是一个用于后渗透和对手模拟的框架,旨在协助红队与渗透测试人员。作为一款基于 Linux 的工具,Weeping Angel 为道德渗透测试与网络安全研究而构建,利用 Google 日历作为隐蔽的命令与控制(C2)服务器,通过事件驱动的通信方式管理目标连接。

该工具将多态性加载器注入常规 Python 代码中,通过修改变量、函数与签名使每个实例保持唯一性。这种自适应方法意味着每次构建都会引入新鲜的代码变更,使得安全工具难以识别模式。灵感来源于 APT41 的技术与规避策略,Weeping Angel 提供了一个强大的框架,用于在可控的道德环境中探索先进的 C2 方法学。

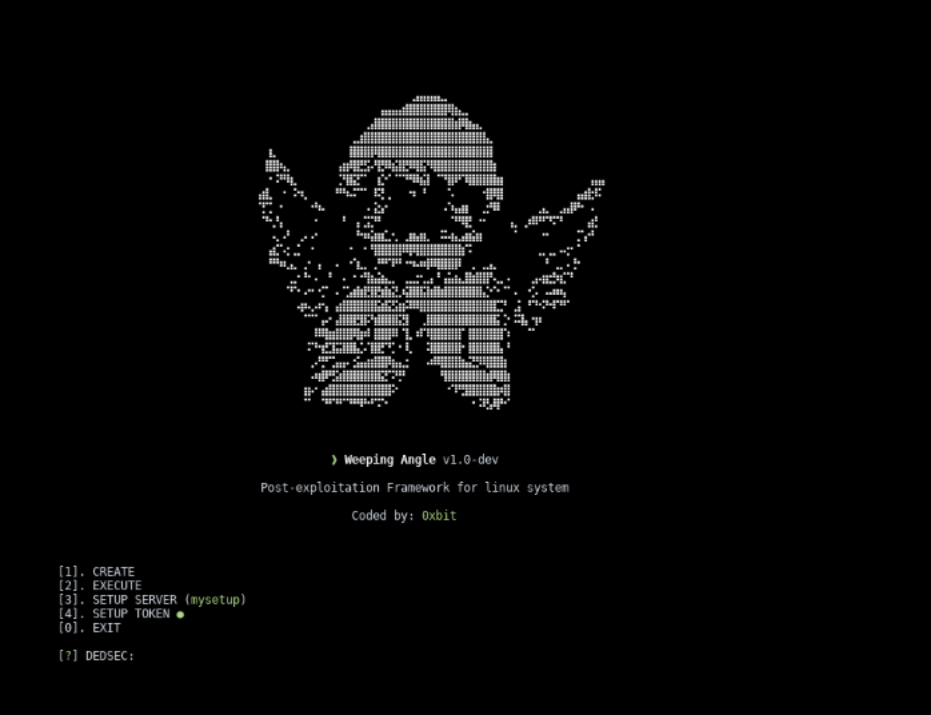

TOOL BANNER

### 关键特性:

* **Polymorphic Injection**:自动修改代码(例如变量与函数),在每次构建中创建唯一签名,使防病毒工具更难检测。

* **Junk Code Injection**:在生成过程中注入随机代码块与冗余逻辑,创建独特的结构签名,同时保留原始功能以规避静态分析与基于签名的检测。

* **Per-Machine Unique Signatures**:每个部署到目标机器的有效载荷会通过修改可执行文件头部的填充字节获得唯一的 ELF 二进制签名,确保每个实例具有不同的加密指纹。

* **Google Calendar C2**:使用 Google 日历事件作为隐蔽通道进行后门通信,允许在 Linux 目标上远程执行命令。

* **Dropper Builder**:将自定义加载器注入任何合法的 Python 脚本,将其转换为后门有效载荷。

* **Linux Backdoor Deployment**:专注于 Linux 系统,提供持久化执行与事件驱动的轮询功能。

* **Signature Evasion**:在部署过程中动态更改 ELF 文件签名,使基于哈希的检测在不同受感染机器上失效。

* **Customizable Beacon Interval**:具备可配置的随机心跳检查间隔(可调整最小与最大值,单位为秒),以扰乱可预测的时间模式,增加被网络监控系统识别的难度。

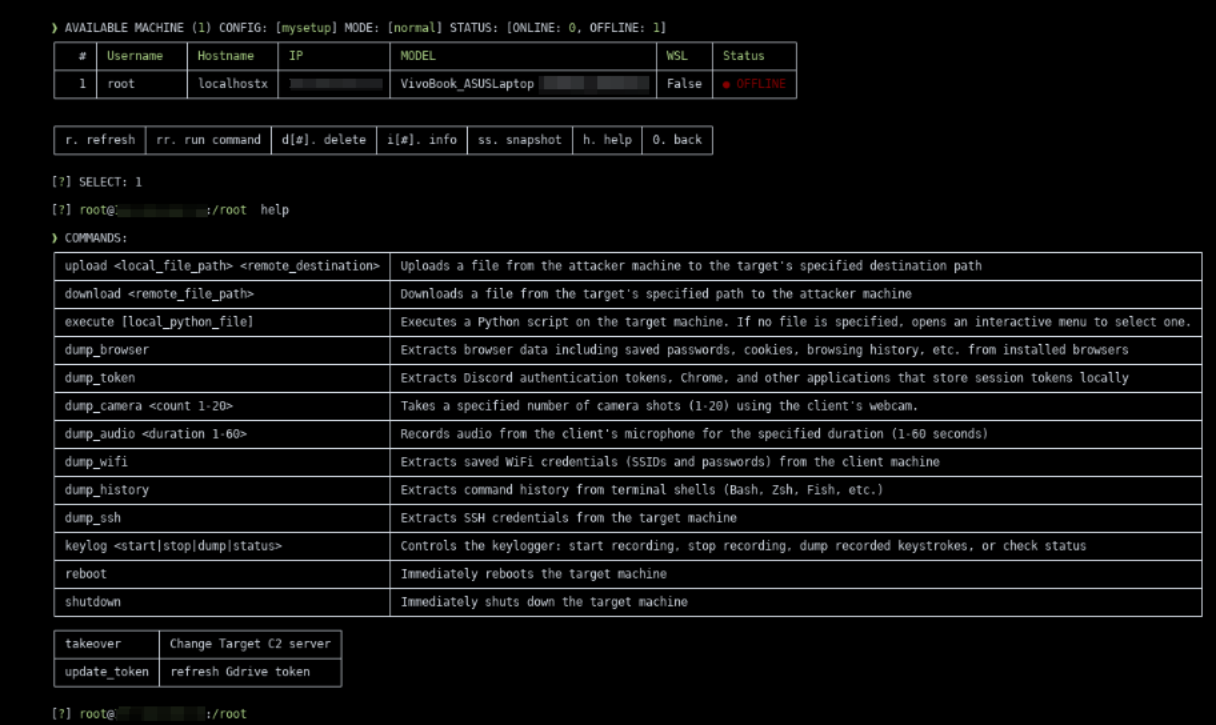

* **File & Payload Management**:提供从 C2 服务器下载文件到目标机器以及更新内存中有效载荷的命令。

* **Dynamic Script Execution**:执行从攻击者 C2 传递的任意 Python 脚本。

* **Extensible Payload Framework**:可从社区驱动的仓库或本地库加载自定义 Python 漏洞模块。用户可以在不修改核心后门代码的情况下创建、导入并在目标机器上执行第三方有效载荷(例如权限提升、数据外泄、持久化机制)。支持通过 C2 通道进行热插拔模块。

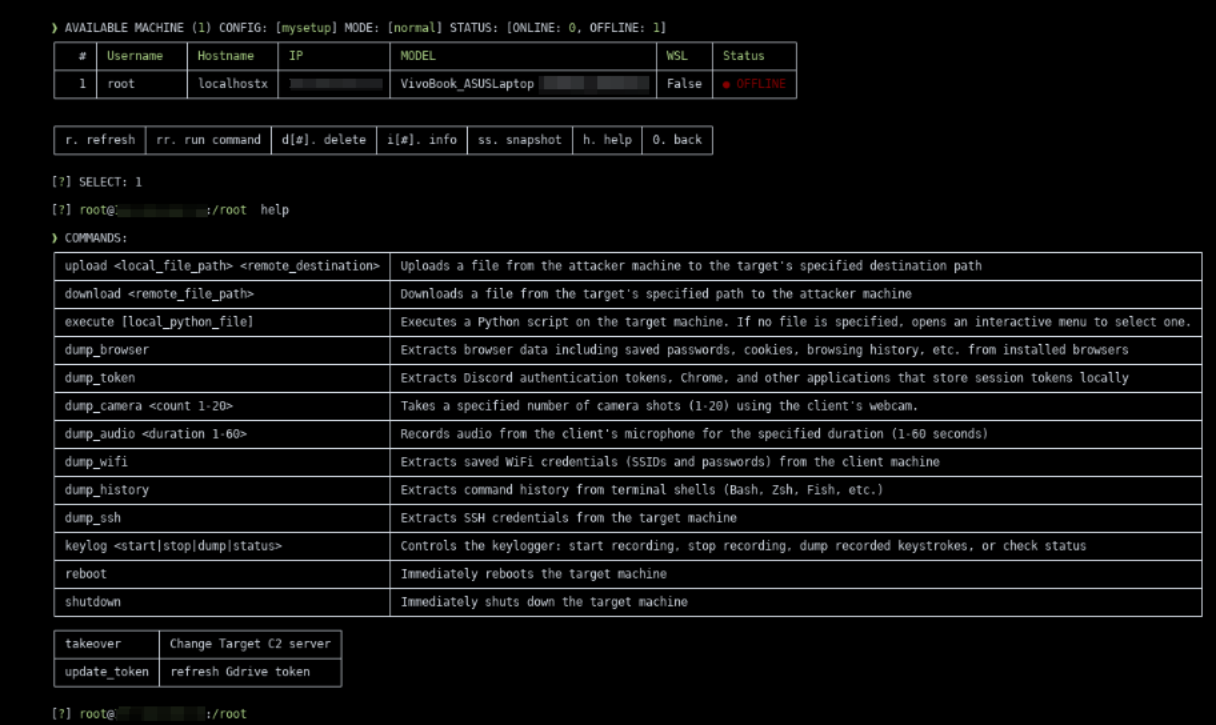

* **Comprehensive Data Exfiltration Suite**:

- dump_browser:提取浏览器数据,包括保存的密码、Cookie 与浏览历史。

- dump_token:提取 Discord、Chrome 及其他应用程序的身份验证令牌。

- dump_camera

:使用受害者网络摄像头拍摄 1-20 张照片。

- dump_audio :录制 1-60 秒的麦克风音频。

- dump_wifi:提取保存的 Wi-Fi 凭据(SSID 与密码)。

- dump_history:提取终端 Shell 的命令历史(Bash、Zsh、Fish)。

- keylog :对键盘记录器进行完整控制。

* **Google Drive Data Exfiltration**:

- **Structured folder hierarchy**:针对不同数据类型的结构化文件夹层级。

- **Automatic file organization**:按受害者机器 ID 自动组织文件。

- **Timestamped filenames**:用于取证跟踪的时间戳文件名。

- **Covert channel**:与合法 Google Drive 流量混合的隐蔽通道。

### SETUP

Setup (Google Calendar C2)

按照以下步骤配置 Google Cloud 项目并启用 Google 日历 API 以用于 C2 通信。

1. Create a Google Cloud Project and Service Account

前往:https://console.cloud.google.com

在侧边栏中,进入 IAM & Admin → Service Accounts

点击 + Create Project

* Project name:例如 rat-calendar-c2

* 点击 Create

点击 + Create Service Account

* Service account name:例如 test-c2

* Description:(可选)

* 点击 Create and Continue

授予此服务账户访问权限:

* Role:Owner

* 点击 Continue → Done

点击您新创建的服务账户

* 进入 Keys 标签页

* 点击 Add Key → Create New Key

* 选择 JSON,然后点击 Create

* 将文件保存为:c2_creds.json 到您的目录中

2. Share Google Calendar with Service Account

访问:https://calendar.google.com

在左侧,点击日历旁边的三点菜单 → Settings and sharing

向下滚动到 Share with specific people

* 点击 + Add people and groups

* 粘贴您的服务账户电子邮件

* 示例:test-c2@your-project-id.iam.gserviceaccount.com

* 设置权限为:Make changes and manage sharing

* 点击 Send

3. Enable Google Calendar API

* 前往:https://console.cloud.google.com/apis/library

* 搜索:Google Calendar API

* 点击它 → 点击 Enable

4. Enable Google Drive API

* 前往:https://console.cloud.google.com/apis/library

* 搜索:Google Drive API

* 点击它 → 点击 Enable

* 前往 "Credentials" 并点击(+ Create credentials)并选择(OAuth client ID)。

- 选择:Desktop app

- 名称:data exfiltration config

* 下载 credentials.json 文件并将其放置在 Dedsec 目录中,文件名为 data_exfil.json

* APIs & Services → OAuth consent screen → Audience → Add users

* 输入您的电子邮件地址并保存

### 工具结构:

完成所有步骤后,您的目录应包含:

```

DEDSEC_WEEPING_ANGLE/

├── c2_creds.json # Service account key for Calendar C2

├── data_exfil.json # OAuth credentials for Drive exfiltration

└── dedsec_weeping_angle # dedsec tool

```

### INSTALLATION

```

git clone https://github.com/0xbitx/DEDSEC_WEEPING_ANGLE.git

cd DEDSEC_WEEPING_ANGLE

chmod +x dedsec_weeping_angle

sudo ./dedsec_weeping_angle

```

### 测试环境:

* Kali Linux

* Parrot OS

## Legal Disclaimer

本工具仅供教育与安全研究用途。未经授权的使用可能在您所在的司法管辖区属非法行为。作者不对该工具的任何误用负责。标签:APT41, C2 框架, CSV导出, Google Calendar C2, Linux 后渗透, Python 后渗透, Weeping Angel, 事件驱动 C2, 代码混淆, 动态分析绕过, 变形代码, 后渗透框架, 后渗透模块, 命令与控制, 垃圾代码注入, 多态注入, 对抗模拟, 开源渗透工具, 日历 C2, 签名变异, 网络信息收集, 逆向工具, 随机化变量, 隐蔽通信, 静态分析绕过