Oicellyael/BlackFog-Framework

GitHub: Oicellyael/BlackFog-Framework

一个面向安全研究的模块化框架,利用底层技术与 NativeAOT 实现 EDR 绕过的可控验证。

Stars: 0 | Forks: 0

# 🌫️ BlackFog 框架

**BlackFog** 是一个模块化框架,旨在探索 Windows 内部机制并测试现代 EDR(端点检测与响应)系统的极限。

该项目是一个混合体:结合了 **底层 C++** 的强大能力与 **C#** 的灵活性,通过 **NativeAOT** 编译为独立的、隐蔽的本机二进制文件。

## 🏗️ 架构

### 1. `haze`(肌肉 / C++)

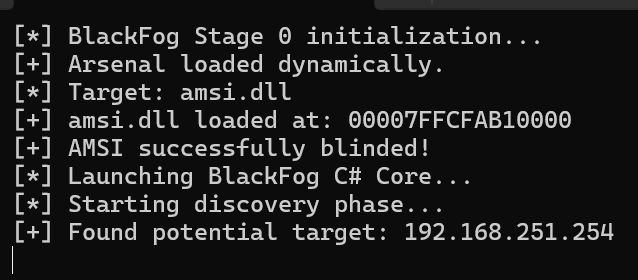

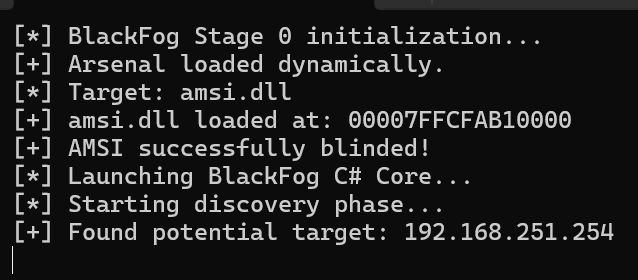

阶段 0 加载器,负责“关闭灯光”并准备环境。

* **间接系统调用**:通过自定义汇编包装器直接与内核通信,绕过 EDR 钩子。

* **防御规避**:在内存中修补 `amsi.dll` 和 `ntdll.dll` 以使系统监控失效。

* **构建优化**:

- **最小化足迹**:使用大小优化标志编译以减少二进制体积。

- **禁用防护**:禁用 `/GS` 和 `/guard:cf` 等安全检查,以允许底层修补和自定义执行流。

### 2. `BlackFogCore`(大脑 / C# NativeAOT)

阶段 1 逻辑模块,使用 C# 编写但转换为本机 DLL。

* **无依赖**:得益于 NativeAOT,无需安装 .NET。

* **隐蔽桥梁**:直接从加载器接收系统调用地址以执行内存操作,而不触发 API 监控。

## 🛠️ 功能特性

- [x] **NativeAOT 集成**:C# 代码以完全本机、无托管的 DLL 形式运行。

- [x] **间接系统调用**:手动调用 `Nt` 函数以规避用户模式钩子。

- [x] **防御规避**:针对 AMSI 的动态内存修补。

- [x] **网络侦察**:内置发现模块,用于横向移动研究。

## 💻 技术栈

* **C++**:底层编排与内存操作。

* **C# (NativeAOT)**:高层逻辑与网络模块。

* **汇编 (x64)**:直接系统调用实现。

## ⚠️ 免责声明

本项目严格出于教育目的与安全研究而创建。目标是理解 Windows 内部机制并改进防御策略。作者不对本代码的任何滥用负责。

## 💻 技术栈

* **C++**:底层编排与内存操作。

* **C# (NativeAOT)**:高层逻辑与网络模块。

* **汇编 (x64)**:直接系统调用实现。

## ⚠️ 免责声明

本项目严格出于教育目的与安全研究而创建。目标是理解 Windows 内部机制并改进防御策略。作者不对本代码的任何滥用负责。

## 💻 技术栈

* **C++**:底层编排与内存操作。

* **C# (NativeAOT)**:高层逻辑与网络模块。

* **汇编 (x64)**:直接系统调用实现。

## ⚠️ 免责声明

本项目严格出于教育目的与安全研究而创建。目标是理解 Windows 内部机制并改进防御策略。作者不对本代码的任何滥用负责。

## 💻 技术栈

* **C++**:底层编排与内存操作。

* **C# (NativeAOT)**:高层逻辑与网络模块。

* **汇编 (x64)**:直接系统调用实现。

## ⚠️ 免责声明

本项目严格出于教育目的与安全研究而创建。目标是理解 Windows 内部机制并改进防御策略。作者不对本代码的任何滥用负责。标签:AMSI修补, APT技术, C++, Chrome扩展, EDR绕过, ETW修补, NativeAOT, Stage 0加载器, x64汇编, 内存修补, 内核通信, 原生二进制, 子域名变形, 安全测试, 攻击性安全, 数据擦除, 无托管依赖, 横向移动发现, 进攻安全, 间接系统调用, 高交互蜜罐