ZeroXDayz14/Wazuh-SIEM-Lab-Detection-Engineering-Use-Cases

GitHub: ZeroXDayz14/Wazuh-SIEM-Lab-Detection-Engineering-Use-Cases

一个基于 Wazuh SIEM 的 SOC 实验项目,演示如何检测 SSH 暴力破解并自动响应阻断攻击。

Stars: 0 | Forks: 0

# 🛡️ Wazuh SIEM 实验(Ubuntu):检测并响应 SSH 暴力破解攻击

## 📌 概述

本项目演示了在 Ubuntu 上使用 Wazuh SIEM 构建完整的 **安全运营中心(SOC)工作流程**。

该实验模拟真实的 **SSH 暴力破解攻击**,并展示如何:

* 收集 Linux 身份验证日志

* 检测可疑的登录行为

* 在 Wazuh 中生成告警

* 通过自动响应阻断攻击者 IP

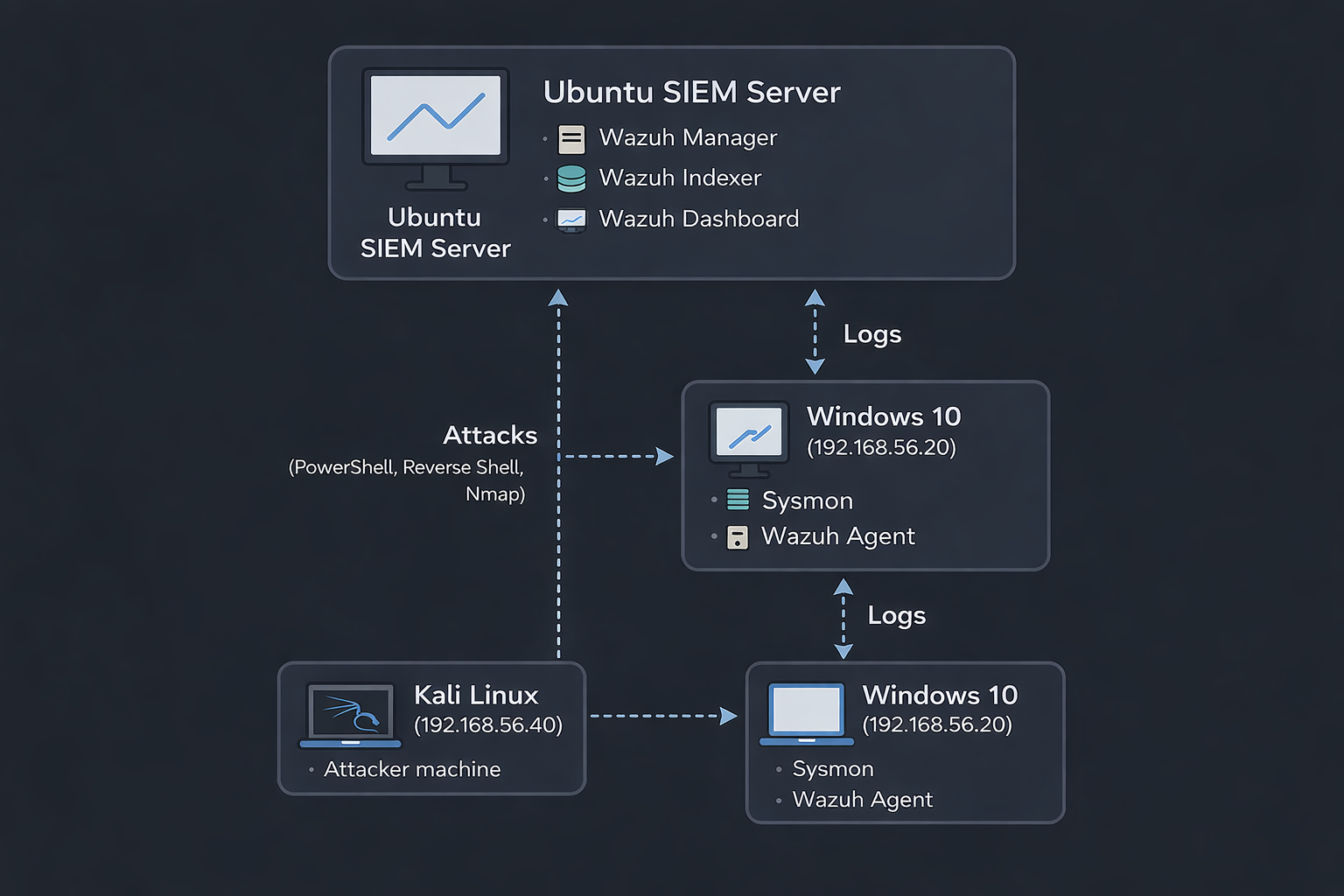

## 🏗️ 实验架构

### 🔹 系统组成

* **Wazuh Manager(Ubuntu)** → `192.168.56.10`

* **Kali Linux(攻击机)** → `192.168.56.40`

* **Wazuh Agent-Windows 10(目标机)** → `192.168.56.20`

## 🔄 数据流程

```

Kali Attack (Hydra)

↓

Ubuntu SSH Server

↓

Wazuh Log Collector

↓

Wazuh Manager (analysisd)

↓

Wazuh Dashboard

↓

Active Response (firewall-drop)

```

## ⚙️ 使用技术

* Wazuh SIEM(4.x)

* Ubuntu Server

* Kali Linux

* Hydra(暴力破解工具)

* SSH(OpenSSH)

* nftables / iptables

* VirtualBox

* sysmon swiftonsecurity

# 🔐 使用场景:SSH 暴力破解检测与响应

## 🎯 场景

使用 Hydra 模拟暴力破解攻击,并通过 Wazuh Active Response 自动阻断攻击者 IP。

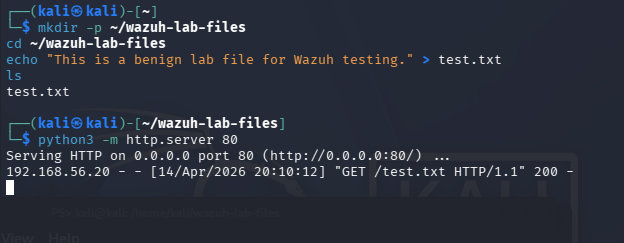

## 💥 攻击模拟(Kali)

```

hydra -l root -P ~/test.txt -t 4 ssh://192.168.56.10

```

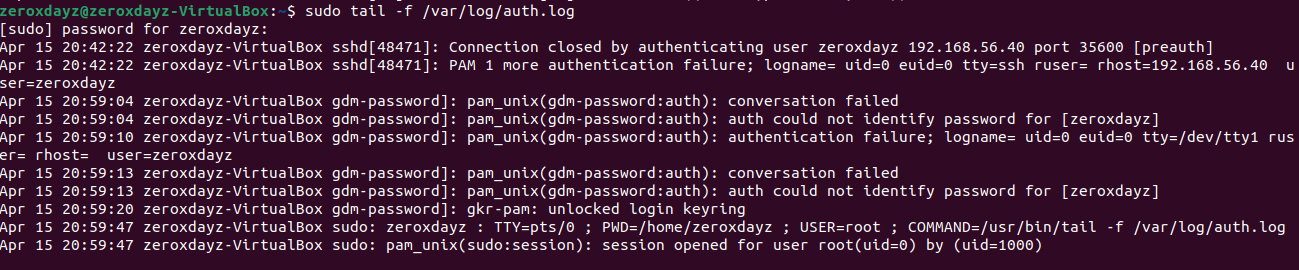

## ⚙️ 日志收集(Ubuntu)

Wazuh 监控以下 SSH 身份验证日志:

```

/var/log/auth.log

```

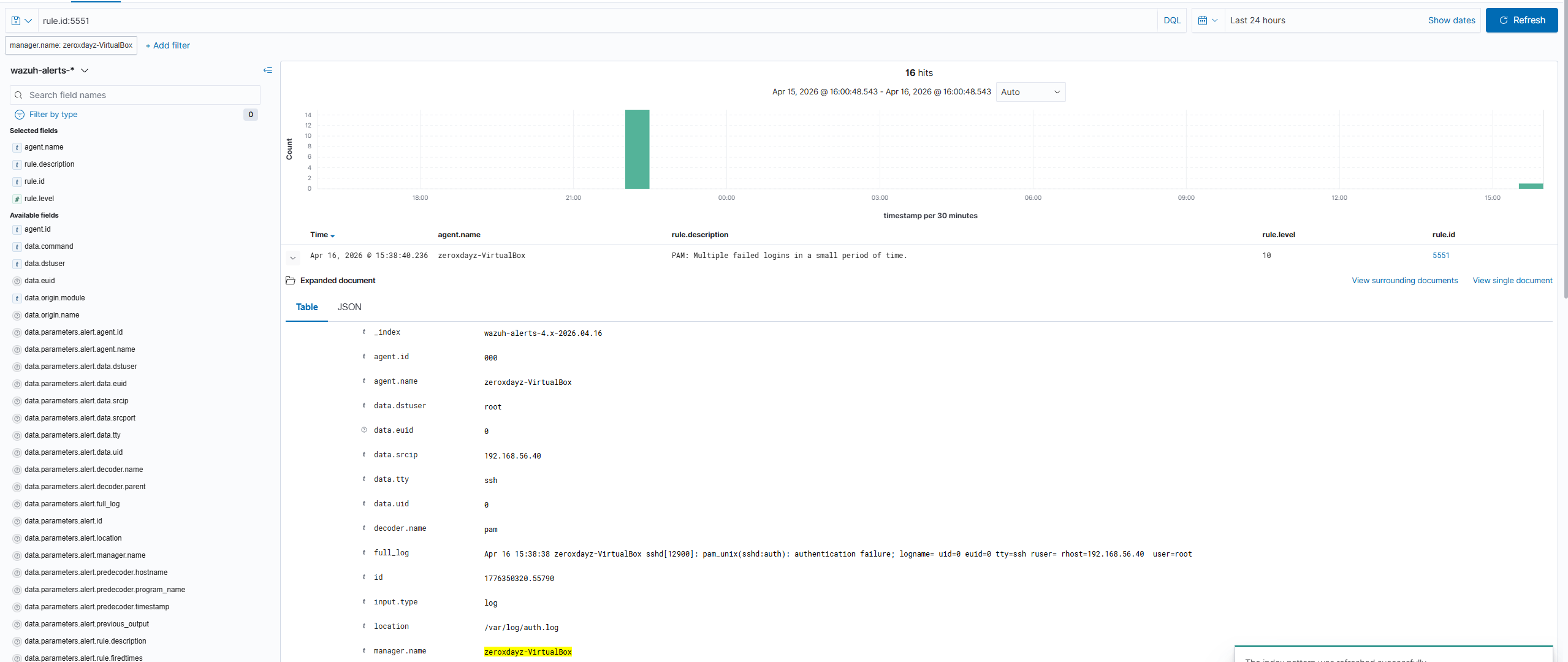

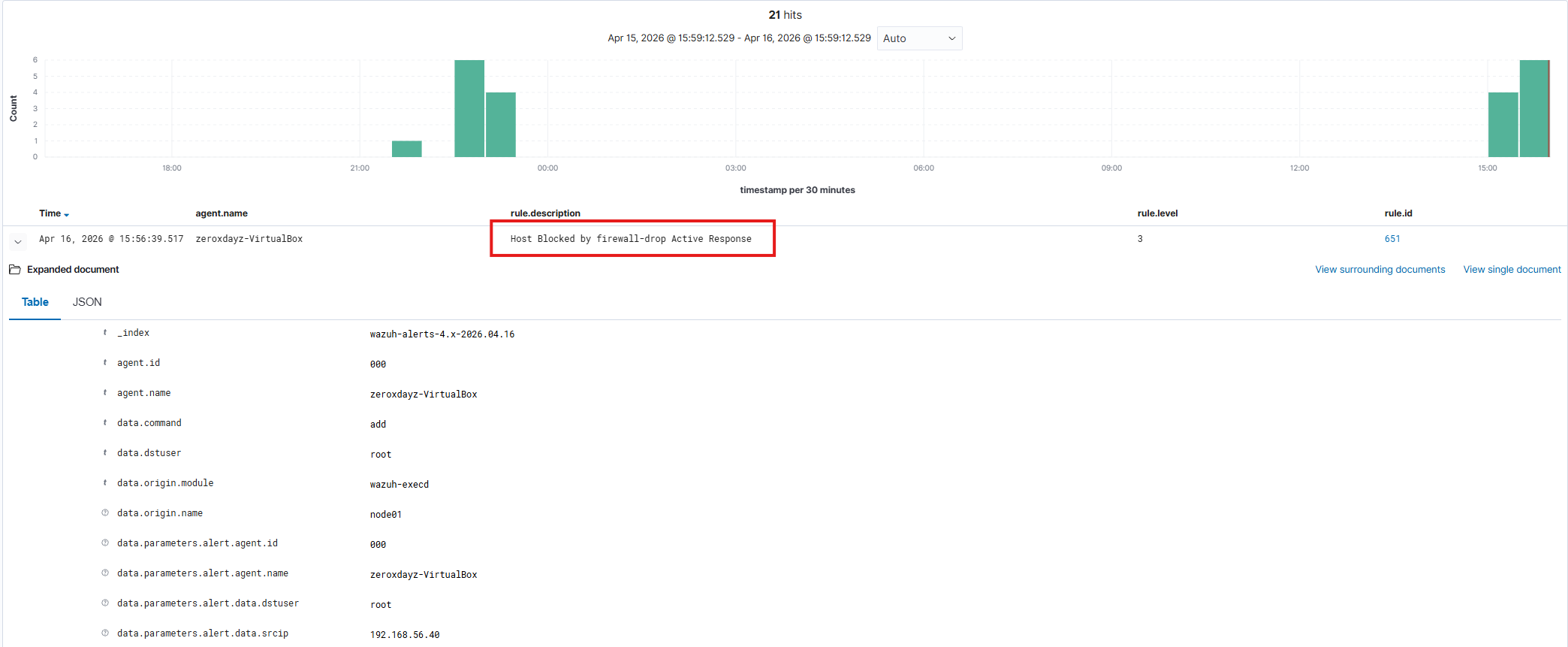

## 🚨 检测

Wazuh 使用内置关联规则检测重复的登录失败尝试。

### 触发的规则

* **规则 ID:** 5551

* **描述:** PAM:短时间内多次登录失败

* **MITRE ATT&CK:** T1110(暴力破解)

## 📌 自定义检测规则

```

5716

Multiple SSH authentication failures detected (possible brute force)

authentication_failed,sshd,bruteforce

```

## ⚡ 主动响应配置

配置路径:`/var/ossec/etc/ossec.conf`

```

firewall-drop

firewall-drop

srcip

yes

no

firewall-drop

server

5551

600

```

## 🔄 检测 → 响应关联流程

本实验演示完整的 SOC 工作流:

1. 从 Kali 发起攻击(Hydra 暴力破解)

2. 在 `/var/log/auth.log` 生成 SSH 日志

3. Wazuh 检测到重复失败(规则 5551)

4. 主动响应自动触发

5. 攻击者 IP 在防火墙层被阻断

## ✅ 结果

* 检测到攻击者 IP:`192.168.56.40`

* 生成 Wazuh 告警

* 执行主动响应

* 成功阻断攻击者 IP

## 📸 证据

### 🔐 攻击与检测

### ⚡ 主动响应执行

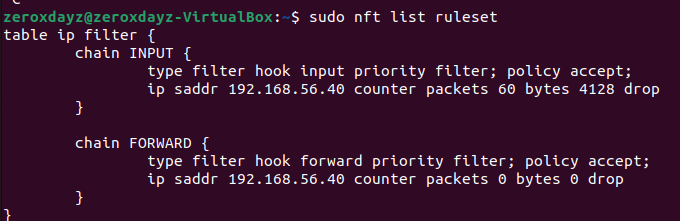

### 🛑 防火墙拦截

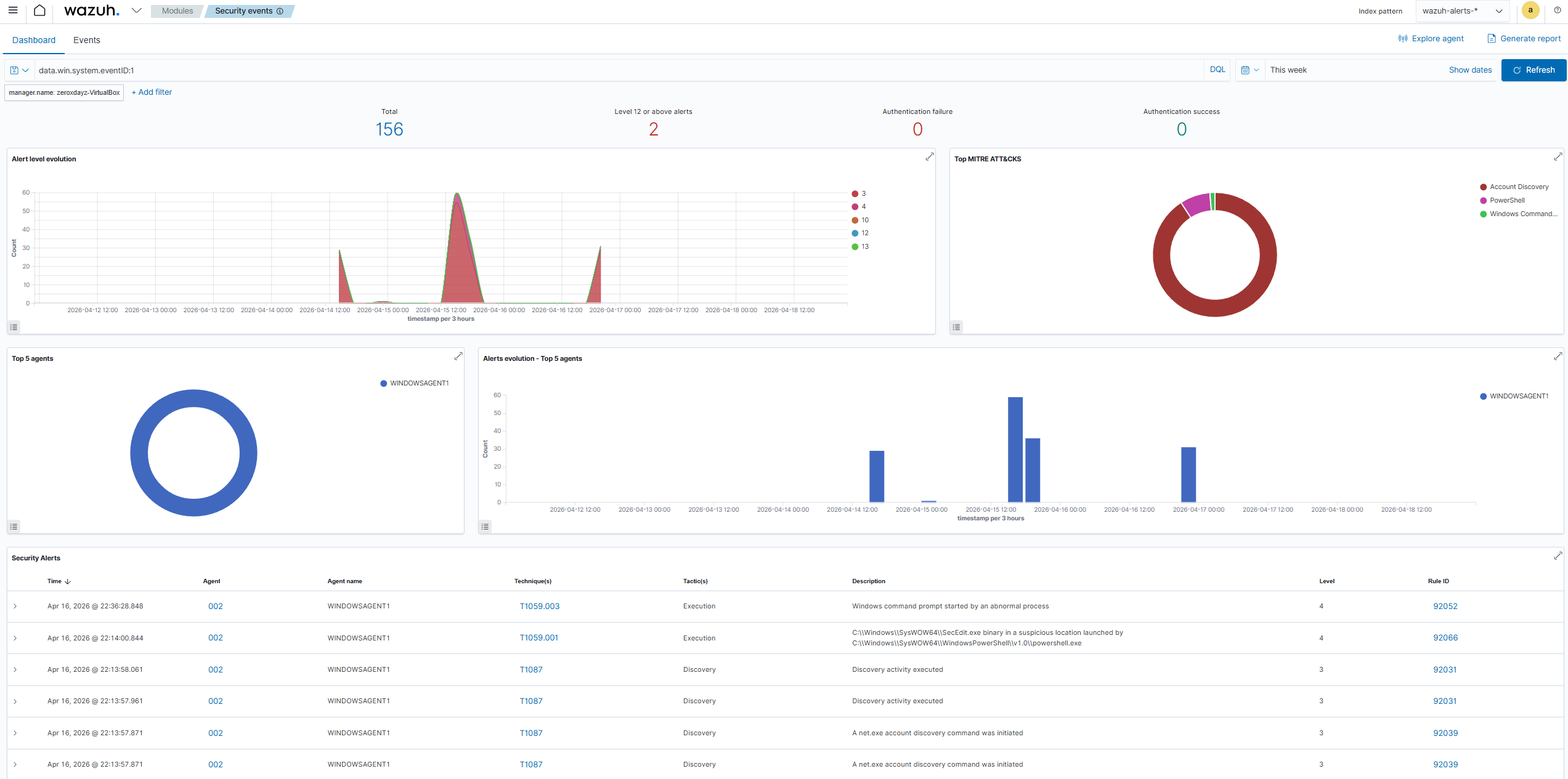

### 📊 仪表板可见性

## 🔎 验证

### 1️⃣ 检测日志

```

grep 5551 /var/ossec/logs/alerts/alerts.json

```

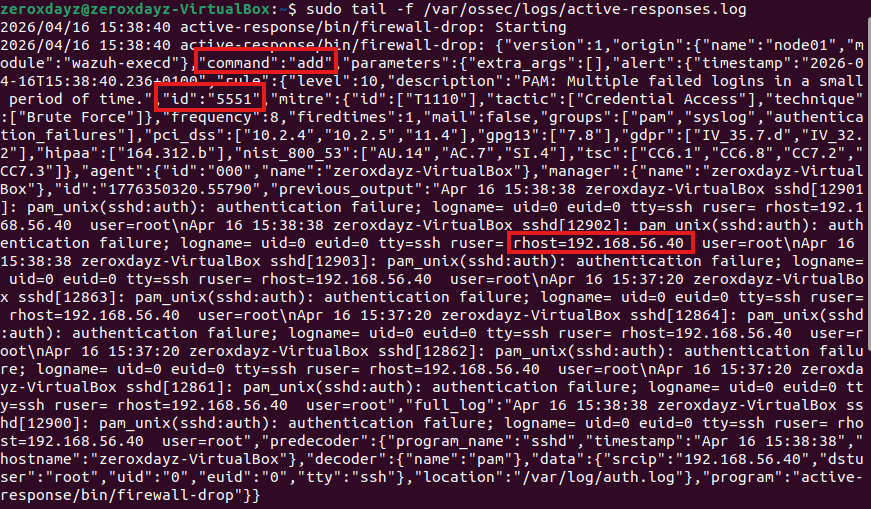

### 2️⃣ 主动响应日志

```

tail -f /var/ossec/logs/active-responses.log

```

示例:

```

firewall-drop: add - 192.168.56.40

```

### 3️⃣ 防火墙验证

```

sudo nft list ruleset

```

预期结果:

```

ip saddr 192.168.56.40 drop

```

## ⚡ 主动响应原始日志证据

系统通过 `wazuh-execd` 确认执行:

* 执行的命令:`firewall-drop`

* 操作:`add`

* 源 IP:`192.168.56.40`

## 🧠 主动响应工作原理

1. 检测规则触发(规则 5551)

2. 告警发送至 `wazuh-execd`

3. 执行主动响应脚本

4. 插入防火墙规则

5. 阻断攻击者流量

## 🎯 项目目标

本实验演示真实的 SOC 能力:

* 检测暴力破解攻击

* 日志关联与告警

* 自动化事件响应

* 通过防火墙实施端点保护

## 📁 项目结构

```

wazuh-siem-lab/

│

├── attacks/ # Hydra commands & test files

├── configs/ # Wazuh configuration files

├── rules/ # Custom detection rules

├── screenshots/ # Evidence images

├── README.md

└── LICENSE

```

## 🧠 关键学习成果

* 在 Ubuntu 上构建 SIEM 实验

* 检测 SSH 暴力破解攻击

* 配置 Wazuh Active Response

* 自动化 IP 阻断

* 验证从检测到响应的完整流程

## 🚀 后续改进

* 增加 Fail2Ban 对比

* 集成邮件告警

* 添加 GeoIP 丰富信息

* 创建高级仪表板

* 扩展至 Web 攻击检测

## 💼 展示技能

* SIEM 工程

* Linux 安全监控

* 威胁检测(暴力破解)

* 事件响应自动化

* 日志分析

## ⚠️ 免责声明

本项目仅在 **受控实验环境** 中开展,用于教育目的。

所有攻击均在拥有权限的系统上进行,并处于自定义构建的隔离内网环境中。

## 👤 作者

**Kissinger Jayaseelan**

标签:Active Response, AMSI绕过, Hydra, iptables, nftables, Redis利用, SSH brute force, SSH暴力破解, Wazuh SIEM, 免杀技术, 威胁检测, 安全实验室, 安全演练, 安全运营中心, 密码爆破, 日志采集, 暴力破解检测, 模拟攻击, 红队行动, 网络映射, 自动化响应, 自定义检测规则, 规则定制, 防火墙阻断